Как проверить и защитить свою Wi‑Fi сеть

Почему это важно

Если ваш роутер всё ещё использует устаревшие протоколы безопасности, например WEP, сторонний пользователь может подключиться к вашей сети, замедлить интернет или совершать противоправные действия через ваше соединение. Это может привести к блокировкам, жалобам или необходимости объяснений провайдеру и правоохранительным органам.

Важно: не торопитесь с «шутками» против предполагаемых чужаков — взаимодействие с чужим трафиком и вмешательство в чужую сеть могут быть незаконными.

Как определить, кто использует вашу сеть

1. Войдите в админ‑панель роутера

- Откройте браузер и введите IP роутера, обычно

http://192.168.0.1илиhttp://192.168.1.1. - Если не уверенны — посмотрите наклейку на корпусе роутера: там может быть указан адрес, логин и пароль по умолчанию.

- Если эти данные были изменены и вы их забыли, провайдер или база паролей по умолчанию помогут восстановить доступ, либо потребуется сброс роутера к заводским настройкам.

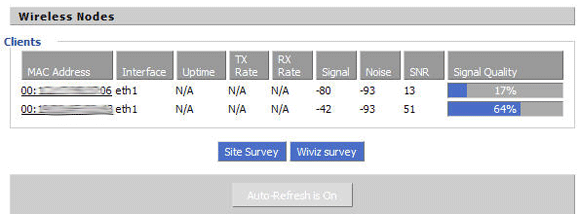

2. Найдите раздел с подключёнными устройствами

Ищите раздел с названиями «Attached Devices», «Device List», «Connected Clients», «Список подключённых устройств» или «Сеть → Клиенты». На прошивках типа DD‑WRT это обычно в Status → Wireless.

В списке вы увидите IP- и MAC‑адреса, а иногда и имена устройств.

3. Сопоставьте IP и MAC с вашими устройствами

Чтобы понять, что принадлежит вам:

- На Windows: откройте командную строку и выполните

ipconfig /all. - На macOS: в Терминале выполните

ifconfigили посмотрите в System Preferences → Network. - На iPhone/iPad: Настройки → Wi‑Fi → нажмите на сеть → смотрите IPv4 адрес и MAC (Wi‑Fi Address).

- На Android: Настройки → Сеть и Интернет → Wi‑Fi → доп. сведения (обычно там MAC и IP).

Если в списке есть устройства с неизвестными MAC или именами, пометьте их для дальнейших действий.

Физическое обнаружение (опционально и редко нужно)

Для очень настойчивых есть инструменты типа MoocherHunter, которые помогают локализовать источник сигнала с помощью направленной антенны. Это специализированная техника; для большинства домашних случаев достаточно управления настройками роутера.

Что делать, если вы нашли чужое устройство

Быстрый план действий (инцидентный план)

- Измените пароль Wi‑Fi (см. ниже для рекомендаций по паролю).

- Смените административный пароль роутера (веб‑интерфейс).

- Перезагрузите роутер — это разорвёт текущие сессии.

- Проверьте список снова и убедитесь, что неизвестный клиент ушёл.

- Если устройство вернулось — сделайте сброс роутера к заводским настройкам и настройте заново.

- При подозрении на злонамеренную активность сохраните логи и свяжитесь с провайдером и, при необходимости, с правоохранительными органами.

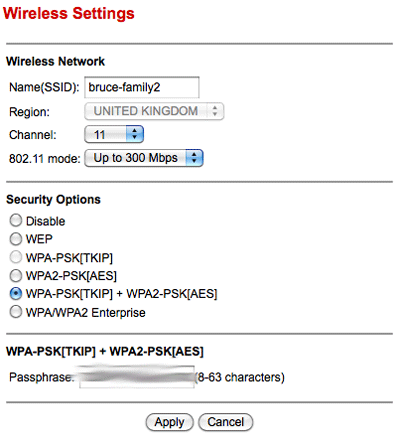

Базовая защита — прекратите использование WEP

WEP устарел и ломается автоматически инструментами для взлома. В настройках роутера перейдите в «Беспроводные настройки» и выберите WPA2‑Personal или WPA3‑Personal (если устройства поддерживают WPA3).

- Используйте тип шифрования: WPA2 (AES) или WPA3.

- Пароль: минимум 15 символов, сочетание прописных и строчных букв, цифр и символов. Можно использовать фразу‑пароль (passphrase) длиной 20–40 символов.

- Не выбирайте Enterprise, если у вас нет RADIUS‑серверов.

Дополнительные меры безопасности

- Обновите прошивку роутера до последней версии — часто устраняются уязвимости.

- Отключите WPS — он удобен, но часто небезопасен.

- Смените SSID (имя сети) — не используйте заводские имена, которые выдают модель роутера.

- Смените административный логин и пароль (для веб‑интерфейса).

- Включите гостевую сеть с отдельным паролем и ограничением полосы пропускания для гостей.

- Логи: если роутер поддерживает отправку логов (syslog), включите и сохраняйте их внешне при подозрениях.

Что не даст реальной защиты (и почему)

- Скрытие SSID: многие инструменты видят скрытые сети; это не защита.

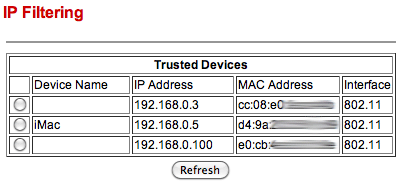

- Фильтрация по IP: клиент может получить другой IP при перезапросе DHCP.

- MAC‑фильтрация: легко подделать MAC‑адрес (spoofing).

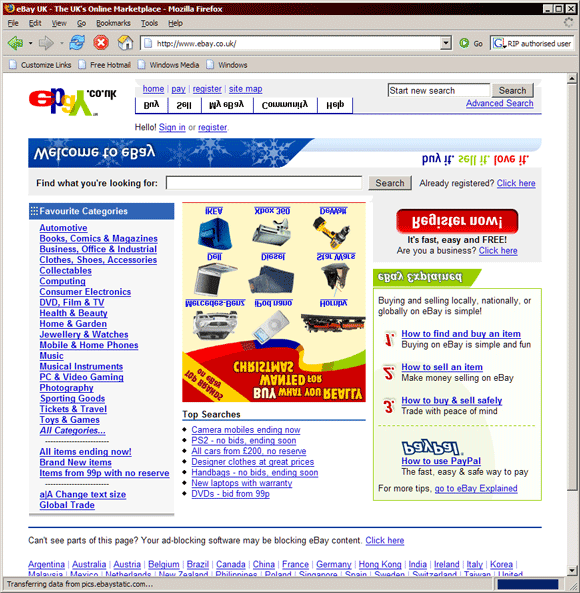

«Шутки» с трафиком — этично и легально

Некоторые инструкции предлагают проксировать трафик и менять контент (например, переворачивать изображения). Это возможно технически, но вмешательство в чужой трафик может нарушать закон. Не используйте такие приёмы для отмщения.

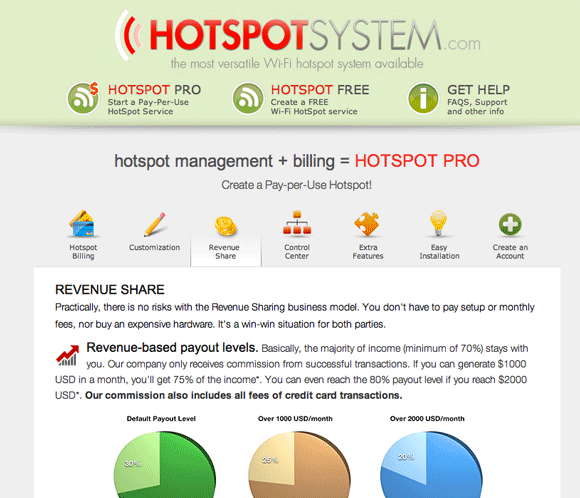

Коммерческая опция: платный портал (captive portal)

Прошивки типа DD‑WRT, OpenWrt и другие позволяют настроить captive portal (платный или бесплатный). Это актуально для владельцев бизнеса в густонаселённых местах:

- Плюсы: можно монетизировать публичный доступ и контролировать пользователей.

- Минусы: требует знаний, соблюдения платёжных и юридических правил, может не подходить для жилых зон.

Чек‑листы по ролям

Чек‑лист для обычного пользователя:

- Войти в роутер и посмотреть список клиентских устройств.

- Сменить Wi‑Fi пароль на длинную фразу.

- Обновить прошивку (или попросить провайдера).

- Отключить WPS и скрывать SSID необязательно.

Чек‑лист для продвинутого пользователя / владельца малого офиса:

- Настроить WPA2/WPA3, уникальные пароли для администратора и сети.

- Включить гостевую сеть с ограничением скорости.

- Настроить логирование и регулярные проверки списка клиентов.

- План реагирования на инцидент (см. Инцидентный план выше).

Критерии приёмки — как проверить, что всё в порядке

- В списке подключённых устройств нет неизвестных MAC / IP.

- После смены паролей чужие устройства перестали подключаться.

- Прошивка обновлена и WPS отключён.

- Логирование включено (если возможно) и проверено.

Мини‑методология для регулярной проверки (раз в месяц)

- Залогиниться в роутер.

- Просмотреть список подключённых клиентов.

- Сравнить с реальным списком ваших устройств (телефоны, ноутбуки, смарт‑устройства).

- Применить обновления прошивки при наличии.

- Проверить настройки безопасности (WPA2/3, WPS выключен).

Ментальные модели и когда предложенные меры не помогут

- Модель «крепость и ворота»: WPA2/WPA3 — стены; сложный пароль — замок на воротах; скрытие SSID — косметический штрих.

- Когда это не помогает: если злоумышленник уже получил административный доступ к вашему роутеру (через уязвимость прошивки), смена только Wi‑Fi пароля не спасёт — нужен полный аудит и, возможно, замена устройства.

Приватность и заметки о законности

Сбор MAC и IP‑адресов в пределах вашего дома обычно безопасен. Однако использование чужого трафика, вмешательство в его содержимое или публикация личных данных могут нарушать законы о защите данных и приватности. При серьёзных инцидентах сохраняйте логи и обращайтесь в техподдержку провайдера и в правоохранительные органы.

Короткая сводка действий (шаг за шагом)

- Войдите в роутер и посмотрите список клиентов.

- Смените Wi‑Fi и админ‑пароли (длинная фраза).

- Отключите WPS, включите WPA2/ WPA3 и обновите прошивку.

- Настройте гостевую сеть для посторонних.

- Если непонятные устройства возвращаются — сделайте сброс и настройку заново; при необходимости свяжитесь с провайдером.

Итого: чаще всего Wi‑Fi «медленно работает» из‑за локальных проблем — фоновых обновлений, слабого сигнала или перегруженных устройств. Тем не менее, простые проверки и базовые меры безопасности (отказ от WEP, сильные пароли, обновления прошивки) обеспечат спокойную и безопасную работу вашей сети.

Смотрите также: как безопасно поделиться Wi‑Fi паролем между iPhone (если нужно дать доступ доверенным лицам).

Image Credit: ShutterStock

Похожие материалы

Убрать раздражающие функции Facebook — руководство

Приложения по умолчанию на Android — настройка и управление

Установить REMnux в VirtualBox — руководство

Список выполненного: мотивация и шаблоны

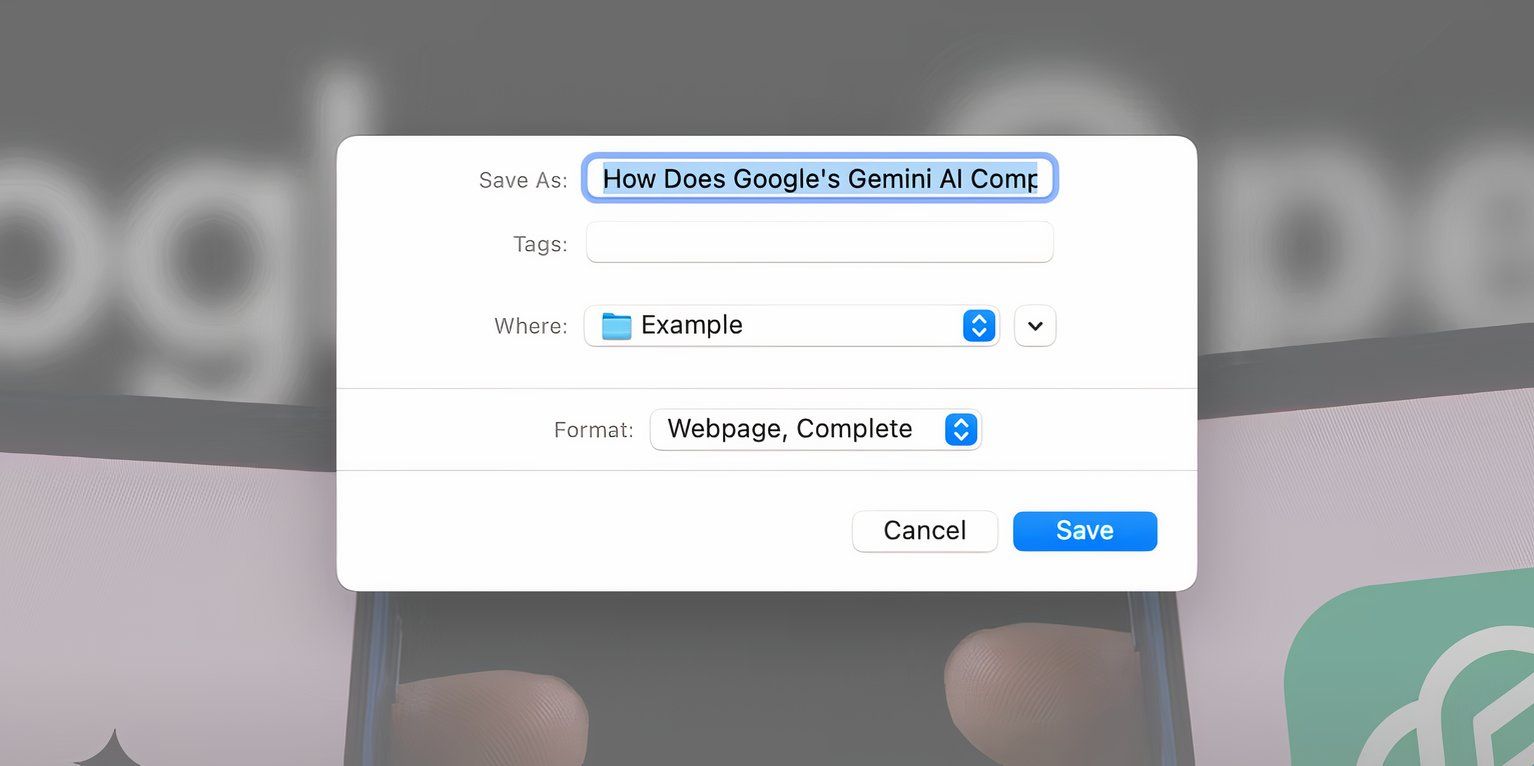

Как сохранить веб‑страницу для офлайн‑чтения