Как избежать троянов на Android

Почему это важно

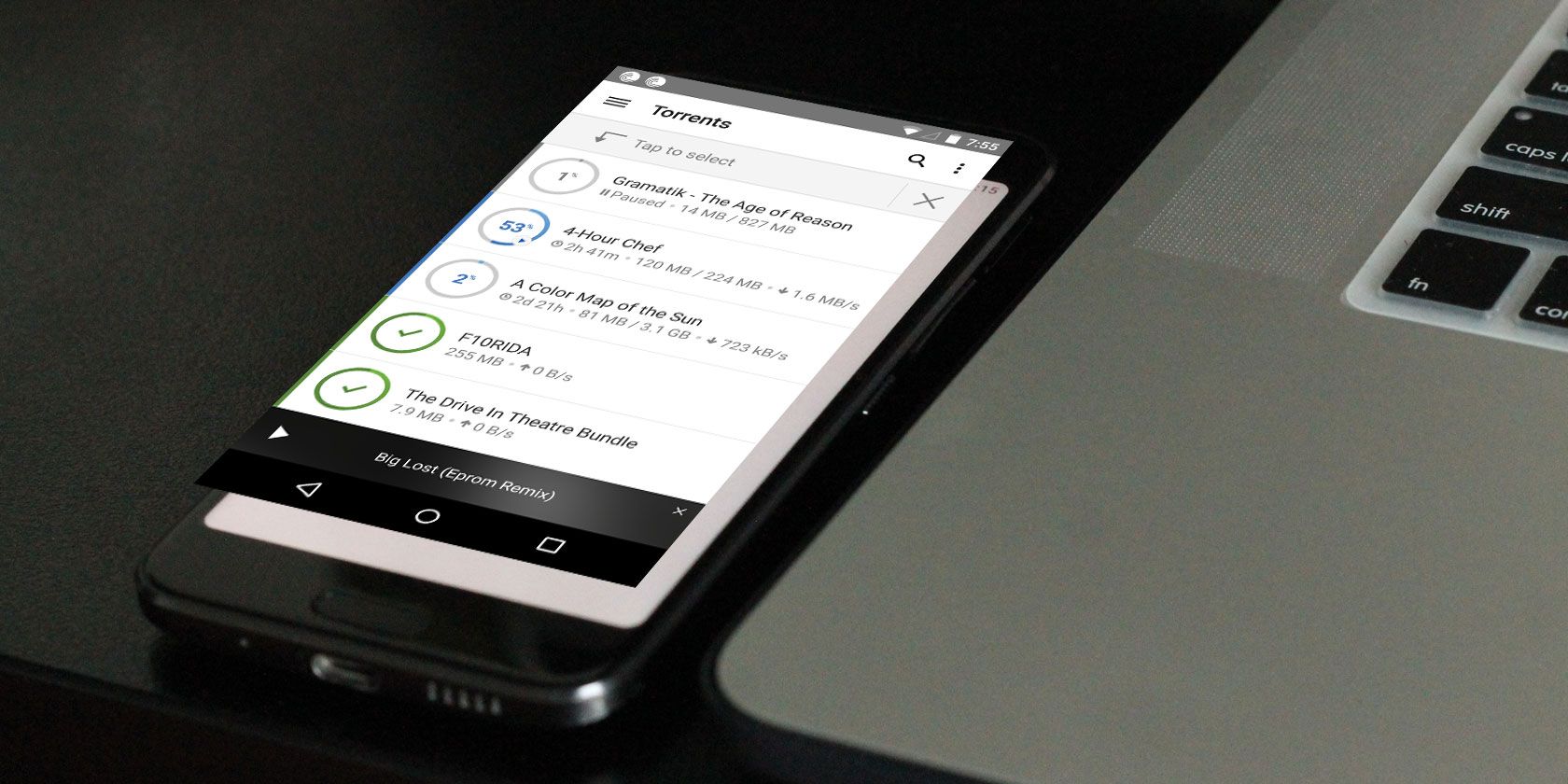

Мы не раз видели, что Android уязвим к методам взлома, которые раньше были типичны для Windows на настольных ПК. Вредоносные приложения попадают в официальные магазины и сторонние сайты. В одном известном случае троян Android.Spy.277.origin распространялся в виде поддельных версий популярных приложений и собирал конфиденциальные данные пользователей.

В результате было затронуто 104 приложения, и троян предположительно был скачан не менее чем 3,2 миллионами пользователей. Троян отправлял на сервер злоумышленников до 30 уникальных идентификаторов и данных устройства, включая IMEI. Эти данные могут быть использованы для кражи средств, компрометации учётных записей и других преступных действий.

Важно понимать: защита — это сочетание привычек, инструментов и процессов. Ни один метод не даёт 100% гарантии, но комбинация мер значительно снижает риск.

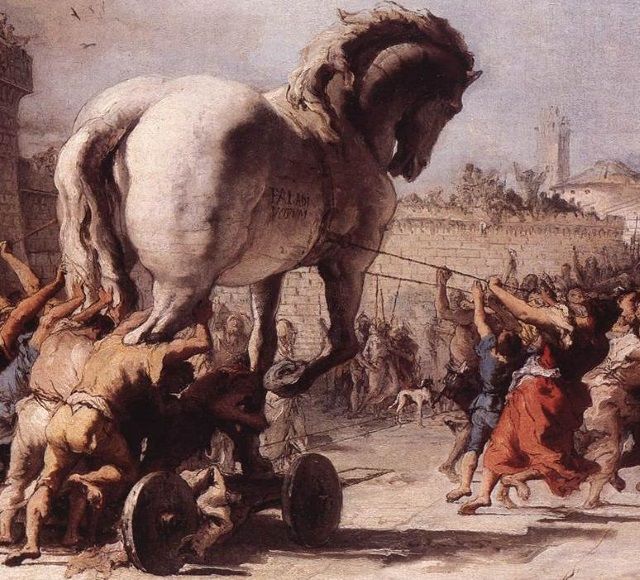

Что такое троян и как он действует

Троян — это тип вредоносного ПО, который маскируется под законное приложение или привлекает пользователя намеренно полезной функцией. После установки троян может:

- Открыть фоновую «заднюю дверь» для удалённого доступа.

- Собирать личные данные и идентификаторы устройства.

- Отправлять и получать команды с сервера управления.

- Показывать ненужную рекламу или подписывать на платные услуги.

Короткое определение: троян — это скрытая угроза, которая выглядит как полезная программа, но выполняет вредоносные действия.

Ключевые принципы безопасности при установке приложений

Ниже — практическое руководство, которое поможет снизить вероятность установки трояна.

1. Устанавливайте приложения только из официального магазина

Используйте магазин приложений, предустановленный на вашем устройстве. Для стандартных Android‑устройств это Google Play. Amazon Appstore пригоден для устройств Kindle. Сторонние магазины чаще не проверяют приложения так тщательно.

Важно: включать установку из «Неизвестных источников» стоит только в катастрофическом случае и временно. Если нужного приложения нет в официальном магазине, хорошо подумайте, прежде чем устанавливать APK из внешнего источника.

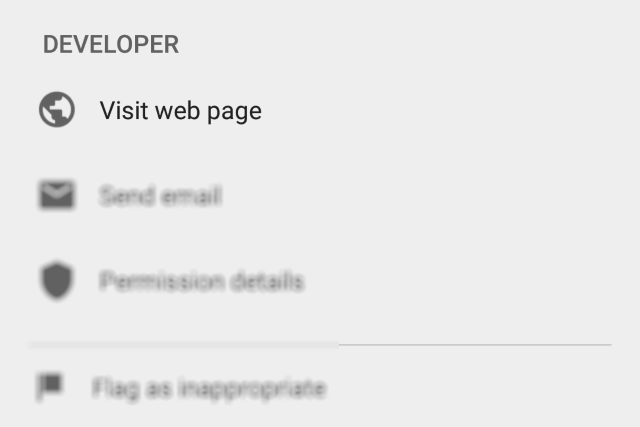

2. Ориентируйтесь на известных разработчиков

При выборе приложения смотрите на имя разработчика, сайт и другие приложения от него. Если под именем разработчика нет информации или в результатах поиска появляются тревожные статьи, лучше отказаться от установки.

Проверка разработчика — простая гигиеническая мера, которая часто отсекает поддельные приложения.

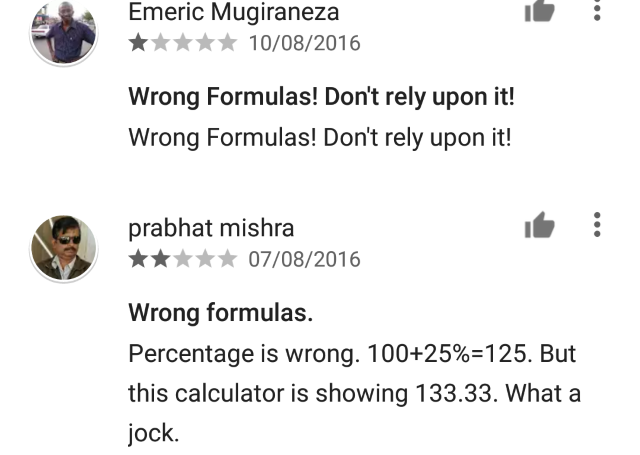

3. Читайте отзывы и ответы разработчика

Отзывы показывают реальные сценарии использования. Ищите:

- Жалобы на странное поведение приложения.

- Упоминания о навязчивых рекламных блоках, неожиданных запросах на доступ или списаниях.

- Ответы разработчика — быстрые и компетентные ответы повышают доверие.

Не полагайтесь на одно‑два положительных отзыва — изучите как положительные, так и отрицательные комментарии.

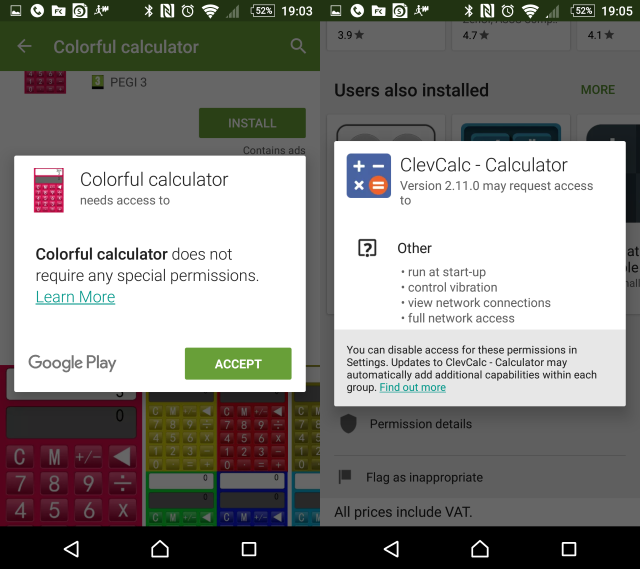

4. Всегда проверяйте запрашиваемые разрешения

Разрешения описывают, какие ресурсы устройства сможет использовать приложение. Спросите себя: соответствует ли разрешение назначению приложения?

Примеры несоответствий:

- Калькулятор с доступом к сети — подозрительно.

- Приложение для фонарика с доступом к контактам — избыточно.

В Google Play есть раздел «Детали разрешений», где можно увидеть полный список. Если разрешения кажутся чрезмерными — не устанавливайте приложение.

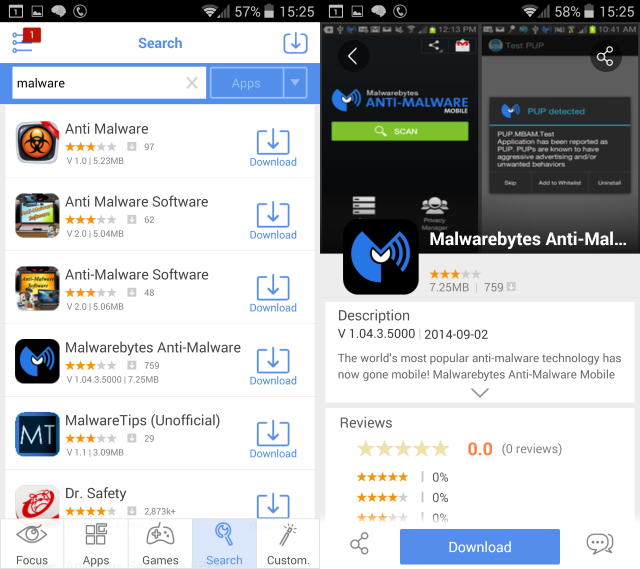

5. Используйте мобильное антивирусное ПО и межсетевой экран

Антивирусы для Android умеют сканировать приложения, блокировать известные образцы вредоносного ПО и предотвращать запуск подозрительных процессов. Фаерволлы помогают контролировать сетевую активность приложений, что полезно для обнаружения скрытой передачи данных.

Антивирус — не панацея, но полезный дополнительный слой защиты.

Методика безопасной установки приложения — пошагово

Следуйте этой мини‑методологии при установке любого нового приложения:

- Найдите приложение в официальном магазине.

- Проверьте разработчика и сайт.

- Прочитайте как минимум 10 отзывов, включая негативные.

- Изучите список разрешений в разделе «Детали разрешений».

- Если что‑то вызывает сомнение — не устанавливайте.

- После установки проверьте активность батареи и трафика в первые 48 часов.

Эти простые шаги отфильтруют большинство опасных приложений.

Рольовая чек‑лист: что делать пользователю и ИТ‑админу

Пользователь — краткий чек‑лист:

- Устанавливать из Google Play.

- Проверять имя разработчика и число установок.

- Читать отзывы и ответы.

- Проверять разрешения.

- Держать систему и приложения в актуальном состоянии.

- Установить мобильный антивирус.

ИТ‑админ — краткий чек‑лист:

- Настроить MDM/EMM для корпоративных устройств.

- Блокировать установку из сторонних источников политиками.

- Контролировать используемые приложения и обновления.

- Проводить обучающие сессии для сотрудников по безопасности приложений.

Когда перечисленные меры не сработают — контрпримеры

Ниже примеры ситуаций, когда базовой гигиены недостаточно:

- Заражённый официальный аккаунт разработчика. Если злоумышленник компрометировал реального, известного разработчика, вредоносное приложение может выглядеть полностью легитимно.

- Сложно обнаруживаемая утечка данных. Троян может передавать данные малыми порциями, избегая детекции по объёму трафика.

- Целенаправленные атаки на корпоративные устройства с поддельными профилями управления.

В таких ситуациях требуется скоординированная реакция: мониторинг сетевого трафика, поведенческий анализ и форензика.

Инцидент‑план: что делать при заражении

- Изолируйте устройство: отключите сеть и Bluetooth.

- Сохраните логи и снимки экрана с подозрительным поведением.

- Смело измените пароли для аккаунтов, к которым был доступ с устройства, используя другое, чистое устройство.

- Выполните резервное копирование важных данных (без приложений).

- Сбросьте телефон до заводских настроек и заново установите только проверенные приложения.

- Если устройство было корпоративным — уведомьте отдел безопасности и выполните процедуру инвентаризации.

- Следите за банковскими операциями и при необходимости блокируйте карты.

Ключевое правило: не восстанавливаться из неподтверждённой резервной копии, которая может вернуть вредоносное ПО.

Модель принятия решений — простая эвристика

- Если приложение просит лишние разрешения — отказ.

- Если разработчик неизвестен и нет информации в поиске — отказ.

- Если отзывы указывают на проблемы — отказ.

Эта простая модель экономит время и снижает риск.

Матрица рисков и рекомендации по смягчению

- Низкий риск: проверенный разработчик, адекватные разрешения. Рекомендация — установить, следить за обновлениями.

- Средний риск: мало информации о разработчике, спорные отзывы. Рекомендация — отказаться или протестировать в изолированной среде.

- Высокий риск: сторонний магазин, явно лишние разрешения. Рекомендация — никогда не устанавливать.

Дополнительные меры и альтернативные подходы

- Используйте отдельный профиль или рабочий профиль на Android для критичных приложений. Это помогает ограничить доступ к данным.

- Для высокозащищённых задач используйте отдельное устройство, на которое устанавливаются только проверенные приложения.

- В корпоративной среде внедрите управление мобильными устройствами (MDM) и политики установки приложений.

Маленькая галерея пограничных случаев

- Приложение с отличным рейтингом, но недавно купленное другим разработчиком — проверьте изменения в логах версий.

- Приложение, доступное только в одном регионе — может быть легитимным, но стоит внимательнее изучить происхождение.

- Устаревшее приложение с популярностью, но без обновлений — потенциальная цель для подмены.

Краткий глоссарий в одну строку

- Троян — вредоносное ПО, маскирующееся под полезную программу.

- IMEI — уникальный идентификатор мобильного устройства.

- Разрешения — права, которые приложение запрашивает у системы.

Сводка и рекомендации

Важно помнить, что основная защита — это внимательность пользователя в сочетании с инструментами: официальный магазин, проверка разработчика, чтение отзывов, контроль разрешений и использование антивируса. При первой подозрительной активности действуйте по инцидентному плану: изоляция, резервное копирование, сброс до заводских настроек и смена паролей.

Важно

- Никогда не включайте установку из неизвестных источников ради удобства.

- Не восстанавливайте устройство из сомнительных резервных копий.

- Используйте многофакторную аутентификацию для важных аккаунтов.

Notes

Если у вас есть подозрение, что приложение на вашем устройстве ведёт себя странно, сделайте снимки экрана и сохраните логи. Это поможет специалистам при расследовании.

Image Credit: Giovanni Domenico Tiepolo via Wikimedia Commons

Краткое объявление: защищайте свои устройства просто — устанавливайте приложения только из официальных источников, проверяйте разрешения и используйте антивирус. Это снижает риск троянов и утечек данных.

Mermaid диаграмма принятия решения по установке приложения:

flowchart TD

A[Начать] --> B{Источник приложения}

B -- Официальный магазин --> C{Разработчик известен?}

B -- Сторонний источник --> Z[Отказ]

C -- Да --> D{Отзывы положительные?}

C -- Нет --> Z

D -- Да --> E{Разрешения соответствуют назначению?}

D -- Нет --> Z

E -- Да --> F[Установить]

E -- Нет --> Z

F --> G[Наблюдать 48 часов]

G -- Нормально --> H[Оставить]

G -- Подозрительно --> I[Изолировать и удалить]Похожие материалы

Изменение размера фото в Adobe Premiere Pro

Nearby Sharing в Windows 10: быстрый обмен файлами

Медиа‑источник не отображается в OBS — как исправить

Поменять папку для скриншотов в One UI 5.1

Собрать мощный дешёвый ПК из серверных комплектующих