Автоматическое обновление Docker‑контейнеров из реестра образов

Быстрые ссылки

- Автоматическое развёртывание Docker‑контейнеров

- Использование Watchtower

- Запуск Watchtower как сервиса Docker Compose

- Приватные реестры и авторизация

Docker — инструмент для упаковки приложений в переносимые контейнеры. Одно из главных преимуществ контейнеризации — простота обновлений: для обновления обычно достаточно перезапустить контейнер с новым образом. Существуют инструменты, позволяющие автоматизировать этот цикл «сборка → публикация → обновление».

Автоматическое развёртывание Docker‑контейнеров

Docker естественно вписывается в CI/CD‑цепочки: Dockerfile собирает образ, CI (например, GitHub Actions) билдит и пушит его в реестр образов. Любая машина с Docker может затем скачать образ и запустить контейнер — это удобно для масштабирования и воспроизводимости.

Однако на хосте всё равно придётся запускать команды обновления, если не автоматизировать этот процесс. Watchtower — утилита, работающая на Docker‑хосте, которая периодически проверяет наличие новых образов и при их обнаружении останавливает старый контейнер и запускает новый на его месте.

Важно: полностью автоматические обновления уменьшают контроль над временем и качеством релиза. Если образ принадлежит другому поставщику, он может обновиться неожиданно. Рассмотрите исключение таких контейнеров из автоматического сканирования или предпочитайте ручные обновления через GUI (например, Portainer) для критичных сервисов.

Когда целесообразно использовать Watchtower и когда нет

- Подходит для: небольших сервисов с низкой критичностью, staging‑инфраструктуры, однотипных микросервисов с хорошей тестовой практикой.

- Не подходит для: критичных продакшен‑сервисов без автоматизированных тестов, сервисов с нестабильными сторонними образами, случаев, когда нужен строгий контроль времени релиза.

Совет: если вы обновляете не чаще раза в неделю и требуете контроля, используйте Portainer или ручной workflow.

Установка и запуск Watchtower

Watchtower сам упакован как Docker‑контейнер, поэтому запустить его можно одной командой. Пример корректной команды для запуска с монтированием сокета Docker и стандартными настройками:

docker run -d --name watchtower -v /var/run/docker.sock:/var/run/docker.sock containrrr/watchtowerОбъяснение: монтирование /var/run/docker.sock даёт Watchtower доступ к Docker API на хосте для остановки и запуска контейнеров. По умолчанию проверка на обновления выполняется каждые 24 часа (по умолчанию — 86400 секунд). Интервал можно изменить флагом –interval (значение в секундах).

Пример с интервалом в 5 минут (300 секунд):

docker run -d --name watchtower -v /var/run/docker.sock:/var/run/docker.sock containrrr/watchtower --interval 300Как исключать контейнеры из автоматического обновления

Watchtower по умолчанию сканирует все запущенные контейнеры. Исключить контейнер можно, поставив label при создании контейнера:

docker run -d --label=com.centurylinklabs.watchtower.enable=false nginxИли указать LABEL в Dockerfile:

LABEL com.centurylinklabs.watchtower.enable="false"Можно также включать обновления только для контейнеров с меткой, если запускать Watchtower с флагом –label-enable.

Запуск Watchtower в Docker Compose

Часто удобнее включить Watchtower в существующий docker-compose.yml и ограничить область сканирования (scope) метками. Пример файла:

version: '3'

services:

nginx:

image: nginx

labels:

- "com.centurylinklabs.watchtower.scope=nginx"

watchtower:

image: containrrr/watchtower

volumes:

- /var/run/docker.sock:/var/run/docker.sock

command: --interval 300 --scope nginx

labels:

- "com.centurylinklabs.watchtower.scope=nginx"Пояснение: –scope nginx говорит Watchtower обновлять только контейнеры с указанным scope. Если на одном хосте запущено несколько экземпляров Watchtower без scope, они будут конфликтовать; поэтому используйте scope для изоляции.

Приватные реестры и авторизация

По умолчанию Watchtower работает с Docker Hub и публичными реестрами. Приватные реестры (например, GitHub Container Registry ghcr.io) требуют авторизации — username:token. Создайте файл config.json, содержащий раздел auths с Base64‑кредами:

{

"auths": {

"ghcr.io": {

"auth": "credentials"

}

}

}Где “credentials” — base64(username:password) или base64(username:personal_access_token).

Пример кодирования в Bash:

echo -n 'username:password' | base64Затем запустите Watchtower, смонтировав config.json:

docker run -d --name watchtower -v /path/to/config.json:/config.json -v /var/run/docker.sock:/var/run/docker.sock containrrr/watchtowerВажно: держите config.json с доступами в защищённом хранилище и ограничьте права на чтение.

Мини‑методология безопасного включения автоматических обновлений

- Отдельная среда: сначала включите Watchtower в staging.

- Тестирование образов: каждый новый образ должен проходить автоматизированные тесты (smoke, integration).

- Scope/labels: ограничьте область сканирования для тестовых сервисов.

- Постепенное включение: канареечный релиз — включайте автообновления для непересекающихся экземпляров.

- Наблюдение: добавьте логирование и оповещения (Slack/Email) о перезапусках.

Риски и способы их смягчения (матрица)

| Риск | Вероятность | Влияние | Митигатор |

|---|---|---|---|

| Неконтролируемый апдейт стороннего образа | Средняя | Высокое | Исключать сторонние образы, использовать только доверенные реестры |

| Поломка сервиса после обновления | Средняя | Высокое | Автотесты, canary, healthchecks, быстрый откат |

| Утечка кредов для приватных реестров | Низкая | Высокое | Хранить config.json с ограниченными правами, использовать краткоживущие токены |

| Конфликты нескольких экземпляров Watchtower | Низкая | Среднее | Использовать scope/labels на каждом экземпляре |

Проверки и критерии приёмки

Критерии приёмки для включения Watchtower в production:

- Все образы проходят набор smoke‑тестов и интеграционных тестов.

- Есть мониторинг на успешные/неуспешные обновления и оповещения.

- Исключены контейнеры третьих сторон или оговорён список обновляемых сервисов.

- Имеется план отката и быстрый доступ к предыдущей версии образа.

Минимальные тесты (acceptance tests):

- Образ с новым тегом корректно скачивается и контейнер запускается.

- Сервис отрабатывает healthcheck после перезапуска.

- Время восстановления (RTO) и успешность запуска соответствуют SLA.

SOP / Плейбук: включение Watchtower шаг за шагом

- В staging добавьте Watchtower с –scope для тестового сервиса.

- Настройте файл config.json для приватных реестров (если нужно).

- Настройте интервал мониторинга (рекомендуется 300–3600 секунд в зависимости от частоты релизов).

- Настройте уведомления (логи → ELK/Prometheus Alertmanager/Slack).

- Наблюдайте 48–72 часа, фиксируйте любые неполадки.

- Перейдите к постепенному включению в production (canary по хостам).

- Документируйте список исключённых контейнеров и ответственных лиц.

Контроль доступа и безопасность

- Не давайте Watchtower избыточных прав — он управляет контейнерами через docker.sock, а значит имеет высокие привилегии.

- Рассмотрите запуск Watchtower в отдельной изолированной административной сети и использование минимально необходимых токенов для приватных реестров.

- Ротация токенов: используйте краткоживущие PAT и автоматическую ротацию.

- Ограничьте права на config.json (chmod 600) и храните копии в секретном хранилище.

Альтернативные подходы

- Portainer: GUI с возможностью обновления контейнера по кнопке; лучше подходит для контролируемых обновлений.

- CI/CD → Orchestrator: автоматический rolling‑update через Kubernetes/Swarm, с readiness/health checks и контролем скорости обновления.

- Хендмейд‑скрипты с периодической проверкой образа и запуском тестов перед обновлением.

Шаблон чек‑листа по ролям

DevOps:

- Настроить Watchtower с scope и интервалом.

- Подключить логирование и оповещения.

- Обеспечить безопасное хранение config.json.

SRE/Оператор:

- Мониторить перезапуски и время восстановления.

- Настроить алерты на неуспешные обновления.

- Поддерживать план отката.

Разработчик:

- Гарантировать прохождение тестов при каждом пуше образа.

- Пометить образы, которые нельзя автообновлять.

Безопасность:

- Проводить аудит доступа docker.sock.

- Следить за ротацией токенов и правами на config.json.

Чит‑шит: быстрые команды и примеры

Запуск Watchtower (всё в одной строке):

docker run -d --name watchtower -v /var/run/docker.sock:/var/run/docker.sock containrrr/watchtower --interval 3600Исключить контейнер из обновлений:

docker run -d --label=com.centurylinklabs.watchtower.enable=false my-imageDocker Compose (scope):

services:

myservice:

image: my-org/my-image:latest

labels:

- "com.centurylinklabs.watchtower.scope=myapp"

watchtower:

image: containrrr/watchtower

volumes:

- /var/run/docker.sock:/var/run/docker.sock

command: --interval 600 --scope myappПриватный реестр: монтирование config.json

docker run -d --name watchtower -v /path/to/config.json:/config.json -v /var/run/docker.sock:/var/run/docker.sock containrrr/watchtowerКогда Watchtower не подойдёт — примеры

- Вы используете Kubernetes: там есть собственные механизмы rolling updates и деплоймента.

- Критический сервис с жесткими окнами обслуживания: автообновления могут нарушить SLA.

- Образы третьих сторон, где новый тэг может содержать несовместимые изменения.

Глоссарий (1‑строчное определение)

- Docker.sock — Unix‑сокет, через который клиент общается с демоном Docker.

- Watchtower — контейнерный агент для автоматического перезапуска контейнеров при появлении новых образов.

- Scope / Label — метки Docker, используемые для ограничения области действия Watchtower.

- config.json — Docker credentials file, содержащий auths для приватных реестров.

Краткое резюме

Важно помнить: автоматические обновления экономят время, но несут риски. Включайте Watchtower только после того, как настроите тестирование, мониторинг, область сканирования и безопасное хранение учетных данных. Для критичных сервисов рассмотрите альтернативы с контролируемым rollout.

Важное: начните с staging, используйте scope/labels, и убедитесь, что у вас есть чёткий план отката.

Ключевые ресурсы и команды приведены в тексте; используйте их как базовый набор для внедрения автообновлений в вашей инфраструктуре.

Похожие материалы

Убрать раздражающие функции Facebook — руководство

Приложения по умолчанию на Android — настройка и управление

Установить REMnux в VirtualBox — руководство

Список выполненного: мотивация и шаблоны

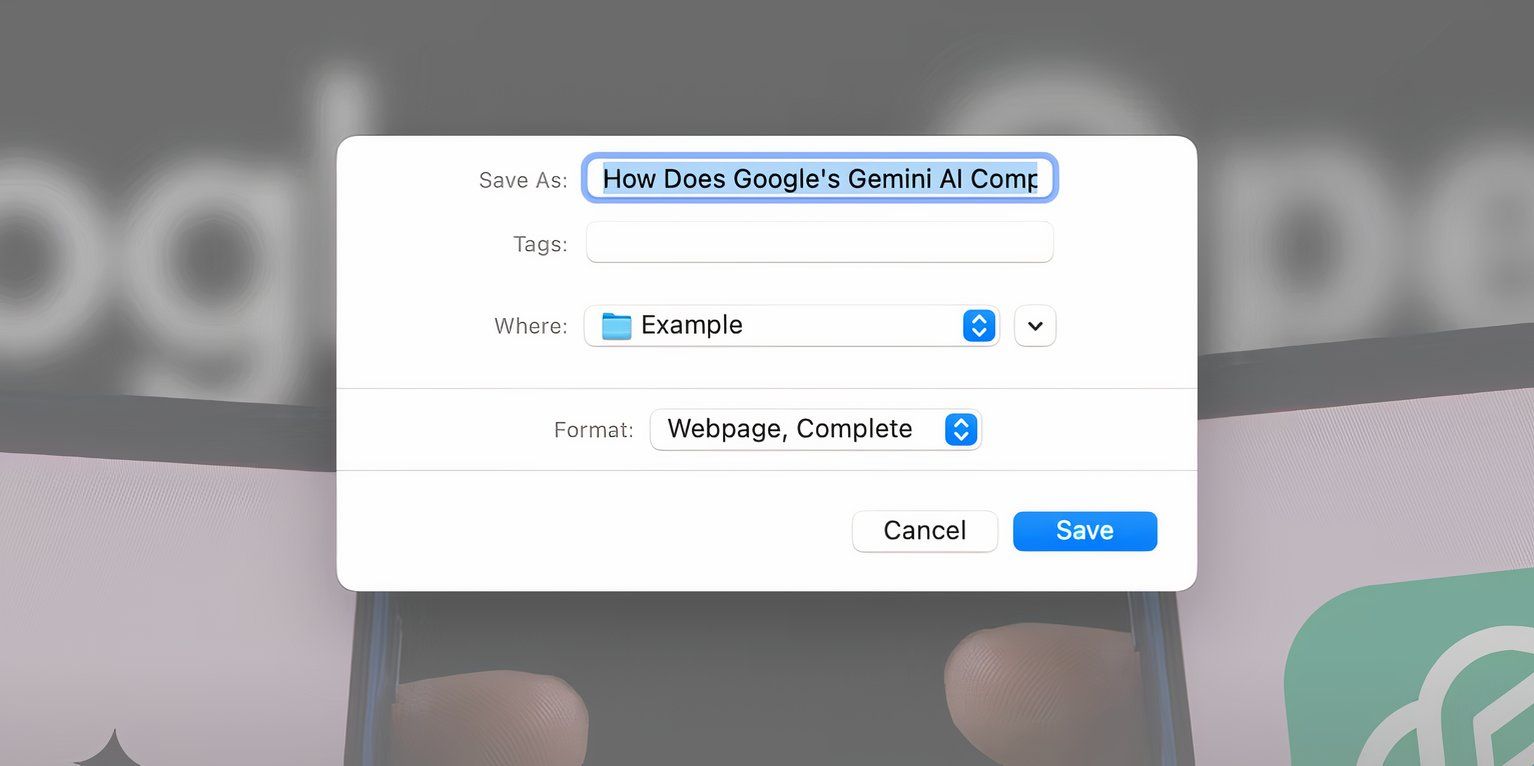

Как сохранить веб‑страницу для офлайн‑чтения