Признаки взлома домашнего Wi‑Fi и как его защитить

Как злоумышленники получают доступ к Wi‑Fi

Wi‑Fi — беспроводная сеть, и это делает её удобной и одновременно уязвимой. Ниже — основные методы атак, с кратким определением каждого термина.

- Default password — заводской пароль роутера, который легко найти или угадать по модели. Короткое определение: заводские настройки — это начальные данные доступа, поставляемые производителем.

- Brute‑force — автоматизированный перебор сочетаний логина и пароля. Короткое определение: метод подбора паролей, пока не найдётся совпадение.

- DNS‑перехват — изменяет, куда ваш браузер обращается при вводе адреса. Короткое определение: подмена системы доменных имён, чтобы перенаправлять на вредоносные сайты.

- Evil twin — поддельная точка доступа с тем же или похожим именем SSID. Короткое определение: фальшивая Wi‑Fi‑точка, созданная для кражи данных.

- Уязвимости прошивки — баги в ПО роутера, дающие доступ к настройкам. Короткое определение: ошибки в програмном обеспечении устройства.

- Социальная инженерия — обман пользователя для получения пароля или доступа. Короткое определение: манипуляция людьми для обхода защиты.

Технологически злоумышленники комбинируют эти методы. Например, сначала запускают взлом пароля через перебор, затем устанавливают поддельный DNS и создают «evil twin», чтобы перехватывать трафик.

Как понять, что ваш Wi‑Fi взломан

Ниже — признаки, которые чаще всего указывают на компрометацию сети. Наблюдайте за ними системно: единичный сбой не обязательно означает взлом, но сочетание нескольких признаков — повод для немедленных действий.

1. В списке подключённых устройств появились незнакомые IP‑адреса

Каждому устройству в сети присваивается IP‑адрес. Войдите в веб‑интерфейс роутера и проверьте список подключённых устройств. Если вы видите незнакомые имена или адреса — сохраните их скриншот и отключите сеть.

Важно: некоторые устройства показывают имя производителя вместо понятного ярлыка. Сверяйте MAC‑адрес с устройствами в доме.

2. Браузер перенаправляет на посторонние сайты

Если при вводе знакомого адреса вы попадаете на странную страницу, это признак подмены DNS. Злоумышленник может использовать это, чтобы собирать логины, пароли и другие личные данные.

Совет: в настройках сетевого адаптера проверьте адреса DNS‑серверов и восстановите стандартные или укажите доверенные (например, DNS провайдера или публичные: 1.1.1.1 / 8.8.8.8).

3. Пароль Wi‑Fi изменён без вашего ведома

Если вы не можете подключиться и роутер запрашивает другой пароль — это серьёзный сигнал. Часто злоумышленник сначала меняет пароль, чтобы отрезать владельца и закрепиться в сети.

Действуйте: физически перезагрузите роутер, войдите в настройки с помощью кабеля (LAN) и, при возможности, сбросьте устройство к заводским настройкам.

4. Постоянно медленный или нестабильный интернет

Если скорость постоянно ниже, чем обычно, и это длится несколько дней — возможно, злоумышленник использует полосу пропускания (например, для майнинга или загрузки больших файлов).

Проверьте: монитор трафика в роутере, список активных подключений, чертите графики использования, если роутер это поддерживает.

Дополнительные признаки

- Неожиданные всплывания сертификатных предупреждений в браузере.

- Неизвестные перенаправления при попытке обновить страницы с логином (банки, почта).

- Новые или изменённые настройки в панели администратора роутера (например, нестандартные DNS).

- Устройства, которые раньше работали стабильно, резко теряют подключение.

Шаги немедленного реагирования — план действий при подозрении на взлом

- Отключите роутер от питания. Это прерывает текущие соединения и лишает злоумышленника активного доступа.

- Подключитесь к роутеру напрямую (по проводному LAN), если возможно. Проводное подключение сложнее подделать.

- Войдите в панель администратора. Проверьте список подключённых устройств, логи и настройки DNS.

- Выполните жёсткий сброс (reset) роутера к заводским настройкам, если вы не уверены в целостности конфигурации. Зафиксируйте текущие настройки и логи до сброса, если планируете расследование.

- Обновите прошивку роутера до последней версии через официальный сайт производителя.

- Придумайте и установите новый уникальный пароль администратора и пароль Wi‑Fi. Используйте длинную фразу‑пароль (passphrase) из 16+ символов.

- Включите безопасное шифрование (WPA2‑Personal или WPA3, если поддерживается). Отключите WEP — он устарел и небезопасен.

- Проверьте и исправьте настройки DNS — используйте только доверенные серверы.

- Отключите удалённое администрирование и WPS. Настройте гостевую сеть для устройств гостей и IoT.

- Подключайте к Wi‑Fi по новой информации и мониторьте сеть в течение нескольких дней.

Важно: при серьёзном подозрении на компрометацию банковских учётных записей или краже личных данных — смените пароли на доверенном устройстве и свяжитесь с банком.

Профилактика и надёжные настройки безопасности

Систематические меры снижают риск компрометации. Следуйте этому чек‑листу.

Базовый чек‑лист для домашнего пользователя

- Смените заводской пароль администратора роутера сразу после установки.

- Включите шифрование WPA2 или WPA3. Не используйте WEP.

- Установите уникальный и длинный пароль сети (фраза из слов лучше, чем короткий набор символов).

- Отключите WPS (Push‑button и PIN) — часто уязвим.

- Отключите удалённое управление роутером по интернету.

- Включите автоматическое обновление прошивки или регулярно проверяйте обновления производителя.

- Создайте гостевую сеть с отдельным паролем и ограничениями доступа к локальным устройствам.

- Разделите IoT‑устройства в отдельную сеть или VLAN.

- Включите журналирование и, при возможности, настройте оповещения о новых устройствах.

Дополнительные практики для продвинутых пользователей

- Включите и настройте DHCP‑резервации по MAC‑адресу для ключевых устройств.

- Задействуйте фильтрацию по MAC — как дополнительный уровень, но не как единственную защиту.

- Настройте статические DNS‑записи или используйте DNS‑over‑HTTPS/DNS‑over‑TLS в поддерживаемых устройствах.

- Используйте локальный VPN для удалённого доступа к домашним ресурсам вместо открытого удалённого администрирования.

- Ограничьте управление роутером только с конкретных IP‑адресов (если возможно).

Пароли и управление учётными данными

- Используйте менеджер паролей для хранения длинных уникальных паролей.

- Меняйте пароли регулярно только при подозрении на компрометацию; частая смена без причины ухудшает соблюдение безопасности.

- Пароль администратора роутера должен отличаться от пароля Wi‑Fi.

Прошивка и поддержка производителя

Обновления прошивки часто закрывают уязвимости. Если производитель давно не выпускает обновлений для модели, рассмотрите замену устройства на более современное.

Методология проверки безопасности вашей сети (мини‑метод)

- Сбор данных: снимите скриншоты списка устройств, логов и настроек DNS.

- Анализ: сопоставьте MAC‑адреса с реальными устройствами в доме.

- Устранение: выполните сброс и смену ключевых параметров (пароли, шифрование, DNS).

- Проверка: подключите устройства по очереди и мониторьте поведение.

- Контроль: настройте регулярную проверку (ежемесячно) и ведите журнал изменений.

Инцидентный план и ролевая инструкция

Роль: Владелец дома

- Шаг 1: Немедленно отключить роутер от питания.

- Шаг 2: Подключиться кабелем и проверить панель администратора.

- Шаг 3: Сфотографировать или сохранить логи и список подключений.

- Шаг 4: Сделать сброс к заводским настройкам при сильных подозрениях.

- Шаг 5: Восстановить базовую конфигурацию: обновить прошивку, задать сильные пароли, включить WPA2/WPA3, отключить WPS и удалённый доступ.

- Шаг 6: Проверить все важные онлайн‑сервисы (банк, почта) с безопасного устройства и сменить пароли при подозрениях на компрометацию.

Роль: IT‑поддержка (для малого офиса)

- Шаг 1: Изолировать сеть и определить масштаб компрометации.

- Шаг 2: Собрать логи и выполнить форензик при необходимости.

- Шаг 3: Уведомить пользователей и провести принудительную смену паролей.

- Шаг 4: Вывести роутер из эксплуатации до полной проверки и восстановления.

Тестовые кейсы и критерии приёмки после восстановления

- Кейс: Подключение известных устройств

- Ожидаемое: все зарегистрированные устройства получают IP и работают стабильно.

- Кейс: Проверка DNS

- Ожидаемое: запросы резолвятся корректно на доверенные DNS‑серверы.

- Кейс: Брутфорс‑защита

- Ожидаемое: после нескольких неудачных попыток входа отключение или временная блокировка доступа.

- Кейс: Гостевая сеть

- Ожидаемое: гостевая сеть имеет доступ в интернет, но не видит локальные устройства основного сегмента.

Критерии приёмки: восстановленная сеть не показывает неизвестных устройств в течение 72 часов, DNS‑перенаправления отсутствуют, прошивка актуальна, удалённое администрирование выключено.

Советы по безопасности для мобильных и публичных подключений

- Используйте VPN в общественных сетях. VPN шифрует трафик и скрывает ваш IP‑адрес.

- Подключайтесь только к точкам доступа с доверенными SSID; проверяйте в сомнительных случаях.

- Не запускайте удалённое администрирование с мобильных данных без VPN.

Советы по безопасности для умных устройств (IoT)

- Пересмотрите фабричные устройства и назначьте им отдельную гостевую сеть.

- Измените пароли по умолчанию на всех устройствах.

- Устанавливайте только официальные обновления прошивки от производителя.

- Если устройство не поддерживает современные протоколы шифрования, ограничьте его доступ к интернету.

Уязвимости и когда стандартные меры не помогут

- Старые модели роутеров без обновлений: исправления уязвимостей могут отсутствовать, тогда замените устройство.

- Физический доступ злоумышленника к роутеру: если злоумышленник имеет физический доступ, программные меры бессильны до смены устройства и проверки конфигурации.

- Целевая атака на домашнюю сеть (например, через скомпрометированные устройства): требуется более глубокое расследование и, возможно, помощь специалистов.

Совместимость и миграция на современное оборудование

- WPA3 обеспечивает лучшее шифрование, но не все устройства его поддерживают. Если в доме есть устаревшие устройства, рассмотрите миграцию на оборудование, которое поддерживает одновременное использование WPA2 и WPA3 через отдельные SSID.

- При обновлении роутера проверьте список поддерживаемых функций: автоматические обновления, VPN‑сервер, гостевая сеть, VLAN, журналирование.

Матрица рисков и методы смягчения

- Низкий риск: гостиная сеть с ограниченным доступом. Смягчение: гостевая сеть, лимит скорости.

- Средний риск: множество IoT‑устройств. Смягчение: сегментация сети, регулярные обновления.

- Высокий риск: устаревший роутер и публичный доступ к админке. Смягчение: замена оборудования, отключение удалённого администрирования, строгие пароли.

Конфиденциальность и соответствие (GDPR и личные данные)

Домашний Wi‑Fi сам по себе не подпадает напрямую под GDPR, но утечка личных данных через скомпрометированную сеть может привести к последствиям для сервисов, которые вы используете. Храните и передавайте чувствительные данные только через защищённые и проверенные каналы. При использовании облачных сервисов проверьте политику конфиденциальности поставщика и настройте двухфакторную аутентификацию.

Быстрая шпаргалка: что сделать прямо сейчас

- Отключите роутер и перезагрузите его.

- Подключитесь по кабелю и проверьте список устройств.

- Сбросьте настройки, обновите прошивку, установите сильные пароли и включите WPA2/WPA3.

- Отключите WPS и удалённое администрирование.

- Включите гостевую сеть для посетителей и IoT.

- Используйте VPN в общественных сетях.

Диаграмма принятия решений

flowchart TD

A[Подозрение на взлом] --> B{Незнакомые устройства?}

B -- Да --> C[Отключить роутер, собрать логи]

B -- Нет --> D{Браузер перенаправляет?}

D -- Да --> C

D -- Нет --> E{Пароль не работает?}

E -- Да --> C

E -- Нет --> F[Мониторинг 72 часа]

C --> G[Сброс к заводским настройкам]

G --> H[Обновить прошивку и настроить WPA2/WPA3]

H --> I[Проверка и мониторинг]

I --> FКраткое резюме

- Следите за списком подключённых устройств и настройками DNS.

- Немедленно реагируйте при подозрениях: отключайте роутер и восстанавливайте настройки.

- Предотвращайте взломы через сильные пароли, шифрование, обновления прошивки и отключение ненужных сервисов.

- Для публичных подключений используйте VPN, а для умных устройств — отдельную гостевую сеть.

Важно: одна мера защиты не обеспечивает абсолютной безопасности. Комбинация слоёв защиты (пароли, шифрование, обновления, сегментация) значительно снижает риск компрометации.

Похожие материалы

Подготовка к техническому собеседованию разработчика

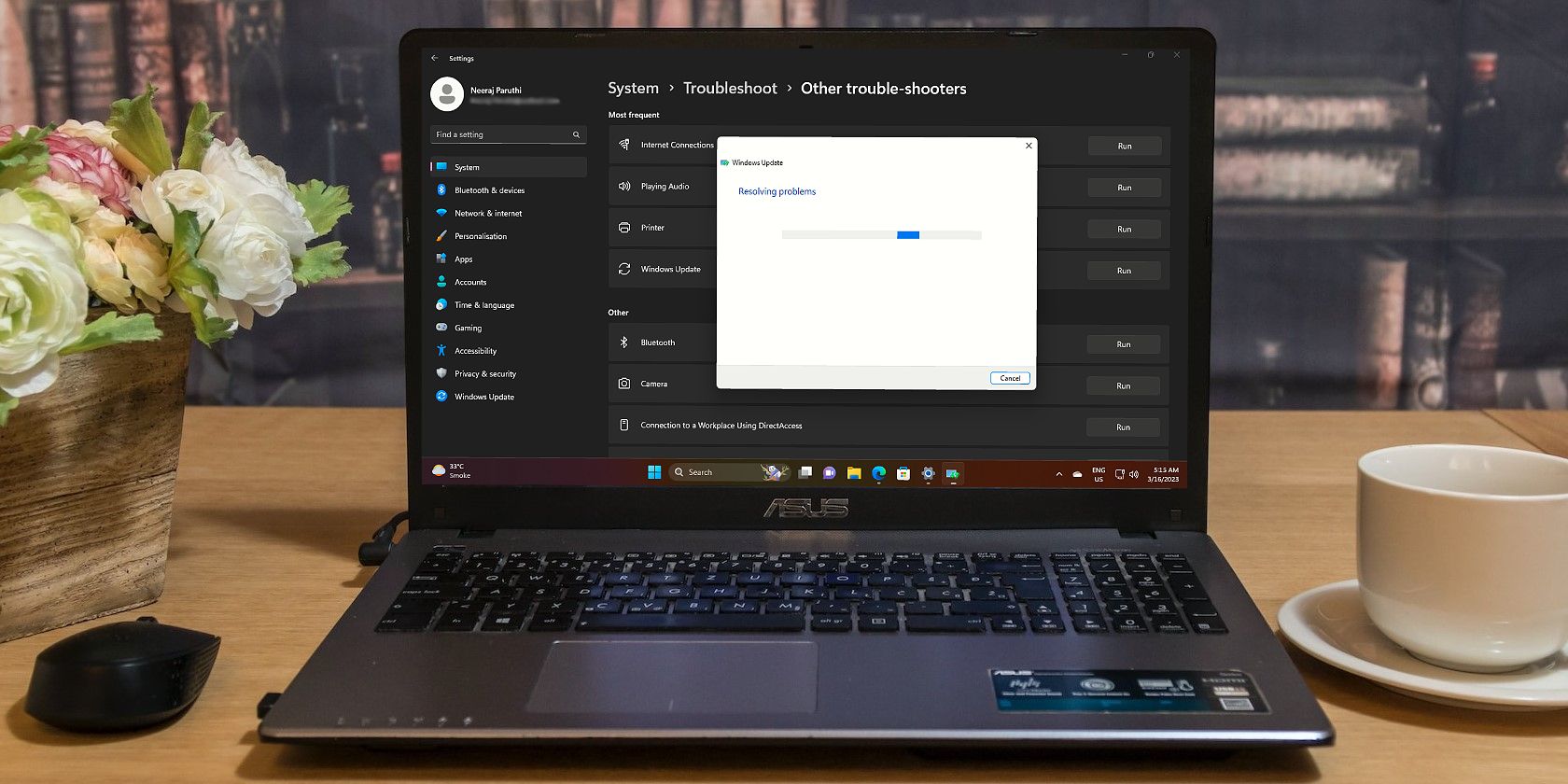

Запуск мастера устранения неполадок в Windows

Как создать мем: полное руководство

Как устранить BSOD 0x0000003B в Windows

Clone Stamp в Photoshop — подробное руководство