Можно ли вас взломать через VPN‑приложение?

Одно из самых важных условий при установке VPN‑приложения — полностью доверять провайдеру свои личные данные и приватный интернет‑трафик.

После установки VPN ваш интернет‑провайдер перестаёт быть «серединным звеном». Роль посредника переходит к VPN: он получает зашифрованный трафик и маршрутизирует его через свои серверы.

Мы знаем, что VPN‑провайдеры имеют техническую возможность видеть некоторые метаданные и даже содержимое трафика в отдельных сценариях, но большинство провайдеров этого не делают. Тем не менее бывают случаи, когда VPN‑сервис действует недобросовестно — собирает данные, вставляет рекламу или сотрудничает с третьими сторонами.

В этой статье разберёмся, как именно VPN может привести к взлому, насколько это вероятно, как выбрать безопасный сервис и что делать при подозрении на компрометацию.

Можно ли действительно быть взломанным через VPN‑приложение?

Короткий ответ: да, возможно. Детальный: вероятность низкая при использовании надёжного провайдера, но риск существует.

Как это может произойти:

- Заражённое или скомпрометированное приложение — если само приложение содержит вредоносный код, оно может шпионить, воровать данные или ставить бекдоры.

- Уязвимости в коде клиента — эксплойт может позволить удалённое выполнение кода на устройстве.

- Ненадёжная инфраструктура — скомпрометированные серверы провайдера теоретически позволяют просматривать трафик или подменять контент.

- Агентские требования и законы — в некоторых юрисдикциях провайдеры обязаны сотрудничать с властями и могут вводить механизмы доступа.

Почему это редко происходит:

- Коммерческая мотивация: репутация для VPN‑бизнеса критична. Скандал с утечкой данных обычно губит сервис.

- Аудиты и код‑ревью: популярные платные VPN проходят внешние аудиты и публикуют отчёты.

- Магазины приложений (Google Play / App Store) фильтруют очевидно вредоносные клиенты.

Важно: чаще вы подвергаетесь риску через неблагонадежные мобильные приложения и фишинговые сайты, чем через проверенный VPN‑клиент.

Как выбрать безопасный VPN

Отдавайте приоритет платным премиум‑сервисам

Платные сервисы обычно инвестируют в безопасность, инфраструктуру и аудит. Бесплатные VPN часто монетизируются иначе: реклама, сбор данных или продажа трафика.

Пример из рынка:

Основные признаки качественного VPN:

- Чёткая политика нулевого логирования (no‑logs).

- Современные криптографические протоколы (WireGuard, OpenVPN, IKEv2 и др.).

- Функции безопасности: kill switch, защита от утечек DNS и IPv6.

- Прозрачность: внешние аудиты, отчёты о прозрачности, открытые исходники клиентской части или компонентов.

- Большая и географически распределённая сеть серверов.

- Поддержка и понятные условия обслуживания.

Примеры поведения, которых следует избегать:

- Явное или скрытое логирование трафика и действий пользователей.

- Интеграция с рекламными сетями внутри приложения.

- Множественные жалобы на скрытые списания или передачу данных третьим лицам.

Читайте политику конфиденциальности и условия обслуживания

Документы должны ясно описывать, какие данные собираются, как они используются и хранятся, а также в каких случаях возможна передача третьим лицам.

Если политика мутная или слишком общая — лучше выбрать другой сервис.

Когда VPN не защитит вас: примеры и ошибки

- Фишинговая страница под видом «входа в VPN‑аккаунт» украдёт пароль вне зависимости от VPN.

- Уязвимость в операционной системе устройства позволит злоумышленнику обойти защиту VPN.

- Подключение к вредоносному Wi‑Fi, где даже через VPN атакующий контролирует DNS (при отсутствии защиты от утечек) может привести к подмене контента.

Мини‑руководство: как выбрать и настроить VPN (шаги)

- Выберите платный, проверенный сервис с хорошими отзывами и аудитом.

- Проверьте политику конфиденциальности и страну регистрации провайдера.

- Установите приложение только из официального магазина.

- Включите kill switch и защиту от утечек DNS/IPv6.

- Используйте сложные уникальные пароли и двухфакторную аутентификацию.

- Регулярно обновляйте приложение и ОС.

Чек‑лист при выборе VPN

- Политика no‑logs — да/нет

- Наличие внешнего аудита — да/нет

- Поддерживаемые протоколы (WireGuard/OpenVPN) — перечислить

- Kill switch — включён?

- Защита от утечек DNS/IPv6 — включена?

- Количество и расположение серверов — соответствует задачам?

- Ценовая модель — платная/бесплатная

Что делать при подозрении на компрометацию

- Немедленно отключите VPN и интернет.

- Удалите приложение и переустановите только из официального источника.

- Смените пароли на важных сервисах с другого безопасного устройства.

- Проверьте телефон/ПК антивирусом и инструментами для поиска руткитов.

- Свяжитесь с поддержкой VPN‑провайдера и запросите логи и объяснения (если применимо).

- Рассмотрите смену провайдера, если ответы неубедительны.

Важно: если вы подозреваете утечку финансовых данных — свяжитесь с банком и заблокируйте карты.

Факт‑бокс

- Наиболее частая угроза при использовании VPN — это не «сам VPN», а скомпрометированные приложения и фишинг.

- Бесплатные VPN часто монетизируются рекламой и сбором данных.

- Простые меры (обновления, kill switch, двухфакторная аутентификация) сильно снижают риск.

Риски и способы смягчения

Риск: вредоносный код в приложении. Смягчение: выбирать сервисы с внешним аудитом и репутацией.

Риск: правовые требования и бекдоры. Смягчение: выбирать провайдера в юрисдикции с сильной защитой приватности.

Риск: уязвимости клиента. Смягчение: своевременно обновлять ПО и использовать минимально привилегированные учётные записи.

Критерии приёмки (для проверки VPN перед покупкой)

- Наличие документа об аудите безопасности.

- Подтверждённая политика no‑logs.

- Тесты на утечки DNS/IPv6 в независимых сервисах дают «прошёл».

- Клиент обновляется регулярно.

Примеры альтернатив и дополнений

- Использовать браузер с встроенным режимом защиты и расширением HTTPS Everywhere.

- Комбинировать VPN с DNS‑фильтрацией и локальным фаерволом.

- Для критичных задач — использовать выделенные приватные туннели или self‑hosted VPN.

Краткое резюме

VPN‑приложение теоретически может стать причиной взлома устройства, но при выборе проверенного платного сервиса и применении основных мер безопасности этот риск минимален. Бесплатные и неизвестные приложения несут куда больший риск, чем проверенные провайдеры с аудированием и прозрачной политикой.

Важно: безопасность многослойна. VPN — полезный инструмент, но он не заменяет здравый смысл, актуальность ПО и базовую кибергигиену.

[wl_navigator]

Похожие материалы

Проверка видеокарты в Windows 11 — 5 способов

Отключить «Привет, Siri» на HomePod mini

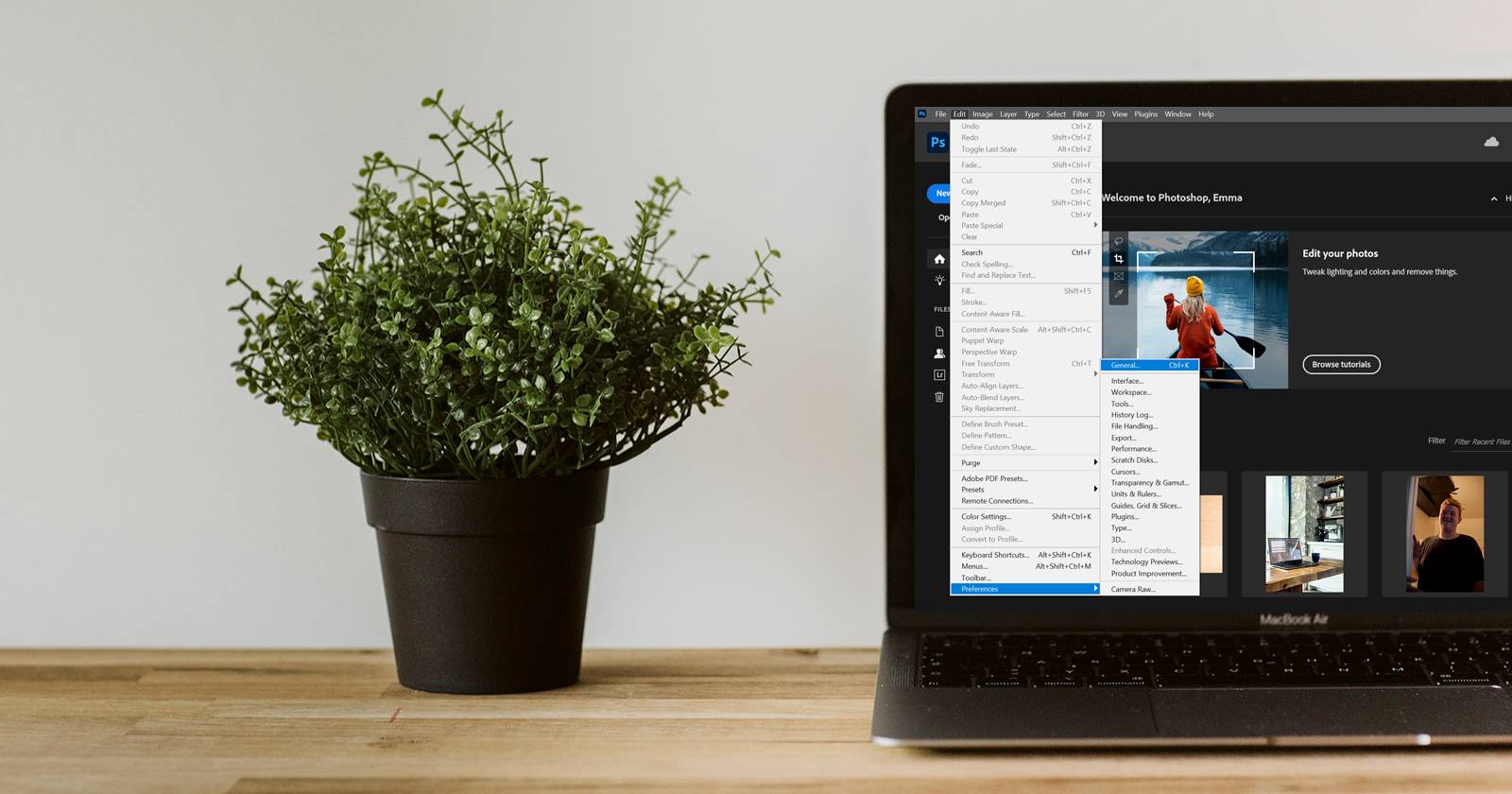

Отключить экран «Домой» в Photoshop

Где найти тихое рабочее место — 7 сервисов и гид

Резервная копия и восстановление сохранений Origin