Как сообщать о подозрительных сайтах и что делать

Почему важно сообщать о подозрительных сайтах

Многие люди при встрече с сомнительным сайтом просто уходят — и это понятно. Но если не сообщить о мошеннике, сайт останется доступен и привлечёт новых жертв. Сообщение о проблеме помогает блокировать домены в браузерах, антивирусных базах и у хостинг-провайдеров.

Типы мошеннических сайтов, которые чаще всего встречаются:

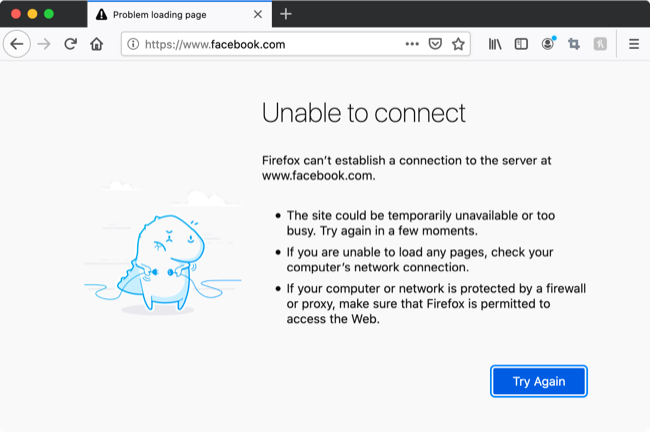

- Фишинговые сайты — имитируют страницы входа в учётные записи, чтобы украсть логины и пароли.

- Сайт-страшилки (scareware) — пугают пользователя наличием «вируса» и предлагают скачать «антивирус», который сам является вредоносным.

- Поддельные интернет-магазины — красиво выглядящие сайты, которые собирают данные и деньги, но не отправляют товары.

- Сезонные и тематические мошенничества — сайты, использующие события и тренды (акции, вакцины, выплаты), чтобы обмануть людей.

Важно: преступники нацеливаются на уязвимые группы, в том числе пожилых людей и тех, кто не занимается техникой. Сообщение о фишинговом ресурсе — это простой акт взаимопомощи.

Куда и как сообщать о мошенническом сайте

Ниже перечислены проверенные варианты уведомлений в зависимости от типа угрозы. В большинстве случаев нужно скопировать URL страницы, приложить скриншот (если возможно) и кратко описать, в чём именно заключается обман.

Сообщение о фишинговом сайте

- Отправьте URL в Google Safe Browsing для анализа и возможной блокировки в Chrome и других продуктах Google. Опишите, как подделан сайт и какие данные пытаются получить.

- Если ссылка пришла по электронной почте, отметьте отправителя у вашего почтового провайдера (обычно кнопка «Пожаловаться на фишинг» или «Report phishing»).

- Пересылайте письма с фишингом на reportphishing@apwg.org — это почтовый адрес Anti-Phishing Working Group для коллективного анализа.

Сообщение о сайте-страшилке

Сайт-страшилка часто становится источником вредоносных загрузок. Для таких случаев:

- В США подайте жалобу через FBI’s Internet Crime Complaint Center (IC3). Заполните форму и дайте максимум информации о происходящем.

- В Великобритании используйте Action Fraud: потребуется регистрация и создание учётной записи для отчёта и получения обновлений.

- В других странах найдите локальные органы киберполиции или потребительские организации — общая логика та же: форма, описание, доказательства.

Сообщение о поддельном интернет-магазине

- Используйте портал econsumer.gov, который обслуживает международную сеть ICPEN. Выберите тему жалобы, например Online Shopping/Internet Services/Computer Equipment, и заполните форму.

- Сохраните номер обращения — он пригодится, если потребуется добавить новые данные или пожаловаться в банк.

Если не знаете, кому сообщать

Если не удаётся понять тип мошенничества, можно сообщить напрямую регистратору домена или хостинг-провайдеру. Для этого:

- Выполните WHOIS-запрос (например, через Namecheap Whois Lookup или другой сервис). Это покажет регистрационные данные домена и контакты регистранта.

- На сайте регистратора/хостера найдите форму «report abuse» или «Report phishing/malware» и отправьте данные.

- Дополнительно отправьте ссылку в Microsoft Security Intelligence и в крупные антивирусные компании (Norton, Kaspersky и др.) через их порталы отправки подозрительных URL.

Минимальный набор информации, который поможет расследованию

Перед отправкой жалобы соберите:

- Полный URL страницы.

- Дата и время обнаружения.

- Скриншоты страницы и письма (если ссылка пришла по почте).

- IP-адрес сервера (если доступен) и данные WHOIS.

- Описание действий сайта (требует ввод данных, пытается принудительно скачать файл и т. п.).

Чем больше конкретики — тем быстрее реагируют службы.

Практический SOP для пользователя — что сделать за 5 минут

- Не вводите данные и не загружайте файлы.

- Скопируйте URL мошеннической страницы.

- Сделайте один скриншот видимой части страницы и, если есть, письма, откуда пришла ссылка.

- Сообщите в основной сервис по типу угрозы: Google Safe Browsing, почтовый провайдер, reportphishing@apwg.org, econsumer.gov или регистратор.

- Если вы случайно ввели номер карты или данные банка — срочно свяжитесь с банком и заморозьте карты.

Ролевые чеклисты

Чеклист для обычного пользователя:

- Не вводить логины и пароли.

- Сохранить URL и скриншот.

- Сообщить куда положено.

- Проверить состояние антивируса и обновить его.

- При риске компрометации учётных данных сменить пароли.

Чеклист для IT-администратора:

- Собрать IP, логи веб-сервера и прокси.

- Проверить, не заходил ли кто из сотрудников на сайт с корпоративных устройств.

- Подать жалобы от имени организации у регистраторов и хостеров.

- Обновить блок-листы на шлюзах и прокси.

- Провести сканирование на наличие индикаторов компрометации.

Чеклист для команды реагирования по безопасности SOC:

- Коррелировать инцидент с текущими сигналами EDR и SIEM.

- Создать запись инцидента и назначить ответственных.

- Подготовить коммуникацию сотрудникам/клиентам при необходимости.

- Обновить правила блокировки в DNS/URL-фильтрах.

Инцидентный план для администраторов и службы безопасности

- Идентификация. Оцените вид угрозы и масштаб (сколько сотрудников посетили сайт).

- Сдерживание. Заблокируйте домен и связанные IP в корпоративных фильтрах и прокси.

- Устранение. Удалите вредоносные артефакты, выполните форензик при необходимости.

- Восстановление. Обновите политики, поменяйте скомпрометированные учётные данные.

- Обучение. Проведите рассылку с рекомендациями сотрудникам на основе уроков инцидента.

Критерии приёмки

- Домен добавлен в блок-листы браузеров и антивирусов.

- Сайт недоступен у хостинг-провайдера или помечен как опасный.

- Пользователи, чьи данные могли быть скомпрометированы, уведомлены и меры предприняты.

Дерево решений для пользователя

flowchart TD

A[Наткнулись на подозрительный сайт] --> B{Сайт требует данные?}

B -- Да --> C{Пришло ли письмо со ссылкой?}

B -- Нет --> D{Сайт предлагает скачать ПО?}

C -- Да --> E[Сообщите в почтовый сервис и в APWG]

C -- Нет --> F[Сообщите в Google Safe Browsing и регистратору]

D -- Да --> G[Сообщите в IC3/Action Fraud и антивирусные компании]

D -- Нет --> H[Используйте WHOIS и подайте жалобу регистратору]

E --> I[Поменяйте пароли, если вводили данные]

F --> I

G --> I

H --> IКритерии приёмки и тесты для команды безопасности

Тестовые сценарии:

- Проверка: отправить тестовую жалобу на известный фишинговый домен и убедиться, что регистратору пришла заявка.

- Проверка: после добавления домена в блок-лист проверить доступность сайта через корпоративный прокси.

- Проверка: симулировать пользователя, который ввёл данные — проверить триггеры уведомления и смены паролей.

Критерии приёмки:

- Жалоба зарегистрирована у соответствующей организации и есть номер дела.

- Домен внесён в список блокировок в течение установленного SLA.

- Пользователи, затронутые инцидентом, получили инструкции и помощь.

Альтернативные подходы и ограничения

- Автоматические инструменты фильтрации URL полезны, но допускают ложные срабатывания. Перед массовой блокировкой важно подтвердить фальшивость ресурса.

- Некоторые хостинги недобросовестно реагируют на жалобы; тогда стоит эскалировать проблему через регистраторов и национальные органы защиты прав потребителей.

- Юрисдикционные ограничения: если сайт размещён в другой стране, процесс удаления может занимать больше времени.

Маленькая методология безопасности для пользователей

Правило 1: Перед вводом данных проверьте домен вручную — не полагайтесь только на визуальное сходство.

Правило 2: Используйте менеджер паролей — он подскажет, если вы переходите на другой домен.

Правило 3: Всегда включайте двухфакторную аутентификацию там, где это возможно.

Фактбокс с ключевыми действиями

- Скопировать URL

- Сделать скриншот

- Сообщить в профильную службу

- Сменить пароли при необходимости

Короткое объявление для рассылки или соцсетей

Сообщение: «Нашли подозрительный сайт? Не просто закройте вкладку — сообщите о нём. Это занимает всего несколько минут и помогает защитить других. Пошаговая инструкция: сохраните URL, сделайте скриншот и отправьте жалобу в Google Safe Browsing, почтовый провайдер или econsumer.gov. При подозрении на утечку данных — свяжитесь с банком и смените пароли.»

(Этот текст можно разместить как короткое оповещение для сотрудников или подписчиков.)

Глоссарий в одну строку

- Фишинг — попытка получить конфиденциальные данные, маскируясь под доверенный ресурс.

- Scareware — сайт или ПО, которое пугает пользователя и предлагает ложное решение.

- WHOIS — сервис, показывающий регистрационные данные домена.

- ICPEN — международная сеть по защите прав потребителей в интернет-торговле.

Вывод

Сообщение о мошенническом сайте — простое и эффективное действие, которое помогает защитить сообщество. Наличие SOP и ролей в организации ускоряет реакцию и снижает риск повторных инцидентов. Если вы не знаете, куда отправлять жалобу, начните с регистраторов домена и крупных платформ вроде Google и Microsoft — это уже шаг в правильном направлении.

Ресурсы и контакты для жалоб

- Google Safe Browsing — отправка подозрительных URL для проверки.

- reportphishing@apwg.org — адрес Anti-Phishing Working Group для фишинговых писем.

- econsumer.gov — международный портал для жалоб на интернет-магазины.

- Microsoft Security Intelligence — портал для отправки подозрительных ссылок.

- Norton, Kaspersky и другие антивирусные вендоры — формы отправки подозрительных сайтов.

Важно: при малейшем подозрении на компрометацию финансовых данных сразу связывайтесь с банком.

Похожие материалы

Блокировка отвлекающих сайтов и соцсетей

Исправить «No device drivers were found» при установке Windows

Конвертация MKV в MP4 на Windows — лучшие способы

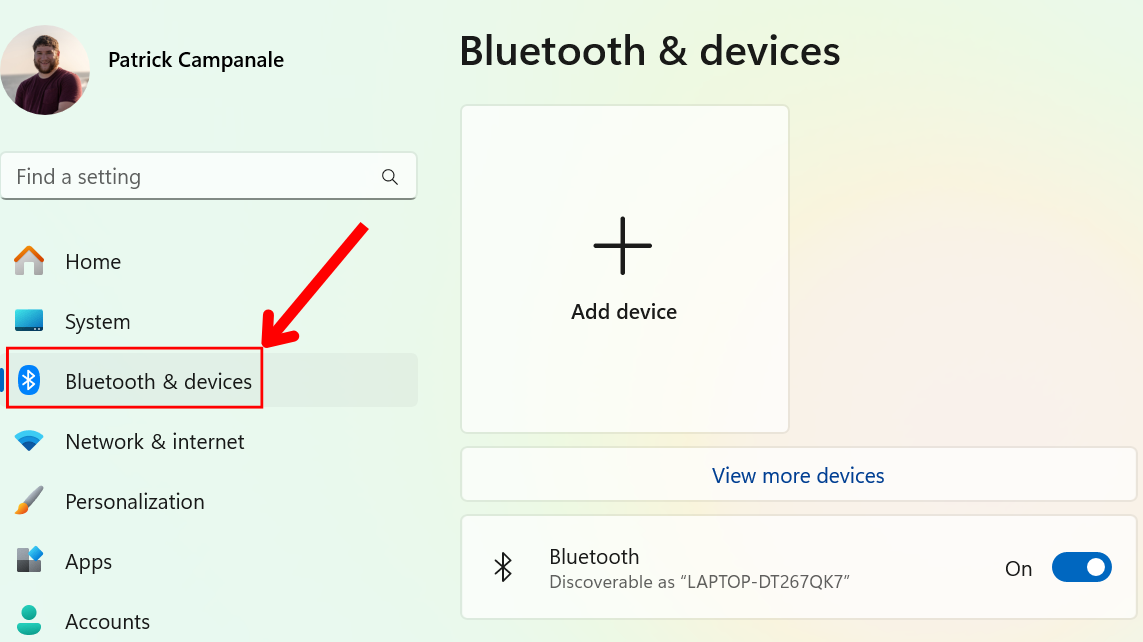

Как подключить AirPods к Windows (10/11)

Конвертация PDF и изображений в Google Документы