Как управлять бизнесом со смартфона: мобильные решения для предприятия

Кратко

Смартфон может стать полноценным мобильным офисом. В статье — шаги по управлению устройствами, наборы приложений, стратегия коммуникации, голосовые сценарии, требования безопасности и практические чек-листы для владельцев, IT‑админов и удалённых сотрудников. Следуйте пошаговому плану, чтобы увеличить эффективность и снизить риски.

Важность управления устройствами в мобильном бизнесе

Мобильная работа даёт гибкость. Но без управления устройствами вы рискуете безопасностью и производительностью. Современные решения для корпоративной мобильности позволяют централизованно настраивать политики безопасности, контролировать приложения и удалённо очищать данные при утере или краже устройства.

Важно разграничивать личные и рабочие данные. Это снижает риск утечки конфиденциальной информации и упрощает соблюдение корпоративных политик и регуляторных требований.

Ключевые возможности современных систем управления мобильностью:

- Принудительное применение политик безопасности (PIN, сложные пароли, блокировка функций).

- Механизмы MDM/EMM для управления настройками и приложениями.

- Контейнеризация рабочих данных (разделение рабочего профиля и личного профиля).

- Удалённая блокировка и стирание данных.

- Отчёты и аудит для контроля соответствия требованиям.

Важно: выбор платформы управления зависит от масштаба бизнеса, типов устройств и существующей ИТ‑инфраструктуры.

Основные приложения для управления бизнесом на смартфоне

Чтобы смартфон стал инструментом управления, вам нужны проверенные приложения. Они делят рабочие процессы на управляемые блоки и повышают мобильность.

Рекомендуемые категории и примеры:

- Работа с задачами и проектами: Trello, Asana, Jira. Позволяют назначать задачи, отслеживать этапы и видеть статус в реальном времени.

- Обмен файлами и совместная работа: Google Drive, Dropbox, OneDrive. Обеспечивают доступ к документам с любого устройства.

- Коммуникация и коллаборация: Slack, Microsoft Teams, Zoom. Поддерживают чат, звонки и обмен файлами.

- Финансы и бухгалтерия: QuickBooks, FreshBooks, локальные банковские приложения. Упрощают учёт расходов и выставление счетов.

- Безопасность: менеджеры паролей (LastPass, Bitwarden), VPN‑клиенты (NordVPN, корпоративные VPN).

Практическое правило: тестируйте набор приложений по трём параметрам — безопасность, интеграция и удобство на мобильном экране.

Коммуникационные стратегии для мобильного управления бизнесом

Эффективная коммуникация — ключ к управлению на ходу. Установите простые правила и используйте инструменты по назначению.

Рекомендации:

- Определите чёткие каналы для срочных и несрочных сообщений (например, звонки для срочных задач, Slack для оперативной синхронизации, почта для формальных запросов).

- Настройте уведомления. Отсечём лишний шум, оставим только критичные оповещения.

- Используйте статус‑сообщения и календарь для прозрачности рабочего времени.

- Внедрите единую систему хранения документов, чтобы не пересылать файлы по разным каналам.

Важно: создайте и документируйте правила коммуникации. Новые сотрудники должны получать краткое руководство при подключении.

Использование голосовых технологий в операциях бизнеса

Голосовые ассистенты и распознавание речи ускоряют рутинные операции. Они удобны, когда руки заняты или вы в пути.

Возможности голосовых сценариев:

- Быстрое планирование встреч и установка напоминаний.

- Диктовка писем и заметок с дальнейшей автоматической транскрипцией.

- Голосовые команды для навигации по приложениям и поиску документов.

- Интеграция с CRM для быстрого добавления контактов и заметок после звонка.

Ограничения и рекомендации:

- Конфиденциальную информацию не следует диктовать в общественных местах.

- Тренируйте модели распознавания под акценты и терминологию отрасли.

- Проверяйте точность автоматической транскрипции перед публикацией или отправкой клиентам.

Обеспечение безопасности и конфиденциальности при мобильном управлении бизнесом

Защита данных — приоритет. Подходы должны быть многоуровневыми.

Основные элементы безопасной модели:

- Аутентификация: сочетание паролей, многофакторной аутентификации и биометрии.

- Контроль приложений: управление разрешениями и обновлениями через MDM/EMM.

- Шифрование: данных в покое и данных в передаче.

- Регулярный аудит: проверка конфигураций, журналов доступа и уязвимостей.

- Обучение сотрудников: распознавание фишинга, безопасная работа в публичных сетях.

Важно: политика безопасности должна быть практичной. Если правила слишком жёсткие, сотрудники будут искать обходные пути.

Проблемы при управлении бизнесом со смартфона

Мобильная работа приносит вызовы. Их нужно предвидеть и смягчать.

Типичные проблемы:

- Совместимость: устаревшие корпоративные приложения могут не работать на мобильных платформах.

- Эргономика: мелкий экран затрудняет сложную работу, например редактирование больших таблиц.

- Разделение данных: смешение личной и рабочей информации увеличивает риск утечек.

- Сеть и подключение: зависимость от мобильного интернета и публичных Wi‑Fi.

- Управление обновлениями: несвоевременные обновления приложений и ОС приводят к уязвимостям.

Когда мобильность не подходит:

- Для задач, требующих сложной вычислительной мощности или большого экрана (CAD, анализ больших данных).

- Когда требуется доступ к специализированным периферийным устройствам, недоступным для смартфона.

Будущее мобильности в бизнесе

Тенденции указывают на усиление роли мобильных решений. Приложения станут более интегрированными. Голос и ИИ будут оказывать поддержку при принятии решений. Работа из любого места станет стандартом.

Но главный вызов останется — баланс между гибкостью и безопасностью. Компании, которые найдут правильный баланс, выигрывают в скорости и эффективности.

Практическое руководство: методология внедрения мобильных решений (мини‑методология)

Фаза 1 — Оценка потребностей:

- Выявите ключевые сценарии использования смартфонов в компании.

- Определите критичные данные и процессы.

- Оцените текущую ИТ‑инфраструктуру.

Фаза 2 — Выбор платформы и приложений:

- Подберите MDM/EMM по функционалу и поддержке ОС.

- Выберите основной набор приложений: коммуникация, задачи, хранилище, финансы.

Фаза 3 — Пилотирование:

- Запустите пилот с 10–50 пользователями из разных ролей.

- Соберите метрики: время реакции, количество инцидентов, удобство использования.

Фаза 4 — Развёртывание:

- Масштабируйте по отделам с учётом уроков пилота.

- Обеспечьте обучение и документацию.

Фаза 5 — Поддержка и аудит:

- Регулярно проверяйте соответствие политик безопасности.

- Обновляйте приложения и инструкции.

Ролевые чек‑листы

Чек‑лист владельца бизнеса:

- Установлены ясные бизнес‑цели мобильности.

- Выбран бюджет на инструменты и обучение.

- Утверждена политика безопасности.

- Назначен ответственный за внедрение и KPI.

Чек‑лист IT‑администратора:

- Развёрнут MDM/EMM и настроены политики.

- Организовано централизованное обновление приложений.

- Настроены резервные копии и удалённая очистка.

- Выполняются регулярные аудиты безопасности.

Чек‑лист удалённого сотрудника:

- Установлены рабочие профили и пароли.

- Используются VPN и менеджер паролей.

- Ознакомлен(а) с политиками коммуникации и защита данных.

- Знает контакты для инцидентов безопасности.

Стандартная операционная процедура при подключении нового устройства

- Проверка соответствия ОС и модели устройству по списку одобренных.

- Установка корпоративного агента MDM.

- Создание рабочего профиля и контейнера для данных компании.

- Принудительная настройка MFA и политики пароля.

- Установка обязательных приложений и ограничение неразрешённого ПО.

- Обучение пользователя и подтверждение прочтения политики безопасности.

- Регистрация устройства в учёте и включение мониторинга.

Критерии приёмки

- Устройство зарегистрировано и отображается в консоли MDM.

- Рабочие приложения работают корректно.

- MFA настроена и протестирована.

- Пользователь получил инструкции и подтвердил ознакомление.

Руководство на случай инцидента: план реагирования и отката

- Блокировка устройства через MDM.

- Оценка масштабов инцидента: скомпрометированы ли учётные записи, данные.

- При необходимости — удалённая очистка рабочего контейнера.

- Смена паролей и отзыв сессий на критичных сервисах.

- Уведомление ответственных сторон и регуляторов, если требуется.

- Анализ корневой причины и обновление политик.

- Восстановление работы: выдача нового устройства или восстановление прошивки.

Когда мобильность не работает: контрпримеры и альтернативы

Контрпримеры провала мобильной стратегии:

- Компания внедрила приложения без обучения. Сотрудники продолжили использовать личные инструменты, что привело к утечке данных.

- Выбрана слишком строгая политика, из‑за чего пользователи отключают корпоративные функции.

- Плохо протестированные интеграции вызвали рассинхронизацию данных между системами.

Альтернативные подходы:

- Гибридная модель: оставлять часть задач на десктопах для сложных операций.

- Тонкие клиенты и браузерные рабочие места для доступа к корпоративным сервисам без хранения данных локально.

- Выделенные мобильные терминалы с жёстким контролем для критичных процессов.

Решение по модели «Impact × Effort» (качественная оценка)

- Низкие усилия / высокий эффект: внедрить менеджер паролей, VPN и базовые политики MDM.

- Средние усилия / средний эффект: интеграция CRM с голосовой диктовкой и мобильными уведомлениями.

- Высокие усилия / высокий эффект: полный переход на мобильную платформу с развитием кастомных приложений и автоматизацией рабочих процессов.

Ментальные модели и эвристики

- Принцип «наименьшего привилегирования»: давайте устройствам и приложениям только те права, которые им действительно нужны.

- «Разделяй и властвуй»: разделяйте личные и рабочие профили, чтобы ограничить площадь атаки.

- «Пилотируй, учись, масштабируй»: сначала проверьте гипотезу на небольшой группе.

Диаграмма принятия решения (Mermaid)

flowchart TD

A[Нужна мобильная платформа?] -->|Да| B{Критичные данные на устройстве?}

A -->|Нет| Z[Оставить десктопную модель]

B -->|Да| C[Выбрать MDM/EMM и контейнеризацию]

B -->|Нет| D[Выбрать облачные сервисы и VPN]

C --> E[Пилотирование и аудит]

D --> E

E --> F{Результаты пилота}

F -->|Положительные| G[Масштабирование]

F -->|Отрицательные| H[Пересмотр набора приложений или политик]Шаблоны и сниппеты для внедрения (чек‑лист развертывания)

Технический чек‑лист перед массовым развёртыванием:

- Список одобренных моделей устройств и версий ОС.

- Конфиг MDM: политики паролей, шифрование, удалённая очистка.

- Список обязательных приложений и их конфигураций.

- План обучения и материалы для сотрудников.

- Контакт для поддержки инцидентов 24/7.

Шаблон короткого уведомления для сотрудников:

“С сегодняшнего дня ваше рабочее устройство должно быть зарегистрировано в корпоративном MDM. Пожалуйста, выполните инструкцию: <ссылка>. При проблемах — свяжитесь с IT.”)

Критерии приёмки

- Все тестовые сценарии прошли: запуск приложений, доступ к документам, отправка и приём сообщений.

- Уровень безопасности соответствует политике компании.

- Пользователи подтверждают приемлемый уровень удобства.

- Количество инцидентов в пилоте не превышает допустимого.

Заключение

Мобильность может радикально повысить скорость и гибкость бизнеса. Успех зависит от правильного выбора инструментов, дисциплины в безопасности и ясной коммуникации. Начните с малого — пилот, затем масштабирование. Вовлекайте пользователей: обучение и простые правила — ключевые элементы.

Короткие выводы

Важно помнить:

- Смартфон — мощный инструмент, но требует управления.

- MDM и контейнеризация снижают риски утечек.

- Правильные приложения и правила коммуникации повышают эффективность.

- Пилотирование и обучение критичны для успеха.

Последние слова

Управлять бизнесом со смартфона — это реальность. Это экономит время и открывает новые возможности. При правильном подходе мобильность повысит конкурентоспособность вашей компании и сделает работу более удобной. Начните с плана, соблюдайте безопасность и масштабируйте решения по мере роста.

Похожие материалы

Убрать раздражающие функции Facebook — руководство

Приложения по умолчанию на Android — настройка и управление

Установить REMnux в VirtualBox — руководство

Список выполненного: мотивация и шаблоны

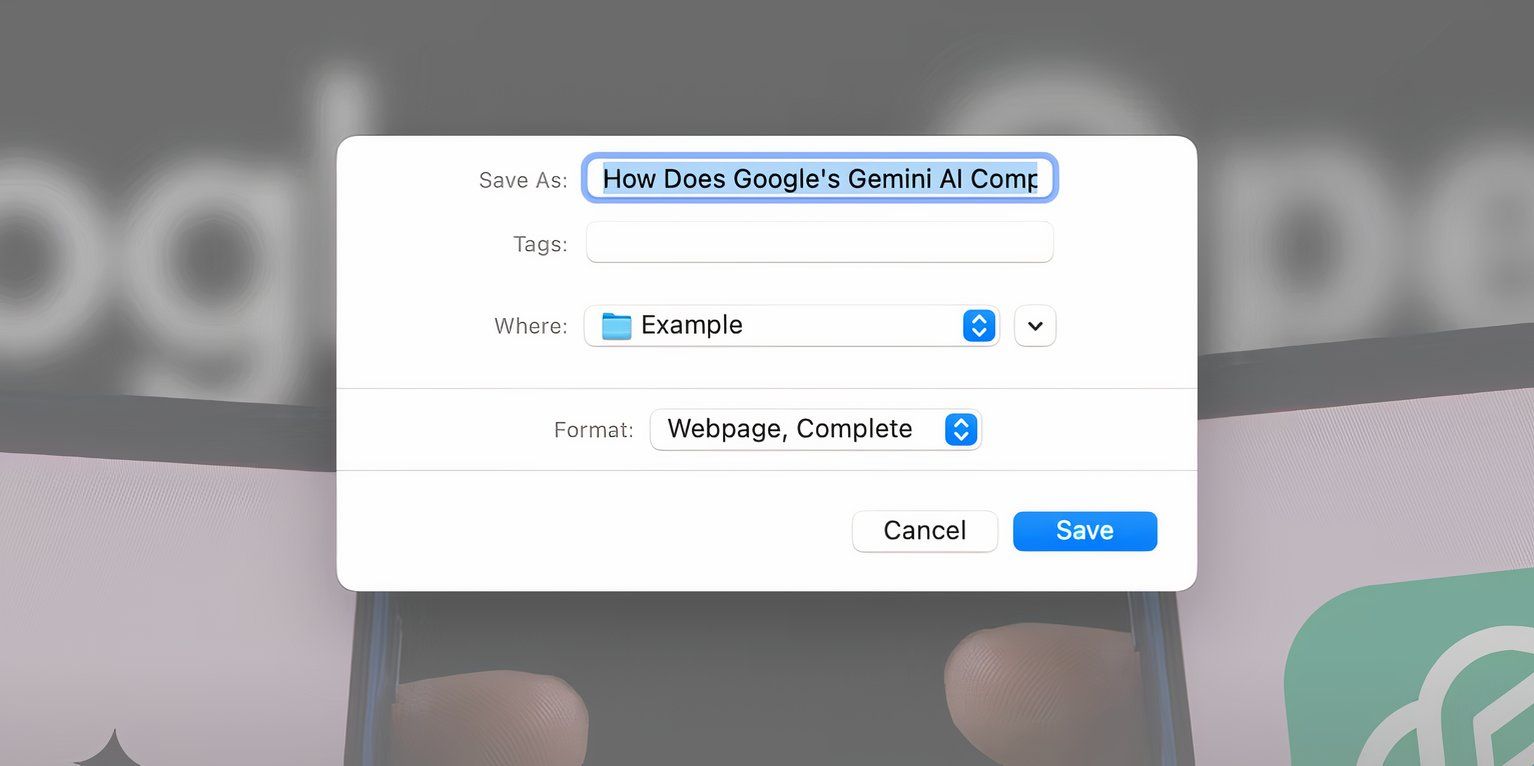

Как сохранить веб‑страницу для офлайн‑чтения