7 распространённых ошибок безопасности электронной почты и как их исправить

Даже если вы понимаете важность безопасности почты, на практике легко потерять бдительность. Мы привыкаем к рутине и начинаем экономить время, пропуская важные шаги. Но одна ошибка — например, клик по фишинговой ссылке — может привести к мошенничеству, утечке данных или захвату аккаунта.

В этой статье подробно разбираются семь типичных ошибок и даются практические, проверяемые рекомендации по их устранению. В конце — чек-листы для разных ролей, краткая инструкция восстановления и визуальная схема принятия решения при получении подозрительного письма.

Почему это важно

Электронная почта остаётся универсальным каналом связи для бизнеса и частных пользователей. Её удобство делает её также наиболее уязвимой: через неё приходят фишинговые письма, ссылки на вредоносные сайты и запросы на смену пароля. Большинство атак работают за счёт человеческой ошибки. Поэтому приоритетные инвестиции — не только в инструменты, но и в дисциплину и процессы.

Важно: даже лучшие почтовые фильтры не гарантируют стопроцентной защиты. Защититься можно комбинацией технологий и привычек.

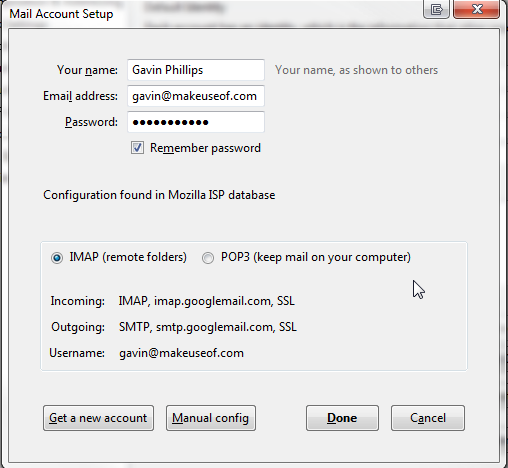

1. Шифровать только отдельные документы

Концепция: сквозное шифрование превращает текст письма в нечитаемую для посторонних строку (шифротекст). Для расшифровки нужен ключ.

Проблема: многие пользователи шифруют только «важные» письма — те, что явно содержат персональные данные или документы. Но это создаёт сигнал для злоумышленника: именно в этих письмах вероятно содержатся самые ценные данные. Кроме того, выборочное шифрование увеличивает операционную сложность и вероятность ошибочной конфигурации.

Рекомендация: шифруйте все служебные и личные сообщения, где это возможно. Современные почтовые сервисы и расширения поддерживают автоматическое шифрование входящих и исходящих писем. Если использовать проверенные реализации (например, сквозное шифрование на клиенте), это снижает риск утечки при компрометации сервера.

Примечание по алгоритмам: современные алгоритмы, включая 256-битное шифрование для симметричных ключей, считаются стойкими; при этом важна безопасность хранения самих ключей а не только алгоритма.

2. Использовать простые пароли

Пароль — первая линия защиты. Но многие выбирают легко угадываемые комбинации или используют один пароль для всех сервисов.

Почему это опасно:

- Повторное использование пароля повышает риск: при утечке одного сервиса компрометируются и другие.

- Словарные слова и стандартные шаблоны уязвимы для перебора и словарных атак.

- Человеческая память склонна упрощать: длинные случайные строки кажутся неудобными.

Как исправить:

- Используйте менеджер паролей (он безопасно хранит и автозаполняет учётные данные).

- Создавайте длинные случайные пароли: фраза из 4–6 слов или набор случайных символов с буквами, цифрами и символами — оптимален.

- Включите уникальные пароли для рабочих и личных аккаунтов.

Совет: менеджеры паролей также помогают создавать и хранить заметки с резервными данными (например, ответы на секретные вопросы), но храните такие заметки в зашифрованном виде.

3. Настраивать MFA только на одном устройстве

Многофакторная аутентификация (MFA) добавляет второй уровень — одноразовый код, SMS, аппаратный ключ или биометрию. Это снижает риск даже при компрометации пароля.

Ошибка: привязка всех методов MFA к одному устройству (основному телефону). Если телефон утерян, сломан или скомпрометирован — вы теряете доступ, а злоумышленник, получив устройство, получает и все токены.

Как действовать:

- Настройте несколько методов аутентификации: основной телефон + резервный телефон или планшет, аппаратный ключ (FIDO2) и резервные коды, сохранённые в безопасном месте.

- Храните резервные коды офлайн в шифрованном хранилище или физическом сейфе.

- Регулярно проверяйте список активных устройств и сессий в настройках аккаунта и удаляйте неизвестные.

Важно: SMS как единственный метод MFA уязвим к сим-замене. По возможности используйте приложения-генераторы (TOTP) или аппаратные ключи.

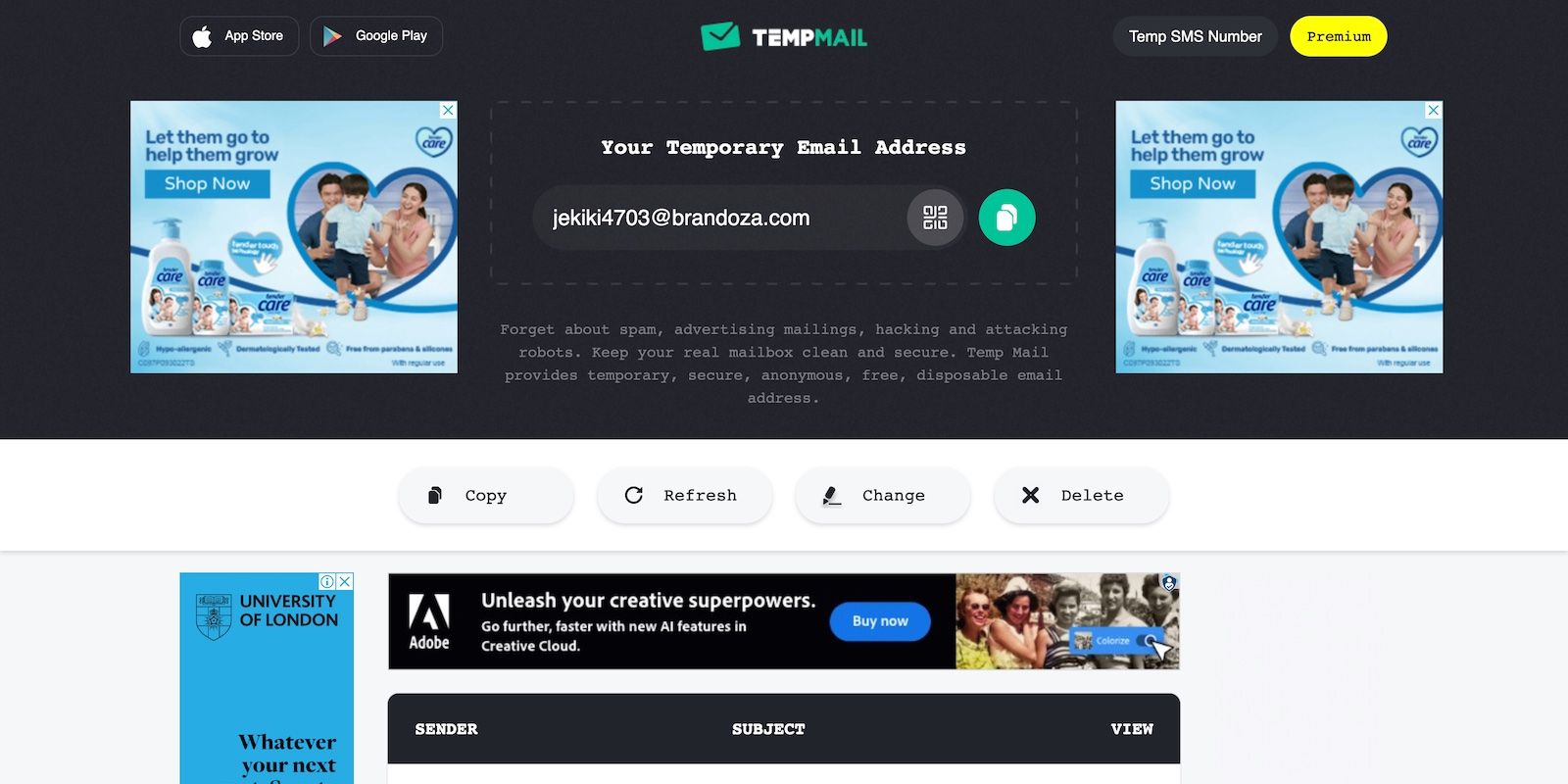

4. Необдуманно использовать одноразовые адреса

Одноразовые (burner) адреса удобны для регистрации и защиты основного ящика от спама. Но у них есть ограничения:

- Временное хранение сообщений. Многие сервисы удаляют письма через несколько дней, что приводит к потере ключевой информации.

- Блокировка одноразовых доменов. Некоторые организации не принимают регистрацию с временных адресов.

- Путаница в управлении. Если вы используете много одноразовых адресов без учёта, вы потеряете контроль и доступ к важным письмам.

Рекомендации:

- Используйте одноразовые адреса только для разовых действий: подписки, тестовых регистраций, сайтов с сомнительной репутацией.

- Для долгосрочных коммуникаций заводите отдельный вторичный постоянный аккаунт, предназначенный для маркетинга и полу-заведомо спамных рассылок.

- Если нужно сохранить важный ответ, перенесите его в основной ящик или сохраните локально.

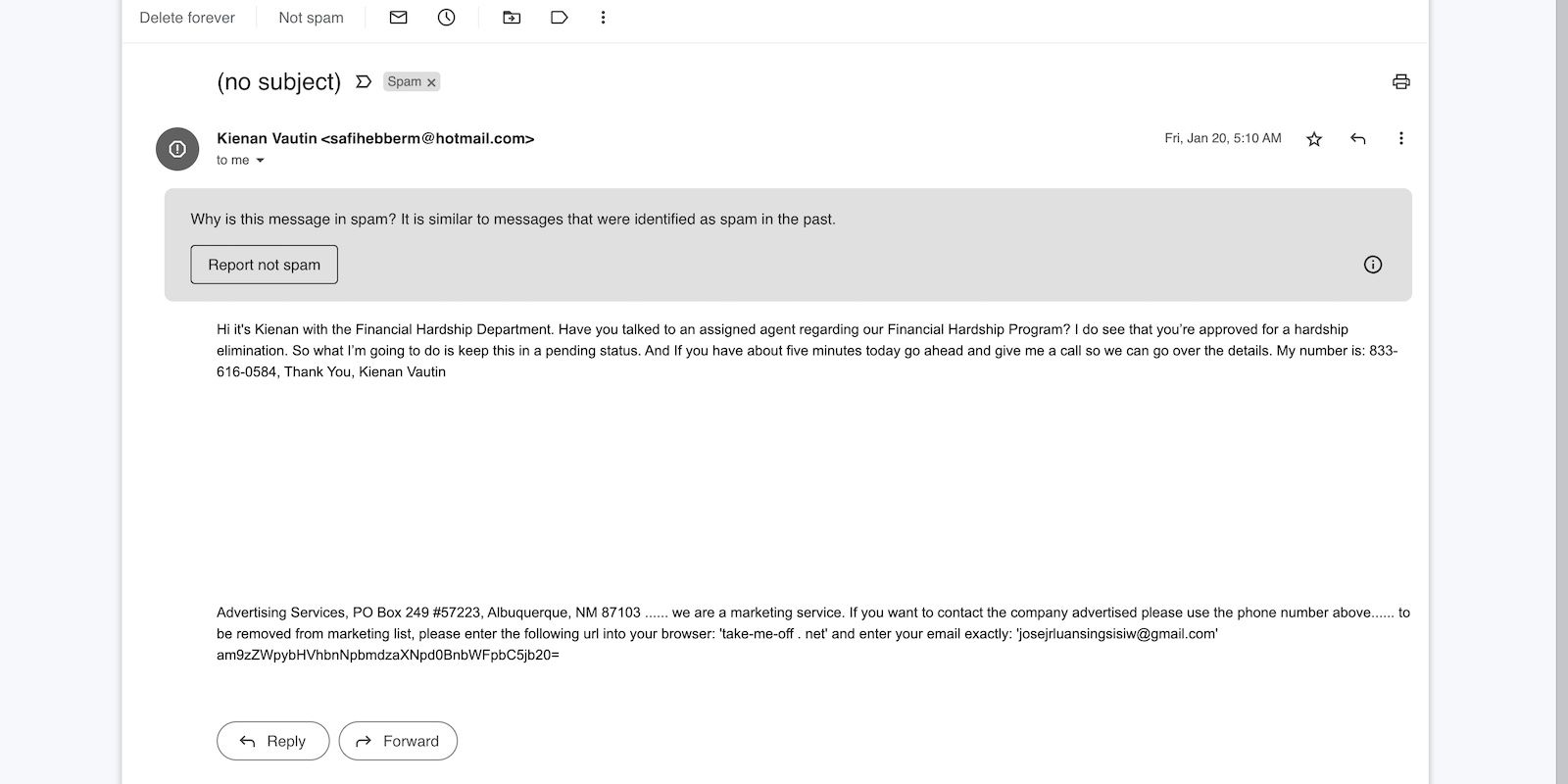

5. Игнорировать адрес отправителя

Фишеры становятся профессиональнее: они подделывают оформление писем, логотипы и даже стиль общения. Но одна вещь остаётся сложной для подделки — подлинный домен отправителя.

Проверьте поля From и Reply-To и сравните домен с официальным сайтом организации. Заметные признаки фишинга:

- Небольшие опечатки в доменном имени (например, company-support.com вместо company.com).

- Странные поддомены или длинные цепочки символов.

- Ссылки, которые при наведении показывают адрес, отличный от видимого.

Практика: прежде чем переходить по ссылке, наведите курсор (на компьютере) или нажмите и удерживайте ссылку (на мобильном) — проверьте адрес. Если сомневаетесь, свяжитесь с организацией через официальный сайт или телефоны из публичных источников.

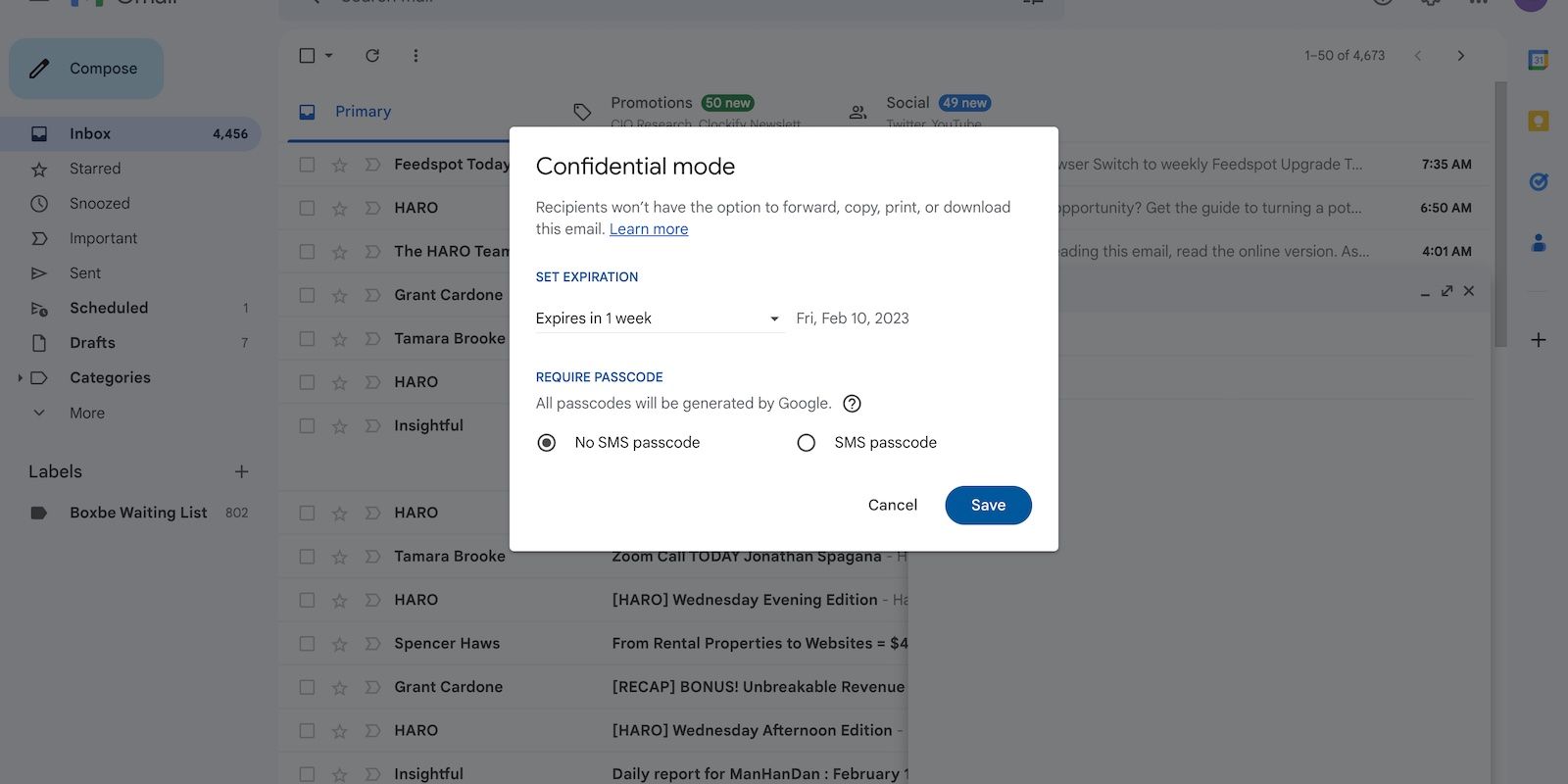

6. Неправильно организовывать дополнительные почтовые аккаунты

У многих людей по несколько почтовых адресов: личный, рабочий, для покупок, для подписок. Проблема возникает, когда нет чёткой градации и политики использования.

Последствия беспорядка:

- Пересылка чувствительных данных на неправильный адрес.

- Потеря контроля над тем, кто и где может связаться с вами.

- Увеличение поверхности атаки — мошенники легче попадут в любой из ваших ящиков.

Рекомендации по организации:

- Назначьте каждой учётной записи конкретную роль: рабочая почта — только рабочие контакты; личная — друзья и семейные сервисы; «почта для рассылок» — всё, что может спамиться.

- Ведите простой реестр адресов и назначений (локальный защищённый документ или менеджер паролей с заметками).

- Применяйте фильтры и правила перенаправления для автоматической сортировки входящих писем.

7. Кликать по ссылкам в письмах

Ссылки удобны, но они часто ведут на поддельные или заражённые сайты. Даже если письмо выглядит официально, злоумышленник может перенаправить вас на копию сайта, где попытаются украсть логин и пароль или установить вредоносное ПО.

Практика безопасности:

- Вводите URL вручную в адресную строку браузера или используйте закладки, а не ссылки из письма.

- Используйте предпросмотр ссылок и проверяйте конечный URL.

- При входе в важные сервисы открывайте официальный сайт напрямую и входите через него.

Пример: если банк просит вас обновить контактную информацию, не переходите по ссылке — откройте сайт банка вручную и выполните все действия через личный кабинет.

Дополнительные материалы и инструменты для внедрения

Ниже собраны практические методики, чек-листы и схема принятия решения, которые можно сразу внедрить в работу.

Факт-бокс: ключевые факты и термины

- MFA (многофакторная аутентификация) — второй фактор безопасности помимо пароля.

- Одноразовые почтовые ящики полезны для временных регистраций, но не для долгосрочных коммуникаций.

- Рекомендуемая практика — уникальные пароли для каждого сервиса и использование менеджера паролей.

- У всех сервисов есть настройки безопасности: резервные коды, список привязанных устройств, список активных сессий.

Ментальные модели и эвристики

- Модель «минимального доверия»: доверяй, но верифицируй — каждый внешний запрос верифицируйте через официальный канал.

- Правило 3-2-1 для доступа: минимум 2 разных метода MFA, 1 резервное устройство.

- Хеш-сигнал: если письмо явно просит срочно «кликнуть и ввести пароль» — это высокий маркер риска.

Чек-лист для пользователей (простая версия)

- Включён менеджер паролей и в нём уникальные пароли.

- Включена MFA и сохранены резервные коды.

- Шифрование почты включено по возможности.

- Одноразовые адреса используются только для разовых регистраций.

- Перед кликом проверен домен отправителя и ссылка.

Чек-лист для администраторов и ИТ-отделов

- Политика паролей и MFA задокументирована и внедрена.

- Настроены централизация логов и оповещения о подозрительной активности.

- Проводится обучение сотрудников по фишингу минимум раз в полгода.

- Алгоритмы шифрования и методы хранения ключей соответствуют политике безопасности.

Быстрый SOP: что делать при подозрительном письме

- Не отвечать и не кликать по ссылкам.

- Снять скриншот письма и сохранить оригинал письма как .eml (для анализа).

- Проверить заголовки письма (т.к. некоторые подделки видны в заголовках). Инструкция для пользователей: как просмотреть заголовки в используемом почтовом клиенте.

- Сообщить в IT/службу безопасности и пометить отправителя как спам.

- Если была попытка входа — немедленно сменить пароль и отозвать сессии, вывести устройство из доверенных.

Решение: что делать при получении подозрительного письма — диаграмма

flowchart TD

A[Получено письмо] --> B{Письмо от знакомого/организации?}

B -- Нет --> C[Не кликать, пометить как спам]

B -- Да --> D{Запрашивает личные данные или пароли?}

D -- Да --> E[Связаться с отправителем через официальный канал]

D -- Нет --> F{Содержит ссылку/вложение?}

F -- Да --> G[Проверить домен и ссылку; открыть сайт вручную]

F -- Нет --> H[Можно считать безопасным, но сохранять осторожность]

E --> I[Если подтверждено мошенничество — сообщить в IT и блокировать отправителя]

G --> I

H --> IКогда предложенные меры не сработают

Контрпримерные ситуации:

- Если атакующий имеет доступ к вашим резервным устройствам (например, к резервному телефону), распределение MFA не спасёт.

- Если мошенник получил доступ к менеджеру паролей (например, через фишинг мастер-пароля), уникальные пароли становятся бесполезны.

- Если вредоносное ПО установлено на устройстве и перехватывает ввод или экраны, ручная проверка ссылок не поможет.

В этих случаях критически важны процедуры обнаружения и реагирования: изоляция компрометированного устройства, инцидент-руководство, смена ключевых паролей и ключей шифрования, оповещение контрагентов.

Критерии приёмки (как убедиться, что вы улучшили безопасность)

- Все сотрудники располагают хотя бы двумя методами MFA.

- Менеджер паролей внедрён и используется минимум в 80% рабочих аккаунтов.

- Политика использования одноразовых адресов задокументирована и внедрена.

- Количество успешно распознанных фишинговых имитов (во внутренних тестах) выросло по сравнению с базовой линией.

Резюме и шаги на ближайшие 30 дней

- Включите MFA и настройте резервные методы для критичных аккаунтов.

- Перенесите все пароли в менеджер паролей и обновите самые слабые до уникальных.

- Начните шифровать исходящие сообщения, где возможно, и рассматривайте шифрование для всех почтовых потоков.

- Организуйте дополнительный, «плохой» почтовый ящик для сомнительных регистраций и настроьте автоматическую фильтрацию.

- Проведите краткий тренинг по распознаванию фишинга для команды.

Коротко: безопасность почты — это не только технологии, но и привычки. Малые изменения в рабочем процессе — например, регулярная проверка домена отправителя или перевод всех паролей в менеджер — дают большое уменьшение риска. Начните с простых шагов и постепенно усложняйте защиту по мере роста угроз.

Полезно: сохраните этот чек-лист и SOP в общем доступе команды, чтобы реагировать быстро и согласованно.

Похожие материалы

Gmail и настольные клиенты: выбор и настройка

SketchUp бесплатно: как начать 3D‑моделирование

Как создать аккаунт PlayStation Network (PSN)

Почему iPhone и iPad нагреваются и как это исправить

Как искать жильё на Airbnb для отпуска