Защита фронтенда: практическое руководство по повышению безопасности веб‑приложений

- Фронтенд — главный вход в ваше веб‑приложение; его нельзя игнорировать.

- Основные угрозы: XSS, CSRF, DDoS, инъекции CSS, уязвимости сторонних библиотек, чрезмерные права функций.

- Практика: валидация и санитизация, CSP, токены CSRF, ограничение запросов, сканирование зависимостей и политик безопасности.

Важно: это руководство даёт практические шаги, чек‑листы и сценарии тестирования для команд разработки и безопасности. Оно ориентировано на инженеров, владельцев продуктов и администраторов.

Имея эффективную киберзащиту, вы закрываете все зоны сети, потому что злоумышленники ищут и проламывают самое слабое звено. Фронтенд хранит меньше чувствительных данных, чем бэкенд, но это не повод пренебрегать им. Неправильная защита фронтенда часто становится входной точкой для серьёзных инцидентов.

Когда атакующий уже в сети, откуда он попал — часто неважно. Усиление фронтенд‑защиты уменьшает риск компрометации и снижает вероятность масштабного ущерба.

Что такое защита фронтенда

Фронтенд — это главный вход вашего веб‑приложения. Пользователь видит и взаимодействует с фронтендом в браузере или мобильном приложении. Проще говоря: фронтенд — «парадная дверь» вашего сервиса. Как и в доме, вы запираете входную дверь: так и фронтенд должен проверять и ограничивать доступ, а также не допускать вредоносного поведения.

Определение в одну строку: фронтенд‑безопасность — набор мер, которые предотвращают эксплуатацию уязвимостей в клиентской части и на границе взаимодействия с пользователем.

Почему фронтенд важен

- Аттаки на фронтенд чаще менее заметны, но дают быстрый доступ к сессиям, куки и персональным данным.

- Уязвимости фронтенда используются для фишинга, распространения вредоносных скриптов и обхода авторизации.

- Защищённый фронтенд снижает общую атаку поверхности и упрощает обнаружение аномалий.

Примечание: защита фронтенда — часть общей стратегии «защиты в глубину»; не заменяет надёжный бэкенд и безопасное хранилище секретов.

Наиболее распространённые риски фронтенда и способы предотвращения

Ниже — ключевые классы угроз, причины их возникновения и конкретные меры по защите.

XSS — межсайтовый скриптинг

Описание: злоумышленник внедряет в страницу вредоносный JavaScript. Скрипт запускается в контексте вашего сайта и может украсть куки, токены, подменять интерфейс или выполнять действия от имени пользователя.

Как предотвратить:

- Санитизация и строгая валидация всех входных данных на сервере и клиенте. Обрабатывайте текстовые поля, заголовки и параметры URL.

- Использование шаблонизаторов, автоматически экранирующих вывод. Никогда не вставляйте «сырые» строки в innerHTML.

- Политика Content Security Policy (CSP): запрещайте inline‑скрипты и подключение со сторонних источников.

Пример конфигурации CSP (рекомендуется адаптировать под ваш домен):

Content-Security-Policy: default-src 'self'; script-src 'self' https://cdn.example.com; object-src 'none'; base-uri 'self';Тесты и критерии приёмки:

- Автоматические тесты: симулировать ввод вредоносного скрипта и убедиться, что он не выполняется.

- Приёмка: все пользовательские поля проходят валидацию и проходят тесты fuzzer’ом без выполнения JS-инъекций.

Когда это может не помочь: CSP можно обойти, если на странице разрешены unsafe-inline или доверенные, но скомпрометированные внешние скрипты.

DDoS — отказ в обслуживании распределённого типа

Описание: большое количество запросов перегружает серверный и сетевой слой, делая приложение недоступным.

Меры защиты:

- Ограничение скорости запросов (rate limiting) на уровне CDN/Edge и серверов.

- Защитные сервисы (WAF, DDoS mitigation) и использование CDN для поглощения пиков трафика.

- Настройка брандмауэров и автоматическое масштабирование для критичных компонентов.

Критерии приёмки:

- Сервис выдерживает симулированную нагрузку с использованием легитимного и злонамеренного трафика, оставаясь доступным для легитимных пользователей.

Ограничения: если злоумышленник контролирует сеть доступа провайдера или у вас малобюджетная инфраструктура, внешняя защита обязана быть приоритетом.

CSRF — подделка межсайтового запроса

Описание: при авторизованной сессии браузер пользователя может отправлять запросы от его имени, если сайт не защищён. Атака часто выглядит как скрытая форма или ссылку, инициирующую нежелательное действие.

Защита:

- Использование CSRF‑токенов: на каждую сессию или каждую форму генерируется непредсказуемый токен, который сервер проверяет при получении запроса.

- Применение заголовков CORS и проверка Origin/Referer на критичных маршрутах.

- Для SPA: использовать безопасные заголовки (например, X-CSRF-Token) и хранить токены в памяти, а не в cookie с автоматической отправкой.

Пример передачи токена в запросе (fetch):

fetch('/api/download', {

method: 'POST',

headers: {

'Content-Type': 'application/json',

'X-CSRF-Token': window.__CSRF_TOKEN__

},

body: JSON.stringify({ id: 123 })

})Критерии приёмки:

- Отсутствие успешных запросов без валидного CSRF‑токена.

- Логи показывают отказы при попытках запросов с отсутствующим или неверным токеном.

CSS‑инъекции

Описание: внедрение произвольного CSS может привести к утечке данных через стили, изменению отображения или даже обходу некоторых защит (например, маскировка форм).

Меры защиты:

- Хостинг CSS на собственных защищённых серверах, контроль происхождения загружаемых стилей.

- Проверка входящих файлов и внедрение Content Security Policy, запрещающей подключение стилей с неизвестных источников.

- Использование подстановки классов (hashing) и ограничение inline‑стилей.

Тесты:

- Проверить, что внешний CSS от непроверенных источников не загружается.

Уязвимости сторонних библиотек

Описание: библиотеки и пакеты ускоряют разработку, но могут содержать уязвимости или скомпрометированные зависимости.

Рекомендации:

- Автоматизировать сканирование зависимостей: Snyk, OWASP Dependency‑Check, GitHub Dependabot и аналогичные инструменты.

- Фиксация версий (lock files), регулярное обновление и тестирование при обновлениях.

- Ограничивать доступ библиотек через CSP и Subresource Integrity (SRI) для CDN-скриптов.

Пример SRI для внешнего скрипта:

Критерии приёмки:

- Отчёты сканеров не содержат критичных уязвимостей в используемых зависимостях.

- Внедрён процесс обновлений и ревью пакет‑обновлений.

Запросы функций и права доступа

Описание: фронтенд часто запрашивает доступ к функциям устройства (геолокации, камера, файловая система). Если эти запросы неправильно ограничены, злоумышленник может заставить устройство выполнить нежелательное действие.

Защита:

- Заголовок Feature-Policy (или Permissions-Policy) для контроля функций, которые сайт может запрашивать.

- На стороне клиента показывать понятные подсказки при запросе разрешений и избегать автоподавления предупреждений.

Пример заголовка:

Permissions-Policy: camera=(), geolocation=(), fullscreen=(self)Критерии приёмки:

- Браузер не предоставляет доступ к функциям без явного пользовательского согласия.

Мини‑методология проверки фронтенда (шаги для команды)

- Определите границы фронтенда: какие публичные страницы, API и статические ресурсы доступны.

- Соберите список внешних зависимостей и CDN‑ресурсов.

- Проведите статический анализ: линтеры, сканеры зависимостей, CSP‑анализ.

- Выполните динамическое тестирование: автоматизированные сценарии на UI‑уровне и ручной pentest для критичных функций.

- Настройте мониторинг и алерты на аномальные запросы, ошибки JS и всплески трафика.

- Регулярно обновляйте и тестируйте процессы деплоя и отката.

Совет: начните с самой большой публичной страницы и двигайтесь от наиболее видимых к менее критичным компонентам.

Матрица рисков и рекомендации по смягчению

| Угроза | Вероятность | Влияние | Быстрая мера | Долгосрочная мера |

|---|---|---|---|---|

| XSS | Высокая | Высокое | Валидация/экранирование | CSP, тестирование fuzzer’ом |

| CSRF | Средняя | Среднее | Внедрить CSRF‑токены | CORS/Origin проверки, одноразовые токены |

| DDoS | Средняя | Высокое | Rate limiting | CDN + DDoS mitigation |

| Уязвимости библиотек | Высокая | Высокое | Сканировать зависимости | Политика обновлений и SRI |

| CSS‑инъекция | Низкая | Среднее | Хостинг своих стилей | CSP и контроль исходников |

Важно: матрица — инструмент приоритезации. Сначала решайте высокое влияние × высокая вероятность.

Роли и чек‑листы (кто что делает)

- Владелец продукта:

- Проверяет требования безопасности в истории (user story).

- Утверждает критичные сценарии тестирования.

- Разработчик фронтенда:

- Добавляет валидацию на входные данные.

- Не использует innerHTML с данными от пользователя.

- Реализует CSRF‑защиту и безопасные заголовки.

- Инженер DevOps:

- Настраивает CSP, CORS и WAF.

- Подключает CDN и rate limiting.

- Команда SecOps/Pentest:

- Проводит регулярные сканы и ручной тестинг.

- Мониторит алерты и логирует инциденты.

Сценарии тестов и критерии приёмки

- Тест XSS: отправка payload в поля формы → не выполняется JS, сервер корректно экранирует вывод.

- Тест CSRF: попытка выполнить действие без валидного токена → сервер отклоняет запрос (HTTP 403).

- Тест DDoS: симуляция повышенного трафика → легитимные пользователи сохраняют доступ, подозрительный трафик блокируется.

- Тест зависимостей: уязвимости в отчёте сканера → обновление/патчинг и подтверждение, что тесты проходят.

Критерии приёмки:

- Каждый тест имеет автоматическое покрытие и проходит в CI перед релизом.

- Для критичных страниц уровень тестового покрытия не ниже 90% по перечисленным сценариям.

План инцидентного реагирования (короткий)

- Обнаружение: алерт от WAF/мониторинга или репорт от пользователей.

- Изоляция: включить защитные правила, rate limit, при необходимости снять часть функционала.

- Сбор данных: сохранить логи, дампы трафика и консольные ошибки.

- Откат/миграция: если патч доступен — развернуть; если нет — временно отключить проблемные фичи.

- Уведомление: оповестить руководство, поддержать пользователей и регуляторов, если требуется.

- Пост‑мортем: анализ корневой причины, обновление процессов, обучение команды.

Глоссарий (1‑строчное определение)

- CSP: политика безопасности контента, ограничивает источники ресурсов на странице.

- CSRF‑токен: нечитаемый сервером маркер, подтверждающий легитимность формы.

- SRI: механизм проверки целостности загружаемых ресурсов по хэшу.

- WAF: веб‑аппликационный брандмауэр, фильтрует вредоносные запросы.

Часто задаваемые вопросы

Как быстро закрыть XSS в уже живом сервисе?

Проведите автоматизированный поиск функций, вставляющих данные в DOM, примените экранирование вывода и добавьте CSP; затем откатите уязвимые релизы в необходимых местах.

Нужно ли полностью отказываться от сторонних библиотек?

Нет. Требуется управление рисками: фиксировать версии, сканировать уязвимости и применять SRI/CSP.

Как протестировать CSRF в SPA?

Проверьте, что запросы модификации требуют валидного токена или защищённого заголовка, и что браузер не отправляет нужный токен без явного действия пользователя.

Итог

Защита фронтенда — это сочетание инженерных практик, автоматизации и организационных процессов. Сильный фронтенд сокращает поверхность атаки и ускоряет обнаружение проблем. Начните с базовых мер: валидация, CSP, CSRF‑токены, сканирование зависимостей и мониторинг. Разработайте простые чек‑листы и интегрируйте проверки в CI. Это даст вашему сервису стабильность и сократит риск инцидентов.

Важно: безопасность — непрерывный процесс. Регулярно пересматривайте политику и обновляйте инструменты.

Ключевые шаги сейчас: 1) ввести автоматическое сканирование зависимостей; 2) настроить CSP и SRI; 3) внедрить CSRF‑защиту и rate limiting.

Краткое объявление (для внутреннего канала, 100–200 слов): Мы запускаем инициативу по усилению защиты фронтенда. В её рамках проведём аудит внешних зависимостей, внедрим CSP и CSRF‑токены, настроим мониторинг аномалий и автоматические сканеры уязвимостей. Команды фронтенда и DevOps получат чек‑листы и шаблоны конфигураций. Цель — уменьшить поверхность атаки и обеспечить стабильность доступности сервиса для пользователей.

Похожие материалы

Как охладить комнату без кондиционера

Подкастинг на Linux — инструменты и руководство

Как заблокировать электронную почту — Gmail, Outlook, Yahoo

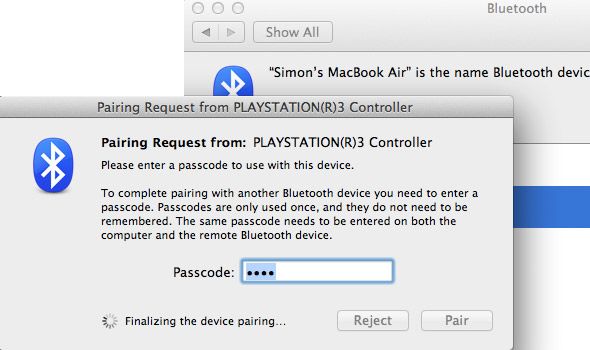

Как подключить контроллер к Mac

SSH без пароля: ssh-copy-id — быстрая настройка