Модели развёртывания облака: обзор и выбор

Облачные вычисления — это поставка IT‑сервисов по сети. Модель развёртывания описывает архитектуру облака по критериям владения, масштаба, доступа и назначению. Ниже — структурированное руководство по пяти популярным моделям и как выбрать подходящую для вашей организации.

Ключевые варианты запроса и содержание

- Основная цель: выбрать модель развёртывания облака

- Варианты: частное облако, публичное облако, гибридное, multi‑cloud, community

- Что внутри: преимущества, недостатки, когда подходит, чек‑листы, критерии приёмки, роль‑ориентированные рекомендации

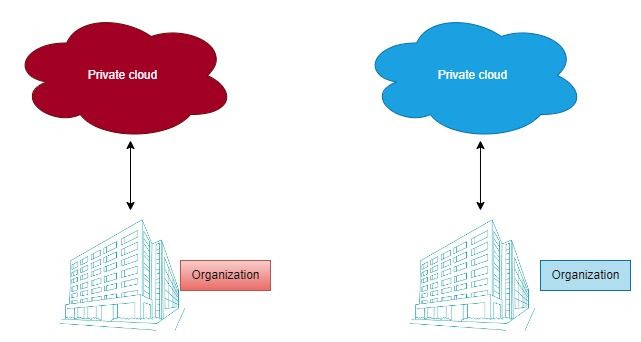

1. Частное облако

Описание

Частное облако разворачивается в пределах одной организации или для одного заказчика. Инфраструктура может находиться в вашем дата‑центре или управляться выделенным провайдером только для вас.

Когда использовать

- Нужен максимальный контроль над данными и доступом

- Строгие требования соответствия (compliance)

- Наличие legacy‑приложений, требующих локальной инфраструктуры

Преимущества

- Полный контроль над конфигурацией и безопасностью

- Отсутствие общего окружения с другими организациями

- Возможность тонкой настройки сетей, шифрования и процедур резервного копирования

Недостатки

- Высокие первоначальные капитальные затраты на оборудование и персонал

- Постоянные операционные расходы: электроэнергия, охлаждение, обслуживание

- Риски единой точки отказа при отсутствии правильно организованной репликации

Типичные сценарии и примеры

- Финансовые организации и государственные структуры с требованием локального хранения

- Внутренние тестовые площадки для миграции legacy‑систем

Чек‑лист для внедрения частного облака

- Оценить текущую нагрузку и прогноз роста

- Подготовить бюджет на CapEx и OpEx

- Подобрать и обучить команду операций

- Спроектировать резервирование (электропитание, сети, репликация)

- Настроить процедуры бэкапа и восстановления после катастрофы

- Провести аудит безопасности и тестирование на проникновение

Критерии приёмки

- Среднее время восстановления сервисов (RTO) отвечает требованиям бизнеса

- Бэкапы проверены и восстановление данных отработано в тестовой среде

- Политики доступа и шифрования внедрены и документированы

Когда частное облако не подходит

- Если бюджет ограничен и требуется быстрая масштабируемость

- Когда основная цель — оперативное тестирование и быстрый вывод продукта на рынок

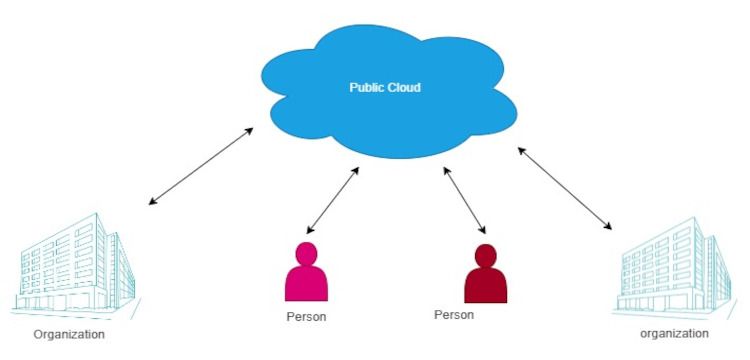

2. Публичное облако

Описание

В публичной модели провайдер строит, эксплуатирует и поддерживает облако. Услугами могут пользоваться многие клиенты одновременно; ресурсы изолированы логически.

Когда использовать

- Быстрый старт и минимальные CapEx

- Переменная нагрузка, требующая гибкого масштабирования

- Потребность в обширном наборе управляемых сервисов (DBaaS, serverless, AI сервисы)

Преимущества

- Быстрый доступ к инфраструктуре и управляемым сервисам

- Платите по факту использования

- Высокая степень распределённости по регионам и зонам доступности

Недостатки

- Меньше контроля над физической инфраструктурой

- Могут быть ограничения соответствия в некоторых отраслях

- Потенциальная зависимость от одного провайдера (vendor lock‑in)

Типичные сценарии и примеры

- Веб‑сервисы, мобильные backend, приложения с переменным трафиком

- Новые проекты, где важна скорость вывода на рынок

Чек‑лист для перехода в публичное облако

- Оценить модели ценообразования и прогноз затрат

- Спроектировать архитектуру с учётом зон доступности

- Автоматизировать развертывание инфраструктуры (IaC)

- Настроить мониторинг и резервное копирование данных

- Реализовать принципы least privilege и шифрование

Критерии приёмки

- Приложение стабильно работает в целевых регионах

- Биллинг и прогноз затрат соответствуют бизнес‑ожиданиям

- Безопасность и резервное копирование настроены и протестированы

Когда публичное облако не подходит

- Когда закон требует локального хранения данных (например, в отдельных юрисдикциях)

- Если у команды нет навыков работы с облачными платформами и нужно время на обучение

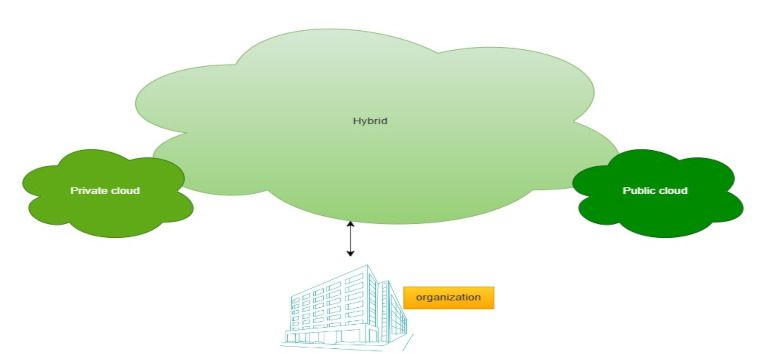

3. Гибридное облако

Описание

Гибрид объединяет приватную и публичную инфраструктуры: часть рабочих нагрузок остаётся локально, а часть — в публичном облаке, с надстройкой сетевой и управленческой интеграции.

Когда использовать

- Требуется локальное хранение критичных данных при использовании внешних сервисов

- Постепенная миграция legacy‑приложений

- Нагрузки с резкими всплесками, где выгодно использовать публичное облако

Преимущества

- Баланс между контролем и гибкостью

- Возможность поэтапной миграции

- Контейнеризация и API‑интеграция позволяют унифицировать процессы

Недостатки

- Сложность интеграции сетей и политик безопасности

- Необходимость дополнительных инструментов для управления (connectivity, orchestration)

Чек‑лист для гибридной архитектуры

- Определить, какие данные и сервисы остаются локально

- Настроить защищённый канал связи между средами (VPN, прямое соединение)

- Внедрить единые политики идентификации и аудита

- Оценить latency‑требования для критичных компонентов

Критерии приёмки

- Обмен данными между средами отлажен и безопасен

- Приложение выдерживает SLA при рабочих нагрузках

- Процедуры отката и репликации протестированы

Когда гибрид не даёт эффекта

- Если интеграция приоритетных систем слишком затратна

- Когда есть возможность полностью перейти в публичное облако ради снижения затрат

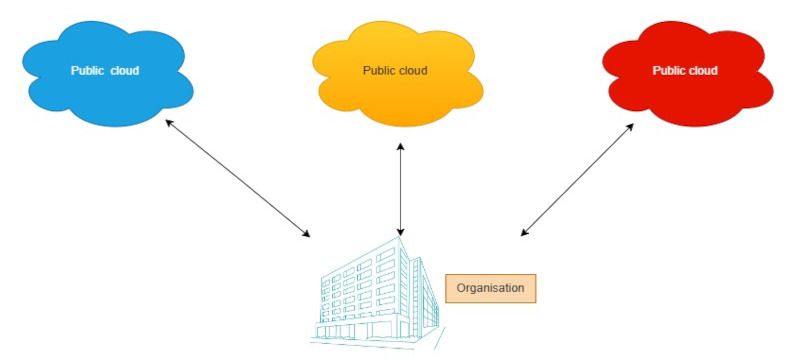

4. Multi‑cloud

Описание

Multi‑cloud — использование нескольких публичных облачных провайдеров одновременно (например, AWS + GCP + Azure), чтобы брать лучшие сервисы от каждого.

Когда использовать

- Желание избежать привязки к одному поставщику

- Потребность в специфичных сервисах от разных провайдеров

- Географические требования и распределённые рабочие нагрузки

Преимущества

- Гибкость выбора оптимальных сервисов

- Повышение отказоустойчивости за счёт разграничения поставщиков

- Возможность оптимизировать затраты и производительность

Недостатки

- Увеличение операционной сложности и затрат управления

- Различия в API, безопасности и мониторинге

- Потребность в межоблачной сетевой интеграции и единой политике управления

Чек‑лист для multi‑cloud

- Оценить, какие функции требуют конкретных провайдеров

- Централизовать мониторинг и логирование

- Автоматизировать CI/CD для мульти‑провайдерной инфраструктуры

- Разработать стратегию управления конфигурациями и секретами

Критерии приёмки

- Оркестрация развертываний работает для всех провайдеров

- Централизованный мониторинг собирает метрики и алерты

- Политики безопасности применяются консистентно

Когда multi‑cloud не оправдан

- Небольшие команды без опыта управления несколькими платформами

- Если выгоды от специфичных сервисов не перекрывают дополнительные расходы

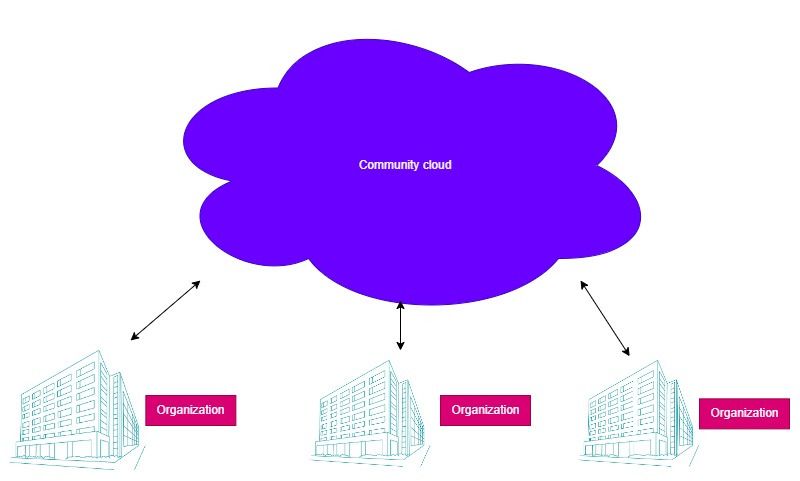

5. Community Cloud

Описание

Community cloud — это частная инфраструктура, которой совместно владеют и управляют несколько организаций с общими интересами, требованиями и политиками.

Когда использовать

- Организации с общими задачами и требованиями соответствия (например, несколько государственных агентств)

- Необходимость совместного доступа к учебным материалам, каталогам или платформам обмена данными

Преимущества

- Разделение затрат между участниками

- Близость требований и стандартов у всех участников

- Совместная разработка и поддержка сервисов

Недостатки

- Совместная ответственность усложняет принятие решений

- Ограничения по хранению конфиденциальной информации

- Требует координации политик безопасности и операций

Чек‑лист для создания community cloud

- Подписать соглашения об уровне сервиса и ответственности

- Определить общие требования безопасности и соответствия

- Назначить управляющую организацию или комитет

- Согласовать бюджет и модель финансирования

Критерии приёмки

- Участники подтвердили политики безопасности и доступов

- Соглашения о совместном управлении подписаны и реализованы

Сравнительная таблица моделей

| Модель | Контроль | Масштабируемость | Стоимость | Сложность управления | Лучшие сценарии использования |

|---|---|---|---|---|---|

| Частное облако | Высокий | Ограничена ресурсами | Высокая CapEx/OpEx | Высокая | Секретные данные, compliance |

| Публичное облако | Низкий (логический) | Высокая | Opex, по факту | Низкая | Быстрый запуск, переменные нагрузки |

| Гибридное | Средний | Высокая | Средняя–высокая | Средняя–высокая | Миграция, смешанные требования |

| Multi‑cloud | Низкий–средний | Очень высокая | Зависит от схемы | Очень высокая | Работы с несколькими сервисами провайдеров |

| Community cloud | Средний | Средняя | Разделено | Средняя | Отраслевые объединения, совместные сервисы |

Ментальные модели и эвристики для принятия решения

- «Контроль vs Скорость»: если контроль важнее — выбирайте private; если скорость вывода — public.

- «Требования соответствия определяют расположение данных»: соблюдение регуляций часто диктует hybrid или private.

- «Лучший сервис побеждает»: используйте multi‑cloud, когда конкретный сервис одного провайдера жизненно важен для продукта.

Мини‑методология выбора шага за шагом

- Сбор требований: безопасность, соответствие, SLA, latency, бюджеты.

- Классификация приложений: критичные, чувствительные, тестовые/разработческие.

- Оценка затрат: TCO для private vs прогнозы затрат в public.

- Проверка навыков команды и потребностей в внешней экспертизе.

- Выбор модели и пилотное развертывание для ключевого сервиса.

- Оценка и корректировка в течение первых трёх месяцев.

Дерево решений (Mermaid)

flowchart TD

A[Есть строгие требования к данным?] -->|Да| B{Можно ли держать on‑prem?}

B -->|Да| C[Private или Community]

B -->|Нет| D[Гибрид: критичное хранится локально]

A -->|Нет| E[Нужен быстрый запуск?]

E -->|Да| F[Public]

E -->|Нет| G{Нужны услуги нескольких провайдеров?}

G -->|Да| H[Multi‑cloud]

G -->|Нет| I[Public или Private в зависимости от бюджета]Роли и что им важно (чек‑листы)

CTO

- Стратегия TCO и roadmap

- Риски vendor lock‑in

- План роста и SLA

DevOps/Platform Engineer

- Автоматизация развертывания (CI/CD, IaC)

- Мониторинг, логирование, алерты

- Удобство управления секретами

Офицер по соответствию (Compliance)

- Локация хранения данных и регуляторные требования

- Аудиты и отчётность

- Политики шифрования и хранения логов

Разработчик

- Быстрый доступ к ресурсам для CI и тестов

- Простые способы развертывания и отката

- Документация и среды для тестирования

Примеры ошибок и когда модель «проваливается»

- Полный переход на public без оценки соответствия приводит к проблемам с регуляторами.

- Попытка организовать private без бюджета на резервирование вызывает длительные простои.

- Multi‑cloud без централизованного мониторинга приводит к «спящей» техдолгу и неотслеживаемым затратам.

Безопасность и соответствие

- Применяйте принцип наименьших привилегий и разделения обязанностей.

- Шифруйте данные в покое и при передаче.

- Внедрите систему централизованного управления ключами или HSM.

- Для GDPR/локальных регуляций задокументируйте поток данных и основания обработки.

Важно: выбор модели не снимает ответственности за безопасность — её нужно проектировать поверх любой модели.

Критерии приёмки для проекта миграции в облако

- Все критичные сервисы функционируют в запланированных SLA

- Процедуры бэкапа и восстановления протестированы и задокументированы

- Технологические и бизнес‑метрики (время отклика, расходы) соответствуют целям

- Команда обучена и доступны runbooks на случай инцидентов

Готовность и уровни зрелости (Maturity levels)

- Уровень 0 — локальные серверы без автоматизации

- Уровень 1 — базовое использование публичных сервисов с ручными процессами

- Уровень 2 — автоматизация CI/CD и мониторинг

- Уровень 3 — мультирегиональная развёртка и отказоустойчивость

- Уровень 4 — автономное управление затратами, безопасность на уровне предприятия

Короткий пример плана миграции (этапы)

- Инвентаризация приложений и данных

- Кластеризация по критичности и требованиям

- Пилот: миграция одной нетривиальной рабочей нагрузки

- Автоматизация развертывания и мониторинга

- Поэтапная миграция оставшихся систем

- Декомиссия устаревшей инфраструктуры

Глоссарий — 1‑строчные определения

- CSP: поставщик публичных облачных услуг

- RTO: время восстановления после сбоя

- IaC: инфраструктура как код

- SLA: соглашение об уровне сервиса

Риски и смягчения

- Риск: vendor lock‑in. Смягчение: использование абстракций и портируемых инструментов (контейнеры, Terraform).

- Риск: пробелы в безопасности при интеграции hybrid. Смягчение: единая модель аутентификации и шифрование каналов.

- Риск: неожиданные расходы в публичном облаке. Смягчение: лимиты, оповещения по затратам, прогнозирование.

Когда рассматривать альтернативы

- Если время на рынок критично — публичное облако предпочтительнее.

- Если требования по конфиденциальности преобладают, private или community остаются приоритетом.

- Для оптимизации стоимости и специализированных функций — multi‑cloud при наличии компетенций.

Короткая инструкция на одну страницу (SOP) для принятия решения

- Сформируйте рабочую группу: CTO, DevOps, Compliance, Business Owner

- Опишите текущую инфраструктуру и требования

- Оцените потенциальные модели по 5 критериям: безопасность, масштаб, стоимость, скорость внедрения, сложность управления

- Проведите пилотную миграцию одного критичного сервиса

- Оцените результаты и примите решение о полном развертывании

Заключение

Выбор модели развёртывания облака зависит от баланса между контролем, стоимостью и скоростью. Частное облако даёт контроль и безопасность, публичное — скорость и масштабируемость, гибридное и multi‑cloud предлагают компромиссы для смешанных требований. Community подходит для объединений со схожими задачами. Всегда проверяйте требования соответствия и выполняйте пилотные проекты перед масштабной миграцией.

Важное: начните с чётких бизнес‑требований, затем подбирайте модель, автоматизируйте и тестируйте восстановление данных.

Похожие материалы

Как защитить телефон от слежки и перехвата

Тема и шрифт Блокнота в Windows 11

Microsoft Defender: как анализировать и удалять угрозы

Adobe Animate: руководство для начинающих

Mission DALEK: как создать свой эпизод Doctor Who