Как взламывают WhatsApp: методы атак и проверенные способы защиты

Почему эта статья полезна

Здесь подробно объяснены реальные сценарии компрометации аккаунта WhatsApp. Вы получите пошаговые рекомендации по защите, чек‑листы для пользователей и администраторов, сценарий восстановления и короткий словарь терминов.

Важно: статья описывает методы, чтобы вы знали, как их распознать и защититься. Не используйте знания во вред.

Основные векторы атак на WhatsApp

Ниже — раскрытие четырёх наиболее распространённых способов компрометации аккаунтов WhatsApp, с описанием механики атаки, признаков и мер защиты.

1. Установка вредоносного ПО (malware)

Определение: вредоносное ПО — программное обеспечение, установленное без вашего согласия, которое выполняет шпионские или разрушительные функции.

Как это работает

- Злоумышленник доставляет приложение, ссылку или файл. Вы запускаете и даёте приложению нужные разрешения.

- Вредонос может включать кейлоггер (записывает ввод с клавиатуры), бэкап‑краулер (чтение локальных файлов/сообщений), или модуль записи экрана.

- В результате злоумышленник получает полный доступ к сообщениям, кодам и учётной записи.

Признаки заражения

- Быстро разряжающаяся батарея.

- Необычный трафик данных.

- Всплывающие окна, неизвестные приложения в списке.

Когда такой метод не сработает

- На телефоне закрыты установки из сторонних источников и включены ограничения для фоновой активности.

- Вы регулярно обновляете ОС и приложения.

Как защититься

- Запрещайте установку приложений из неизвестных источников (sideloading).

- Смотрите список разрешений приложения перед установкой.

- Используйте проверённый мобильный антивирус и сканируйте систему.

Короткая инструкция по реагированию

- Отсоедините устройство от сети.

- Запустите антивирусную проверку.

- Смените пароли и данные входа с другого чистого устройства.

- Выполните сброс до заводских настроек, если заражение не устраняется.

2. Мошенничество с переадресацией звонков (MMI/Call forwarding)

Определение: злоумышленник заставляет сеть/устройство пересылать входящие звонки и голосовые коды на свой номер.

Как это работает

- WhatsApp при восстановлении учётной записи может присылать код по голосовому вызову.

- Мошенник убеждает вас ввести MMI‑код (символы типа *, #, >, < и цифры) или выполнить указанный звонок. Это устанавливает переадресацию ваших звонков.

- После этого голосовой код поступает мошеннику.

Социальная инженерия здесь ключевая. Атакующий обычно убеждает жертву, что такой код нужен для доступа к сервису, участию в конференции или проверке.

Примеры того, что должно насторожить

- Просьба набрать номер с символами * и #.

- Инструкции в духе «нажмите эти символы, чтобы подключиться к группе/конференции».

Защита

- Никогда не вводите неизвестные MMI‑команды по указанию посторонних.

- Отключите перенаправление звонков в настройках оператора/телефона, если не используете функцию.

- Свяжитесь с оператором, если заметили подозрительные переадресации.

3. Социальная инженерия с кодами входа (SMS/Voice 2FA)

Как это работает

- WhatsApp отправляет шестизначный код по SMS или голосом при входе.

- Мошенник звонит или пишет и просит «код для доступа к видео/группе/подтверждению», выдавая себя за службу поддержки или знакомого.

- Жертва передаёт код — аккаунт захвачен.

Реальные случаи

- Полиция Великобритании фиксировала кампании, где коды выдавались за «пароли для важных транслейтов/видео». Жертвы теряли доступ к аккаунту.

Признаки и защита

- Никогда не сообщайте коды.

- Включите PIN‑код для двухфакторной авторизации в WhatsApp (это отдельная от SMS опция с постоянным PIN).

- Если получили неожиданный код, не вводите его и проигнорируйте запросы.

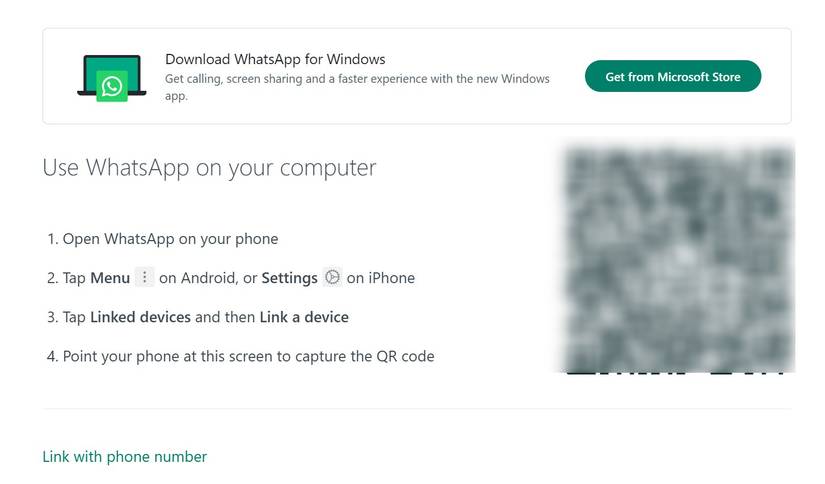

4. Поддельные QR‑коды WhatsApp Web

Как это работает

- WhatsApp Web требует сканирования QR‑кода из приложения для синхронизации с браузером.

- Злоумышленники создают фишинговые сайты, которые выглядят как web.whatsapp.com, но содержат поддельный QR‑код.

- Сканы с вашего телефона авторизуют сессию на сайте злоумышленника.

Почему так получается

- Фишинговые сайты бывают в топе поисковой выдачи. Пользователь доверяет первой ссылке и не проверяет URL.

Защита

- Всегда переходите прямо на https://web.whatsapp.com/ или используйте закладки.

- Проверьте домен и наличие HTTPS; при малейшем сомнении — не сканируйте.

- В настройках WhatsApp следите за активными сеансами в разделе «Связанные устройства» и завершайте незнакомые.

Мини‑методология проверки QR‑кода (шаги)

- Откройте браузер и вручную введите web.whatsapp.com.

- Проверьте домен в адресной строке (точная строка должна быть web.whatsapp.com).

- Проверьте SSL‑сертификат (щелкните значок замка).

- Сканируйте только если уверены.

Универсальные правила безопасности для всех пользователей

Никогда не передавайте коды входа и PIN

SMS‑ и голосовые коды — временные. Постоянный PIN двухфакторной защиты WhatsApp — секрет. Никому не сообщайте эти цифры.

Подумайте, прежде чем выполнить инструкцию

Если просят набрать «странные» символы или ввести код — остановитесь. Социальная инженерия давит на эмоции: страсть, страх, срочность. Это маркеры фишинга.

Установите и поддерживайте мобильный антивирус

Антивирус помогает обнаружить кейлоггеры и трояны. Выбирайте продукты из официальных магазинов приложений и держите их обновлёнными.

Используйте официальный сайт WhatsApp Web

Добавьте https://web.whatsapp.com/ в закладки. Не переходите по сомнительным ссылкам в поисковой выдаче.

Проверьте связанные устройства в WhatsApp

В приложении откройте «Связанные устройства» и завершайте лишние сеансы. Регулярно проверяйте список.

Восстановление после компрометации: пошаговый SOP

- Немедленно выйдите из всех сеансов «Связанные устройства» из настроек WhatsApp (если можете).

- Попробуйте восстановить контроль: запросите код восстановления и установите PIN двухшаговой проверки.

- Если доступ утерян — смежные шаги:

- Свяжитесь с поддержкой WhatsApp через официальный канал.

- Свяжитесь с вашим мобильным оператором, попросите проверить/сбросить переадресацию звонков.

- Поменяйте пароли и включите MFA на сопутствующих сервисах (эл‑почта, облако).

- Просканируйте устройство антивирусом. Рассмотрите полный сброс устройства и восстановление данных из чистой резервной копии.

- Уведомите контакты: сообщите близким, что ваш аккаунт мог быть скомпрометирован (чтобы предотвратить дальнейшие мошенничества).

Критерии приёмки: вы уверены в восстановлении контроля, когда

- Вы восстановили доступ к аккаунту и сменили все ключи доступа.

- На устройстве нет следов malware по результатам сканирования.

- Оператор подтвердил отсутствие переадресации.

Чек‑лист по ролям

Пользователь (индивидуал):

- Не делитесь кодами по SMS/телефону.

- Включите PIN двухшаговой проверки в WhatsApp.

- Сканируйте устройство антивирусом.

ИТ‑администратор (компания):

- Обязательная политика установки приложений из доверенных источников.

- Централизованное управление мобильными устройствами (MDM) и контроль сессий web‑версия.

- Обучение сотрудников распознаванию MMI‑команд и фишинга.

Служба поддержки/Helpdesk:

- Никогда не запрашивать от пользователя коды входа.

- Наличие процедуры эскалации при подозрении на компрометацию аккаунта.

Ментальные модели и эвристики для быстрой оценки риска

- «Что‑если код неожидан»: если не инициировали вход — код лишний.

- «Проверить домен, а не заголовок»: визуально похожий сайт может быть фишинговым.

- «Символы в номере — тревога»: *, # и похожие символы в номере указывают на MMI‑команду.

Краткий словарь (1‑строчные определения)

- MMI‑код: команда с символами (*, # и др.) для управления сетью/переадресацией.

- Кейлоггер: модуль malware, записывающий ввод с клавиатуры.

- QR‑сканирование: процесс авторизации веб‑сессии WhatsApp через скан QR‑кода из мобильного приложения.

- Двухфакторная аутентификация (2FA): метод подтверждения личности двумя способами (например, пароль + код).

Риск‑матрица (качественная)

- Высокий риск: передача кодов, сканирование неизвестных QR, установка приложений из сторонних источников.

- Средний риск: использование общедоступных Wi‑Fi без VPN, отсутствие PIN для 2FA.

- Низкий риск: регулярные обновления приложений, проверка связанных устройств.

Примеры, когда рекомендации могут не помочь

- Если устройство физически скомпрометировано (root/jailbreak) — простые меры могут быть недостаточны.

- Если злоумышленник уже получил доступ к резервным копиям в облаке — потребуется дополнительная работа по их очистке и смене учётных данных.

Decision flowchart — что делать при подозрении на взлом

flowchart TD

A[Заподозрили взлом аккаунта] --> B{Можете войти в WhatsApp?}

B -- Да --> C[Завершить все связанные сеансы; сменить PIN и пароли]

B -- Нет --> D[Попытаться восстановить через SMS/Voice]

D --> E{Получаете ли вы код?}

E -- Да --> C

E -- Нет --> F[Связаться с оператором и поддержкой WhatsApp]

F --> G[Сканировать устройство; изменить пароли; уведомить контакты]Частые вопросы

Что делать, если я случайно отправил код кому‑то?

Если вы отправили код, немедленно активируйте двухшаговую проверку (PIN) в настройках WhatsApp и попытайтесь выйти из всех активных сессий. Свяжитесь с поддержкой WhatsApp и своим мобильным оператором.

Как проверить, какие устройства подключены к моему WhatsApp?

В приложении откройте «Настройки» → «Связанные устройства». Там показаны все активные сеансы и их местоположение/тип устройства.

Может ли WhatsApp восстановить мой аккаунт, если он был захвачен?

Поддержка WhatsApp может помочь, но процесс займёт время и потребует подтверждений. Чем быстрее вы действуете (блокировка переадресации у оператора, уведомление поддержки), тем выше шанс восстановления.

Заключение

WhatsApp остаётся одной из самых удобных платформ для обмена сообщениями. Но удобство привлекает и злоумышленников. Основные принципы защиты просты: не сообщайте коды, используйте официальный веб‑адрес, проверяйте разрешения приложений и держите устройство в чистоте. Для организаций важны политики MDM, обучение персонала и процедуры реагирования.

Признаки компрометации требуют быстрого ответа: выйти из всех сеансов, изменить секреты доступа, проверить переадресацию у оператора и просканировать устройство.

Если вы хотите одну вещь запомнить: коды и PIN никогда не передаются по телефону или в сообщениях — это ваши ключи безопасности.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента