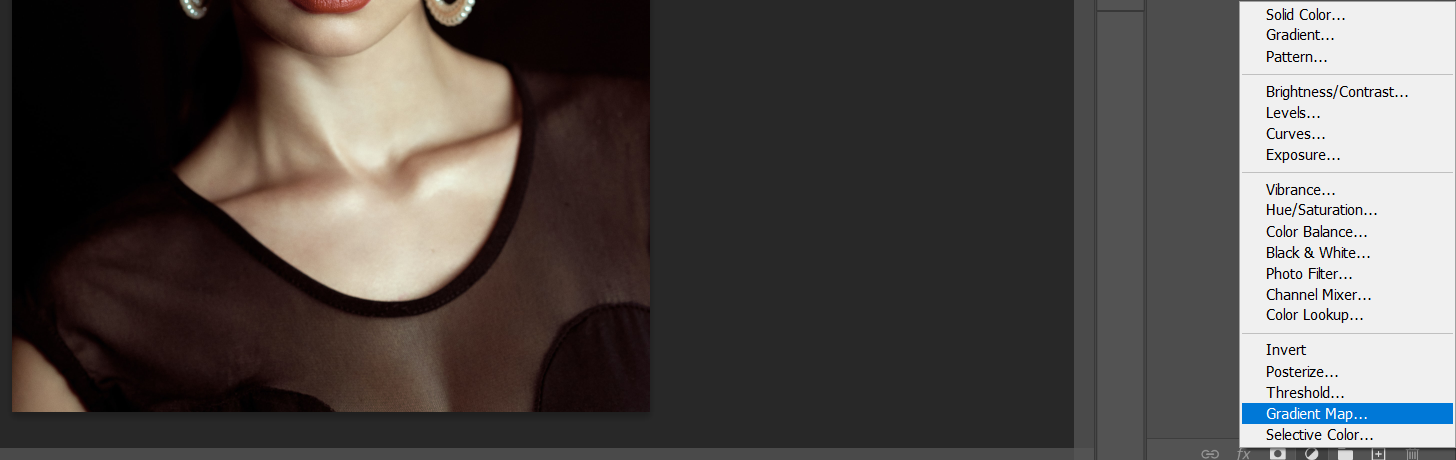

Как датчики движения в смартфонах угрожают безопасности и как себя защитить

Даже если вы обычно осторожны с правами доступа и безопасностью, существуют неожиданные угрозы. Исследователи регулярно находят новые способы злоупотребления встроенными датчиками движения — компонентами, которые отслеживают перемещение и ориентацию телефона. Эти сенсоры нужны для навигации, игр и управления, но при этом их можно использовать для нарушений конфиденциальности и безопасности.

Определение: акселерометр — датчик, который измеряет ускорение и наклон устройства. Гироскоп измеряет угловую скорость, а магнитометр фиксирует направление относительно магнитного поля Земли.

Как датчики движения могут быть использованы злоумышленниками

Ниже — реальные классы атак, продемонстрированные исследователями и злоумышленниками.

Перехват звука через акселерометр

Исследователи описали атаку под названием Spearphone, которая использует акселерометр телефона как «микрофон». Акселерометр размещён близко к плоскости динамика, поэтому может регистрировать вибрации и реверберации, которые возникают при воспроизведении речи через громкоговоритель. Если приложение получает доступ к данным акселерометра, оно может записывать эти вибрации и затем отправлять их на сервер для анализа машинным обучением.

В лабораторных тестах с вредоносным приложением исследователи запускали сбор данных на реальных моделях телефонов и смогли определять пол говорящего в 90% случаев и узнавать конкретного говорящего в 80% случаев. Исходную демонстрацию опубликовали в репозитории arXiv.

Когда это сработает: если телефон находится в режиме громкой связи или рядом с голосовым ассистентом и если вредоносное ПО получило доступ к сенсорам.

Когда это неэффективно: при слабой громкости, сильно поглощающих чехлах, плотном упаковывании в сумку или при сильных внешних шумовых помехах запись теряет качество.

Альтернативный путь атаки: традиционные микрофонные утечки остаются проще и мощнее, но использование акселерометра позволяет атаке обходить ограничения доступа к микрофону.

Маскировка вредоносного кода через проверку движения

Некоторые приложения включают вредоносный модуль только при наличии реального движения устройства. Исследование Trend Micro показало примеры приложений (Currency Converter и BatterySaverMobi), которые внешне выглядели полезными, но скрывали банковского трояна Anubis. Приложения проверяли показания датчика движения и не активировали вредоносный функционал в среде, где сенсоры неподвижны (например, в эмуляторе у исследователя). Это позволяло пройти автоматические анализаторы и выкладываться в магазины приложений.

Практическая подсказка: если приложение ведёт себя «тихо» в тестах, это не гарантирует его безопасности — активно проверяйте поведение на реальном устройстве с контролируемым набором сенсорных событий.

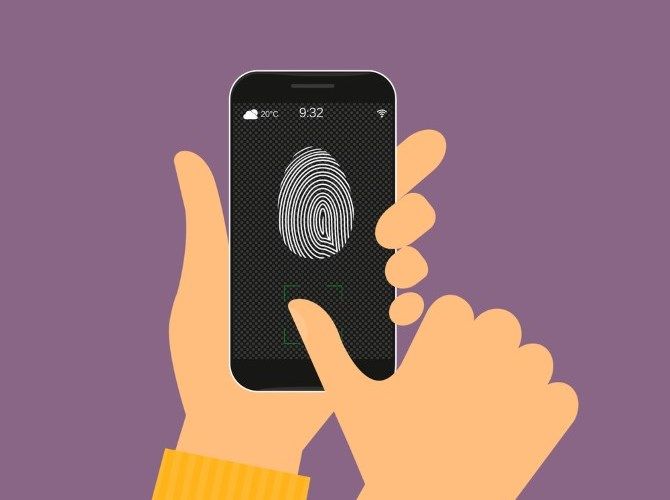

Отпечатки сенсоров для трекинга пользователей

Метод SensorID использует уникальные калибровочные особенности гироскопа и магнитометра, чтобы сформировать «отпечаток» устройства. В отличие от куки или адреса IP, этот отпечаток не исчезает после сброса к заводским настройкам, потому что аппаратная калибровка сенсоров остаётся неизменной. Исследователи отметили, что генерация такого отпечатка может занимать менее одной секунды.

Следствия: если сайты или приложения получают доступ к данным датчиков, они могут сопоставлять посещения и строить длительную историю действий пользователя, независимо от смены браузера или VPN.

Правовые замечания: такие методы поднимают вопросы соответствия правилам конфиденциальности и классификации данных как персонифицирующих; в отдельных юрисдикциях доступ к таким сенсорам может подпадать под требования о согласии.

Как защититься от злоупотребления данными датчиков

Ниже — практическая методология и набор ролей/шаблонов для проверки и реагирования.

Базовые рекомендации для всех пользователей

- Внимательно читайте разрешения при установке приложений. Откликайтесь только на те разрешения, которые обоснованы функциями приложения.

- Устанавливайте приложения только из доверенных источников. Даже в официальных магазинах стоит смотреть репутацию и отзывы.

- Регулярно обновляйте операционную систему и приложения — производители исправляют уязвимости и добавляют контроль доступа к сенсорам.

- Используйте наушники или внешние динамики при обсуждении конфиденциальных тем и избегайте громкой связи на твердой поверхности.

Технические меры и жесткая защита

- Ограничьте доступ к датчикам в настройках конфиденциальности (если ОС поддерживает). Многие современные версии Android и iOS добавляют панели контроля над сенсорами.

- Для браузеров используйте настройки и расширения, блокирующие доступ к сенсорам, либо запускайте сайты в режиме, где сенсоры отключены.

- По возможности отключайте ненужные сенсоры в BIOS/UEFI или через системные профили в корпоративных устройствах (если поддерживается).

- Физическая защита: амортизирующие прокладки или мягкая поверхность снижают передачу вибраций от динамика к сенсору.

Important: полное отключение сенсоров на большинстве смартфонов затруднено — многие производители не предоставляют прямой аппаратной возможности выключить акселерометр или гироскоп без сторонних модификаций.

Методика аудита приложений (мини-методология)

- Инвентаризация: составьте список всех установленных приложений и прав, которые они требуют.

- Риск-анализ: оцените для каждого приложения потребность в доступе к сенсорам.

- Тест на реальном устройстве: запускайте подозрительные приложения на изолированном телефоне и создавайте сценарии движения (палец, встряхивание, наклон) и неподвижности.

- Мониторинг сетевого трафика: проверьте, не отправляет ли приложение данные сенсоров на неопознанные серверы.

- Ответные меры: удаление, отзыв прав, приём мер реагирования.

Ролевая проверка: чек-листы

Чек-лист для рядового пользователя:

- Проверить права при установке.

- Отклонить доступ к сенсорам, если нет очевидной причины.

- Держать ОС и антивирус в актуальном состоянии.

Чек-лист для IT-администратора:

- Включить политики MDM для контроля разрешений на корпоративных устройствах.

- Проводить периодические аудиты приложений и сетевого трафика.

- Настроить журналирование и оповещения на необычный обмен данными.

Чек-лист для разработчика приложения:

- Запрашивать минимально необходимые разрешения.

- Документировать и объяснять пользователю, зачем нужен доступ к сенсорам.

- Шифровать и локально обрабатывать чувствительные данные, избегать отправки необоснованных телеметрий.

План реагирования на инцидент: пошаговый SOP

- Изоляция: отключите устройство от сети (Wi‑Fi и мобильная связь).

- Сбор данных: сохраните журналы приложений и снимки разрешений.

- Анализ: проверьте, какие приложения запрашивали и записывали данные сенсоров.

- Устранение: удалите подозрительные приложения, отозовите права, смените пароли и двухфакторную аутентификацию.

- При значительной утечке: выполните сброс к заводским настройкам и восстановите данные из безопасной резервной копии.

- Уведомление: при компрометации финансовых данных сообщите банку и поменяйте платёжные данные.

Критерии приёмки для завершённого инцидента:

- Приложение удалено и больше не устанавливает соединений с подозрительными серверами.

- Пароли и токены отозваны и заменены.

- На устройстве выполнено сканирование на наличие других вредоносных компонентов.

Пример шаблона отчёта об инциденте

- Дата и время обнаружения

- Модель устройства и ОС

- Название и версия подозрительного приложения

- Разрешения, которые были предоставлены

- Сетевые адреса, с которыми было установлено соединение

- Принятые меры и текущий статус

Decision tree для пользователя

flowchart TD

A[Заподозрили необычную активность?] -->|Да| B{Приложение недавно установлено?}

A -->|Нет| Z[Наблюдайте]

B -->|Да| C[Отключить сеть и проверить разрешения]

B -->|Нет| D[Проверить журналы и сетевой трафик]

C --> E{Данные отправляются на чужой сервер?}

E -->|Да| F[Следовать SOP: изоляция, сбор, удаление]

E -->|Нет| G[Отозвать лишние разрешения и мониторить]

D --> F

F --> H[Выполнить восстановление и смену паролей]

H --> I[Закрыто]

G --> I

Z --> IБезопасное проектирование и тестирование

Для разработчиков рекомендация — минимизировать сбор данных с датчиков и обрабатывать их локально. При необходимости передачи данных требуйте явного согласия пользователя и логируйте эти события. На этапе тестирования используйте реальные устройства с разными моделями сенсоров и создавайте сценарии, которые имитируют поведение живого пользователя, чтобы обнаружить попытки скрыть вредоносную активность.

Когда защита может не сработать

- Если злоумышленник имеет физический доступ к устройству и перешёл в режим супервизора.

- При использовании уязвимостей микропрограммного обеспечения, которые обходят системные ограничения доступа.

- Если приложение маскирует сетевой трафик через легитимные сервисы и каналы.

Юридические и вопросы конфиденциальности

Данные датчиков могут считаться персональными в ряде юрисдикций, если по ним можно однозначно идентифицировать человека или его поведение. Организации должны вести обработку таких данных в соответствии с требованиями местных норм о защите данных, включая необходимость получения информированного согласия и право на доступ/удаление.

Fact box:

- Spearphone: определение пола в 90% случаев, распознавание говорящего в 80% случаев (данные исследователей, см. публикацию на arXiv).

- SensorID: генерация отпечатка занимает менее одной секунды (данные исследователей).

Цитата эксперта: “Датчики движения — полезные инструменты, но при проектировании приложений нужно предполагать, что любой доступный канал данных можно будет использовать неправильно. Минимизация сбора и объяснение пользователю — ключевые меры защиты.”

Краткое руководство по принятию решения для пользователей и организаций

- Если приложение просит доступ к сенсорам без объяснения — отклоняйте.

- В корпоративной среде применяйте MDM-политики и централизованный аудит разрешений.

- При подозрениях — изолируйте устройство и следуйте SOP.

Краткое резюме

Датчики движения в смартфонах открывают неожиданные векторы атак: запись речи через акселерометр, скрытая активация вредоносного кода и аппаратное отпечаткообразование для трекинга. Полная защита требует сочетания пользовательской бдительности, актуальной ОС, ограничений разрешений и организационных мер управления устройствами. Выполняйте регулярную проверку приложений и следуйте плану реагирования при обнаружении инцидента.

Summary:

- Проверьте разрешения перед установкой.

- Обновляйте ОС и приложения.

- Используйте методичный аудит и SOP для реагирования.

- Для корпоративных устройств внедрите MDM и сетевой мониторинг.

Глоссарий:

- Акселерометр: датчик ускорения и наклона.

- Гироскоп: датчик угловой скорости.

- Магнитометр: датчик направления относительно магнитного поля.

Social preview:

- OG title: Опасности датчиков движения в смартфонах

- OG description: Узнайте, как акселерометр и другие сенсоры могут использоваться для прослушки, сокрытия вредоносного кода и отпечатков устройства, и что делать.

Похожие материалы

Исправить «preparing security options» в Windows

Как добавить Bluetooth на ПК

Улучшение звука Hi-Res без больших затрат

Apple Music Lossless: как включить и нужен ли он

Home Assistant на Raspberry Pi — локальный умный дом