Что делать до истечения сертификатов Secure Boot в 2026 году

Краткое содержание этой статьи

- Что такое Secure Boot и почему сертификаты важны

- Какие сертификаты истекают и когда

- Почему устройства могут перестать загружаться после обновлений

- Как Microsoft распределяет новые сертификаты и что делать вам сейчас

- Практические чек-листы, SOP и тесты для администратора и пользователя

- Дерево решений и матрица рисков для оценки воздействия

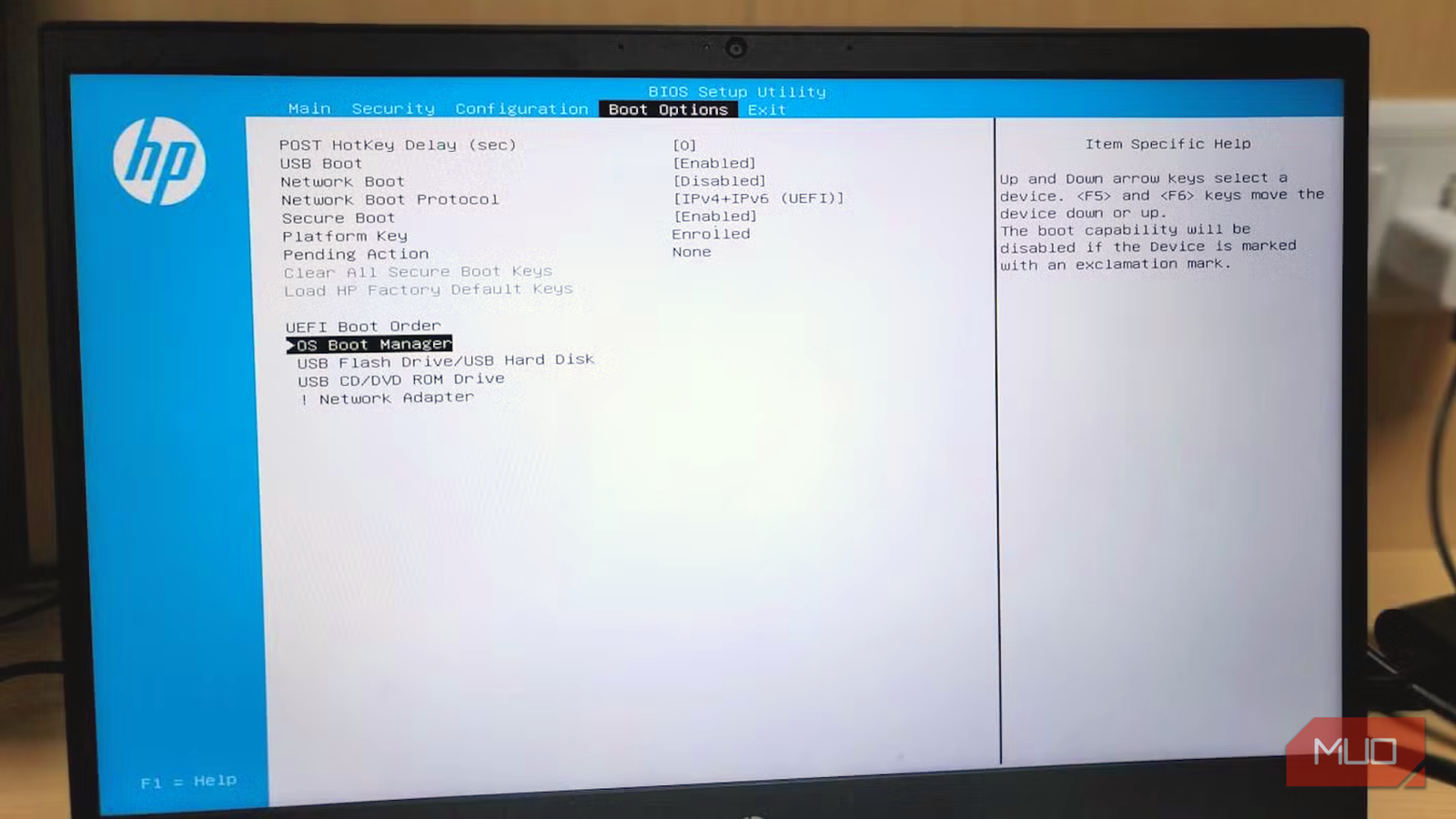

Изображение: экран BIOS/UEFI на ноутбуке, показывающий параметры загрузки и безопасность системы.

Что такое Secure Boot и как сертификаты влияют на загрузку Windows

Secure Boot — это механизм в UEFI-прошивке, который проверяет подписи критических загрузочных компонентов до запуска ОС. Коротко: если компонент (загрузчик, драйвер, option ROM) подписан неизвестным или просроченным сертификатом, прошивка может остановить загрузку.

Определения на одну строку:

- Secure Boot: UEFI-функция, проверяющая цифровые подписи компонентов загрузки.

- DB: база разрешённых подписей в прошивке (Authorized Signatures Database).

- KEK: база ключей обмена (Key Exchange Key), управляющая тем, кто может обновлять DB.

Как это работает (упрощённо): прошивка хранит список доверенных сертификатов. При включении компьютер проверяет подпись Windows Boot Manager и других компонентов. Если подпись совпадает с записью в DB — загрузка продолжается. Если нет — загрузка останавливается.

Важно: сертификаты имеют дату истечения. После неё прошивка не должна полагаться на них как на якорь доверия. Это механизм безопасности, чтобы уменьшить длительное влияние скомпрометированных ключей.

Какие сертификаты перестают действовать и когда

Изображение: проверка совместимости устройства с новыми сертификатами Secure Boot.

Ниже таблица ключевых сертификатов, которые используются в цепочке доверия Windows и сроки их замены. Даты приведены в календарном виде: средина 2026 года и октябрь 2026 года — ориентиры, после которых старые сертификаты перестанут быть надёжными якорями доверия.

| Срок истечения | Сменяемый сертификат | Замена | Контроль над чем |

|---|---|---|---|

| июнь 2026 | Microsoft Corporation KEK CA 2011 | Microsoft Corporation KEK CA 2023 | Разрешение обновлять базы доверия Secure Boot (KEK) |

| июнь 2026 | Microsoft UEFI CA 2011 | Microsoft UEFI CA 2023 и Microsoft Option ROM UEFI CA 2023 | Позволяет загрузчикам, драйверам и option ROM запускаться |

| октябрь 2026 | Microsoft Windows Production PCA 2011 | Windows UEFI CA 2023 | Подписывает Windows Boot Manager и ключевые компоненты загрузки |

С 2012 года эти сертификаты были основой Secure Boot в системах с Windows. Microsoft разделила один из старых сертификатов на два в 2023 году, чтобы повысить гибкость и безопасность.

Вы можете посмотреть текущий сертификат загрузочного менеджера на своём ПК командой PowerShell:

(Get-AuthenticodeSignature "C:\Windows\Boot\EFI\bootmgfw.efi").SignerCertificate | Format-List Subject,Issuer,NotAfter,ThumbprintПочему устройства могут перестать загружаться после обновления

Изображение: окно проверки состояния Secure Boot в Windows 11.

Прямой отказ загрузки чисто из-за календарной даты истечения случается редко. Обычно проблема возникает, когда производитель прошивки или Microsoft выпускает обновление, которое меняет то, чему прошивка доверяет: например, обновление может включать проверку отзыва, ужесточённые правила Secure Boot или отказ от старой цепочки доверия.

Прецедент: после обнаружения уязвимости BlackLotus Microsoft откатила уязвимые компоненты, ввела отзыв и ужесточила правила. Новые 2023-сертификаты стали инструментом для управления отзывами и будущими мерами безопасности. Если система не имеет этих сертификатов, обновление, которое требует их наличия, может остановить загрузку.

Последствия:

- Устройства со старой прошивкой, которые не примут новые сертификаты автоматически, могут оказаться исключены из будущих обновлений безопасности.

- На некоторых машинах после установки критического обновления загрузка может прекратиться, и вернуть систему будет сложнее.

Как Microsoft переходил на новые сертификаты и почему некоторые устройства пропускают обновление

Microsoft начал поэтапный развёртывательный процесс до 2026 года. В первую очередь обновляли так называемые «high-confidence» системы — устройства с современными прошивками, стабильной историей обновлений и включённым Secure Boot. Для таких ПК сертификат доставляется через Центр обновления Windows, но установка требует взаимодействия с прошивкой (firmware cooperation).

Физические ПК и виртуальные машины (VM) с UEFI Secure Boot используют ту же модель доверия. VM на Hyper-V, Azure и других платформах получают сертификат через тот же механизм. Если виртуальная прошивка не принимает сертификат — VM также подвергается тем же рискам.

Ключевые обновления, которые начали деплой сертификатов в 2026 году: KB5074109 и KB5073455. На некоторых платформах прошивка не позволяет автоматически применить изменения, и потребуется ручное вмешательство или обновление прошивки от производителя.

Проверка eligibility в PowerShell (если значение AvailableUpdates ≠ 0 — есть доступные обновления сертификатов):

Get-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot" | Format-ListЧто нужно сделать сейчас: по шагам для пользователей и администраторов

Важно: любые обновления прошивки выполняйте только с официального сайта производителя и после бэкапа важной информации.

Базовый чек-лист для всех пользователей

- Убедитесь, что Secure Boot включён в прошивке. Windows System Information («Сведения о системе») покажет состояние Secure Boot.

- Проверьте наличие обновлений Windows и установите все критические обновления (особенно KB5074109 и KB5073455, если применимо).

- Обновите прошивку (UEFI/BIOS) с сайта производителя устройства.

- Для систем с двойной загрузкой или устаревшими загрузчиками — проверьте совместимость и при необходимости обновите загрузчик.

- Сделайте полный резервный образ/бэкап перед крупными обновлениями прошивки или системы.

Чек-лист для системных администраторов и IT-отдела

- Составьте инвентарный список устройств с указанием модели, версии UEFI и статуса Secure Boot.

- Запланируйте массовые обновления прошивки от OEM; тестируйте на контрольной группе.

- Настройте мониторинг доступности обновлений Secure Boot в реестре: проверяйте ключи в HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot.

- Для виртуальных сред проверьте политики Secure Boot в гипервизоре и в образах виртуальных прошивок.

- Разработайте процедуру отката на случай, если после обновления устройства не загружаются.

Команды и реестр (сохраните эти команды в безопасном скрипте для тестирования)

Проверить статус Secure Boot в Windows:

Confirm-SecureBootUEFIПроверить наличие доступных обновлений сертификатов (см. выше):

Get-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot" | Format-ListПосмотреть подпись boot manager:

(Get-AuthenticodeSignature "C:\Windows\Boot\EFI\bootmgfw.efi").SignerCertificate | Format-List Subject,Issuer,NotAfter,ThumbprintImportant: Не изменяйте реестр и настройки Secure Boot без бэкапа и плана восстановления. Неправильная правка реестра может сделать систему неработоспособной.

SOP: пошаговая процедура для безопасной миграции на новые сертификаты

- Инвентаризация: собираем список устройств, отмечаем модели, версии UEFI/BIOS и статус Secure Boot.

- Тестирование: на тестовой машине проверяем установку обновлений KB5074109/KB5073455 и реакцию прошивки.

- Обновление прошивки: скачиваем и применяем прошивку от производителя (вне рабочее время для серверов).

- Доставка сертификата: через Windows Update или вручную (если производитель/прошивка требует ручной установки).

- Валидация: после обновления проверяем успешность установки новых сертификатов и пытаемся загрузить разные ветки загрузки (Windows, резервные загрузчики).

- Мониторинг: 14–30 дней наблюдаем логи загрузки и ошибки Secure Boot.

- Откат: если проблемы — используем образ восстановления/сохранённый бэкап и, при необходимости, прошивку предыдущей версии (если производитель разрешает откат).

Критерии приёмки:

- Устройство успешно проходит проверку Secure Boot и загружается в штатном режиме.

- Windows Update показывает, что AvailableUpdates не требует ручной установки сертификатов (если политика центра обновлений активна).

- Нет ошибок, связанных с подписью загрузочных компонентов в системном журнале.

Дерево решений (Mermaid)

flowchart TD

A[Проверка: Secure Boot включён?] -->|Нет| B[Включить Secure Boot в UEFI]

A -->|Да| C[Проверка: Доступно обновление сертификатов?]

C -->|Да| D[Обновить Windows и прошивку]

C -->|Нет| E[Мониторинг и планирование обновления прошивки]

D --> F[Устройство успешно загрузилось?]

F -->|Да| G[Нормальная эксплуатация и мониторинг]

F -->|Нет| H[Откат: восстановление из бэкапа и обращение к OEM]

B --> I[Проверка совместимости с текущими загрузчиками]

I --> DМатрица рисков и рекомендации по смягчению

- Высокий риск: устаревшие ПК с редкими обновлениями прошивки и нестандартными загрузчиками (двойная загрузка, кастомные option ROM). Рекомендация: приоритетное обновление и резервное копирование.

- Средний риск: корпоративные системы с централизованным управлением обновлениями, но со старыми прошивками. Рекомендация: тестировать пакетные прошивки и откаты.

- Низкий риск: современные ПК с включённым Secure Boot и регулярными обновлениями. Рекомендация: поддерживать обновления и мониторинг.

Когда обновление может не помочь — примеры и альтернативы

Примеры отказов:

- Прошивка устройства не поддерживает запись новых записей KEK/DB (ограничения OEM). В этом случае автоматическое добавление сертификатов невозможно.

- Устройство с кастомным загрузчиком, который не будет подписан новым сертификатом. Решение: заменить загрузчик на поддерживаемый или подписать вручную (для корпоративных решений).

Альтернативные подходы:

- Обновление/замена аппаратного обеспечения с устройствами, поддерживающими текущие требования Secure Boot.

- Развёртывание политик централизованной подписи и управления доверенными загрузчиками в корпоративной среде.

Тесты и критерии приёмки

Тестовые сценарии:

- Чистая установка Windows на тестовом ПК с включённым Secure Boot до и после установки KB5074109/KB5073455.

- Обновление прошивки и имитация отказа: восстановление из резервной копии.

- Виртуальная машина с Secure Boot: проверка приёма сертификатов в Hyper-V/VMware.

Критерии приёмки (минимум):

- Boot manager подписан сертификатом из текущей DB.

- Процесс обновления не приводит к ошибкам Secure Boot в журнале.

- Возможность отката без потери критичных данных.

Советы по безопасности и политикам конфиденциальности

- Устанавливайте прошивки и пакеты обновления только с официальных источников.

- Для корпоративных сред формализуйте процедуру тестирования прошивок на изолированной тестовой сети.

- Если вы управляете личными данными пользователей, убедитесь, что обновления не нарушают локальные требования обработки данных; сам процесс обновления сертификатов не подразумевает передачу персональных данных третьим сторонам.

Локальные особенности и подводные камни для русскоязычных пользователей

- Производители ноутбуков, продаваемых в России (Lenovo, HP, ASUS, Acer и др.), обычно публикуют обновления прошивки на своих локализованных сайтах. Всегда выбирайте файл прошивки, предназначенный для вашей модели и региона.

- На некоторых локальных сервисных станциях может не быть возможности провести обновление прошивки: лучше доверять официальным инструкциям производителя.

- Для организаций, использующих локальные образы Windows, важно включить в образ последние накопительные обновления и пакет сертификатов.

Изображение: экран с информацией о текущем сертификате Microsoft в системе.

Контрольные списки для ролей

Роль: обычный пользователь

- Включён ли Secure Boot? (Проверить: Сведения о системе)

- Есть ли важные бэкапы перед обновлением прошивки?

- Обновлена ли Windows до последних критических патчей?

Роль: системный администратор

- Есть инвентаризация устройств с версиями UEFI?

- Проведены ли тесты установки сертификатов на контрольной группе?

- Есть план отката и резервные образы?

Роль: владелец виртуальной инфраструктуры

- Поддерживает ли гипервизор обновление виртуальной прошивки Secure Boot?

- Тестировались ли образы VM с новыми сертификатами?

Быстрые шаблоны и сниппеты

Шаблон для плана отката (включите это в операционный runbook):

- Шаг 1: Изолировать проблемное устройство от сети.

- Шаг 2: Перезагрузить в режим восстановления UEFI/Boot.

- Шаг 3: Восстановить образ из резервной копии.

- Шаг 4: Сообщить OEM и зарегистрировать инцидент.

Мини-методология для оценки готовности инфраструктуры:

- Сканирование инвентаря и классификация по риску.

- Тестирование обновлений на 5–10% устройств с высоким приоритетом.

- Масштабирование обновлений по блокам.

- Мониторинг и отчётность.

Часто задаваемые вопросы

Должен ли я паниковать, если у меня старый ноутбук?

Нет. Паниковать не стоит, но нужно действовать заранее: проверить Secure Boot, обновить прошивку и создать резервную копию. В большинстве случаев производители и Microsoft предусмотрели поэтапный переход.

Что делать, если после обновления система не загружается?

В первую очередь — подключите медиа восстановления Windows и попробуйте восстановить образ. Если проблема связана с прошивкой, обратитесь к поддержке OEM. Для корпоративных систем используйте план отката.

Можно ли вручную добавить сертификаты в UEFI?

Иногда да, но это зависит от прошивки и от политик производителя. Не рекомендуется для непрофессионалов.

Заключение и рекомендации

Подготовьтесь заранее: проверьте статус Secure Boot, обновите прошивку и контрольную группу устройств, убедитесь, что ваши резервные копии актуальны. Для корпоративных сред разработайте и протестируйте SOP и план отката. Нерешённые вопросы прошивки обычно оказываются основной причиной проблем, а не сами по себе сроки истечения сертификатов.

Короткое напоминание: действуйте проактивно — это снизит риск неожиданной потери доступа к устройствам в 2026 году.

Изображение: Lenovo-ноутбук на экране запуска Windows 11, показывающий обычный старт системы.

SUMMARY:

- Secure Boot использует сертификаты, срок действия части из которых истекает в 2026 году.

- Отказ загрузки возможен не сразу: обычно это следствие обновлений, ужесточающих требования доверия.

- Проверьте включён ли Secure Boot, обновите прошивку и примените критические обновления Windows.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента