Полное руководство по Sysinternals: инструменты, примеры и чек-листы

Изображение: логотип Windows Sysinternals на фоне ноутбука с Windows

Важно: большинство утилит Sysinternals требуют прав администратора для полного доступа к событиям системы. Запускайте инструменты только с правами, которым вы доверяете.

Что такое Sysinternals

Sysinternals — это коллекция бесплатных портативных утилит для администрирования, диагностики и устранения неполадок в Windows. Набор содержит более 70 отдельных утилит, каждая из которых решает конкретную задачу: от мониторинга процессов до управления автозагрузкой и безопасного удаления файлов.

Коротко: утилита — это небольшая самостоятельная EXE‑программа, которую можно хранить на флешке и запускать без установки.

Кому пригодится это руководство

- Системным администраторам, которые хотят углублять мониторинг и отладку Windows.

- Инженерам службы поддержки и компьютерным техникам при локальном анализе проблем.

- Инцидент‑респондеру при расследовании подозрительной активности.

- Разработчикам при анализе зависимостей DLL и утечек ресурсов.

Короткая история

Sysinternals родился в середине 1990-х как набор утилит для профессионалов Windows. В 2006 году Microsoft приобрела Sysinternals и сохранила доступность набора для загрузки бесплатно. Набор регулярно обновляется, и часто появляются новые утилиты или улучшения существующих.

Как получить Sysinternals

Существует два основных способа получить инструменты: скачать полный набор как ZIP с сайта Microsoft или запускать отдельные утилиты напрямую через Sysinternals Live.

Скачать напрямую с Microsoft

Перейдите на страницу индекса утилит Sysinternals и скачайте всю коллекцию или необходимые утилиты по отдельности. Полный архив обычно весит около 45 МБ.

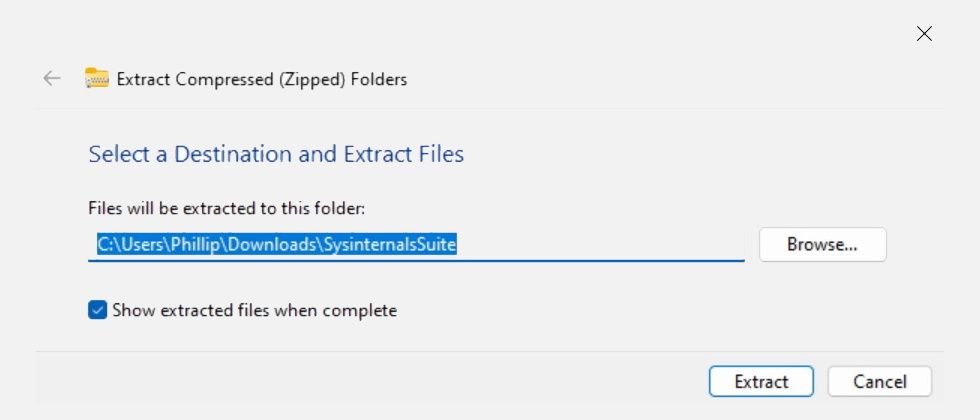

- Откройте папку загрузок.

- Щёлкните правой кнопкой мыши по SysinternalsSuite.zip и выберите «Извлечь все».

- Укажите папку назначения и нажмите «Извлечь».

Изображение: окно извлечения ZIP‑архива SysinternalsSuite

Примечание: большинство инструментов требуют запуска от имени администратора — правый клик → «Запуск от имени администратора».

Запуск через Sysinternals Live

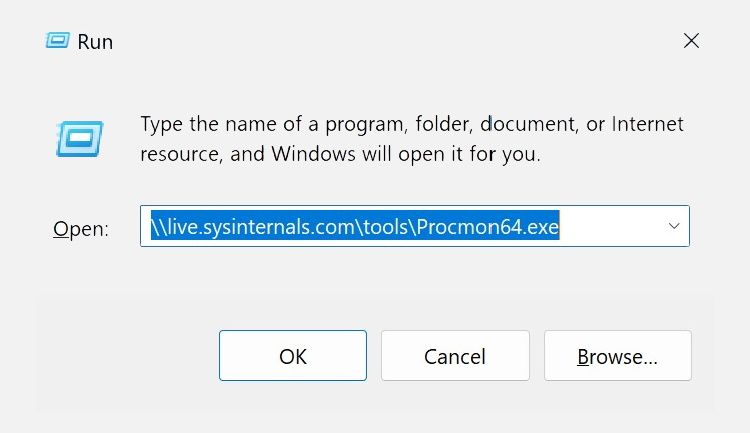

Sysinternals Live позволяет запускать отдельные утилиты без загрузки архива, напрямую по сети Microsoft. В диалоге “Выполнить” или в проводнике используйте путь:

\\live.sysinternals.com\tools\<имя_утилиты>Например, для Process Explorer:

\\live.sysinternals.com\tools\procexp.exe

Изображение: запуск утилиты Sysinternals через диалог «Выполнить» в Windows

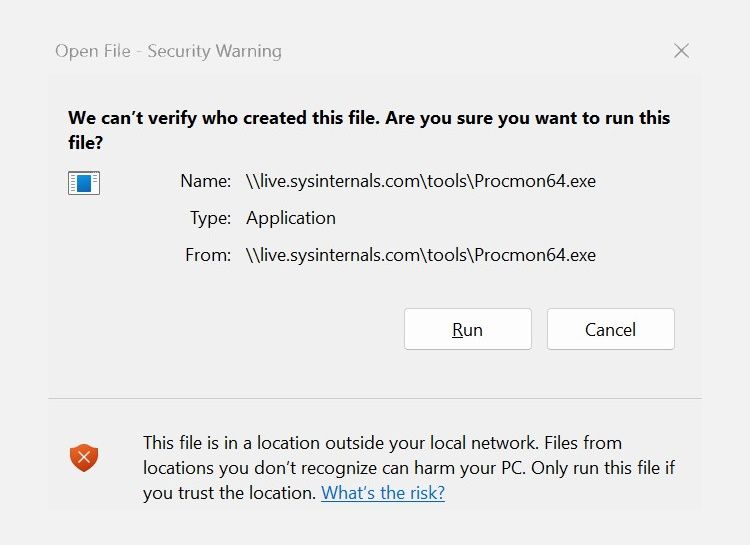

После запуска вы можете увидеть предупреждение безопасности — выберите «Запустить» чтобы продолжить. Каталог всех инструментов на Sysinternals Live можно просмотреть в браузере.

Изображение: предупреждение безопасности при запуске утилиты Sysinternals Live

Что можно делать с Sysinternals — обзор по типам задач

Набор покрывает широкий спектр сценариев:

- Детальный мониторинг процессов и связанных с ними ресурсов (CPU, RAM, дескрипторы, handle‑ы).

- Точный лог операций с файлами, реестром и сетью в реальном времени.

- Управление автозагрузкой и обнаружение хитрых механизмов старта программ.

- Безопасное удаление данных и очистка свободного пространства.

- Утилиты командной строки для удалённого выполнения, управления правами и диагностики сети.

Примеры популярных утилит и их назначение:

- Process Explorer — расширенный диспетчер процессов; показывает дерево процессов, загрузку, зависимости DLL.

- Process Monitor — лог всех операций с файлами, реестром, сетью и процессами.

- Autoruns — полный список автозапуска — от реестра до драйверов и планировщика задач.

- SDelete — безопасное (безвозвратное) удаление и очистка свободного места.

- PsExec — запуск процессов удалённо с возможностью перенаправления ввода‑вывода.

- TCPView — отображение открытых сетевых соединений.

- ProcDump — создание дампов процессов при сбоях или по порогу загрузки CPU.

- BgInfo — показывает на рабочем столе информацию о системе (IP, имя хоста, ОС).

Process Explorer: расширенный диспетчер задач

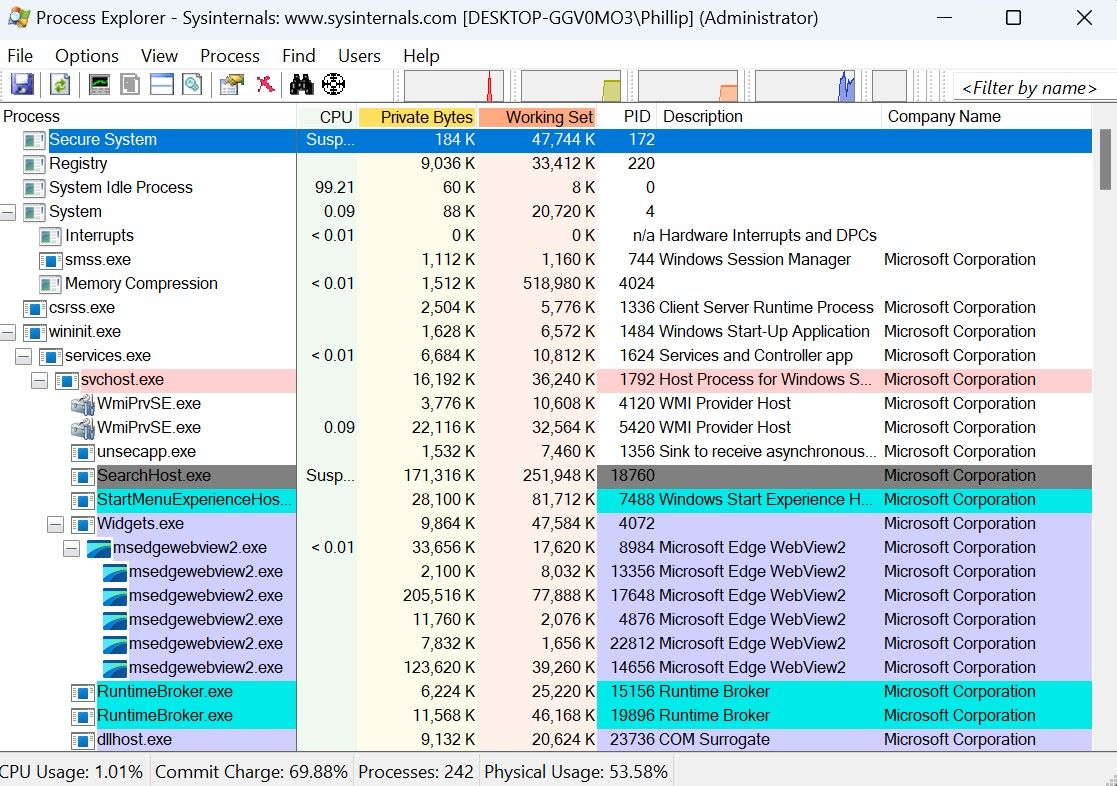

Изображение: окно Process Explorer с древом процессов

Что показывает Process Explorer:

- Иерархическое дерево процессов и подпроцессов.

- PID (идентификатор процесса), описания и производителя.

- Колонки с потреблением CPU, памяти и I/O с возможностью сортировки.

- Цветовую кодировку процессов по типу (службы, процессы сжатого кода и т.д.).

Советы по использованию:

- Вкладка с графиками в тулбаре открывает отдельные окна мониторинга CPU, физической памяти и ввода‑вывода.

- Через Options → Tray Icons можно выбрать, какие индикаторы показывать при свёртывании.

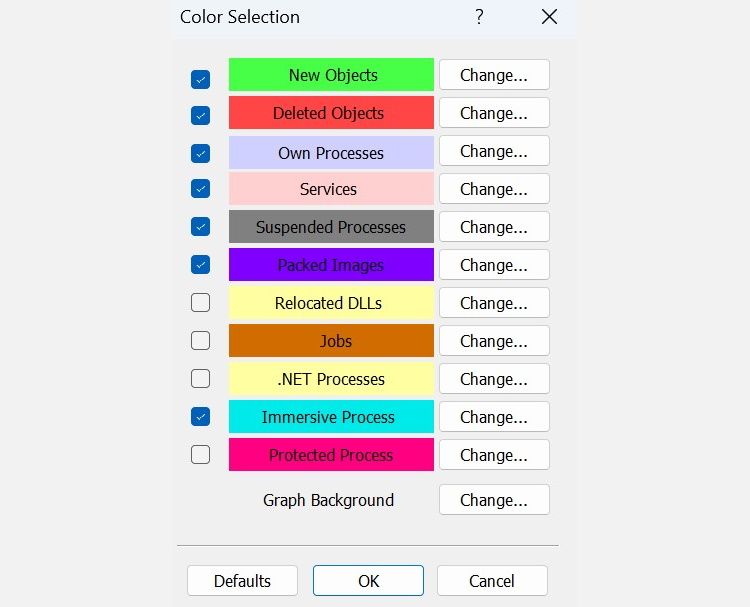

- Options → Color Selection отображает легенду цветов; процессы в фиолетовом цвете могут иметь сжатый код — это иногда признак скрытого ПО или средств упаковки.

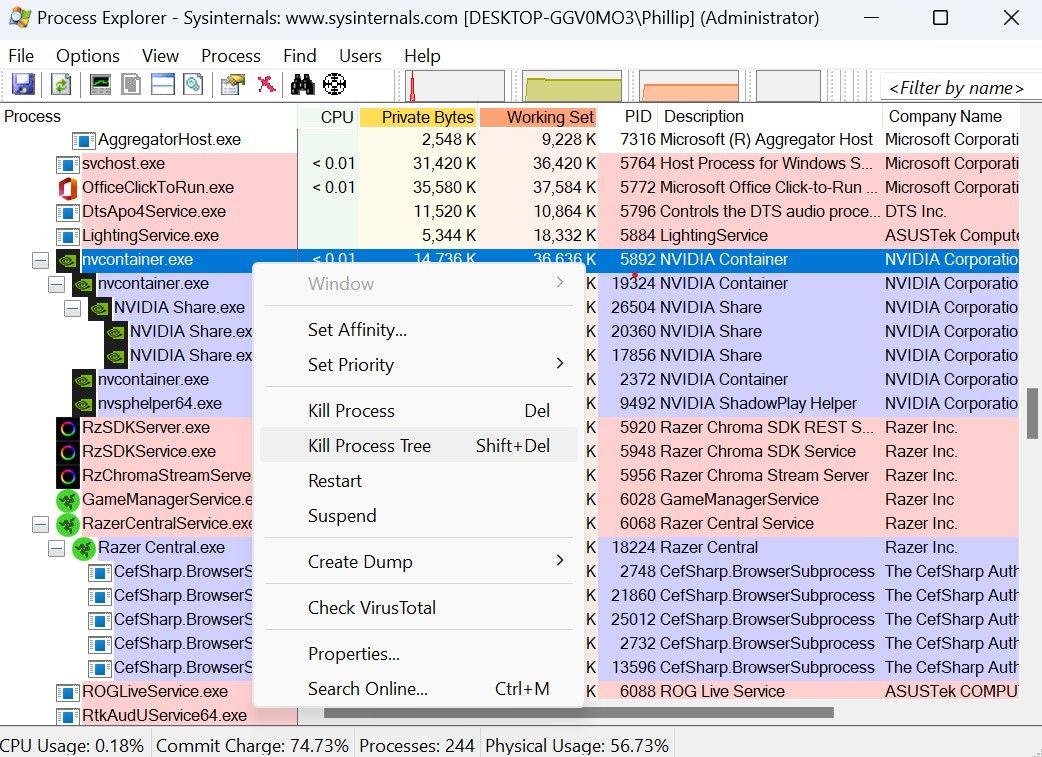

Практика: если нужно понять, какая DLL загружена процессом и кто её загрузил — откройте контекстное меню процесса → Properties → вкладка DLLs и Stack.

Изображение: выбор цветовой схемы в Process Explorer

Изображение: контекстное меню и опции процесса в Process Explorer

Когда использовать Process Explorer:

- Быстрый анализ зависших процессов и захват поверхностной информации.

- Поиск открытых дескрипторов файлов и DLL‑зависимостей.

- Установление родительских/дочерних связей между процессами.

Ограничения: Process Explorer не сохраняет подробный хронологический лог всех системных операций — для этого нужен Process Monitor.

Process Monitor: подробный реестр событий системы

Process Monitor — это «журнал всего», что происходит с файловой системой, реестром, процессами и сетью. Это мощный инструмент для детальной трассировки операций.

Когда открываете Process Monitor, он сразу начинает логировать события. Логи могут накапливаться очень быстро — с тысячами записей за секунды на загруженной системе.

Ключевые моменты:

- События можно фильтровать по процессу, операции, результату, пути и многим другим полям.

- Колонки можно настраивать через Options → Select Columns (например, добавьте Company Name для быстрого исключения Microsoft‑процессов).

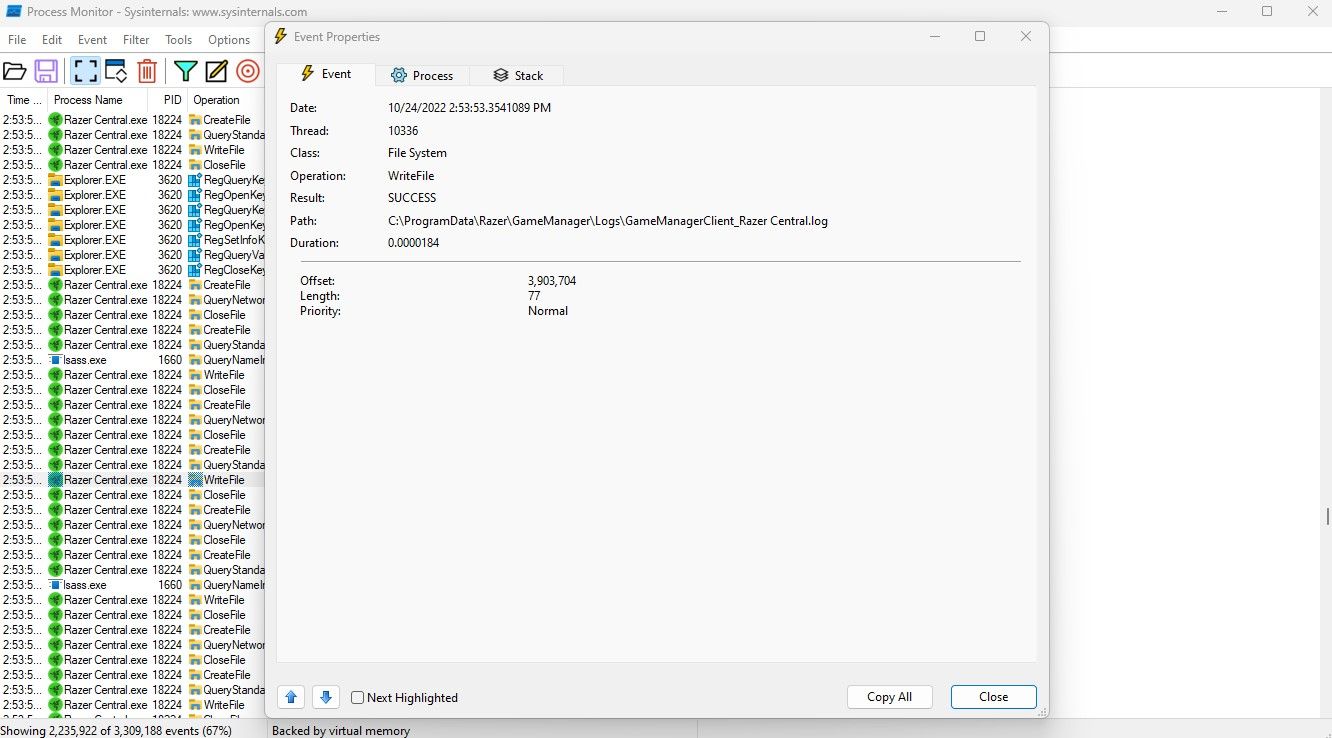

- Правый клик по событию → Properties откроет подробную информацию: тип операции, путь, результат и стек вызовов.

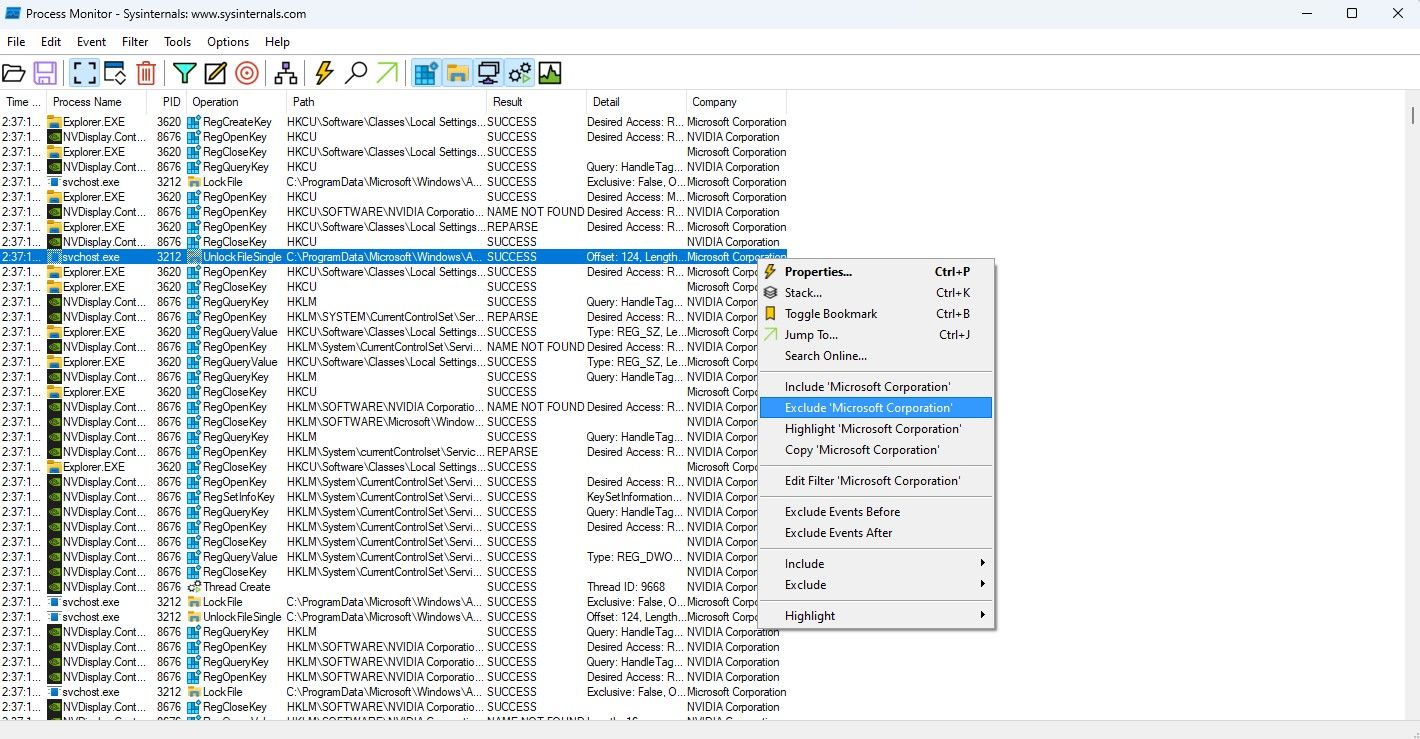

Изображение: пример исключения процессов по Company Name в Process Monitor

Пример использования:

- Начните запись в начале воспроизведения ошибки.

- Остановите лог после проявления поведения.

- Используйте фильтры: Process Name is yourapp.exe → Include; Result is ACCESS DENIED → Include.

- Анализируйте путь в поле Path и стек вызовов на вкладке Stack.

Важная настройка: по умолчанию Process Monitor хранит события в виртуальной памяти. Для длительных анализов используйте File → Backing Files и укажите файл для записи, чтобы не вытеснить оперативную память.

Изображение: свойства события в Process Monitor с деталями операции и стека

Советы по фильтрации:

- Сначала исключите системные процессы (Company Name contains Microsoft Corporation) или службы, не относящиеся к проблеме.

- Ограничьте масштаб операций: интересуют только Registry, File system или Network.

- Используйте комбинации Include/Exclude для сужения набора до управляемого размера.

Когда Process Monitor не помогает:

- Если проблема проявляется очень редко и не поддаётся воспроизведению — лог будет огромен и неинформативен.

- Если требуется исторический аудит при уже завершившемся инциденте, Process Monitor не хранит логи по умолчанию.

Autoruns: полный контроль автозапуска

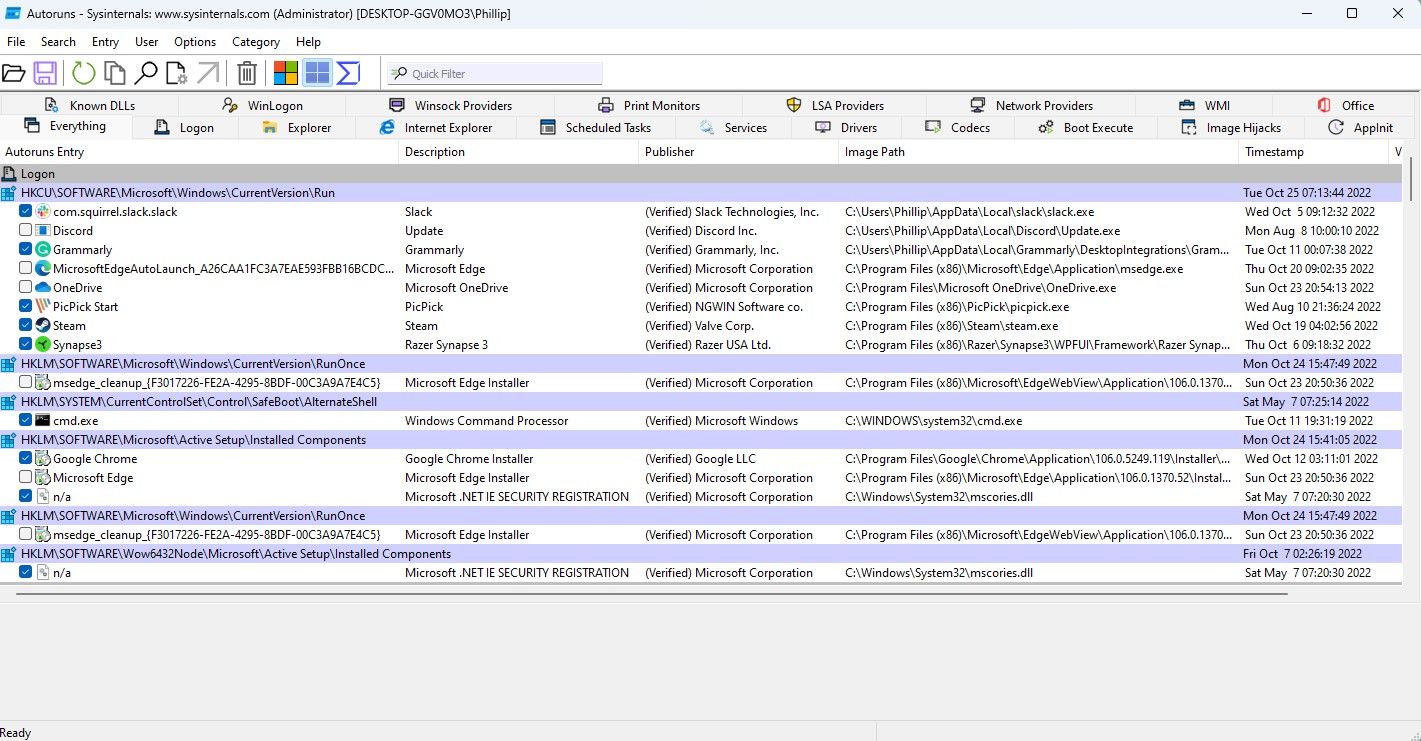

Изображение: окно Autoruns с вкладками автозагрузки

Windows предоставляет базовую информацию об автозапуске в Task Manager → Startup и в Settings → Apps → Startup. Но программ может быть гораздо больше: планировщик задач, браузерные расширения, драйверы, AppInit_DLLs, Image Hijacks и другие.

Autoruns показывает все точки автозапуска в одном интерфейсе.

Основные вкладки:

- Everything — всё, что найдено.

- Logon — элементы, загружаемые при входе пользователя.

- Explorer — расширения, подключаемые к оболочке Explorer.

- Services и Drivers — загрузка служб и драйверов.

Чтобы отключить элемент автозапуска — просто снимите галочку слева. Будьте осторожны при отключении драйверов и служб.

Когда использовать Autoruns:

- При расследовании подозрительной автозагрузки после перезагрузки.

- Для аудита системных точек автозапуска и удаления скрытых механизмов (например, AppInit_DLLs).

Другие полезные утилиты в наборе

- SDelete — безопасное удаление и затирание свободного пространства.

- PsExec — удалённый запуск и управление консольными приложениями.

- TCPView — просмотр всех TCP/UDP соединений в реальном времени.

- ProcDump — генерация дампов при превышении заданных условий (исключение, высокий CPU и т.д.).

- AccessEnum — быстрый аудит прав доступа на файловой системе и в реестре.

- BgInfo — показывает важные параметры системы прямо на рабочем столе.

Краткие советы по применению:

- PsExec полезен, когда нужно быстро запустить утилиту на удалённой машине без разворачивания агента.

- ProcDump используют при поимке дампа воспроизводимого падения или при анализе утечек памяти.

- TCPView помогает выявить неожиданное сетевое подключение процесса к внешним хостам.

Практические сценарии и кейсы использования

Медленная работа приложения при старте:

- Запустите Autoruns, выключите подозрительные автозагрузки.

- Запустите Process Monitor при старте приложения, отфильтруйте по имени процесса и посмотрите задержки файловых операций.

Неясные исключения в приложении в рабочее время:

- Настройте ProcDump на создание дампа при исключении или при превышении CPU.

- Анализируйте дамп с помощью отладчика (WinDbg или Visual Studio).

Подозрительная сетевая активность:

- Откройте TCPView или используйте Process Monitor, фильтруя Network operations.

- Определите процесс и исследуйте его через Process Explorer: какие DLL загружены, какой родительский процесс.

Проблемы с правами доступа к файлам:

- Process Monitor покажет ACCESS DENIED операции и путь, где произошло отказ.

- Затем используйте AccessEnum или стандартные инструменты Windows для исправления ACL.

Мини‑методика расследования инцидентов с Sysinternals

- Подготовка: получите доверенную копию утилит, определите цель (логи, дампы, автозапуск).

- Сбор: Process Monitor для реального времени, ProcDump для дампов, TCPView для сети.

- Сужение: примените последовательные фильтры, сначала по процессу, затем по типу операции и результату.

- Контекст: Process Explorer даст контекст (родитель, командная строка, дескрипторы).

- Документация: сохраняйте логи и дампы в централизованном месте с заметками по времени.

- Митигейшн: отключите автозагрузку подозрительных элементов, заблокируйте сетевые соединения, примените патчи.

- Восстановление: после устранения причин проверьте систему повторным мониторингом.

Критерии приёмки: проблема воспроизводится и подтверждена логами Process Monitor, дамп соответствует ожидаемому поведению, автозапуск вредоносного модуля удалён или обезврежен.

Чек‑листы по ролям

Чек‑лист для системного администратора:

- Скачать актуальную версию SysinternalsSuite.

- Проверить подпись файлов и целостность загрузки.

- Запускать ключевые утилиты с правами администратора.

- Планировать хранение логов и дампов на сетевом хранилище.

- Автоматизировать сбор ProcDump при критических событиях.

Чек‑лист для техника поддержки:

- Использовать Process Explorer для быстрой диагностики зависаний.

- Проверять автозагрузки через Autoruns.

- При необходимости — запуск Process Monitor для локального воспроизведения.

- Документировать шаги воспроизведения проблемы.

Чек‑лист для инцидент‑респондера:

- Снимите быстрое состояние системы (Process Explorer, TCPView).

- Включите Process Monitor с фильтром на подозрительные процессы.

- Создайте дампы через ProcDump для процессов с аномалиями.

- Сохраните и изолируйте собранные артефакты.

Советы по производительности и безопасности

- Ограничивайте время записи Process Monitor: он может быстро заполнить оперативную память или диск.

- Для длительных сессий используйте Backing Files и контролируйте размер файлов.

- Не делитесь логами и дампами публично — они могут содержать конфиденциальную информацию (ключи, пароли, пути).

- Храните найденные подозрительные образцы в изолированном репозитории для дальнейшего анализа.

Важно: утилиты Sysinternals сильны и дают доступ к низкоуровневой информации. Неправильное использование (например, принудительное завершение системного процесса или отключение важного драйвера) может нарушить работу системы.

Ограничения и когда инструменты не помогут

- При шифровании диска на уровне аппаратной защиты или если злоумышленник работает с загрузчиком, Sysinternals может не иметь доступа к скрытым областям.

- Инструменты логируют текущее поведение — если атака уже прекратилась и не оставила артефактов, восстановить факты может быть невозможно.

- Многие утилиты полагаются на API Windows; если ОС сильно модифицирована или повреждена, вывод может быть неполным.

Совместимость и требования

- Поддерживаются современные версии Windows (Windows 7 и новее), но некоторые новые возможности доступны только в последних сборках Windows 10/11.

- Для полной функциональности требуется запуск с правами администратора.

- Утилиты портативны — не требуют установки.

Частые ошибки при использовании

- Оставлять Process Monitor включённым без фильтров на длительное время — приводит к огромному объёму данных.

- Изменять системные службы или драйверы в Autoruns без бэкапа и документации.

- Передавать дампы и логи внешним подрядчикам без редактирования чувствительных полей.

Совет: перед изменениями всегда делайте контрольную точку или образ системы.

Быстрые команды и шаблоны

Запуск Process Explorer от Sysinternals Live через «Выполнить»:

\\live.sysinternals.com\tools\procexp.exeПример создания дампа процесса с помощью ProcDump:

procdump -ma -e -w myapp.exe C:\dumps\myapp.dmpКоманда запуска PsExec с удалённой консолью:

PsExec.exe \\remoteHost -s -i cmd.exeDecision tree: какой инструмент выбрать

flowchart TD

A[Проблема в системе] --> B{Ищете текущее поведение

или лог}

B --> |Текущее поведение| C[Process Explorer]

B --> |Детальный лог| D[Process Monitor]

B --> |Автозагрузка| E[Autoruns]

B --> |Сеть| F[TCPView]

B --> |Дамп при аварии| G[ProcDump]

C --> H[Анализ DLL и дескрипторов]

D --> I[Фильтрация по операциям]

E --> J[Отключение автозапуска]

F --> K[Определение удалённых соединений]

G --> L[Дальнейший отладочный анализ]Что ещё стоит изучить

- Комбинирование утилит: например, найти подозрительный процесс в Process Explorer, затем в Process Monitor отфильтровать по имени, получить сетевые соединения через TCPView и создать дамп через ProcDump.

- Практика на тестовой машине: создайте сценарии (медленное приложение, отказ при доступе к файлу) и отработайте методику с записью логов.

Заключение

Sysinternals — мощный набор инструментов, который дает глубокое понимание внутренней работы Windows. Process Explorer, Process Monitor и Autoruns покрывают большинство повседневных задач диагностики и расследования. Изучайте инструменты постепенно, всегда начинайте с безопасной тестовой среды, документируйте шаги и храните собранные артефакты в защищённом месте.

Ключевые выводы:

- Sysinternals портативен и бесплатен.

- Для точного анализа важно уметь эффективно фильтровать логи.

- Собранные данные нужно хранить и анализировать осторожно из‑за конфиденциальности.

Важно: с большой силой приходит большая ответственность — используйте возможности наборов Sysinternals в рамках политик безопасности вашей организации.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента