Как включить защиту от вымогателей в Windows

В условиях роста числа атак-вымогателей (ransomware) любым пользователям — от частных лиц до организаций — требуется несколько слоёв защиты и базовая осведомлённость. Многие пользователи Windows не знают, что в Windows 10 и новее есть встроенная функция защиты от вымогателей. Ниже — подробная инструкция и практические рекомендации по настройке, проверке и реагированию.

Как включить защиту от вымогателей в Windows 10 и новее

- Откройте меню «Пуск» и введите «Windows Security» в строке поиска. Альтернативно: откройте «Параметры» → «Обновление и безопасность» → «Windows Security».

- В окне «Windows Security» перейдите в раздел Virus & threat protection (Защита от вирусов и угроз).

- Найдите блок «Ransomware Protection» и нажмите Manage Ransomware Protection.

- На странице «Ransomware Protection» включите переключатель Controlled Folder Access.

Когда вы включаете Controlled Folder Access, приложениям без явного разрешения будет запрещено получать доступ к защищённым папкам и вносить в них изменения. Это снижает риск того, что вредоносное ПО зашифрует или удалит ваши данные.

Важно: если на компьютере установлено стороннее антивирусное ПО и отключена встроенная защита в реальном времени Windows, некоторые функции Ransomware Protection могут быть недоступны. В таком случае проверьте совместимость стороннего решения с функциями Windows Security.

Настройка и персонализация защиты

Пользовательские параметры

Вы можете разрешать отдельные приложения и добавлять свои папки в список защищённых. При включении Controlled Folder Access появляются три основных опции настройки и управления.

История блокировок

Раздел «Block history» показывает список приложений, которые пытались получить доступ к защищённым папкам и были заблокированы. Если после включения защиты какое‑то приложение перестало работать, проверьте этот журнал — возможно, его нужно добавить в список разрешённых.

Защищённые папки

Раздел «Protected Folders» содержит текущий список папок, доступ к которым ограничен. Нажмите + Add Protected Folder, чтобы добавить дополнительную папку через окно Проводника. Рекомендуется защищать: папку «Рабочий стол», «Документы», «Изображения», «Видео», а также любые пользовательские каталоги с важными данными.

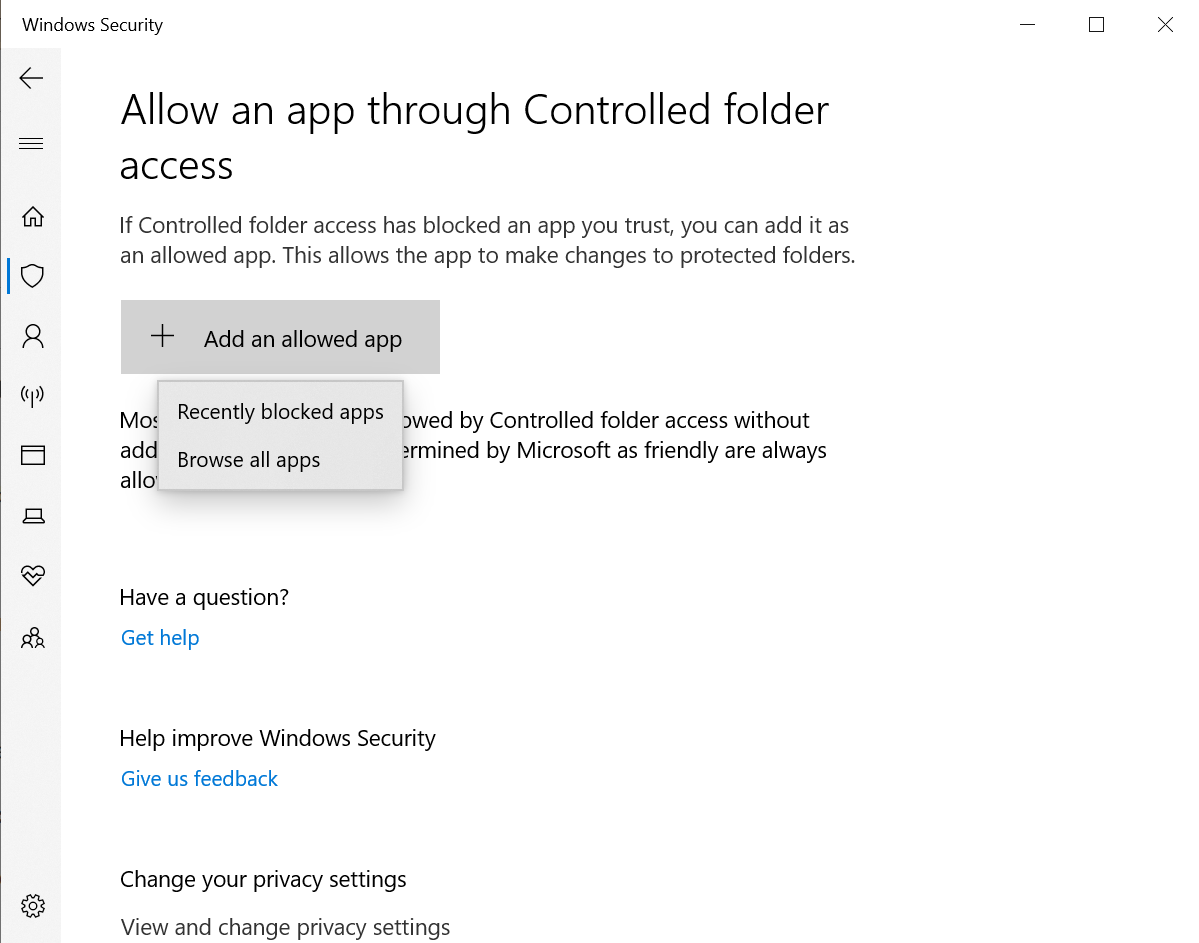

Разрешить приложению доступ

Если вы доверяете приложению, используйте «Allow an app through Controlled Folder Access». Вы можете выбрать приложение из списка «Recently Blocked Apps» или найти его вручную через «Browse all apps». Нажмите на «+» рядом с нужным приложением, чтобы добавить его в белый список.

Резервное копирование в OneDrive

Если у вас есть учётная запись Microsoft, используйте OneDrive для облачного бэкапа. Откройте OneDrive из меню «Пуск», войдите в учётную запись и настройте синхронизацию папок. Облачный бэкап упрощает восстановление файлов в случае атаки, но не заменяет офлайн-резервные копии.

Дополнительные рекомендации по защите от вымогателей

Несмотря на встроенные механизмы защиты, важна комплексная стратегия безопасности и бдительность пользователя.

Создавайте множественные резервные копии

Используйте сочетание облачных и офлайн-резервных копий (внешние диски, NAS с отключаемыми резервными копиями). Злоумышленники, добравшиеся до одного вида бэкапов, не должны иметь доступа ко всем копиям одновременно.

Разделяйте устройства для работы и личного использования

Если возможно, используйте отдельные устройства или изолированные профили для рабочих задач и личных данных. Это снижает риск компрометации рабочих ресурсов через личные приложения.

Обновляйте ПО и приложения

Обновления часто закрывают уязвимости. Включите автоматические обновления Windows и критичных приложений, используйте централизованное управление патчами в корпоративной среде.

Чего никогда не скачивать

- Вложения от неизвестных отправителей

- Файлы, присланные через SMS или мессенджеры от незнакомцев

- Файлы с расширением .exe или .msi, маскируемые под документы

Проверьте расширение файла через «Свойства» → «Тип файла». Если расширение не соответствует ожидаемому формату — не открывайте файл.

Не кликайте на подозрительные ссылки

Проверяйте адреса перед переходом, не выполняйте действия по запросу подозрительных скриптов и не предоставляйте доступ к компьютеру по просьбе незнакомцев.

Что делать при атаке вымогателей

Если устройство заражено вымогателем:

- Немедленно отключите устройство от сети и Wi‑Fi;

- Отключите внешние диски и сетевые хранилища от заражённого устройства;

- Сообщите о происшествии в правоохранительные органы и в службу безопасности вашей организации;

- Не платите выкуп, пока не проконсультируетесь с экспертами (оплата не гарантирует восстановление и стимулирует преступность);

- Попробуйте найти де шифраторы для конкретного семейства вымогателя на сайтах кибербезопасности; иногда доступны бесплатные инструменты;

- Смените пароли и проверьте учётные записи на предмет несанкционированного доступа.

Роли и чек-листы: кто что должен сделать

Домашний пользователь

- Включить Controlled Folder Access;

- Настроить OneDrive и дополнительный офлайн-бэкап;

- Подключить автоматические обновления ОС и браузеров;

- Использовать менеджер паролей и включить 2FA в сервисах.

ИТ-администратор

- Проверить совместимость стороннего антивируса с Windows Security;

- Внедрить политику резервного копирования с изолированными копиями;

- Развернуть EDR/анти‑рансом решения и централизованный патч‑менеджмент;

- Проводить регулярные учения по инцидентам и тестирование восстановления.

Владелец малого бизнеса

- Убедиться, что ключевые данные имеют как минимум две независимые резервные копии;

- Назначить ответственного за реагирование и контакты правоохранительных органов;

- Ограничить права пользователей по принципу наименьших привилегий.

Пошаговый SOP: включение Controlled Folder Access (короткая инструкция)

- Откройте «Windows Security» → «Virus & threat protection» → «Manage Ransomware Protection».

- Включите «Controlled Folder Access».

- Откройте «Protected Folders» и добавьте важные каталоги.

- Перейдите в «Allow an app through Controlled Folder Access» и разрешите доверенные приложения.

- Проверьте «Block history» через неделю использования, скорректируйте список разрешённых.

- Документируйте изменения и уведомьте пользователей о возможных блокировках.

План действий при инциденте (Runbook)

- Изолировать заражённое устройство (сеть, Wi‑Fi, периферия).

- Сделать образ диска для последующих исследований.

- Отключить доступ к общим ресурсам и резервным копиям до выяснения причин.

- Идентифицировать семейство вредоносного ПО (по расширениям, сообщениям и индикаторам компрометации).

- Применить доступные де шифраторы или восстановить файлы из безопасных резервных копий.

- Провести постинцидентный разбор: как злоумышленник проник, какие данные утекли, какие компенсационные меры.

Критерии приёмки

- Controlled Folder Access включён и защищены ключевые каталоги;

- Список разрешённых приложений задокументирован и утверждён;

- Наличие хотя бы двух независимых резервных копий (облачная и офлайн);

- Проведён тест восстановления из резервной копии и подтверждена целостность данных.

Тестовые случаи и приёмочные проверки

- Попытка запуска известного безопасного приложения: приложение работает при наличии разрешения;

- Попытка доступа неизвестного исполняемого файла: доступ блокируется и фиксируется в истории;

- Восстановление файла из офлайн-резервной копии: файл восстанавливается без признаков повреждений;

- Периодическое обновление ПО: все компьютеры получают критические обновления в течение N дней (политика).

Ограничения и ситуации, когда функция может не помочь

- Если вредоносный процесс запускается с правами администратора и получит исключение в белом списке — Controlled Folder Access не сможет полностью защитить;

- Если злоумышленник уже получил доступ к учётной записи администратора и изменил настройки защиты или отключил бэкапы;

- Если резервные копии были доступны и перезаписаны злоумышленником — восстановление из бэкапов невозможно.

Альтернативные и дополнительные подходы

- Использовать специализированные антивымогательские решения и сервисы EDR;

- Реализовать сеть с сегментацией для ограничения распространения угрозы;

- Внедрить централизованные политики резервного копирования с версионностью и неизменяемыми снапшотами.

Советы по повышению безопасности (жёсткое укрепление)

- Включите шифрование диска (BitLocker) для защиты данных на потерянных устройствах;

- Внедрите многофакторную аутентификацию для всех критичных сервисов;

- Ограничьте права пользователей по принципу «минимальных привилегий»;

- Разверните мониторинг и алерты на подозрительную активность (необычные попытки доступа к файлам, массовые шифрования и т.п.).

Соответствие конфигураций и совместимость

- Поддержка: Windows 10 (с обновлениями безопасности) и Windows 11 поддерживают Controlled Folder Access.

- Ограничение: некоторые сторонние антивирусы могут управлять защитой в реальном времени вместо Windows; в этом случае проверьте документацию производителя.

- Миграция: при переходе с хранилищ облачного провайдера убедитесь, что ACL и шифрование сохраняются.

Конфиденциальность и соответствие требованиям (общие рекомендации)

При хранении резервных копий и работе с персональными данными соблюдайте требования местного законодательства о защите данных. Используйте шифрование при передаче и хранении резервных копий, документируйте соглашения с поставщиками облака и проверяйте территориальное размещение данных при необходимости соответствия.

Фактическая справка — ключевые моменты

- Controlled Folder Access предотвращает неавторизованный доступ приложений к защищённым папкам;

- Резервное копирование остаётся основной последней линией защиты;

- Обновления и принцип минимальных привилегий снижают вероятность успешной атаки.

Глоссарий (в 1 строке)

- Controlled Folder Access — встроенная функция Windows, ограничивающая доступ приложений к выбранным папкам;

- Ransomware — вредоносное ПО, шифрующее данные и требующее выкуп;

- OneDrive — облачное хранилище от Microsoft для синхронизации и резервного копирования.

Резюме

Включение и правильная настройка Controlled Folder Access в сочетании с регулярными, изолированными резервными копиями, обновлениями и политиками минимальных привилегий существенно снижает риск потери данных из‑за вымогателей. Для организаций дополните эти меры мониторингом, EDR и чёткими процедурами реагирования на инциденты.

Важно: никакая мера не даёт 100% гарантии — комбинируйте методы, документируйте и регулярно проверяйте защиту.