Внезапный рост спама в почте: почему это происходит и что делать

Быстрые ссылки

- Всплеск спама как предупреждающий сигнал

- Почему вдруг приходит много спама

- Что делать при внезапном приливе спама

- Не игнорируйте папку «Спам»

Краткое содержание

- Резкое увеличение спама часто означает компрометацию: утечку адреса, взлом контакта или целевую рассылку.

- Причины: публичное размещение адреса, утечки данных, взлом почты у контакта, продажа баз, взаимодействие с фишингом, целевой «email bombing».

- Действия: смените пароль, включите двухфакторную аутентификацию, проверьте другие аккаунты, настройте фильтры, следуйте плану реагирования.

Всплеск спама как предупреждающий сигнал

Большинство людей видят постепенный рост спама. Резкий всплеск — это другое. Он значит, что ваш адрес либо массово распространяют, либо кто-то прицельно атакует вашу почту. Даже если это «просто» продажа адреса нескольким спамерам, последствия могут быть опаснее: фишинг, попытки кражи денег и кражи личности.

Если повезло, это может быть одноразовая утечка — и тогда вы увидите письма от разных отправителей в короткий срок. Но если это целевая атака или взлом, оттягивать проверку и защиту нельзя.

Спам может прикрывать мошеннические операции: уведомления о платежах, письма о смене логина, запросы на восстановление пароля. Спамом часто маскируют реальные мошеннические коммуникации, чтобы затруднить обнаружение вредоносных действий.

Почему вдруг приходит много спама

Знание причин помогает и диагностировать проблему, и предотвратить её в будущем. Ниже перечислены основные варианты и как понять, какой из них применим к вам.

Ваш адрес опубликован в сети

Если вы или кто-то другой разместили адрес в открытом доступе — на сайте, в соцсетях, в объявлениях — его может собрать автоматический сборщик адресов. Такие боты ищут строки с шаблоном email (что-то@домен) и добавляют адрес в базы. Спамеры затем покупают эти базы или используют их напрямую.

Что проверить:

- Сайт вашей компании или личный сайт.

- Профили в соцсетях и публичные комментарии.

- Публичные каталоги, резюме, форумы и объявления.

Совет: вместо публикации адреса в явном виде используйте контактные формы или изображение с адресом, либо скрывайте часть (например, ivan [собака] пример.ком).

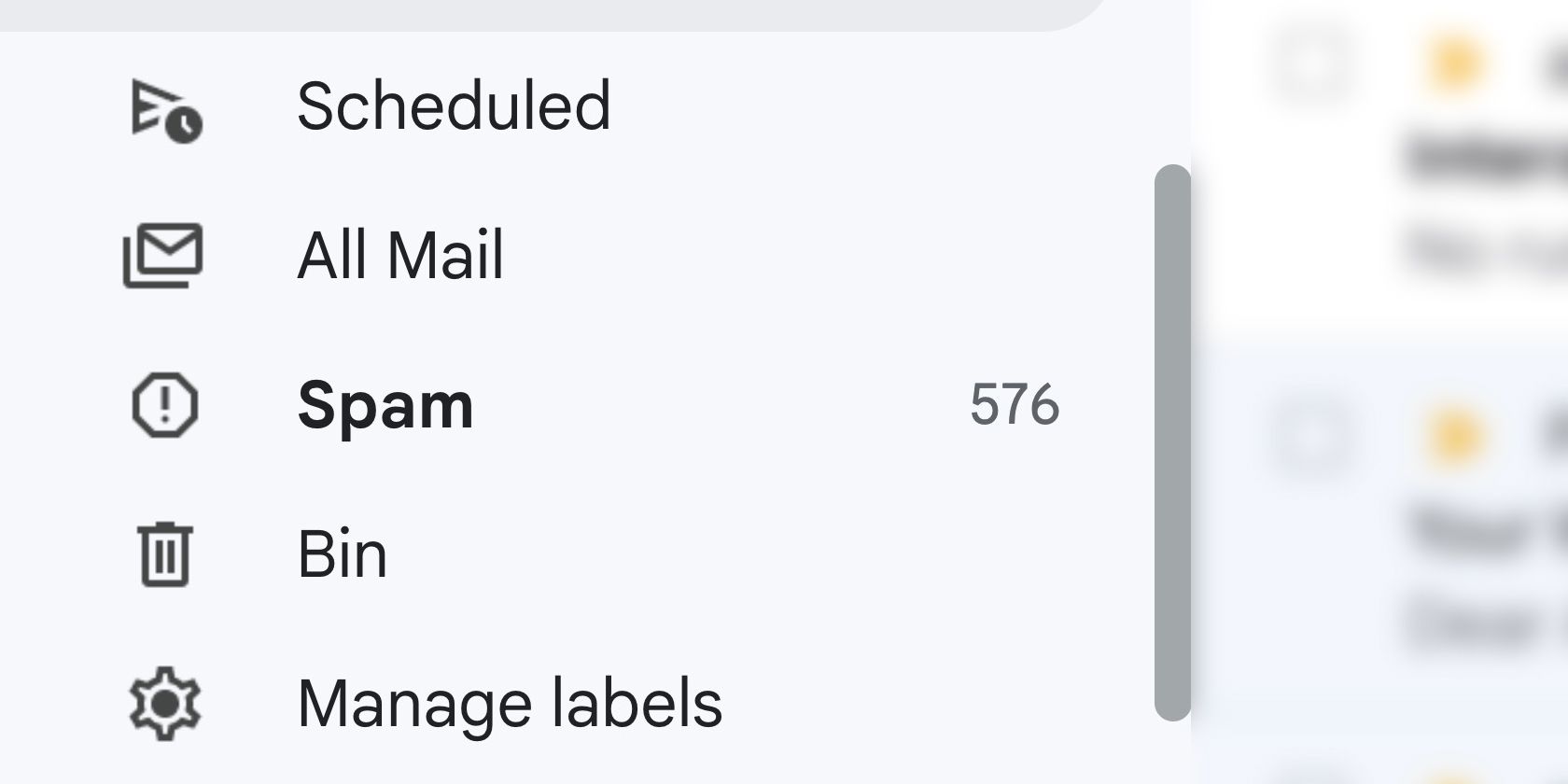

Адрес утёк в результате утечки данных

Часто при утечках email — одни из первых данных, которые становятся общедоступными. Если вы регистрировались на многих сайтах, вероятность того, что ваш адрес был включён в утечку, выше.

Проверьте: сайты типа Have I Been Pwned или аналогичные сервисы. Они покажут, фигурировал ли ваш адрес в известных утечках.

Регулярные проверки дают время среагировать: поменять пароли, отключить ненужные сервисы, поднять защиту.

Взлом почтового ящика у одного из ваших контактов

Если у хакера есть доступ к почте вашего знакомого или коллеги, он может отправить фишинговые письма или спам напрямую с их адреса. Такие письма часто проходят фильтры, потому что приходят «от знакомого». Обратите внимание на странные сообщения от людей, с которыми вы обычно не обсуждаете подобные темы (инвестиции, медицинские «чудеса», просьбы о займе).

Вас добавили в маркетинговую рассылку

Некоторые компании покупают готовые базы и добавляют людей в рассылки. Вы получите много коммерческих писем и рекламных предложений. Это законно только при наличии согласия, но на практике согласие часто получают с помощью туманных чекбоксов при регистрации.

Ваш адрес продают компании

Некоторые компании передают или продают контактные данные партнёрам. Часто вы не осознаёте, что согласились. Результат — адрес распространяют дальше по вторичным рынкам.

Как выявить: создайте «приманку» — уникальный адрес для каждой регистрации и смотрите, где он появляется в рассылках. Такой подход помогает отследить, кто сливает данные.

Вы взаимодействовали с одним из писем спама

Если вы открываете письма и нажимаете ссылки, спамеры могут отследить активность через пиксели и метки. Даже «отписка» иногда ловушка: по нажатию спамер понимает, что адрес активен. После этого поток писем может усилиться.

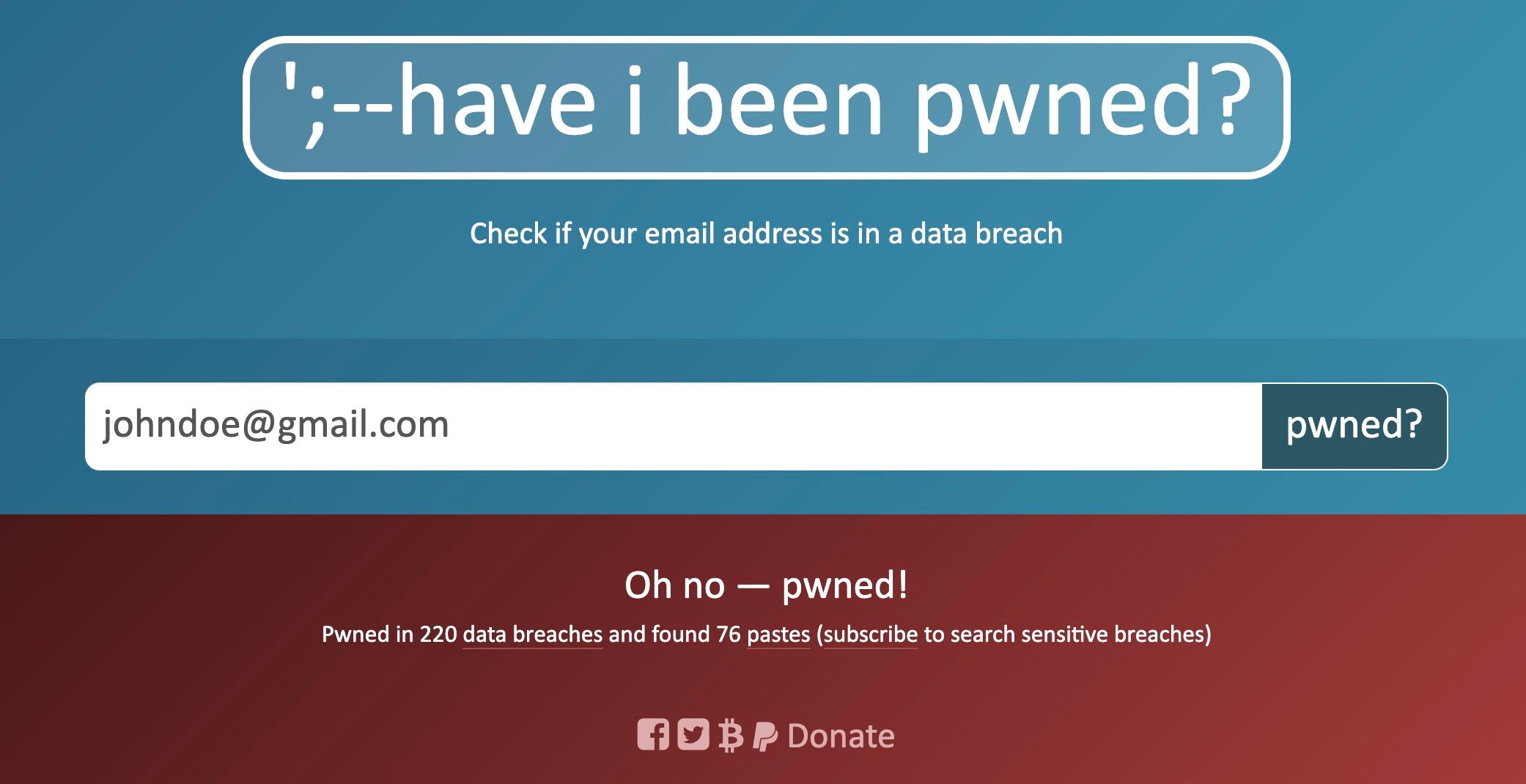

Ваша почта стала жертвой email bombing

Email bombing — это целенаправленное заваливание почты ботами или мошенниками. Часто используется для сокрытия другой активности (fraud cloaking), или чтобы довести до отказа сервисы и усыпить бдительность.

Email bombing — серьёзный сигнал: не просто раздражение, а потенциальная атака.

Что делать при внезапном приливе спама

Если вы заметили резкое увеличение спама, действуйте по плану. Ниже — подробная методика и чеклисты.

Шаг 1. Защитите почтовый ящик

- Смените пароль на надёжный: минимум 12 символов, сочетание букв, цифр и символов, уникальный для этого аккаунта.

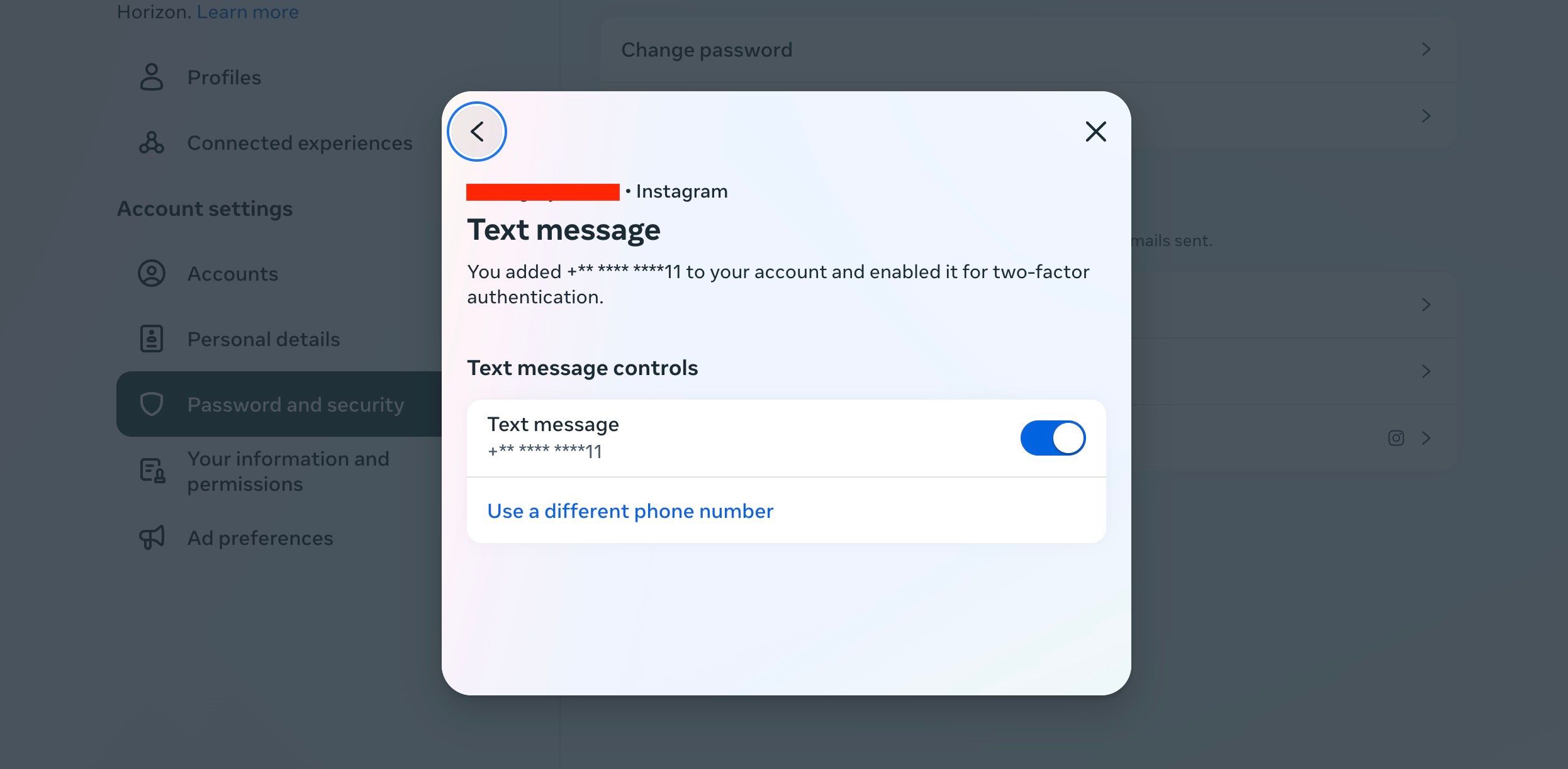

- Включите двухфакторную аутентификацию (2FA) или многофакторную аутентификацию (MFA).

- Просмотрите список подключённых устройств и сессий. Разорвите неизвестные.

- Проверьте правила пересылки и автоперенаправления — хакеры иногда добавляют автоматическую пересылку на свой адрес.

Примечание: 2FA через SMS лучше, чем ничего, но защищённее использовать приложения-генераторы кодов (Authenticator) или аппаратные ключи (U2F, FIDO2).

Шаг 2. Проверьте связанные аккаунты и финансовые сервисы

- Проверьте банковские транзакции и уведомления о новых устройствах или входах.

- Посмотрите историю входов в основные сервисы (соцсети, почта, платежи).

- Если видите подозрительную активность — немедленно свяжитесь с банком и поддержкой сервиса.

Не открывайте вложения и ссылки из подозрительных писем. Входите в сервисы только напрямую через официальный сайт или приложение.

Шаг 3. Защитите пострадавшие аккаунты

Если обнаружили взлом — немедленно меняйте пароли, удаляйте неизвестные устройства и включайте MFA. Сообщите о мошенничестве в службу поддержки сервиса. В банке попросите блокировку подозрительных транзакций.

Шаг 4. Не массово удаляйте письма в спаме

Иногда в потоке спама проскальзывают важные уведомления. Массовое удаление может потерять следы мошенничества и технические уведомления, которые помогают расследовать проблему.

Привычка: проверяйте папку «Спам» раз в несколько дней. Если количество спама увеличилось, анализируйте заголовки и отправителей, прежде чем удалять всё.

Шаг 5. Настройте пользовательские фильтры

Фильтры позволяют сохранять важные письма и автоматизировать обработку спама. Примеры фильтров:

- В Gmail: создать правило, которое помечает письма от доменов вашей компании как важные и ставит ярлык “Входящие”.

- В Outlook: правило, которое перемещает письма с определёнными ключевыми словами в отдельную папку.

Примеры простых правил (на понятном языке):

- Если отправитель содержит “example.com” — пометить важным.

- Если тема содержит “оплата” или “восстановление пароля” — пометить и поместить в папку для проверки.

Шаг 6. Сообщите контактам и партнёрам

Если злоумышленники могли использовать ваш аккаунт для рассылки, предупредите контакты, что письма могут быть фишинговыми. Это уменьшит риск того, что ваши знакомые станут жертвами мошенничества.

Практический план реагирования — мини-методология

- Оценка: зафиксируйте время начала всплеска и тип писем.

- Изоляция: смените пароль и включите 2FA.

- Анализ: просмотрите папку «Спам», отметьте повторяющиеся шаблоны отправителей, тем и ссылок.

- Очистка: настройте фильтры, удалите правила пересылки, разорвите неизвестные сессии.

- Восстановление: проверяйте банковские операции и уведомьте пострадавшие сервисы.

- Документирование: сохраните примеры писем и скриншоты для поддержки и при необходимости для правоохранителей.

Когда всплеск спама не опасен — контрпримеры

- Небольшое однократное увеличение при подписке на промоакции может быть просто рекламой.

- Если вы явно размещали адрес в публичном месте и ожидаете рекламы, это скорее неудобство, чем взлом.

Всё равно контролируйте ситуацию. Даже в таких случаях стоит убедиться, что нет пересылки и нет странных правил в почте.

Альтернативные подходы к защите

- Использовать отдельный адрес для регистраций и публичных форм. Основной адрес держать в секрете.

- Применять почтовые алиасы и временные адреса при регистрациях.

- Настроить домен с защитой DMARC, SPF и DKIM для корпоративной почты, чтобы снизить риск подделки отправителя.

Модель зрелости защиты почты

- Нулевой уровень: один адрес, один пароль, без 2FA.

- Базовый: сильные пароли и периодическая смена паролей.

- Продвинутый: 2FA/MFA, уникальные адреса для регистраций, фильтры.

- Корпоративный: DMARC/SPF/DKIM, мониторинг логов, автоматизация реагирования и обучение персонала.

Справочный блок — признаки компрометации

- Внезапная волна писем от разных отправителей.

- Уведомления о смене пароля, которые вы не инициировали.

- Новые незнакомые устройства в списке сессий.

- Автоперенаправления, которых вы не настраивали.

Ручная проверка заголовков писем — что смотреть

- Return-Path и From — совпадают ли домены?

- Received-поля — из каких IP приходят письма?

- SPF/DKIM/DMARC — проходят ли проверки?

Если письмо прошло проверку DKIM и SPF, это не гарантирует безопасность, но повышает доверие к отправителю.

Decision tree для быстрого реагирования

flowchart TD

A[Начало: замечен всплеск спама] --> B{Похоже на массовую рассылку или целевую атаку?}

B -->|Массовая| C[Проверить, не опубликован ли адрес публично]

B -->|Целевая| D[Проверить взлом контактов и пересылки]

C --> E{Адрес найден публично?}

E -->|Да| F[Сменить адрес на регистрациях, настроить фильтры]

E -->|Нет| G[Проверить утечки на Have I Been Pwned]

D --> H{Есть подозрение на взлом?}

H -->|Да| I[Сменить пароль, включить 2FA, удалить неизвестные устройства]

H -->|Нет| J[Настроить фильтры и мониторинг]

I --> K[Проверить финансовые операции]

K --> L[Сообщить контактам и службе поддержки]

G --> M[Если утечка подтверждена — сменить пароли, уведомить сервисы]Чеклисты по ролям

Чеклист для обычного пользователя:

- Сменить пароль почты.

- Включить 2FA.

- Проверить переписки на подозрительные письма.

- Проверить банковские операции.

- Настроить фильтры и правило для важных отправителей.

Чеклист для IT-администратора компании:

- Проверить журналы входов и пересылок.

- Проверить настройки SPF/DKIM/DMARC.

- Отключить скомпрометированные учётные записи.

- Провести массовую смену паролей при подозрении на утечку.

- Сообщить пользователям и дать инструкции по реагированию.

Чеклист для владельца бизнеса:

- Оценить, не используются ли корпоративные адреса в утечке.

- Включить мониторинг утечек (тригер на упоминание домена).

- Настроить правила доставки писем и белые списки для критичных доменов.

- Подготовить шаблоны уведомлений для клиентов.

Инцидентный план и откат

- Фиксация: сохранить примеры писем, заголовки и логи.

- Изоляция: блокировка подозрительных учётных записей.

- Устранение: смена паролей, включение MFA, удаление автоперенаправлений.

- Уведомление: информирование пострадавших и ведомств по необходимости.

- Восстановление: мониторинг активности в течение 30 дней.

- Ретроспектива: анализ причин и обновление политики безопасности.

Шаблон уведомления контактам

Тема: Внимание — возможные фишинговые письма от моего адреса

Текст:

Здравствуйте. Мой почтовый ящик мог быть скомпрометирован. Если вы получили от меня письмо с подозрительной ссылкой или вложением, пожалуйста, не открывайте его и удалите. Я работаю над решением.

Примеры фильтров и сниппеты

Gmail — пример фильтра:

- Условие: From содержит “@подозрительный-домен.com” или Subject содержит “Оплата” и “Срочно”

- Действие: Пометить как спам или Переместить в “Проверить”

Outlook — пример правила:

- Условие: отправитель не в списке контактов и тема содержит слова “предложение” или “инвестиция”

- Действие: переместить в папку “Спам для проверки”

Яндекс.Почта — пример: создать алиас для регистраций и перенаправлять важные письма в отдельную папку.

Совет: сначала помечайте письма меткой «Проверить», прежде чем автоматически удалять. Это даёт запасной вариант при ложных срабатываниях.

Критерии приёмки

- Аккаунт защищён новым паролем и включён 2FA.

- Нет неизвестных правил пересылки и автоперенаправления.

- Никаких несанкционированных финансовых операций.

- Контакты информированы, если аккаунт рассылал вредоносные письма.

Словарь в одну строку

- SPF: механизм проверки отправителя по IP.

- DKIM: криптографическая подпись исходящих писем.

- DMARC: политика обработки писем, не прошедших SPF/DKIM.

- Email bombing: целевая массовая рассылка для перегрузки почты.

Что ещё можно сделать для профилактики

- Использовать менеджер паролей.

- Разделять адреса: основной и публичный.

- Регулярно проверять утечки и включить уведомления сервиса мониторинга утечек.

- Обучать семью и коллег базовым принципам распознавания фишинга.

Когда обращаться к специалистам и правоохранителям

- Если есть финансовые потери.

- Если наблюдаются массовые фишинговые атаки от вашего имени.

- Если инцидент затрагивает множество сотрудников или клиентов.

Если дело доходит до финансового мошенничества, документируйте всё и обращайтесь в банк и к правоохранительным органам.

Итог

Внезапный рост спама — не просто раздражение. Это индикатор потенциальной угрозы. Действуйте быстро: защитите почту, проверьте связанные сервисы, настройте фильтры и следуйте инцидентному плану. Регулярные проверки и простые превентивные меры значительно снижают риск серьёзных последствий.

Важно: начните с простого — смените пароль и включите 2FA, затем двигайтесь по чеклистам выше.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента