Опасности USB‑накопителей и как защититься

Краткое содержание

- Почему USB‑накопители представляют угрозу

- Технические механизмы распространения вредоносного ПО

- Обзор инструментов защиты (USB Disk Security, BitDefender USB Immunizer, USB Dummy Protect и альтернативы)

- Практические рекомендации для пользователей и администраторов

- SOP и планы реагирования на инциденты

- Краткая глоссарий и чеклисты

Почему флешки опасны

USB‑накопители распространены и удобны. Мы используем их для переноса документов, образов, фото и резервных копий. Но именно это удобство делает их привлекательной целью для злоумышленников.

Коротко о проблеме:

- Флешки могут подхватить вредоносный код при подключении к заражённому компьютеру. Затем тот же код может запуститься на другом компьютере.

- Многие атаки эксплуатируют автоматическое выполнение (autorun/autoplay) и непродуманную работу пользователя (открытие сомнительных файлов).

- В закрытых сетях, изолированных от интернета, флешки часто становятся единственным переносчиком данных и, соответственно, каналом для распространения угроз.

Примеры известных инцидентов часто приводят в обсуждениях безопасности. Среди заметных кейсов — червь Conficker и Stuxnet; в некоторых военных сетях фиксировали проникновения именно через USB‑носители.

Важно: даже одна заражённая флешка может заразить целую сеть, если компьютеры подключены без адекватной защиты.

Как именно флешки распространяют угрозы

Технические механизмы распространения вредоносного ПО через USB:

- Autorun.inf. Файл autorun.inf мог указать системе запустить исполняемый файл с накопителя при подключении. Начиная с определённых версий Windows, поведение по умолчанию было изменено, но множество систем всё ещё уязвимы.

- Подмена файлов и маскировка. Вредоносный файл может иметь вид документа (например, «отчёт.doc.exe») или скрываться за поддельным ярлыком.

- Загрузка драйверов и низкоуровневые эксплойты. Некоторые вредоносные программы пытаются установить вредоносные драйверы или использовать уязвимости ОС.

- Перенос вредоносных конфигураций и скриптов. Скрипты, макросы в документах, исполняемые jar/py — всё это может быть носителем кода.

Техническая особенность файловых систем:

- Ограничение размера файла в FAT/FAT32: максимальный размер одного файла — 4 ГБ. Это влияет на защитные приёмы, основанные на заполнении пространства накопителя.

- NTFS поддерживает гораздо большие файлы и дополнительные атрибуты безопасности, но сама по себе не защищает от вредоносного ПО.

Обзор инструментов и подходов к защите

Ниже — разбор инструментов, упомянутых в исходной статье, плюс альтернативы и объяснения, когда и почему они помогают.

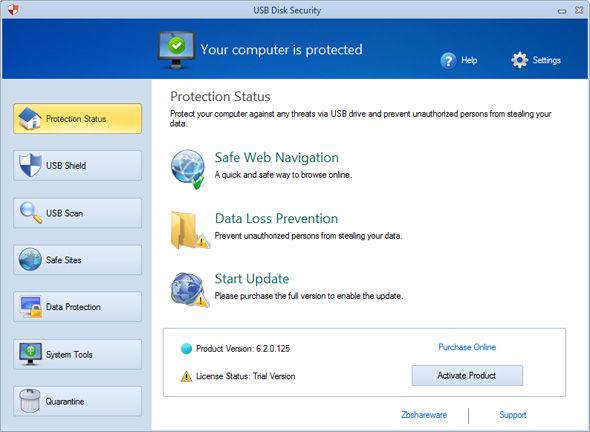

USB Disk Security

USB Disk Security — набор от Zbshareware Lab, который позиционирует себя как комплексное решение для защиты USB‑носителей. Ключевые возможности, которые заявлены разработчиком:

- защита в реальном времени при подключении USB‑устройств (USB Shield);

- сканирование подключённых накопителей (USB Scan);

- контроль доступа для предотвращения копирования с компьютера на флешку (USB Access Control);

- блокировка подключения устройств (USB Drive Control).

Плюсы:

- Комплексный подход: защита и контроль копирования в наборе.

- Подходит для отдельных рабочих станций.

Ограничения и предупреждения:

- Поддерживаемые ОС в описании — устаревшие версии Windows (XP, Vista, 7 и др.). На современных системах совместимость надо проверять.

- Может конфликтовать с другими антивирусами.

- Бесплатная версия ограничена в возможностях; полная лицензия платная.

Когда подходит: для персональных компьютеров и небольших офисов, где нужен быстрый набор функций по защите USB.

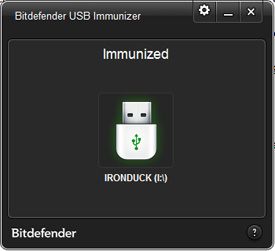

BitDefender USB Immunizer

Принцип работы: инструмент создаёт защищённый служебный файл на носителе, который препятствует подмене или созданию вредоносного autorun.inf. Это «иммунизация» против атак, которые полагаются на autorun.

Плюсы:

- Простота использования и бесплатность.

- Эффективен против атак, основанных на autorun.inf.

Ограничения:

- Не защищает от всех видов вредоносных файлов (например, исполняемых программ, которые пользователь запустил вручную).

- Работает для форматов FAT, FAT32, NTFS на версиях Windows, где реализован механизм.

Когда подходит: для пользователей, которые часто обмениваются носителями и хотят быстрый способ снизить риск autorun‑атак.

USB Dummy Protect

Принцип: создаёт файл dummy.file, занимающий всё свободное пространство. Теоретически это препятствует размещению вредоносных файлов, потому что для них не остаётся места.

Плюсы:

- Простая идея, простая реализация.

- Хорошо подходит для «статических» накопителей, содержимое которых редко меняется.

Ограничения:

- Неэффективно для флешек с файловой системой FAT/FAT32, где максимальный размер файла ограничен 4 ГБ. Если на носителе больше 4 ГБ свободного пространства, метод не сработает.

- Неподходяще для рабочих флешек, на которые часто копируют файлы.

- Не препятствует записи на низком уровне или форматированию.

Когда подходит: для долгосрочного хранения данных на флешке, которая редко обновляется.

Альтернативные и дополняющие методы защиты

- Отключение autorun/autoplay системно. На уровне политики группы (GPO) или реестра можно запретить автоматический запуск программ с внешних носителей.

- Аппаратная шифровка и BitLocker To Go. Шифрование защищает от несанкционированного доступа к данным и снижает риск утечки, но не защищает от переноса вредоносного кода.

- Использование только «чистых» компьютеров для чтения внешних носителей. Выделенные машины без доступа к сети или с контролируемой конфигурацией.

- Отключение USB‑портов на рабочих станциях или использование whitelisting устройств по идентификатору (VID/PID).

- Использование корпоративных решений EDR и DLP, которые контролируют подключение накопителей и блокируют копирование конфиденциальных данных.

- Использование «read‑only» USB‑адаптеров или переходников.

Практические рекомендации для пользователей

Короткие и понятные правила для повседневной безопасности:

- Не подключайте неизвестные флешки. Даже если накопитель выглядит безобидно, он может скрывать угрозу.

- Сканируйте накопитель антивирусом перед открытием файлов.

- Отключите автоматический запуск программ с USB в системе.

- Храните важные данные в зашифрованном виде и делайте резервные копии не на тех же носителях.

- Обновляйте ОС и антивирусные базы регулярно.

- Используйте аппаратные зашифрованные носители для чувствительных данных.

Рекомендации для администраторов и ИТ‑руководителей

- Внедрите политику использования USB. Опишите, кто и при каких условиях может подключать внешние носители.

- Разверните блокировку неподтверждённых устройств через управление политиками и MDM/EDR.

- Настройте централизованное сканирование при входе в сеть или на точках обмена файлами.

- Рассмотрите использование средств DLP для контроля копирования конфиденциальной информации.

- Обучайте сотрудников: короткие инструкции и тесты на фишинг/безопасное поведение при подключении USB.

SOP: как безопасно подключать и проверять USB‑накопитель

- Прежде чем подключать, по возможности уточните источник накопителя. Если неизвестен — не подключайте.

- Подключайте накопитель к специально подготовленной «песочнице» или компьютеру с включённым антивирусом и актуальными базами.

- Выполните полное сканирование накопителя антивирусом и утилитами на предмет руткитов.

- Откройте файлы только после подтверждения чистоты. Не запускайте исполняемые файлы без необходимости.

- Если обнаружено заражение, выполните план реагирования (ниже).

План реагирования на инцидент с USB‑накопителем

- Изоляция: немедленно отключите заражённый компьютер от сети и извлеките накопитель.

- Сохранение следов: при возможности сделайте образ накопителя и системы для дальнейшего анализа.

- Сканирование и локализация: используйте несколько инструментов для поиска и удаления вредоносного ПО.

- Восстановление: восстановите систему из надёжных резервных копий при необходимости.

- Пост‑инцидентный анализ: выясните источник заражения, пути распространения и примите меры по предотвращению повторения.

- Документирование и отчётность: запишите все шаги и уведомите ответственных лиц.

Критерии приёмки для средств защиты USB

Чтобы считать инструмент по защите USB эффективным, проверьте следующие критерии:

- Совместимость с управляемыми ОС и инфраструктурой.

- Наличие механизма предотвращения autorun‑атак.

- Возможность централизованного развертывания и управления (для корпоративных сред).

- Отсутствие конфликтов с основными антивирусами/EDR.

- Лёгкость аудита и логирования событий подключения USB.

Тестовые сценарии и приёмочные тесты

- Подключение флешки с autorun.inf, пытающейся запустить исполняемый файл — защита должна блокировать запуск.

- Попытка копирования конфиденциального файла на незарегистрированную флешку — DLP должен заблокировать операцию.

- Попытка форматирования и записи на защищённый носитель — система должна регистрировать событие.

Роли и чеклисты

Для пользователей:

- Перед подключением: спросите у владельца накопителя источник.

- На рабочем столе: никогда не запускайте подозрительные файлы.

- Регулярно обновляйте антивирус.

Для администраторов:

- Настройте политики отключения autorun.

- Разверните whitelisting/blacklisting устройств.

- Регулярно проводите аудит подключений.

Для менеджеров по безопасности:

- Утверждайте политики и проводите обучение.

- Интегрируйте мониторинг и отчётность о подключениях.

Ментальные модели для принятия решений

- «Минимально необходимый доступ»: давайте устройствам только тот уровень доступа, который нужен для работы.

- «Разделение среды»: используйте отдельные машины для обработки внешних носителей.

- «Недоверие по умолчанию»: относитесь к любому чужому носителю как к потенциально опасному.

Совместимость, ограничения и переходы

- FAT/FAT32: ограничение на максимум 4 ГБ для одного файла. Методы, основанные на заполнении пространства, будут неэффективны при свободном месте более 4 ГБ.

- NTFS: поддерживает большие файлы, но не обеспечивает защиту от вредоносного выполнения.

- Современные корпоративные ОС и политики Windows (10/11, Server) имеют встроенные механизмы управления autorun. Проверяйте документацию Microsoft при настройке.

Факто‑бокс: ключевые технические факты

- Первая массовая USB‑флешка предлагала около 8 МБ памяти.

- Ограничение размера файла в FAT32 — 4 ГБ.

- Autorun.inf использовался в старых версиях Windows как механизм автоматического запуска программ с носителей.

Когда предложенные меры не сработают

- Если пользователь вручную запустил вредоносный исполняемый файл, многие защитные утилиты не смогут предотвратить запуск без дополнительных механизмов контроля выполнения.

- Если злоумышленник получил физический доступ и может перепрошить контроллер флешки, стандартные сканеры могут не заметить скрытую активность.

- При целевых атаках, использующих 0‑day уязвимости ОС, простые утилиты вроде immunizer окажутся бессильны.

Безопасность и конфиденциальность в локальном контексте

В корпоративной среде соблюдайте требования локального законодательства по защите персональных данных и корпоративной информации. При работе с персональными данными применяйте шифрование и журналирование доступа.

Короткий глоссарий (1 строка на термин)

- Autorun.inf — конфигурационный файл, указывающий ОС запускать программу при подключении носителя.

- DLP — система предотвращения утечек данных.

- EDR — решение для обнаружения и реагирования на угрозы на конечных точках.

- BitLocker To Go — механизм шифрования внешних накопителей в Windows.

Шаблон объявления для сотрудников (короткая версия)

Коротко: с сегодняшнего дня подключение внешних накопителей возможно только после проверки ИТ. Новые правила направлены на защиту корпоративных данных и снижение рисков заражения сети.

Социальный превью для публикации

OG Title: Опасности USB‑накопителей и практическая защита OG Description: Узнайте, как флешки распространяют вредоносное ПО и какие инструменты и процедуры помогут защитить данные и сеть.

Короткое объявление для рассылки (100–200 слов)

USB‑накопители по‑прежнему удобны, но они могут стать источником серьёзных угроз. В нашем новом руководстве мы объясняем, как именно флешки используются злоумышленниками, какие доступные инструменты помогают снизить риски (USB Disk Security, BitDefender USB Immunizer, USB Dummy Protect и другие), и какие простые правила контроля и реагирования нужно ввести у себя дома и в офисе. Руководство включает чеклисты для пользователей и администраторов, SOP для безопасной проверки накопителей и пошаговый план реагирования на инцидент. Если у вас в организации ещё нет политики по работе с внешними носителями, самое время её оформить.

Ресурсы и дополнительные ссылки

Ссылки, упомянутые в исходном материале и полезные для изучения темы:

https://www.makeuseof.com/tag/6-types-of-computer-crimes/

https://www.makeuseof.com/tag/8-awesome-angry-birds-videos-addicted/

https://www.makeuseof.com/tag/why-usb-sticks-are-dangerous-and-how-to-protect-yourself/

https://www.makeuseof.com/tag/ripping-apples-designs-opinion/

https://www.makeuseof.com/tag/wanted-captchas-afraid-technology-explained/

https://www.makeuseof.com/tag/listserve-force-good/

https://www.makeuseof.com/tag/10-hilarious-apple-ad-parody-videos-nonfanboys-fangirls/

https://www.makeuseof.com/tag/googles-top-10-hidden-treasures/

https://www.makeuseof.com/tag/1cast-easy-access-to-world-news-headline/

https://www.makeuseof.com/tag/infographic-sexting-the-college-student/

https://www.makeuseof.com/tag/5-effective-ways-deal-arrogant-internet-trolls/

https://www.makeuseof.com/tag/8-essential-twitter-accounts-apple-fanboys/

https://www.makeuseof.com/tag/secure-files-3-encrypted-dropbox-alternatives/

https://www.makeuseof.com/tag/3-reasons-shouldnt-buy-cheap-ips-monitor/

https://www.makeuseof.com/tag/download-you-like-this-the-facebook-marketing-guide/

https://www.makeuseof.com/tag/stupidfight-fun-with-twitter/

https://www.makeuseof.com/tag/spring-cleaning-checklist-pc-part-1-hardware-cleaning/

https://www.makeuseof.com/tag/geeklist-lets-show-geek-talent-meet-geeks/

https://www.makeuseof.com/tag/negative-impact-social-networking-sites-society-opinion/

https://www.makeuseof.com/tag/3-pdf-document-management-tools-organizing-research/

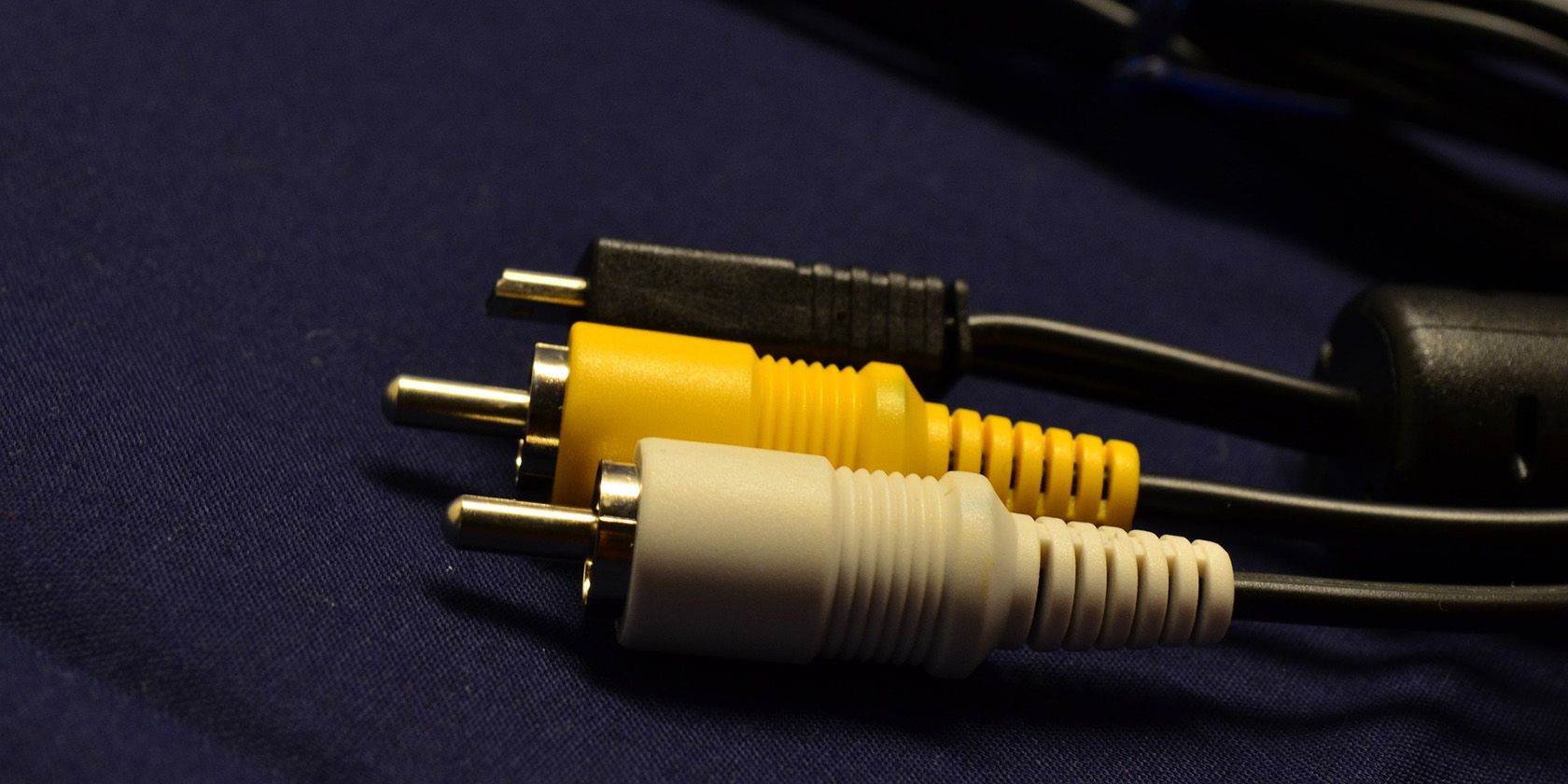

Подпись: Флеш‑накопитель как источник распространения вредоносного ПО.

Подпись: Обычный USB‑накопитель может стать переносчиком червя или шпионского ПО.

Подпись: Софт и политики помогают сделать использование USB безопаснее.

Подпись: Инструменты типа USB Immunizer блокируют autorun‑атаки.

Image Credits: Virus USB Via Shutterstock, Secure USB Via Shutterstock

Заключение

USB‑накопители остаются удобным инструментом для обмена данными. Но удобство требует дисциплины: сочетание технических средств защиты, администраторских политик и осознанного поведения пользователей значительно снижает риски. Выберите подходящие инструменты, внедрите простые SOP и обучите сотрудников — и флешки перестанут быть слабым местом в вашей безопасности.

Похожие материалы

Сканирование QR‑кодов в Windows — руководство

8 ошибок в IT‑карьере и как их избежать

Проверка и устранение проблем ОЗУ в Windows

Slack‑бот для приветствия новых участников

Как извлечь сломанный штекер RCA — быстро и безопасно