Win32/Uwamson.A!ml — как удалить и защититься

Краткое объяснение термина

Троян — это вредоносная программа, которая маскируется под полезное ПО, чтобы получить доступ к системе и скрытно выполнять вредоносные действия.

Что такое Win32/Uwamson.A!ml?

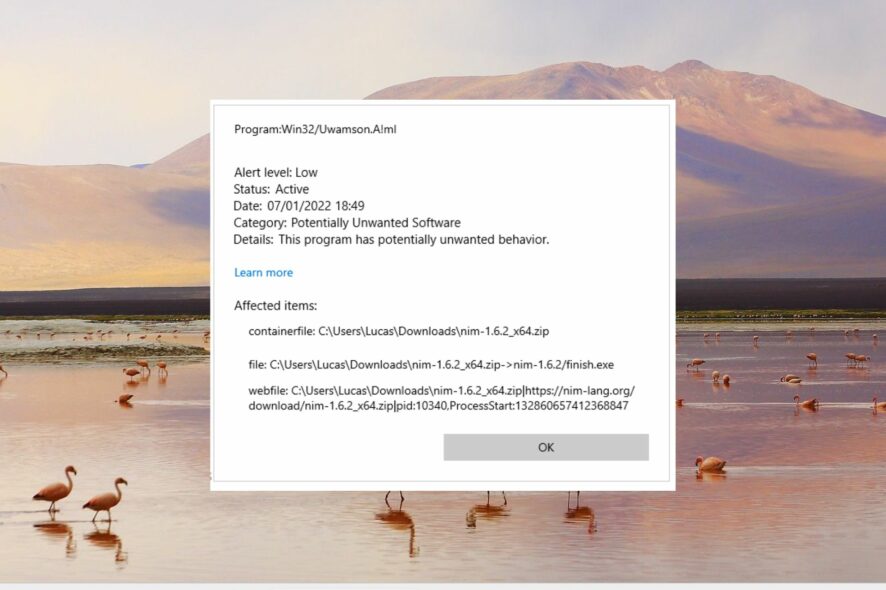

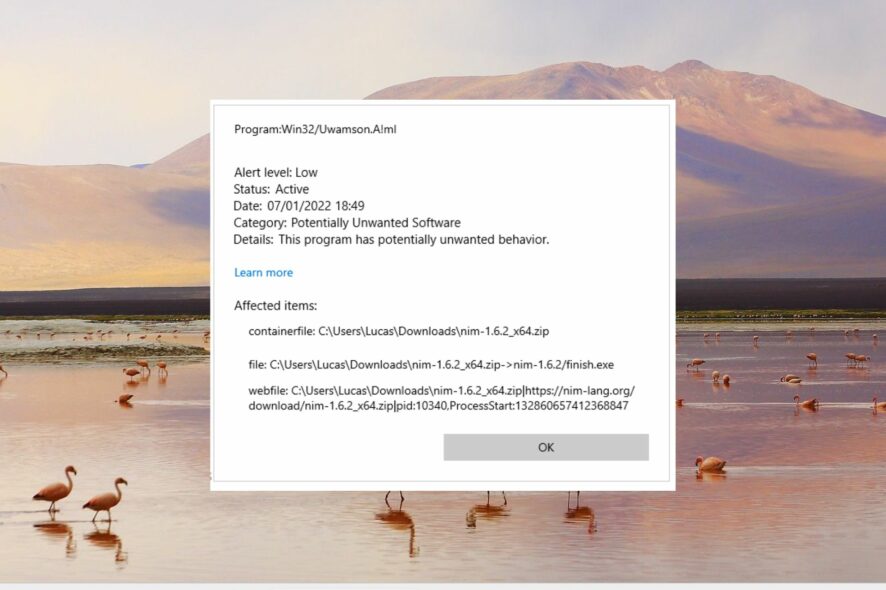

Win32/Uwamson.A!ml — это троян семейства Win32, предназначенный для кражи личных данных и скрытого запуска мошеннических операций. Он может записывать нажатия клавиш, сохранять пароли, данные кредитных карт, IP-адреса и копировать файлы с компьютера. Основная цель злоумышленников — получение финансовой выгоды или дальнейшая компрометация системы.

Троян чаще попадает на компьютер при загрузке программ из ненадёжных источников, открытии вложений электронной почты от неизвестных отправителей или через уязвимости в системе. Часто вредонос остаётся незамеченным длительное время и проявляется только после серьёзного ущерба.

Важное: если у вас есть подозрение на компрометацию финансовых данных, немедленно свяжитесь с банком и смените пароли с безопасного устройства.

Как удалить Win32/Uwamson.A!ml — пошаговый план

Ниже — последовательность действий от простых к более радикальным. Выполняйте шаги аккуратно и по порядку. Если не уверены — обратитесь к специалисту по безопасности.

Быстрые действия (попробуйте в первую очередь)

- Верните недавние обновления Windows назад, если появление проблемы совпало с установкой обновления.

- Просканируйте систему полноценным антивирусом (Windows Defender или сторонний проверенный антивирус).

- Найдите и вручную удалите подозрительные файлы, если они явно видны на диске.

Если быстрые меры не помогли — переходите к подробному плану.

1. Запустите ПК в безопасном режиме

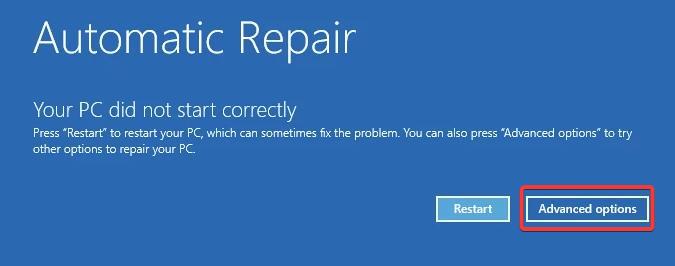

Безопасный режим загружает минимальный набор драйверов и служб — это уменьшает шансы вредоносного ПО запуститься.

- Удерживайте кнопку питания, чтобы полностью выключить ПК.

- Включите устройство и снова выключите, как только появится логотип Windows; повторяйте, пока не откроется экран “Автоматическое восстановление”.

- Нажмите Дополнительные параметры для начала восстановления.

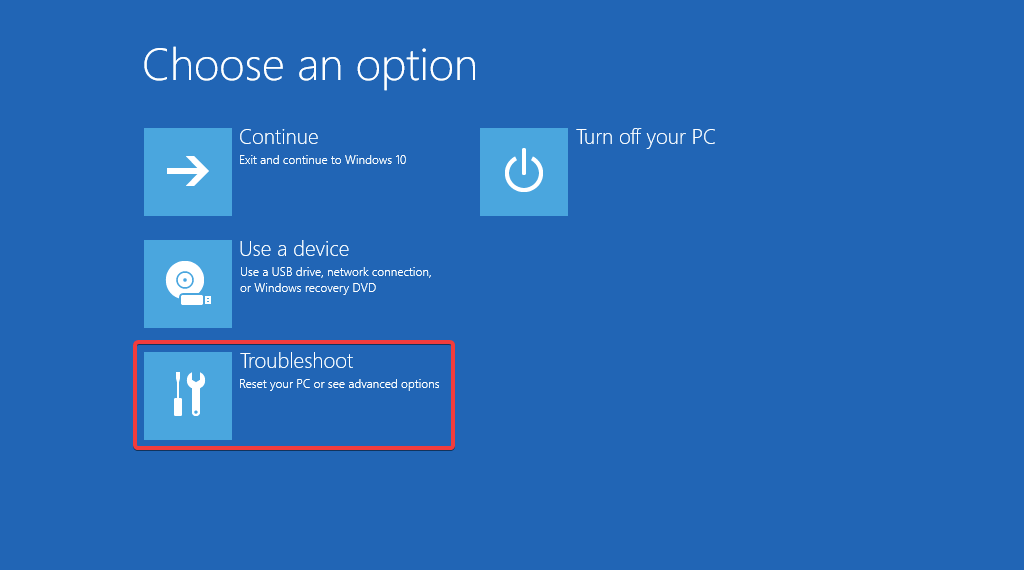

- Выберите Устранение неполадок.

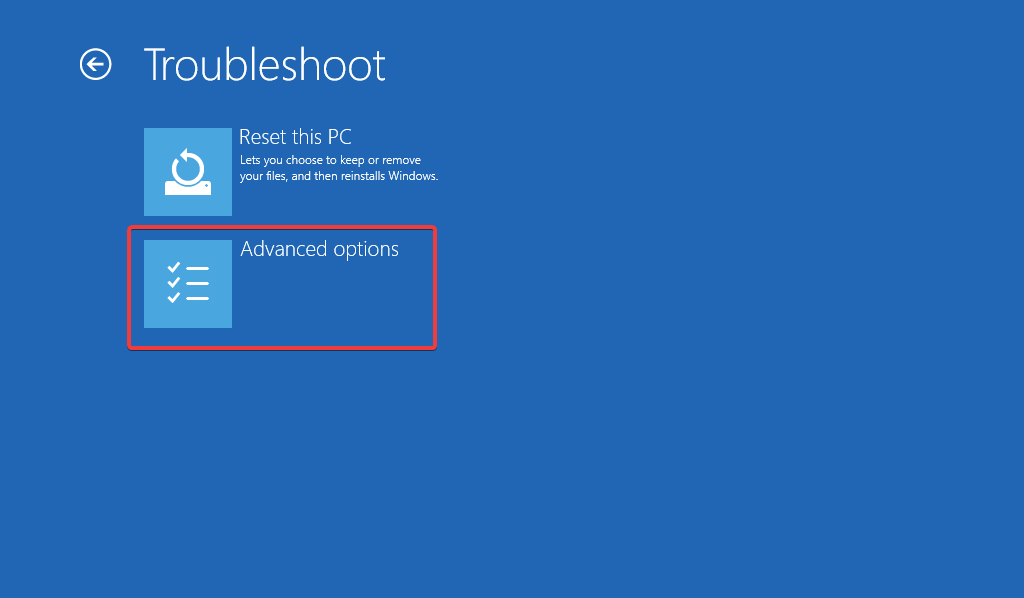

- Выберите Дополнительные параметры.

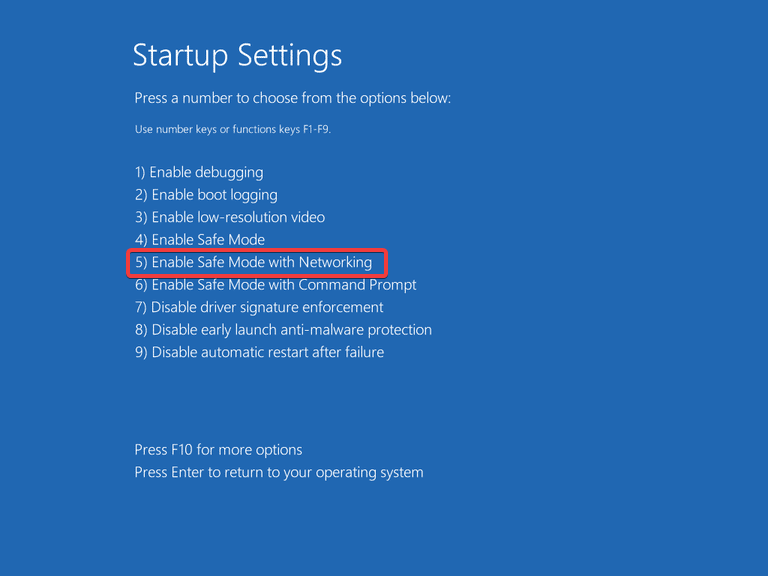

- Нажмите Параметры загрузки и затем перезагрузите систему. На экране параметров загрузки нажмите F5, чтобы включить Безопасный режим с загрузкой в сеть.

После загрузки в безопасном режиме переходите к остановке процессов и очистке.

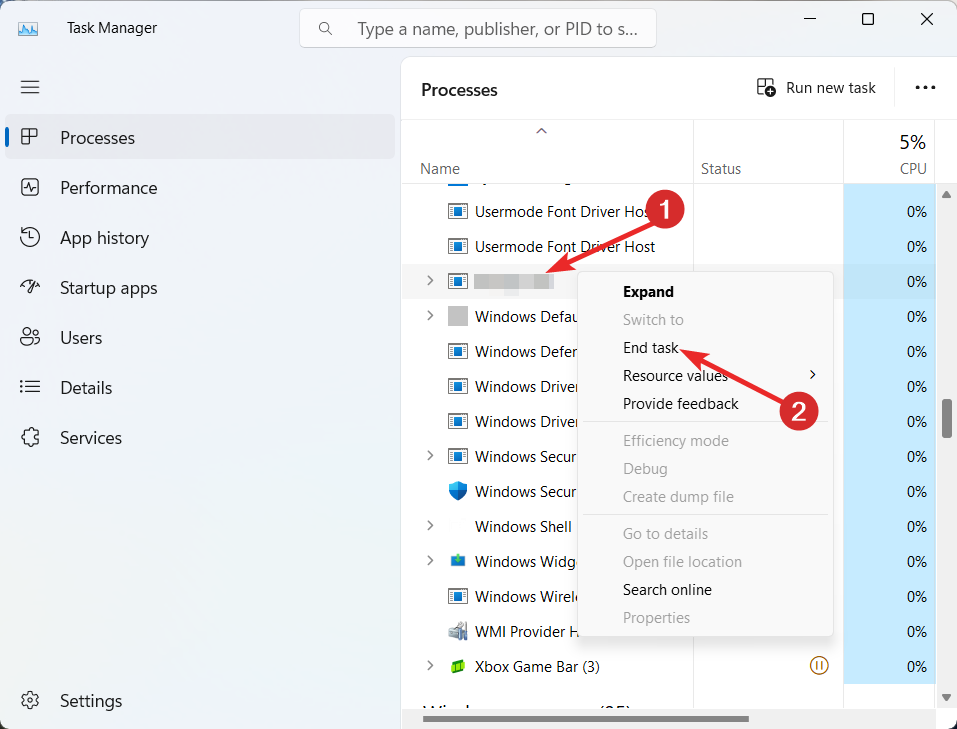

2. Завершите вредоносные фоновые процессы

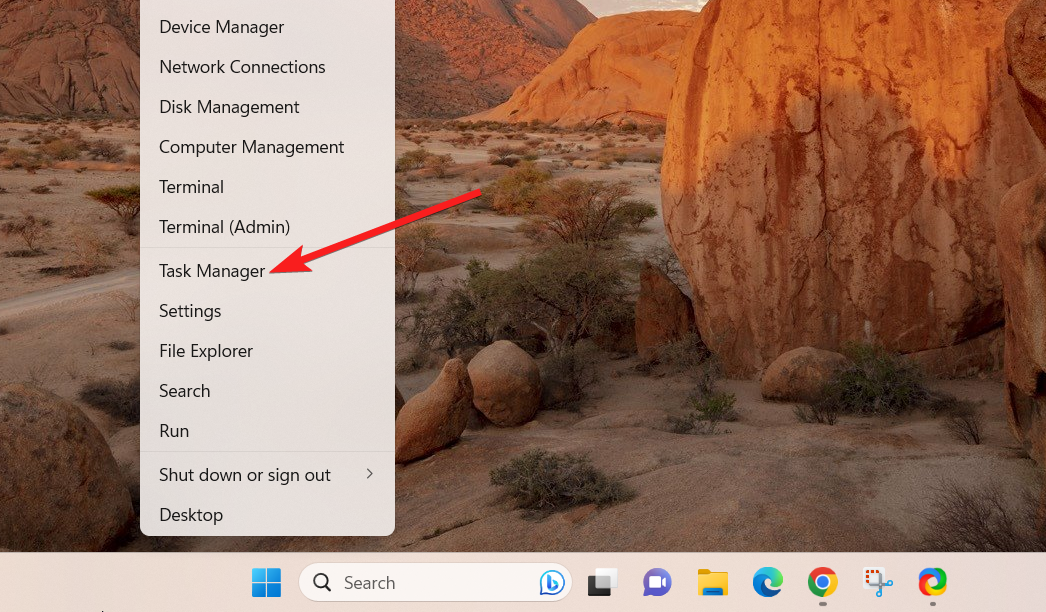

- Щёлкните правой кнопкой по иконке Windows на панели задач и выберите Диспетчер задач.

- На вкладке “Процессы” ищите процессы имён типа Win32/Uwamson.A!ml или любые подозрительные процессы с непонятными именами.

- Щёлкните правой кнопкой по процессу и выберите Завершить задачу.

Важно: завершение процесса временно остановит активность трояна, но не удалит его полностью.

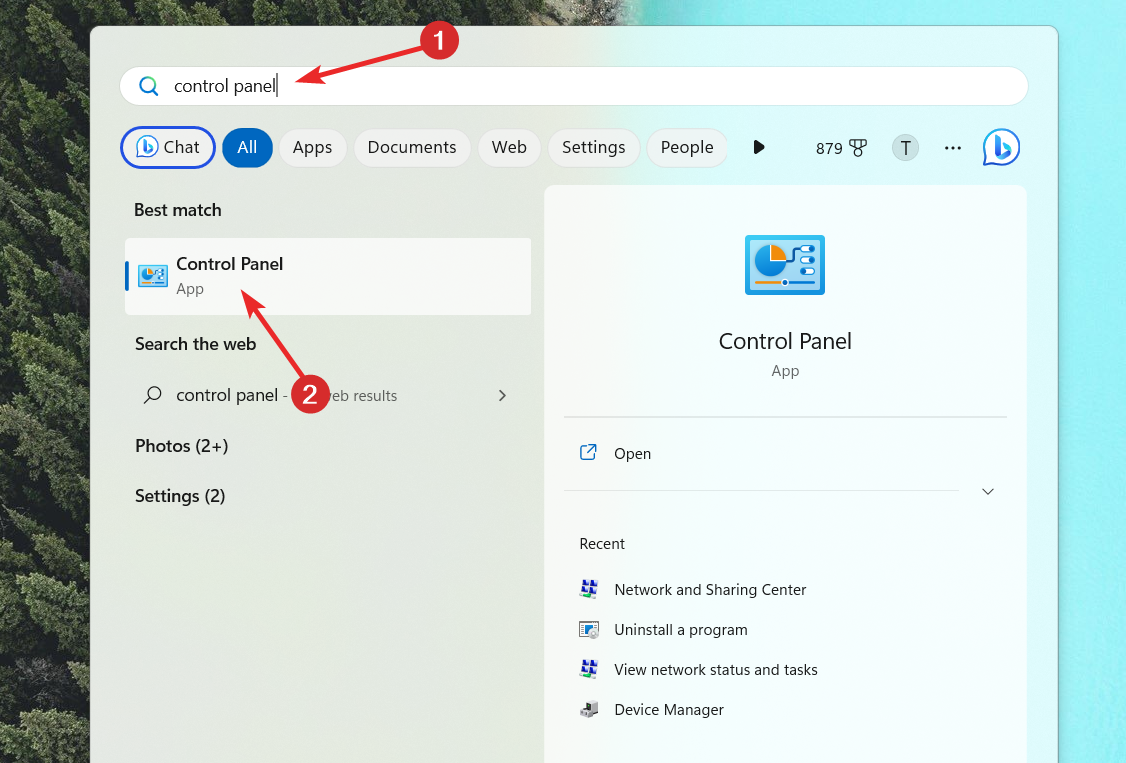

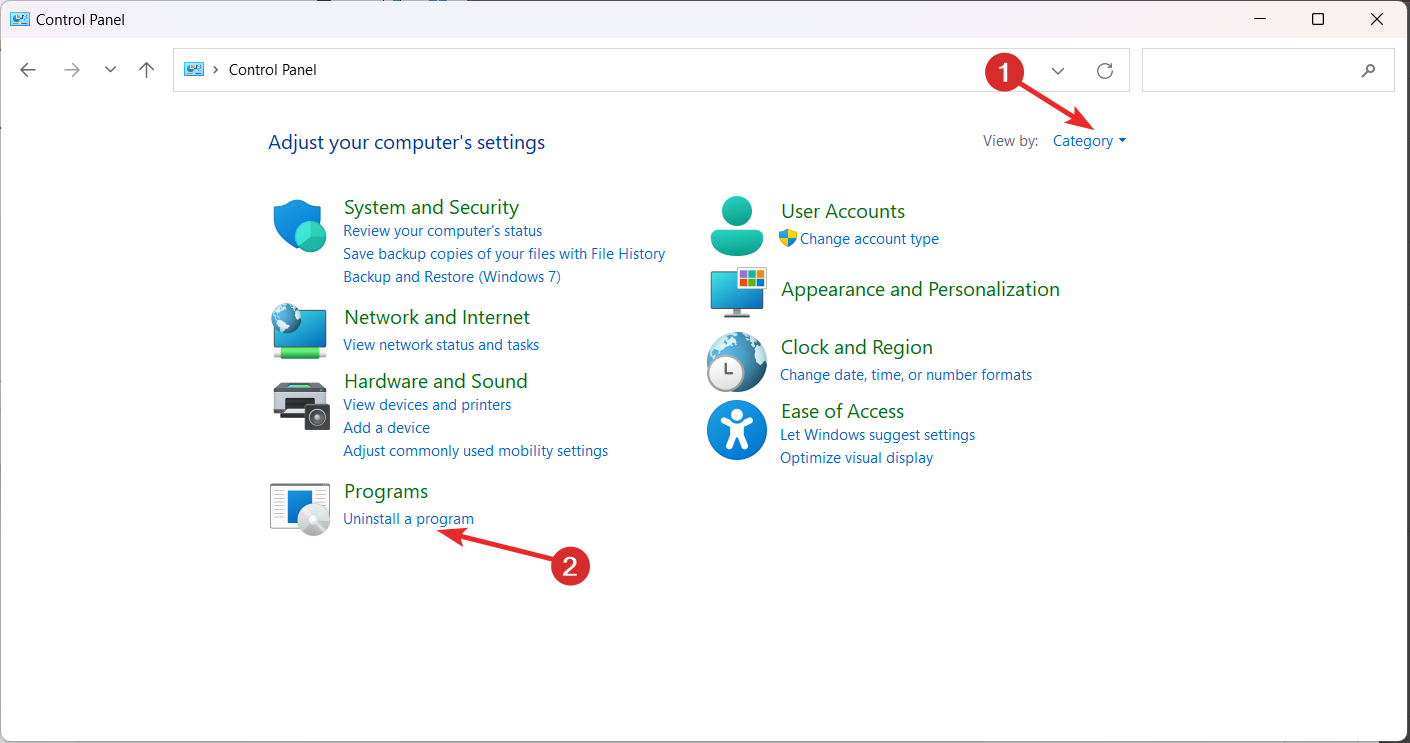

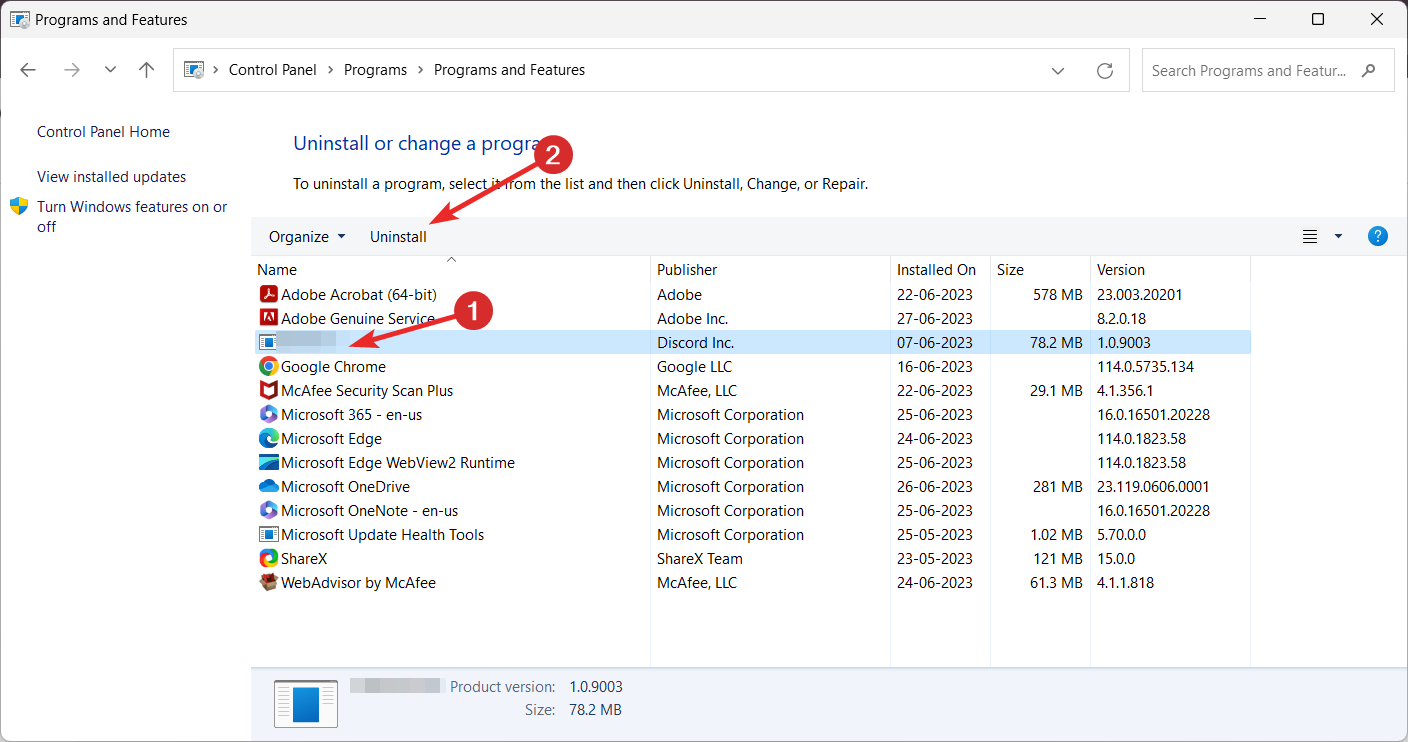

3. Удалите подозрительные программы через Панель управления

- Нажмите клавишу Windows, введите control panel и откройте Панель управления.

- В поле “Просмотр“ выберите Категория, затем нажмите Удаление программы.

- Найдите в списке элементы с подозрительными названиями (вредонос может маскироваться под OUzzckky, Shakira, I-WORM.LEE, VBS/VBSWG.AQ@mm, LEE и т. п.) и нажмите Удалить.

- Перезагрузите ПК после удаления.

4. Проверьте и удалите подозрительные записи в реестре

Важное: перед редактированием реестра создайте резервную копию реестра. Неправильные действия в реестре могут сделать систему неработоспособной.

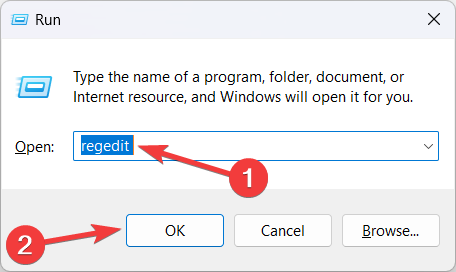

- Откройте диалог Выполнить (Windows + R), введите команду и нажмите Enter:

regedit

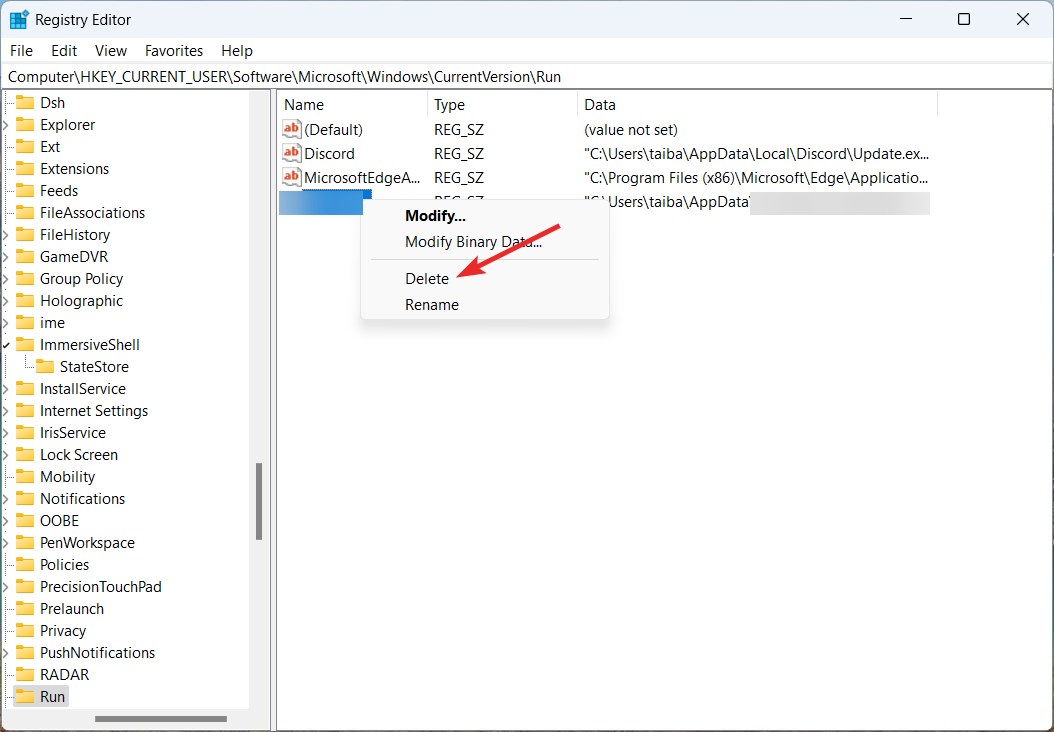

- Перейдите в ветку:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run- В списке подпунктов ищите записи, которые запускают неизвестные программы при старте. Троян может быть замаскирован под другие имена (см. раздел выше).

- Щёлкните правой кнопкой по подозрительной записи и выберите Удалить.

- Закройте редактор и перезагрузите компьютер.

Удаление автозапусков в реестре предотвратит автоматический запуск трояна при загрузке системы.

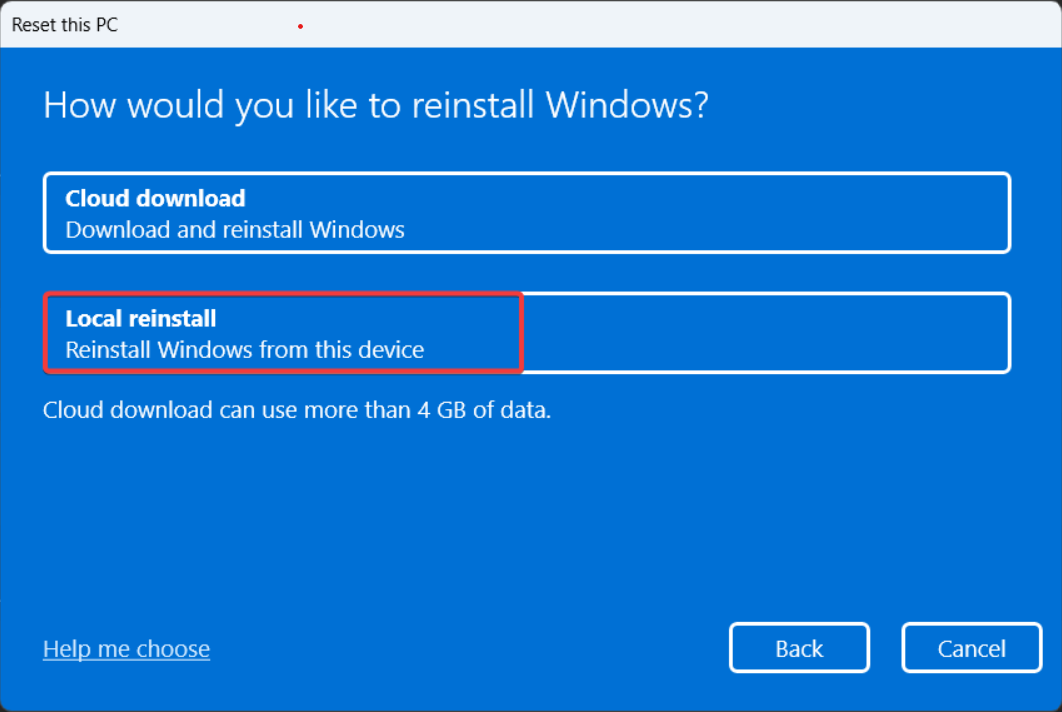

5. Сбросьте ПК, если ничего не помогает

Если заражение глубоко и система нестабильна, выполните сброс Windows с сохранением файлов или полную переустановку.

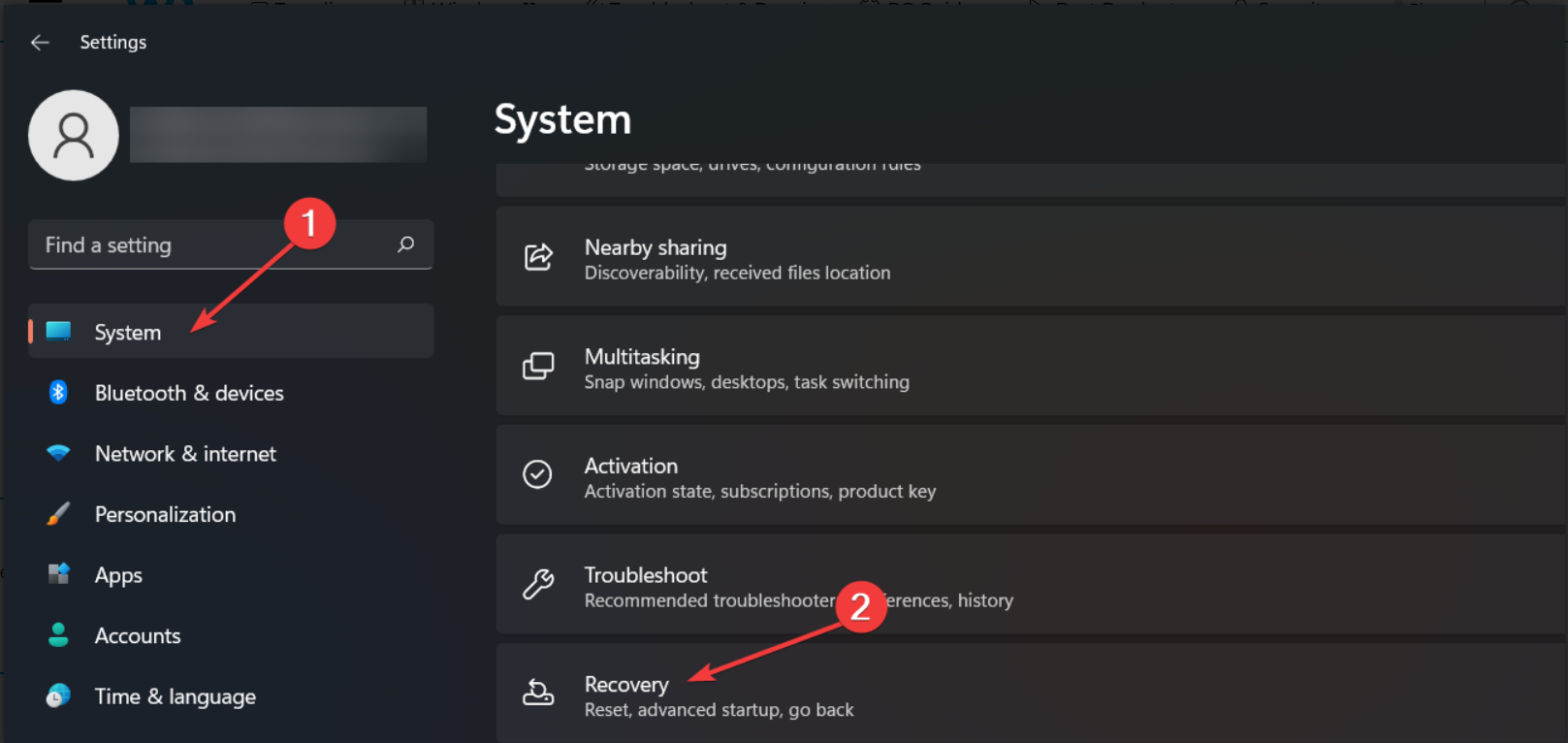

- Нажмите Windows + I, чтобы открыть Параметры.

- Выберите раздел Система, затем Восстановление.

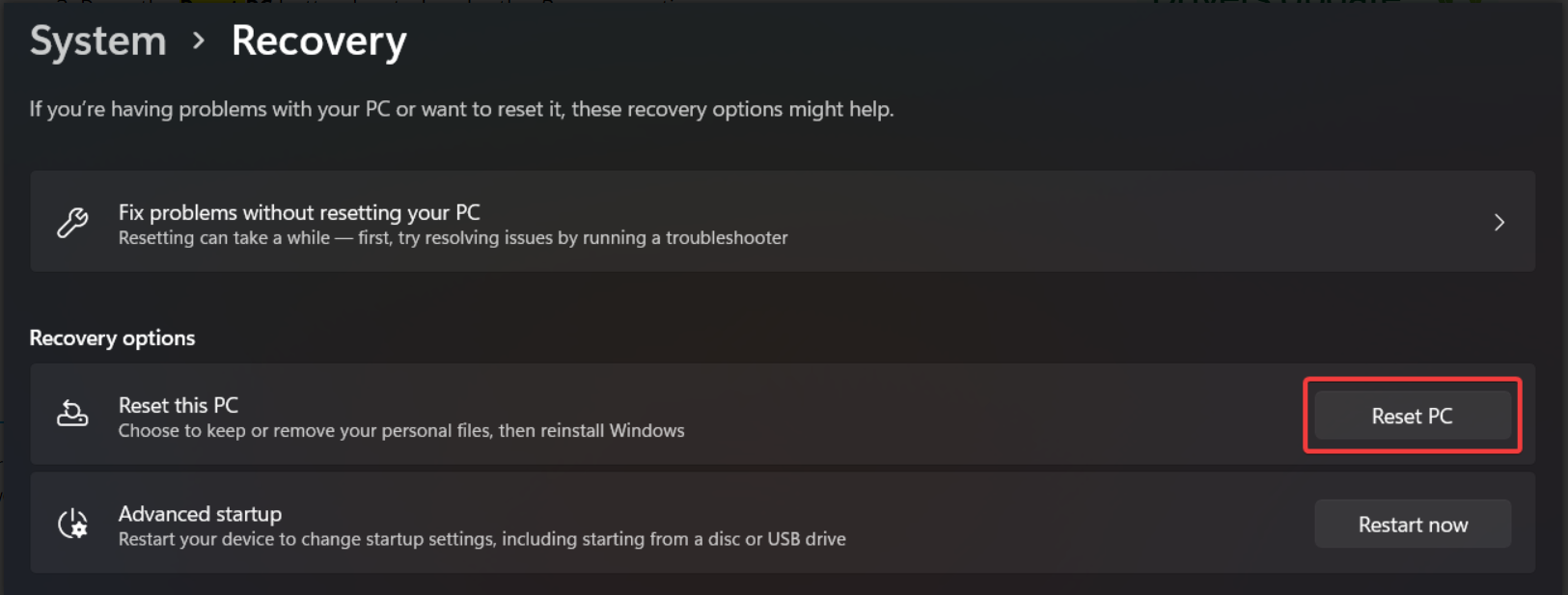

- Нажмите кнопку Сбросить этот ПК.

- В окне Сброс этого ПК выберите Сохранить мои файлы (если хотите оставить личные данные) или Удалить всё (для максимальной очистки).

- При выборе способа установки укажите Локальная переустановка, если хотите переустановить Windows без загрузки образа.

Реинсталляция Windows удалит большинство сторонних приложений и с высокой вероятностью очистит систему от трояна.

Дополнительные меры защиты и восстановление

- Измените пароли на всех учетных записях (почта, банковские сервисы, социальные сети) с безопасного устройства.

- Включите двухфакторную аутентификацию (2FA) где возможно.

- Проверьте банковские операции и выписки на предмет несанкционированных транзакций.

- Восстановите критичные данные из резервной копии, созданной до заражения.

Важно: если вы не делали резервных копий или не уверены в их чистоте, перед восстановлением проверьте бэкап антивирусом на другом «чистом» устройстве.

Когда перечисленные методы не сработают

- Вредонос внедрился в загрузчик (UEFI/MBR) — требуется специалист по ремонту загрузчика и, возможно, полная переустановка с очисткой дисков.

- Троян распространил доступы на другие устройства в сети — необходимо изолировать сеть и провести расследование.

- Компрометация учетных данных облачных сервисов — смените пароли и проверяйте сессии на удалённых сервисах.

Альтернативные подходы

- Использовать загрузочный антивирусный образ (rescue disk) с USB и просканировать систему вне основной ОС.

- Вызвать службу профессиональной кибербезопасности для инцидент-реагирования и форензики.

- В крайнем случае — форматировать диски и устанавливать ОС заново, затем менять все пароли.

Роль-based чек-листы

Пользователь:

- Отключить устройство от сети.

- Сообщить ИТ или специалисту.

- Не вводить пароли на заражённом устройстве.

ИТ-администратор:

- Изолировать хост от сети.

- Создать образ диска для анализа.

- Просканировать сеть на сопутствующие компрометации.

Инцидентный план и откат (Runbook)

- Идентификация: собрать логи, определить индикаторы компрометации (IoC).

- Изоляция: отключить хост от сети и от внешних накопителей.

- Сбор доказательств: создать образ диска, сохранить системные логи.

- Устранение: удалить вредонос, перезагрузить в безопасном режиме, очистить реестр, удалить автозапуск.

- Восстановление: реинсталляция ОС при необходимости, восстановление данных из чистых бэкапов.

- Мониторинг: усиленный мониторинг после инцидента в течение 30 дней.

Критерии приёмки

- Сканеры не обнаруживают Win32/Uwamson.A!ml.

- Подозрительные автозапуски удалены.

- Нет неизвестных постоянных сетевых подключений.

- Учетные записи обновлены и защищены 2FA.

Тесты и критерии проверки

- Полное сканирование антивирусом — результат “чисто”.

- Проверка автозапуска средствами msconfig/Task Scheduler и реестром не показывает подозрительных записей.

- Проверка сетевой активности отсутствия неавторизованных соединений.

Мини-методология расследования (для ИТ)

- Собрать список процессов и сетевых соединений (netstat, TCPView).

- Сравнить хэши подозрительных файлов с базами данных угроз (virustotal.com).

- Анализировать автозапуск (Autoruns от Sysinternals).

Риски и рекомендации по смягчению

- Риск утечки финансовых данных — оповестить банки и мониторить транзакции.

- Риск распространения в локальной сети — временная изоляция и смена паролей на критичных сервисах.

- Риск повторной инфекции — отключить установку ПО из непроверенных источников и обновить систему.

Безопасность и конфиденциальность (GDPR/личные данные)

Если на устройстве хранились персональные данные клиентов или сотрудников, выполните оценку воздействия на конфиденциальность и следуйте локальным правилам уведомления пострадавших и регуляторов. Храните журнал действий и логов для аудита.

Короткое объявление для пользователей (пример)

Наша система обнаружила возможное заражение Win32/Uwamson.A!ml. Мы изолировали устройство и проводим очистку. Пожалуйста, смените пароли с другого, безопасного устройства и следуйте дальнейшим указаниям ИТ.

Глоссарий (1 строка на термин)

- Троян: вредоносная программа, маскирующаяся под легитимное ПО.

- IoC (Indicator of Compromise): артефакт, указывающий на компрометацию.

- Бэкап: резервная копия данных для восстановления.

Что делать после удаления — краткий план восстановления

- Обновите систему и все программы до последних версий.

- Сканируйте резервные копии перед восстановлением.

- Смените пароли и включите 2FA.

- Включите резервное копирование и создайте план регулярных проверок.

Заметка: если вы не уверены в чистоте системы — лучше полностью переустановить ОС и восстановить данные только из проверенных резервных копий.

Спасибо за внимание. Если нужны дополнительные инструкции для конкретной конфигурации или помощь по шагам — опишите модель ПК, версию Windows и проявления проблемы в комментариях, и мы подскажем точнее.

WANT A SHORT ANNOUNCEMENT:

(Пожалуйста, используйте пример уведомления выше для внутренних коммуникаций.)

Похожие материалы

Отключить упоминания в iMessage на iPhone

Quick Poll в Outlook — опросы прямо в письме

Объедините библиотеки игр в GOG Galaxy 2.0

Распаковка ZIP через Terminal на Mac

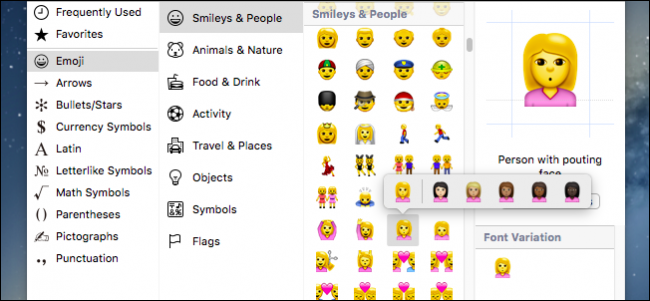

Изменить цвет кожи эмодзи на iPhone и OS X