Мошенничество с доставкой под видом BHL

Что это за мошенничество

Мошенничество с доставкой под видом BHL — это фишинговая кампания, в которой злоумышленники рассылают поддельные уведомления о неудачной доставке. Письма выглядят как официальные: в них часто используется стилистика и цвета, похожие на DHL, а также логотипы, изменённые на «BHL». Цель — заставить получателя перейти по ссылке, ввести личные данные или оплатить вымышленный сбор.

Кратко о рисках:

- Фишинговая форма собирает имя, адрес, телефон и платёжные данные.

- Ссылка может скачать вредоносное ПО на устройство.

- Оплаченные «доплаты» переводятся мошенникам; возврат средств без вмешательства банка часто невозможен.

Как действует схема

Схема может принимать разные формы, но обычно проходит по одному из двух сценариев:

- Вам приходит письмо с уведомлением о задержке доставки и просьбой подтвердить адрес. В письме есть ссылка — она ведёт на фальшивый сайт. Любые данные, введённые на нём, попадают к мошенникам.

- Письмо сообщает о необходимости внести «доплату за доставку» или «таможенный сбор». При переходе по ссылке просят ввести платёжные данные или перевести деньги.

Типичные признаки технической реализации:

- Поддельный домен в ссылке, похожий на официальный, но с изменениями.

- Формы, где просят вводить CVV код, срок действия карты и адрес, отличающийся от обычного.

- Файлы вложений в письме, замаскированные под счет или квитанцию — они могут содержать вредоносный код.

Как распознать мошенничество

Ниже — удобная проверка пункт за пунктом. Пройдите её прежде чем предпринимать действия.

- Ожидали ли вы посылку от компании доставки? Если нет — велика вероятность мошенничества.

- Проверьте отправителя письма. Реальные письма приходят с доменов компании. Если видите странный домен или набор символов, это фейк.

- Проверьте правописание и стилистику письма. Орфографические ошибки и небрежные формулировки — частая примета фишинга.

- Сравните номер отслеживания с тем, что вы получили от продавца. Если не совпадает — это повод насторожиться.

- Письмо не содержит ваших персональных данных по доставке (адрес, часть номера заказа) — это красный флаг.

- Если просят срочно заплатить небольшую сумму или подтвердить данные — помечайте как фишинг.

- Не переходите по сокращённым ссылкам и не сканируйте QR‑код из письма без проверки источника.

Как избежать мошенничества

Включите простые привычки защиты. Они сокращают риск почти до нуля.

- Не переходите по ссылкам из нежелательных писем. Откройте официальный сайт курьерской службы вручную.

- Всегда сверяйте домен отправителя и адрес ссылки, наведи курсор — когда появится подсказка с реальным URL.

- Не вводите платёжные данные на сайтах, пришедших по ссылке из письма.

- Не открывайте вложения от неизвестных отправителей.

- Настройте двухфакторную аутентификацию для электронной почты.

- Держите антивирус и ОС в актуальном состоянии.

- Блокируйте и помечайте как спам фальшивые адреса отправителей.

Важно: Если вы уверены, что это фишинг, удалите письмо и опустите его в спам. Не звоните по номерам из письма и не отвечайте на запросы личных данных.

Источник изображения: Net Vector / Shutterstock

Что делать, если вы всё же попались на удочку

Действия зависят от того, какие шаги вы сделали после перехода по ссылке.

Сценарий A — вы только перешли по ссылке и ничего не ввели:

- Не вводите никакой информации.

- Закройте страницу и удалите письмо.

- Просканируйте устройство антивирусом.

- Измените пароль почты на уникальный и включите двухфакторную аутентификацию.

Сценарий B — вы ввели личные или банковские данные:

- Немедленно позвоните в банк и заморозьте карту.

- Попросите откат операций или спорную транзакцию, если платили мошенникам.

- Смените пароли в сервисах, где использовались те же учётные данные.

- Сообщите в службу поддержки почтового провайдера и пометьте письмо как фишинговое.

- Подумайте о временной блокировке кредитной истории и уведомлении бюро кредитных историй, если утеряна важная персональная информация.

Сценарий C — скачали вложение или файл:

- Отключите устройство от сети.

- Просканируйте его антивирусом в безопасном режиме.

- При наличии признаков заражения обратитесь к специалисту по информационной безопасности или в сервисный центр.

Пошаговый план реагирования для пользователей и ИТ

Ниже — компактный инцидент‑ранбук: что делать сразу и что позднее.

Шаги немедленного реагирования:

- Оцените масштаб: сколько устройств и учётных записей могли быть скомпрометированы.

- Изолируйте устройство, если подозреваете заражение.

- Уведомите банк и смените платёжные реквизиты при необходимости.

- Сохраните копии писем и скриншоты для отчётов в банк и полицию.

Дальнейшие шаги:

- Проведите полную проверку на вредоносные программы.

- Обновите пароли и включите 2FA для всех важных учётных записей.

- Сообщите работодателю, если использовали рабочую почту или устройство.

- Подайте заявление в полицию, если есть финансовые потери.

Критерии приёмки: инцидент считается локализованным, если бренд‑домены не были скомпрометированы, банковские карты заблокированы и нет активных несанкционированных транзакций.

Шаблоны и чеклисты

Шаблон сообщения в банк (коротко)

Тема: Подозрительная транзакция / возможный фишинг

Текст: “Добрый день. Я стал(а) жертвой фишинга: 12.XX.20XX я ввёл(а) платёжные данные на поддельном сайте. Прошу немедленно заблокировать карту ** 1234 и инициировать возврат средств при наличии списаний. Контактный телефон: +7XXXXXXXXXX. Спасибо.”

Шаблон обращения в полицию

- Дата и время получения письма

- Текст и вложения письма (скриншоты)

- Сумма ущерба и данные операции

- Контактные данные заявителя

Чеклист для обычного пользователя:

- Не переходить по ссылке

- Проверить домен отправителя

- Просканировать устройство

- Сменить пароли и включить 2FA

- Сообщить в банк при вводе платёжных данных

Ролевая сводка — кто что делает:

- Пользователь: удаляет письмо, меняет пароли, звонит в банк.

- IT‑администратор: изолирует устройство, проверяет логи, разослал предупреждение сотрудникам.

- Банк: блокирует карту, инициирует расследование транзакций.

Когда схема не сработает и где её слабые места

Контрпримеры, когда мошенничество не сработает:

- Получатель не переходит по ссылке и обращается в службу доставки напрямую.

- Продавец предоставляет проверяемый номер отслеживания на официальном сайте.

- Банк быстро обнаруживает и блокирует неавторизованные списания.

Слабые места мошенников:

- Использование новых или необычных доменов — легко заметить при внимательной проверке.

- Неточный логотип и ошибки в тексте — частая метка фейка.

Инструменты и альтернативы для проверки посылки

- Воспользуйтесь официальным сайтом курьера и введите номер отслеживания вручную.

- Свяжитесь напрямую с продавцом через подтверждённые каналы.

- Проверьте отзывы и предупреждения о подобных фишинговых письмах в поисковой системе.

Дерево принятия решения

flowchart TD

A[Получили письмо о доставке от BHL/DHL] --> B{Ожидали ли вы посылку?}

B -- Да --> C[Проверить номер заказа у продавца]

B -- Нет --> D[Не переходить по ссылкам. Удалить письмо]

C --> E{Номер совпадает?}

E -- Да --> F[Открыть сайт курьера вручную и проверить статус]

E -- Нет --> D

F --> G{Требуют оплату?}

G -- Да --> H[Не платить. Позвонить в банк и продавцу]

G -- Нет --> I[Следовать официальной инструкции доставки]Краткий словарь терминов

- Фишинг — попытка выманить личные данные через поддельные сообщения.

- Домейн — видимый адрес сайта в интернете, например example.com.

- 2FA — двухфакторная аутентификация, дополнительная проверка права доступа.

Краткое резюме

- Не доверяйте письмам с неизвестных адресов и внешне схожему брендингу.

- Никогда не вводите платёжные данные на страницах, пришедших по подозрительной ссылке.

- Если вы ввели данные или заплатили — немедленно свяжитесь с банком и сохраните доказательства.

Если вы хотите, я подготовлю для вас готовое письмо в банк и заявление в полицию на основе вашего инцидента — пришлите дату, текст письма и сумму списания.

Похожие материалы

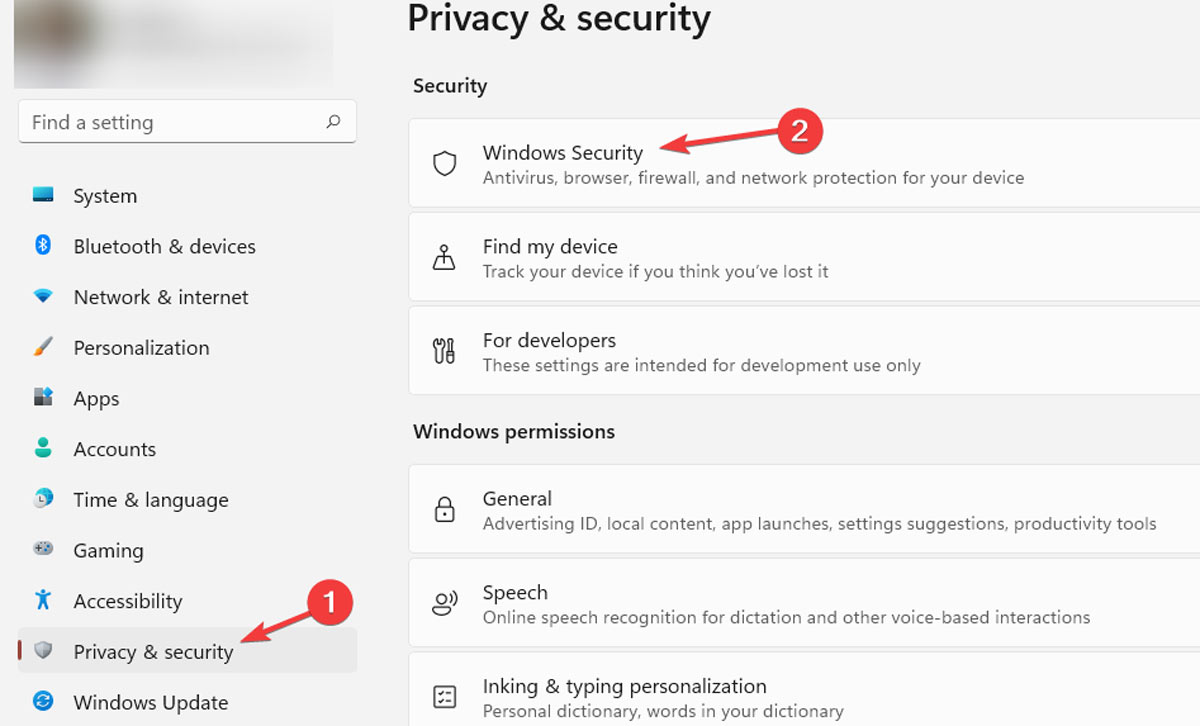

Отключить SmartScreen в Windows — инструкция

Исправить ошибку Outlook 0x8004010F

Настройка Apple Pay для интернет‑магазина

Настроить оранжевую кнопку меню Firefox

Taptic Time на Apple Watch — тактильное время