Четыре типа безопасности Wi‑Fi и что с ними делать

Что такое типы безопасности Wi‑Fi?

Безопасность Wi‑Fi — это набор протоколов и алгоритмов, которые шифруют трафик и защищают сеть от несанкционированного доступа. Существуют четыре основных поколения протоколов, каждое со своими возможностями и уязвимостями.

WEP — Wired Equivalent Privacy

WEP появился в 1997 году и является самым старым стандартом. Он использует статические ключи и устаревшие механизмы шифрования, которые легко расшифровываются современными инструментами. WEP не подходит для использования в современных сетях.

Когда встречается: в старых роутерах и устаревших устройствах (например, в некоторых устройствах «умного» дома). Если сеть использует WEP — её нужно заменить или хотя бы изолировать.

WPA — Wi‑Fi Protected Access

WPA пришёл как промежуточное решение после WEP. Он добавил такие механизмы, как TKIP (Temporal Key Integrity Protocol) и проверку целостности сообщений. Это было улучшение, но TKIP со временем также показал слабости и в современных условиях считается ненадёжным.

Когда встречается: в оборудовании начала‑середины 2000‑х или в устройствах, которые обновлялись частично.

WPA2 — Wi‑Fi Protected Access 2

WPA2 заменил TKIP на более надёжный CCMP (Counter Mode with Cipher Block Chaining Message Authentication Code Protocol) и долгое время оставался стандартом де‑факто с 2004 года. WPA2 обеспечивает хорошее шифрование при корректной настройке (особенно в режиме AES).

Важно: реализация WPA2 может быть небезопасна, если используется слабый пароль, устаревший режим шифрования (TKIP) или есть уязвимости в прошивке роутера.

WPA3 — Wi‑Fi Protected Access 3

WPA3 появился в устройствах, выпускаемых с 2019 года, и принёс улучшения: усилённое шифрование на открытых сетях, защиту от перебора паролей (за счёт более устойчивого процесса рукопожатия), простое подключение устройств без дисплея и другие улучшения.

Поддержка WPA3 стала обязательной для сертифицированных устройств с 2020 года. Тем не менее, полная миграция сети может требовать обновления роутера и устройств.

Почему тип защиты Wi‑Fi важен?

Чем старее протокол, тем больше известных уязвимостей и инструментов для их эксплуатации. Есть две ключевые причины, по которым устаревшие протоколы хуже защищают сеть:

- Исторические уязвимости. Старые стандарты были разработаны до появления современных методов атак, поэтому в них остаются слабые места.

- Время для взлома. Чем дольше протокол используется, тем больше у исследователей и злоумышленников времени на поиск способов обхода защиты.

Важно понимать: даже WPA2 можно неправильно настроить, и тогда сетевое соединение окажется незащищённым несмотря на заявленный протокол.

ALT: Скриншот информации о безопасности Wi‑Fi и иконки соединения на экране

Как узнать тип защиты вашего Wi‑Fi

Ниже — проверенные способы для популярных платформ. Если ваше устройство не даёт прямой информации, откройте веб‑интерфейс роутера.

Windows 10 и Windows 11

- Нажмите на иконку подключения Wi‑Fi в панели задач.

- Выберите текущую сеть и нажмите «Свойства».

- Прокрутите до раздела с деталями сети; найдите поле «Тип безопасности».

Этот способ показывает, какой протокол указан в системе (WPA2, WPA3 и т.д.).

macOS

Удерживайте клавишу Option и кликните по иконке Wi‑Fi в строке меню. Появится расширенная информация о сети, включая используемый тип защиты.

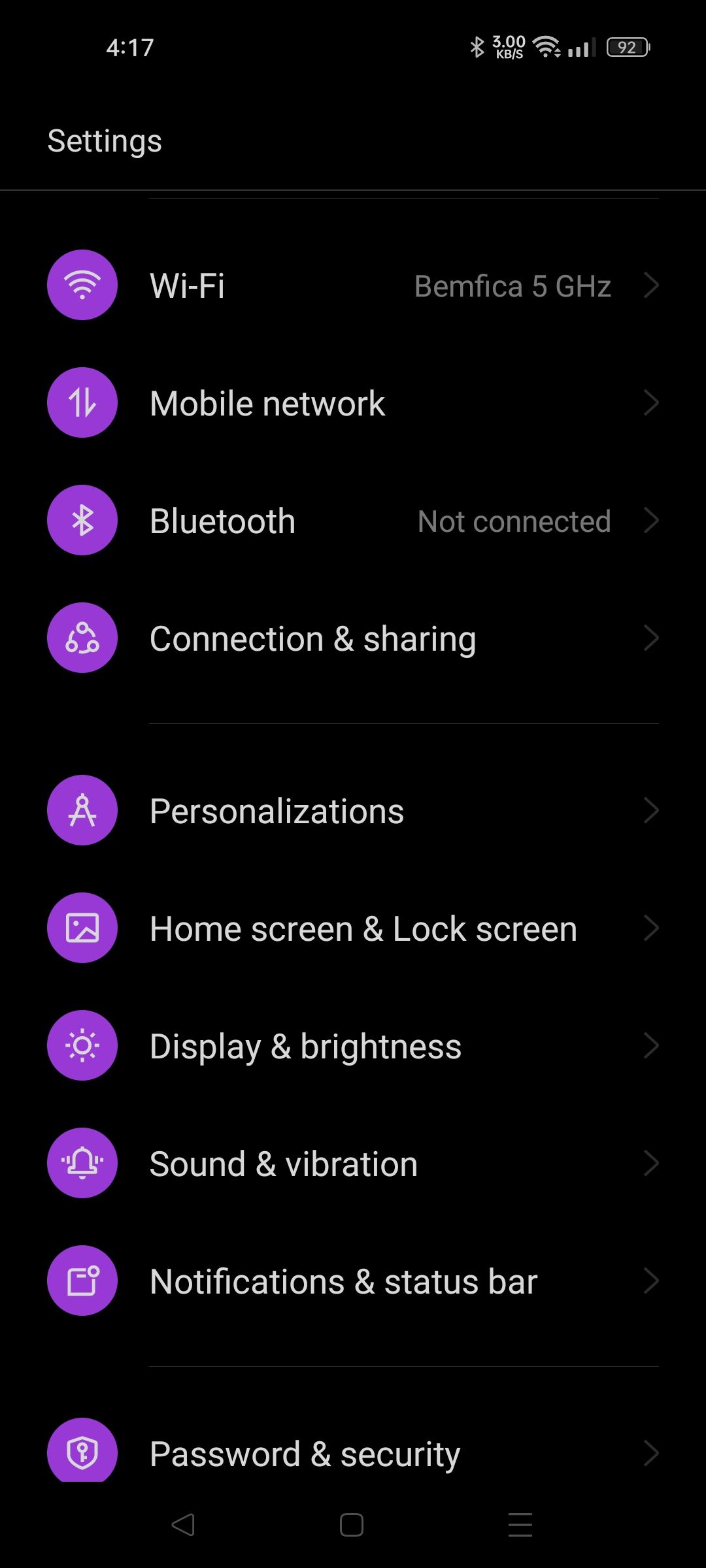

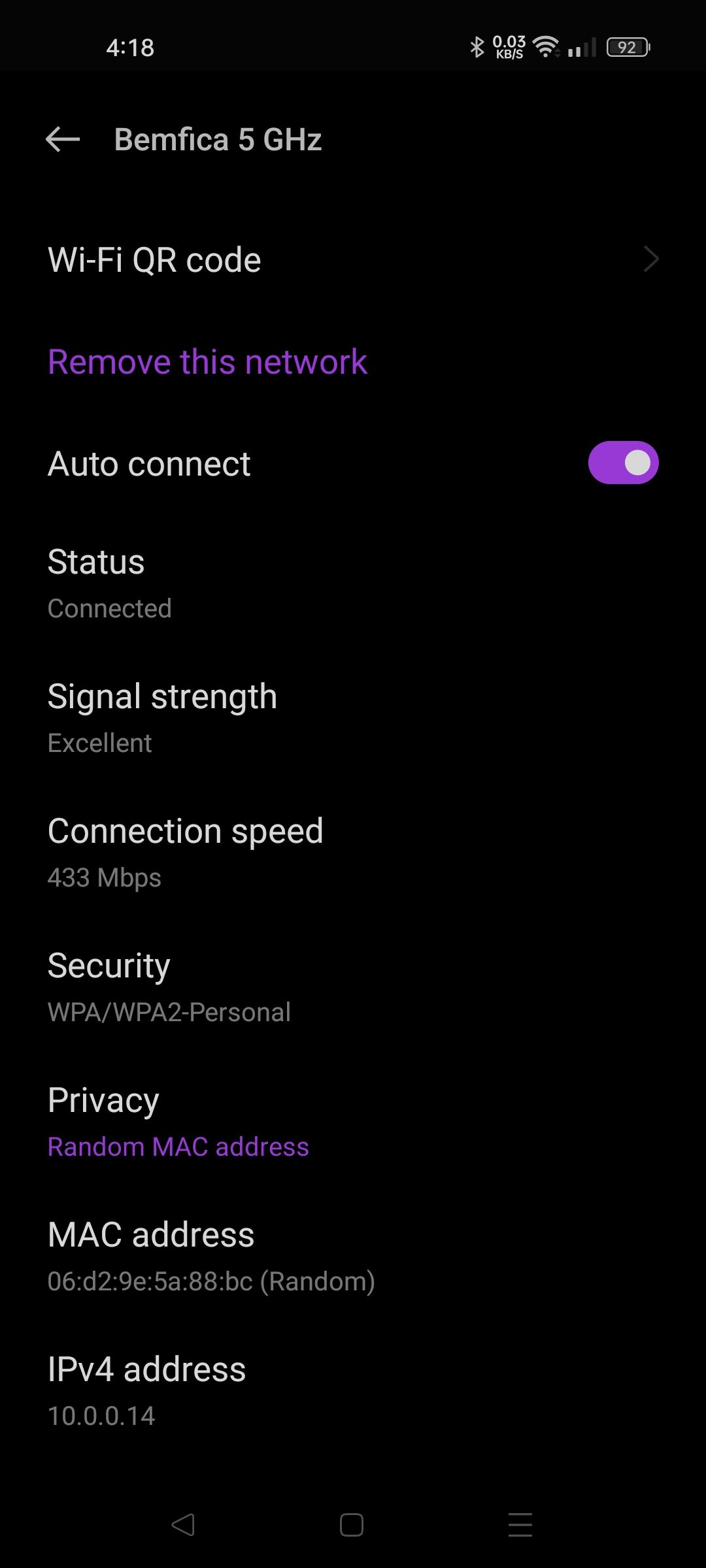

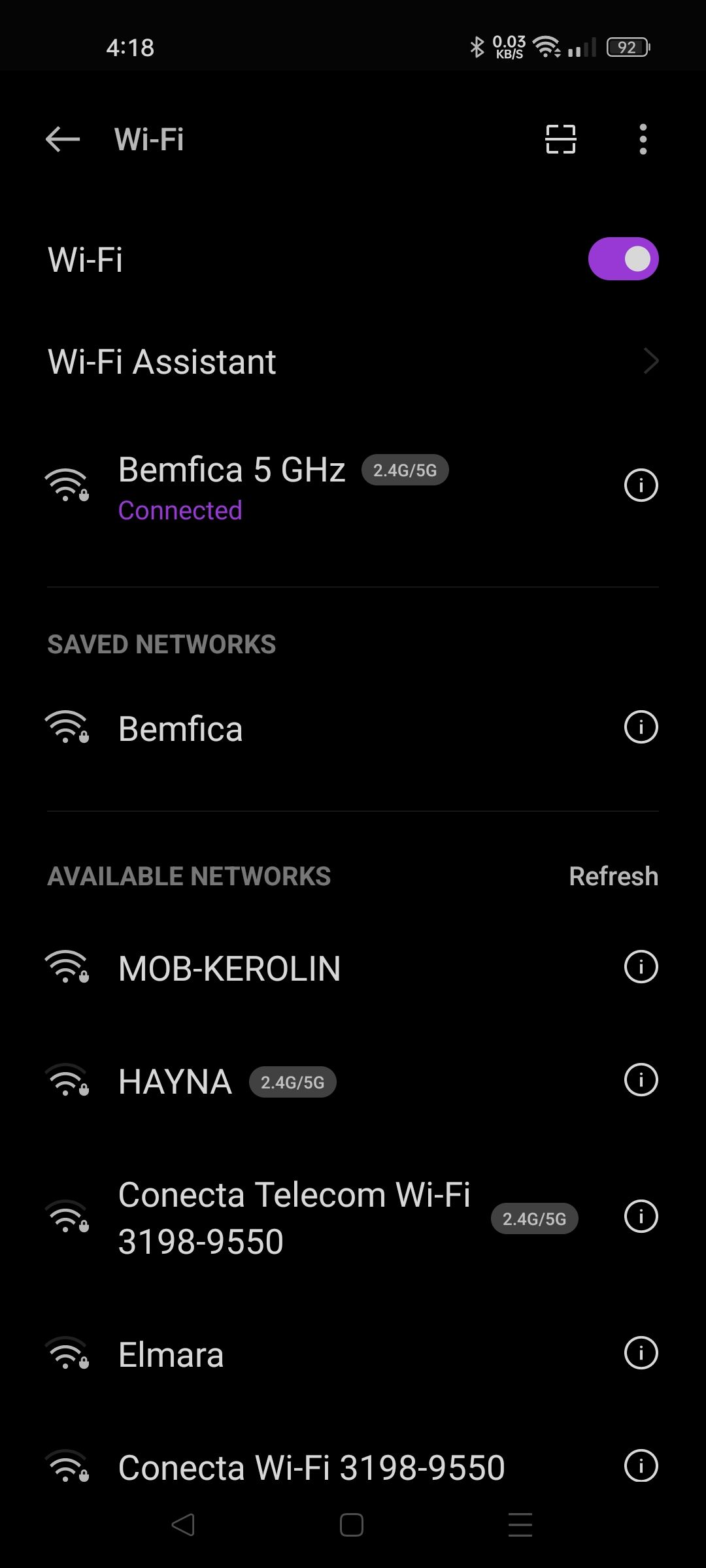

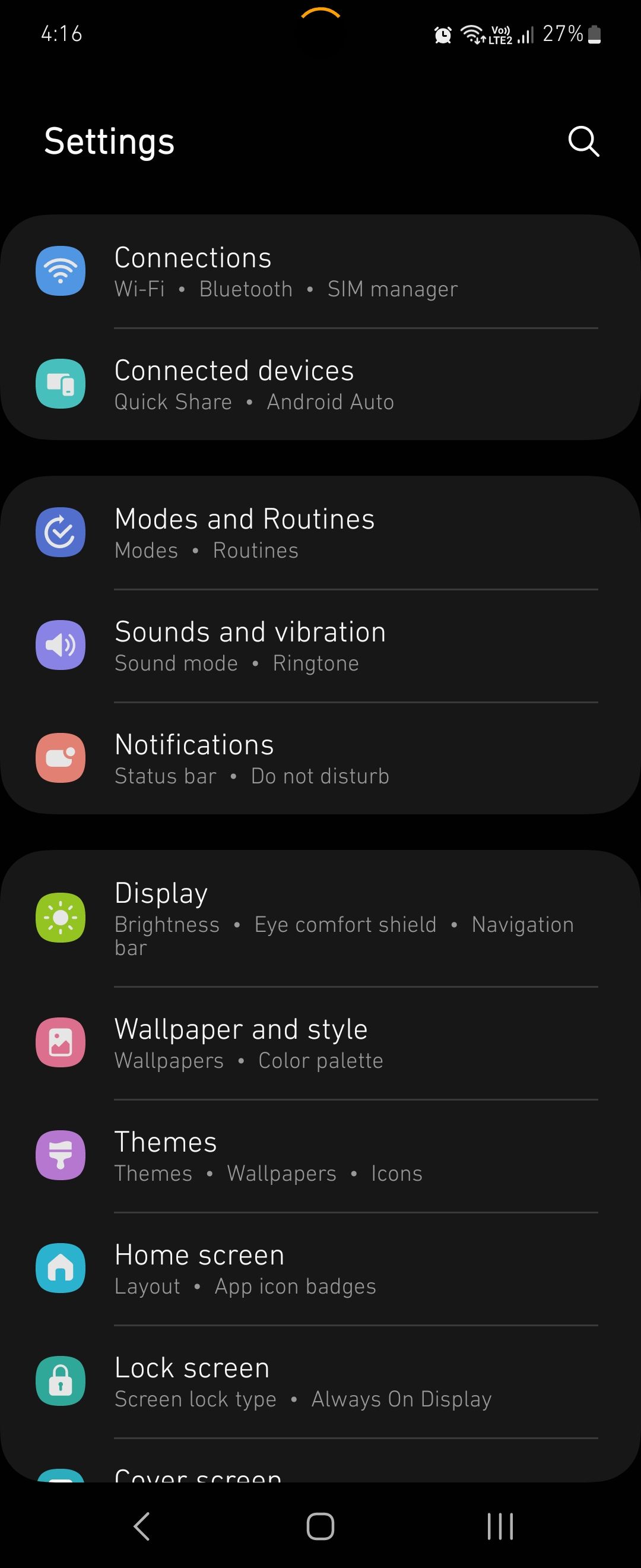

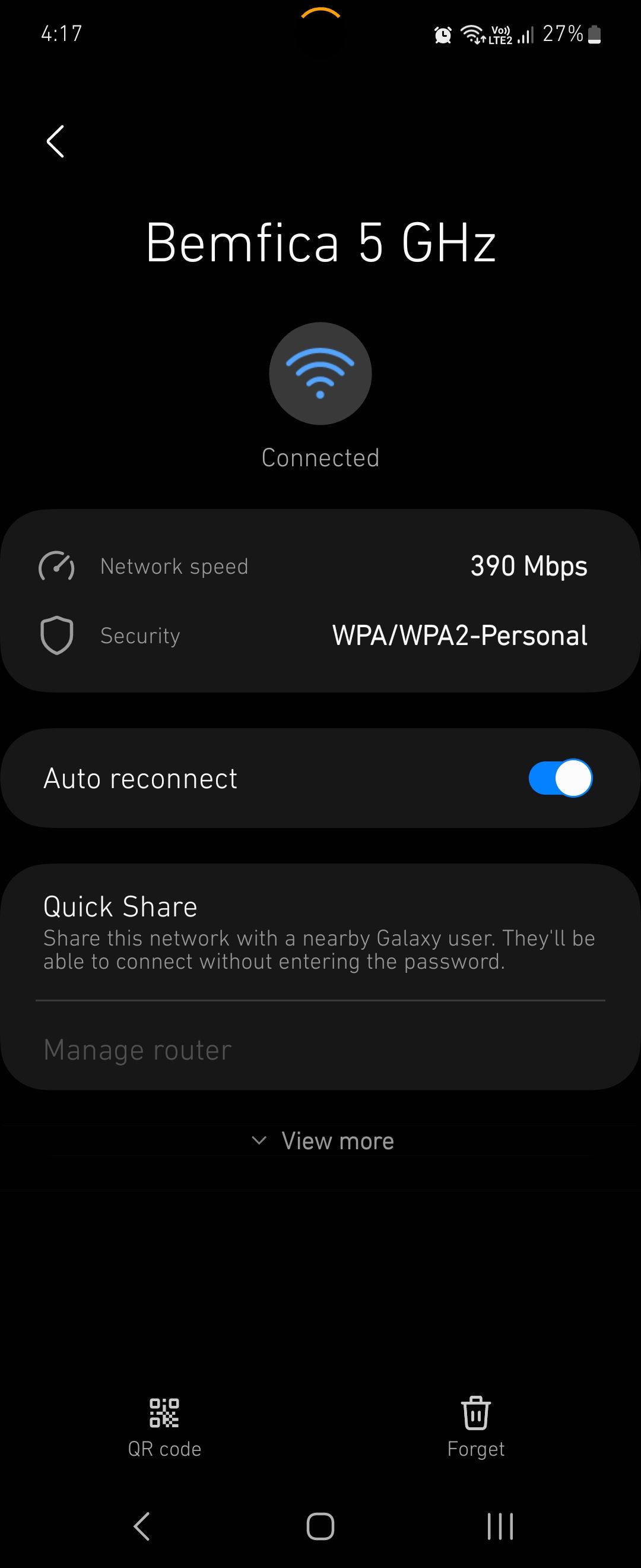

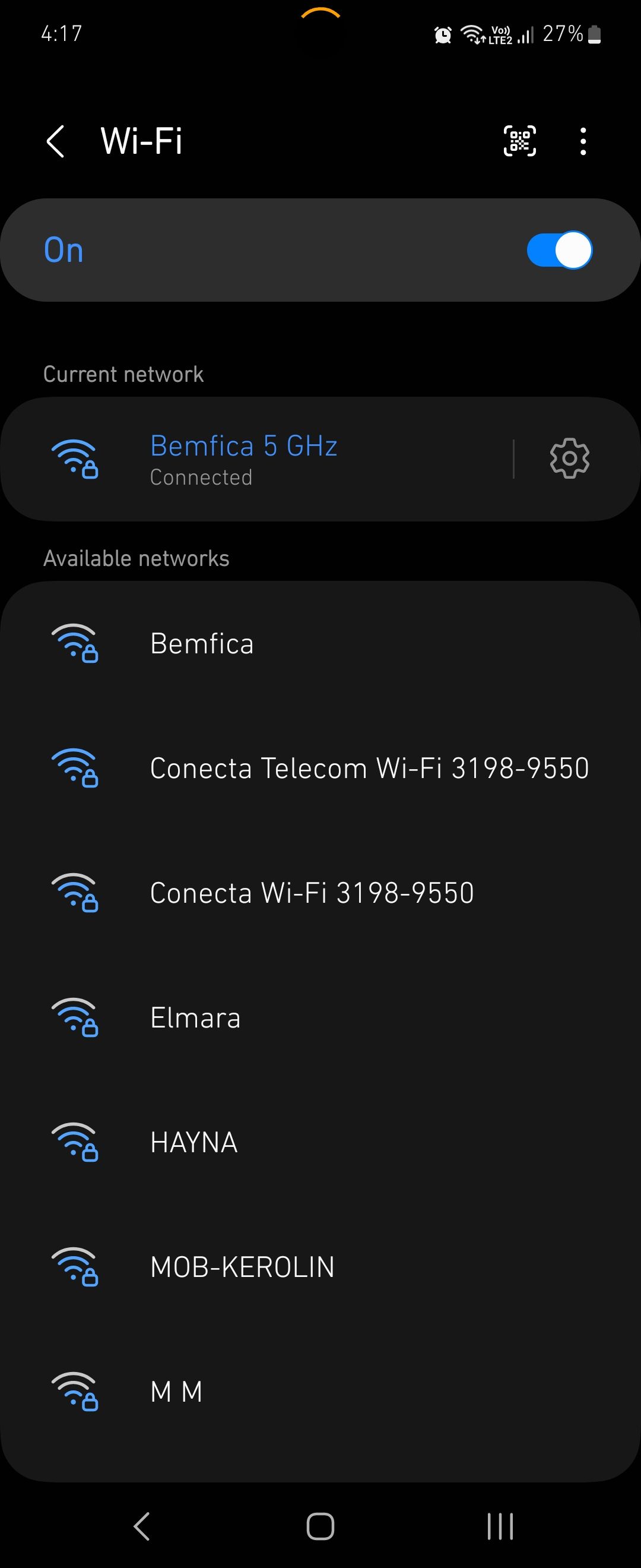

Android

Интерфейс зависит от производителя, но общий путь обычно такой: «Настройки > Подключения > Wi‑Fi» — затем выберите текущую сеть и откройте свойства (шестерёнка или значок i). Там будет указана информация о безопасности.

ALT: Экран настроек Realme Android 12, раздел Wi‑Fi и подключения

ALT: Свойства сети Wi‑Fi на Realme, показывающие параметры соединения

ALT: Экран настроек Wi‑Fi на Realme с выбором сети

ALT: Экран настроек Samsung Android 13, раздел подключений

ALT: Свойства Wi‑Fi сети на Samsung, список параметров и иконки

ALT: Экран с настройками Wi‑Fi на Samsung, выбор точки доступа

iOS

В iOS нет стандартного способа посмотреть тип защиты сети в системном интерфейсе. Чтобы узнать протокол, используйте компьютер или войдите в интерфейс роутера через браузер (адрес IP роутера).

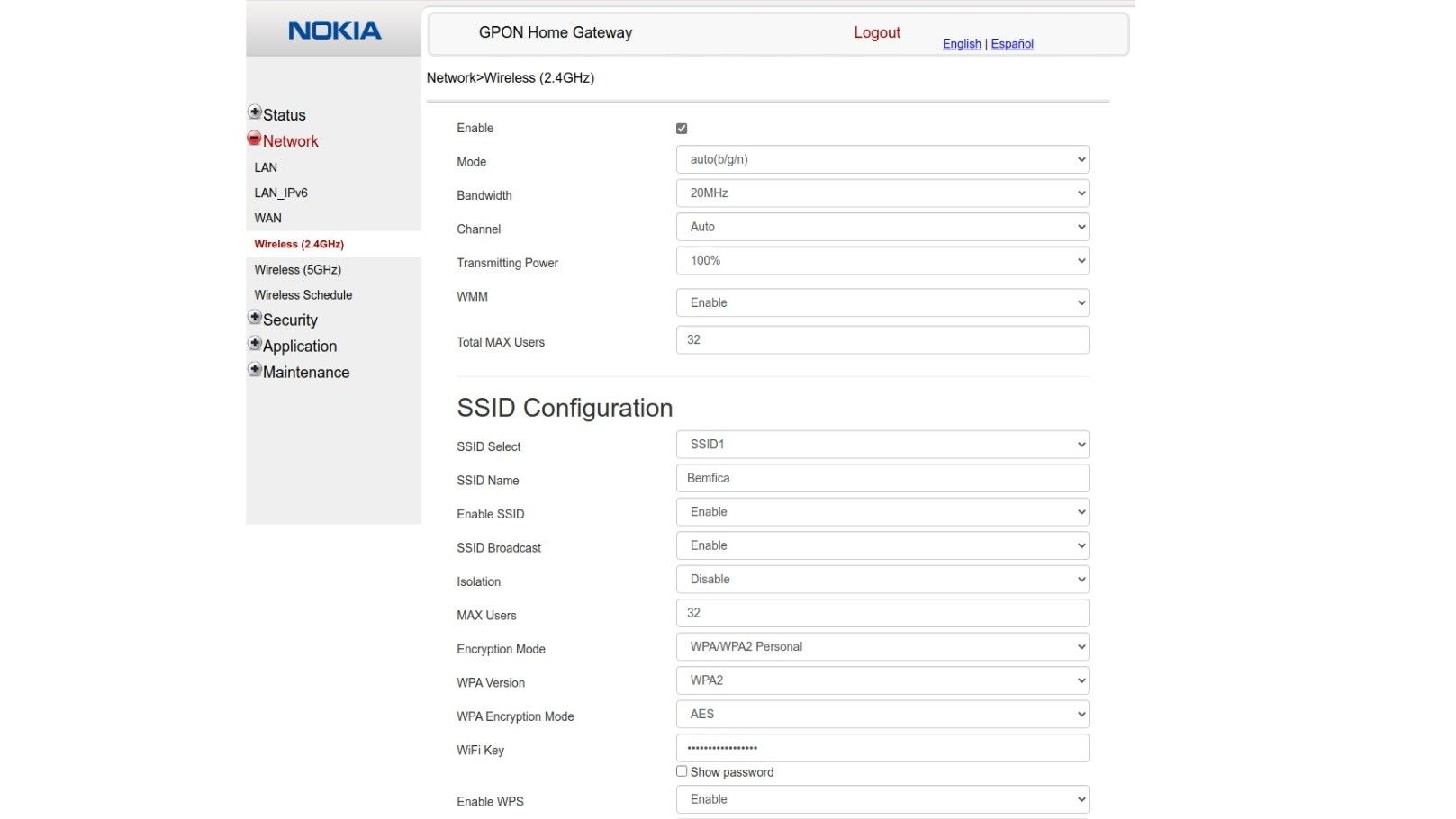

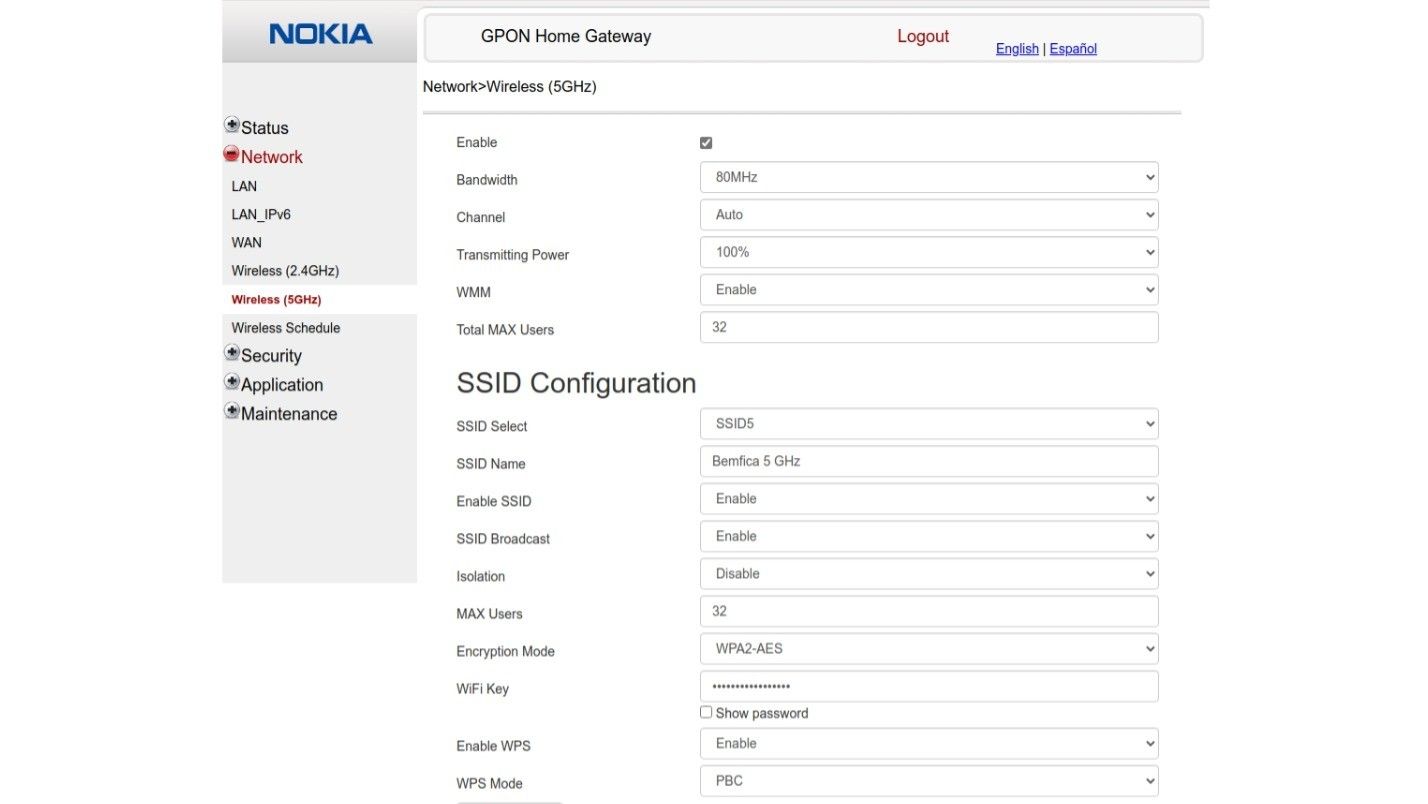

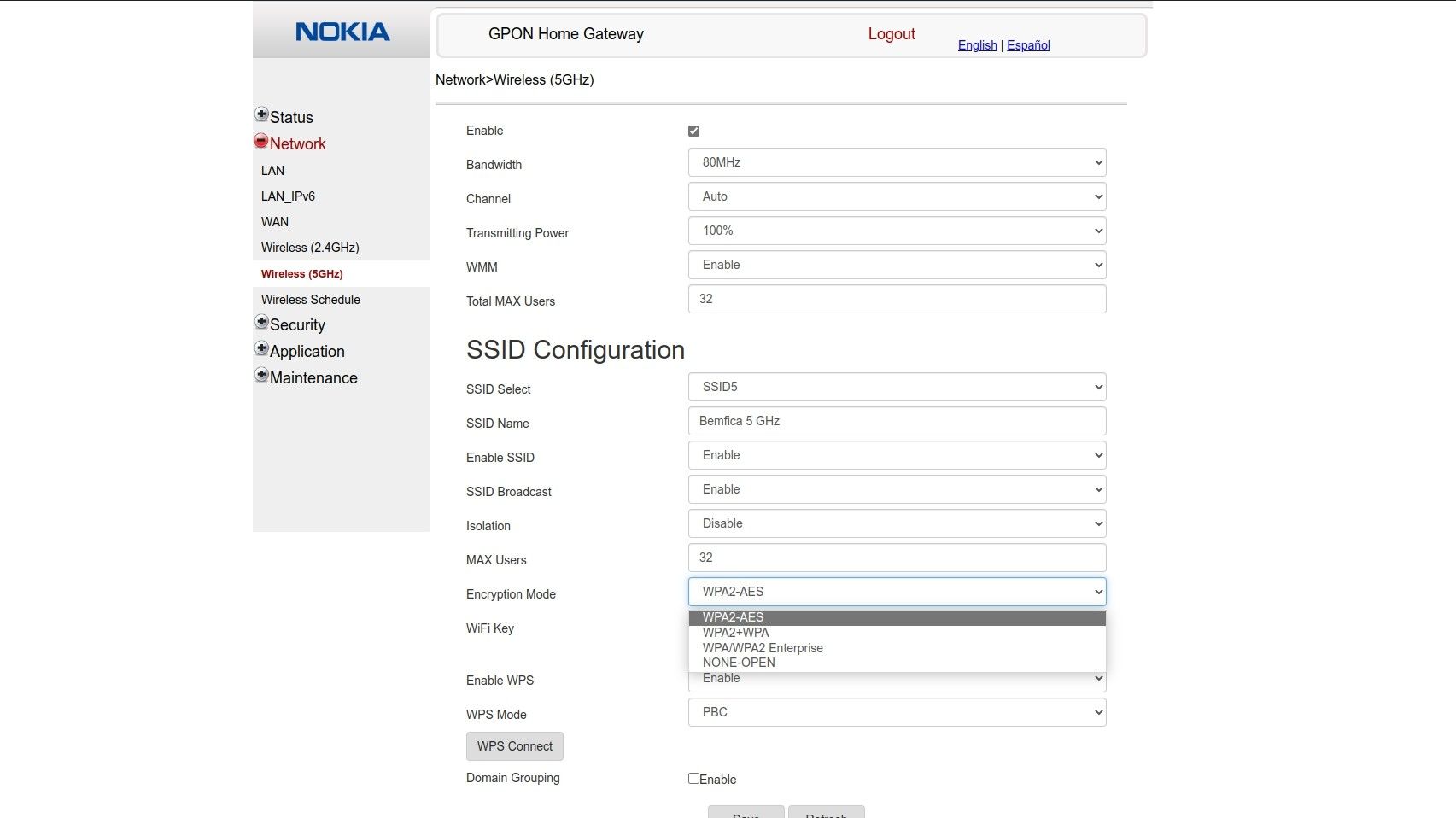

Через веб‑интерфейс роутера

- Подключитесь к сети и откройте в браузере IP адрес роутера (обычно 192.168.0.1 или 192.168.1.1). Адрес указан в документации.

- Войдите в панель управления (логин/пароль по умолчанию можно найти в этикетке на устройстве или в руководстве). Если не меняли — замените их после входа.

- Откройте раздел «Wireless», «Wi‑Fi» или «Security». Там обычно есть выпадающий список с типами безопасности для сетей 2.4 и 5 ГГц.

ALT: Панель управления роутера Nokia, настройки беспроводной сети в диапазоне 2.4 ГГц

ALT: Панель управления роутера Nokia, настройки беспроводной сети в диапазоне 5 ГГц

ALT: Смена типа безопасности сети в настройках роутера Nokia, выпадающий список опций

Если у вас две сети (2.4 и 5 ГГц), проверьте настройки для каждой отдельно.

Что делать в зависимости от типа защиты

Ниже — практические рекомендации для каждой ситуации.

WPA3

Действия: никаких срочных изменений не требуется. Убедитесь, что все устройства корректно подключены и обновлены. Если есть возможность — оставьте WPA3 в режиме работы с WPA2‑совместимостью (Mixed mode) только временно, а затем переходите полностью на WPA3, когда все устройства поддержат его.

Плюсы: более надёжное шифрование, защита от перебора паролей, улучшенная безопасность открытых сетей.

WPA2

Действия: WPA2 остаётся приемлемым стандартом при условии использования AES и сильного пароля. Проверьте, что в настройках роутера выбран AES/CCMP, а не TKIP или смешанные режимы.

Рекомендации:

- Используйте сложный пароль минимум 12 символов (лучше — фраза).

- Обновите прошивку роутера.

- Отключите WPS, если он не нужен.

WPA или WEP

Действия: требуется обновление. Если ваш роутер поддерживает только WPA или WEP — замените устройство на модель с поддержкой WPA2/WPA3. Пока замены нет, изолируйте старые устройства в отдельную гостевую сеть.

Советы при невозможности замены устройства:

- Используйте гостевую сеть для небезопасных устройств и ограничьте доступ к основной сети.

- По возможности подключите критичные устройства по Ethernet, если они поддерживают проводное соединение.

Разница между Personal и Enterprise

WPA‑Personal (PSK) — рассчитан на домашнее и малое офисное использование: единственный общий ключ (пароль) используется всеми устройствами.

WPA‑Enterprise — предназначен для корпоративных сетей: аутентификация выполняется через сервер (RADIUS), каждому пользователю выдается отдельная учётная запись. Такой подход позволяет централизованно управлять доступом и аудитом.

Для дома достаточно режима Personal. В организациях с несколькими сотнями пользователей стоит выбирать Enterprise.

Пошаговая инструкция: как проверить и обновить защиту сети

Мини‑методология: проверить текущую защиту, оценить совместимость устройств, спланировать обновление, выполнить настройку и протестировать сеть.

- Определите текущий тип защиты через Windows/macOS/Android или веб‑интерфейс роутера.

- Запишите список устройств в сети и проверьте, какие из них не поддерживают WPA2/WPA3.

- Если все устройства поддерживают WPA3 — переключитесь на WPA3 (или оставьте режим смешанной поддержки на короткое время).

- Если часть устройств не поддерживает WPA2, создайте гостевую сеть с ограничениями для устаревших устройств.

- Обновите прошивку роутера и смените дефолтные логин/пароль панели администратора.

- Выберите сильный PSK (пароль) для сети Personal или настройте RADIUS для Enterprise.

- Отключите ненужные возможности (WPS, UPnP в открытом виде, удалённое администрирование).

- Тестируйте сеть: подключение, скорость, корректность аутентификации, доступ к локальным ресурсам.

Чек‑лист для быстрого аудита безопасности

- Тип защиты: WPA3 или WPA2 (AES) — OK; WPA/TKIP/WEP — обновить

- Пароль Wi‑Fi: сложный, ≥12 символов или фраза

- WPS: отключён

- Гостевая сеть: включена для сторонних устройств

- Фирменная прошивка: обновлена

- Админ‑пароль роутера: изменён с дефолтного

- Многослойный доступ: критичные устройства в VLAN/отдельной сети

Жесткая заточка безопасности роутера

Практические шаги для повышения безопасности, применимы большинству домашних и малых офисных сетей:

- Обновляйте прошивку: установите последние обновления от производителя.

- Ставьте сложный пароль администратора (и храните его в менеджере паролей).

- Используйте WPA3 или WPA2+AES; избегайте TKIP и WEP.

- Отключите WPS и UPnP, если не используете их целенаправленно.

- Ограничьте диапазон вещания или используйте мощность сигнала по необходимости.

- Включите гостевую сеть с ограниченным доступом к локальным ресурсам.

- Включите журналирование и периодически проверяйте логи на подозрительные подключения.

- Для продвинутых: настройте сегментацию сети (VLAN) и Access Control List (ACL).

Роли и чек‑листы

Чек‑лист для домашнего пользователя:

- Проверьте тип защиты, смените пароль, отключите WPS, включите гостевую сеть.

Чек‑лист для малого бизнеса:

- Оцените совместимость устройств, включите WPA2/WPA3, настройте гость‑сеть, имейте резервный роутер.

Чек‑лист для администратора IT:

- Внедрите WPA‑Enterprise, настройте RADIUS, сегментируйте сеть, централизуйте обновления и мониторинг.

Критерии приёмки

Чтобы сеть считалась безопасной по базовым стандартам, выполните все пункты:

- Используется WPA3 или WPA2 + AES.

- Пароль сети сложный и уникальный.

- WPS отключён.

- Прошивка роутера актуальна.

- Админ‑учётная запись защищена и не использует дефолтные креденшалы.

Модель принятия решений (простая схема)

Если вы не уверены, что делать, используйте следующий алгоритм:

flowchart TD

A[Проверить текущий тип защиты] --> B{Тип защиты}

B -->|WPA3| C[Оставить, обновить прошивку]

B -->|WPA2| D[Проверить AES; обновить пароль и прошивку]

B -->|WPA или WEP| E[Планировать замену роутера или изолировать устройства]

E --> F[Создать гостевую сеть и ограничить доступ]

D --> G[По возможности перейти на WPA3 при совместимости]

C --> H[Периодически проверять логи и обновления]Когда обновление не поможет — примеры и исключения

- Устаревший IoT‑датчик без поддержки WPA2: в таком случае устройство возможно нельзя обновить, и придётся либо изолировать его в гостевой сети, либо заменить.

- Закрытая инфраструктура с устаревшими контроллерами: иногда оборудование используется в критичных системах и не может быть быстро заменено; нужен поэтапный план миграции.

- Производитель прекратил поддержку устройства: прошивка не обновляется, поэтому устройство представляет риск.

Совместимость и миграция

При выборе нового роутера проверьте:

- Поддерживает ли он WPA3 и режим совместимости с WPA2?

- Можно ли для каждой частоты (2.4 и 5 ГГц) задать отдельную политику безопасности?

- Есть ли регулярные обновления прошивки и хорошая репутация производителя?

Если у вас есть старые устройства, которые не поддерживают современный протокол, план миграции может выглядеть так:

- Выделить устаревшие устройства в гостевую или отдельную VLAN.

- Закупить новые устройства поэтапно.

- Переключить основную сеть на WPA3, оставив временно смешанный режим для совместимости.

- Завершить миграцию и отключить смешанный режим.

Конфиденциальность и соответствие

При организации гостевых сетей и корпоративной инфраструктуры учитывайте требования законодательства о защите персональных данных. В ряде случаев (например, при обработке персональных данных клиентов) стоит документировать политику доступа, логирование и процедуры реагирования на инциденты.

Часто задаваемые вопросы

Какой минимальный пароль для Wi‑Fi должен быть?

Оптимально — фраза из нескольких слов или случайная строка длиной не менее 12 символов. Для чувствительных сетей используйте сложные и уникальные пароли.

Можно ли использовать Ethernet вместо Wi‑Fi для безопасности?

Да — проводное соединение существенно сложнее перехватить, однако не исключает внутренних угроз и требует контроля доступа на физическом уровне.

Достаточно ли гостевой сети для защиты устаревших устройств?

Гостевая сеть помогает ограничить доступ устаревших устройств к основным ресурсам, но это временное решение. По возможности заменяйте уязвимые устройства.

Нужно ли отключать SSID вещание?

Скрытие SSID не обеспечивает реальной безопасности и может создать неудобства. Лучше использовать сильный пароль и современные протоколы.

Краткое резюме

- Самые распространённые стандарты: WEP (устарел), WPA (устарел), WPA2 (до сих пор актуален при правильной настройке), WPA3 (наилучший выбор).

- Проверьте тип защиты в настройках ОС или в веб‑интерфейсе роутера.

- При необходимости обновите роутер, включите WPA3 или WPA2+AES, смените пароли и отключите небезопасные функции.

- Используйте гостевые сети и сегментацию для устаревших устройств.

Важно: безопасность — это не единовременная задача. Регулярно проверяйте настройки, обновляйте прошивку и следите за появлением уязвимостей.

Похожие материалы

Продвижение писателя в LinkedIn

Создать анимированный GIF из видео

Как побеждать кемперов в шутерах

Изменить цвет панели навигации Android

Окрасить статус-бар Android под приложение