Как зашифровать файл и надёжно защитить важные данные

У многих из нас есть особенно важные или чувствительные файлы: банковские документы, старые семейные фотографии или хобби, которое не хочется афишировать. Хранить такие файлы просто на ноутбуке или ПК небезопасно. Устройство могут украсть, а простая ошибка в браузере или заражение шпионским ПО даст злоумышленнику полный доступ. Лучший способ защитить отдельные файлы и папки — зашифровать их.

Что такое шифрование файлов

Шифрование файла преобразует его содержимое в нечитаемый набор байтов. Для восстановления текста требуется криптографический ключ — пароль или код. Только человек, знающий этот ключ, сможет расшифровать данные. Шифрование может отличаться по скорости, эффективности и устойчивости в зависимости от длины ключа, алгоритма и способа управления ключами.

Ключевая идея: вместо того, чтобы постоянно защищать весь диск, вы делаете так, чтобы доступ к содержимому файла требовал единственного секрета — пароля.

Зачем шифровать файлы

Есть несколько причин шифровать отдельные файлы:

В дороге

Если вы носите ноутбук с собой или используете устройство в публичных местах, шифрование закроет доступ к личным файлам в случае кражи устройства или установки вредоносного ПО через открытые Wi‑Fi сети.

При передаче данных

Облачные хранилища, флешки и электронная почта не гарантируют абсолютную конфиденциальность. Шифруя файл перед отправкой, вы сохраняете защищённость даже при перехвате.

Многоуровневая защита

Кибербезопасность работает слоями. Шифрование — ещё один барьер, который усложняет работу злоумышленнику.

Сохранение целостности и соответствие требованиям

Некоторые данные теряют практическую ценность при утрате целостности. Для организаций шифрование — часть соответствия нормам защиты данных.

Какие файлы стоит шифровать

Выбор субъективен и зависит от того, какую информацию вы считаете критичной. Тем не менее есть файлы, которые стоит зашифровать всем:

- Финансовые документы и реквизиты.

- Юридические документы.

- Личные данные, позволяющие идентифицировать человека (PII).

- Доверительные проектные файлы.

- Резервные копии и архивы.

В общем: шифруйте всё, что может использоваться против вас — от кражи личности до шантажа.

Связанный материал: Как зашифровать резервную копию iPhone или iPad

Почему не стоит сразу шифровать весь диск без необходимости

Полное шифрование диска (FDE, full disk encryption) защищает все данные на устройстве, но для среднестатистического пользователя оно может оказаться избыточным. Минусы:

- Замедление работы на слабых устройствах.

- Усложнение процесса резервного копирования и восстановления.

- Не защищает файлы во время их передачи.

Если у вас все данные крайне чувствительны и устройство достаточно мощное — FDE уместно. В противном случае предпочтительнее выбирать шифрование отдельных файлов и контейнеров.

Как зашифровать файл на практике

Лучше использовать специализированное ПО. Ниже — проверенные варианты для Windows, macOS и кроссплатформенные инструменты.

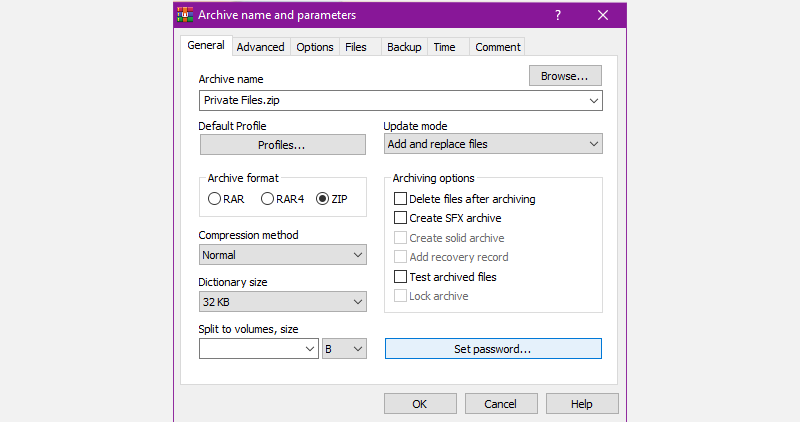

Как зашифровать файлы в Windows (архив через WinRAR / 7‑Zip)

WinRAR и 7‑Zip часто используются для сжатия и поддерживают шифрование архива паролем.

Подготовьте папку с файлами, которые хотите зашифровать, затем:

- Кликните правой кнопкой по файлу или папке.

- Выберите «Добавить в архив» (Add to archive) для WinRAR или «Добавить в архив» у 7‑Zip.

- Выберите формат ZIP или 7z.

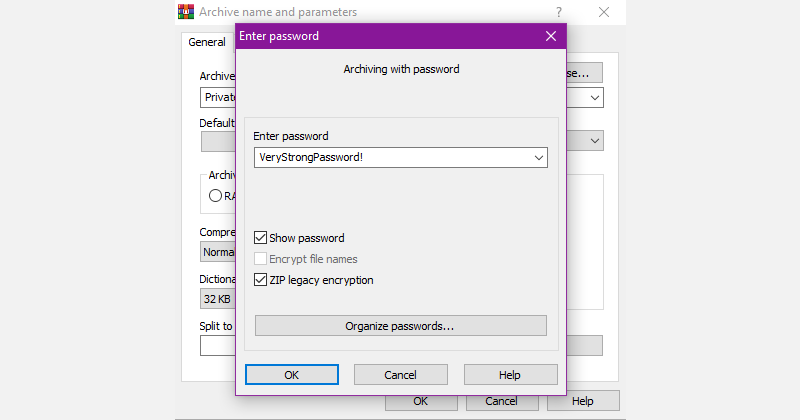

- Нажмите «Установить пароль» (Set password).

- Введите надёжный пароль и, если есть опция, используйте современный метод (AES‑256), а не устаревшую ZIP legacy encryption.

- Подтвердите и дождитесь создания архива — процесс зависит от объёма файлов.

Важно: выбирайте AES‑256, когда это возможно. Старые ZIP‑шифры легко взламываются.

Как зашифровать файлы в macOS

macOS позволяет создать зашифрованный образ диска без стороннего ПО.

Инструкция:

- Соберите файлы в одну папку на Рабочем столе.

- Откройте «Дисковая утилита» или используйте Терминал.

Пример с Терминалом:

cd ~/Desktop

hdiutil create -encryption -stdinpass -srcfolder "МояПапка" "МояПапка_encrypted.dmg"Терминал запросит пароль и создаст зашифрованный .dmg‑образ. Альтернативы: iZIP, BetterZip.

Контейнеры и контейнерное шифрование (VeraCrypt)

Для полноценной защиты используйте контейнеры VeraCrypt (наследник TrueCrypt). Контейнер похож на файл‑сейф: вы монтируете его как виртуальный диск, копируете файлы внутрь, затем размонтируете.

Плюсы:

- Поддержка сильных алгоритмов AES, Serpent, Twofish.

- Возможность создания скрытых томов.

- Кроссплатформенность (Windows, macOS, Linux).

Минусы: немного сложнее в настройке для начинающих.

Шифрование командной строкой с OpenSSL

Для продвинутых пользователей удобны команды OpenSSL для быстрой симметричной защиты:

# Шифрование

openssl enc -aes-256-cbc -salt -in important.pdf -out important.pdf.enc

# Расшифровка

openssl enc -d -aes-256-cbc -in important.pdf.enc -out important.pdfИспользуйте PBKDF2/Argon2 для защиты пароля и избегайте простых паролей.

Основные типы шифрования в одном предложении

- Симметричное шифрование: один ключ для шифрования и расшифровки (быстро, подходит для больших файлов). Пример: AES‑256.

- Асимметричное шифрование: пара ключей (публичный и приватный). Удобно для обмена ключами, но медленнее. Пример: RSA.

- Хэширование: превращает данные в короткий отпечаток; не предназначено для восстановления исходного файла.

Алгоритмы и длины ключей, о которых стоит знать

- AES‑128 и AES‑256 — стандарт для симметричного шифрования; AES‑256 безопаснее против некоторых атак.

- RSA‑2048/4096 — часто используется для обмена ключами и цифровых подписей.

- Argon2 и PBKDF2 — функции для безопасного преобразования пароля в ключ (KDF).

Эти названия — отраслевые стандарты, и их поддерживают большинство современных инструментов.

Когда шифрование может не помочь

Шифрование защищает данные в покое и при передаче, но есть классы угроз, где шифрование бессильно:

- Кража ключа или пароля. Если злоумышленник получил пароль, он получает доступ к файлу.

- Зловред, перехватывающий ввод с клавиатуры (кейлоггер) или данные до/после расшифровки.

- Физический доступ к устройству с возможностью снять снимок памяти (cold boot атаки) или извлечь диск.

- Неправильная реализация или использование устаревших алгоритмов.

Важно понимать: шифрование — часть общей стратегии безопасности, а не универсальное решение.

Контрольный список для разных ролей

Домашний пользователь:

- Шифруйте финансовые документы и резервные копии.

- Используйте менеджер паролей.

- Держите резервную расшифрованную копию в безопасном месте.

Путешественник:

- Используйте контейнеры (VeraCrypt) на флешке.

- Включайте двухфакторную аутентификацию для облачных хранилищ.

- Не оставляйте устройство без присмотра.

Сисадмин / IT‑специалист:

- Настройте централизованное управление ключами и резервное копирование ключей.

- Используйте аппаратные модули HSM или TPM для хранения ключей.

- Внедряйте политики ротации ключей и аудита доступа.

Критерии приёмки

- Файл открывается только при вводе корректного пароля.

- При попытке открыть без ключа содержимое нечитаемо.

- Процесс шифрования и расшифровки воспроизводим и документирован.

- Резервная копия зашифрованного файла хранится отдельно.

Сценарий инцидента: потеря пароля

- Оцените критичность данных.

- Проверьте наличие резервных копий с другим паролем или ключом.

- Если резервной копии нет, попытки восстановления без брутфорса маловероятны (зависит от силы пароля).

- Для корпоративных данных задействуйте процедуру восстановления ключей/эскроу.

- После инцидента поменяйте пароли и пересмотрите политику управления ключами.

Важно: для многих реалистичных сценариев восстановить зашифрованный файл без оригинального ключа невозможно.

Примеры использования OpenSSL и утилит

Шифрование симметричным ключом AES:

openssl enc -aes-256-cbc -pbkdf2 -salt -in secrets.txt -out secrets.txt.enc

# Расшифровка

openssl enc -d -aes-256-cbc -pbkdf2 -in secrets.txt.enc -out secrets.txtСоздание контейнера VeraCrypt — быстрый план действий:

- Создайте новый том в VeraCrypt.

- Выберите размер и алгоритм (AES/Serpent/Twofish) и задать пароль.

- Отформатируйте внутренний том и примонтируйте его как диск.

- Скопируйте файлы внутрь и затем размонтируйте.

Риски и возможные меры смягчения

- Риск: слабый пароль. Митигирование: длинные случайные пароли, менеджер паролей, двухфакторная аутентификация.

- Риск: утечка ключа. Митигирование: хранение ключей в HSM/TPM, политика ротации.

- Риск: уязвимость ПО. Митигирование: обновления, использование проверенных реализаций.

Советы по созданию пароля для шифрования

- Длина важнее сложности: 12–20+ символов для персонального использования.

- Избегайте очевидных фраз и личной информации.

- Используйте менеджер паролей для генерации и хранения.

- По возможности применяйте фразы‑пароли или случайные наборы слов.

Таблица совместимости и рекомендации по выбору

Windows:

- Быстрое решение: 7‑Zip с AES‑256.

- Контейнер/том: VeraCrypt.

- FDE: BitLocker для корпоративных ноутбуков.

macOS:

- Быстрое решение: зашифрованный образ .dmg.

- Контейнер: VeraCrypt.

- FDE: FileVault для полного шифрования диска.

Linux:

- Инструменты: OpenSSL, GPG, LUKS для шифрования разделов.

Альтернативные подходы

- GPG/PGP — для зашифрованной передачи и хранения с использованием асимметрии.

- LUKS — для шифрования разделов и дисков в Linux.

- Облачное шифрование на клиенте (client‑side encryption) — шифруйте до заливки в облако.

Факто‑бокс: что важно помнить

- Используйте современные алгоритмы: AES‑256, RSA‑2048/4096, Argon2 для KDF.

- Пароль — единственная точка отказа для большинства личных решений.

- Резервное копирование ключей критично для восстановления.

Мини‑методология выбора способа шифрования

- Оцените ценность данных и угрозы.

- Выберите модель: отдельный файл, контейнер или полный диск.

- Подберите инструмент с поддержкой современных алгоритмов.

- Настройте управление ключами и резервные копии.

- Тестируйте процесс восстановления.

Быстрая шпаргалка команд и примеров

- Создать зашифрованный ZIP (7‑Zip GUI) — выбрать AES‑256 и поставить пароль.

- OpenSSL: см. выше команды.

- VeraCrypt: создание нового тома → форматирование → монтирование → копирование → демонтирование.

Когда не шифровать

- Временные файлы с несущественной информацией.

- Если вы не можете обеспечить безопасное хранение пароля и резервных копий.

Privacy и соответствие регуляциям

Шифрование помогает соответствовать требованиям по защите персональных данных: оно уменьшает риск утечки PII и помогает при проверках GDPR/локальных регуляций. Однако само шифрование не заменяет политики доступа, аудит и управление инцидентами.

Заключение

Шифрование — мощный инструмент для защиты личных и корпоративных данных. Оно снижает риск несанкционированного доступа и даёт уверенность при передаче файлов. Но важно помнить: шифрование работает только в рамках общей стратегии безопасности — сильные пароли, менеджеры паролей, резервные копии и обновления критичны для сохранения эффективности.

Цитата специалиста: «Шифрование — это один из самых доступных и эффективных способов защитить данные, но оно требует дисциплины в управлении паролями и резервными копиями».

Image Credit: Piqsels.

Mermaid диаграмма для выбора способа шифрования:

flowchart TD

A[Нужно зашифровать файлы?] --> B{Тип данных}

B --> |Много малых файлов| C[Создать зашифрованный контейнер 'VeraCrypt']

B --> |Один большой архив| D[Сжать и зашифровать '7-Zip/AES']

B --> |Весь диск| E[Рассмотреть FDE: BitLocker/FileVault/LUKS]

C --> F[Настроить пароль и резервную копию ключа]

D --> F

E --> F

F --> G[Тест восстановления]Краткое резюме

- Шифруйте всё, что стоит защитить: документы, резервные копии, PII.

- Для личного использования чаще всего достаточно зашифрованных архивов или контейнеров.

- Сохранение пароля и резервных копий ключей — критично.

- Шифрование — часть общей стратегии безопасности, а не панацея.

Похожие материалы

Объединение листов и файлов Excel — быстрые способы

Цифровой минимализм: порядок в файлах, фото и паролях

Бесплатный хостинг на старом ноутбуке или ПК

Outlook не синхронизирует почту в Windows — как исправить

Временные разрешения Android с Bouncer