Защита от соления электронной почты и атак гомоглифами

Быстрые ссылки

- Как работает соление писем

- Как заметить атаку с солением

- Просмотр исходного кода — ваш лучший друг

- Что такое атаки гомоглифами

Электронные спам‑фильтры защищают почту от мошенников и вредоносного ПО, но злоумышленники адаптируются. Новая техника — «соление» писем — помогает обходить фильтры. В этой статье объяснено, как она работает, как её распознать и какие практики применить, чтобы не стать жертвой.

Как работает соление писем

Соление (email salting) — это приём, при котором отправитель специально искажает HTML‑код письма, чтобы фильтры не распознали подозрительные слова или фразы, при этом визуально получателю показывается нормальный текст. Проще говоря: на экране вы видите «Bank of America», а в HTML между буквами прячутся невидимые или «лишние» символы.

Типичные приёмы:

- Вставка нулевой ширины (zero‑width) символов и non‑joiner — они не видны в браузере, но ломают строку в исходном коде.

- Замена символов на внешне идентичные из других алфавитов (гомоглифы) — например, латинская «o» заменяется на кириллическую «о» с другим Unicode.

- Замена текста изображениями — злоумышленник вставляет картинку со «вниманием» вместо текста, чтобы фильтр не проанализировал содержимое.

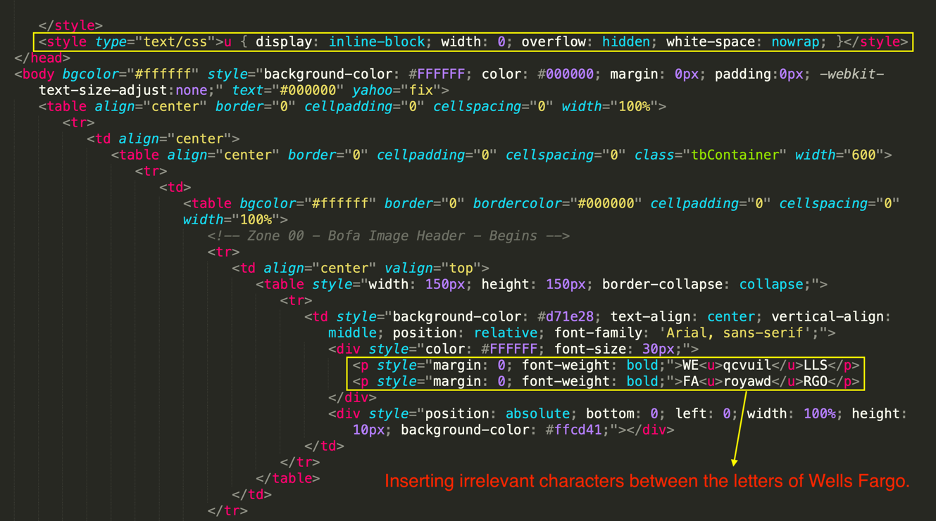

Пример наглядно: вы видите WELLS FARGO, но в исходном коде буквы перемешаны и между ними вставлены лишние символы: WEqcvuilLLS FAroyawdRGO. Внешне это одинаково, а фильтр видит «мусор».

Важно: соление и гомоглифы не ломают визуальное отображение, но сломают автоматическую фильтрацию или проверки, зависящие от точного совпадения строк.

Как заметить атаку с солением

Короткий ответ: вручную — да. Автоматически — сложнее.

Проверяйте письма по простым признакам:

- Ненужная срочность и давление: «срочно», «немедленно», ссылка «срочно обновить».

- Отсутствие персонализации: обращение «Dear Customer» вместо имени.

- Подозрительный адрес отправителя: небольшие изменения в домене или обычный Gmail/Hotmail для банковских уведомлений.

- Вложения или ссылки, которые ведут на подозрительные домены.

Если у вас остаётся сомнение, откройте исходный код письма и сравните видимый текст с тем, что в HTML. Это самый надёжный способ понять, добавлен ли «соль».

Когда доверять интуиции

Если письмо требует немедленных действий и вы не можете подтвердить источник — не выполняйте инструкции. Позвоните в организацию через официальный номер или войдите в аккаунт через официальный сайт вручную, а не по ссылке в письме.

Важно: даже если письмо выглядит правдоподобно, спам‑фильтр — это лишь первая линия защиты. Чувство насторожённости и простая проверка исходного кода часто спасают от фишинга.

Просмотр исходного кода — ваш лучший друг

Большинство почтовых клиентов позволяют посмотреть «исходник» сообщения. На примере Gmail: нажмите три точки в правом верхнем углу письма и выберите «Показать оригинал» или «Просмотр исходного кода». В исходном HTML вы увидите все скрытые символы, незаметные при рендеринге.

Если письмо легитимно, HTML‑тегирование будет аккуратным, текст в коде совпадает с видимым, нет длинных бессмысленных последовательностей символов.

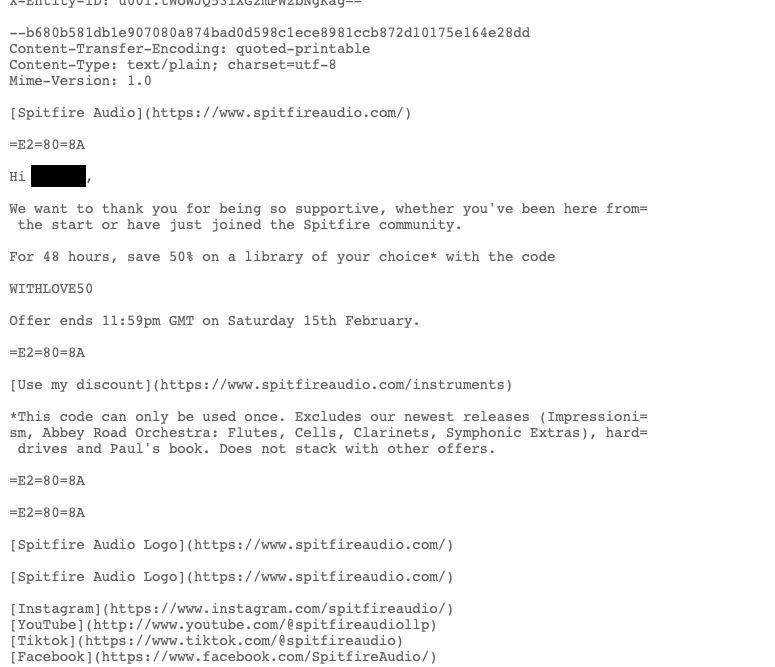

На другом примере между словами видно множество вставленных символов — это классический признак «соления».

Если вы не умеете быстро читать HTML, можно скопировать подозрительную фразу в текстовый редактор и удалить невидимые символы с помощью инструментов для отображения Unicode‑символов.

Что такое атаки гомоглифами

Гомоглифы — это символы из разных наборов символов, которые выглядят одинаково или очень похоже. Мошенник заменяет буквы на визуально схожие, но отличающиеся по коду символы. Примеры:

- Bank of America

- Bank of America (замена на полноширинный символ)

- Bank оf America (замена на кириллическую «о»)

Визуально вторые строки почти неотличимы, но URL, адрес электронной почты или имя домена с гомоглифами ведут не к реальной организации.

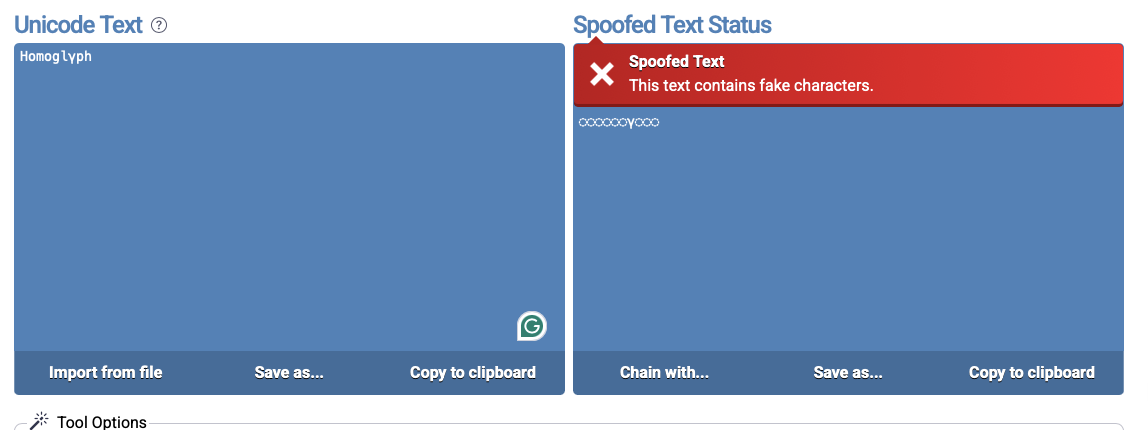

Есть онлайн‑инструменты, которые выявляют подменённые символы. Скопируйте текст в подобный сервис, и он укажет «подозрительные» символы.

Мини‑методика: как проверить подозрительное письмо за 60–120 секунд

- Не нажимайте ссылки и не открывайте вложения.

- Посмотрите адрес отправителя и домен.

- Проверьте текст на наличие странных пробелов или визуально похожих символов.

- Откройте «Просмотр исходного кода» и найдите вставки нулевой ширины или странные последовательности между буквами.

- Скопируйте подозрительную фразу в инструмент для поиска гомоглифов.

- Если письмо якобы от вашей компании, свяжитесь с ней по официальному каналу.

Чек‑лист по ролям

Пользователь (конечный):

- Не открывать вложения и не переходить по ссылкам из сомнительных писем.

- Проверить отправителя и домен вручную.

- Открыть исходный код при подозрении.

- Сообщать о мошеннических письмах в IT‑отдел.

IT‑администратор:

- Настроить SPF, DKIM и DMARC для всех корпоративных доменов.

- Внедрить обработку HTML и проверку Unicode на входящем шлюзе.

- Обучать сотрудников распознаванию фишинга и соления.

- Вести процедуру отчёта и быстрых блокировок доменов‑источников.

Менеджер по безопасности:

- Проводить тесты фишинга и отчётность.

- Включать в политику требования к электронной подписи писем (S/MIME или аналог).

- Анализировать инциденты и обновлять правила шлюза.

Когда эти методы не сработают

- Письмо проходит через специально настроенные сервисы, которые «очищают» HTML, оставляя визуальную целостность и при этом обходя ваши проверки.

- Если злоумышленник полностью контролирует доставку и DNS, он может настроить лёгкий поддельный домен с правильными SPF/DKIM записями для краткого времени.

- Пользователь звонит по указанному в письме телефону и сообщает данные — социальная инженерия работает вне почтовых фильтров.

В таких случаях нужны дополнительные меры: многофакторная аутентификация, строгие процедуры проверки транзакций и регулярные учения сотрудников.

Альтернативные и дополнительные подходы защиты

- Внедрить политики SPF/DKIM/DMARC и мониторить отчёты DMARC. Это не решит весь набор атак, но уменьшит количество поддельных писем.

- Использовать почтовый шлюз, который анализирует HTML и Unicode‑атаку, и удаляет нулевые символы или подмена символов.

- Внедрить цифровую подпись (S/MIME) для критичных рассылок — получатель увидит, что письмо подписано организацией.

- Обучать сотрудников регулярно и управлять тестами фишинга.

Тестовые сценарии и критерии приёмки

Критерии приёмки фильтра/процедуры детекции:

- Фильтр корректно обнаруживает вставки нулевой ширины в 95% тестовых писем (при условии существующих тестов и инструментов).

- Система помечает письма с доменами‑гомоглифами и переводит их в карантин.

- Пользователь получает понятные инструкции, если письмо помещено в карантин.

Тестовые кейсы:

- Письмо с видимым «WELLS FARGO», но с нулевыми символами в HTML — проверка, что фильтр помечает.

- Письмо, где одна буква «o» заменена на кириллическую «о» — проверка детектора гомоглифов.

- Письмо с текстом в виде изображения — проверка, что пользователь видит предупреждение о возможном фишинге.

Ментальные модели и эвристики

- «Стратегия трёх вопросов»: кто отправил, зачем это нужно срочно, почему письмо пришло сейчас?

- «Проверка по исходнику»: если есть сомнение — смотреть HTML.

- «Не по ссылке, а по официальному каналу»: никогда не переходите по ссылке для входа в аккаунт — открывайте сайт вручную.

Глоссарий (одной строкой)

- Соление: намеренная вставка невидимых или мусорных символов в HTML письма для обхода фильтров.

- Гомоглиф: символ, визуально похожий на другой, но с другим кодом Unicode.

- SPF/DKIM/DMARC: набор протоколов аутентификации почты для уменьшения спуфинга.

- S/MIME: стандарт цифровой подписи писем.

Решение в виде потока (быстрое руководство)

flowchart TD

A[Получено подозрительное письмо] --> B{Проверка визуала}

B -->|Срочность/давление| C[Не выполнять, связаться по оф. каналу]

B -->|Нет явных признаков| D[Просмотр исходного кода]

D --> E{Вставки или гомоглифы}

E -->|Да| F[Пометить как фишинг, сообщить в IT]

E -->|Нет| G[Проверить домен и DKIM/SPF]

G -->|Подозрительно| F

G -->|Чисто| H[Если сомневаетесь — позвонить/подтвердить]Что делать, если вы заподозрили компрометацию

- Не переходите по ссылкам и не открывайте вложения.

- Сохраните письмо и экспортируйте исходник для анализа.

- Сообщите в IT/Security и следуйте процедурам инцидента.

- Если переданы данные — смените пароли и включите MFA.

Краткое резюме

Соление и гомоглифы — приёмы, которые усложняют автоматическую фильтрацию и вводят пользователей в заблуждение. Простые привычки (не кликать по ссылкам, смотреть исходный код, проверять домен), технические меры (SPF/DKIM/DMARC, шлюзы, S/MIME) и регулярное обучение сотрудников заметно снижают риск успешных атак.

Важно: сочетайте технологии и человеческую бдительность. Даже лучший фильтр не заменит простого рефлекса — «подозрительно? проверить исходник и связаться напрямую».