Как распознать и защититься от избирательных мошенничеств

Быстрые ссылки

Рост избирательных мошенничеств

Как распознавать мошенничества, нацеленные на избирателей

Как защитить себя и заметить мошенничества в период выборов

В США многие получают большое количество сообщений, звонков и открыток в период избирательной кампании. Значительная часть таких сообщений — прямые мошенничества. В этой статье объяснено, почему мошенники активизируются во время выборов, какие методы они используют, как их распознать и что делать, чтобы не стать жертвой.

Рост избирательных мошенничеств

Мы живём в цифровую эпоху — это благоприятная среда для мошенников. Традиционные приёмы (фишинг, телефонные мошенничества) остаются, но появились новые инструменты: deepfake-аудио и видео, массовые регистрационные домены и поддельные сайты, имитирующие официальные донорские страницы. Мошенники совершенствуют сценарии, комбинируют каналы (электронная почта + SMS + голосовые звонки) и используют данные из публичных списков избирателей для таргетинга.

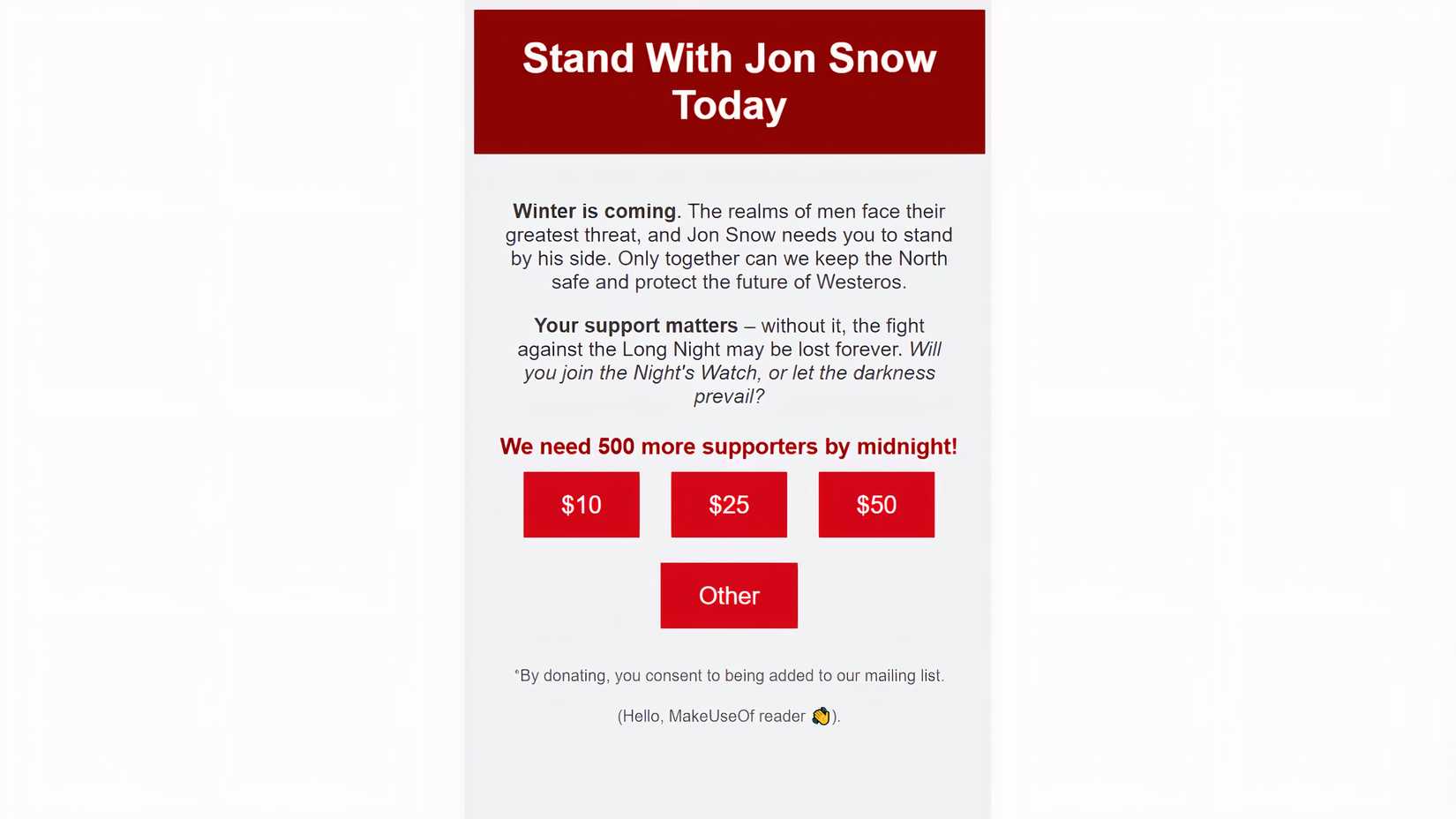

Избирательные мошенничества не новы: примеры манипуляций с избирателями описаны ещё в античных республиках, а в цифровую эпоху они приобрели масштаб и новые формы. На современных выборах часто используются криптовалютные разыгрыши, поддельные страницы для пожертвований и deepfake-ролики, якобы озвучивающие позицию кандидата.

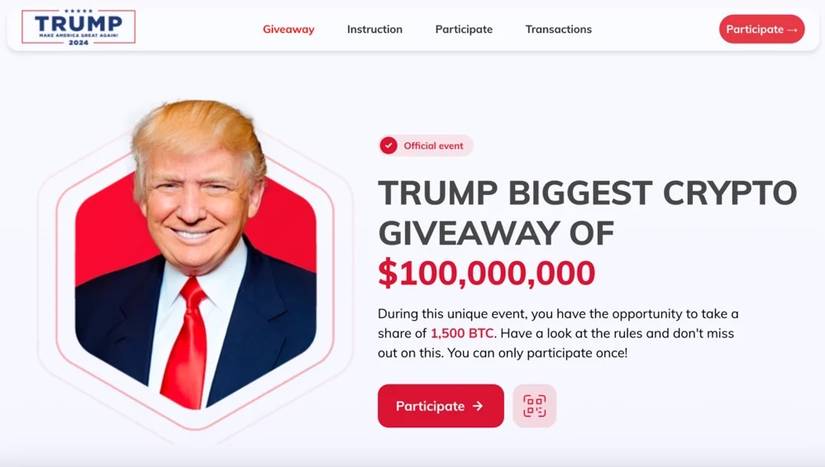

Одно из исследований реагентов по криптомониторингу выявило сайт с громким баннером и обещанием «TRUMP BIGGEST CRYPTO GIVEAWAY OF $100,000,000», что соответствует классической схеме мошенничества «удвоение криптовалюты». Другой распространённый приём — подмена голоса или изображения (deepfake), чтобы создать видимость поддержки того или иного кандидата.

Важно: мошенники испытывают разные подходы — от откровенно грубых подделок до тщательно сконструированных кампаний с имитированием официальных сайтов и организаций.

Как распознавать мошенничества, нацеленные на избирателей

Первые признаки мошенничества часто совпадают с общими индикаторами фишинга, но есть и специфические маркёры для выборов.

Признаки того, что сообщение или сайт может быть мошенничеством:

- Непрошеные сообщения с призывом срочно «поддержать», «пожертвовать» или «поделиться», часто с эмоциональным подтекстом.

- Ссылки с необычными доменами (дополнительные буквы, дефисы, нестандартные зоны верхнего уровня, например .site, .vip вместо .org или .com).

- Ошибки в тексте, некорректные логотипы или элементы брендинга, которые выглядят почти верно, но с небольшими отличиями.

- Невербальные попытки давления: «только сегодня», «последняя возможность», «ограниченные места».

- Требование перевести деньги в криптовалюте или на неофициальные кошельки.

- Звонок с предложением «срочно пожертвовать», при котором оператор настаивает на моментальном платеже по телефону.

Если вы сомневаетесь — делайте паузу. Мошенники рассчитывают на спешку и эмоциональную реакцию.

Сообщения и телефонные звонки

Часто мошеннические SMS и звонки содержат короткие ссылки и просьбы «поддержать» кандидата или «получить скидку/подарок». Эти ссылки ведут на фишинговые сайты, где просят данные карты или просят выполнить платёж.

Рекомендации при SMS и звонках:

- Не переходите по коротким или странным ссылкам из SMS.

- Не отправляйте ответ «STOP» автоматически; иногда это подтверждает вашу активность и увеличивает поток сообщений. (Если вы не уверены, сначала проверьте номер в поиске.)

- Никогда не называйте номер своей банковской карты, CVV или код из SMS связанного с вашим банком в ответ на звонок. Никогда.

- Если к вам обращаются с просьбой перевести деньги — положите трубку и перезвоните на официальный номер кампании либо воспользуйтесь официальным сайтом.

- Для голосовых сообщений: если человек просит данные, уточните имя организации, аккаунт и попросите письменную информацию на официальный e‑mail.

Пример социальной инженерии: звонок может начинаться как опрос или «короткий вопрос», а затем разговор постепенно переходит к просьбе о платеже. Это стандартный трюк — не поддавайтесь.

Open Secrets описывает случаи, когда создаются «фальшивые PAC» (политические комитеты), собирающие средства под видом поддержки кандидата, но фактически выводящие деньги.

Как защитить себя и заметить мошенничества в период выборов

В период выборов вы увидите много коммуникаций. Многие сообщения выглядят легитимно, потому что организации пользуются общедоступными списками избирателей. Однако в этом потоке могут прятаться мошенники.

Основные правила безопасности:

- Не отвечайте на сообщения с неизвестных номеров или адресов.

- Проверяйте подлинность отправителя: официальный сайт кампании, страницы в соцсетях с верификацией, контакт на официальной странице.

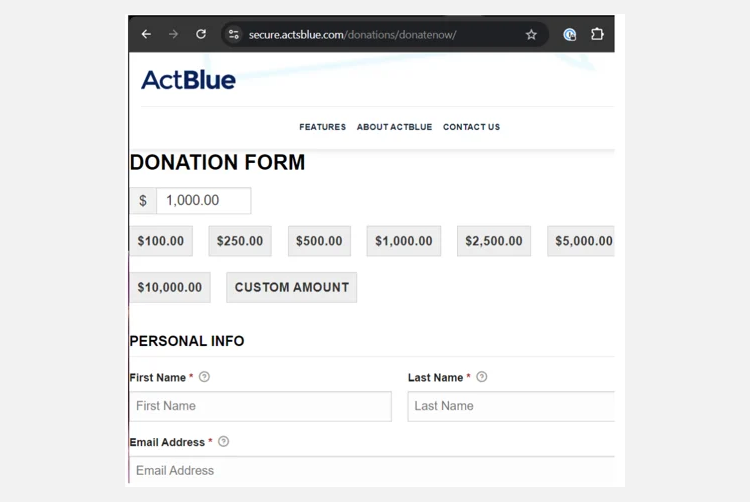

- Внимательно проверяйте URL при переходе на страницы пожертвований: одна лишняя буква может означать подмену (typosquatting).

- Никогда не платите по указаниям с сомнительных сайтов; проверьте реквизиты организации у официальных источников.

- При покупке билетов или участии в акциях используйте официальные платформы и оплачивайте только через проверённые платёжные шлюзы.

Hyas и другие аналитики отмечали всплеск регистрации доменов, имитирующих официальные адреса пожертвований; злоумышленники добавляют или заменяют символы в URL, чтобы вы не заметили подмену (пример: actblue vs. actsblue).

При малейших сомнениях действуйте по алгоритму: пауза — проверка — подтверждение — действие.

Мини‑методика проверки перед платёжом

- Пауза. Не переводите деньги немедленно. Отложите платёж минимум на 30 минут.

- Подтверждение источника. Перейдите с поисковой выдачи на официальный сайт организации (не по ссылке из письма/смс).

- Сверка домена. Проверьте домен на предмет лишних символов или странной зоны (.site, .vip и т. п.).

- Проверка контактных данных. Найдите официальную контактную страницу; позвоните или напишите на официальный e‑mail.

- Платёж через официальный шлюз. Если всё подтверждено, платите через указанные официальные каналы (карта с 3DS, платёжная система, банковский перевод на реквизиты организации).

Критерии приёмки для безопасной пожертвовательской страницы

- На сайте указан юридический адрес организации и регистрационные данные.

- Домен совпадает с официальным доменом организации, найденным в проверяемых источниках.

- Платёж проходит через известный платёжный провайдер (карта с подтверждением банка, PayPal, известный процессор).

- На сайте есть политика конфиденциальности и контакты для подтверждения переводов.

Чек-листы и роль‑ориентированные инструкции

Чек‑лист для избирателя (коротко):

- Не переходите по подозрительным ссылкам.

- Не передавайте реквизиты карт и коды по телефону.

- Сверяйте домен и контакты с официальными источниками.

- При сомнении делайте паузу и перепроверку.

Чек‑лист для сотрудников кампаний:

- Используйте только официальные домены и HTTPS.

- Публикуйте список официальных платёжных реквизитов на верной странице.

- Обучайте сторонников: как отличить подлинный запрос и куда жаловаться.

- Мониторьте новые домены, похожие на ваши (typosquatting) и оперативно блокируйте/предупреждайте.

Чек‑лист для специалистов безопасности/IT:

- Настройте DMARC/ SPF/ DKIM для доменов кампании.

- Мониторьте регистрацию похожих доменов и сообщайте хостерам.

- Настройте двухфакторную аутентификацию для админов.

- Подготовьте инструкции по обработке инцидентов и информированию общественности.

Матрица рисков и меры смягчения

- Риск: Фишинговые страницы для пожертвований. Смягчение: мониторинг доменов, публичное оповещение, проверка домена.

- Риск: Deepfake-видео и аудио. Смягчение: требование подтверждающих источников, проверка оригинальных каналов кандидата.

- Риск: Массовые SMS/звонки с мошенничеством. Смягчение: фильтры, блокировка номеров, публичные уведомления и рекомендации.

Когда методы защиты могут не сработать

- Если мошенник использует компрометированные официальные аккаунты (взлом почты кампании), базовые проверки домена и UI не помогут. В этом случае критично наличие процедур обнаружения взлома и быстрых каналов оповещения.

- Если жертва под давлением и действует импульсивно — пауза и проверка оставляют шансы предотвратить потерю средств.

Шаблон действий при обнаружении мошенничества (SOP)

- Сохраните все сообщения и скриншоты.

- Не удаляйте оригинальные письма/смс.

- Сообщите в официальные каналы кампании и в платёжный сервис (если были операции).

- При утечке платёжных данных — свяжитесь с банком и заблокируйте карту.

- Сообщите в правоохранительные органы и/или на платформы уведомлений о мошенничестве.

Пример решения — дерево принятия решений

flowchart TD

A[Поступило сообщение с просьбой о пожертвовании] --> B{Источник известен и официальен?}

B -- Да --> C{Домен совпадает с официальным?}

B -- Нет --> X[Не доверять; проверить через официальный сайт или по телефону]

C -- Да --> D{Платёжный шлюз надёжный?}

C -- Нет --> X

D -- Да --> E[Пройти платёж через официальный шлюз]

D -- Нет --> X

X --> Y[Отложить платёж; связаться с кампанией; при подозрении — сообщить]Краткий глоссарий

- Фишинг — попытка получить ваши данные через поддельные сайты или письма.

- Смшинг (smishing) — фишинг через SMS.

- Вишинг (vishing) — фишинг через голосовые звонки.

- Deepfake — синтезированное аудио/видео, имитирующее реального человека.

- Typosquatting — регистрация доменов с опечатками для перехвата трафика.

Рекомендации по безопасности для пожертвований

- Используйте официальные ссылки, найденные через поиск или официальные страницы кампании.

- Сохраняйте подтверждения перевода и проверяйте выписку банка.

- Если советуют оплатить в криптовалюте — отнеситесь с особой осторожностью; криптовалютные переводы часто необратимы.

Жалобы и куда обращаться

- При мошенничестве с платёжной картой — в ваш банк.

- При доменной подделке — к регистратору/провайдеру хостинга и на платформу жалоб.

- Публичные инциденты можно освещать в соцсетях вместе с официальным опровержением кампании.

Часто задаваемые вопросы

Q: Что делать, если я случайно оплатил на поддельный сайт?

A: Немедленно свяжитесь с банком, сообщите о мошенничестве, сохраните все доказательства; при возможности обратитесь в правоохранительные органы.

Q: Как быстро понять, что видео с кандидатом — deepfake?

A: Обратите внимание на неестественное движение губ, синхронизацию звука, странные тени и резкие артефакты; сравните с официальными видео на верифицированных каналах.

Итог

Избирательный цикл увеличивает количество коммуникаций, и в этом поле активизируются мошенники. Простые правила — пауза перед оплатой, проверка домена и контактов, отказ от передачи платёжных данных по телефону — существенно снижают риск стать жертвой. Кампании и технические специалисты должны внедрять защитные меры и оперативно информировать публику о возможных подделках.

Важно: если вы увидели подозрительную активность, сохраните все материалы и свяжитесь с официальными представителями кампании или вашим банком — часто именно быстрая реакция предотвращает большие потери.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента