Зловредные боты в социальных сетях: как распознать и что делать

Что такое зловредные боты в социальных сетях

Зловредный социальный бот — это аккаунт, управляемый алгоритмом или смешанным человеком и ботом, чья основная цель — навредить общественному диалогу или безопасности пользователей. Определение в одну строку: автоматизированный аккаунт с намерением манипулировать, вводить в заблуждение или компрометировать.

Важно понимать отличие: существуют полезные боты (например, боты для архивации твитов или чат-боты поддержки). Зловредные боты маскируются под людей и создают искусственную активность для достижения политических, коммерческих или криминальных целей.

Источник понимания мотивации: исследования и отчёты указывают, что за такими сетями могут стоять широкий спектр акторов — от одиночных авторов до организованных кампаний и государственных структур. Они действуют через усиление хештегов, координированные репосты и целенаправленный троллинг.

Почему это важно

- Боты искажают картину общественного мнения.

- Они усиливают поляризацию и распространяют фейки.

- Могут переносить пользователей на вредоносные сайты или красть данные.

Важно: не каждый автоматизированный аккаунт плох — отличие определяется намерением и эффектом.

Типы зловредных ботов

Изменённая подпись: Фоновое изображение, иллюстрирующее идею сетевых ботов, взаимодействующих в потоке сообщений.

Ниже — устойчивые категории по степени автоматизации и цели.

Полностью автоматизированные боты

Определение: аккаунты, которые генерируют контент и взаимодействуют полностью без постоянного человеческого контроля.

Поведение: ретвиты, массовые ответы по ключевым словам, автоматическое усиление хештегов.

Применение: распространение пропаганды, создание видимости массовой поддержки или протеста.

Боты с вредоносным ПО

Определение: автоматизированные аккаунты, цель которых — распространять ссылки на сайты с вредоносным ПО или фишингом.

Поведение: кликбейт-заголовки, поддельные новости, ссылки на внешние домены, маскирующиеся под легитимные издательства.

Риски: заражение устройств, компрометация учётных записей, утечка персональных данных.

Циборги (гибридные аккаунты)

Определение: аккаунты с заметной долей как автоматической активности, так и человеческих вмешательств.

Поведение: человек корректирует ответы или ведёт стратегию, бот обеспечивает частоту и масштаб распространения.

Зачем это делают: чтобы скрыть автоматическую природу аккаунта и повысить доверие аудитории.

Координированные сети

Определение: группы аккаунтов, работающие синхронно для достижения одной цели.

Поведение: одновременное продвижение одних и тех же материалов, перекрёстное ретвитирование, согласованные временные всплески активности.

Примечание: вредоносная кампания может использовать смешение всех категорий.

Поддерживают ли боты определённую политическую повестку?

Короткий ответ: боты сами по себе редко «предпочитают» одну идеологию — чаще они продвигают низкокачественный контент и целевую повестку, выгодную инициатору кампании. Отдельные аккаунты в сети обычно фокусируются на одной линии (например, антивакцинная риторика), но сеть в целом может работать на разные аудитории и стороны.

Исследования отмечают, что многие зловредные боты продвигают низкодоходные по надёжности источники и поднимают темы, которые вызывают эмоциональные реакции.

Как распознать бота: признаки и эвристики

Изменённая подпись: Скриншот мобильного приложения с лентой сообщений, демонстрирующий паттерны повторяющегося контента.

Общие признаки (красные флаги):

- недавно созданный аккаунт;

- высокочастотная активность без перерывов;

- однообразный словарный запас и повторяющиеся фразы;

- долгие случайные числа в имени пользователя;

- одинаковые подписи/аватары в сети аккаунтов;

- мало оригинального контента, много ретвитов и репостов;

- быстрые ответы 24/7;

- координированное усиление (несколько аккаунтов ретвитят одно и то же за короткое время).

Качество диалога: реальные люди смешивают темы — от личных наблюдений до профессиональных комментариев. Если аккаунт всегда «в теме» и никогда не отклоняется на бытовую рутину, это подозрительно.

Важно: ни один признак по отдельности не доказывает автоматизацию. Оцените совокупность сигналов.

Практические методы верификации

- Проверьте историю аккаунта: даты, интервалы между постами, наличие оригинального контента.

- Посмотрите сеть связей: кто ретвитит и кто упоминает — совпадает ли это с органичным кругом?

- Обратите внимание на платформы публикации: указание в метаданных о сторонних сервисах (Cheap Bots, Done Quick! и т. п.) — подсказка автогенерации.

- Проверьте изображение профиля через обратный поиск по картинке.

- Анализируйте язык: шаблонные фразы, чрезмерная поляризация, отсутствие нюансов.

Инструменты для поиска и анализа ботов

Ни один инструмент не даёт стопроцентной уверенности. Совместное использование автоматизированных инструментов и ручной проверки даёт лучший результат.

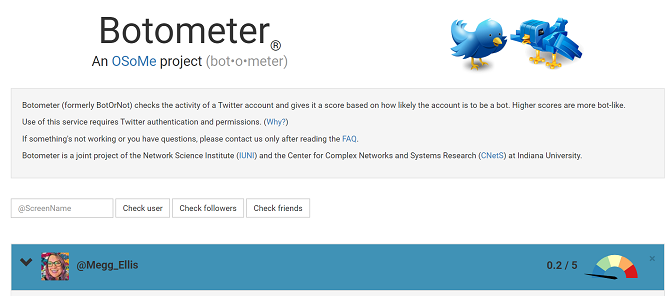

1. Botometer

Изменённая подпись: Интерфейс Botometer с оценкой вероятности автоматизации аккаунта.

Коротко: инструмент от исследователей, который оценивает показатели аккаунта и выставляет вероятность автоматизации. Полезен анализ фолловеров — бот-сети часто взаимно усиливают друг друга.

Как использовать: смотрите не только абсолютный балл, но и распределение по метрикам (активность, содержание, сеть).

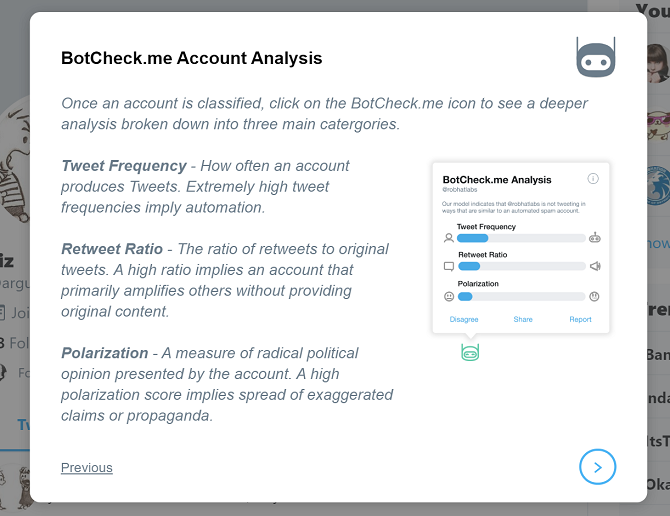

2. BotCheck.me

Изменённая подпись: Экраны BotCheck.me с факторами анализа: частота постов, ретвиты, поляризованный язык.

Коротко: расширение для браузера и веб-инструмент, оценивает вероятную пропагандистскую направленность. Позволяет пользователям отмечать неверные классификации, что помогает улучшать модель.

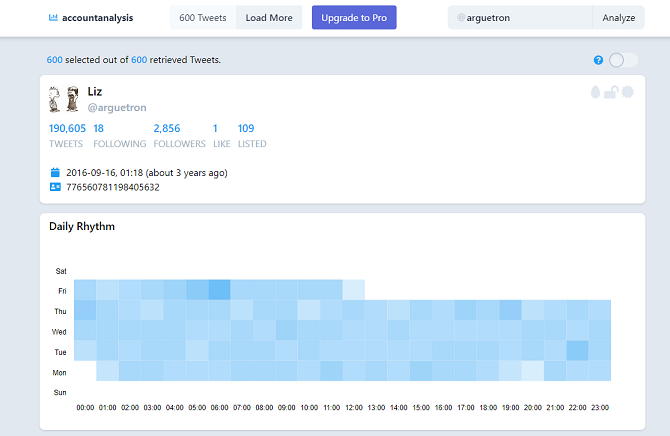

3. Account Analysis

Изменённая подпись: Визуализации из Account Analysis, показывающие ритм публикаций и используемые интерфейсы.

Коротко: инструмент, показывающий временные ритмы постинга и метаданные. Полезен, когда другие детекторы промахиваются — например, если аккаунт публикует оригинальные твиты, но делает это круглосуточно.

4. Social Bearing

Изменённая подпись: Обзор статистики Social Bearing: частота твитов, ретвиты, тональность языка.

Коротко: даёт сводку статистики аккаунта без входа через Twitter. Удобно для быстрого осмотра активности, ретвитов и тональности.

Когда инструменты ошибаются: примеры и ограничения

- Аккаунты активных журналистов или PR-агентств могут выглядеть как боты из-за частоты постинга.

- Организации с централизованным управлением соцсетями могут использовать планировщики — это не делает их ботами.

- Хорошо реализованные циборги с человеческими правками могут обходить автоматический детект.

Контрпример: полезный бот-архиватор (Thread Reader App) публикует контент механически, но служит явной и прозрачной цели. Ключевое отличие — прозрачность и отсутствие вредоносного намерения.

Мини-методология для анализа подозрительных аккаунтов (шаг за шагом)

- Сбор данных: сохраните URL профиля, скриншоты, набор последних 200 постов.

- Первичная проверка: дата создания, аватар, биография, количество подписчиков и подписок.

- Поведенческий анализ: интервалы публикаций, использование платформы (метаданные), процент ретвитов.

- Сетевая проверка: кто взаимодействует, есть ли повторяющиеся кластеры.

- Контент-анализ: тональность, использование мультимедиа, ссылки, домены.

- Кросс-проверка инструментами: Botometer, Account Analysis, Social Bearing, BotCheck.

- Ручная верификация: обратный поиск изображений, проверка источников ссылок.

- Оценка риска: присвойте уровень (низкий/средний/высокий) и рекомендованные действия.

Результат: отчёт с аргументированными выводами и набором шагов по реагированию.

Рольовые чек-листы

Ниже — краткие контрольные списки для разных ролей.

Для журналиста

- Проверить историю публикаций и временные паттерны.

- Сделать обратный поиск фото профиля.

- Найти другие аккаунты, ретвитящие одного и того же автора.

- Запросить подтверждение у источника через альтернативные каналы.

Для модератора сообщества

- Оценить вредоносность контента (мобинг, фишинг, дезинформация).

- При подтверждении нарушения — заблокировать/удалить и сохранить доказательства.

- Уведомить команду аналитики для сетевого анализа.

Для исследователя

- Экспортировать набор данных для сетевого анализа.

- Построить графы взаимодействий и временные паттерны.

- Сравнить с эталонными профилями ботов.

Для обычного пользователя

- Не переходите по подозрительным ссылкам.

- Проверяйте источники перед репостом.

- Сообщайте о подозрительных аккаунтах платформе.

Playbook модерации и ответ на инцидент

- Обнаружение: автоматические сигналы или сообщения пользователей.

- Изоляция: временно ограничьте распространение подозрительных постов.

- Сбор доказательств: экспорт логов, скриншотов, списков взаимодействий.

- Анализ: примените инструменты и ручную проверку.

- Действие: удалить контент, заблокировать аккаунты, сообщить в платформу.

- Отчёт: документируйте меры и результаты для последующего анализа.

- Восстановление: при ошибочном блоке реализуйте процедуру апелляции.

Критерии приёмки: удалённый/заблокированный аккаунт должен быть подтверждён как автоматизированный и нарушающий правила платформы.

Примеры тест-кейсов для оценки детекторов ботов

- Тест 1: реальный активный журналист с планировщиком постов — детектор не должен классифицировать как бот.

- Тест 2: полностью автоматизированный ретвит-бот — детектор должен пометить как бот.

- Тест 3: гибрид (циборг) с 40% ручных постов — детектор должен дать предупреждение о смешанном характере.

- Критерий успешности: точность распознавания ≥ разумного порога для ваших задач (оцените ROC/Precision/Recall, если возможно).

Decision tree для быстрой оценки аккаунта

flowchart TD

A[Начало: выбран аккаунт] --> B{Дата создания < 6 мес?}

B -- Да --> C{Есть оригинальные посты?}

B -- Нет --> D{Постоянная 24/7 активность?}

C -- Нет --> E[Высокая вероятность бота]

C -- Да --> F{Используются сторонние сервисы для автопостинга?}

F -- Да --> G[Возможный бот или циборг — дополнительная проверка]

F -- Нет --> H[Низкая вероятность бота — проверить сеть связей]

D -- Да --> E

D -- Нет --> HИспользуйте дерево как быстрый фильтр; детальные выводы делайте на основании совокупности сигналов.

Правовые, этические и вопросы приватности

- Законность действий: автоматизация сама по себе не всегда незаконна, но распространение вредоносного ПО, мошенничество и хищение данных — преступны.

- Этическая оценка: журналисты и исследователи должны отмечать неизвестные аккаунты и не публиковать предположения как факты.

- GDPR и приватность: при анализе аккаунтов избегайте сбора и хранения персональных данных, превышающих необходимый минимум. Если вы экспортируете данные пользователей, учитывайте локальные правила хранения и удаления данных.

Что делать пользователю: чек-лист для повседневной безопасности

- Не переходите по коротким ссылкам из непроверенных аккаунтов.

- Всегда проверяйте источник перед репостом.

- Сообщайте о подозрительных аккаунтах платформе.

- Используйте двухфакторную аутентификацию и актуализируйте пароли.

Таблица сравнения инструментов (кратко)

| Инструмент | Что даёт | Плюсы | Минусы |

|---|---|---|---|

| Botometer | Оценка вероятности бота | Анализ фолловеров, исследовательская база | Нет стопроцентной гарантии |

| BotCheck.me | Быстрая оценка и расширение | Удобство в браузере, отчётность | Зависит от обучающей выборки |

| Account Analysis | Ритмы постинга и интерфейсы | Хорош для обнаружения круглосуточных паттернов | Не даёт балльной оценки |

| Social Bearing | Быстрые статистики аккаунта | Не требует входа в Twitter | Ограничения по глубине данных |

1‑строчная глоссарий

- Бот: автоматизированный аккаунт.

- Циборг: гибридный аккаунт с бот- и человеком-контентом.

- Координированная кампания: сеть аккаунтов, работающих согласованно.

- Фишинг: попытка выманить учетные данные через ложные ссылки.

Социальная превью‑версия (OG) и короткое объявление

OG title: Зловредные боты в соцсетях — распознавать и реагировать OG description: Как отличить бота от человека, какие инструменты использовать и что делать при обнаружении. Практическая методика и чек-листы.

Короткое объявление (100–200 слов): Зловредные боты в социальных сетях больше не редкость. Они маскируются под людей и влияют на политические дискуссии, распространяют фейки или вредоносные ссылки. В этой статье — что такое такие боты, как их распознать и какие инструменты применять. Вы найдёте практическую методологию для расследования, ролльные чек-листы для журналистов и модераторов, decision tree для быстрой оценки и playbook действий при инциденте. Материал поможет безопаснее ориентироваться в ленте и сократить влияние фейков.

Когда детекция терпит неудачу и альтернативные подходы

Почему детекторы ошибаются:

- Похожесть паттернов у реальных высокоактивных пользователей и ботов.

- Новые техники маскировки (гибриды, динамические профили).

Альтернативные подходы:

- Сетевой анализ кластеров взаимодействия.

- Лингвистический анализ (стилистика, повторы, семантические шаблоны).

- Кросс-платформенная проверка (участники активны одновременно в разных сетях).

Заключение

- Зловредные боты действуют ради влияния или вреда, и их всё сложнее отличить от людей.

- Используйте сочетание автоматических инструментов и ручной проверки.

- Для журналистов и модераторов необходимы шаблоны действий и документированные процедуры.

Важно: не полагайтесь на один признак или один инструмент. Всегда оценивайте контекст и сохраняйте доказательства перед любыми блокировками.

Часто задаваемые вопросы

Как быстро понять, бот это или нет?

Посмотрите совокупность признаков: дата создания, ритм публикаций, доля ретвитов, сеть ретвитящих аккаунтов и использование сторонних сервисов. Один признак недостаточен.

Могу ли я доверять Botometer и другим инструментам?

Инструменты помогают ориентироваться, но дают вероятностные оценки. Лучший результат достигается при комбинировании нескольких источников.

Что делать, если я случайно репостнул материал от бота?

Удалите репост, опубликуйте уточнение (если материал ошибочен), проверьте аккаунт и при необходимости сообщите в платформу.

Изображение: sdecoret/ Depositphotos

Краткое резюме:

- Определите категорию подозрительного аккаунта.

- Проверьте поведенческие и сетевые признаки.

- Примените инструменты и ручную верификацию.

- Следуйте playbook модерации при подтверждении вредоносной активности.

Похожие материалы

Калибровочные кадры в астрофотографии — руководство

Проверить число циклов зарядки iPhone

SPI и I2C на Raspberry Pi: включение и использование

Как подписать PDF: 6 проверенных способов

Alt-Tab не работает в Windows — как исправить