Как обнаружить и защититься от вирусов на смартфоне

В последние годы смартфоны стали неотъемлемой частью нашей жизни: в них хранятся пароли, банковские приложения, личные фото и деловая переписка. В то же время мобильные операционные системы и магазины приложений постоянно совершенствуются, но это не делает устройства полностью безопасными. Мобильные вирусы существуют, они развиваются и иногда обходят защиту. В этой статье подробно разберём историю атак, какие есть симптомы заражения, как диагностировать и удалить вредоносное ПО, а также приведём практический план действий и чек-листы для разных ролей.

Как смартфон может заразиться

Определение: вредоносное ПО — программы, разработанные для нанесения вреда, кражи данных или получения несанкционированного доступа.

Смартфон может заразиться разными способами. Ниже перечислены основные векторы заражения и простая объясняющая фраза для каждого:

- Загрузка из ненадёжных источников — установка приложений вне официальных магазинов повышает риск.

- Фишинг и мошеннические ссылки — вредоносная страница может предложить установить „обновление“ или ввести данные.

- Уязвимости в системе или приложениях — старые версии ОС и приложений дают злоумышленнику лазейку.

- Подключения по ненадёжным Wi‑Fi и Bluetooth — атакующий может внедриться в трафик или посылать установочные пакеты.

- Рутинг и джейлбрейк — снятие ограничений системы увеличивает права для приложений и ущерб при компрометации.

Важно: действие одного из этих факторов достаточно, чтобы устройство стало уязвимым.

История значимых атак и почему это важно

Понимание истории помогает оценить угрозу:

- 2004 — Cabir: демонстрация возможности распространения через Bluetooth. Вред минимальный, но показал концепт «червя» для телефонов.

- 2005 — Commwarrior: первый массовый пример распространения через MMS, что нарушило локальность атак Bluetooth.

- Примеры для Android: семейства троянов и бэкдоров часто пытались повысить привилегии и передавать личные данные на управляющие серверы.

- Для iOS уязвимости часто использовались в джейлбрейкнутых устройствах — Ikee показал, что даже iOS не застрахована при снятии ограничений.

Вывод: с ростом функционала смартфонов растут и мотивы злоумышленников. Сегодня целью чаще всего становятся деньги, персональные данные и контроль над устройством.

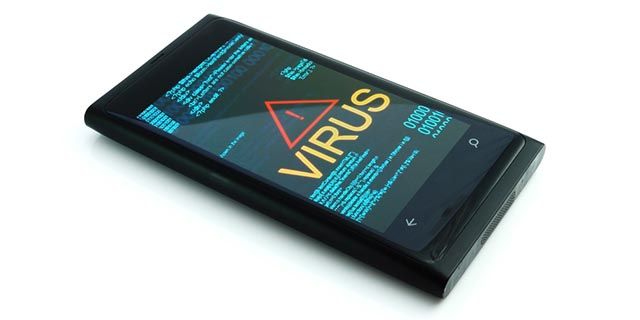

Признаки заражения смартфона

Основные индикаторы, которые нельзя игнорировать:

- Резкое снижение времени работы батареи. Малвари постоянно работает в фоне и тратит ресурсы.

- Замедление работы и повышенная загрузка CPU. Приложения реагируют медленнее, интерфейс «тормозит».

- Перепады в трафике данных. Неожиданный рост трафика может сигнализировать о пересылке данных.

- Необычные SMS/MMS или списки исходящих сообщений, которых вы не отправляли.

- Всплывающие окна с предложениями установить обновления или с предупреждениями — часто это фейковые уведомления.

- Постоянные краши приложений и неожиданные перезагрузки.

- Звонки, которые внезапно прерываются или переадресуются.

Примечание: некоторые из этих симптомов могут быть вызваны безвредными приложениями или аппаратными проблемами. Но при совокупности признаков стоит действовать как при высоком риске.

Как обнаружить и удалить вредоносное ПО — пошаговый план

Ниже — практическая методика для пользователя, который подозревает заражение.

Изоляция устройства

- Выключите Wi‑Fi и мобильные данные. Отключите Bluetooth.

- Переведите устройство в режим «В самолёте», чтобы предотвратить утечку данных.

Индикативная диагностика

- Просмотрите список установленных приложений: обратите внимание на те, что вы не устанавливали или которые вызывают подозрения.

- Проверьте разрешения приложений: приложения с неадекватными правами (SMS, телефон, доступ к контактам) — красный флаг.

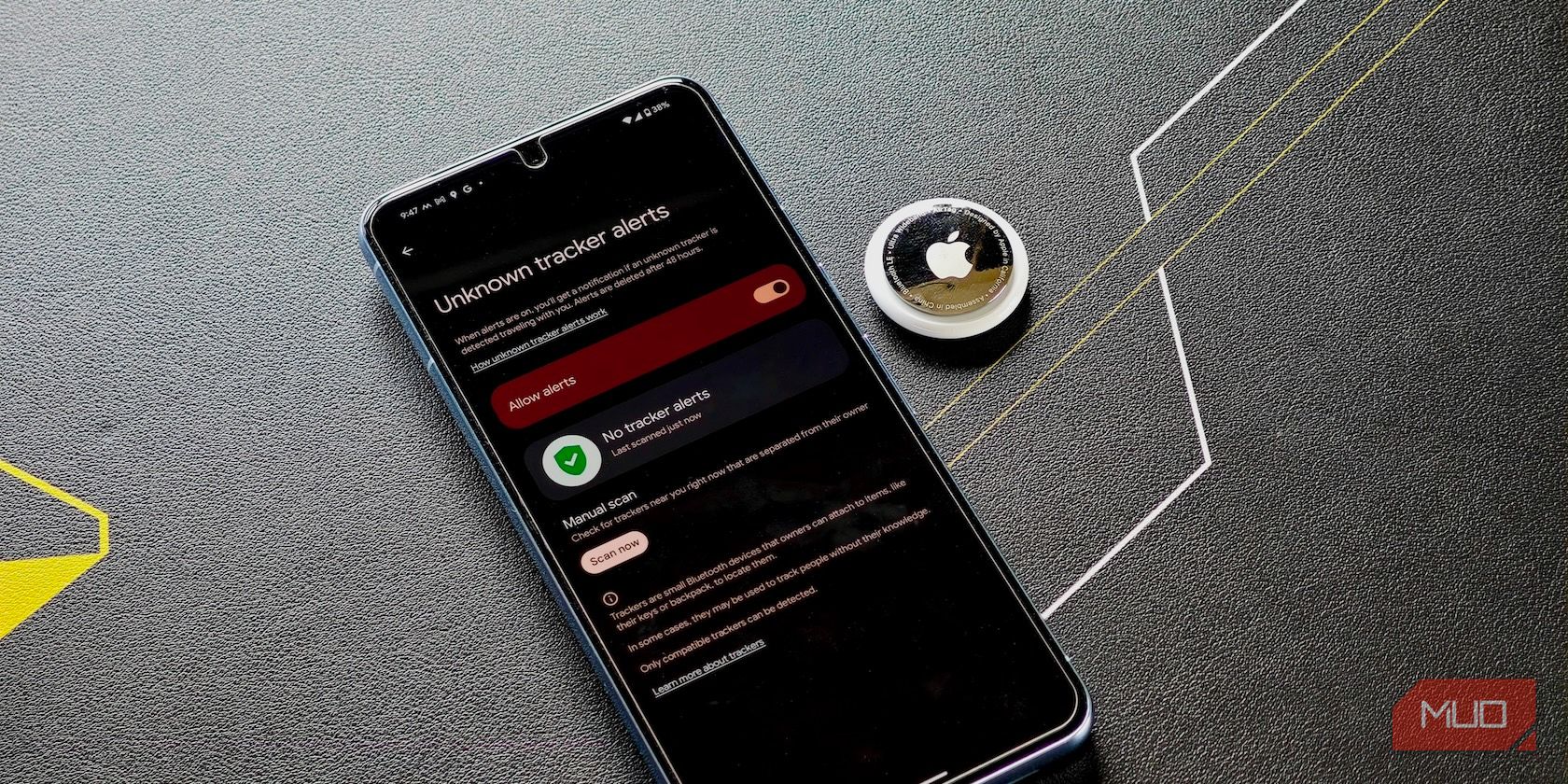

Полная проверка антивирусом

- Установите проверенное антивирусное приложение из официального магазина и запустите полное сканирование. (Подробные рекомендации ниже.)

Удаление подозрительных приложений

- Удалите приложения, которые вы не узнали или которые антивирус пометил как вредоносные.

- Если удаление невозможно, это может означать, что приложение получило права администратора — снимите эти права в настройках безопасности и повторите.

Сброс и восстановление

- Если угроза не устраняется: резервная копия важных данных (без исполняемых файлов и APK), полный сброс к заводским настройкам и повторная установка только проверенных приложений.

- Перед восстановлением убедитесь, что резервная копия не содержит исполняемых файлов, которые могли бы занести повторную инфекцию.

Проверьте учетные записи

- Смените пароли для ключевых сервисов (электронная почта, банки, соцсети), включите двухфакторную аутентификацию (2FA) там, где возможно.

Наблюдение

- В течение 2–4 недель следите за поведением устройства: батарея, трафик, непонятные действия.

Важно: если устройство используется для работы с чувствительными данными, сообщите в IT‑отдел и выполните корпоративную процедуру реагирования.

Рекомендованные приложения и пояснения

Ниже перечислены категории сервисов и обоснование выбора. Конкретные имена приложений в оригинале были примерами; выбирайте проверенные решения с хорошей репутацией и прозрачной политикой конфиденциальности.

- Антивирусы и сканеры приложений — нужны для регулярной проверки и удаления обнаруженных угроз.

- Средства анти‑вора — помогают заблокировать устройство и стереть данные при физическом краже.

- Инструменты контроля разрешений — облегчают мониторинг прав приложений и их изменение.

- Менеджеры паролей и 2FA — снижают риск компрометации аккаунтов.

Критерии выбора: приложение должно быть из официального магазина, иметь актуальные обновления, понятные разрешения и позитивные отзывы профессиональных изданий.

Лучшие практики для ежедневной защиты

- Устанавливайте обновления ОС и приложений сразу после выхода.

- Загружайте программы только из официальных магазинов и проверяйте отзывы.

- Отклоняйте запросы на права доступа, которые не соответствуют функционалу приложения.

- Не подключайтесь к незнакомым Wi‑Fi и отключайте автоподключение.

- Не открывайте ссылки и вложения из сомнительных источников.

- Регулярно делайте резервные копии и храните их отдельно от телефона.

- Используйте блокировку экрана и включайте шифрование, если доступно.

Чек-листы по ролям

Чек-лист для рядового пользователя:

- Отключить сеть при подозрении на заражение.

- Просмотреть недавно установленные приложения.

- Запустить антивирусное сканирование.

- Сменить пароли важных аккаунтов.

Чек-лист для администратора IT:

- Изолировать устройство от корпоративной сети.

- Выполнить форензическую выгрузку логов и трафика.

- Проверить активность сессий и аутентификацию пользователей.

- Принять решение о восстановлении из резервной копии или полном сбросе.

Чек-лист для менеджера безопасности:

- Оценить возможный утечённый объём данных.

- Сообщить заинтересованным сторонам и, при необходимости, подать уведомления.

- Провести постинцидентный анализ и обновить политику безопасности.

Инцидентный план действий (Runbook)

Мини‑план для быстрого реагирования:

- Идентификация: подтвердите наличие вредоносного поведения.

- Ограничение: отключите сеть и изолируйте устройство.

- Устранение: выполните сканирование и удалите обнаруженные объекты; при неудаче — заводской сброс.

- Восстановление: восстановите данные из чистой резервной копии и верните устройство в эксплуатацию.

- Анализ: зафиксируйте уязвимости и обновите инструкции.

Критерии приёмки

Чтобы считать устройство «чистым», соблюдите эти условия:

- Полное сканирование антивирусом не выявляет угроз.

- Не наблюдается аномального трафика в течение 14 дней.

- Все приложения имеют адекватные разрешения и актуальные версии.

- Пароли и 2FA установлены для ключевых сервисов.

Тесты и критерии проверки

Примеры тестов для проверки восстановленного устройства:

- Тест 1: запустить полное сканирование и убедиться в отсутствии угроз.

- Тест 2: мониторинг трафика в течение 7–14 дней на предмет ненормального исходящего трафика.

- Тест 3: попытка установки приложения из стороннего источника должна требовать явного подтверждения пользователя.

Решения в сложных случаях и когда базовые меры не помогут

Когда базовые методы не помогают:

- Устройство с системным рутом/джейлбрейком может потребовать перепрошивки или замены микропрограммного обеспечения.

- Если внутренние данные критичны и есть риск компрометации, рассмотрите временную блокировку учетных записей и уведомление соответствующих сервисов и банков.

- При подозрении на кражу идентичности обратитесь в службы безопасности и по возможности к юридическим консультантам.

Ментальные модели для принятия решений

- Правило наименьших привилегий: давайте приложениям только те права, которые им действительно нужны.

- Принцип недоверия по умолчанию: относитесь к неизвестным файлам и ссылкам как к потенциальным угрозам, пока не подтвердите их источник.

- Эффект задержки: чем дольше вы откладываете обновления и сканирование, тем выше вероятность компрометации.

Простой план внедрения безопасности для семьи или малого бизнеса

- Обновить все устройства и включить автоматические обновления.

- Установить антивирус на устройства, которые активно используются.

- Настроить менеджер паролей и двухфакторную аутентификацию.

- Проводить еженедельные проверки и ежемесячную проверку резервных копий.

Риски и меры по снижению

- Риск: утечка банковских данных — Меры: 2FA, отдельный банковский профиль, не хранить пароли в заметках.

- Риск: удалённый контроль устройства — Меры: мониторинг приложений с правами администратора, регулярные ревью разрешений.

- Риск: повторная инфекция при восстановлении — Меры: чистая резервная копия, проверка экспортируемых данных.

Небольшой глоссарий в одну строку

- Вредоносное ПО — программное обеспечение, создающее угрозу безопасности данных или работы устройства.

- Рутинг — процесс получения прав суперпользователя в Android.

- Джейлбрейк — снятие ограничений системы в iOS для установки неподписанных приложений.

- Фишинг — попытка обманом получить пароли и данные через поддельные сообщения.

Визуальная подсказка: решение “инфекция или нет” (Mermaid)

flowchart TD

A[Подозрение на заражение] --> B{Симптомы присутствуют?}

B -- Да --> C[Отключить сеть и Bluetooth]

B -- Нет --> D[Наблюдать 7–14 дней]

C --> E[Запустить антивирус]

E --> F{Найдены угрозы?}

F -- Да --> G[Удалить приложения или сброс]

F -- Нет --> H[Проверить разрешения и логи]

H --> I{Аномалии?}

I -- Да --> G

I -- Нет --> DЧасто задаваемые вопросы

Можно ли полностью защитить смартфон от всех вирусов?

Полностью исключить риск невозможно, но можно существенно снизить вероятность заражения: регулярные обновления, осторожность при установке приложений, использование антивируса и 2FA снижают риск до минимально приемлемого.

Что делать, если я вижу незнакомые расходы или списания после подозрения на заражение?

Немедленно свяжитесь с банком, заблокируйте карту и поменяйте пароли к финансовым сервисам. Отчёт об инциденте поможет при расследовании и возврате средств.

Нужно ли сдавать телефон в ремонт или лучше заменить его?

В большинстве случаев достаточно полного сброса к заводским настройкам и перепрошивки официальной версии ОС. Замена нужна только если устройство технически неисправно или скомпрометировано на уровне аппаратуры.

Итог и рекомендации

- Смартфон — это хранилище чувствительных данных; относитесь к нему как к рабочему инструменту.

- Своевременные обновления, проверенные приложения и регулярное сканирование позволяют избежать большинства инфекций.

- При подозрении на заражение действуйте по плану: изоляция, сканирование, удаление/сброс и смена паролей.

Важно: если устройство используется в бизнесе, вовлекайте IT и службу безопасности на раннем этапе.

Image Credits: Virus Warning Via Shutterstock, Infected Smartphone Via Shutterstock, Shielded Smartphone Via Shutterstock

Похожие материалы

Зеркалирование Android на Windows 10 через Connect

Как переводить текст на iPhone (iOS 15+)

Блокировка доступа приложений к интернету — Windows 11

Habitify: старт и контроль привычек

Маршрутизация в React с React Router v6