Как работает мошенничество с Google Forms при поиске работы и как не попасться

Что это за схема и почему она работает

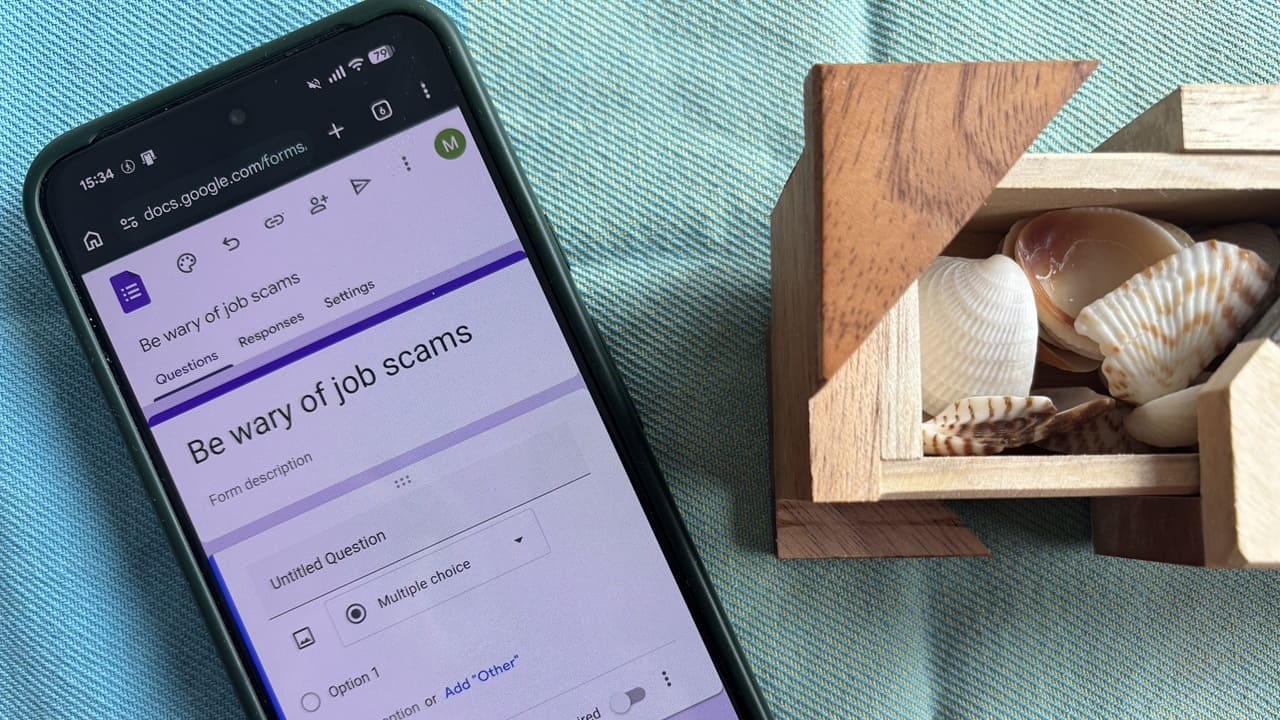

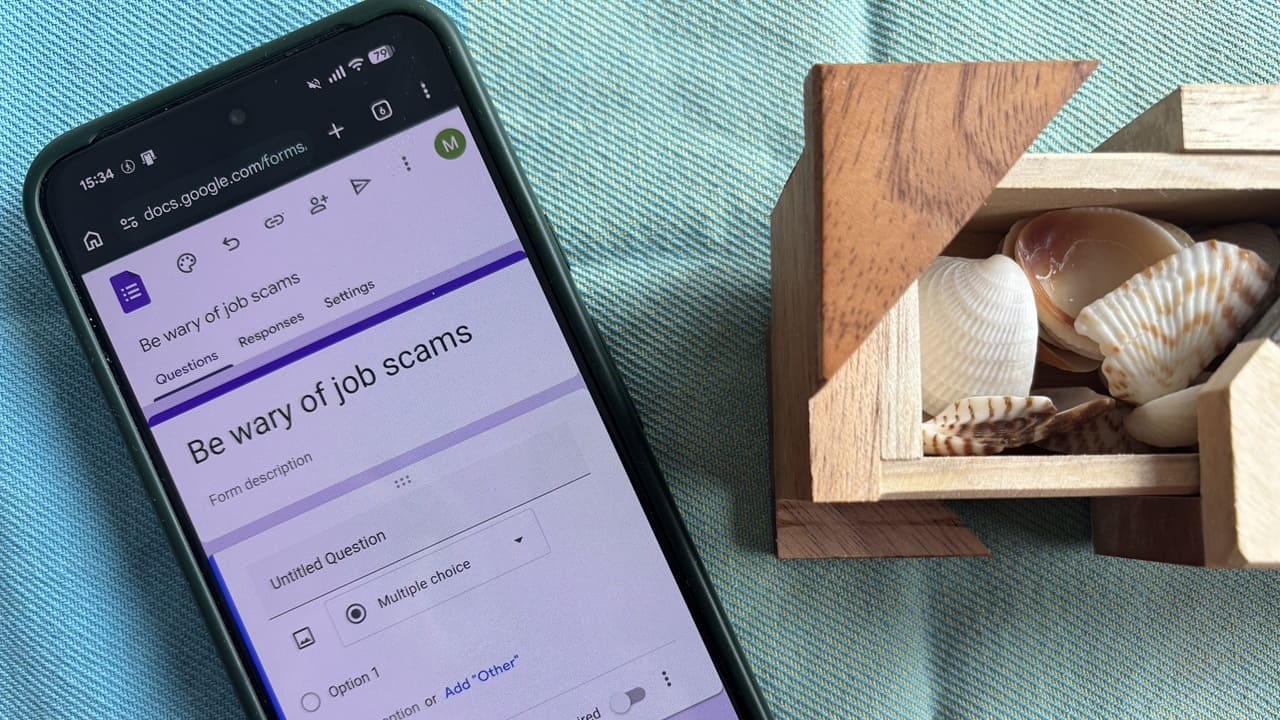

Мошенники создают формы, которые внешне копируют Google Forms. Они рассылают приглашения на собеседование или предложение о работе по электронной почте, LinkedIn или мессенджерам. Переход по ссылке ведёт на страницу с логотипом Google, привычными цветами и кнопкой «Отправить», а перед доступом к анкете просят войти в аккаунт Google.

Часто URL выглядит правдоподобно. Пример, зафиксированный исследователями безопасности: https://forms.google.ss-o[.]com/forms/d/e/{unique_id}/viewform?form=opportunitysec&promo=. Часть «ss-o» может имитировать «single sign-on» — термин, знакомый многим пользователям, что добавляет доверия.

Если пользователь вводит логин и пароль, форма перенаправляет на домен id-v4.com (этот домен уже удалён из сети в рамках расследований), который использовался в нескольких фишинговых кампаниях.

Признаки мошеннической Google Form

- Адрес ссылки содержит дополнительные части или поддомены, похожие на Google, но с опечатками или непонятными суффиксами (например, ss-o).

- Отправитель просит «войти через Google» прежде чем показать любую информацию.

- Сообщение приходит внезапно от незнакомца или от аккаунта без истории публикаций и контактов.

- В тексте есть давление: «срочно», «только сегодня», обещания мгновенных выплат, призов или криптовалюты.

- Отсутствует подтверждение через официальный сайт компании: вакансии нет в разделе «Карьера», а профиль компании неполный.

Важно: даже аккуратно выглядящая форма может быть фишингом. Проверяйте детали, не полагайтесь только на визуальное сходство.

Пошаговая методика: как безопасно проверить ссылку

- Не вводите данные сразу. Сначала изучите отправителя: поищите профиль на LinkedIn, сайт компании и контакты.

- Наведите курсор на ссылку (или долго нажмите на мобильном) и прочитайте полный URL. Ищите лишние слова, незнакомые домены и опечатки.

- Запустите менеджер паролей — если сайт не вызывается как настоящий, менеджер не предложит автозаполнение.

- При подозрении откройте браузер вручную и наберите официальный адрес компании или форм Google напрямую (forms.google.com).

- Используйте антивирус/антифишинговое расширение или сервис проверки ссылок перед открытием.

- Если ввели учётные данные по ошибке — немедленно смените пароль и отключите активные сессии, включите двухфакторную аутентификацию.

Практические чек-листы по ролям

Для соискателя

- Проверьте профиль отправителя: стаж, публикации, связи.

- Сверьте предложение с тем, что опубликовано на сайте компании.

- Не переходите по ссылкам из сообщений, не требующих предварительной верификации.

- Используйте менеджер паролей и включите 2FA на аккаунтах.

Для HR и рекрутеров

- Отправляйте кандидатам письма с корпоративного почтового домена.

- Указывайте ссылку на страницу вакансии на официальном сайте вместо прямых форм от сторонних сервисов.

- Добавьте в подпись контакты и ссылку на верификацию профиля компании.

Для ИТ-админов и служб безопасности

- Блокируйте известные фишинговые домены на уровне прокси/файрвола.

- Внедрите разграничение привилегий и централизованное управление SSO/2FA.

- Обучайте сотрудников распознаванию фишинга и проводите регулярные фишинг-учения.

Инструменты и альтернативные подходы

- Менеджеры паролей — быстро покажут, относится ли сайт к сохранённым доменам.

- Антивирусы с функцией реального времени (например, Malwarebytes) — блокируют известные фишинговые ресурсы и подсветят сомнительные ссылки.

- Сервисы проверки URL по базам угроз (URLScan, VirusTotal) — отправьте ссылку на анализ перед вводом данных.

- Связь с компанией через официальный сайт или телефон — самый надёжный способ подтвердить легитимность предложения.

Факт-бокс

- По данным компании Kaspersky, количество подобных схем с поддельными формами Google выросло в 2024 году.

- Менеджер паролей и двухфакторная аутентификация значительно снижают риск прямого перехвата учётных данных.

Когда это может быть не мошенничеством (контрпример)

- Если ссылка ведёт на настоящий домен forms.google.com и при входе используется официальный Google OAuth, это не фишинг.

- Если отправитель — проверенный рекрутер с корпоративной почтой и есть подтверждение вакансии на сайте работодателя, форма чаще всего легитимна.

Однако даже в этих случаях следуйте базовым проверкам: сверяйте вакансии, уточняйте детали процесса найма и по возможности используйте отдельный профессиональный почтовый ящик.

Дерево решений при получении предложения (Mermaid)

flowchart TD

A[Получили ссылку на форму] --> B{Отправитель знаком?

'корпоративная почта,

проверенный профиль'}

B -- Да --> C{Ведёт ли ссылка на

forms.google.com?}

B -- Нет --> H[Не открывать. Связаться с компанией

через официальный сайт.]

C -- Да --> D[Проверить наличие вакансии

на сайте компании; уточнить у HR]

C -- Нет --> E[Проверить URL на опечатки и поддомены;

сканировать URL сервисом]

D --> F[Если всё подтверждено — можно открыть

и заполнить форму]

E --> G{Результат сканирования}

G -- Чисто --> F

G -- Подозрительно --> HМини‑методология проверки рекрутера за 5 минут

- Откройте профиль отправителя на LinkedIn.

- Посмотрите: есть ли опыт в рекрутинге и контакты в компании.

- Зайдите на официальный сайт компании и найдите раздел «Карьера».

- Сравните текст вакансии и контактные адреса.

- Если есть сомнения — перезвоните на общий номер компании и спросите про контакт.

Безопасность и конфиденциальность

- Включите двухфакторную аутентификацию на всех аккаунтах, особенно на Google.

- Используйте отдельный менеджер паролей для рабочих и личных учётных записей.

- Если вы считаете, что аккаунт скомпрометирован — немедленно смените пароль и отозвайте сторонние сессии и ключи доступа.

- Сообщайте о фишинге в платформы, где он пришёл (LinkedIn, почтовый провайдер) и в корпоративную службу безопасности.

Важно: не раскрывайте код из сообщений, PIN-коды или одноразовые пароли даже если отправитель представился технической поддержкой.

Альтернативные каналы проверки вакансии

- Официальный сайт компании (раздел «Карьера»).

- Профили сотрудников компании на LinkedIn и их публичные отзывы.

- Телефон или корпоративная почта, указанная на сайте компании.

- Платформы с отзывами о работодателях (искать осторожно — фальшивые отзывы тоже бывают).

Критерии приёмки (как понять, что вы безопасно проверили предложение)

- Вы подтвердили отправителя по независимому каналу (сайт/телефон).

- URL ведёт на проверенный домен или успешно прошёл проверку в репутационных сервисах.

- Менеджер паролей не предлагает автозаполнение (или предлагает — значит домен известен).

- Ваша компания/ИТ одобрила ресурс или не зафиксировала угроз.

Краткое резюме

Мошенничество с поддельными Google Forms использует доверие к знакомому интерфейсу и терминологии (например, SSO). Проверяйте отправителя, сверяйте вакансии на официальном сайте, используйте менеджер паролей, антивирусные решения и двухфакторную аутентификацию. При любом сомнении — не вводите данные и сообщите о подозрении в службу поддержки платформы или работодателю.

Дополнительные ресурсы: обратитесь в службу поддержки вашей почтовой платформы и в системного администратора компании при серьёзных сомнениях.

Похожие материалы

Отключение 5G на Samsung Galaxy S21/S22/S23

Как писать рекрутерам в LinkedIn — шаблоны и советы

Как улучшить слух с Sound Amplifier на Android

Camaliot: мониторинг спутников на смартфоне

Как добавить, изменить или удалить карту в Google Play