Как хакеры взламывают аккаунты Facebook и как защититься

Быстрые ссылки

- Утечки данных

- Брутфорс-атаки

- Credential stuffing

- Кейлоггеры

- Man in the Middle атаки

- Бэкдоры и руткиты

- Как защитить аккаунт Facebook

- Контрольный список ролей

- План реагирования на инцидент

Краткое содержание

- Утечки данных из сервисов, включая Facebook, могут раскрывать электронные адреса и номера телефонов, что делает учётные записи уязвимыми.

- Хакеры могут применять брутфорс для расшифровки захешированных паролей, полученных в результате утечек.

- Повторное использование паролей повышает риск успеха credential stuffing.

Ниже описаны распространённые методы, которыми злоумышленники получают доступ к аккаунтам Facebook, и конкретные шаги по защите. Для каждой техники приведены признаки атаки, когда метод может не сработать, альтернативные подходы защиты и рекомендации для разных ролей: рядовой пользователь, системный администратор и специалист по безопасности.

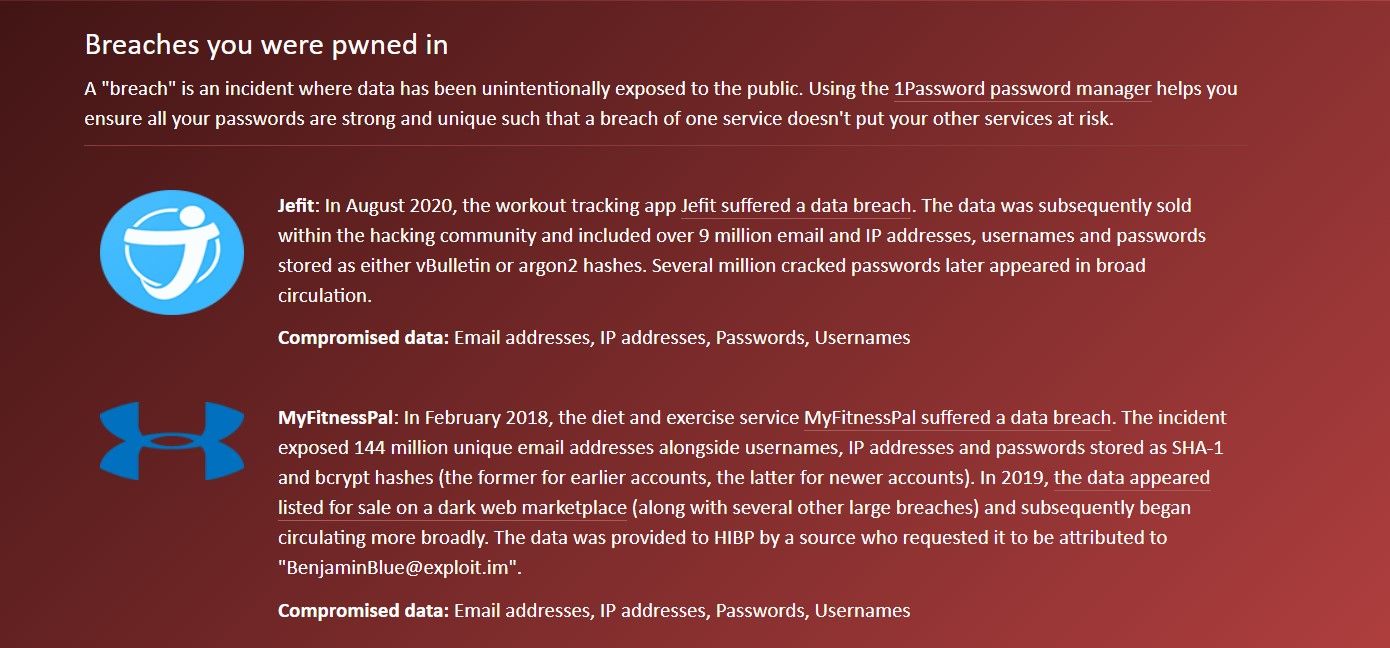

Утечки данных

Утечки данных происходят, когда злоумышленники получают большой объём пользовательской информации из онлайн-сервисов. Информация может варьироваться от «нейтральных» данных до полного раскрытия учётных записей с адресами электронной почты, номерами телефонов и хешами паролей.

Примеры известных инцидентов

Ниже приведена таблица взятая из исходного материала, суммирующая утечки, связанные с Facebook, за период 2018–2024 годов:

| Год | Тип раскрытых данных | Как произошла утечка | Пользователи/записи | Уровень серьёзности |

|---|---|---|---|---|

| 2024 | Коды 2FA, данные восстановления пароля, записи Marketplace | Уязвимость в системе YX International; утечка данных подрядчика | Миллионы (точное число не указано), 200 000 записей | Высокий |

| 2022 | Данные, собранные в 2019 году, детали входа через вредоносные приложения | Публикация на форуме хакеров, вредоносные приложения в магазинах | 500 млн (скрапинг), 400 приложений | Высокий |

| 2021 | Имена, номера телефонов, Facebook ID, электронные адреса и т.д. | Данные опубликованы на форуме хакеров | 533 млн | Высокий |

| 2019 | Учётные записи пользователей, идентификаторы, номера телефонов, контакты электронной почты | Хранение на небезопасных серверах, доступ к публичным серверам | Несколько инцидентов: 540 млн, 419 млн и 267 млн записей | Высокий |

| 2018 | Личные данные, приватные посты, токены доступа | Скандал Cambridge Analytica, баги и уязвимости функций | 87 млн записей были переданы Cambridge Analytica; затем 14 млн и 50 млн токенов | Критический |

Как злоумышленники используют утечки

- Продают наборы данных в даркнете или выкладывают на публичные paste-сайты.

- Пытаются связать адреса электронной почты и номера телефонов с хешами паролей.

- Используют открытые данные для фишинговых кампаний, таргетинга и социальной инженерии.

Когда утечки не дают прямого доступа

- Если в дампе пароли хранятся в хешированном и солёном виде, прямой вход невозможен без дешифрования. Хеши требуют брутфорса или радужных таблиц, что не всегда успешно.

- Многоступенчатая аутентификация (2FA) и подтверждение устройств снижают риск доступа даже при наличии правильного пароля.

Меры защиты от последствий утечек

- Регулярно проверяйте адреса через сервисы для проверки утечек, например Have I Been Pwned, и немедленно меняйте пароли при подтверждённой утечке.

- Используйте уникальные пароли для каждой службы и менеджер паролей.

- Подключите 2FA; предпочтительны аппаратные ключи или приложения-генераторы кодов, а не SMS.

Брутфорс-атаки

Брутфорс — это метод перебора возможных паролей или ключей с помощью автоматизированных инструментов. Хотя прямой брутфорс входа в Facebook усложнён ограничениями количества попыток, злоумышленники применяют аналогичные идеи к хешам паролей, полученным из утечек.

Техническое объяснение простыми словами

- Хеш — это одностороннее преобразование пароля в набор символов. По хешу напрямую восстановить пароль нельзя.

- Злоумышленник генерирует большой список паролей (словарные списки, комбинации, правила) и хеширует каждую запись тем же алгоритмом. Совпадение хешей означает, что найден пароль.

Когда метод не сработает

- Если пароли солятся индивидуально и применены стойкие алгоритмы (bcrypt, Argon2), перебор займёт огромное время и ресурсы.

- Использование длинных уникальных паролей сильно снижает шанс успешной расшифровки.

Альтернативы и контрмеры

- Применяйте менеджер паролей и генерацию случайных паролей длиной ≥ 12 символов.

- Ограничьте количество неудачных попыток входа и используйте блокировки и капчу.

Credential stuffing

Credential stuffing — это автоматизированная попытка входа, когда злоумышленник использует пары логин+пароль, полученные в одной утечке, для входа на другие сервисы.

Почему это работает

- Люди часто повторно используют пароли на разных сайтах.

- Массовые списки с утёкшими парами позволяют ботам быстро проверять тысячи комбинаций.

Признаки атаки

- Всплеск неудачных попыток входа с разных IP и геолокаций.

- Большое число временных блокировок аккаунтов или уведомлений от пользователей о необычных попытках входа.

Как защититься

- Никогда не используйте один пароль для нескольких сервисов.

- Применяйте блокировки по IP, rate limiting, мониторинг признаков автоматизированного трафика и CAPTCHA на страницах входа.

- Включите 2FA для всех важных аккаунтов.

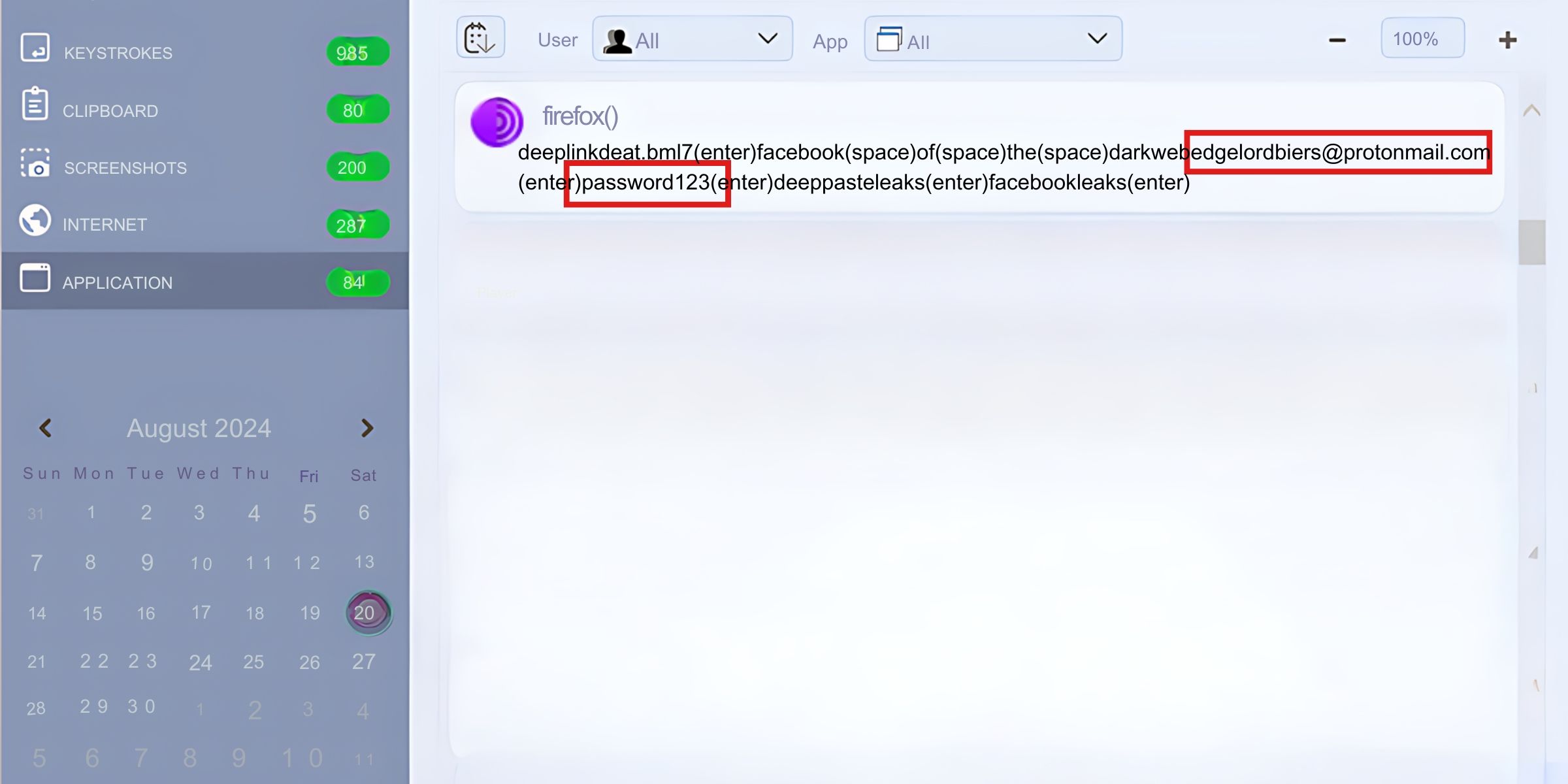

Кейлоггеры

Кейлоггер регистрирует нажатия клавиш и сохраняет их для последующей передачи злоумышленнику. Это простой, но эффективный метод получения паролей, PIN-кодов и личных сообщений.

Варианты установки

- Программные кейлоггеры: устанавливаются с вредоносным ПО, вложениями, через уязвимости в браузере или через фальшивые обновления.

- Аппаратные кейлоггеры: физические устройства, подключаемые между клавиатурой и компьютером.

Признаки и обнаружение

- Замедленная работа устройства, неизвестные процессы в диспетчере задач, необычный сетевой трафик.

- Антивирус/EDR часто обнаруживает известные образцы, но целевые кейлоггеры могут быть малоизвестными.

Как снизить риск

- Не запускать вложения и исполняемые файлы из ненадёжных источников.

- Обновлять ОС и ПО, использовать антивирус и EDR, контролировать список установленных драйверов и подключённых устройств.

- Применять двухфакторную аутентификацию и аппаратные ключи для защиты даже при компрометации пароля.

Man in the Middle атаки

MITM — перехват трафика между устройством пользователя и сервером. Частая форма MITM — фишинговые сайты, имитирующие Facebook, и подмена DNS или прокси.

Распространённые сценарии

- Фишинговые письма и ссылки в мессенджерах переводят пользователя на клонированную страницу входа.

- Неавторизованные Wi‑Fi точки, которые перенаправляют трафик через посредника.

Защита

- Проверяйте URL и SSL-сертификат сайта перед вводом учётных данных.

- Избегайте публичных Wi‑Fi сетей без VPN.

- Используйте менеджер паролей: он автозаполняет пароли только на оригинальных доменах, предотвращая утечку на фишинговых страницах.

Бэкдоры и руткиты

Бэкдоры и руткиты дают злоумышленнику скрытый долговременный доступ к системе. После установки они позволяют удалённо управлять устройством, устанавливать дополнительное ПО и кражу данных.

Пути распространения

- Встраивание в легитимное ПО и его распространение через торренты, сомнительные сайты или вложения.

- Эксплуатация уязвимостей в системе и необновлённом ПО.

Защита и минимизация ущерба

- Устанавливайте ПО только из официальных источников.

- Включите автозапуск обновлений безопасности и применяйте патчи своевременно.

- Для критичных систем используйте контроль целостности файлов и EDR.

Как защитить аккаунт Facebook — пошаговый план

Ниже — практический набор действий для всех пользователей и роль‑специфичные чеклисты.

Базовые меры для всех пользователей

- Включите двухфакторную аутентификацию. Предпочтение отдавайте приложениям‑генераторам кодов или аппаратным ключам, а не SMS.

- Используйте сильные уникальные пароли и менеджер паролей.

- Регулярно обновляйте систему и браузеры.

- Проверяйте учётные записи на утечки на Have I Been Pwned и меняйте пароли при подтверждённых инцидентах.

- Осторожно относитесь к ссылкам и вложениям в письмах и сообщениях.

- Проверяйте активность аккаунта в Facebook: непривычные авторизации, изменения настроек.

Чеклист для рядового пользователя

- Включить 2FA.

- Подключить аппаратный ключ, если возможно.

- Установить менеджер паролей и сгенерировать уникальные пароли.

- Раз в месяц просматривать список авторизованных приложений.

- Регулярно делать резервные копии важных контактов и данных.

Чеклист для администратора/IT специалиста

- Внедрить политику длинных уникальных паролей и менеджер паролей для сотрудников.

- Включить централизованное управление 2FA и использование аппаратных ключей.

- Настроить мониторинг аномалий входа и уведомления о массовых неудачных попытках.

- Установить механизмы rate limiting, блокировки по IP, WAF и SIEM.

Чеклист для специалиста по информационной безопасности

- Регулярно проводить аудит прав доступа и обзоры подключённых приложений.

- Выполнять тесты на устойчивость к credential stuffing и брутфорсу в контролируемой среде.

- Настроить реагирование на инциденты и план восстановления доступа для пользователей.

План реагирования на инцидент: пошаговый runbook

- Идентификация

- Получили уведомление о взломе или обнаружили подозрительную активность.

- Собрать первичные данные: время, IP‑адрес,ользовательский агент, сессии.

- Ограничение распространения

- Блокировать скомпрометированные сессии, принудительный выход всех устройств, временная блокировка аккаунта при необходимости.

- Оценка ущерба

- Определить, какие данные были доступны, какие приложения подключены, были ли приняты действия от имени аккаунта.

- Исправление

- Сброс пароля, принудительное отключение сессий, отключение вредоносных приложений, проверка устройств пользователя на наличие malware.

- Восстановление

- Восстановление доступа с проверенными 2FA, информирование затронутых сторон.

- Пост-инцидентный анализ

- Анализ корневой причины, обновление политик, обучение пользователей.

Критерии приёмки для успешной защиты аккаунта

- Учетная запись защищена уникальным паролем, сгенерированным менеджером паролей.

- Включена двухфакторная аутентификация (не SMS).

- Подозрительная активность своевременно обнаруживается и расследуется в течение 24 часов.

- При инциденте выполнен runbook с очисткой сессий и анализом коренной причины.

Ментальные модели и эвристики для оценки риска

- Принцип минимального доверия: доверяй, но проверяй каждое подключение и каждое приложение.

- Защита по слоям: если один барьер пробит, следующий должен предотвратить компрометацию.

- Стоимость атаки vs стоимость защиты: инвестируйте сначала в дешёвые, но эффективные меры — 2FA, менеджер паролей, обновления.

Таблица рисков и смягчающие меры

| Угроза | Вероятность | Последствия | Смягчающие меры |

|---|---|---|---|

| Утечка данных третьего сервиса | Высокая | Потенциальная компрометация других аккаунтов | Уникальные пароли, менеджер паролей, 2FA |

| Credential stuffing | Высокая | Неавторизованный доступ | Rate limiting, мониторинг, 2FA |

| Кейлоггер на устройстве | Средняя | Кража паролей и личных данных | Антивирус, проверка устройств, аппаратные ключи |

| MITM через публичный Wi‑Fi | Средняя | Перехват сессии | VPN, проверка SSL, менеджер паролей |

| Бэкдор/руткит | Низкая для обычного юзера, высокая для целевых атак | Долгосрочный контроль над устройством | EDR, патчи, контроль целостности файлов |

Тестовые сценарии и критерии приёмки (acceptance)

- Тест 1: Брутфорс-устойчивость входа

- Шаги: выполнить серию неудачных входов до срабатывания блокировки

- Ожидаемый результат: система ограничивает попытки и выдаёт капчу или блокирует IP

- Тест 2: Credential stuffing

- Шаги: автоматизированное тестирование набором утёкших паролей

- Ожидаемый результат: подозрительные попытки выявляются и предупреждают администратора

- Тест 3: Восстановление после компрометации

- Шаги: симулировать компрометацию, следовать runbook

- Ожидаемый результат: доступ восстановлен безопасно, причина устранена

Однострочный глоссарий

- 2FA: двухфакторная аутентификация, дополнительная проверка кроме пароля.

- Hash: одностороннее кодирование пароля.

- Credential stuffing: попытки повторного использования утёкших паролей на других сайтах.

- Кейлоггер: программа/устройство, логирующее нажатия клавиш.

- MITM: перехват трафика между клиентом и сервером.

Альтернативные подходы и когда они применимы

- Если аппаратный ключ недоступен, использовать приложение‑генератор 2FA и немедленно резервировать коды восстановления.

- Для корпоративных аккаунтов рассмотреть SSO с MFA и управление сессиями централизованно.

- Для пользователей с низкой технической грамотностью настроить консультацию по менеджерам паролей и базовые тренинги по фишингу.

Рекомендации по совместимости и локализации для России

- При использовании SMS 2FA учитывайте, что доставляемость SMS может быть нестабильна при роуминге или у некоторых операторов. Аппликейшн‑2FA и аппаратные ключи надёжнее.

- При выборе менеджера паролей убедитесь, что он поддерживает локализацию и синхронизацию между устройствами без передачи мастер‑пароля на сторонние сервера в незашифрованном виде.

Образец политик (SOP) для организации

- Политика паролей: минимум 12 символов, отсутствие повторного использования, принудительный сброс при утечке.

- Политика MFA: обязательный MFA для всех сервисов с доступом к чувствительным данным.

- Обучение: ежегодное обучение сотрудников по фишингу и безопасной работе с аккаунтами.

- Реакция на инциденты: наличие runbook и регулярные учения по нему.

Примеры сообщений для пользователей при инциденте

- Короткое уведомление (100–200 слов):

- «Мы обнаружили подозрительную активность в вашем аккаунте. Немедленно измените пароль, включите 2FA и проверьте список подключённых приложений. Если вы не совершали эти действия, следуйте инструкциям восстановления доступа.»

Часто задаваемые вопросы

Что делать, если мой аккаунт был взломан

Немедленно смените пароль на уникальный, отключите все сессии в настройках безопасности, включите 2FA и просканируйте устройство на наличие вредоносного ПО.

Можно ли восстановить аккаунт без доступа к электронной почте или телефону

Facebook предлагает процедуры восстановления с подтверждением личности, но процесс может быть длительным. Аппаратный ключ и резервные коды ускоряют восстановление.

Достаточно ли SMS 2FA

SMS защищает лучше, чем отсутствие MFA, но уязвима к SIM‑swap и перехвату. Аппаратные ключи и приложения‑генераторы безопаснее.

Заключение

Понимание способов взлома аккаунтов Facebook помогает выстроить многоуровневую защиту. Наиболее эффективны простые и дешёвые меры: уникальные пароли, менеджер паролей, двухфакторная аутентификация и внимательное отношение к ссылкам и приложениям. Для организаций добавляются политики, мониторинг и план реагирования на инциденты.

Краткое резюме и ключевые выводы

- Утечки данных дают атакующим исходные точки для дальнейших действий.

- Credential stuffing и брутфорс остаются эффективными, если пользователи повторно используют пароли.

- 2FA, менеджеры паролей и мониторинг активности — базовый набор защиты для пользователей и организаций.

- План реагирования и регулярные учения снижают время восстановления и ущерб от инцидентов.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента