Как безопасно покупать и чистить б/у компьютеры

Краткое определение: малварь — это любое вредоносное программное обеспечение, включая вирусы, трояны, шпионские программы, кейлоггеры и криптомайнеры.

Почему важно понимать риски

Покупка подержанного ПК уменьшает затраты, но переносит на вас ответственность за безопасность устройства. Предыдущий владелец мог умышлено или случайно оставить угрозы. Некоторые угрозы видимы сразу; другие прячутся в прошивке, скрытых разделах диска или даже в аппаратных компонентах. Понимание рисков помогает принять обоснованное решение и применить правильную последовательность действий для безопасного использования устройства.

Какие бывают опасности

Ниже перечислены типовые угрозы, их суть и как их обнаружить.

Кейлоггеры могут записывать вашу печать

Кейлоггер — программный или аппаратный инструмент, который регистрирует нажатия клавиш и отправляет данные злоумышленнику. Он перехватывает пароли, индивидуальные сообщения и данные банковских форм. Выявить программный кейлоггер при обычном использовании сложно. Аппаратный кейлоггер — внешний модуль в разъёме клавиатуры или внутри корпуса — легче заметить при визуальном осмотре.

Признаки: необычная задержка ввода, программы в автозагрузке с неизвестными именами, подозрительная сетевой трафик.

Шпионское ПО следит за действиями

Шпионское ПО может делать периодические скриншоты, включать веб-камеру, снимать звук микрофона или отслеживать места и приложения. Для бизнеса это риск утечки коммерческой информации. Версии такого ПО могут быть целенаправленными и сложными для удаления.

Признаки: всплывающие разрешения для доступа к камере/микрофону, приложения, использующие камеру без видимого повода, неожиданные фоновые процессы.

Криптомайнеры используют ресурсы процессора и GPU

Криптомайнеры работают скрытно, перенаправляя часть вычислительных ресурсов на майнинг криптовалюты. Пользователь заметит нагрев, шум вентиляторов или «торможение» системы. Такие программы часто маскируются и работают с привилегиями, чтобы перезапускаться при загрузке.

Признаки: високая загрузка CPU/GPU при простое, высокая температура, резкое падение времени автономной работы ноутбука.

Удалённые, но восстанавливаемые файлы

Удаление файлов не эквивалентно их уничтожению. Обычное удаление лишь помечает места как свободные. При недостаточной перезаписи данные остаются доступными средствами восстановления. Это риск, если на диске были незаконные или компрометирующие материалы.

Признаки: наличие незанятых областей, подозрительные разделы, восстановленные ранее файлы.

Малварь в прошивке и глубокие угрозы

Некоторые образцы вредоносного ПО способны жить в прошивке (BIOS/UEFI), микрокоде или на контроллерах диска. Они остаются после форматирования и перезаписи разделов, и их сложнее удалить обычными средствами.

Признаки: нестабильная работа на чистой ОС, неожиданные изменения в настройках прошивки, невозможность обновить прошивку официальными средствами.

Предпокупочная проверка (mini-methodology)

Перед покупкой проведите базовую проверку, особенно при сделке «вживую».

- Запросите историю устройства: почему продаёт, сколько лет в использовании, есть ли гарантия.

- Попросите включить устройство и показать BIOS/UEFI, дату и версию прошивки.

- Проверьте целостность корпусных винтов и пломб — признаки вскрытий.

- Оцените состояние накопителя: работоспособность, шум, свободное место.

- Осмотрите на предмет аппаратных кейлоггеров: разъёмы, переходники, шлейфы.

- По возможности загрузитесь с Live-USB и просмотрите процессы и сетевой трафик.

Важно: если продавец отказывается показывать устройство включённым — это повод насторожиться.

Как безопасно очистить б/у ПК — последовательность действий

Ниже — рекомендуемый порядок действий после покупки. Применим к большинству настольных ПК и ноутбуков.

Шаг 1. Подготовьте инструменты

- Чистый USB-накопитель с официальным образом ОС (Windows, Ubuntu и т. п.).

- Утилиты для безопасного стирания: DBAN, nwipe, встроенные инструменты производителя.

- Набор отвёрток и антистатический браслет.

- Средства для проверки контрольных сумм образа ОС (sha256sum).

Шаг 2. Физический осмотр и создание образа

Если есть сомнения и вы хотите сохранить доказательства, сделайте побитовое копирование (dd, ddrescue) перед стиранием. Это необязательно для большинства пользователей, но полезно при расследовании.

Важно: создание бэкапа до стирания разумно, если на диске есть данные, которые вы сами хотите сохранить и у вас есть разрешение владельца.

Шаг 3. Полное безопасное стирание накопителя

- Для HDD используйте перезапись несколькими проходами или специальные утилиты типа DBAN/nwipe. Для SSD применяйте команду Secure Erase от производителя (ATA Secure Erase) или инструменты производителя SSD; многократная перезапись SSD не гарантирует полное удаление и может сокращать срок службы.

- После Secure Erase проверьте, что разделы удалены и информация не восстановима.

Примечание: для SSD предпочтительнее использовать встроенную команду производителя, а не многоразовую перезапись.

Шаг 4. Замена накопителя (если возможно)

Физическая замена диска — самый безопасный способ. Установка нового SSD/HDD исключает риск сохранённой информации и скрытых программ на старом накопителе. Для бизнеса рекомендуется использовать новый накопитель с учётом корпоративной политики безопасности.

Шаг 5. Прошивка BIOS/UEFI и обновление микрокода

- Определите модель материнской платы и скачайте прошивку с официального сайта производителя.

- Примените официальную прошивку, следуя инструкции производителя.

- После прошивки установите пароль для доступа к настройкам прошивки и включите Secure Boot, если требуется.

Важно: никогда не используйте сомнительные прошивки из непроверенных источников.

Шаг 6. Установка чистой ОС и проверка целостности образа

- Загрузитесь с официального образа ОС и проверьте контрольную сумму образа.

- Установите систему с форматированием разделов.

- Установите поддержку шифрования: BitLocker (Windows) или LUKS (Linux) и включите TPM при наличии.

Шаг 7. Первичная проверка и настройка безопасности

- Обновите все драйверы и установите последние обновления ОС.

- Установите антивирус/антишпионские утилиты и выполните глубокое сканирование Live-сканом с внешнего носителя.

- Проверьте автозагрузку и службы на наличие посторонних записей.

- Проверьте сетевую активность: не должно быть фонового исходящего трафика до установки необходимых приложений.

Шаг 8. Аппаратная проверка

- Проверьте дисковую подсистему с помощью S.M.A.R.T. (smartctl) и диагностических утилит производителя.

- Прогоните стресс-тесты CPU и GPU, проверьте температуры и стабильность.

- Проверьте веб-камеру и микрофон — убедитесь, что индикаторы работают и аппарат не запаян внешними модами.

SOP: Быстрая инструкция для частного покупателя (Playbook)

- Перед оплатой: попросите включить устройство, проверьте BIOS/UEFI и корпус.

- После покупки: создайте установочный USB с официальной ОС и утилитой для стирания.

- Физически замените диск при возможности.

- Выполните Secure Erase или замену диска.

- Обновите прошивку материнской платы.

- Установите чистую ОС и включите шифрование.

- Выполните антивирусную проверку и стресс-тесты.

- Ведите журнал действий и сохраните контрольные суммы установленных образов.

Ролевые чеклисты

Покупатель-частное лицо:

- Проверить внешний вид и комплектность.

- Провести полную перезапись или заменить диск.

- Прошить BIOS и установить ОС с официального образа.

- Включить шифрование диска.

Покупатель—малый бизнес:

- Дополнительно: провести аудит с IT-специалистом.

- Сверить MAC-адреса и объём доступной памяти с заявленным.

- Запретить подключение в корпоративную сеть до полной очистки.

Покупатель—организация с защитой данных:

- Обязательное создание форенс-образа до очистки.

- Уничтожение или повторное использование накопителя по политике безопасности.

- Ведение отчёта о выполненных действиях и обоснований.

Когда чистка может не помочь (контрпримеры)

- Если малварь живёт в контроллере SSD, прошивке контроллера или в микрокоде CPU, обычное стирание и переустановка ОС не удалят угрозу. Тогда требуется обновление микрокода и прошивки контроллера, а в крайних случаях — замена аппаратного компонента.

- Если устройство имеет аппаратный кейлоггер, скрытый в разъёме или между клавиатурой и платой, программные методы не помогут; нужен физический разбор и проверка.

- Критические случаи: если устройство предназначалось для целенаправленной слежки в коммерческих целях, возможно сложное шпионское ПО в прошивке. Рекомендуется замена оборудования.

Дополнительные меры безопасности и рекомендации

- Используйте двухфакторную аутентификацию для всех важных сервисов — даже если пароль перехвачен, доступ будет ограничен.

- Смените все пароли и перевыпустите ключи/токены после ввода устройства в эксплуатацию.

- Для бизнеса: настройте сегментацию сети и VLAN для новых устройств до их полной проверки.

- Храните журнал процедур очистки и серийные номера компонентов.

Важно: новая покупка не гарантирует безопасность. Бывали случаи предустановленной вредоносной прошивки на новых ноутбуках. Поэтому применяйте аналогичную последовательность проверки и при новом оборудовании.

Критерии приёмки

Устройство считается безопасным для использования, если выполнены следующие пункты:

- Накопитель полностью перезаписан Secure Erase или заменён на новый.

- BIOS/UEFI прошит официальной версией и защищён паролем при необходимости.

- ОС установлена с официального образа и проверена контрольной суммой.

- Выполнены антивирусное сканирование и проверка на фоновые исходящие соединения.

- Аппаратные тесты пройдены — S.M.A.R.T., стресс-тесты, проверка камеры и микрофона.

Сопутствующие соображения по конфиденциальности и соответствию

Если вы обрабатываете персональные данные (GDPR/локальное законодательство), проверьте, что на устройстве не осталось личной или конфиденциальной информации предыдущих владельцев. Для бизнеса применяйте корпоративную политику по утилизации/повторному использованию IT-оборудования. В случае обнаружения незаконных материалов уведомьте компетентные органы согласно местному законодательству.

Чеклист перед вводом в эксплуатацию (сжатая версия)

- Визуальный осмотр корпуса и разъёмов

- Проверка BIOS/UEFI

- Secure Erase или замена диска

- Прошивка BIOS/UEFI

- Установка ОС с проверкой контрольной суммы

- Включение шифрования диска и TPM

- Антивирусное сканирование с Live-носителя

- Стресс-тесты и S.M.A.R.T.

- Смена всех паролей и включение 2FA

Короткая сводка и рекомендации

Покупка подержанного компьютера оправдана при правильном подходе. Главные меры безопасности — полная очистка или замена накопителя, обновление прошивки, установка ОС с официального образа, включение шифрования и проверка аппаратного состояния. Для бизнеса добавьте форенс-контроль и документирование процедур. При сомнениях замените ключевые компоненты или откажитесь от покупки.

Важно: регулярное применение простых практик безопасности (2FA, шифрование, обновления) снижает риск даже при покупке подержанных устройств.

1‑строчный глоссарий

- Малварь — вредоносное ПО.

- Кейлоггер — программа или устройство для записи нажатий клавиш.

- Secure Erase — команда, гарантирующая удаление данных на уровне контроллера накопителя.

- S.M.A.R.T. — система самотестирования дисков для оценки их состояния.

Похожие материалы

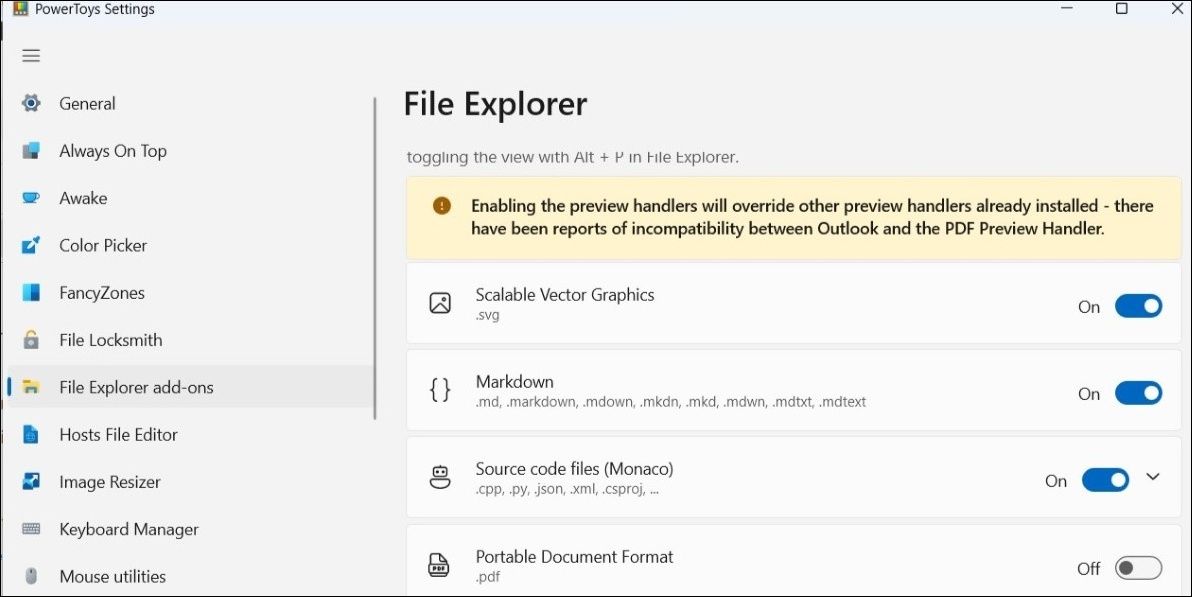

Ошибка: файл не отображается в предпросмотре Outlook

Как включить Bing Chat в Skype

Онлайн‑репетитор: как начать и что нужно

Ускорить загрузку видео на YouTube

Исправить ошибки Amazon Prime Video — подробное руководство