Как работает менеджер паролей Google Chrome и как усилить защиту

Быстрые ссылки

- Как работает менеджер паролей Google Chrome

- Недостатки менеджера паролей Chrome

- Как усилить защиту паролей в Chrome

- Насколько безопасен менеджер паролей Chrome?

Краткое содержание

- Менеджер паролей Chrome удобен, но имеет слабые места: доступ к сохранённым паролям возможен при полном доступе к аккаунту Google или к локальным файлам браузера.

- Если на профиле ОС нет пароля/ PIN, злоумышленник, имея физический доступ к компьютеру, сможет просмотреть пароли в несколько шагов.

- Пароли сохраняются и в облаке (passwords.google.com), и локально (файл Login Data). Оба места требуют защиты: сильный пароль Google, 2FA и шифрование на устройстве.

Как работает менеджер паролей Google Chrome

Менеджер паролей Google (Google Password Manager) интегрирован в браузер Chrome и в экосистему аккаунта Google. При включённой синхронизации все сохранённые логины шифруются с использованием учетных данных вашего аккаунта Google и (опционально) дополнительно защищаются on-device encryption — локальным шифрованием.

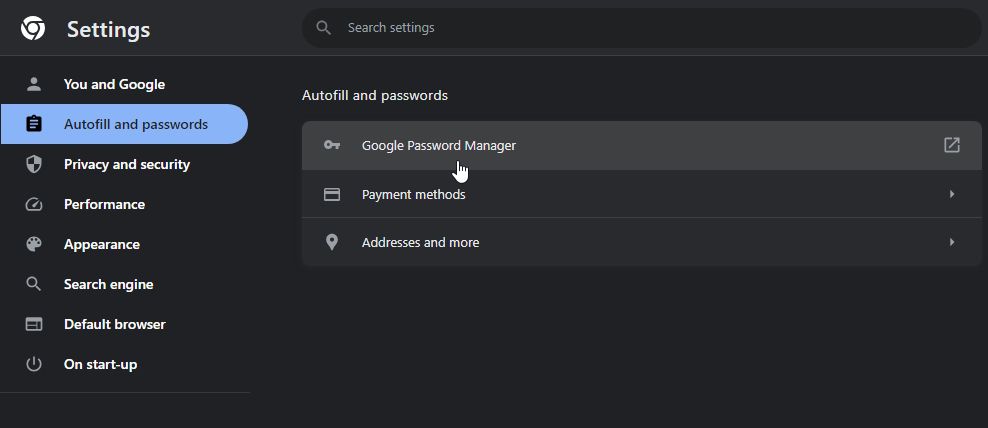

Как открыть менеджер паролей в Chrome:

- Нажмите три точки в правом верхнем углу браузера → «Настройки» (Settings).

- В разделе «Автозаполнение и пароли» выберите «Google Password Manager». Или откройте адрес chrome://password-manager/passwords.

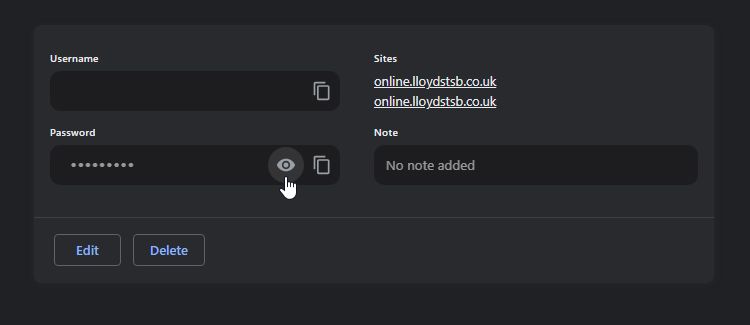

На странице менеджера вы увидите список сайтов, имён пользователей и замаскированных паролей. Нажатие на значок глаза рядом с паролем запросит пароль или PIN вашей учётной записи операционной системы, чтобы отобразить значение.

Если у вас включена синхронизация с аккаунтом Google, те же пароли будут доступны на passwords.google.com после входа в аккаунт.

Недостатки менеджера паролей Chrome

Менеджер удобен, но у него есть важные ограничения и сценарии риска. Ниже — детали, которые стоит учесть при принятии решения об использовании встроенного менеджера.

Отсутствие дополнительной защиты профиля браузера

Если на вашем профиле операционной системы не установлен пароль или PIN, любой, кто получит физический доступ к компьютеру, сможет открыть ваш профиль Chrome, перейти в менеджер паролей и просмотреть сохранённые логины без дополнительных проверок.

Даже когда на профиле стоит пароль или PIN, знание этих данных облегчает доступ. На текущий момент прямо встроенной возможности добавить отдельную 2FA непосредственно в локальный менеджер паролей Chrome нет: защита опирается на учётную запись ОС и аккаунт Google.

Кроме того, менеджер предлагает экспорт всех паролей в файл. Экспорт упрощает перенос, но одновременно делает возможной массовую компрометацию — если файл попадёт в чужие руки, все пароли будут уязвимы.

Доступ к паролям через интернет (passwords.google.com)

На странице настроек менеджера Chrome есть ссылка: «Просматривать и управлять сохранёнными паролями в аккаунте Google». Переход ведёт на passwords.google.com.

Там отображаются все логины, привязанные к вашему аккаунту Google. Для просмотра паролей Google запрашивает повторную аутентификацию аккаунта. Это означает, что человек, знающий ваш пароль Google, может просмотреть все ваши логины удалённо.

Google применяет дополнительные проверки (геолокация, устройство, IP), что снижает риск удалённого просмотра, но если злоумышленник использует тот же IP или получил контроль над вашим устройством, эти меры могут оказаться недостаточными.

Локальные копии паролей и файл Login Data

Копии логинов хранятся и локально. На Windows файл находится в папке:

C:\Users[user]\AppData\Local\Google\Chrome\User Data\Default\Login Data

В этом файле указаны сайты и имена пользователей. Пароли хранятся в зашифрованном виде, но существуют утилиты и методы, которые могут расшифровывать данные при наличии доступа к профилю или к ключам шифрования ОС. Если злоумышленник получит доступ к этому файлу и к соответствующим ключам, он может извлечь все пароли.

Когда встроенный менеджер не подходит

- Вы администрируете корпоративные данные и обязаны соответствовать политике безопасности — чаще подходят специализированные корпоративные менеджеры с централизованным управлением.

- Вы обмениваетесь учётными данными через общий компьютер или на устройстве с общим доступом.

- Вы хотите отдельный мастер-пароль и дополнительные уровни шифрования и аудита, которых Chrome не предоставляет.

Как усилить защиту паролей в Chrome — практические шаги

Ниже — пошаговые рекомендации и шаблоны действий, применимые для частных пользователей и для администраторов.

1. Защитите операционную систему паролем или PIN

Установка надёжного пароля для учётной записи Windows / macOS / Linux — базовая и эффективная мера. Если у вас домашний компьютер, это может при первом взгляде казаться излишним, но защита ОС предотвращает простое извлечение локальных файлов профиля Chrome.

Рекомендации:

- Используйте пароль длиной ≥12 символов или PIN, если платформа поддерживает аппаратную защиту.

- Включите шифрование диска (BitLocker, FileVault, LUKS) для дополнительной защиты локальных файлов.

2. Включите двухфакторную аутентификацию (2FA) для аккаунта Google

2FA существенно повышает безопасность: даже если кто-то узнает ваш пароль Google, он не сможет войти без второго фактора.

Поддерживаемые методы 2FA:

- Аппаратные ключи (FIDO2, U2F) — самый надёжный вариант.

- Приложения-аутентификаторы (Google Authenticator, Authy).

- SMS — слабее, но лучше, чем ничего.

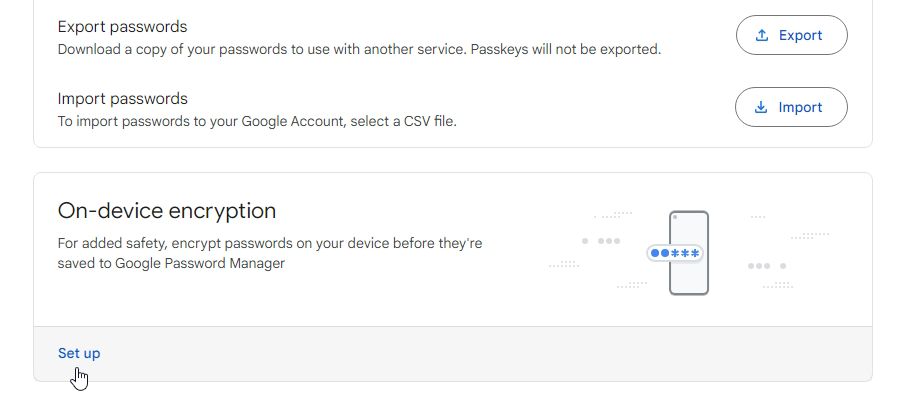

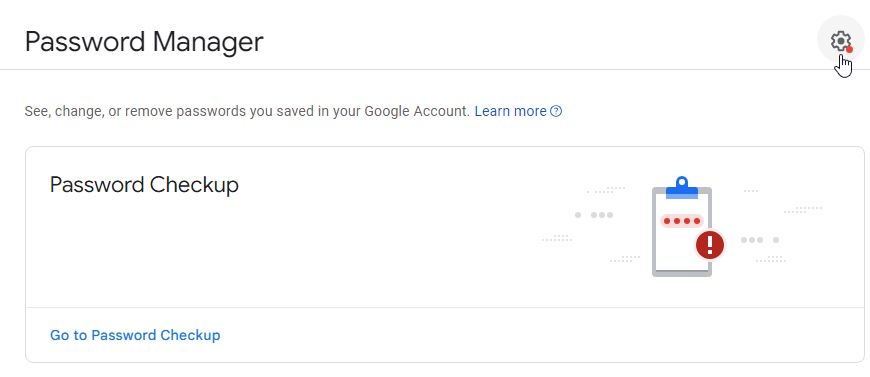

3. Включите on-device encryption в Google Password Manager

Этот режим добавляет локальное шифрование к сохранённым паролям.

Как включить (краткая инструкция):

- Перейдите на passwords.google.com и авторизуйтесь.

- Нажмите значок шестерёнки (cog) в правом верхнем углу.

- В разделе On-device encryption нажмите «Set up» и следуйте подсказкам.

Примечания:

- После включения локального шифрования восстановление паролей требует дополнительного ключа/пароля; убедитесь, что вы понимаете последствия, так как отменить настройку нельзя.

- Некоторые веб-сайты могут перестать автоматически входить в аккаунт после включения шифрования — это нормальное поведение в обмен на безопасность.

4. Используйте сторонний менеджер паролей для повышенной безопасности

Сторонние менеджеры (1Password, Bitwarden, KeePassXC и другие) часто предлагают:

- Мастер-пароль, известный только вам

- Более гибкие опции шифрования (на устройстве)

- Централизованное управление в корпоративных версиях

- Расширенные опции импорта/экспорта и бэкапа

Переходный план (миграция):

- Экспортируйте пароли из Chrome в CSV (осторожно — защищайте временный файл).

- Импортируйте CSV в выбранный менеджер.

- Убедитесь, что все сайты корректно работают с авто-заполнением.

- Удалите CSV и отключите автосинхронизацию Chrome при необходимости.

Важно: не храните CSV-файлы в облаке и удаляйте их после импорта.

5. Создавайте уникальные, запоминающиеся пароли

Хорошая стратегия — использовать генераторы паролей менеджера и сохранять уникальные пароли для каждого сайта. Если вы предпочитаете запоминаемые пароли, применяйте мнемонические фразы: соединяйте несколько слов, включайте числа и символы.

Пример метода (бейдж-метод): возьмите две случайные слова, год и один символ: “СеверКнига-1984!” — вместо коротких и повторяющихся паролей.

Когда встроенный менеджер имеет смысл

- Вы используете несколько устройств, привязанных к одному аккаунту Google, и цените простоту синхронизации.

- Вы не управляете корпоративными секретами и не нуждаетесь в централизованной политике паролей.

- Вы регулярно применяете 2FA и шифруете устройство.

Если эти условия выполняются, Chrome Password Manager даёт хорошую комбинацию удобства и базовой безопасности для повседневного пользования.

Практическое руководство для разных ролей (чек-листы)

Частный пользователь — быстрый чек-лист

- Установлен пароль/ PIN на профиль ОС

- Включена двухфакторная аутентификация Google

- Включено on-device encryption (если вы готовы к последствиям)

- Регулярные резервные копии и контроль экспорта паролей

- Уникальные пароли для критичных сервисов (банк, почта)

Администратор домашней сети / семейный пользователь

- Отдельные учётные записи ОС для каждого члена семьи

- Ограничения на экспорт паролей для детских профилей

- Обучение членов семьи основам паролей и фишинга

IT-администратор / корпоративный специалист

- Оценить соответствие политике безопасности (GDPR, ISO)

- Рассмотреть корпоративные менеджеры с SSO и ролевым доступом

- Запрет экспорта паролей, централизованное управление ключами

План действий при компрометации (инцидентный сценарий)

Краткий план реагирования, если вы заподозрили, что пароли скомпрометированы:

- Немедленно смените пароль Google и отключите сессии (в аккаунте Google можно завершить все сеансы).

- Включите 2FA или смените 2FA-метод на аппаратный ключ.

- Отключите синхронизацию на подозрительных устройствах.

- Просканируйте систему на вредоносное ПО и удалите неавторизованные приложения.

- По возможности смените пароли для наиболее критичных сервисов (электронная почта, банк).

- Если был экспорт паролей — удалите внешний файл и проверьте логи доступа к учётным записям.

Критерии приёмки после инцидента:

- Сброс паролей для критичных сервисов выполнен.

- 2FA включено и проверено на всех важных аккаунтах.

- Нет следов посторонних сессий или вредоносного ПО.

Миграция в сторонний менеджер: пошаговый SOP

- Выберите менеджер паролей, соответствующий вашим требованиям (шифрование на устройстве, open-source/коммерческий, поддержка платформ).

- Экспортируйте пароли из Chrome (Settings → Passwords → Export) в CSV. Немедленно поместите файл в защищённое локальное хранилище и после импорта удалите.

- Импортируйте CSV в новый менеджер через интерфейс импорта.

- Проверьте 10–20 ключевых сайтов на корректность авто-заполнения.

- Настройте мастер-пароль и 2FA для менеджера.

- Деактивируйте синхронизацию паролей в Chrome (если не требуется) и удалите старые локальные копии.

Важно: держите мастер-пароль офлайн и не храните его в облаках.

Тестовые сценарии и критерии приёмки для проверки безопасности

Тест: Попытка показать пароль в Chrome без ввода пароля ОС. Критерий: Отображение пароля должно требовать ввода пароля/ PIN ОС или подтверждения аккаунта Google.

Тест: Удалённый вход на passwords.google.com только с паролем Google (без 2FA). Критерий: Если 2FA включён, вход без второго фактора невозможен.

Тест: Доступ к файлу Login Data на отключённом диске. Критерий: При отключённом шифровании диска файл не должен содержать читаемых паролей; при включённом on-device encryption извлечь пароли без ключа невозможно.

Ментальные модели и эвристики для принятия решения

- Удобство vs. контроль: встроенный менеджер даёт удобство; сторонний — больше контроля и гибкости.

- Защита в глубину: комбинируйте уровни (защита ОС + 2FA + локальное шифрование) — так вы уменьшаете одиночные точки отказа.

- Минимизация экспорта: экспортируйте пароли только при крайней необходимости и уничтожайте временные файлы.

Короткая матрица совместимости и миграции

- Chrome Password Manager: платформа — браузер Chrome, синхронизация — аккаунт Google, ключи — Google/локальные.

- Bitwarden: клиенты — расширения, десктоп, мобильные; хранение — облако/самохостинг; мастер-пароль — обязателен.

- KeePassXC: локальное хранение, open-source, требуется перенос CSV и настройка авто-заполнения.

Примечания о конфиденциальности и соответствие GDPR

- Данные, сохранённые в аккаунте Google, обрабатываются в соответствии с политикой Google. При использовании Chrome вы передаёте метаданные и зашифрованные учетные данные в экосистему Google.

- Для обработки персональных данных в контексте компаний следует проверять потребности GDPR: храните минимально необходимый объём данных, применяйте шифрование и аудит доступа.

Примеры ошибок и сценарии, когда менеджер терпит неудачу

- Повторное использование паролей приводит к каскадным взломам даже при использовании менеджера.

- Физический доступ + отсутствие пароля ОС даёт полный контроль над локальными данными.

- Экспорт в CSV без последующего удаления приводит к утечке при резервном копировании в облако.

Решение: когда оставить, а когда перейти

Оставьте Chrome Password Manager, если вы:

- Цените простоту синхронизации и используете устройство только для личных нужд;

- Всегда используете 2FA и шифруете устройство.

Перейдите на сторонний менеджер, если вы:

- Требуете мастер-пароля, централизованного управления и аудита;

- Администрируете корпоративные учетные записи или обрабатываете чувствительные данные.

Быстрые подсказки и чек-лист по безопасности (cheat sheet)

- Включите 2FA в аккаунте Google → аппаратный ключ при возможности.

- Защитите профиль ОС паролем и включите шифрование диска.

- Активируйте on-device encryption в Password Manager, если не планируете часто экспортировать пароли.

- Если экспортируете CSV — удаляйте его сразу после импорта.

- Рассмотрите сторонний менеджер для дополнительного контроля и функций.

Часто задаваемые вопросы

Можно ли добавить отдельный мастер-пароль в менеджер Chrome?

Нет. Встроенный менеджер опирается на защиту аккаунта Google и на механизмы ОС; отдельного мастер-пароля у Chrome нет.

Что делать, если я заметил подозрительную активность в passwords.google.com?

Смените пароль аккаунта Google, завершите все активные сеансы, включите 2FA и просканируйте устройства на вредоносное ПО.

Следует ли отключать синхронизацию паролей Chrome после перехода в сторонний менеджер?

Желательно: отключение уменьшит вероятность конфликтов и дублирования. Убедитесь, что все пароли корректно перенесены, и только затем деактивируйте синхронизацию.

Краткое резюме

Chrome Password Manager — удобный инструмент, который подойдёт большинству пользователей, особенно в связке с надёжной защитой аккаунта Google и шифрованием устройства. Но если вам нужен максимальный контроль, аудит и корпоративные функции — рассмотрите сторонний менеджер паролей. Независимо от выбора, применяйте многоуровневую защиту: пароль ОС + 2FA + локальное шифрование.

Дополнения: схема принятия решения (Mermaid)

flowchart TD

A[Начало: нужен менеджер паролей?] --> B{Используете ли вы корпоративные данные?}

B -- Да --> C[Рассмотреть корпоративный менеджер с централизацией]

B -- Нет --> D{Цените ли вы простоту выше контроля?}

D -- Да --> E[Оставить Chrome Password Manager и включить 2FA + шифрование]

D -- Нет --> F[Выбрать сторонний менеджер 'Bitwarden/1Password/KeePass']

C --> G[Настроить SSO и политики экспорта]

E --> H[Проверять периодически безопасность]

F --> I[Мигрировать пароли, удалить CSV, отключить синхронизацию Chrome]1-строчное глоссарий

- 2FA: двухфакторная аутентификация — второй уровень проверки при входе.

- Master password: мастер-пароль — основной пароль для сторонних менеджеров.

- On-device encryption: локальное шифрование — дополнительное шифрование паролей на устройстве.

- Login Data: локальный файл Chrome, содержащий сохранённые логины.

- CSV export: экспорт паролей в текстовый файл CSV для импорта в другие менеджеры.

Социальный анонс (короткий)

Google Chrome удобно хранит пароли, но удобство нельзя ставить выше безопасности. Узнайте, как защитить свои пароли: включите 2FA, шифруйте устройство или мигрируйте в надёжный сторонний менеджер.

Похожие материалы

WinShake — Aero-поведение для Windows XP и Vista

Scratch для детей: визуальное программирование

Фоновое изображение в CSS — руководство для начинающих

Улучшение шрифтов в Windows — GDIPP и MacType

Как создать эффективную 404 страницу