Низкопотребляющий Raspberry Pi для безопасного скачивания торрент-файлов

Alt: Небольшой Raspberry Pi с подключёнными USB-накопителями и индикаторами активности

Делайте своё дело для глобальной «сети дистрибутивов Linux»: соберите выделённый, защищённый торрент-короб, который потребляет менее 10 Вт. Это возможно на Raspberry Pi и будет экономнее, чем держать включённым рабочий компьютер.

Скачивание и сидирование (вы ведь сидируете, верно? Хорошие люди сидируют хотя бы до соотношения 2.0) — затратная задача для обычного ПК и ведёт к лишнему потреблению электроэнергии. Зачем держать мощную машину включённой всю ночь, если можно переложить задачу на маломощный Raspberry Pi, который можно спрятать в нише и который едва потребляет 10 Вт? Ниже — пошаговое руководство по настройке такой системы.

Цель плана:

- Установить Raspberry Pi и подключить USB-хранилище; перенести root на USB, чтобы продлить срок службы SD-карты.

- Поделиться каталогом по сети (Samba).

- Настроить VPN так, чтобы весь трафик шёл через VPN и чтобы поток прерывался при разрыве соединения (kill switch).

- Установить дистанционно управляемый торрент-клиент Transmission с веб-интерфейсом.

Важно: многие команды выполняются с правами root. Делайте резервную копию данных перед изменением разделов и конфигураций. Не используйте этот набор инструкций для незаконного скачивания контента.

Подготовка USB-хранилища

Начинаем с чистой установки Raspberry Pi OS. Подключите Ethernet и USB-накопитель через активный USB-хаб (без питания возможны ошибки). Подключитесь удалённо по SSH под пользователем pi (пароль по умолчанию raspberry), затем выполните:

sudo raspi-configУменьшите объём видеопамяти до 16 МБ — система будет работать без GUI. Выйдите и подготовьте разделы на USB: минимум два раздела — один для системы (root), другой для загрузок.

Сначала определите устройство USB:

tail /var/log/messagesВ моём случае это было /dev/sda. Запустите fdisk для нужного устройства:

sudo fdisk /dev/sdaНажмите p для просмотра текущих разделов. Удалите старые разделы клавишей d. Создайте новый первичный раздел (n, затем p) и задайте размер, например +8G для системного раздела. Создайте ещё один первичный раздел для данных. Нажмите W для записи таблицы разделов.

Отформатируйте разделы в ext4 и смонтируйте их:

sudo mkfs.ext4 /dev/sda1

sudo mkfs.ext4 /dev/sda2

sudo mkdir /mnt/systemdrive

sudo mkdir /mnt/torrents

sudo mount /dev/sda1 /mnt/systemdrive

sudo mount /dev/sda2 /mnt/torrents

df -hПоследняя команда покажет, что разделы смонтированы корректно.

Теперь скопируем данные SD-карты на системный раздел USB, чтобы снизить количество операций записи на SD и продлить её срок службы. Установим rsync и выполните копирование:

sudo apt-get install rsync

sudo rsync -axv / /mnt/systemdriveЭто займёт некоторое время.

Скопируйте и отредактируйте загрузочные параметры:

sudo cp /boot/cmdline.txt /boot/cmdline.orig

sudo nano /boot/cmdline.txtЗамените содержимое на:

dwc_otg.lpm_enable=0 console=ttyAMA0,115200 kgdboc=ttyAMA0,115200 console=tty1 root=/dev/sda1 rootfstype=ext4 elevator=deadline rootwait rootdelay=5Отредактируйте /etc/fstab, чтобы автоматически монтировать разделы при старте:

sudo nano /etc/fstabДобавьте строки:

/dev/sda1 / ext4 defaults,noatime 0 1

/dev/sda2 /mnt/torrents ext4 defaults 0 2Закомментируйте строку, ссылающуюся на SD-карту, например:

#/dev/mmcblk0p2 / ext4 defaults,noatime 0 1Перезагрузите Pi:

sudo rebootПосле перезагрузки Pi будет использовать root-раздел с USB и отдельный раздел для торрентов.

Обмен файлами по сети через Samba

Обновите систему, удалите проблемный пакет wolfram-engine (он часто мешает) и установите Samba:

sudo apt-get update

sudo apt-get dist-upgrade

sudo apt-get remove wolfram-engine

sudo apt-get install samba samba-common-bin

sudo nano /etc/samba/smb.confНайдите строку security и уберите её комментирование:

security = userДобавьте в конец файла определение шаринга для торрентов:

[torrents]

comment = torrents

path = /mnt/torrents

valid users = @users

force group = users

create mask = 0775

force create mode = 0775

security mask = 0775

force security mode = 0775

directory mask = 2775

force directory mode = 2775

directory security mask = 2775

force directory security mode = 2775

browseable = yes

writeable = yes

guest ok = no

read only = noПерезапустите Samba:

sudo service samba restartДобавьте системного пользователя (замените jamie на желаемое имя) и назначьте пароли:

sudo useradd jamie -m -G users

sudo passwd jamie

sudo smbpasswd -a jamie

sudo chown pi:users /mnt/torrents

chmod g+w /mnt/torrentsПроверьте доступ с другого компьютера в сети и убедитесь, что можно читать и писать в шаре. На Pi проверьте содержимое:

ls /mnt/torrentsНастройка VPN и «kill switch»

Установите OpenVPN и resolvconf:

sudo apt-get install openvpn resolvconfСкачайте конфигурационные файлы OpenVPN и сертификат от вашего провайдера VPN и поместите их в /mnt/torrents/openvpn. Выберите VPN-провайдера, позволяющего торрент-трафик. Пример запуска соединения (замените имена файлов на свои):

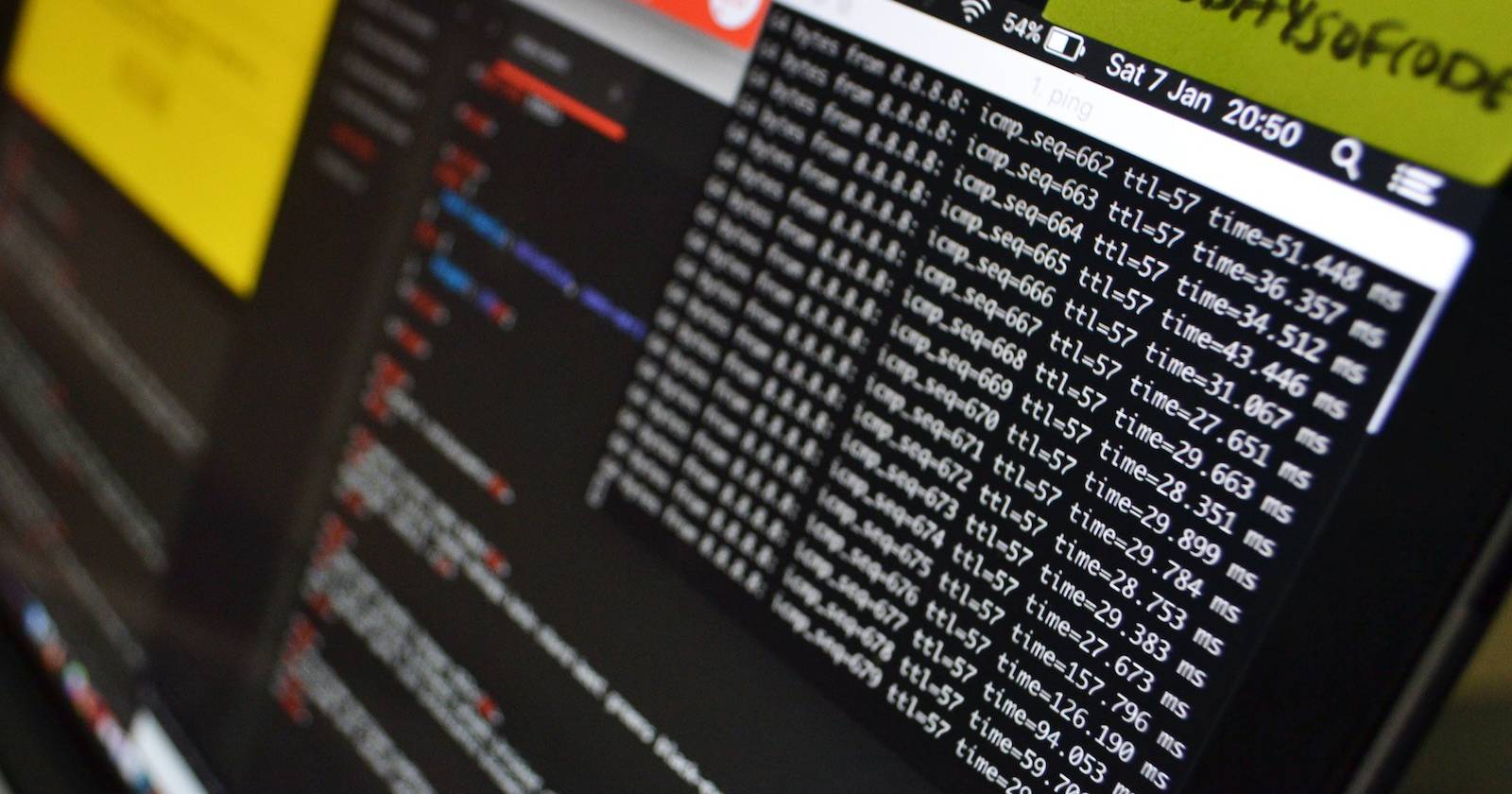

sudo openvpn --client --config /mnt/torrents/openvpn/privacyIO.ovpn --ca /mnt/torrents/openvpn/privacy.ca.crt --script-security 2Alt: Вывод терминала при установлении OpenVPN-соединения с подтверждением установки туннеля

Если соединение устанавливается, нажмите CTRL-C для прекращения. Чтобы избежать ввода логина и пароля вручную, добавьте в .ovpn строку с указанием файла с учётными данными:

auth-user-pass /mnt/torrents/openvpn/pass.txtСоздайте файл pass.txt с логином в первой строке и паролем во второй:

nano /mnt/torrents/pass.txtЗатем снова запустите OpenVPN — теперь запросы логина не будет. Чтобы обеспечить корректную маршрутизацию и «kill switch», добавьте в .ovpn команды для вызова скриптов при поднятии и падении интерфейса:

route-up /mnt/torrents/openvpn/route-up.sh

down-pre

down /mnt/torrents/openvpn/down.shСоздайте route-up.sh:

#!/bin/sh

iptables -t nat -I POSTROUTING -o tun0 -j MASQUERADEСоздайте down.sh:

#!/bin/sh

iptables -t nat -D POSTROUTING -o tun0 -j MASQUERADEroute-up добавляет правила NAT при поднятии туннеля, down удаляет их при падении. Это базовый вариант «kill switch» — если туннель не активен, трафик не будет маскироваться и можно дополнить правилами для блокировки всего исходящего трафика, кроме туннеля.

Создайте скрипт запуска vpn.sh с командой openvpn и сделайте скрипты исполняемыми:

nano /mnt/torrents/openvpn/vpn.sh

chmod +x /mnt/torrents/openvpn/route-up.sh

chmod +x /mnt/torrents/openvpn/down.sh

chmod +x /mnt/torrents/openvpn/vpn.shДобавьте автозапуск vpn.sh в /etc/rc.local перед строкой exit 0:

/mnt/torrents/openvpn/vpn.shПерезагрузите систему.

Alt: Результат ifconfig с интерфейсом tun0, подтверждающим работу VPN

После перезагрузки проверьте наличие интерфейса tun0 (или tap0) и корректность DNS:

ifconfig

curl https://www.makeuseof.comЕсли сайт открывается и через curl возвращается корректный результат, VPN работает.

Совет по жёсткому «kill switch»: явно заблокируйте весь исходящий трафик, кроме того, что идёт через tun0. Пример правил (требуют тщательной проверки и тестирования):

# Разрешить локальный трафик и tun0

iptables -A OUTPUT -o lo -j ACCEPT

iptables -A OUTPUT -o tun0 -j ACCEPT

# Запретить всё остальное

iptables -A OUTPUT -j DROPЭти правила нельзя применять не понимая последствий — вы можете потерять доступ по SSH, если управляете удалённо. Для безопасного применения сначала протестируйте локально.

Установка торрент-клиента Transmission

Transmission лёгок и имеет веб-интерфейс. Установим и остановим демон для редактирования конфигурации:

sudo apt-get install transmission-daemon

sudo /etc/init.d/transmission-daemon stop

sudo nano /etc/transmission-daemon/settings.jsonИзмените следующие параметры по потребности:

- Установите “rpc-authentication-required” в false (или настройте логин/пароль для безопасного доступа через сеть).

- Настройте белый список RPC на вашу подсеть, например:

"rpc-whitelist": "127.0.0.1,10.0.1.*",- Укажите директории загрузки и наблюдаемую директорию:

"download-dir": "/mnt/torrents",

"watch-dir": "\/mnt\/torrents\/",

"watch-dir-enabled": true,

"umask": 2,Если есть проблемы с правами, отредактируйте стартовый скрипт демона:

sudo nano /etc/init.d/transmission-daemonЗамените USER=transmission-daemon на USER=root и перезагрузите службу:

sudo service transmission-daemon reloadУстановите avahi-daemon, чтобы иметь доступ по адресу raspberrypi.local без указания IP:

sudo apt-get install avahi-daemonОткройте в браузере:

http://raspberrypi.local:9091/transmission/web/

Проверьте через тестовый торрент, меняющий ваш внешний IP, например предоставляемый TorGuard: поместите тестовый .torrent в наблюдаемую папку. Transmission переименует новые торрент-файлы в .added, а файлы загрузки будут иметь расширение .part до завершения.

Alt: Тестовый торрент для проверки внешнего IP показывает, какой IP зафиксирован трекером

Alt: Результат проверки торрент-клиента отображает обнаруженный IP адрес и статус ошибки

Alt: Содержимое общего каталога с файлами .added и .part, указывающее на работу истории загрузок

Готово: у вас есть энергоэффективный, защищённый Raspberry Pi для скачивания торрент-файлов, освобождающий рабочую станцию для других задач.

Когда это подходит и когда нет

- Подходит, если вы хотите низкое энергопотребление, стабильную постоянную загрузку, простой веб-доступ и небольшую стоимость оборудования.

- Не подходит, если вам нужна высокая скорость треков (1 Gbps и выше), сложные клиентские настройки с большим количеством одновременно активных подключений или если вы не можете доверять стороннему VPN-провайдеру.

Контрпример: рабочая станция с SSD и мощным CPU лучше подходит для параллельного скачивания сотен торрентов и для обработки большого количества соединений; Pi ограничен по сети и CPU.

Альтернативные подходы

- Использовать NAS (Synology/OpenMediaVault) с готовыми пакетами Transmission/Deluge. Лучше для резервного копирования и потоковой передачи.

- Использовать контейнеры Docker и готовые образы (linuxserver/transmission) для упрощённой миграции и управления.

- Использовать seedbox у провайдера — внешний сервер с высоким аплинком и встроенным VPN.

Руководство по инцидентам и откатку

- Проблема: VPN не поднят → проверка: ifconfig, log OpenVPN в /var/log.

- Действие: перезапустить /mnt/torrents/openvpn/vpn.sh; если не помогло, отключите transmission-daemon и проверьте правила iptables.

- Проблема: IP торрентов показывается как ваш домашний IP → немедленно остановите transmission-daemon, проверьте, что tun0 активен, проверьте auth-user-pass и конфигурацию route-up/down.

- Откат: восстановите /boot/cmdline.orig и /etc/fstab из резервных копий, перезагрузите систему.

Критерии приёмки

- Система стартует с root-раздела на USB.

- /mnt/torrents доступна по Samba с заданным пользователем.

- VPN поднимается автоматически и в интерфейсе присутствует tun0/tap0.

- Transmission доступен по raspberrypi.local:9091 и загружает торренты в /mnt/torrents.

Контрольные списки по ролям

Администратор:

- Настроить RAID или регулярные бэкапы для /mnt/torrents

- Настроить и проверить iptables kill switch

- Настроить мониторинг (uptime, доступность VPN, размер свободного места)

Пользователь:

- Пользоваться SMB-доступом для копирования .torrent файлов в папку наблюдения

- Проверять состояние закачек через веб-интерфейс

- Сообщать администратору о проблемах с VPN или доступом

Мини-методология быстрой проверки сети

- Проверить доступность Pi по локальной сети: ping raspberrypi.local

- Проверить интерфейсы: ifconfig или ip addr

- Проверить правила iptables: sudo iptables -L -v -n

- Проверить логи OpenVPN: journalctl -u openvpn или /var/log/syslog

- Проверить доступ к Transmission: curl –silent http://127.0.0.1:9091

Безопасность и приватность

- VPN. Выберите провайдера, разрешающего P2P. Храните credentials под строгими правами доступа (chmod 600).

- Kill switch. Обязательно настройте блокировку исходящего трафика вне туннеля.

- DNS-утечки. Настройте resolvconf так, чтобы использовать DNS провайдера VPN или выключить внешний DNS.

- Обновления. Регулярно применяйте apt-get update/upgrade и отслеживайте CVE для пакетов OpenVPN и Samba.

- SSH. Меняйте пароль по умолчанию, используйте ключи, ограничьте доступ по IP или перенесите SSH на другой порт.

Тесты и критерии приёмки

- Тест 1: Перезагрузка — система монтирует root и /mnt/torrents и автозапускает VPN.

- Тест 2: Поместить тестовый torrent в папку — Transmission должен начать обработку в течение 30 секунд.

- Тест 3: Принудительное завершение VPN — все исходящие соединения, кроме локальных, должны быть заблокированы.

Набор быстрых команд (cheat sheet)

- Определить устройство: tail /var/log/messages

- Форматирование: sudo mkfs.ext4 /dev/sda1

- Копирование системы: sudo rsync -axv / /mnt/systemdrive

- Редактирование cmdline: sudo nano /boot/cmdline.txt

- Перезапуск сервиса Samba: sudo service samba restart

- Проверка интерфейсов: ifconfig

- Запуск OpenVPN: sudo openvpn –client –config /mnt/torrents/openvpn/your.ovpn –ca /mnt/torrents/openvpn/your.crt –script-security 2

1‑строчный глоссарий

- tun0/tap0 — виртуальный интерфейс VPN; iptables используют его для маршрутизации через туннель.

- kill switch — правило, которое блокирует исходящий трафик при отсутствии VPN.

- Samba — реализация SMB/CIFS для обмена файлами в сети.

Заключение

Эта инструкция помогает создать надёжный, энергоэффективный торрент-бокс на Raspberry Pi с упором на приватность и долговечность SD-карты. После запуска системы вы можете расширить функционал: добавить UPnP/DLNA-сервер для стриминга, использовать BitTorrent Sync (Resilio Sync) для собственной синхронизации, или контейнеризировать сервисы через Docker для удобного бэкапа и миграции.

Короткое напутствие: тестируйте каждую часть по отдельности — перенос root, шаринг, VPN и Transmission — прежде чем полагаться на систему в продакшене.

Вопросы, на которые стоит ответить после установки:

- Как часто делать бэкапы /mnt/torrents?

- Как мониторить состояние VPN и места на диске?

- Нужен ли автоматический алерт при разрыве VPN?

Если хотите, добавлю раздел с готовыми systemd-юнитами вместо rc.local, Docker-compose-манифестом для контейнера Transmission или сценарием автоматических бэкапов.