Raspberry Pi для энергосберегающей загрузки и сидирования торрент-файлов

TL;DR

Это подробный пошаговый гид по превращению Raspberry Pi в маломощный (≈10 Вт), безопасный торрент-загрузчик и сидер. Вы перенесёте систему на USB-диск, настроите общий ресурс по сети, пропустите весь трафик через VPN с «kill switch» и установите Transmission с веб-интерфейсом для удалённого управления.

Важно: VPN нужен для приватности при сидировании; убедитесь, что ваш провайдер разрешает торренты и что вы загружаете только легальный контент.

Внесите свою долю в глобальную «сеть дистрибутивов Linux», собрав выделённый, защищённый торрент-загрузчик на Raspberry Pi, который потребляет меньше 10 Вт. Это возможно и несложно — именно это руководство объясняет.

Загрузка и сидирование торрентов — ресурсоёмкая задача для обычного компьютера и обычно требует оставлять его включённым на ночь. Что если делегировать эту задачу маломощному Raspberry Pi, который можно спрятать под половой доской и который будет потреблять всего несколько ватт? Вот план:

- Перенести систему на USB-хранилище, чтобы снизить износ SD-карты и продлить её срок службы.

- Поделиться каталогом загрузок в локальной сети через Samba.

- Настроить VPN так, чтобы весь исходящий трафик был туннелирован и останавливался при разрыве соединения (kill switch).

- Установить Transmission — лёгкий торрент-клиент с веб-интерфейсом и возможностью удалённого управления.

Если вы знакомы с идеями NAS на Raspberry Pi, многое пересекается с этим руководством; если вам не нужен VPN/торрент, можно сверяться с руководством по простому NAS.

Почему перенос системы на USB

Коротко: SD-карты не любят частых записей. Перенос корня системы на USB-диск уменьшает число циклов записи на SD и повышает надёжность. USB-диск проще заменить и может быть быстрее.

Определения в одну строку:

- SD-карта: флеш-память, используемая как встроенный диск в Raspberry Pi.

- USB-хранилище: внешний диск или флеш-накопитель, подключаемый по USB.

Требования и рекомендации

- Raspberry Pi (рекомендуется Raspberry Pi 3/4 для производительности сети).

- Внешний USB-диск или SSD и питательный USB-хаб с внешним питанием (чтобы избежать проблем с питанием USB).

- Кабель Ethernet.

- Доступ по SSH (по умолчанию pi / raspberry).

- Аккаунт у VPN-провайдера, допускающего P2P/торренты.

Установка USB-хранилища и перенос системы

Начните с чистой установки Raspbian и подключите Ethernet и USB-хранилище (через питаемый USB-хаб). Войдите по SSH под pi/raspberry.

Запустите конфигуратор, чтобы уменьшить использование видеопамяти:

sudo raspi-configИзмените выделение памяти для графики на 16 мегабайт — устройство будет работать без монитора (headless).

Определите, какой диск — USB. Посмотрите последние лог-строки:

tail /var/log/messagesВ примере автора диск определился как /dev/sda. Откройте fdisk для соответствующего устройства (замените sda на ваш диск, если нужно):

sudo fdisk /dev/sdaДальше в fdisk:

- Нажмите p — отобразятся текущие разделы.

- d — удалить существующие разделы (если нужно).

- n, затем p — создать первичный раздел.

- При запросе размера укажите +8G для первого раздела (система).

- Повторите для второго раздела (торренты) — оставьте его на всё остальное пространство или задайте размер вручную.

- W — записать таблицу разделов и выйти.

Отформатируйте новые разделы в ext4 и смонтируйте их:

sudo mkfs.ext4 /dev/sda1

sudo mkfs.ext4 /dev/sda2

sudo mkdir /mnt/systemdrive

sudo mkdir /mnt/torrents

sudo mount /dev/sda1 /mnt/systemdrive

sudo mount /dev/sda2 /mnt/torrents

df -hКоманда df -h подтвердит корректное монтирование.

Скопируйте все файлы с SD на новый системный раздел с помощью rsync (сохраняет права и ссылки):

sudo apt-get install rsync

sudo rsync -axv / /mnt/systemdriveПосле копирования обновите загрузочные параметры, чтобы Pi загружался с /dev/sda1.

Сохраните оригинал и отредактируйте cmdline:

sudo cp /boot/cmdline.txt /boot/cmdline.orig

sudo nano /boot/cmdline.txtЗамените содержимое на этот пример (убедитесь, что всё в одной строке):

dwc_otg.lpm_enable=0 console=ttyAMA0,115200 kgdboc=ttyAMA0,115200 console=tty1 root=/dev/sda1 rootfstype=ext4 elevator=deadline rootwait rootdelay=5Отредактируйте /etc/fstab, чтобы корень и папка с торрентами монтировались автоматически:

sudo nano /etc/fstabДобавьте строки:

/dev/sda1 / ext4 defaults,noatime 0 1

/dev/sda2 /mnt/torrents ext4 defaults 0 2Закомментируйте строку, указывающую на SD-карту как на корневой раздел, например:

#/dev/mmcblk0p2 / ext4 defaults,noatime 0 1Перезагрузите систему:

sudo rebootПосле рестарта система должна загрузиться с /dev/sda1, а /mnt/torrents быть доступна.

Советы по выбору диска и производительности

- SSD по USB-3 даст заметный выигрыш в скорости, но потребует адаптера и питания.

- Для минимального энергопотребления используйте 2.5” SSD без внешнего питания или качественные USB-флешки, но SSD более надёжен при частых операциях.

- Для лучшей долговечности используйте диск с TRIM (если поддерживается) и минимизируйте логирование.

Совместное использование диска через Samba

Чтобы иметь доступ к папке с торрентаим из других устройств в локальной сети, настройте Samba.

Обновите систему, удалите пакеты wolfram-engine (часто конфликтует) и установите Samba:

sudo apt-get update

sudo apt-get dist-upgrade

sudo apt-get remove wolfram-engine

sudo apt-get install samba samba-common-bin

sudo nano /etc/samba/smb.confВ файле smb.conf найдите строку, содержащую security, и убедитесь, что она раскомментирована:

security = userДобавьте в конец конфигурации следующий блок для папки torrents:

[torrents]

comment = torrents

path = /mnt/torrents

valid users = @users

force group = users

create mask = 0775

force create mode = 0775

security mask = 0775

force security mode = 0775

directory mask = 2775

force directory mode = 2775

directory security mask = 2775

force directory security mode = 2775

browseable = yes

writeable = yes

guest ok = no

read only = noПерезапустите службу Samba:

sudo service samba restartДобавьте пользователя (замените jamie на своё имя):

sudo useradd jamie -m -G users

sudo passwd jamie

sudo smbpasswd -a jamie

sudo chown pi:users /mnt/torrents

chmod g+w /mnt/torrentsПроверьте подключение с другого компьютера: откройте сетевое расположение и авторизуйтесь учётными данными jamie. На Pi проверьте ls в /mnt/torrents.

Настройка OpenVPN и kill switch

Устанавливаем OpenVPN и resolvconf:

sudo apt-get install openvpn resolvconfСкачайте конфигурации (.ovpn) от вашего VPN-провайдера и сертификаты. Создайте в /mnt/torrents папку openvpn и загрузите туда все файлы. Приведённый тут пример использует privacyIO.ovpn — замените на свой файл.

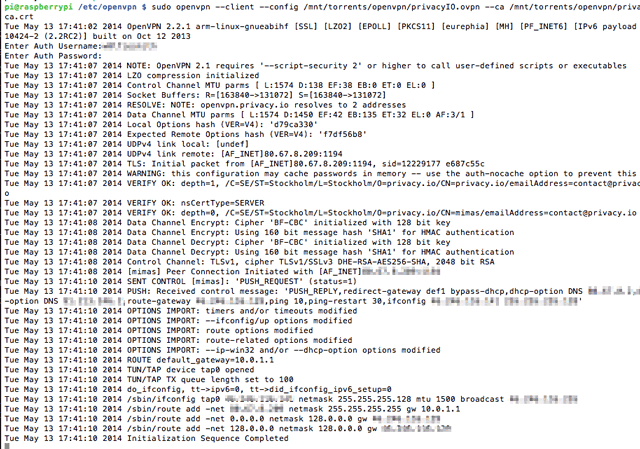

Запустите тестовое подключение, чтобы убедиться, что .ovpn работает:

sudo openvpn --client --config /mnt/torrents/openvpn/privacyIO.ovpn --ca /mnt/torrents/openvpn/privacy.ca.crt --script-security 2

Если видите логологию подключения — прервите CTRL-C. Чтобы не вводить пароль вручную, укажите файл с логином/паролем.

Отредактируйте .ovpn и добавьте строку (путь к файлу с логином):

auth-user-pass /mnt/torrents/openvpn/pass.txtСоздайте pass.txt и поместите имя пользователя в первой строке и пароль во второй:

nano /mnt/torrents/pass.txtЗатем снова тестово подключитесь — теперь не должно требоваться вводить данные вручную.

Добавьте в конфиг обработчики для поднятия и опускания маршрутов:

route-up /mnt/torrents/openvpn/route-up.sh

down-pre

down /mnt/torrents/openvpn/down.shСоздайте route-up.sh:

nano /mnt/torrents/openvpn/route-up.shВставьте:

#!/bin/sh

iptables -t nat -I POSTROUTING -o tun0 -j MASQUERADEИ down.sh:

nano /mnt/torrents/openvpn/down.shВставьте:

#!/bin/sh

iptables -t nat -D POSTROUTING -o tun0 -j MASQUERADEДобавьте скрипт vpn.sh для запуска OpenVPN:

nano /mnt/torrents/openvpn/vpn.shВставьте команду запуска (вставьте ваш конфиг):

sudo openvpn --client --config /mnt/torrents/openvpn/privacyIO.ovpn --ca /mnt/torrents/openvpn/privacy.ca.crt --script-security 2Сделайте скрипты исполняемыми и добавьте запуск vpn.sh в /etc/rc.local (до exit 0):

chmod +x /mnt/torrents/openvpn/down.sh

chmod +x /mnt/torrents/openvpn/route-up.sh

chmod +x /mnt/torrents/openvpn/vpn.sh

sudo nano /etc/rc.localДобавьте строку:

/mnt/torrents/openvpn/vpn.shПерезагрузите.

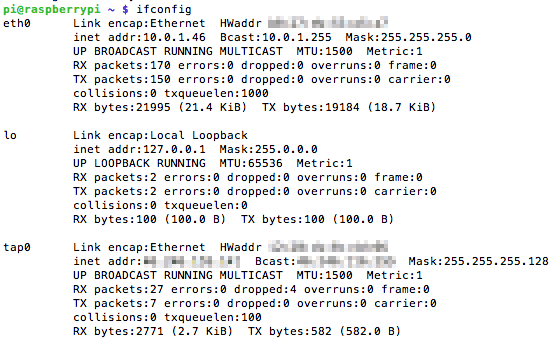

После загрузки проверьте, что сетевой интерфейс tun0 или tap0 появился:

ifconfigПроверьте внешний IP через curl:

curl https://www.makeuseof.comЕсли вывод показывает IP вашего VPN, всё правильно. Если ваш домашний IP — VPN не работает корректно.

Kill switch: почему это важно

Kill switch — означает, что при разрыве VPN весь торрент-трафик должен быть заблокирован, чтобы ваш реальный IP не «просочился». В этом руководстве мы реализуем простую маскараду через iptables для маршрутизации трафика через tun0; при падении туннеля правило снимается.

Для более жёсткого варианта можно добавить правила iptables, запрещающие исходящий TCP/UDP трафик на сетевых интерфейсах, отличных от tun0, для процессов с UID пользователя transmission.

Установка и настройка Transmission

Установите Transmission и остановите демона, чтобы отредактировать конфиг:

sudo apt-get install transmission-daemon

sudo /etc/init.d/transmission-daemon stop

sudo nano /etc/transmission-daemon/settings.jsonОбратите внимание: изменяйте JSON-файл, когда демон остановлен, иначе он перезапишет изменения.

Ключевые параметры:

- “rpc-authentication-required”: false — отключает обязательную авторизацию для RPC (используйте только в доверенной сети или до настраивания авторизации).

- “rpc-whitelist”: “127.0.0.1,10.0.1.*” — укажите вашу локальную подсеть, чтобы разрешить доступ к веб-интерфейсу.

Установите папки загрузки и наблюдения:

"download-dir": "/mnt/torrents",

"watch-dir": "\/mnt\/torrents\/",

"watch-dir-enabled": true,

"umask": 2,Если возникают проблемы с правами, отредактируйте скрипт запуска демона:

sudo nano /etc/init.d/transmission-daemonПоменяйте строку USER=transmission-daemon на USER=root (альтернативно можно дать нужные права пользователю transmission).

Перезагрузите/перезагрузите сервис:

sudo service transmission-daemon reloadУстановите avahi-daemon для доступа по имени хоста .local вместо IP (zeroconf):

sudo apt-get install avahi-daemonОткройте веб-интерфейс (меняйте порт/хост при необходимости):

http://raspberrypi.local:9091/transmission/web/

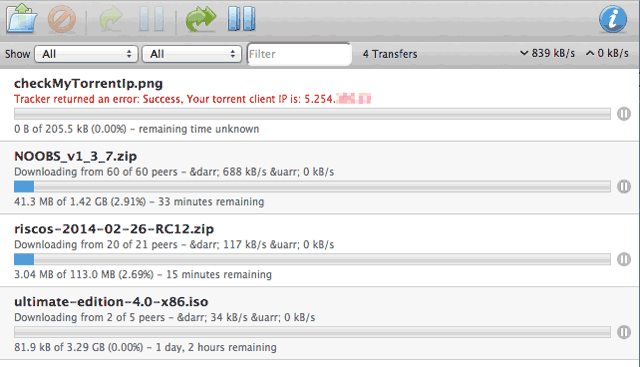

Проверка IP торрента и загрузка дистрибутивов

Скачайте тестовый торрент (например от TorGuard) и поместите его в /mnt/torrents. Transmission настроен отслеживать эту папку и автоматически добавит торрент.

Transmission может выполнять проверку IP: тестовый торрент попытается определить внешний IP и укажет его в отчёте. Если он показывает ваш домашний IP — VPN не работает или kill switch не настроен.

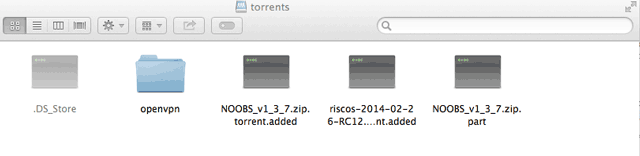

Файлы будут временно иметь расширения .added и .part пока загрузка продолжается. Проверьте это в общей папке Samba:

Проверка и отладка: распространённые проблемы и решения

- Проблема: VPN не подключается на старте. Решение: проверьте права на pass.txt, пути в конфиге и лог OpenVPN, запустите вручную и смотрите ошибки.

- Проблема: Transmission не видит папку /mnt/torrents. Решение: проверьте права и владельца каталога; проверьте, что демон работает от пользователя с нужными правами.

- Проблема: внешнее IP не через VPN. Решение: проверьте наличие tun0 в ifconfig и правила iptables; убедитесь, что route-up.sh выполняется и что конфиг .ovpn не содержит директивы redirect-gateway отключённой.

- Проблема: Samba показывает пустую папку. Решение: посмотрите ls на Pi; возможно, папка смонтирована не туда, куда вы думаете.

Альтернативные подходы и когда они лучше

- Использовать отдельный NAS (Synology, QNAP) с поддержкой Transmission — проще для пользователей, которым не хочется возиться с Linux.

- Использовать Docker на Raspberry Pi — даёт изоляцию и упрощает обновления, особенно если вы уже знакомы с контейнерами.

- Использовать отдельный маломощный x86 мини-ПК с хорошей поддержкой NVMe/USB-3 — если важна максимальная производительность.

Когда этот метод не подходит:

- Если у вас нет надёжного VPN-провайдера, допускающего P2P.

- Если у вас ограничение скорости/трафика со стороны провайдера.

Безопасность и приватность

Рекомендации:

- Храните пароли VPN в защищённом месте; файл pass.txt имеет риск — задайте права 600: chmod 600 /mnt/torrents/openvpn/pass.txt

- Ограничьте доступ к веб-интерфейсу Transmission по IP или включите RPC-аутентификацию.

- Рассмотрите запуск Transmission под отдельным системным пользователем с ограниченными правами.

- Регулярно обновляйте ОС и пакеты: sudo apt-get update && sudo apt-get upgrade

Примечание о приватности/GDPR: в этом сценарии вы храните конфигурации, логи и, возможно, учётные данные. Обрабатывайте их в соответствии с вашей локальной политикой безопасности — шифруйте резервные копии и ограничьте доступ.

Контрольные чек-листы

Чек-лист администратору перед эксплуатацией:

- Перенёс систему на /dev/sda1 и подтвердил загрузку с него.

- Смонтировал /dev/sda2 в /mnt/torrents и проверил права.

- Настроил Samba и проверил запись/чтение с другого устройства.

- Настроил OpenVPN и проверил внешний IP через curl.

- Реализовал kill switch (route-up/down) и протестировал разрыв VPN.

- Установил Transmission и убедился, что watch-dir срабатывает.

- Включил avahi-daemon или настроил DNS для доступа по имени.

Чек-лист для домашнего пользователя:

- Использую VPN-провайдера, допускающего P2P.

- Загружаю только легальные дистрибутивы/контент.

- Настроил авторизацию для доступа к веб-интерфейсу или ограничил белый список IP.

Методология развертывания (мини-SOP)

- Подготовка: обновить систему, подключить диск, установить rsync.

- Разметка диска: fdisk, mkfs.ext4, монтирование.

- Копирование системы: rsync / -> /mnt/systemdrive.

- Правки загрузки: изменить /boot/cmdline.txt и /etc/fstab.

- Samba: установка и конфигурация расшаривания /mnt/torrents.

- VPN: загрузка конфигов, создание скриптов route-up/down, автозапуск.

- Transmission: установка, настройка settings.json, права и запуск.

- Тестирование: проверка IP, загрузки, сети и доступа по .local.

Критерии приёмки

- Устройство загружается с USB-диска и монтирует /mnt/torrents.

- VPN устанавливает туннель tun0/tap0 и внешний IP отличается от домашнего.

- При разрыве VPN торрент-трафик блокируется (правила iptables удаляются/не работают вне туннеля).

- Transmission автоматически добавляет торренты из /mnt/torrents и корректно скачивает файлы.

- Общая папка доступна по Samba и отражает состояние загрузок.

Мини-глоссарий

- tun0/tap0: виртуальные сетевые интерфейсы OpenVPN.

- rsync: утилита для синхронизации файлов и директорий.

- Samba: служба для организации совместного доступа к файлам в локальной сети.

- Transmission: лёгкий BitTorrent-клиент с веб-интерфейсом.

Решение для продвинутых: Docker и Systemd

Если вы предпочитаете контейнеры, упакуйте Transmission и OpenVPN в Docker-контейнеры и используйте Docker Compose. Для автозагрузки и управления сервисами лучше использовать systemd unit-файлы вместо /etc/rc.local.

Пример systemd unit (схема):

[Unit]

Description=Transmission daemon with VPN

After=network-online.target

[Service]

Type=simple

ExecStart=/usr/bin/some-launch-script.sh

Restart=on-failure

[Install]

WantedBy=multi-user.targetДерево решений (Mermaid)

flowchart TD

A[Нужен торрент-сервер?] -->|Да| B[Есть ли NAS?

'если да — используйте NAS']

B --> C{Вы хотите контролировать VPN?}

C -->|Да| D[Использовать Raspberry Pi с OpenVPN]

C -->|Нет| E[Использовать NAS или облачный сервис]

D --> F{Нужна автоматизация?}

F -->|Да| G[Docker + systemd]

F -->|Нет| H[Простейшая установка на Raspbian]Тесты и критерии приёмки

- Тест 1: Reboot -> systemd/rc.local запускает vpn.sh -> ifconfig показывает tun0.

- Тест 2: Поместить тестовый .torrent в /mnt/torrents -> Transmission должен подхватить и начать загрузку.

- Тест 3: Принудительно остановить OpenVPN -> torrent должен перестать отправлять трафик; внешний IP не должен раскрыться.

Риски и смягчения

- Риск: утечка IP при падении VPN. Смягчение: жёсткие iptables правила, мониторинг и автоматическое перезапускание VPN.

- Риск: износ USB-флешки. Смягчение: использовать SSD или настроить перенос кэша и логов на tmpfs.

- Риск: компрометация паролей в pass.txt. Смягчение: права 600 и шифрованный раздел.

Короткое объявление (для соцсетей)

Собрал энергоэффективный Raspberry Pi-сервер для скачивания и сидирования торрентов через VPN: корень системы на USB, общая папка по Samba, Transmission с веб-интерфейсом и kill switch на iptables. Меньше 10 Вт — больше времени для работы на основном ПК.

Итог: следуя этому руководству, вы настроите надёжную, маломощную и автономную платформу для загрузки дистрибутивов Linux и другого легального контента через VPN. Начните с надёжного USB-диска и проверенного VPN-провайдера, тестируйте kill switch и регулярно обновляйте ПО.

Похожие материалы

Переназначение сломанной клавиши — Windows, macOS, Linux

OneDrive офлайн: как сделать файлы доступными

Сменить shell по умолчанию в Linux

Feedback Hub в Windows 10: как отправлять отзывы

Создать страницу Facebook для бизнеса — пошагово