Как проверить, использовали ли ваш компьютер без разрешения

Кто‑то тайно пользовался вашим компьютером? Что именно он просматривал? Ноутбук не там, где вы его оставили? Стол в беспорядке? Это может случиться дома, в офисе или когда вы спокойно сидите за компьютером — никто не хочет, чтобы его подглядывали.

Почти всё, что вы делаете на компьютере, оставляет следы. Важно знать, куда смотреть, чтобы найти эти следы, — это сильно ускорит обнаружение виновного. В этой статье — подробные шаги для проверки компьютера и рекомендации по защите.

Кого это касается

Кратко: владельцы личных компьютеров, удалённые сотрудники, офисные пользователи, администраторы небольших сетей. Если на устройстве хранятся важные личные или рабочие данные, пройдите все шаги диагностики и защиты.

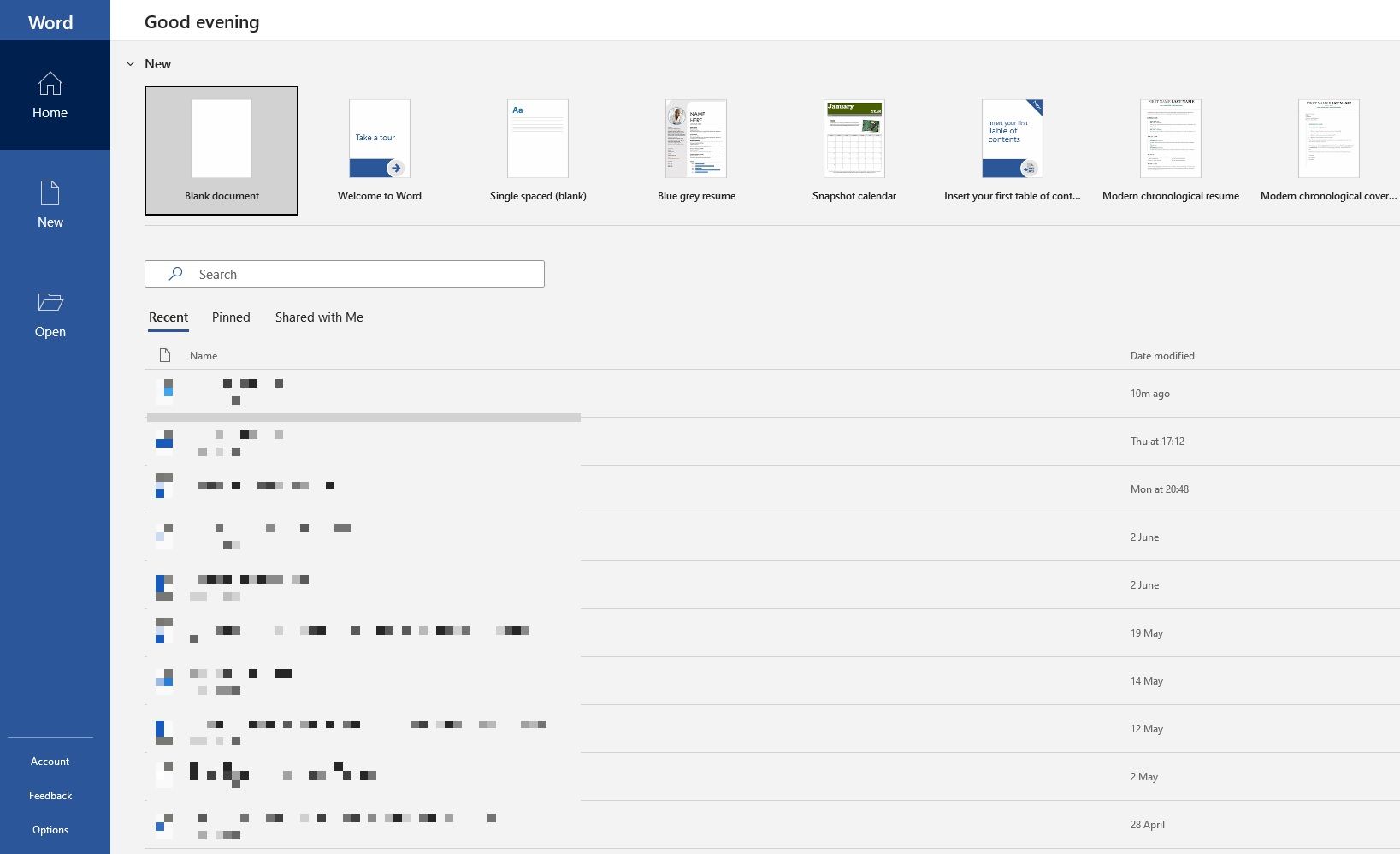

1. Как посмотреть недавно открытые файлы на компьютере

Это один из самых простых и быстрых способов. На Windows недавно открытые файлы отображаются в «Быстром доступе» File Explorer. Откройте Проводник (клик по иконке «папка» в панели задач или нажмите Windows key + E). В левом верхнем углу нажмите Home (или Quick Access в старых версиях). В разделе «Recent» вы увидите файлы, к которым был доступ.

На macOS используйте «Recent Items» в меню Apple или «Недавние» в Finder. Многие приложения (Word, PowerPoint, Adobe Reader) имеют собственную вкладку «Recent» — проверьте её, если подозреваете, что кто‑то открыл документ в конкретной программе.

Что искать

- Файлы, которые вы точно не открывали в подозрительное время.

- Документы, презентации, изображения и видео, которые могли заинтересовать постороннего.

Ограничения

- Любой пользователь может очистить список недавних файлов. Отсутствие записей не доказывает, что никто не заходил.

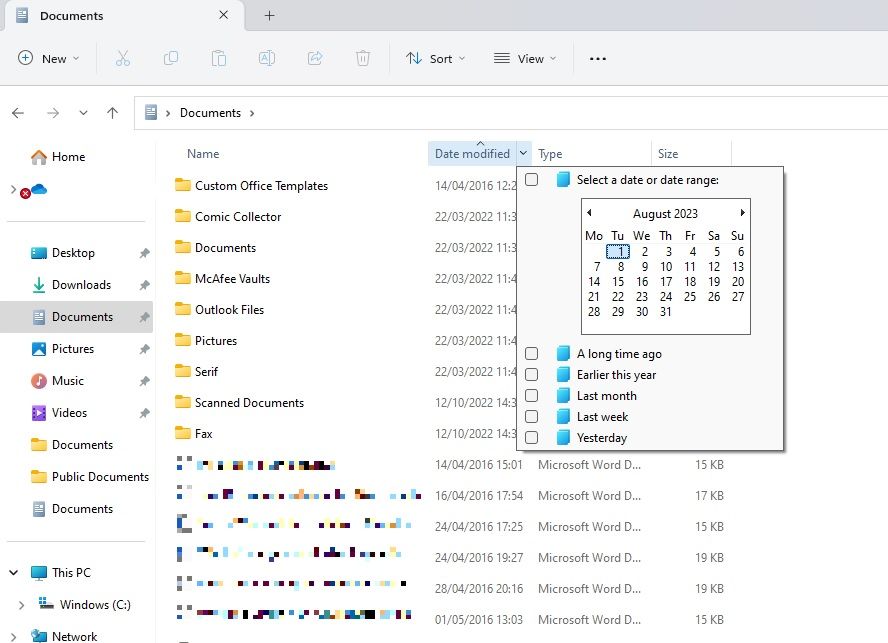

2. Как проверить недавно изменённые файлы

Даже если список «Recent» очищен, файлы с изменённой меткой времени выдадут проникновение.

На Windows откройте нужную папку (Documents, Pictures, Downloads) в Проводнике и кликните заголовок столбца Date modified. Один клик — сортировка по убыванию, ещё один — по возрастанию. Через стрелку рядом можно фильтровать по диапазонам: «Yesterday», «Last week», «Last month» и т. п.

Если вы подозреваете изменение конкретного файла, щёлкните по нему правой кнопкой мыши → Properties. Во вкладке General посмотрите поля Created, Modified и Accessed — они укажут время создания, последнего изменения и последнего доступа.

Примеры полезных проверок

- Изменённые документы Office без соответствующих сохранённых версий.

- Новые файлы в папке Downloads, которые вы не загружали.

- Изменения в системных файлах или в файлах конфигурации приложений.

Ограничения

- Пользователь может вручную изменить время файлов с помощью утилит или очистить их следы.

- Некоторые программы автоматически сохраняют временные файлы — отличайте автоматическое сохранение от ручного редактирования.

3. Как проверить историю браузера

Каждый браузер ведёт свою историю посещённых страниц. Если злоумышленник был невнимателен, он мог забыть удалить её.

Проверки по браузерам

- Google Chrome: нажмите на вертикальное меню в правом верхнем углу → History.

- Microsoft Edge: меню → History.

- Firefox: меню → History > Show All History.

- Brave: меню (три линии) → History.

Ищите

- Страницы, на которые вы точно не заходили.

- Поисковые запросы, адреса почтовых сервисов, сайты социальных сетей.

- Временные метки посещений, чтобы сопоставить с вашими отсутствиями.

Что делать, если история пуста

- Возможно, использовался режим инкогнито/частного просмотра — он не сохраняет историю.

- Пользователь мог очистить историю вручную. В этом случае проверяйте системные логи и временные файлы.

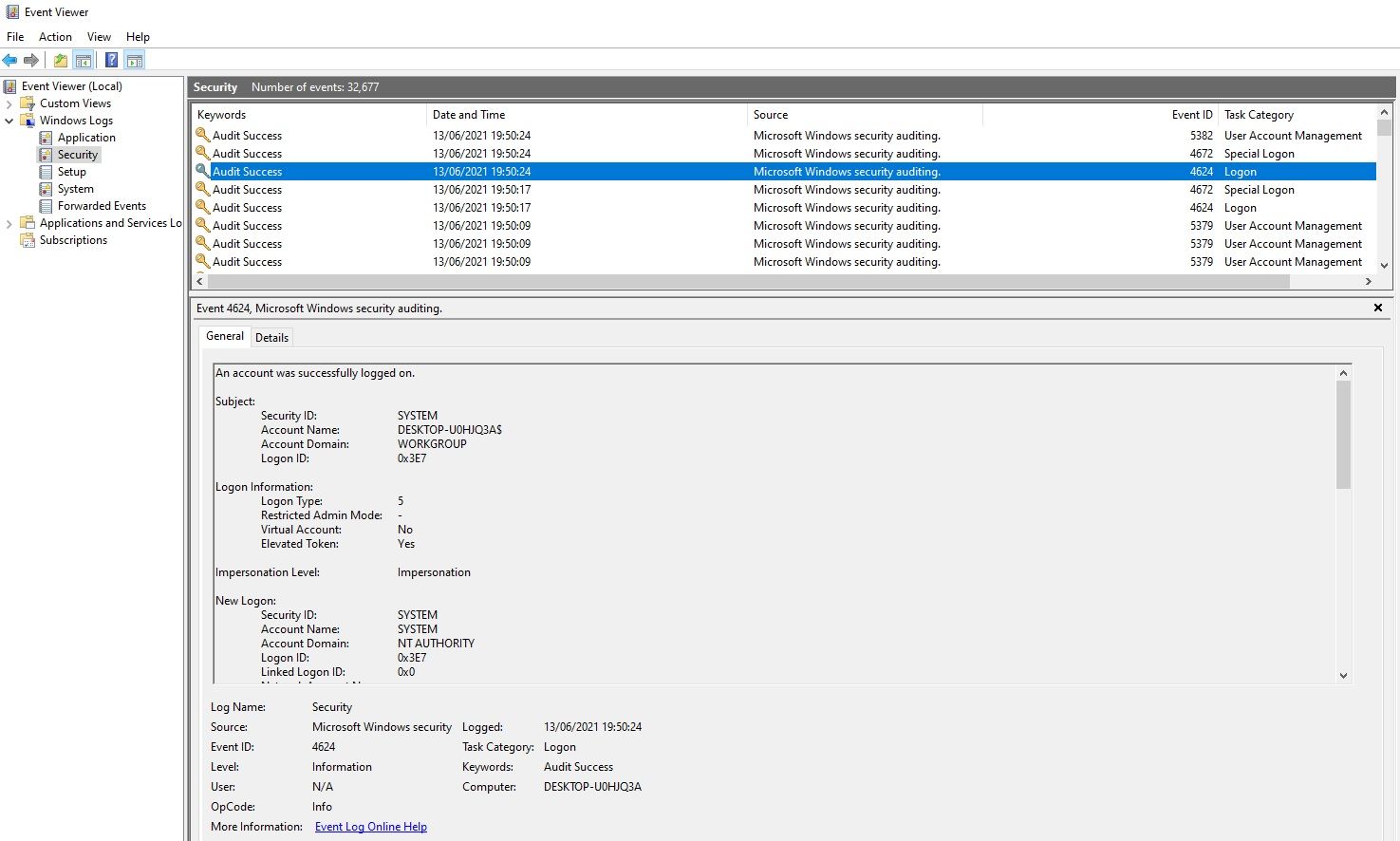

4. Как посмотреть события входа в Windows 10 и 11

Windows сохраняет записи о попытках входа в систему. Это более надёжный источник доказательств, чем история или список недавно открытых файлов.

Как открыть журнал

- Ищите приложение «Event Viewer» (Просмотр событий) и запустите его.

- Перейдите в Windows Logs → Security.

- В списке ищите события с кодами:

- 4624 — Logon (вход в систему);

- 4672 — Special Logon (вход с повышенными привилегиями);

- 4634 — Logoff (выход из системы).

Уточнение

- Вы можете использовать правую панель и функцию Find… для быстрого поиска кода события.

- Через Actions > Filter Current Log задайте диапазон по полю Logged, чтобы сузить время.

- Клик по записи показывает подробности, включая имя учётной записи и тип входа.

Как включить аудит входов на Windows Pro

- Запустите Group Policy Editor, найдите «gpedit».

- Перейдите: Computer Configuration > Windows Settings > Security Settings > Local Policies > Audit Policy > Logon Audits.

- Включите Success и Failure, чтобы регистрировались успешные и неудачные попытки входа.

Ограничения

- На домашней версии Windows базовый аудит уже включён, но на некоторых конфигурациях запись может ограничиваться настройками политики или журнал может быть очищен.

5. Признаки физического доступа и аппаратные следы

Даже если программные следы удалены, остаются физические признаки:

- Следы на клавиатуре, отпечатки пальцев, положение кабелей и USB‑накопителей.

- Новые файлы на внешних носителях, метки в журнале подключения USB.

- Изменение Макета приложений, открытые окна, изменённые закладки в браузере.

Проверка журналов подключения USB

Windows ведёт события при подключении/отключении устройств. В журнале событий ищите записи об установке и подключении USB‑устройств (Event IDs, связанные с USB), либо используйте специализированные утилиты (например, USBDeview) для просмотра истории подключений — такие программы показывают, какие USB‑устройства подключались и когда.

Важно

Не подключайте подозрительные носители к компьютеру без необходимости — это может стереть доказательства или запустить вредоносный код.

Когда базовые методы дают ложный результат

Контрпримеры и ограничения методов

- Если пользователь работал в режиме инкогнито и вручную очистил все логи и историю, стандартные проверки могут ничего не показать.

- Удаление/перезапись системных журналов и использование учётной записи администратора затрудняют расследование.

- Вредоносное ПО может маскировать следы и обеспечивать удалённый доступ без локальных следов.

Если подозрения сохраняются, рассмотрите более продвинутые методы: создание образа диска, анализ временных файлов и сохранённых сессий, привлечение координирующего администратора или специалиста по цифровой криминалистике.

Методика быстрых действий при подозрении на несанкционированный доступ

Мини‑методология (шаги от простого к продвинутому):

- Фотографируйте состояние рабочего места (положение устройства, подключённые кабели, внешние носители).

- Заблокируйте компьютер (Windows key + L) или переключитесь на безопасный профиль.

- Сохраните список недавно открытых/изменённых файлов и снимите скриншоты журналов Event Viewer и истории браузера.

- Не удаляйте и не перезаписывайте файлы, которые могут быть доказательствами.

- По возможности сделайте образ диска (bit‑level) или попросите IT‑администратора сделать его с использованием write‑blocker.

- Проанализируйте логи и временные метки; если нужно — привлеките специалиста по компьютеру криминалистике.

Короткая памятка: фиксируйте, не изменяйте, копируйте с осторожностью.

Роль‑ориентованные чеклисты

Чеклист для домашнего пользователя

- Заблокировать экран при уходе (Windows key + L).

- Просмотреть Recent и Date modified.

- Проверить историю браузера и текущие вкладки.

- Сменить пароль, если есть подозрение на компрометацию.

Чеклист для офисного пользователя

- Уведомить IT‑отдел и руководителя.

- Сфотографировать рабочее место и все подключённые устройства.

- Не выключать компьютер до указаний IT (иногда лучше сохранить состояние как есть).

Чеклист для администратора

- Экспортировать логи событий (Event Viewer → Save All Events).

- Сделать образ диска и проверить его на предмет вредоносного ПО.

- Проверить журналы VPN, RDP и файловых серверов на предмет подозрительных подключений.

Шаблон простого отчёта об инциденте

Используйте этот шаблон для фиксации фактов:

- Дата и время обнаружения:

- Место (офис/дом):

- Описание состояния рабочего места:

- Подозрительные файлы и их пути:

- Список действий, которые вы предприняли (скриншоты, сохранённые логи):

- Связанные пользователи/учётные записи:

- Рекомендации/следующие шаги:

Как остановить других от доступа к вашему компьютеру

Простые и эффективные меры

- Используйте надёжный пароль и по возможности включите двухфакторную аутентификацию для учётной записи Microsoft и других сервисов.

- Блокируйте экран при уходе (Windows key + L) и не оставляйте устройство без присмотра.

- Настройте автоматическую блокировку экрана через определённое время простоя.

- Не делитесь учётными данными и не записывайте пароли в открытом виде.

Дополнительные меры безопасности

- Настройте отдельные учётные записи для каждого пользователя с ограниченными правами.

- Включите шифрование диска (BitLocker на Windows, FileVault на macOS) — это защитит данные при физическом доступе.

- Регулярно обновляйте систему и антивирусные базы.

- Ограничьте физический доступ к рабочему месту: замки для офисов, безопасные шкафы.

Когда обращаться к профессионалам

Обратитесь к специалисту, если:

- Вы обнаружили следы удаления журналов или подозрительное вредоносное ПО.

- Есть признаки утечки конфиденциальных данных.

- Нужна юридическая фиксация и сохранение доказательств для расследования.

Если речь о корпоративной информации — действуйте через IT/безопасность и следуйте внутреннему регламенту инцидентного реагирования.

Критерии приёмки для установки факта несанкционированного доступа

- Наличие входа/разлога в журнале (Event ID 4624/4634) на время вашего отсутствия.

- Изменённые файлы с временными метками, совпадающими с периодом отсутствия.

- Посещения в истории браузера, которые вы не совершали.

- Физические улики: подключённые внешние носители, положение устройства, изменения в настройках.

Наличие хотя бы двух независимых индикаторов значительно увеличивает уверенность в факте доступа.

Примеры, когда методы не сработают

- Использование режима приватного просмотра в браузере и чистка логов.

- Удалённый доступ через скомпрометированную учётную запись с удалённой очисткой следов.

- Специализированные инструменты, которые меняют временные метки или скрывают записи в журнале.

В таких случаях нужна экспертиза и, возможно, судебно‑компьютерная криминалистика.

Безопасность и конфиденциальность в контексте законодательства

Если дело касается персональных данных других людей, помните про требования конфиденциальности и локальные законы о защите данных. В организациях любые действия должны соответствовать внутренним политикам и требованиям GDPR/локального законодательства, если применимо.

Важно: если в результате проверки вы собираетесь передавать логи третьим лицам, убедитесь, что это не нарушает политику приватности и законодательства.

Короткая инструкция для быстрой защиты

- Немедленно заблокируйте экран и смените пароли.

- Сделайте скриншоты и сохраните логи.

- Уведомьте администратора или специалиста по безопасности.

- При необходимости выполните резервное копирование и образ диска.

Сводка и следующие шаги

- Проверьте Recent, Date modified и историю браузера как первые шаги.

- Изучите журналы безопасности Windows для более надёжных индикаторов.

- Зафиксируйте всё — скриншоты, фото рабочего места и экспорт логов.

- Примите технические и организационные меры: сильные пароли, шифрование, ограничение доступа.

Если простые проверки ничего не дали, но тревога остаётся — сделайте образ диска и обратитесь к специалисту по цифровой криминалистике или в службу ИТ.

Полезные ссылки и инструменты

- Инструменты для просмотра истории подключений USB: USBDeview (используйте с осторожностью).

- Официальная документация Microsoft по Event Viewer и политикам аудита.

Финальная мысль: профилактика и простые привычки (блокировка экрана, сложные пароли, регулярные обновления) часто предотвращают 95% бытовых случаев несанкционированного доступа. Если инцидент всё же произошёл — фиксируйте и привлекайте профессионалов.

Похожие материалы

Проверка и уход за батареей Apple Watch

Как делать и управлять скриншотами в Steam

Вход с Apple: скрыть почту и повысить приватность

6 ошибок новичков в DaVinci Resolve

Как забронировать групповую поездку в Uber