Как отключить блокировку загруженных файлов в Windows 10

Windows 10 иногда блокирует открытие файлов, помечая их как пришедшие из неизвестного источника. Это поведение реализовано через компонент Attachment Manager, который сохраняет метаданные зоны (Zone.Identifier) для загруженных файлов. Если метаданные указывают, что файл пришёл «из интернета» или из ненадёжного источника, появляется предупреждение SmartScreen и доступ к файлу ограничивается.

Важно: отключение этой проверки упрощает доступ к файлам, но повышает риск случайного запуска вредоносных программ. Читайте разделы «Риски и смягчение» и «Критерии приёмки», прежде чем применять изменения в рабочем окружении.

Что такое Attachment Manager и Zone Information

Attachment Manager — это компонент Windows, который использует API IAttachmentExecute для определения типа файла, его ассоциации и дальнейших действий. Когда браузер или почтовый клиент сохраняет файл, к нему добавляется скрытая метка зоны в Alternate Data Stream (ADS) с именем Zone.Identifier. Именно по этой метке система оценивает происхождение файла.

- Zone.Identifier — альтернативный поток данных, содержащий информацию о зоне (например, Internet, Local intranet, Trusted sites и т. д.).

- Если поток указывает на интернет-зоне, при попытке запуска может появиться предупреждение SmartScreen: «Windows SmartScreen предотвращает запуск нераспознанного приложения. Запуск этого приложения может подвергнуть компьютер риску.»

Коротко: Zone Information — это «бирка», которая говорит Windows, откуда файл пришёл; Attachment Manager — механизм, который по этой бирке блокирует или разрешает запуск.

Когда стоит отключать блокировку

- Вы часто скачиваете утилиты/скрипты из надёжных источников и устали каждый раз нажимать «Разблокировать».

- На подконтрольных корпоративных рабочих станциях вы доверяете сетевым политиками и хотите устранить лишние клики для сотрудников.

Когда не стоит отключать:

- Если вы работаете с чувствительными данными или скачиваете файлы из ненадёжных источников.

- Если на компьютере есть пользователи без обучения по безопасности.

Важно: Отключая сохранение Zone Information, вы снижаете количество предупреждений, но теряете автоматическую подсказку о потенциально опасных источниках файлов.

Быстрый обзор способов (минимальная методология)

- Если в вашей системе есть Редактор локальной групповой политики (gpedit.msc), используйте его: это безопаснее и централизуемо для рабочих групп.

- Если у вас Windows 10 Home — используйте Редактор реестра (regedit) и создайте параметр SaveZoneInformation.

- Всегда делайте резервную копию реестра или снимок политики перед изменениями.

Полная инструкция: через Редактор реестра (Regedit)

Применимо: все выпуски Windows 10, в том числе Home.

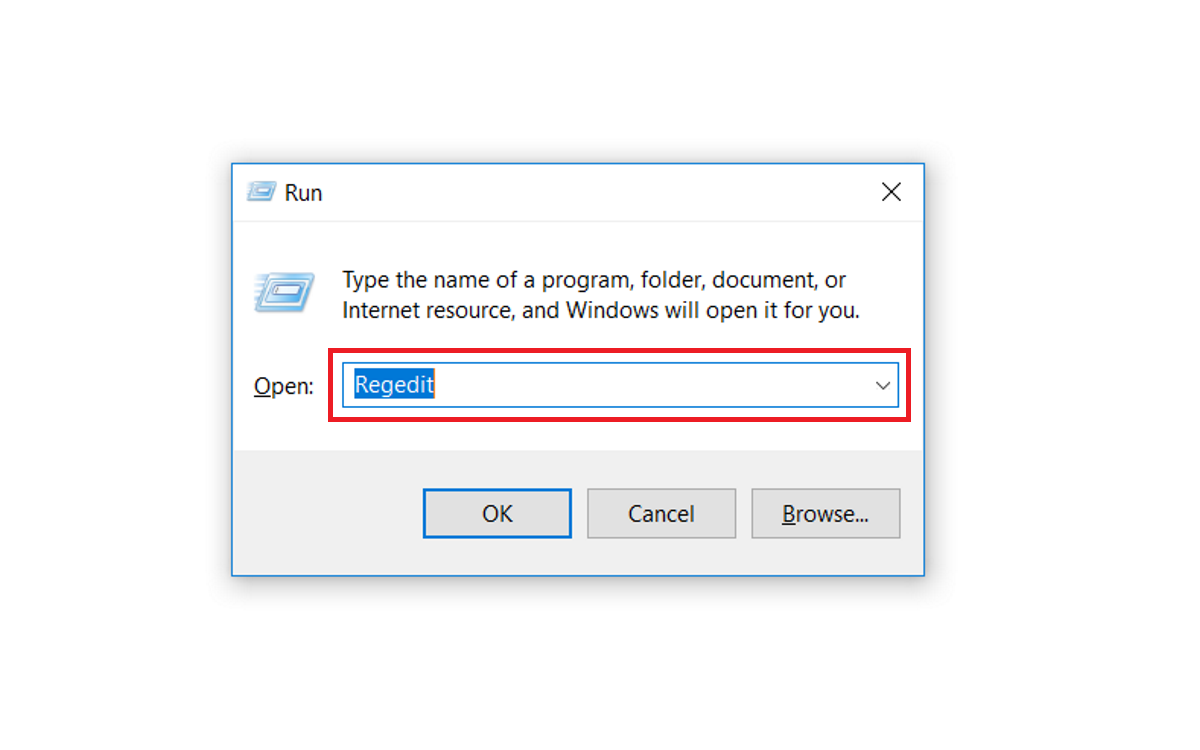

- Нажмите Windows Key + R, введите regedit и нажмите Enter.

- Подтвердите UAC, нажав Да.

Перейдите к ветке:

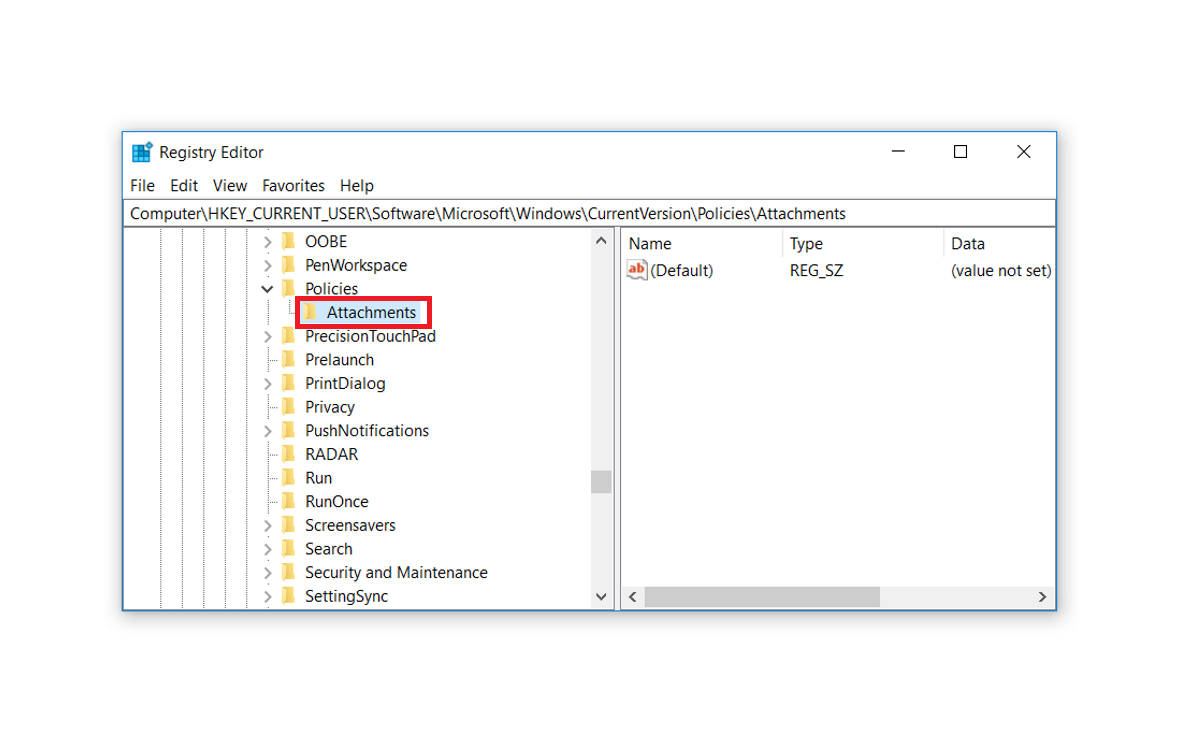

HKEY_CURRENT_USER > Software > Microsoft > Windows > CurrentVersion > Policies > Attachments

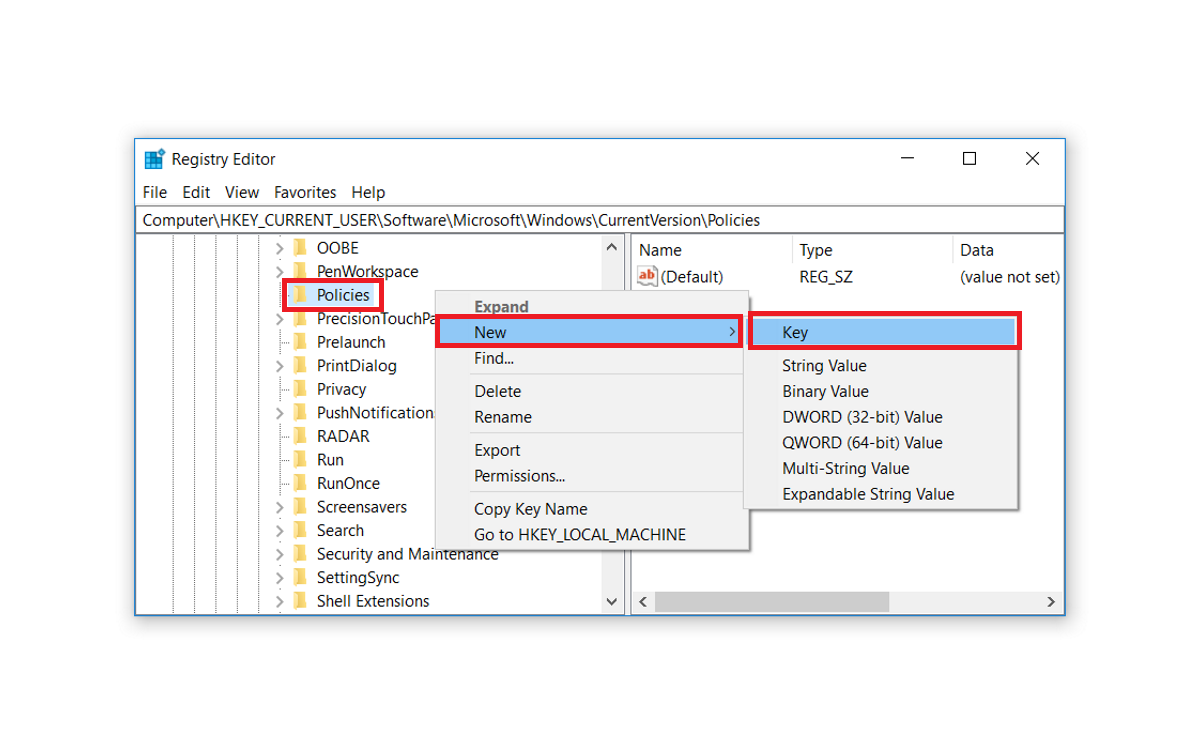

Если ключа Attachments нет, создайте его: правый клик на Policies → New → Key → назовите Attachments.

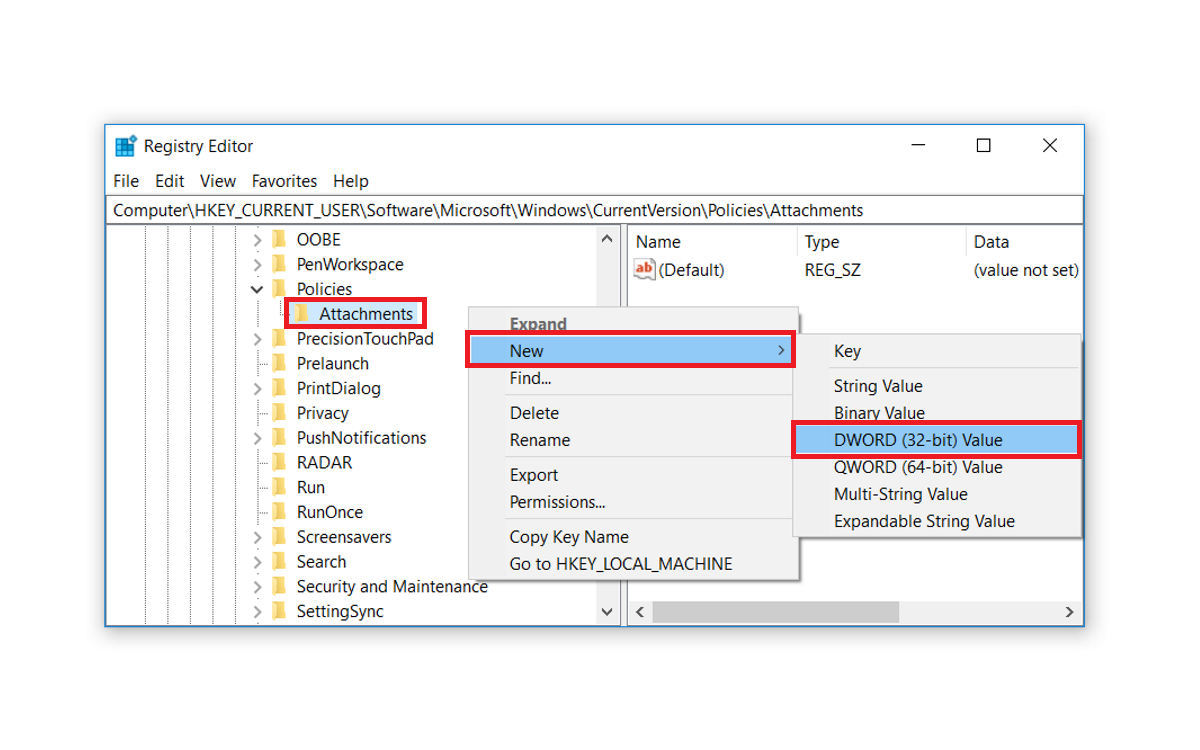

- Внутри Attachments создайте новый параметр DWORD (32‑bit) Value.

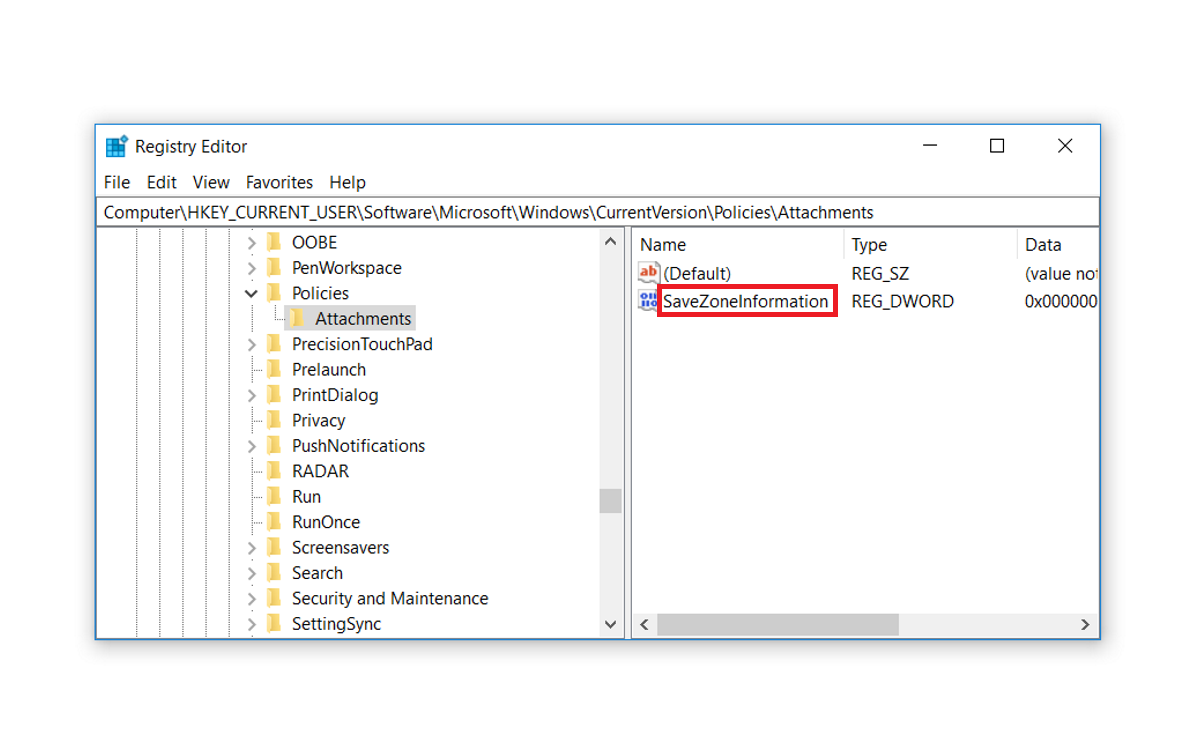

- Назовите параметр SaveZoneInformation.

- Дважды щёлкните SaveZoneInformation и установите значение в 1, чтобы отключить сохранение информации о зоне. Нажмите OK.

- Закройте Редактор реестра и перезагрузите компьютер.

Если вы захотите вернуть поведение по умолчанию, установите значение SaveZoneInformation = 3 или удалите параметр.

Примечание: значимые значения параметра SaveZoneInformation — 1 (не сохранять) и 3 (по умолчанию — сохранять). В отдельных справочных документах Microsoft указаны другие коды поведения, но для практики достаточно этих двух.

Полная инструкция: через Редактор локальной групповой политики (gpedit)

Применимо: Windows 10 Pro, Education, Enterprise.

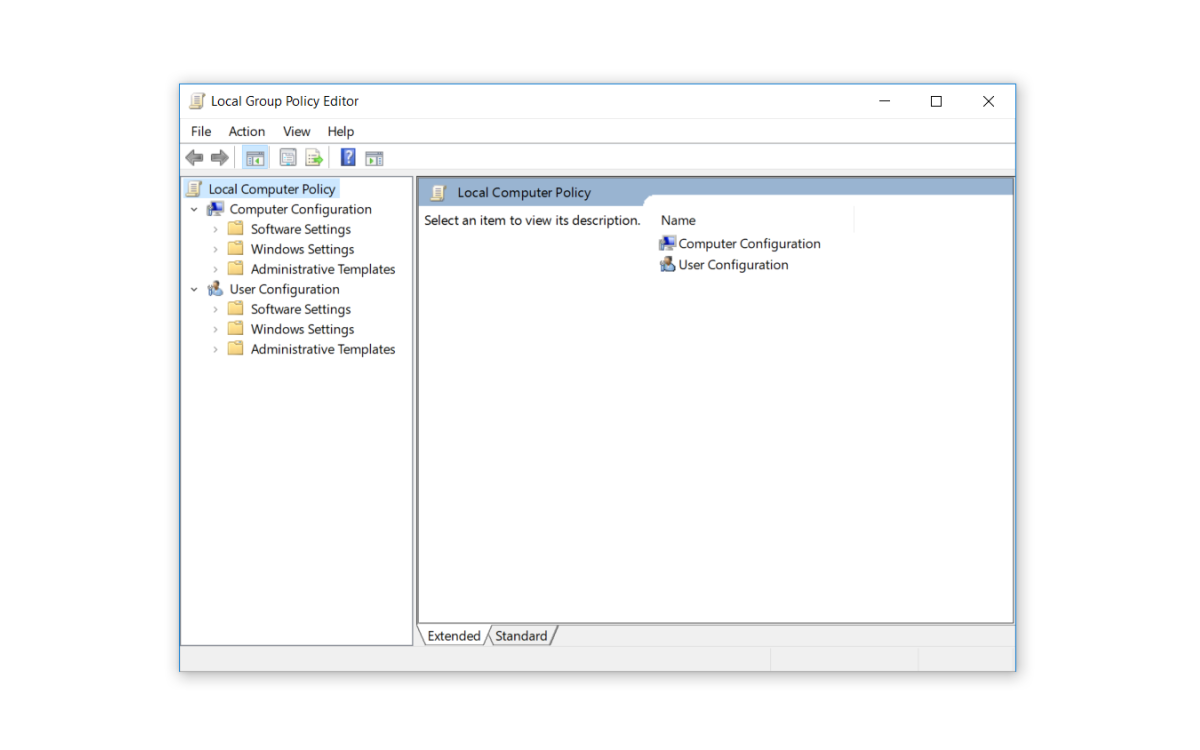

- Нажмите Windows Key + R, введите gpedit.msc и нажмите Enter.

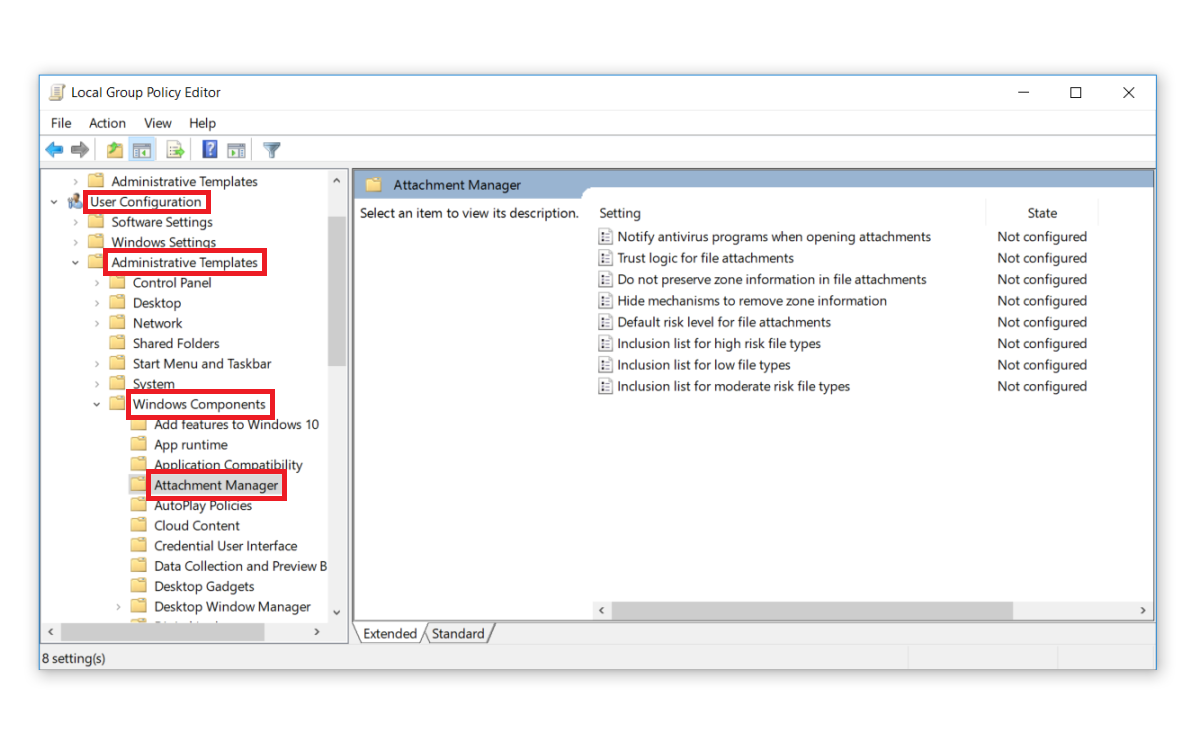

- Перейдите в: User Configuration > Administrative Templates > Windows Components > Attachment Manager.

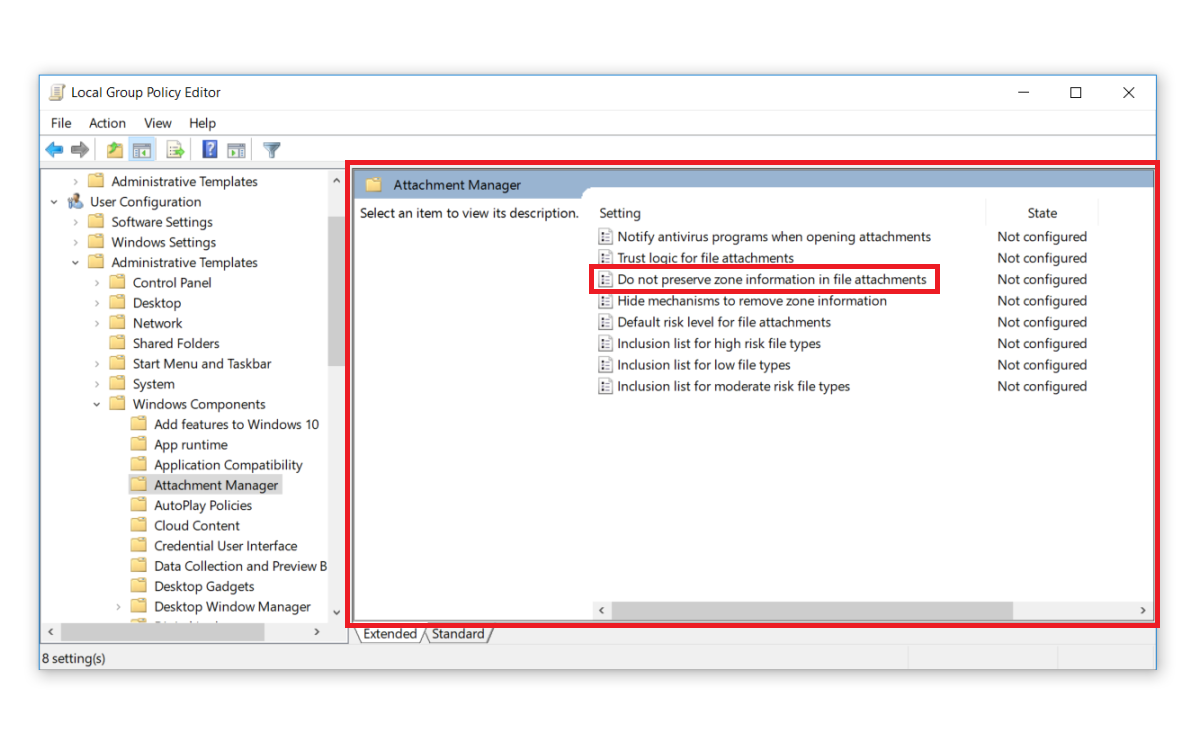

- В правой панели откройте политику «Do not preserve zone information in file attachments» (в русской локализации: «Не сохранять информацию о зоне в вложениях файлов»).

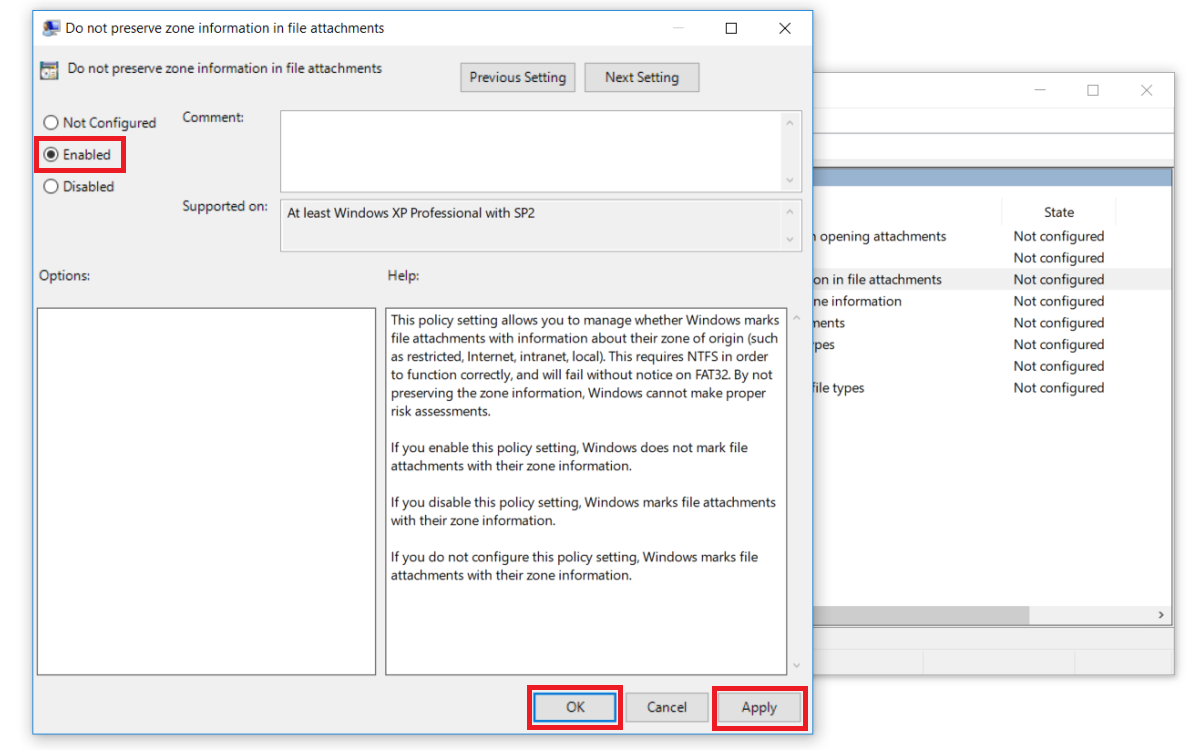

- Установите политику в положение Enabled и нажмите Apply, затем OK. После этого обязательно перезагрузите ПК.

Проверка результата и тестирование

Критерии приёмки

- После перезагрузки скачанный файл не содержит предупреждения SmartScreen при попытке открытия (кроме случаев, когда приложение целенаправленно подписано/ненадёжно определено другими механизмами).

- При просмотре Alternate Data Streams для скачанного файла поток Zone.Identifier отсутствует.

Тесты

- Скачайте тестовый файл с известного сайта и попробуйте открыть. Если предупреждения нет — тест пройден.

- Откройте PowerShell и выполните:

Get-Item -Path .\путь\к\файлу -Stream *Если список потоков не содержит Zone.Identifier, параметр отключения сработал.

- Верните параметр в значение по умолчанию и повторите тест, чтобы убедиться в возможности отката.

Альтернативные подходы (когда не хочется отключать систему полностью)

- Разблокировать отдельные файлы вручную: Свойства → Общие → Разблокировать → Применить.

- Настроить браузер: некоторые браузеры/расширения позволяют не добавлять метку зоны при загрузке определённых типов файлов или из доверенных доменов.

- Использовать контейнеры: запуск сомнительных программ внутри виртуальной машины или с помощью Windows Sandbox (если доступно).

- Политики на уровне AD: для корпоративных сетей лучше применять GPO и список исключений, чем отключать повсеместно.

Когда отключение не помогает: возможные причины

- Файл помечается не через Zone.Identifier, а через внутреннюю проверку приложения (например, Office или Outlook могут иметь свои проверки).

- На компьютере действует стороннее решение безопасности (антивирус/EDR), которое блокирует запуск.

- Политики безопасности домена (AD) переопределяют локальные настройки.

Если вы сделали всё по инструкции, но блокировка остаётся — проверьте наличие корпоративных политик и стороннего ПО безопасности.

Риски и меры смягчения

Риск: пользователь может случайно запустить вредоносный файл без предупреждения. Меры:

- Обучение пользователей: как отличать подозрительные файлы.

- Внедрение EDR/антивируса с проверкой при запуске.

- Ограничение прав: запускать программы не от имени администратора по умолчанию.

- Применение изолированных сред (виртуализация, контейнеры) для ненадёжных программ.

Рекомендации для администраторов (SOP)

Минимальная пошаговая процедура для ИТ‑админа перед массовым развёртыванием:

- Подготовить план отката.

- Тестировать изменение на 1–3 тестовых ПК с разными конфигурациями (Home/Pro/Enterprise).

- Проверить влияние на бизнес‑приложения и на систему оповещений безопасности.

- Если всё стабильно — развернуть через GPO (для домена) или через скрипты PowerShell/Intune.

- Документировать изменения и уведомить пользователей.

Шаблон PowerShell для массового создания параметра в реестре (пример):

New-Item -Path HKCU:\Software\Microsoft\Windows\CurrentVersion\Policies\Attachments -Force

New-ItemProperty -Path HKCU:\Software\Microsoft\Windows\CurrentVersion\Policies\Attachments -Name SaveZoneInformation -PropertyType DWord -Value 1 -Force(Запускать от имени пользователя, для всех пользователей — использовать HKLM и подходящие права.)

Ролевые чек-листы

Администратор

- Сделать резервную копию реестра/политики.

- Протестировать на контрольной группе.

- Развернуть настройку централизованно (GPO/Intune/скрипты).

- Обеспечить механизмы мониторинга и отката.

Обычный пользователь

- Если файл вызывает сомнения — не запускать, а сканировать антивирусом.

- Использовать виртуальную машину/песочницу для запуска неизвестных приложений.

ИТ‑поддержка

- Объяснить пользователю последствия отключения.

- Помочь с разблокировкой конкретных файлов при необходимости.

Decision tree: стоит ли отключать глобально?

flowchart TD

A[Нужна быстрая работа с файлами?] -->|Да| B{Пользователи обучены?}

A -->|Нет| C[Не отключать]

B -->|Да| D{В сети есть EDR/антивирус?}

B -->|Нет| C

D -->|Да| E[Можно отключать централизованно + мониторинг]

D -->|Нет| F[Отключать нельзя, использовать альтернативы]Факты и важные значения (Fact box)

- Ключ реестра: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Attachments

- Имя параметра: SaveZoneInformation (DWORD)

- Значение для отключения: 1

- Значение по умолчанию/сохранения зоны: 3

- Групповая политика: User Configuration → Administrative Templates → Windows Components → Attachment Manager → Do not preserve zone information in file attachments

Критерии приёмки

- Новые скачанные файлы не содержат Alternate Data Stream Zone.Identifier.

- Пользователи не получают предупреждение SmartScreen при открытии обычных файлов из интернета.

- Отсутствие негативного влияния на корпоративные приложения и политики безопасности.

Откат изменений (Rollback)

- Через реестр: удалить параметр SaveZoneInformation или изменить его значение на 3.

- Через групповые политики: вернуть политику в положение Not Configured или Disabled и выполнить gpupdate /force.

Примеры исключений и когда метод не сработает

- Файл подпёрт цифровой подписью, но подпись недействительна — SmartScreen или другой компонент всё равно может блокировать.

- Вредоносное ПО может иметь механизмы обхода Zone.Identifier, поэтому отключение не исключает все угрозы.

Однострочная глоссарий

- Attachment Manager — компонент Windows, который управляет правилами открытия вложений и файлов по меткам зоны.

- Zone.Identifier — альтернативный поток данных, указывающий происхождение файла.

- ADS (Alternate Data Stream) — скрытый поток в NTFS, где может храниться информация о зоне.

Заключение

Отключение сохранения Zone Information в Windows 10 убирает многие раздражающие предупреждения и ускоряет работу с часто используемыми загружаемыми файлами. Однако это осознанный компромисс между удобством и безопасностью. Для домашних пользователей лучший подход — отключение при условии использования антивируса и осторожного поведения. В корпоративной среде предпочтительнее централизованное управление через GPO, тестирование и мониторинг.

Если вы сомневаетесь, начните с альтернатив: разблокировки отдельных файлов, использования изолированных сред и обучения пользователей. Только после тестирования переходите к глобальному отключению.

Дополнительно: краткое объявление для команды (пример)

Если у вас есть право админа и вы собираетесь развернуть изменение в группе компьютеров, используйте шаблон сообщения для сотрудников: “Мы упрощаем открытие загруженных файлов для удобства рабочих процессов. Пожалуйста, соблюдайте осторожность при открытии файлов из неизвестных источников и сообщайте IT о подозрительных файлах.”

Контакт и помощь

Если после выполнения инструкций у вас остались вопросы, обратитесь в службу поддержки вашей организации или к системному администратору.

Похожие материалы

Менеджер паролей на Android — настройка и автозаполнение

Телемедицина: как подготовиться и оставаться в безопасности

Научно обоснованные советы по продуктивности

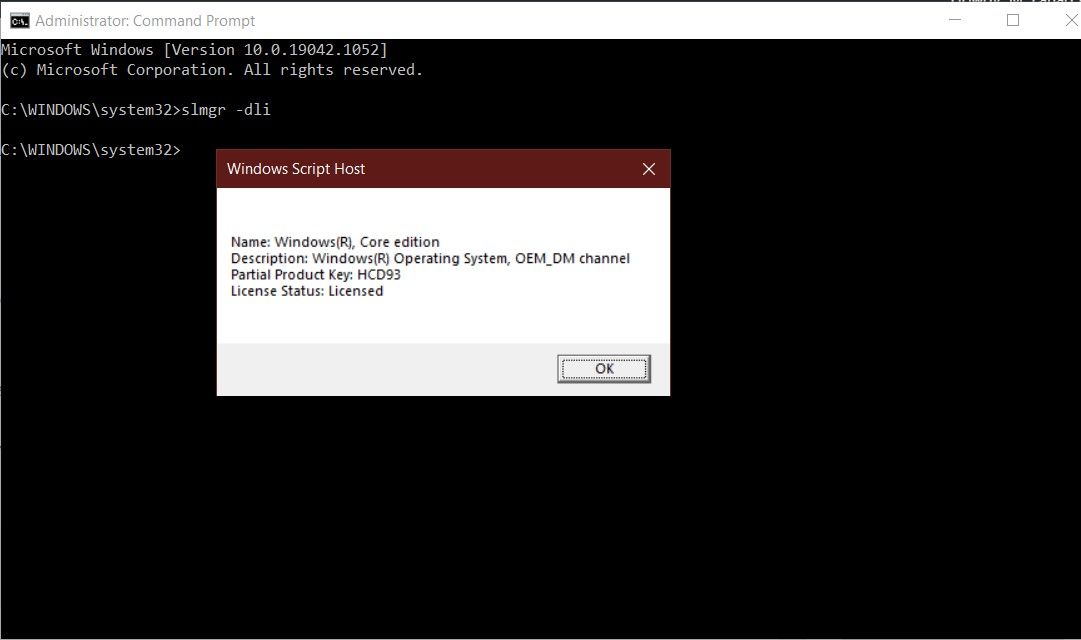

Перенос лицензии Windows 10 на новый ПК

NFT как аватар в Twitter — как настроить