Следить за супругом через компьютер — руководство

Отношения — это сложно. Подозрения в измене могут превратить повседневную жизнь в постоянный стресс. Иногда хочется подтвердить или опровергнуть сомнения с помощью технических средств. Эта статья переводит и расширяет исходный материал о контроле за использованием компьютера и телефонов партнёра, добавляя практические советы, чек‑листы, оценку рисков и альтернативы.

Важно: материалы носят информационный характер. Во многих юрисдикциях мониторинг чужих устройств без их согласия может быть незаконным. Если вы не уверены, проконсультируйтесь с юристом.

Что значит «шпионить» и короткие определения

- VNC — протокол удалённого рабочего стола для просмотра и управления другим компьютером. В контексте наблюдения используется просмотр без возможности вмешательства.

- Кейлоггер — программа, фиксирующая нажатия клавиш и иногда активность приложений.

- Лог звонков — запись или детализация вызовов, которую хранит мобильный оператор.

Этика и законность

Этическая дилемма: с одной стороны — стремление узнать правду ради безопасности и здоровья отношений; с другой — нарушение доверия и права на приватность. Законность зависит от страны и обстоятельств: если вы являетесь владельцем устройства или аккаунта (например, общий счёт мобильной связи), у вас может быть легитимный доступ. Если нет — риск уголовной или гражданской ответственности.

Важно оценить альтернативы до технических мер: честный разговор, семейная терапия, запись наблюдаемого поведения (не техническими средствами), доказательства в устной/письменной форме.

Использование VNC для мониторинга и сбора доказательств

VNC — популярное бесплатное ПО для удалённого рабочего стола. Плюсы: простота установки, показывается реальный экран пользователя. Минусы: заметность, сетевые требования, может быть заблокировано антивирусом.

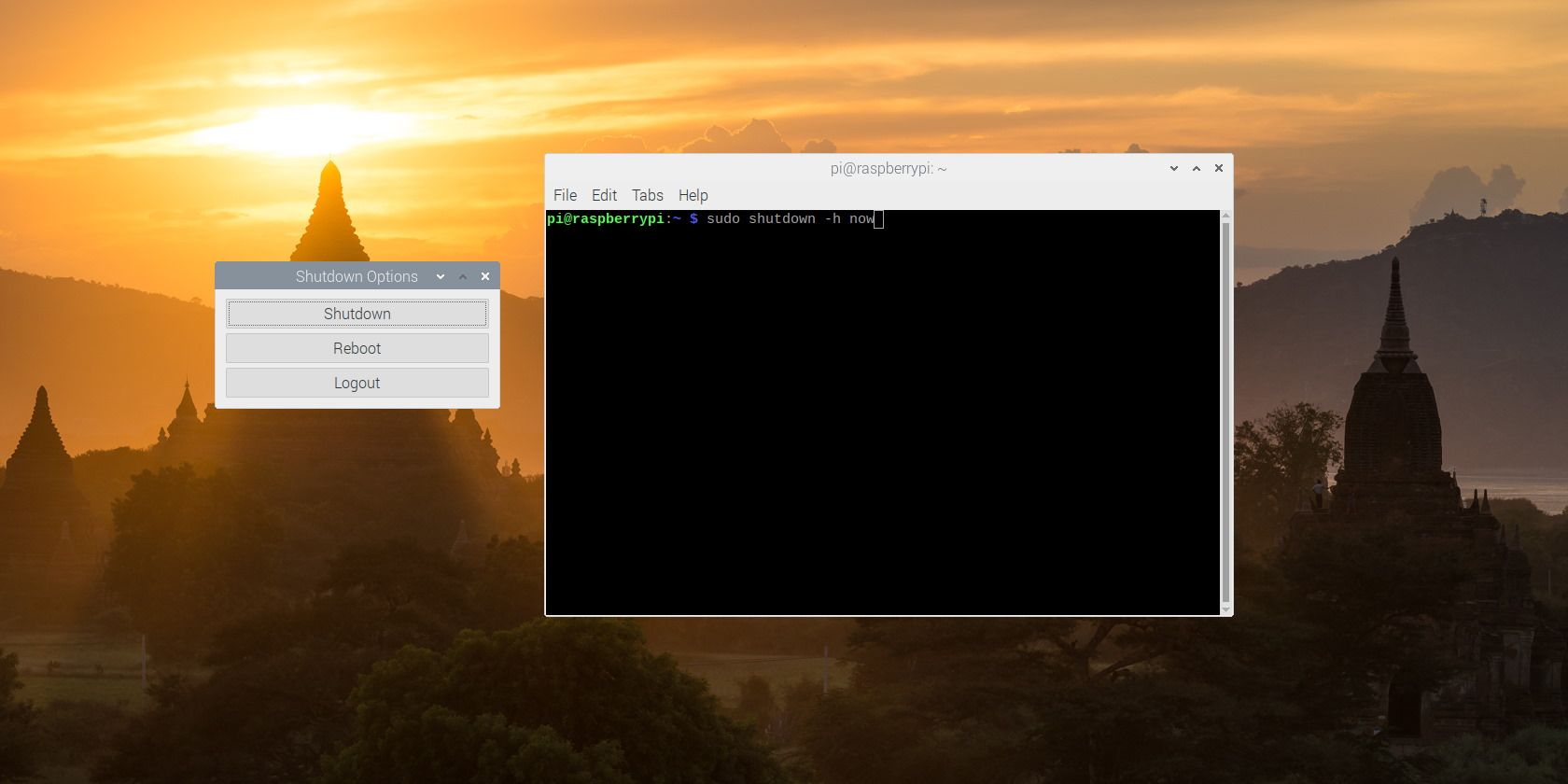

Шаги для базовой конфигурации:

- На компьютере, который хотите мониторить, установите серверную часть VNC в «сервисном» режиме — так приложение стартует при загрузке системы.

- Откройте настройки и найдите вкладку «Аутентификация» (Authentication). Настройте пароль для подключения и выберите метод аутентификации.

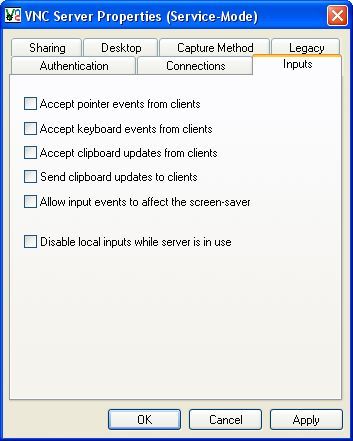

- Во вкладке «Ввод» (Inputs) отключите приём входных команд от клиентов — чтобы ваши подключения были «просмотром» без возможности вмешательства.

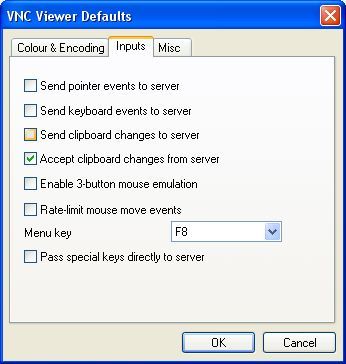

- На своём компьютере установите VNC‑viewer и в свойствах также отключите отправку ввода на сервер.

После настройки вы сможете подключаться и наблюдать в реальном времени. Совет: ведите журнал с датой и временем подключений и снимайте скриншоты как доказательство (см. шаблон доказательства ниже).

Ограничения и когда это не работает:

- Если у пользователя есть право администрирования и он удалит или изменит сервис.

- Если компьютер отключён, в спящем режиме или работает только в локальной сети без доступа извне.

- Если используется VPN/анон. сеть, мешающая подключению.

Доступ к деталям звонков мобильного телефона

Многие операторы хранят информацию о входящих/исходящих вызовах: номера, дату, время, продолжительность. Если счёт на ваше имя или вы указаны как совладелец, вы обычно имеете доступ к детализации счёта и онлайн‑кабинету.

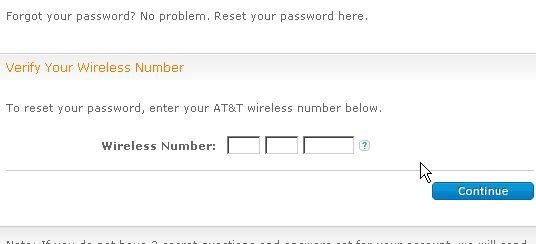

Как получить доступ (общая инструкция):

- Перейдите на страницу входа оператора (пример на скриншоте).

- Если есть доступ к восстановлению пароля через SMS, это может помочь получить вход, но доступ к чужим аккаунтам без разрешения может быть незаконным.

Рекомендация: если счёт на вас, используйте официальные способы — запросы детализации в офисе оператора или распечатки по требованию. Это позволит получить доказательства с меньшим юридическим риском.

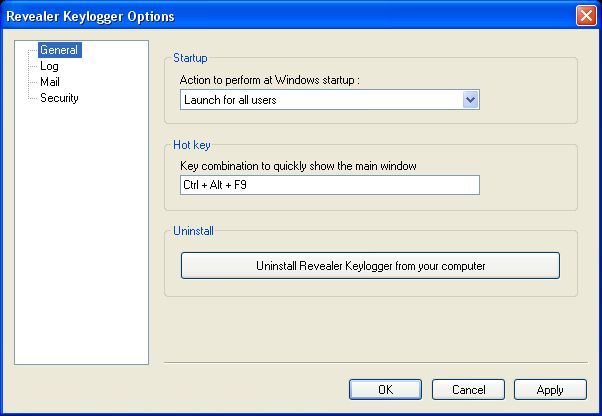

Кейлоггер для записи всей активности

Кейлоггер фиксирует нажатия клавиш и, в некоторых случаях, запущенные приложения и скриншоты. Пример программы — Revealer Keylogger (бесплатная версия). Минусы: многие антивирусы детектируют такие программы как вредоносные; они могут не захватывать ввода из защищённых окон; юридические последствия при несанкционированном использовании.

Практические советы:

- Если программа не позволяет скрытый автозапуск, запускать перед тем, как супруг начнёт работать за компьютером.

- Регулярно выгружать логи на внешнее устройство, чтобы не потерять доказательства.

Плюсы: может показать переписку, поиск по ключевым словам, пароли (если вводились вручную). Минусы: зашифрованные приложения, мессенджеры с секретной клавиатурой, аппаратные клавиатуры, быстрый набор текста и т.д.

Шаблоны доказательств и журналирования

Используйте стандартизированный формат для подготовки материалов, которые вы хотите использовать как доказательство или сохранить для себя.

Пример шаблона записи доказательства:

- Дата: 2026-04-01

- Время начала наблюдения: 21:12

- Время окончания: 21:45

- Метод: VNC (просмотр экрана) / Кейлоггер / Доступ к аккаунту оператора

- Ключевые наблюдения: сайт example.com — личные сообщения с номером +7 900 000 00 00; обмен фото; явные указания на романтические встречи.

- Скриншоты/имена файлов: evidence-20260401-2112.png

- Комментарии: свидетель О (если есть), прочие примечания.

Храните логи и скриншоты в нескольких защищённых копиях (например, внешние жёсткие диски и шифрованный облачный архив). Не публикуйте доказательства в соцсетях без осознанной цели.

Критерии приёмки

Чтобы считать задачу «найти подтверждение/опровержение измены» выполненной, используйте простые критерии:

- Наличие конкретных контактных данных и корреспонденции с содержанием, подтверждающим внебрачные отношения; или

- Ясные временные метки встреч/переписок, совпадающие с выездами/отсутствиями; или

- Отсутствие каких‑либо подозрительных данных после полного мониторинга в течение заранее оговорённого периода (например, 2 недели) — тогда можно считать гипотезу опровергнутой.

Критерии должны быть сформулированы заранее и записаны.

Матрица рисков и возможные смягчения

| Риск | Вероятность | Влияние | Смягчение |

|---|---|---|---|

| Юридические последствия | Средняя–Высокая | Высокое | Консультация с юристом; действовать только на своих устройствах/аккаунтах |

| Утрата доверия | Высокая | Высокое | Рассмотреть альтернативы (разговор, терапия) |

| Уничтожение доказательств | Средняя | Среднее | Регулярное бекапирование; скрытые копии |

| Обнаружение ПО мониторинга | Средняя | Среднее–Высокое | Использовать менее навязчивые методы; учитывать цифровую гигиену |

Альтернативные подходы

- Открытый разговор — самый честный и часто самый эффективный путь.

- Супружеская терапия — помогает управлять конфликтом и выяснить причины подозрений.

- Наблюдение офлайн — фиксировать изменения в поведении, расписании, тратах.

- Попросить доступ с объяснением причины — иногда человек даст добровольно и это сохранит отношения.

Когда технические методы дают ложное ощущение безопасности

- Логи и скриншоты легко вырвать из контекста.

- Снимки экрана без подтверждения времени и происхождения могут быть оспорены.

- Партнёр мог использовать чужие устройства или анонимные учётные записи.

План действий — мини‑методология

- Оцените юридические рамки вашей страны и ситуации.

- Определите цель (подтвердить конкретную встречу или опровергнуть тревогу).

- Выберите наименее инвазивный метод с достаточной вероятностью результата.

- Настройте сбор доказательств по шаблону; делайте бекапы.

- Проанализируйте полученные данные и сопоставьте с критериями приёмки.

- Примите решение: разговор, терапия, развод, юридические шаги.

Роль‑ориентированные чек‑листы

Для человека, принимающего решение:

- Оценил юридические риски.

- Определил ожидаемые результаты и критерии приёмки.

- Рассмотрел альтернативы.

Для технического специалиста:

- Проверил совместимость VNC/кейлоггера с ОС.

- Настроил автозапуск и отключил входы.

- Настроил безопасное хранение логов и шифрование.

Для консультанта/юриста:

- Оценил допустимость собранных доказательств.

- Посоветовал дальнейшие шаги для их использования в правовой защите.

Инцидентный план и откат

Если наблюдение обнаружено партнёром:

- Немедленно прекратите сбор данных и сохраните архивы.

- Оцените ущерб доверию и безопасность вашего жилья.

- Свяжитесь с адвокатом при угрозе преследования.

- Подготовьте объяснение или иск об урегулировании ситуации (врач‑психолог/медиатор).

Технические тесты и критерии приёмки (основные тесты)

- Тест подключения VNC: соединение установлено, экран виден, ввод не передаётся.

- Тест кейлоггера: корректно логирует ввод в трёх популярных приложениях (браузер, мессенджер, блокнот).

- Тест доступа к деталям оператора: получить PDF детализации за последний месяц.

Цитата эксперта

Эксперт по кибербезопасности: «Технологии дают инструменты, но не дают юридической или моральной правоты. Решения должны приниматься с учётом риска и последствий».

Мини‑решение: стоит ли действовать

flowchart TD

A[Есть серьёзные основания для сомнений?] -->|Нет| B[Поговорите с партнёром или посетите терапевта]

A -->|Да| C[Оцените правовой статус устройств]

C --> D{Вы являетесь владельцем устройства/аккаунта?}

D -->|Да| E[Можете использовать менее инвазивные технические средства]

D -->|Нет| F[Проконсультируйтесь с юристом]

E --> G[Соберите доказательства по шаблону]

F --> H[Рассмотрите альтернативы или юридический путь]Конфиденциальность и обработка данных

Если вы всё же собираете данные, относитесь к ним как к чувствительной информации: шифруйте накопители, ограничивайте доступ к архивам и не публикуйте материалы без веской причины. В некоторых юрисдикциях существуют правила о хранении и передаче персональных данных — ознакомьтесь с ними.

Когда всё закончено: как действовать далее

- Если доказательства подтверждают измену: решите, вы будете использовать их официально (юридически) или как личную основу для разговора/разрыва.

- Если подозрения не подтвердились: удалите чужие данные, верните доверие, при необходимости обратитесь к специалисту по отношениям.

Краткое резюме

Технологии позволяют получить доказательства, но они не отменяют юридических и моральных последствий. Всегда взвешивайте альтернативы, формализуйте критерии приёмки и обеспечьте безопасное хранение собранной информации. В случаях сомнений проконсультируйтесь с юристом.

Что вы думаете об этике использования технологий для проверки партнёра? Поделитесь опытом и инструментами в комментариях.

Похожие материалы

Лучшие виджеты для iPhone — обзор и инструкция

Темы WordPress: выбор, установка, управление

KVM на Arch Linux: установка и первая виртуальная машина

Эффект Зейгарник для продуктивности

Ремонт ноутбука: диагностика и практические советы