Agent Smith — удаление и защита Android

Изображение: смартфон с примером навязчивой рекламы, возникающей при заражении Agent Smith

Что такое «Agent Smith»

«Agent Smith» — модульный Android‑малварь, который замещает уже установленные приложения на устройстве их вредоносными версиями. Главная цель зловреда не кража содержимого (файлов или сообщений), а внедрение рекламного модуля и монетизация за счёт показов и подмены рекламных запросов. Механика распространения и маскировки напоминает поведение кинематографического персонажа с тем же именем, поэтому исследователи дали ему именно такое прозвище.

Краткое определение: модульный малварь — вредоносная программа, состоящая из взаимозаменяемых частей (модулей), каждая из которых выполняет отдельную роль: загрузчик, коммуникация с сервером, патч‑модуль и т. п.

Исследователи отмечают, что малварь действует практически бесшумно и заменяет приложения как будто это обычное обновление, что затрудняет распознавание проблемы рядовыми пользователями.

Важно: сам по себе показ рекламы не обязательно означает именно Agent Smith — существует ряд других рекламных малварей. Но сочетание внезапных крайне навязчивых полноэкранных объявлений и множественных подмен приложений — характерный признак этой кампании.

Ключевые факты и масштаб заражения

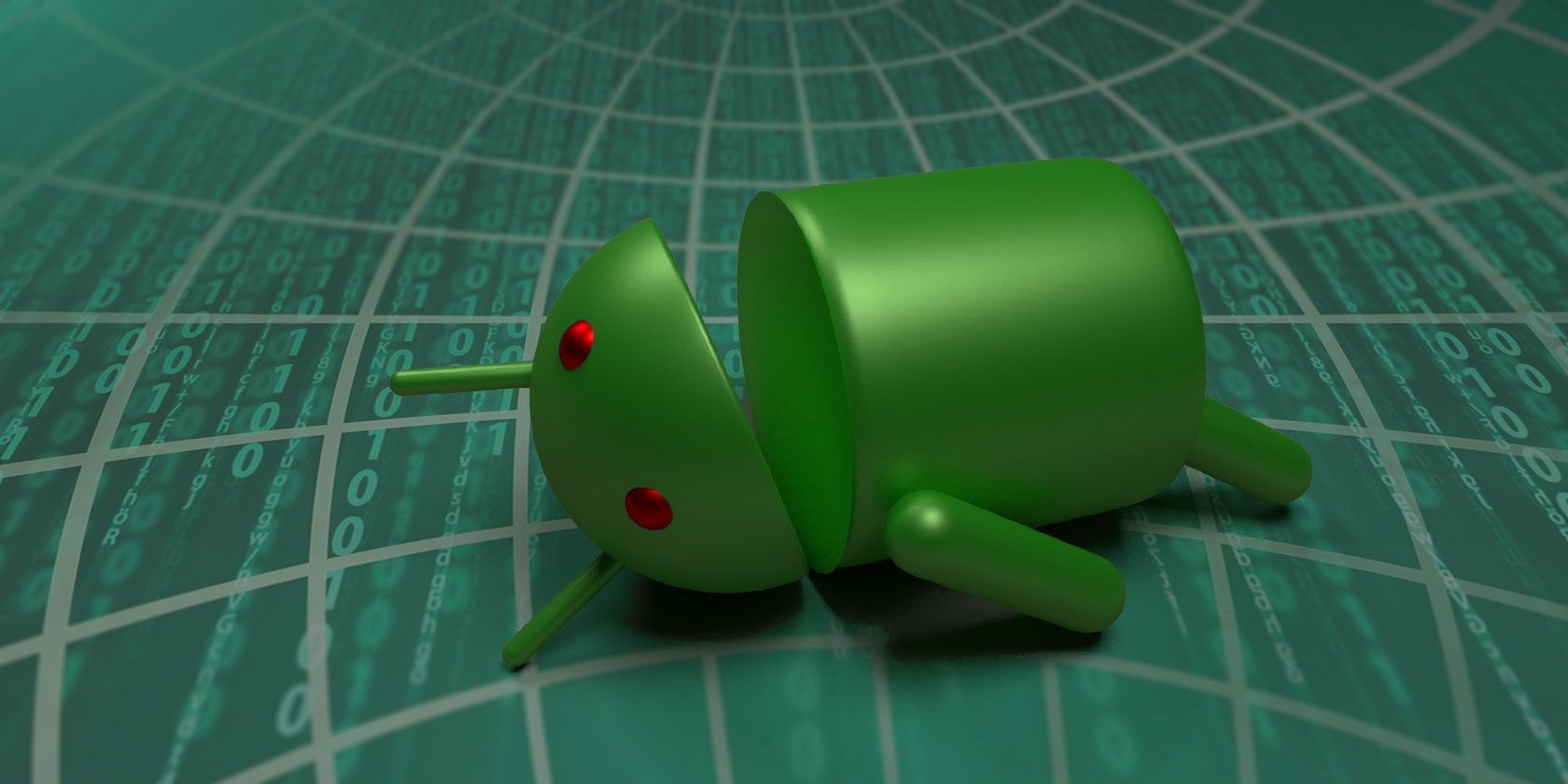

- Оценка распространения: порядка 25 миллионов устройств пострадали по всему миру.

- Наибольшее число заражений приходится на Индию — приблизительно 15 миллионов устройств.

- Другие регионы с заметным числом заражений: Бангладеш (≈2,5 млн), США (более 300 000), Великобритания (≈137 000).

Факт‑бокс

- Вектор распространения: преимущественно сторонние магазины приложений, особенно 9Apps.

- Цель монетизации: показ навязчивых объявлений и подмена рекламных пакетов.

- Поведение: массовая замена приложений из «списка добычи», модулярная архитектура, поддержка «апдейтов» вредоносных патчей.

Изображение: графическое представление распределения заражений по странам

Как действует «Agent Smith» — поэтапная схема заражения

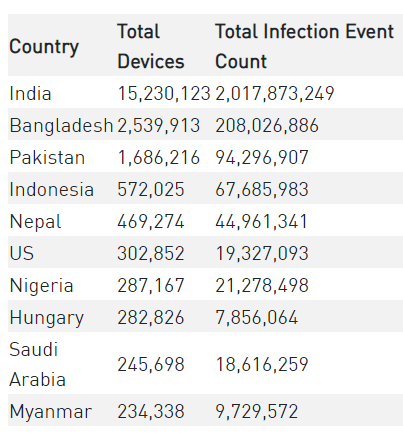

Исследователи выделяют трёхэтапную модель распространения:

- Начальная установка через dropper‑приложение. Загрузчик маскируется под простые утилиты, игры или другие «полезные» приложения и содержит зашифрованные модули.

- Расшифровка и установка внутренних вредоносных модулей. Малварь использует легитимные имена сервисов (например, имена, связанные с обновлениями Google), чтобы скрыть действия.

- Сканирование списка установленных приложений и «патчинг» тех, которые совпадают со списком «добычи». Патч заменяет оригинал на модифицированную версию с рекламным модулем.

Изображение: схема жизненного цикла заражённого приложения

Набор уязвимостей

«Agent Smith» сочетает несколько уязвимостей Android (в том числе Janus, Bundle и Man‑in‑the‑Disk), что позволяет организовать цепочку атак и избежать обычных проверок целостности приложения.

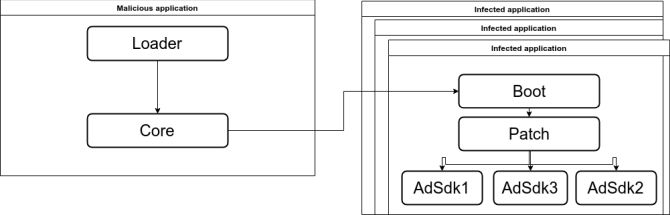

Модули вредоноса и их роли

- Loader — загрузчик, который извлекает и запускает основной код.

- Core — основной модуль, устанавливает связь с сервером управления (C&C) и получает список целей.

- Boot — компонент, который внедряется в репакованное приложение и запускается при его старте.

- Patch — применяет изменения в целевом приложении, подменяя его рекламный SDK.

- AdSDK — рекламный модуль, отвечающий за показ объявлений и генерацию дохода.

- Updater — механизм поддержки «апдейтов», чтобы сохранить контроль и доставлять новые рекламные пакеты.

Изображение: модульная структура Agent Smith

Когда репакованное приложение запускается после внедрения Boot, Patch подключает AdSDK и злоумышленник начинает получать доход от показа рекламы. Если на устройстве обнаружено несколько приложений из «списка добычи», каждое может быть заменено по очереди.

Какие приложения чаще всего заменяют

В числе наиболее часто атакуемых приложений — популярные мессенджеры и утилиты: «WhatsApp», браузер «Opera», клавиатура «SwiftKey», маркетплейс «Flipkart», «Truecaller» и другие широко используемые программы. Злоумышленник подбирает «жертвы» с учётом популярности в целевых регионах, чтобы увеличить охват и доход.

Как заметить заражение: признаки, тесты и контрпримеры

Признаки заражения

- Внезапный и резкий рост полноэкранных и навязчивых рекламных объявлений в приложениях, где раньше их не было.

- Объявления, которые трудно или невозможно закрыть стандартными средствами.

- Приложения работают медленнее или чаще аварийно завершаются после недавних обновлений.

- Появление новых приложений, которые вы не устанавливали явно.

- Повышенный расход трафика и батареи без очевидной причины.

Контрпримеры: когда это не Agent Smith

- Если реклама появляется только внутри одного приложения и это приложение устанавливалось недавно из подозрительного источника → вероятно, проблема в конкретном приложении (рекламный SDK), а не в глобальной подмене.

- Поведение «Joker» и других рекламных троянов: они чаще подписывают платные услуги и скрытно отправляют SMS, отличаясь от модельной подмены приложений у Agent Smith.

Тестовые случаи для проверки

- Проверьте, появились ли одинаковые навязчивые рекламные окна в нескольких разных приложениях. Если да — повышенный приоритет расследования.

- Отключите интернет и запустите подозрительные приложения. Если реклама исчезает, это подтверждает участие рекламного модуля, но не исключает локальную подмену.

- Проверьте список администраторов устройства: «Настройки → Безопасность → Администраторы устройств». Если там есть неизвестные записи — удалите их перед удалением приложения.

Критерии приёмки

- Устройство больше не показывает навязчивые рекламные окна в нескольких приложениях.

- Все подозрительные приложения удалены или заменены на оригинальные версии из официального магазина.

- Произведён полный антивирусный скан и подтверждён чистый результат.

- Для корпоративных учётных записей — восстановлены/сменены токены доступа и пароли.

Пошаговая инструкция по удалению без сброса к заводским настройкам (SOP для пользователя)

Important: перед любыми действиями сделайте резервную копию важных данных (контакты, фото, документы) на внешний носитель или в облако.

- Переведите устройство в безопасный режим (Safe Mode) — это временно отключит все сторонние приложения и позволит удалить вредоносный dropper.

- На большинстве устройств: удерживайте кнопку питания → нажмите и удерживайте «Выключение», пока не появится предложение перезагрузиться в безопасный режим.

- Удалите недавно установленные или подозрительные приложения — особенно те, которые вы загружали из сторонних магазинов.

- Проверьте и отключите права администратора у неизвестных приложений: Настройки → Безопасность → Администраторы устройства.

- Установите и запустите проверенное антивирусное приложение («Malwarebytes Security» рекомендуется). Запустите полный скан и следуйте рекомендациям по удалению.

- Очистите кэш и данные Google Play и других системных компонентов: Настройки → Приложения → Google Play → Хранилище → Очистить данные/кэш.

- Проверьте список установленных приложений на предмет репакетов и удалите сомнительные.

- Перезагрузите устройство и проверьте поведение приложений в обычном режиме.

- Если проблема осталась — рассмотрите восстановление из резервной копии, сделанной до заражения, или полный сброс к заводским настройкам.

Рекомендованные инструменты для пользователей

- Malwarebytes Security — для обнаружения и удаления обнаруженных угроз.

- Встроенный Google Play Protect — включите и выполните проверку приложений.

Если вы не хотите терять данные: удаляйте только те приложения, которые точно связаны с заражением и выполните сканирование до и после удаления.

Как поступить в корпоративной среде: инструкция для ИТ‑команд

План действий для команды информационной безопасности:

- Изолируйте устройство от корпоративной сети и VPN.

- Соберите артефакты: список установленных приложений, логи сетевого трафика, снимок экрана симптомов.

- Выполните сканирование корпоративным EDR/MDM и антивирусом на устройстве.

- Отозовите/пересоздайте корпоративные токены и сертификаты, если устройство было подключено к корпоративным сервисам.

- Сообщите пользователю о необходимости смены паролей и двуфакторной аутентификации для критичных учетных записей.

- При массовых инцидентах: подготовьте централизованное удаление через MDM и обновление политик установки приложений (запрет сторонних магазинов).

Инцидент‑ранбукт (короткая последовательность действий)

- Обнаружение → Изоляция → Сбор данных → Удаление заражения → Восстановление доступа → Мониторинг и отчётность.

Предотвращение и жёсткая защита

Повседневная гигиена устройства

- Не устанавливайте приложения из сторонних магазинов; используйте только Google Play и проверенные источники.

- Перед установкой читайте список разрешений приложения и отзывы пользователей.

- Регулярно обновляйте систему Android и установленные приложения.

- Ограничьте права приложений: не давайте прав администратора без крайней необходимости.

- Установите и поддерживайте антивирус/анти‑малварь от проверенных вендоров.

Технические меры

- Включите Google Play Protect и проверяйте периодические уведомления.

- Ограничьте возможность установки приложений из неизвестных источников в настройках безопасности.

- Для организаций: используйте MDM для контроля установки приложений и удаления потенциально опасных программ.

Безопасность данных и конфиденциальность

Хотя «Agent Smith» в основном нацелен на рекламу, подмена приложений потенциально подвергает риску аутентификацию и доступ к личным данным. После удаления рекомендуется сменить пароли, проверить привязанные учётные записи и отключить/пересоздать OAuth‑токены для критичных сервисов.

Альтернативные подходы к восстановлению

- Восстановление из резервной копии, сделанной до проявления симптомов. Это самый безопасный вариант, если резерв доступен.

- Полный сброс к заводским настройкам, если другие методы не помогли; при этом произойдёт удаление всех данных.

- Обратиться в сервисный центр или к специалистам по мобильной безопасности, если устройство критично важно и есть риск утечки корпоративных данных.

Мини‑методология расследования подозрительного устройства

- Описать симптомы и собрать метаданные (модель устройства, версия Android, список установленных приложений).

- Провести антивирусный скан и анализ сетевого трафика.

- Проверить изменения в списке администраторов устройства и разрешениях приложений.

- Удалить подозрительные приложения и вернуть оригинальные версии из проверенных источников.

- Мониторить устройство в течение 72 часов после очистки.

Рекомендации по совместимости и миграции

- При восстановлении приложений загружайте только официальные сборки из Google Play.

- Избегайте использования установщиков APK из сторонних источников без проверки подписи приложения.

Краткий глоссарий (в одну строку)

- Dropper — приложение‑загрузчик, маскирующее доставку вредоносного кода.

- C&C (Command and Control) — сервер управления, откуда злоумышленник даёт команды.

- AdSDK — рекламный набор разработчика, используемый для показа объявлений.

- Man‑in‑the‑Disk — уязвимость, позволяющая подменять файлы в общем хранилище.

Часто задаваемые вопросы

Вопрос: Кражи паролей или сообщений при атаке Agent Smith не происходит?

Нет, основной механизм Agent Smith — замена приложений и показ рекламы. Однако подмена приложения повышает риск дальнейших атак, поэтому менять пароли и проверять учётные записи всё же следует.

Вопрос: Сработает ли Google Play Protect против Agent Smith?

Play Protect может обнаружить некоторые репакованные приложения, но не гарантирует 100% защиты. Комбинация обновлений безопасности, антивируса и правила установки — лучшая практика.

Вопрос: Нужно ли делать сброс к заводским настройкам?

Сброс — крайняя мера. Часто достаточно удалить dropper и репакованные приложения и провести полный скан. Если заражение устойчивое или есть риск утечки данных — сброс оправдан.

Вопрос: Как защитить корпоративные устройства?

Используйте MDM, запрет установки из сторонних источников, централизованные политики и мониторинг. Быстрая реакция и отзыв токенов при инциденте критичны.

Решающее резюме

Agent Smith — пример модульного малвари, который масштабно эксплуатирует распространённую практику загрузки приложений из сторонних источников. Он подчёркивает важность «гигиены» мобильной безопасности: официальные магазины приложений, обновления, ограничение прав и использование проверенных антивирусных решений. Если вы обнаружили симптомы, следуйте шагам удаления выше, и при необходимости привлекайте ИТ‑поддержку.

Дополнительные материалы: для немедленного сканирования рекомендуется скачать проверенное приложение Malwarebytes Security и выполнить полный анализ системы.