Как распознать подделки в интернете: 7 самых распространённых приёмов мошенников

Краткое определение: подделка в интернете — это любой контент, цель которого ввести в заблуждение пользователя для кражи данных, денег или распространения вредоносного ПО.

Почему это важно

Поддельный контент может стоить вам времени, денег или конфиденциальной информации. Умение быстро отличать правду от фальши снижает риск заражения устройства, финансовых потерь и репутационных проблем.

Что вы найдёте в этой статье

- Подробное описание семи самых частых типов подделок.

- Практические признаки для быстрой проверки.

- Универсальные чек‑листы и роль‑ориентированные инструкции.

- Альтернативные инструменты, ментальные модели и дерево решений для проверки сомнительного контента.

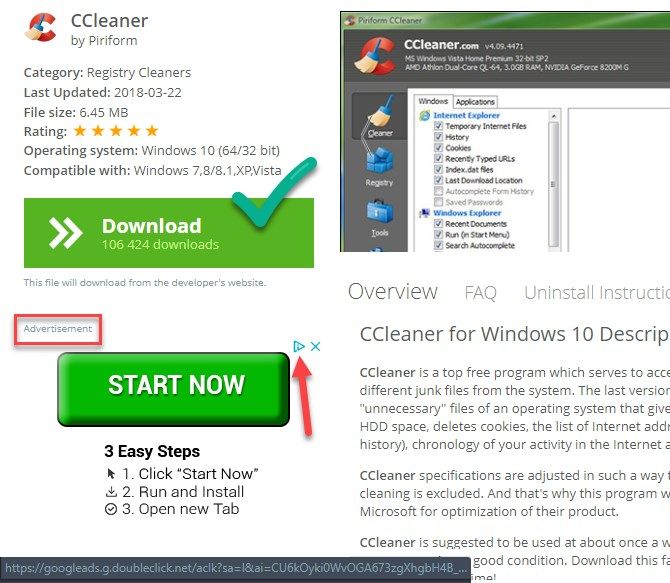

1. Кнопки загрузки

Описание проблемы: мошенники часто маскируют рекламные блоки как кнопки «Загрузить», «Download», «Get» или «Установить», чтобы заставить пользователя скачать нежелательное ПО или троян.

Признаки подделки:

- Рядом с кнопкой написано «Advertisement», «Реклама» или заметен значок AdChoices (маленький треугольник/лейбл).

- При перетаскивании кнопки курсор перемещает картинку — это рекламный баннер.

- Наведение мышью показывает ссылку на адрес с «googleads», «doubleclick», «adservice» и т. п.

- Ссылка ведёт не на сайт разработчика, а на неизвестные домены или субдомен.

Как проверять:

- Всегда смотрите официальный сайт разработчика. Если ПО популярное — скачайте только с сайта производителя или из официального магазина приложений.

- Наведите курсор и проверьте адрес в левом нижнем углу браузера.

- Откажитесь от сайтов с большим количеством схожих кнопок и всплывающих окон.

Рекомендации:

- Используйте блокировщики рекламы (adblock) и расширения, которые скрывают назойливые баннеры.

- Доверяйте известным репозиториям (App Store, Google Play, официальный сайт разработчика).

Важно: если загрузка началась автоматически после клика по сомнительной кнопке — немедленно остановите установщик и просканируйте систему антивирусом.

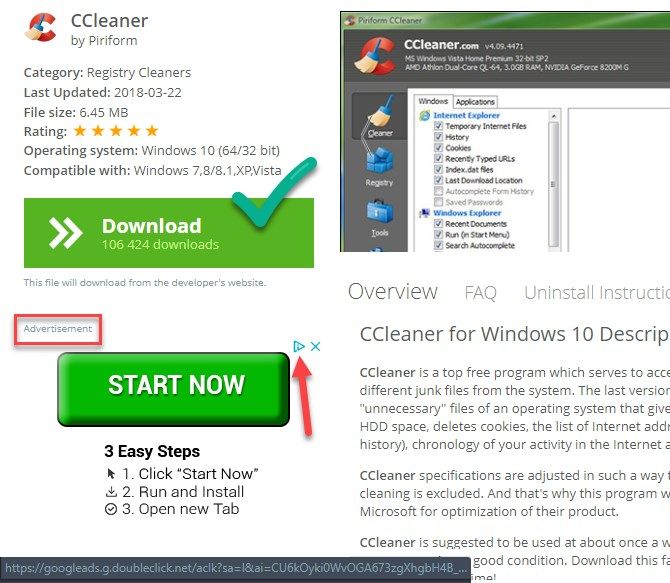

2. Электронные письма

Описание проблемы: фишинг — попытка получить ваши пароли, банковские данные или заставить вас выполнить вредоносное действие под видом легитимного письма.

Признаки подделки:

- Адрес отправителя похож на реальный, но имеет дополняющие слова или искажения (например, вместо @paypal.com — @paypalservicealerts.com).

- Письмо просит отправить конфиденциальные данные: пароль, CVV код, СНИЛС/ИНН и т. п.

- В тексте использованы приёмы запугивания: «срочно», «в течение 24 часов», «счёт будет заблокирован».

- Ссылки ведут на сайты с подозрительными доменами или IP.

Как проверять:

- Наведите курсор на ссылку и посмотрите фактический URL, прежде чем кликать.

- Если письмо от сервиса — заходите напрямую на сайт через браузер, не по ссылке из письма.

- Проверьте заголовки письма (полные заголовки) при подозрении на подмену.

Инструменты и подходы:

- Включите двухфакторную аутентификацию (2FA) для важных сервисов.

- Настройте SPF/DKIM/DMARC для корпоративных почтовых доменов (для администраторов).

Важно: никогда не вводите пароль на сайте, URL которого вызывает сомнения.

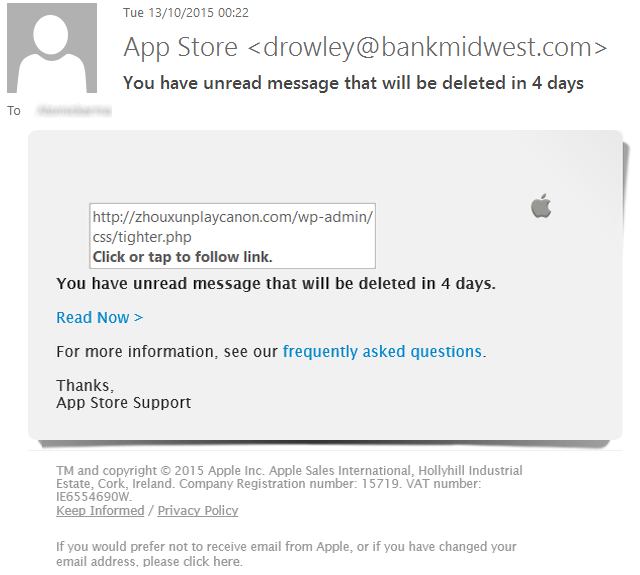

3. Уведомления об обновлениях

Описание проблемы: мошенники создают всплывающие окна с «рекомендуемыми» обновлениями Java, Flash или браузеров, которые на самом деле устанавливают вредоносное ПО.

Признаки подделки:

- Обновление приходит из окна браузера, а не из встроенного механизма приложения.

- URL в подсказке ведёт не на официальный сайт разработчика.

- Текст использует панические формулировки и подчёркивает «срочность».

Как проверять:

- Откройте само приложение и проверьте обновления через меню: Справка > Проверить обновления или Настройки > Обновления.

- Никогда не загружайте обновления с сайтов, к которым вы попали через рекламу.

- Установите официальные версии программ и отключите непроверенные плагины.

Альтернатива: используйте системные обновления и менеджеры пакетов (например, Windows Update, apt, Homebrew) для надёжных апдейтов.

Примечание: современные браузеры давно не используют Flash — старые плагины чаще всего являются поводом для мошенничества.

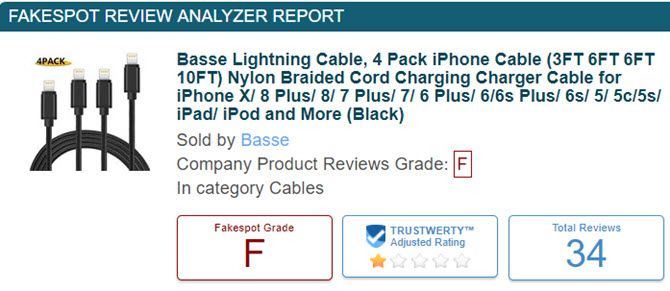

4. Отзывы

Описание проблемы: компании и продавцы иногда искусственно повышают рейтинг товаров с помощью подложных отзывов.

Признаки подделки:

- Повторяющиеся фразы или ключевые слова во множественных отзывах.

- Односложные «пять звёзд» без деталей и контекста.

- Отзывы с одинаковыми именами, без реальных дат использования.

Как проверять:

- Читайте негативные и средние отзывы — они часто содержат полезные детали.

- Ищите конкретику: модель, период использования, реальные фото товара.

- Используйте анализаторы отзывов (например, FakeSpot или ReviewMeta) — они помечают потенциально подозрительные обзоры.

Рекомендация: при покупке дорогих товаров ищите независимые обзоры и обзоры на авторитетных ресурсах.

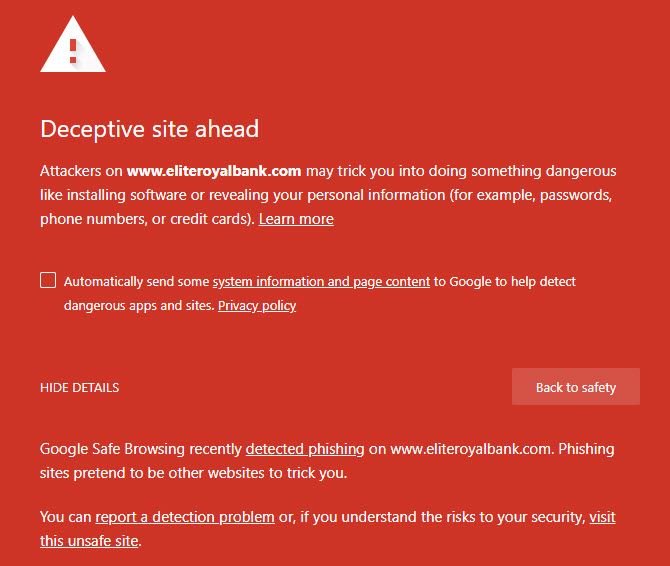

5. Веб‑сайты

Описание проблемы: мошенники создают сайты, внешне похожие на легитимные, чтобы обмануть посетителя и получить доступ к реквизитам или распространить вредоносное ПО.

Признаки подделки в URL:

- Много дефисов: best-online-deals-everyday.com.

- Замена букв цифрами или похожими символами: paypa1.com, 0nlinebonk.com.

- Необычные доменные зоны (.biz, .info, .top) у сайтов, где ожидается .com/.ru и т. п.

- Субдомены — paypal.fakesite.com — настоящий сайт в данном случае fakesite.com.

Другие признаки:

- Плохой перевод, орфографические ошибки по всему сайту.

- Отсутствие адекватной контактной информации.

- Старые или ошибочные сведения в копирайте.

Как проверять:

- Всегда смотрите полную строку URL в адресной строке.

- Используйте whois и проверяйте владельца домена (подходит для продвинутых пользователей).

- Ищите SSL‑сертификат (замочек) и нажмите для просмотра данных сертификата.

Важно: наличие замочка не даёт 100% гарантии — шифрование есть даже у мошенников, поэтому проверяйте домен и содержание.

6. Люди

Описание проблемы: в соцсетях и на сайтах знакомств используются фальшивые профили, украденные фотографии и вымышленные истории для выманивания денег или информации.

Признаки подделки:

- Новые аккаунты с одной-двумя фотографиями высокого качества и без истории активности.

- Сообщения с просьбой о финансовой помощи или с ссылками на «проверенные» сайты.

- Сообщения от «друзей», которые внезапно просят денег — возможно, их аккаунт взломан.

Как проверять:

- Созвонитесь по телефону или в видеочате, если есть сомнения.

- Проверьте профиль на предмет старых публикаций и взаимодействий.

- Сообщайте о подозрительных аккаунтах администраторам платформы.

Роль‑ориентированный совет:

- Обычный пользователь: не пересылайте деньги и не кликайте по сомнительным ссылкам.

- Администратор сообщества: внедрите верификацию публичных фигур и отслеживание жалоб.

7. Изображения

Описание проблемы: фото можно легко отредактировать или выдать старое изображение за недавнее событие.

Как проверять:

- Выполните обратный поиск изображения (Google Images, TinEye) — это покажет, где и когда фото уже появлялось.

- Используйте инструменты анализа (FotoForensics, Error Level Analysis) для обнаружения слоёв редактирования.

- Ищите метаданные (EXIF) — они могут содержать информацию о камере, дате и ПО для обработки (но метаданные легко удалить).

Совет: если изображение сопровождается громким утверждением (например, «Вот что произошло в …»), ищите подтверждение на авторитетных новостных сайтах.

Универсальный чек‑лист при проверке сомнительного контента

- Кто отправил/создал это? Проверьте адрес отправителя, владельца домена или профиль.

- Куда ведёт ссылка? Наведите курсор и прочитайте URL.

- Есть ли официальные подтверждения? Проверьте сайт компании напрямую.

- Нет ли приёмов запугивания или призывов к срочному действию? Это признак фишинга.

- Проверьте через инструменты: обратный поиск изображений, анализ отзывов, антивирус, whois.

- Если сомневаетесь — не кликайте и не вводите данные.

Роль‑ориентированные чек‑листы

Обычный пользователь:

- Никогда не вводите пароли по ссылке из письма.

- Включите 2FA для важных сервисов.

- Скачивайте ПО только с официальных источников.

ИТ‑администратор:

- Настройте SPF/DKIM/DMARC для доменов.

- Разверните централизованные политики обновлений и блокировку рекламы в офисных браузерах.

- Обучайте сотрудников базовым приёмам распознавания фишинга.

Маркетолог/PR:

- Мониторьте упоминания бренда и своевременно удаляйте фейковые аккаунты.

- Публикуйте официальные инструкции по проверке и сообщайте пользователям, как отличить официальный канал.

Альтернативные инструменты и методы

- FakeSpot / ReviewMeta — анализ отзывов.

- TinEye, Google Images — обратный поиск изображений.

- FotoForensics — технический анализ изображений.

- VirusTotal — проверка подозрительных файлов и ссылок.

- WHOIS и сервисы проверки DNS — информация о владельце домена.

- Расширения браузера для безопасного просмотра ссылок и блокировки рекламы.

Важно: ни один инструмент не даёт 100% гарантии — используйте несколько методов вместе.

Ментальные модели и эвристики

- Принцип минимальной доверчивости: не доверяйте, пока не проверите минимум 2 независимых источника.

- «Проверка URL» — простая и быстрая проверка: если домен не совпадает с ожидаемым — остановитесь.

- «Пять минут расследования» — если сомневаетесь, уделите 5 минут: обратный поиск, просмотр contact/copyright, проверка отправителя.

Когда эти методы могут не сработать

- Сложные целевые атаки (spear phishing), где злоумышленник знает много о жертве и подделывает коммуникации очень точно.

- Поддельные сайты, размещённые через доверенный CDN или с валидным SSL — они выглядят почти как настоящие.

- Сообщения от взломанных реальных аккаунтов друзей — внешне они выглядят легитимно.

В таких случаях необходима дополнительная проверка: прямой звонок, подтверждение через независимый канал, консультация ИТ‑специалиста.

Мини‑методология проверки сомнительного контента

- Оцените срочность: если сообщение требует немедленных действий — это уже сигнал.

- Проверка источника: email, домен, профиль.

- Техническая проверка: наведите на ссылку, запустите обратный поиск изображения, проверьте whois.

- Поиск подтверждения: новостные ресурсы, официальный сайт, служба поддержки.

- Действие: удалить, пометить как спам/фишинг, сообщить в службу поддержки или в компанию.

Дерево решений для быстрой проверки

flowchart TD

A[Получили ссылку/письмо/сайт/изображение] --> B{Вызывает ли содержание паническое действие?}

B -- Да --> C[Не кликайте, проверьте отправителя и URL]

B -- Нет --> D[Наведите на ссылку и проверьте домен]

C --> E{Домен и отправитель выглядят legit?}

D --> E

E -- Нет --> F[Проверить через WHOIS/обратный поиск изображения/инструменты]

E -- Да --> G[Перейти на официальный сайт вручную и сверить данные]

F --> H{Инструменты дали тревожные результаты?}

H -- Да --> I[Не взаимодействовать, сообщить и удалить]

H -- Нет --> G

G --> J[Если сомнения остались — связаться через независимый канал]

J --> K[Принять решение: доверять/не доверять]Однострочный глоссарий

- Фишинг — мошенничество через поддельные письма и сайты с целью выманить данные.

- Обратный поиск изображения — поиск источников картинки в сети для проверки её происхождения.

- WHOIS — база данных регистрационной информации доменов.

- 2FA — двухфакторная аутентификация для защиты аккаунтов.

Шаблон быстрой проверки перед кликом (простая памятка)

- От кого пришло? (проверить email)

- Куда ведёт ссылка? (навести курсор)

- Есть ли официальное подтверждение? (зайти на сайт вручную)

- Требуют ли срочных действий или денег? (если да — осторожно)

Примеры неудачных исходов и когда они случаются

- Пользователь скачал «обновление Flash» и получил рансомвар — случается при кликах по рекламным баннерам.

- Копия банка с похожим логотипом собрала реквизиты карт — чаще всего через подмену домена.

- Фальшивый профиль на сайте знакомств выманил деньги — целевые психологические манипуляции.

Урок: большинство инцидентов можно предотвратить элементарной проверкой домена и источника.

Короткие рекомендации для компаний

- Обучайте сотрудников основам кибергигиены и фишинга.

- Публикуйте официальные каналы и инструкции по проверке подлинности коммуникаций.

- Настройте технические меры: SPF/DKIM/DMARC, блокировка рекламы, централизованные обновления.

Итог и что делать сейчас

- Если вы сомневаетесь — не спешите. Проверьте URL, отправителя и сделайте обратный поиск изображений.

- Включите двухфакторную аутентификацию и используйте официальные источники для загрузок и обновлений.

- Сформируйте привычку пяти минут проверки перед важным действием.

Важно: критическое мышление и простые технические проверки заметно снижают риск стать жертвой онлайн‑мошенников.

Краткое резюме:

- Поддельные кнопки, письма и сайты встречаются часто — проверяйте источники.

- Используйте инструменты анализа отзывов и обратный поиск изображений.

- При сомнениях подтверждайте информацию через независимые каналы.

Для дополнительной информации и практических примеров обратитесь к материалам известных сервисов проверки файлов и отзывов.

Изображения: AndreyPopov/Depositphotos

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента