Как настроить WireGuard на Windows

Кому это нужно и что понадобится

Коротко: если вы хотите зашифровать интернет-трафик с Windows-машины и проксировать его через удалённый VPS — этот гайд для вас.

Требования:

- ПК с Windows 10/11 (администраторские права для установки).

- VPS с Linux (например, Ubuntu/Debian) и доступом по root/sudo.

- Открытый UDP-порт на VPS для WireGuard (например, 51820 или любой другой).

- Базовые навыки работы с терминалом и сетью.

Важное: VPN — это не панацея от всех угроз. Он скрывает ваш трафик от провайдера и публичных сетей, но не делает устройство неуязвимым к вредоносному ПО или фишингу.

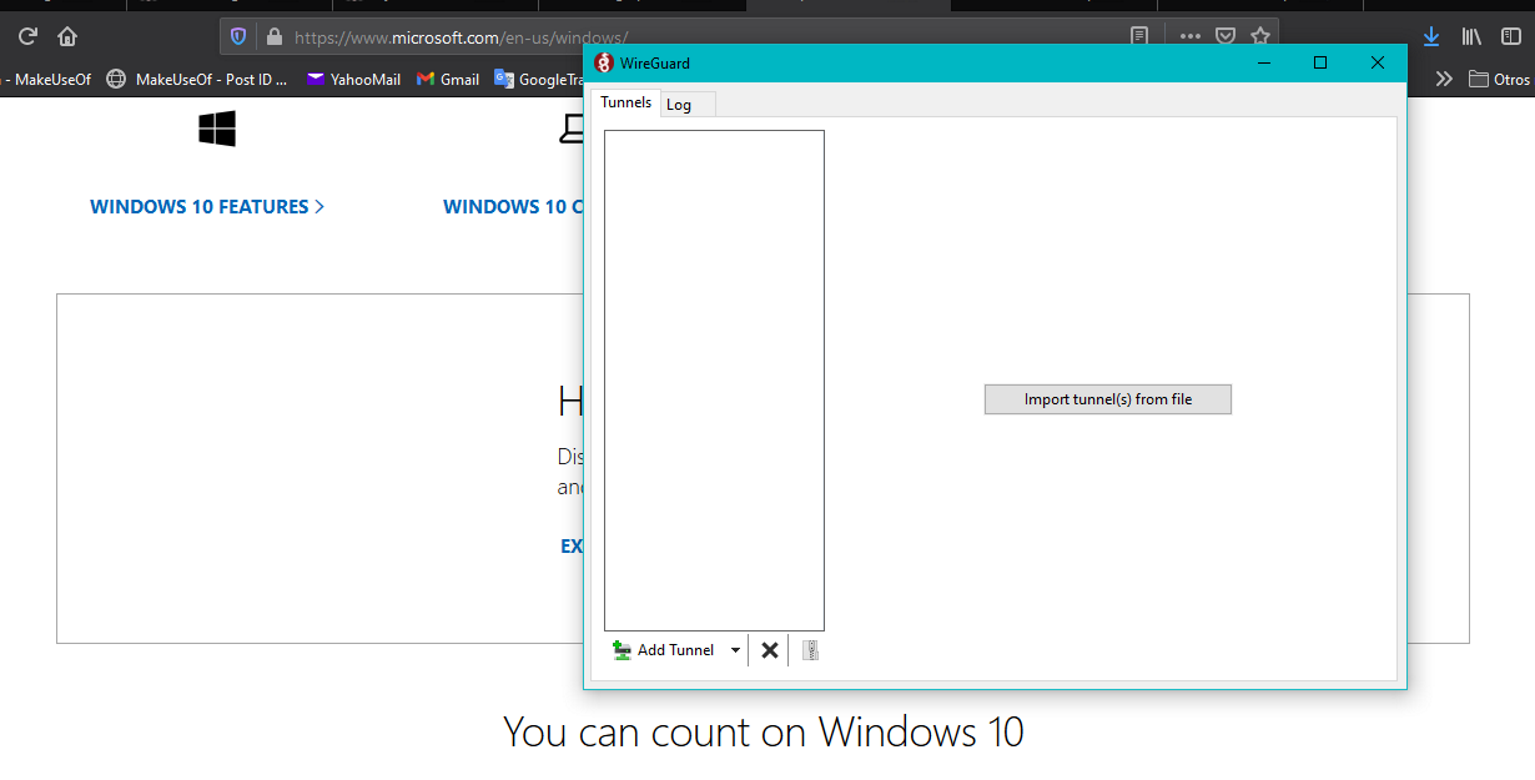

Установка WireGuard на Windows

Шаг 1. Скачивание и запуск установщика

- Перейдите на официальный сайт WireGuard и скачайте инсталлятор для Windows.

- Запустите .exe-файл от имени администратора.

- Если предпочитаете .msi-файл, выберите подходящий через кнопку просмотра MSI и установите вручную.

Совет: при первом запуске клиент автоматически создаёт пару ключей (приватный/публичный) для вашей конфигурации.

Конфигурация клиента WireGuard на Windows

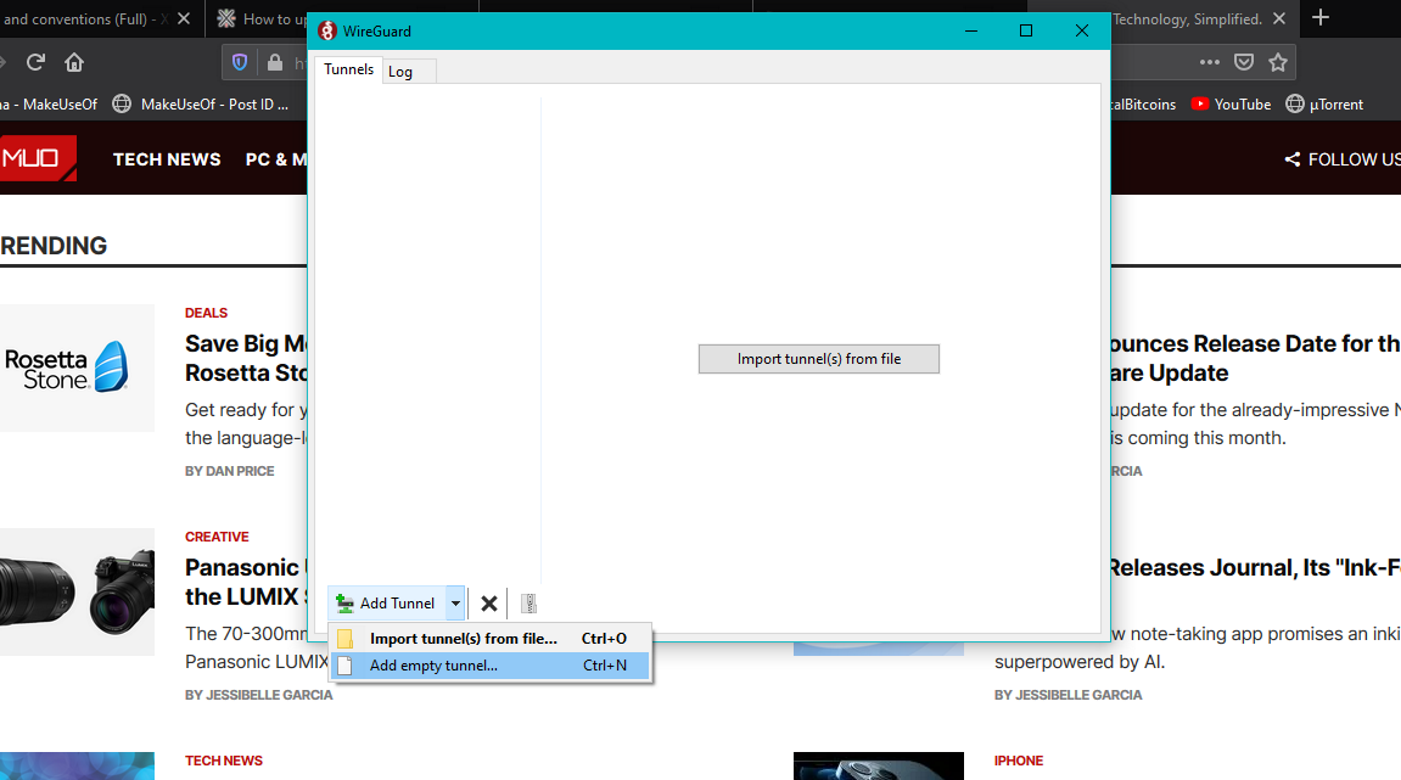

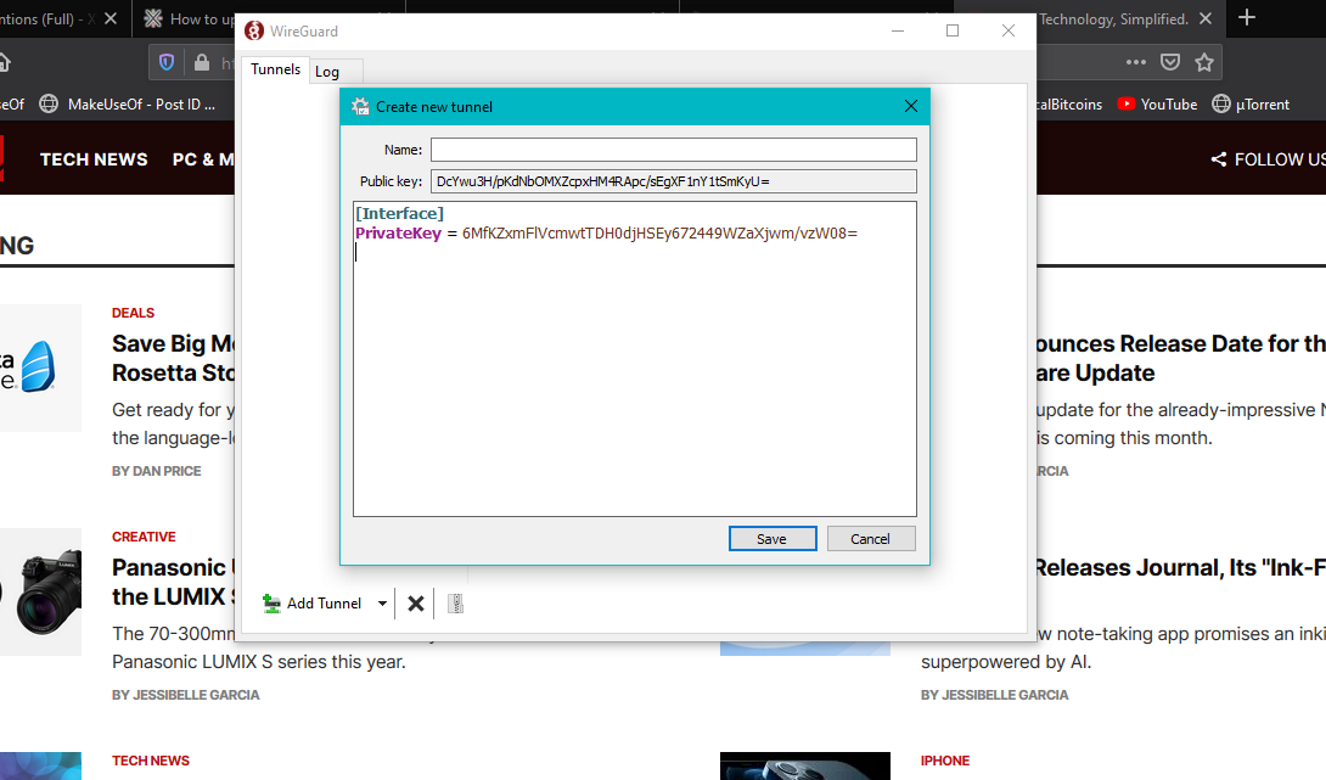

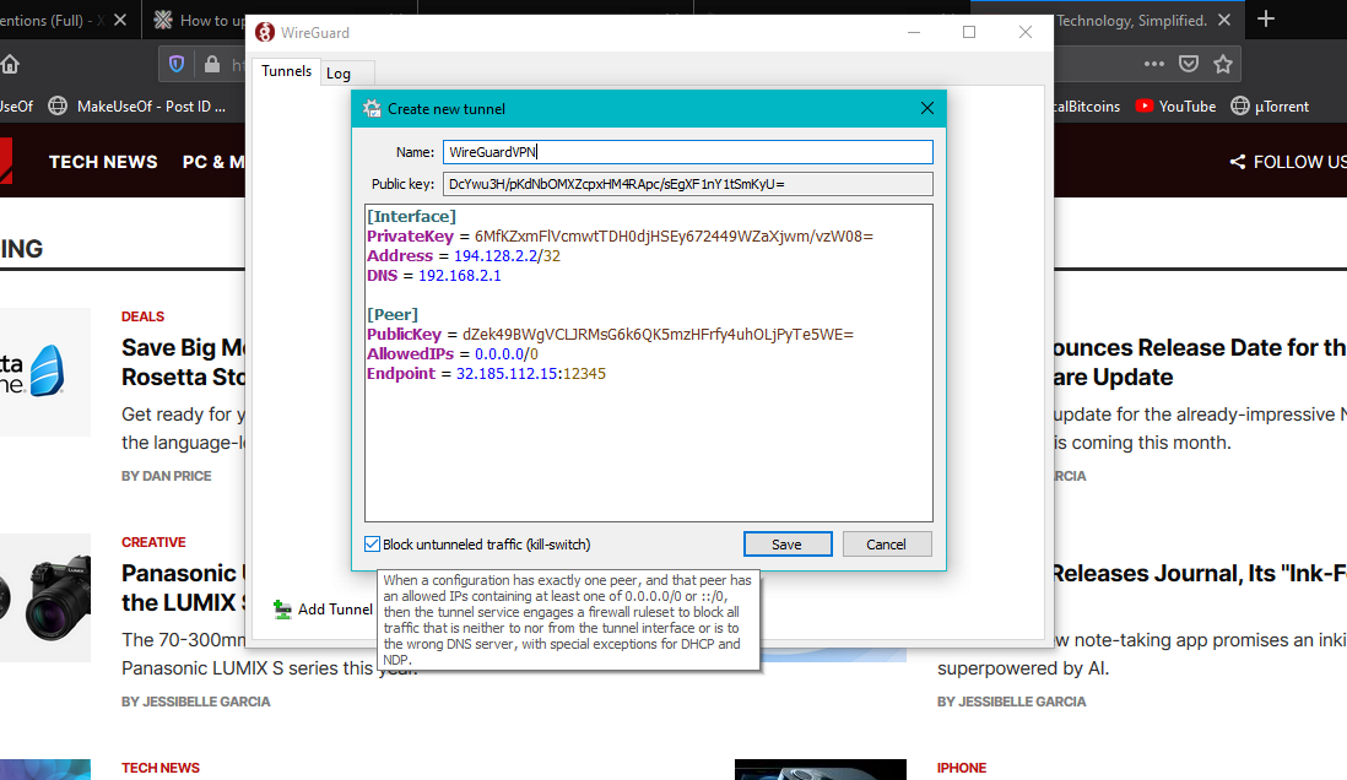

Шаг 2. Создание туннеля в клиенте

- Откройте приложение WireGuard.

- Нажмите «Добавить туннель» → «Добавить пустой туннель» (Add Tunnel → Add empty tunnel).

Клиент сгенерирует приватный и публичный ключи. Сохраните публичный ключ — он понадобится на сервере.

Пример конфигурации для клиента (замените ключи и адреса):

[Interface]

PrivateKey = 6MfKZxmFlVcmwtTDH0djHSEy672449WZaXjwm/vzW08=

Address = 194.128.2.2/32

DNS = 192.168.2.1

[Peer]

PublicKey = dZek49BWgVCLJRMsG6k6QK5mzHFrfy4uhOLjPyTe5WE=

AllowedIPs = 0.0.0.0/0

Endpoint = 32.185.112.15:12345

Пояснения:

- PrivateKey — приватный ключ клиента, сгенерированный приложением.

- Address — IP внутри VPN для вашей Windows-машины (обычно в формате /32 для хоста).

- DNS — опционально: IP DNS-сервера, который будет использоваться через VPN.

- PublicKey — публичный ключ сервера (VPS).

- AllowedIPs = 0.0.0.0/0 — весь трафик будет проходить через туннель (полный VPN). Для маршрутизации только некоторых сетей укажите конкретные сети.

- Endpoint — внешний IP VPS и UDP-порт, на котором сервер слушает.

Важно: проверьте соответствие порта Endpoint и ListenPort на сервере.

Конфигурация сервера WireGuard (VPS)

Шаг 3. Добавление клиента в конфигурацию сервера

На VPS в файле конфигурации WireGuard (обычно /etc/wireguard/wg0.conf) добавьте секцию Peer для клиента:

[Peer]

PublicKey = DcYwu3H/pKdNbOMXZcpxHM4RApc/sEgXF1nY1tSmKyU=

AllowedIPs = 194.128.2.2/32Пояснения:

- PublicKey — публичный ключ клиента (из окна клиента WireGuard на Windows).

- AllowedIPs — IP-адрес клиента внутри VPN; сервер будет направлять пакеты к этому адресу.

После правок перезапустите службу WireGuard:

sudo wg-quick down wg0

sudo wg-quick up wg0Или используйте systemctl, если вы настроили сервис systemd.

Дополнительная опция: блокировка нетуннелированного трафика

В окне конфигурации клиента можно включить опцию «блокировать весь нетуннелированный трафик» (block all untunneled traffic).

Эта опция добавляет правила брандмауэра и препятствует утечке трафика вне туннеля. Её можно включить только если в конфигурации один [Peer] и AllowedIPs = 0.0.0.0/0.

Важное: при включении этой опции у вас пропадёт доступ к ресурсам вне VPN, если туннель не поднимется — подготовьте резервный план (например, удалённый SSH через консоль провайдера VPS).

Активация и проверка работы

Шаг 4. Активация туннеля

В клиенте нажмите кнопку «Активировать» (Activate). Через несколько секунд статус должен смениться на Active.

Если активация не удалась — откройте вкладку Log и сравните публичные ключи, AllowedIPs и порты на клиенте и сервере.

Шаг 5. Проверка публичного IP

Чтобы убедиться в работе туннеля, выполните в браузере поиск «what is my ip» или зайдите на сервис типа ipleak.net. Публичный IP должен совпадать с IP вашего VPS.

Устранение неполадок: типичные проблемы и решения

- Туннель не поднимается — проверьте лог клиента и

sudo wgна сервере: совпадают ли публичные ключи и Endpoint. - Невозможно подключиться к порту — убедитесь, что порт открыт в брандмауэре VPS (ufw, nftables, iptables) и в панели хостинга.

- Нет интернет-трафика после подключения — проверьте правило NAT (MASQUERADE) на сервере и параметр IPForwarding.

Пример настройки NAT на сервере (iptables):

sudo iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

sudo sysctl -w net.ipv4.ip_forward=1Замените eth0 на имя интерфейса вашего VPS.

Безопасность и рекомендации

- Храните приватный ключ в безопасности; не публикуйте его.

- Используйте сильные уникальные пароли и двухфакторную аутентификацию для доступа к VPS-панели.

- Регулярно обновляйте систему VPS и сам WireGuard.

- По возможности используйте не стандартные порты UDP и ограничьте доступ по IP в случаях, когда это допустимо.

Когда WireGuard не подойдёт (контрпримеры)

- Вам нужен корпоративный VPN с централизованной политикой и RADIUS/AD — часто применяют OpenVPN или IPsec с поддержкой интеграции.

- Необходима поддержка TCP fallbacks, когда UDP блокируется — WireGuard работает поверх UDP.

- Если требуется глубокая инспекция трафика на уровне приложений (proxy, content filtering) — берите специализированный прокси/UTM.

Альтернативные подходы

- OpenVPN — более зрелый и гибкий, но сложнее в настройке и медленнее в некоторых сценариях.

- IPsec — стандарт для межсетевых шлюзов, подходит для корпоративных интеграций.

- SSH-туннель — проще для единичных приложений, но не заменяет полноценный VPN.

Быстрая методология настройки (мини-SOP)

- Подготовьте VPS: обновите систему, настройте фаервол и включите IP forwarding.

- Установите WireGuard на сервер и настройте интерфейс (wg0) с ListenPort.

- Установите клиент на Windows, создайте туннель, скопируйте публичный ключ клиента на сервер.

- Добавьте клиента в wg0.conf на сервере, перезапустите WireGuard.

- Активируйте туннель на клиенте и проверьте IP и DNS.

Критерии приёмки

- Туннель поднимается и статус в клиенте — Active.

- Веб-сервис показывает публичный IP VPS.

- Все требуемые сервисы доступны через VPN (или трафик корректно маршрутизируется согласно AllowedIPs).

- При включённой опции блокировки нетуннелированного трафика сторонний доступ вне VPN отсутствует.

Чек-лист для администратора и пользователя

Администратор (сервер):

- Настроен WireGuard и ListenPort открыт.

- Включён IP forwarding.

- Добавлена запись NAT (MASQUERADE) или эквивалент.

- Публичные ключи клиентов добавлены в конфигурацию.

Пользователь (Windows):

- Установлен клиент WireGuard.

- Создан туннель и введены верные ключи/Endpoint.

- Туннель активируется и проверен публичный IP.

Модель принятия решения: полное или частичное туннелирование

- Если нужно защищать весь трафик — ставьте AllowedIPs = 0.0.0.0/0 и включайте блокировку нетуннелированного трафика.

- Если нужно только подключаться к частным сетям — указывайте конкретные подсети в AllowedIPs (например, 10.0.0.0/8).

flowchart TD

A[Начало] --> B{Требуется весь трафик через VPN?}

B -- Да --> C[AllowedIPs = 0.0.0.0/0]

B -- Нет --> D[Указать конкретные подсети в AllowedIPs]

C --> E[Включить блокировку нетуннелированного трафика]

D --> E

E --> F[Тестирование и приёмка]Тесты и приёмочные сценарии

- Тест 1: подключиться и проверить публичный IP — ожидаемый результат: отображается IP VPS.

- Тест 2: отключить VPN — ожидание: клиент использует локальный IP провайдера.

- Тест 3: включить блокировку нетуннелированного трафика и выключить сервер — ожидание: отсутствие подключения к интернету (проверка устойчивости).

Краткое резюме

WireGuard на Windows — быстрый и простой способ зашифровать трафик и направить его через VPS. Ключевые шаги: установка клиента, генерация ключей, настройка интерфейса на клиенте и сервере, проверка NAT и IP forwarding, активация и тестирование. Для безопасной эксплуатации следуйте рекомендациям по хранению ключей и обновлению систем.

Важно: всегда храните резервный доступ к VPS и проверяйте правила брандмауэра перед включением опций блокировки трафика.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента