Двухфакторная аутентификация для SSH: настройка и лучшие практики

Краткое введение

Secure Shell (SSH) — это криптографический протокол для безопасного доступа к устройствам по сети. Обычно SSH аутентифицирует одного пользователя одним фактором: либо паролем, либо парой ключей. Один фактор достаточно в простых задачах, но для серверов с конфиденциальными данными рекомендуется добавить второй фактор аутентификации (2FA), чтобы снизить риск компрометации при краже пароля или взломе ключа.

В этой статье вы найдёте:

- объяснение, как работает 2FA/TOTP для SSH;

- подробную пошаговую инструкцию для Linux с командами;

- варианты сочетания 2FA с ключевой аутентификацией;

- чек-листы, процедуры отката и тест-кейсы;

- рекомендации по усилению безопасности и восстановлению доступа.

Что такое двухфакторная аутентификация

Двухфакторная аутентификация (2FA) — это MFA-механизм, при котором для входа требуется второй независимый фактор помимо пароля. В контексте SSH это обычно временный одноразовый код TOTP (Time-based One-time Password), генерируемый на смартфоне или аппаратном токене.

Определение: TOTP — алгоритм, генерирующий одноразовые пароли на основе времени и секрета, согласованного между сервером и клиентом.

Почему 2FA для SSH важна

Однофакторная аутентификация уязвима к фишингу, подбору паролей и компрометации ключей. 2FA не устраняет все риски, но значительно повышает сложность успешной атаки: злоумышленнику потребуется и секрет (пароль/ключ), и доступ к второму фактору (телефону/токену).

Важно: 2FA защищает точку аутентификации. Она не заменяет другие меры безопасности, такие как шифрование данных, бэкапы или сегментация сети.

Обзор подхода: libpam-google-authenticator и PAM

Мы рассмотрим реализацию на основе PAM-модуля libpam-google-authenticator. Модуль добавляет проверку TOTP в цепочку аутентификации PAM для сервиса sshd. Альтернативы включают коммерческие решения (Duo, Okta), аппаратные токены (YubiKey с поддержкой OTP/FIDO2) и WebAuthn/FIDO2 через pam_u2f или интеграции OpenSSH.

Преимущества libpam-google-authenticator:

- простая установка и настройка;

- совместимость с мобильными приложениями для TOTP;

- подходит для небольших инфраструктур и личных серверов.

Ограничения:

- требует доступа к секрету и резервных кодов;

- не предоставляет централизованного управления пользователями (без дополнительной инфраструктуры).

Предварительные требования

- Доступ к серверу Linux с правами root или sudo.

- Установленный OpenSSH (sshd).

- Доступ к локальной консоли или панели восстановления на случай ошибки.

Проверка версии SSH:

ssh -VЕсли OpenSSH не установлен (на Debian/Ubuntu):

sudo apt install openssh-serverПроверка статуса сервиса:

sudo systemctl status sshЕсли требуется включить SSH:

sudo systemctl enable --now sshЕсли установлен UFW, откройте порт SSH:

sudo ufw allow sshВажно: перед внесением изменений убедитесь, что у вас есть второй активный сеанс (или консольный доступ) для восстановления, если основная сессия потеряет доступ.

Шаг 1. Установка Google Authenticator PAM

Установите PAM-модуль libpam-google-authenticator:

sudo apt update

sudo apt install libpam-google-authenticatorПодтвердите установку, введя y при запросе.

Шаг 2. Настройка PAM и SSH

- Создайте резервные копии исходных конфигурационных файлов:

sudo cp /etc/pam.d/sshd /etc/pam.d/sshd.bak

sudo cp /etc/ssh/sshd_config /etc/ssh/sshd_config.bak- Добавьте проверку Google Authenticator в PAM для sshd. Откройте файл:

sudo nano /etc/pam.d/sshdДобавьте строку (в начале блока auth или после других auth-строк):

auth required pam_google_authenticator.so nullokПояснение: опция nullok разрешает вход без TOTP для пользователей, у которых нет файла ~/.google_authenticator. Если вы хотите требовать 2FA для всех — уберите nullok.

- Настройте sshd. Откройте:

sudo nano /etc/ssh/sshd_configИзмените или добавьте следующие параметры:

UsePAM yes

ChallengeResponseAuthentication yes

PasswordAuthentication yes

# PermitRootLogin noЕсли вы планируете использовать публичные ключи + 2FA, вместо PasswordAuthentication можно оставить ключи и включить комбинированный режим (см. ниже).

- Перезапустите sshd:

sudo systemctl restart sshd.serviceЕсли вы потеряли доступ, восстановить из резервной копии можно так:

sudo cp /etc/ssh/sshd_config.bak /etc/ssh/sshd_config

sudo cp /etc/pam.d/sshd.bak /etc/pam.d/sshd

sudo systemctl restart sshd.serviceШаг 3. Настройка генератора на машине пользователя

На сервере для каждого пользователя выполните:

google-authenticatorКоманда задаст вопросы. Рекомендуемые ответы:

- Make authentication tokens time-based (y/n): y

- Update your “~/.google_authenticator” file (y/n): y

- Disallow multiple uses of the same authentication token? y

- Increase the number of allowed authentication attempts? n

- Enable rate-limiting? y

В результате вы получите:

- QR-код в терминале;

- секретный ключ (base32);

- набор запасных кодов (recovery codes).

Сохраните резервные коды в безопасном месте (например, менеджер паролей). Файл ~/.google_authenticator содержит секрет и параметры для проверок — его нельзя публиковать.

Шаг 4. Настройка приложения на телефоне

Скачайте и установите приложение для TOTP (Google Authenticator, Authy, Aegis, FreeOTP).

- Откройте приложение, нажмите «+» и выберите «Сканировать QR-код»;

- Наведите камеру на QR-код из терминала;

- Если сканировать нельзя — используйте «Ввести ключ вручную» и введите имя учётной записи и секрет.

Сохраните резервные коды в надёжном месте.

Примечание: некоторые приложения поддерживают резервное копирование и перенос между устройствами. Проверьте механизм переноса заранее.

Как будет происходить вход по SSH

При включённой 2FA вы увидите последовательность запросов при подключении по паролю:

- Ввод логин/пароль (или использование ключа).

- Запрос одноразового кода (TOTP).

Если вы используете ключи и хотите требовать 2FA по ключу, настройте sshd так, чтобы требовать оба фактора.

Пример настройки для сочетания publickey + keyboard-interactive:

# В sshd_config

AuthenticationMethods publickey,keyboard-interactive password,keyboard-interactiveЭта конфигурация заставит клиент сначала успешно пройти проверку publickey, а затем — keyboard-interactive (в котором PAM обрабатывает запрос 2FA). Точное поведение зависит от версии OpenSSH.

Важное: убедитесь, что в sshd_config включены UsePAM yes и ChallengeResponseAuthentication yes.

Советы по безопасности и дополнительные меры

- Запретите вход root: PermitRootLogin no.

- Ограничьте пользователей: используйте AllowUsers или AllowGroups.

- Включите fail2ban или аналог для блокировки повторяющихся попыток входа.

- Используйте брандмауэр и NACL для ограничения доступа только с доверенных IP.

- Отключите PasswordAuthentication, если все клиенты используют ключи и 2FA.

- Используйте ключи SSH с passphrase и храните приватные ключи в защищённом месте.

- Периодически ротация секретов и ревизия ~/.google_authenticator при смене устройств.

Альтернативные подходы и аппаратные токены

- Duo Security: централизованное управление, push-уведомления, аппаратные токены.

- YubiKey / FIDO2: аппаратная аутентификация, поддержка WebAuthn и PKCS#11.

- LDAP/Radius + MFA: интеграция корпоративных провайдеров идентификации.

Выбор зависит от масштаба инфраструктуры, требований к управлению и бюджета.

Когда 2FA может не подойти или потерпеть неудачу

- Нет физического доступа к устройству для восстановления и нет консоли сервера — риск блокировки.

- Если PAM настроен неправильно, можно случайно заблокировать всех пользователей.

- Для автоматизированных сценариев (cron, автоматические бэкапы) 2FA непригодна без дополнительных средств (ключи, токены сервисных аккаунтов).

В таких случаях используйте исключения для сервисных учётных записей, настраивайте ключи с ограничениями по командам или используйте централизованные MFA решения с поддержкой сервисных токенов.

Тестирование и критерии приёмки

Критерии приёмки:

- При интерактивном входе по SSH запрашивается TOTP-код после пароля или ключа.

- Пользователь без файла ~/.google_authenticator может быть ограничен в доступе (в зависимости от настройки nullok).

- Запасные коды работают для восстановления доступа.

- В журнале /var/log/auth.log видны успешные и неуспешные попытки 2FA.

Пример тест-кейса:

- Подключитесь с новой тестовой учётной записью, которая настроила google-authenticator.

- Введите пароль.

- Введите TOTP-код из приложения.

- Убедитесь, что соединение установлено и shell доступен.

Проверьте также сценарий отказа: неверный код, повторное использование кода, отсутствие ~/.google_authenticator.

Сценарии восстановления и отката

Если вы потеряли доступ из-за неверной конфигурации PAM/sshd:

- Воспользуйтесь локальной консолью или KVM-панелью хостинга.

- Перейдите в однопользовательский режим или режим восстановления.

- Восстановите файлы конфигурации из резервной копии:

sudo cp /etc/pam.d/sshd.bak /etc/pam.d/sshd

sudo cp /etc/ssh/sshd_config.bak /etc/ssh/sshd_config

sudo systemctl restart sshd.serviceЕсли у конкретного пользователя нет доступа к телефону, администратор может временно отключить проверку для этого пользователя, удалив или переименовав файл ~/.google_authenticator у него в домашней директории.

Роль‑ориентированные чек-листы

Для системного администратора:

- Создать бэкапы /etc/ssh/sshd_config и /etc/pam.d/sshd;

- Настроить и протестировать google-authenticator для тестовой учётной записи;

- Проверить журналы авторизации;

- Подготовить инструкцию для пользователей по установке приложения.

Для офицера по безопасности:

- Оценить необходимость 2FA для разных групп пользователей;

- Настроить политику хранения резервных кодов;

- Внедрить мониторинг и оповещения о подозрительных попытках доступов.

Для разработчика/оператора:

- Проверить, что автоматизированные задачи не зависят от интерактивной 2FA;

- Перенести сервисные аккаунты на ключи с ограничениями или на отдельную инфраструктуру аутентификации.

SOP: Пошаговая процедура включения 2FA (кратко)

- Проверить версии OpenSSH и наличие резервного доступа.

- Установить libpam-google-authenticator.

- Создать резервные копии конфигов.

- Добавить pam_google_authenticator в /etc/pam.d/sshd.

- Включить UsePAM и ChallengeResponseAuthentication в /etc/ssh/sshd_config.

- Перезапустить sshd и протестировать на тестовом пользователе.

- Распространить инструкцию пользователям и собрать резервные коды.

Примеры команд для проверки и отладки

Проверить логи авторизации:

sudo tail -n 200 /var/log/auth.logПроверить синтаксис sshd_config перед перезапуском:

sshd -tПерезапустить sshd и проверить статус:

sudo systemctl restart sshd.service

sudo systemctl status sshd.serviceДополнительно: миграция на новый телефон

Практика миграции:

- Перенесите секреты, используя встроенные функции приложения (если поддерживаются) или повторно запустите google-authenticator на сервере, чтобы получить новый QR-код;

- Если у вас есть резервные коды — используйте их для входа и настройки нового устройства;

- При корпоративном решении используйте централизованное восстановление аккаунта.

Частые ошибки и способы их устранения

- Не сработал TOTP: проверьте корректность времени на сервере и телефоне (NTP). TOTP чувствителен к расхождению времени.

- После изменения sshd_config потерян доступ: используйте резервный сеанс или восстановление из консоли.

- Файл ~/.google_authenticator не создан: убедитесь, что команда google-authenticator запускалась от нужного пользователя и права на файлы корректны.

Безопасность и конфиденциальность данных

- Секрет TOTP хранится в файле ~/.google_authenticator. Ограничьте доступ к домашней директории и файлу (права 600).

- Храните запасные коды в зашифрованном менеджере паролей.

- При утери устройства немедленно отозовите доступ и перегенерируйте секреты.

- При работе в ЕС учтите требования по обработке персональных данных и политики компании.

Альтернативы для крупной инфраструктуры

- Интеграция через RADIUS/LDAP и MFA-провайдера для централизованного контроля;

- Использование аппаратных токенов FIDO2 для повышения уровня безопасности;

- Коммерческие решения с SSO и управлением устройствами.

Пример простого процесса принятия решения (Mermaid)

flowchart TD

A[Нужна 2FA для SSH?] -->|Нет| B[Оставить текущую настройку]

A -->|Да| C[Есть централизованная IDM?]

C -->|Да| D[Интегрировать через RADIUS/LDAP]

C -->|Нет| E[Использовать libpam-google-authenticator]

E --> F[Настроить PAM и sshd]

D --> G[Настроить MFA провайдера]

F --> H[Тестирование и развёртывание]

G --> H

H --> I[Мониторинг и поддержка]Часто задаваемые вопросы

Нужно ли удалять пароли после включения 2FA?

Нет, но рекомендуется отключать пароли там, где все клиенты могут использовать ключи SSH. Комбинация ключ + 2FA даёт высокий уровень защиты.

Можно ли подключить 2FA к ключам SSH?

Да. Настройте AuthenticationMethods так, чтобы требовать publickey,keyboard-interactive, тогда после успешного прохождения ключа PAM запросит TOTP.

Что делать, если пользователь потерял телефон?

Используйте запасные коды для единовременного входа и затем сгенерируйте новый секрет. Администратор может временно удалить или переименовать файл ~/.google_authenticator.

Резюме

Включение 2FA для SSH повышает безопасность удалённых соединений и защищает сервер от компрометации вследствие кражи пароля или ключа. Для небольших инфраструктур хорошо подходит libpam-google-authenticator. В корпоративной среде лучше применять централизованные решения и аппаратные токены. Всегда делайте резервные копии конфигураций, тестируйте изменения и подготовьте процедуру отката.

Важное: перед внесением изменений убедитесь, что у вас есть альтернативный канал доступа (консоль, KVM, панель хостинга) — это спасёт вас при ошибках конфигурации.

Похожие материалы

Подготовка к техническому собеседованию разработчика

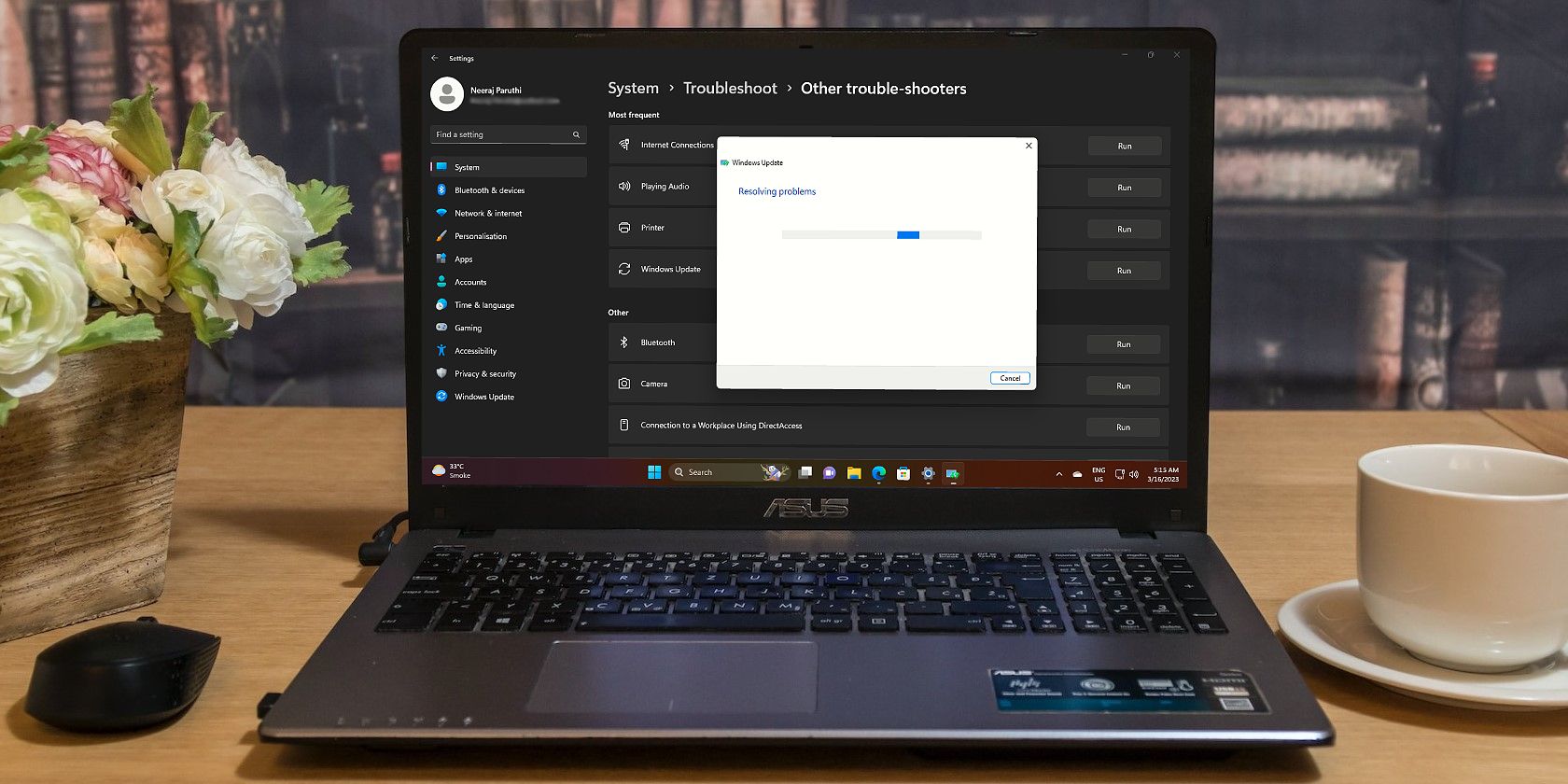

Запуск мастера устранения неполадок в Windows

Как создать мем: полное руководство

Как устранить BSOD 0x0000003B в Windows

Clone Stamp в Photoshop — подробное руководство