Как настроить защищённую домашнюю сеть

С учётом количества умных устройств в доме сегодня, настройка безопасной домашней сети — это необходимость. С ростом киберпреступности важно, чтобы сеть была не только быстрой, но и защищённой.

Если вы не хотите, чтобы сосед тайком пользовался вашим Wi‑Fi или злоумышленник получил доступ к камерам и данным — читайте дальше. Мы подробно разберём, как настроить защищённую домашнюю сеть, какие настройки важны в первую очередь и как действовать, если что‑то пошло не так.

Проводная или беспроводная?

Перед началом настройки сети определитесь: будете ли вы использовать проводное (Ethernet) или беспроводное (Wi‑Fi) соединение. В большинстве домов удобнее и привычнее использовать Wi‑Fi, но проводное подключение даёт преимущества в надёжности и латентности.

Коротко о диапазонах Wi‑Fi:

- 2.4 GHz — более длинные волны, лучше проникают через стены и покрывают большую площадь; чаще бывает загружен в многоквартирных домах. Подходит для умных розеток, датчиков и устройств с небольшой пропускной способностью.

- 5 GHz — выше скорость и меньшая задержка, но меньший радиус действия; хорош для потокового видео, онлайн‑игр и больших объёмов данных.

Выбор зависит от соотношения «скорость ↔ покрытие» и от того, какие устройства вы используете.

10 шагов по настройке защищённой сети

Ниже — последовательность действий, применимая для большинства домашних маршрутизаторов. Интерфейсы у разных моделей различаются, поэтому ориентируйтесь на аналогичные пункты меню.

1. Физически подключите маршрутизатор

Подключите маршрутизатор к модему провайдера кабелем Ethernet:

- Выключите или отключите кабельный/DSL‑модем.

- Включите маршрутизатор и вставьте сетевой кабель в порт, подписанный Internet или WAN.

- Другой конец кабеля подключите к модему и включите модем.

- Не подключайте устройства к беспроводной сети до появления стабильного сигнала между маршрутизатором и модемом.

Важно: перед началом сохраните заводские руководства и стикеры с начальной информацией — они пригодятся при первой настройке.

2. Откройте интерфейс маршрутизатора

Большинство маршрутизаторов настраиваются через веб‑интерфейс. В строке браузера введите локальный IP маршрутизатора (например, 192.168.x.x). Точный адрес можно найти в документации или на стикере устройства.

При появлении формы авторизации введите имя пользователя и пароль (по умолчанию). Если не знаете адрес или данные входа, посмотрите руководство производителя.

Важно: по умолчанию вход в интерфейс часто открыт только из локальной сети — убедитесь, что вы подключены к LAN или к физически подключённому устройству.

3. Замените стандартный пароль администратора

Маршрутизаторы приходят с простыми паролями. Злоумышленнику достаточно знать модель, чтобы попытать стандартные комбинации. Первое и самое важное — поменять учётные данные администратора.

- В настройках найдите пункт Change Router Password, Администратор, Admin Password или аналог.

- Задайте новый пароль и сохраните настройки.

Рекомендации по паролю: минимум 8–12 символов, смесь заглавных и строчных букв, цифр и специальных символов. По возможности используйте менеджер паролей.

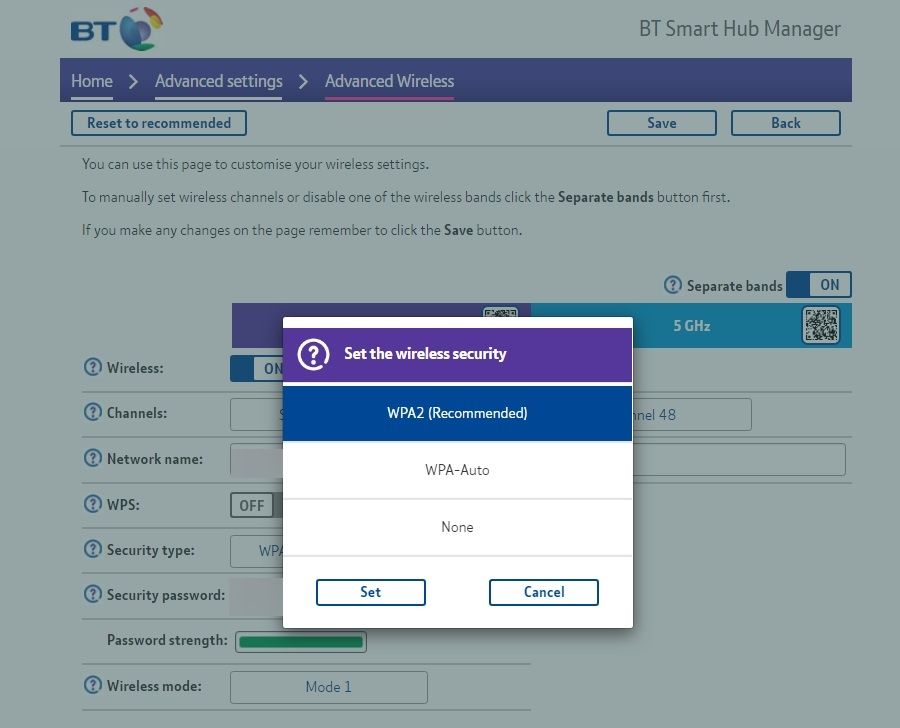

4. Включите современное шифрование Wi‑Fi

Шифрование защищает трафик между устройствами и точкой доступа. Старые варианты (WEP, WPA‑TKIP) небезопасны и их следует отключить.

- Откройте Wireless Security или раздел безопасности беспроводной сети.

- Выберите WPA2‑PSK (AES) или лучше — WPA3‑SAE, если роутер и устройства поддерживают.

- Примените настройки и перезапустите беспроводную сеть при необходимости.

Заметка: если у вас есть устаревшие устройства, которые не поддерживают WPA2/WPA3, рассмотрите возможность отдельной гостевой сети для них.

5. Отключите удалённый доступ к панели управления

Удалённый доступ (Remote Management) позволяет управлять устройством из Интернета. Если вам он не нужен — отключите его, чтобы снизить риск атаки.

- Найдите Remote Access, Remote Administration или Remote Management в настройках.

- Убедитесь, что опция отключена.

Важно: если удалённый доступ необходим (например, вы — ИТ‑специалист, который управляет сетью из внешней сети), настройте доступ только по безопасному каналу (VPN) и ограничьте IP‑диапазон.

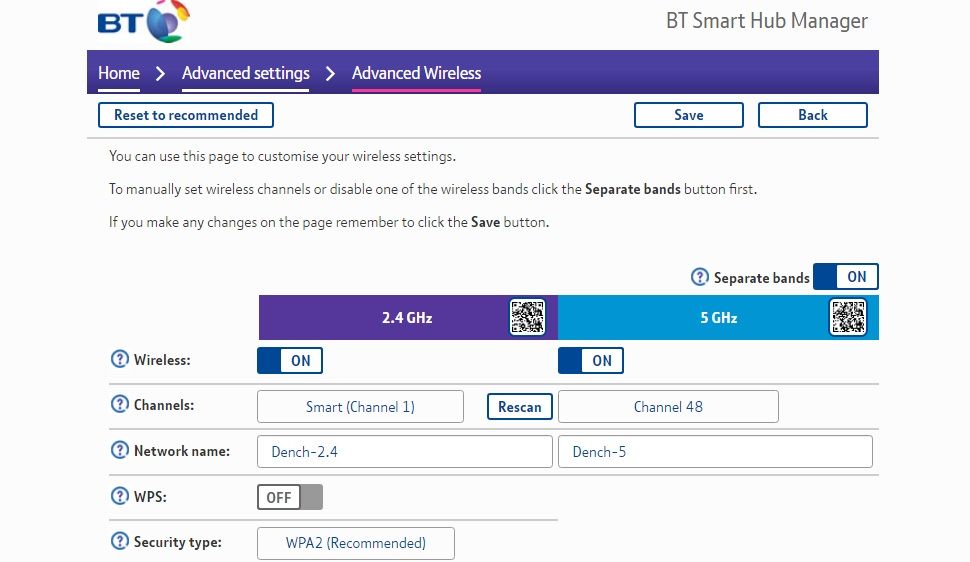

6. Поменяйте имя сети (SSID)

SSID — это видимое имя вашей Wi‑Fi сети. Не используйте заводские имена (они выставляют марку роутера и облегчают атаку) и не включайте личную информацию.

- Откройте Wireless settings или раздел Wi‑Fi.

- Найдите SSID или Network name и задайте уникальное, неинформативное имя (до 32 символов).

- Установите надёжный пароль и нажмите Save или Apply.

Совет: можно использовать шуточное, нейтральное или абстрактное название: это усложнит определение модели роутера по имени.

7. Измените IP‑адрес маршрутизатора в локальной сети

Смена локального IP роутера (LAN IP) усложняет обнаружение устройства менее опытными злоумышленниками и делает автоматические сканеры менее эффективными.

- Откройте Network Configuration или аналогичный раздел.

- Измените одну или две последние цифры адреса LAN IP (например, 192.168.1.1 → 192.168.1.36).

- Сохраните и дождитесь перезагрузки маршрутизатора.

Примечание: после изменения IP вы, возможно, временно потеряете доступ к веб‑интерфейсу — подключитесь к новому адресу.

8. Настройте резервирование DHCP (статические IP для важных устройств)

DHCP автоматически выдаёт IP‑адреса устройствам. Для серверов, камер и устройств, к которым вы обращаетесь по сети, лучше зарезервировать статические адреса в панели DHCP Reservation.

Например:

- Маршрутизатор — 192.168.1.1

- Почтовый сервер — 192.168.1.2

- Веб‑сервер — 192.168.1.3

Это упрощает маршрутизацию и подключение сервисов извне (через проброс портов или VPN).

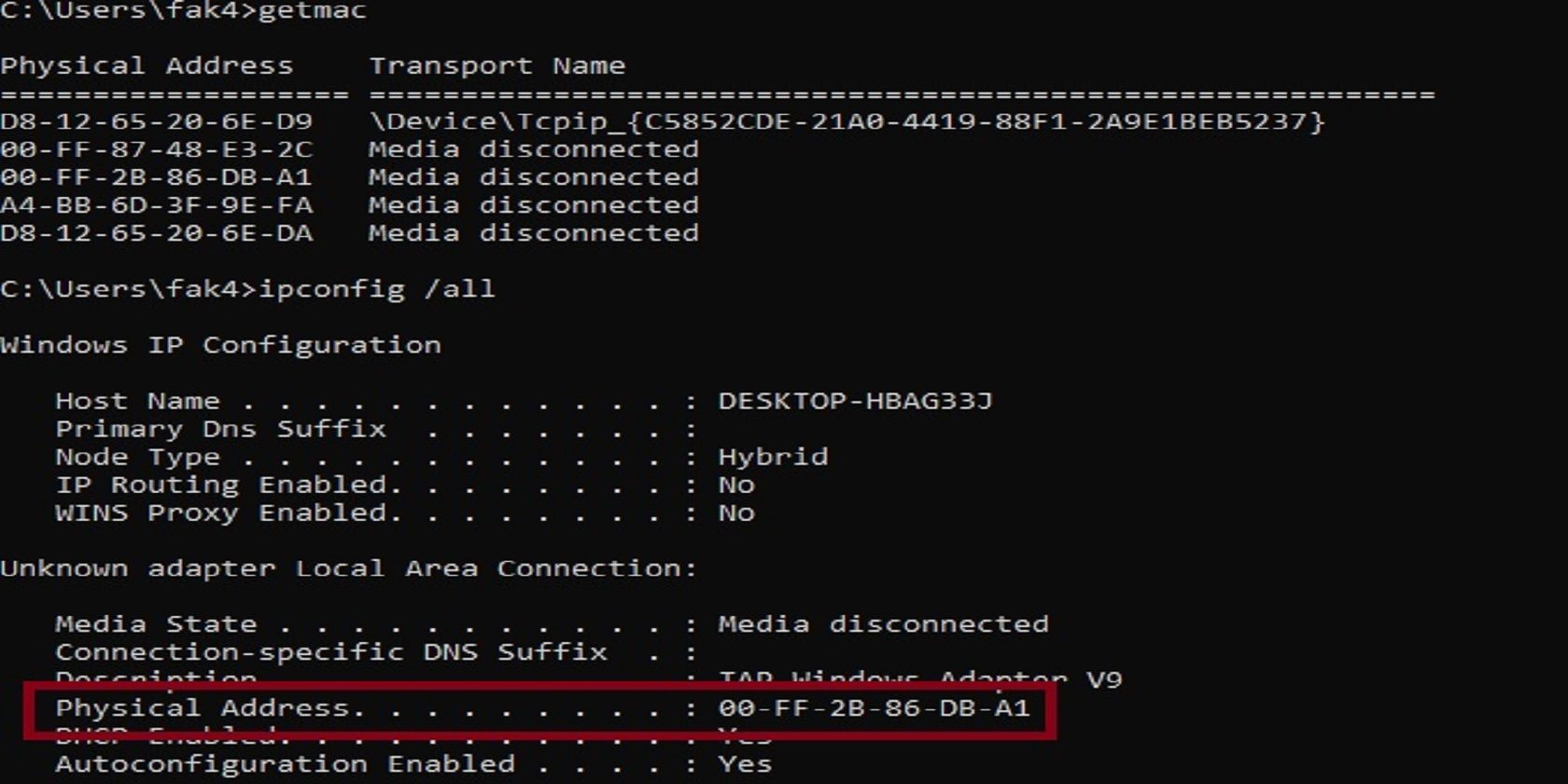

9. Ограничьте доступ по MAC‑адресам

MAC‑фильтрация позволяет разрешить подключение в сеть только для заранее добавленных устройств. Это дополнительный уровень защиты, хотя не является непробиваемым — MAC можно подменить.

- Войдите в веб‑интерфейс и найдите MAC Filtering (или Network Access, Access Control).

- Добавьте MAC‑адреса ваших устройств и включите фильтрацию.

- Сохраните изменения.

Где найти MAC‑адрес: в настройках сети устройства, в свойствах адаптера или с помощью команд (Windows: getmac, macOS/Linux: ifconfig/ip link).

Ограничения: MAC‑фильтрация повышает безопасность, но не заменяет шифрование и другие меры.

10. Проверьте подключение и завершите базовую настройку

После настройки:

- На устройстве откройте параметры сети и найдите вашу SSID.

- Введите пароль и подключитесь.

- Откройте браузер и загрузите страницу — если она открывается, сеть работает.

Поздравляем — базовые настройки выполнены. Но защита сети — это постоянный процесс.

Рекомендации по дальнейшему усилению защиты

- Регулярно обновляйте прошивку маршрутизатора. Обновления закрывают известные уязвимости.

- Отключайте WPS (Wi‑Fi Protected Setup) — он удобен, но небезопасен.

- Разделяйте гостевую сеть (Guest Wi‑Fi) от основной: гостям предоставляйте отдельную сеть без доступа к локальным ресурсам.

- Включите брандмауэр маршрутизатора, если он доступен.

- Используйте VPN для удалённого доступа к домашним ресурсам.

- Отключайте удалённое управление и UPnP, если они не требуются.

Критерии приёмки

Проверьте, что выполнены все пункты и сеть соответствует требованиям безопасности:

- Маршрутизатор отвечает по нестандартному локальному IP.

- Администраторский пароль изменён и хранится безопасно.

- Включено WPA2 (AES) или WPA3, WEP отключён.

- Удалённый доступ выключен или ограничен и защищён VPN.

- Гостевая сеть настроена и изолирована.

- Прошивка актуальна.

- MAC‑фильтрация или список разрешённых устройств настроен (по желанию).

Если все пункты выполнены — считаем сеть «минимально защищённой».

Контрольные списки по ролям

Для владельца квартиры (базовый пользователь):

- Сменить админ‑пароль маршрутизатора.

- Включить WPA2/WPA3 и задать уникальный пароль Wi‑Fi.

- Отключить Remote Management.

- Настроить гость‑Wi‑Fi для посторонних.

- Обновлять прошивку раз в 3–6 месяцев.

Для продвинутого пользователя/администратора домашней сети:

- Настроить DHCP Reservation для серверов и NAS.

- Включить журналирование событий и проверять логи.

- Настроить VPN для удалённого доступа.

- Регулярно сканировать сеть на незнакомые устройства.

- Ограничить исходящие соединения для IoT‑устройств через сегментацию VLAN.

Быстрый план действий при подозрении на взлом

- Отключите маршрутизатор от Интернета (физически отсоедините WAN‑кабель).

- Подключитесь к веб‑интерфейсу маршрутизатора по LAN.

- Смените админ‑пароль и Wi‑Fi пароли.

- Проверьте список подключённых устройств и сохраните логи.

- Если есть подозрение на вредоносную прошивку — выполните сброс к заводским настройкам и заново прошейте устройство с официального сайта.

- После восстановления — обновите прошивку, настройте сильные пароли, включите шифрование.

- При необходимости обратитесь к провайдеру или специалисту по инцидентам.

Методика проверки безопасности (мини‑тесты)

- Попробуйте подключиться к Wi‑Fi со старым заводским паролем — он не должен работать.

- Сканируйте сеть с помощью простых инструментов (сканер устройств в смартфоне) — все устройства должны быть опознаны.

- Проверьте доступность панели управления извне (портскан) — порт 80/443 или другие не должны быть открыты извне.

Важно: используйте лёгкие сканеры и только в своей сети.

Когда описанные меры не помогут

- Если злоумышленник имеет физический доступ к маршрутизатору (например, в многоквартирном доме), он может сбросить устройство и получить контроль.

- Если устройство уже заражено вредоносной прошивкой, простая смена настроек может не решить проблему — потребуется переустановка прошивки.

- Устаревший маршрутизатор без обновлений безопасности остаётся риском: единственный надёжный путь — замена на модель с поддержкой современных стандартов.

Альтернативные подходы

- Использовать «умный» маршрутизатор с централизованным управлением (например, системы «mesh» с продвинутыми правилами безопасности).

- Перенести критичные сервисы в облако и получать к ним доступ через защищённые каналы, минимизируя открытые порты дома.

- Выделять для IoT устройств отдельную VLAN с ограниченным доступом к локальным ресурсам.

Факты и термины

Ключевые понятия в одной строке:

- SSID — имя беспроводной сети.

- WPA2/WPA3 — современные протоколы шифрования Wi‑Fi.

- DHCP Reservation — закрепление IP‑адреса за устройством.

- MAC‑адрес — уникальный идентификатор сетевого интерфейса.

- WAN — порт для подключения к модему/Интернету.

Шпаргалка: быстрые команды и места настроек

- Вход в роутер: откройте браузер и введите локальный IP (обычно 192.168.x.x).

- Получение MAC в Windows: откройте cmd → getmac или ipconfig /all.

- Обновление прошивки: раздел System, Firmware Update или Administration.

- Отключение WPS: Wireless → WPS → Off.

Советы по конфиденциальности и согласованию с GDPR

Если в сети обрабатываются персональные данные (видеозаписи камер, личная переписка на локальных серверах), учитывайте следующие рекомендации:

- Убедитесь, что доступ к таким данным защищён паролем и шифрованием.

- Минимизируйте сохранение персональных данных локально, если можно хранить их в сертифицированных облачных сервисах.

- Ограничьте доступ к данным для домочадцев и гостей.

- В корпоративных сценариях и при обработке данных третьих лиц проконсультируйтесь с юристом по требованиям локального законодательства и GDPR.

Короткая инструкция для гостей

- Подключайтесь только к сети Guest (гостевая). Она не должна давать доступ к вашим домашним устройствам.

- Не запрашивайте у хозяина пароль основного Wi‑Fi сети.

- При работе с конфиденциальными данными используйте собственный VPN.

Заключение

Защита домашней сети — это набор простых шагов, которые вместе дают высокий уровень безопасности: смена паролей, включение WPA2/WPA3, отключение удалённого управления, разделение гостевых устройств и регулярные обновления. Настройка не займёт много времени, зато защитит ваши данные и устройства от большинства распространённых атак.

Кратко:

- Начните с физического подключения и входа в веб‑интерфейс.

- Меняйте заводские пароли и включайте современное шифрование.

- Обновляйте прошивку и разделяйте устройства по сегментам.

Важно: безопасность — это не разовая задача, а процесс. Проводите ревизию сети раз в несколько месяцев и следите за обновлениями оборудования.

Краткая карточка для печати (чек‑лист):

- Сменить админ‑пароль роутера

- Включить WPA2/WPA3

- Отключить Remote Management и WPS

- Настроить Guest Wi‑Fi

- Обновить прошивку

- Настроить DHCP Reservation для серверов

- Проверить список подключённых устройств

flowchart TD

A[Начать настройку сети] --> B{Есть проводное подключение?}

B -- Да --> C[Использовать Ethernet для критичных устройств]

B -- Нет --> D[Развернуть Wi‑Fi]

D --> E{Поддерживает ли роутер WPA3?}

E -- Да --> F[Включить WPA3 и задать пароль]

E -- Нет --> G[Включить WPA2 'AES' и задать пароль]

C --> H[Сменить админ‑пароль]

F --> H

G --> H

H --> I[Отключить Remote Management и WPS]

I --> J[Настроить гость‑Wi‑Fi и DHCP Reservation]

J --> K[Проверить подключение и обновить прошивку]

K --> L[Ревизия каждые 3 месяца]Похожие материалы

Отключить напоминания Facebook Memories и скрыть их

Как управлять cookie в Chrome, Firefox и Edge

Как управлять расширениями в Chrome, Edge, Vivaldi

Добавить пользовательские эмодзи в Discord

Вентилируемая подставка для ноутбука — 3 DIY-плана