Как безопасно стереть SSD — полное руководство

SSD — одно из лучших улучшений для ПК: высокая скорость, компактность и выросшие объёмы хранилища. В отличие от магнитных HDD, SSD организованы иначе и требуют специальных подходов для безопасного удаления данных. Обычные «перезаписывающие» программы для надёжного удаления данных чаще вредят SSD, чем помогают: они создают множество лишних циклов записи и ускоряют износ памяти.

Важно: прежде чем начинать любое удаление, сделайте резервную копию всех нужных данных. Убедитесь, что у вас есть запасной загрузочный носитель и понимание шагов восстановления системы, если что‑то пойдёт не так.

Краткий обзор принципов работы SSD

- Твердотельный накопитель (SSD) хранит данные в ячейках флеш-памяти, каждый цикл записи/стирания постепенно изнашивает ячейку.

- SSD использует выравнивание износа (wear leveling) для равномерного распределения циклов записи между блоками.

- Команда TRIM сообщает контроллеру, какие блоки уже не содержат данных на уровне файловой системы, чтобы контроллер мог пометить их как готовые к стиранию.

1‑строчное определение: wear leveling — алгоритм, который перераспределяет записи по блокам, чтобы продлить срок службы SSD; TRIM — команда, помечающая блоки как свободные, чтобы контроллер мог удалить их внутренне.

Повреждает ли Secure Erase SSD

ATA Secure Erase не выполняет массовых последовательных перезаписей вручную; вместо этого команда инструктирует контроллер «сбросить» ячейки в состояние стирания с помощью электрического воздействия, что гораздо эффективнее с точки зрения числа циклов записи. Поэтому правильно выполнённая ATA Secure Erase минимально влияет на ресурс и безопаснее, чем многократное перезаписывание всего диска программами для HDD.

Важно: любой способ стирания использует ограниченное число программ-стираний контроллера, поэтому повторное ненужное применение Secure Erase без надобности снижает ресурс SSD.

Методики безопасного стирания SSD

Ниже перечислены практические и проверенные способы с указанием достоинств, недостатков и контраргументов.

1. Использовать средство производителя

Производители SSD обычно поставляют фирменные утилиты, которые умеют выполнять безопасное стирание через ATA Secure Erase или собственные команды. Это самый простой и безопасный путь для большинства пользователей.

Популярные утилиты:

- Intel Solid-State Drive Toolbox

- Toshiba OCZ SSD Utility

- Corsair SSD Toolbox

- Samsung Magician

- SanDisk SSD Dashboard

- Crucial Storage Executive

- Western Digital Dashboard

- Seagate SeaTools (загрузочная версия)

Плюсы: совместимость с прошивкой, удобный интерфейс, инструкции по конкретным моделям. Минусы: не у всех моделей есть поддержка Secure Erase, некоторые утилиты работают только в Windows, а для NVMe могут требоваться отдельные инструменты.

Важно: если утилита требует установки пароля безопасности перед стиранием, следуйте документации производителя — неверные пароли могут заблокировать операции.

2. Использовать встроенные средства материнской платы

Некоторые UEFI/BIOS предлагают опции Secure Erase или «wipe drive». Процесс зависит от производителя платы, но общий порядок такой:

- Зайдите в UEFI/BIOS (обычно клавиши Delete, F2, F10 или другая — смотрите документацию).

- Найдите разделы обслуживания накопителей или утилиты дисков.

- Выберите Secure Erase или похожую опцию и укажите нужный SSD.

Плюсы: не требует загрузочных флешек и дополнительных программ. Минусы: опция есть не на всех платах; интерфейс может отличаться.

3. Parted Magic — универсальный загружаемый инструмент

Parted Magic — это полноценный загрузочный Linux‑дистрибутив с утилитами для стирания. Он прост в использовании и поддерживает ATA Secure Erase.

Шаги для Parted Magic:

- Скачайте Parted Magic с официального сайта и запишите на USB (Unetbootin, Rufus или аналог).

- Загрузитесь с USB и выберите Default Settings.

- Откройте Start > System Tools > Erase Disk.

- Выберите Internal: Secure Erase command writes zeroes to entire data area и подтвердите диск для стирания.

- Если накопитель в состоянии “frozen”, нажмите Sleep в интерфейсе и повторите попытку; при запросе пароля оставьте NULL.

- Подтвердите предупреждения и запустите стирание.

Полезная примечание: Parted Magic платная (~11 USD одна покупка), но даёт универсальный набор инструментов для ремонта и обслуживания дисков.

4. ATA Secure Erase вручную через Linux с hdparm

Для SATA SSD можно выполнить ATA Secure Erase с помощью утилиты hdparm. Это мощный, но потенциально рискованный инструмент — строго следуйте шагам.

Общие шаги:

- Загрузитесь в Linux (можно с live USB).

- Определите устройство, например /dev/sdX — проверьте с lsblk или fdisk -l.

- Установите временный пароль безопасности (пример — p):

sudo hdparm --user-master u --security-set-pass p /dev/sdX- Запустите команду стирания:

sudo hdparm --user-master u --security-erase p /dev/sdXЕсли устройство в состоянии frozen, используйте трюк с переводом компьютера в спящий режим (sleep) и возвращением, либо временно извлеките/переустановите кабель в горячем состоянии (hot-swap) на материнских платах, где это безопасно.

Предупреждение: неверный выбор /dev/sdX приведёт к безвозвратной потере данных на другом диске. Проверяйте маркировку и серийные номера.

5. NVMe накопители и nvme-cli

Для NVMe используются другие команды. Утилита nvme-cli позволяет вызывать форматирование и sanitize.

Примерные шаги:

- Установите nvme-cli и определите устройство, например /dev/nvme0n1.

- Команда форматирования с опцией стирания (варианты зависят от прошивки):

sudo nvme format /dev/nvme0n1 -s 1Опция -s устанавливает метод форматирования; в разных версиях утилиты и у разных производителей синтаксис и набор опций могут отличаться. Альтернатива — команда sanitize, если контроллер поддерживает санитаризацию:

sudo nvme sanitize /dev/nvme0n1 --sanitize-action cryptographicВажно: поведение nvme format и sanitize зависит от контроллера; уточняйте в документации производителя.

6. PSID Revert для зашифрованных накопителей

Если SSD аппаратно зашифрован (например, поддержка TCG Opal) и вы не можете снять шифрование обычным способом, используйте PSID Revert. PSID — это физический идентификатор, напечатанный на наклейке устройства. PSID Revert выполняет криптографическое стирание и возвращает диск в состояние готовности к перепрошивке.

Шаги:

- Найдите на наклейке на диске строку PSID.

- Проверьте у производителя наличие PSID Revert утилиты или воспользуйтесь универсальными инструментами, поддерживающими Opal/SED, например sedutil (инструменты и синтаксис зависят от производителя).

- Запустите PSID Revert согласно инструкции производителя.

Важно: PSID Revert удалит все данные без возможности восстановления. Убедитесь в наличии резервных копий.

Что делать на Mac

Проблемы с запуском Parted Magic на Mac чаще связаны с методом записи образа на USB. Некоторые инструменты записи работают лучше. Общие рекомендации:

- Используйте проверенные утилиты для macOS (например, balenaEtcher) для записи ISO на USB.

- Отключите FileVault перед попыткой, если диск доступен и расшифрован.

- Если SSD в MacBook под гарантией, и вы сомневаетесь, отдайте его на сервис Apple для выполнения безопасного стирания.

Сторонние утилиты и ручные подходы для macOS возможны, но всегда проверяйте совместимость с конкретной моделью Mac и версией прошивки SSD.

Как проверить успешность стирания

Полного универсального метода проверки нет, потому что SSD управляют внутренними адресациями. Тем не менее, практические проверки включают:

- Запуск фирменного средства проверки от производителя и запрос статуса Secure Erase.

- Создание новой таблицы разделов и попытка чтения/записи нескольких блоков; отсутствие старых файлов и метаданных — хороший знак.

- Выборочная проверка содержимого с помощью hexdump или dd, например:

sudo dd if=/dev/sdX bs=1M count=10 | hexdump -C | headЕсли блоки выглядят «обнулёнными» или не содержат узнаваемых файловых структур, стирание, скорее всего, прошло успешно.

Важно: полностью увериться в отсутствии следов невозможно без специализированной аппаратной диагностики; для абсолютной гарантии используйте физическое уничтожение.

Когда программное стирание не сработает

- Диск физически повреждён или контроллер отказал — программные команды не выполнятся.

- Накопитель «заморожен» аппаратно — придётся использовать sleep/hot-swap или другое оборудование.

- При аппаратном шифровании без доступа к ключу и без PSID стандартные методы могут быть бессильны.

В таких случаях обратитесь к производителю или используйте физическое уничтожение при условии соблюдения техники безопасности и утилизации.

Физическое уничтожение и безопасность

Физическое разрушение (дробление, просверливание, термическое воздействие) гарантирует невозможность восстановления данных. Порядок действий:

- Снимите накопитель из корпуса.

- Разломайте печатную плату и элементы памяти; просверлите или измельчите пластины памяти.

- Утилизируйте компоненты по правилам локальной переработки электронного мусора.

Важно: физическое уничтожение может быть опасно — мелкие острые детали, токсичные материалы. Используйте средства защиты и сдавайте электронный лом в сертифицированные пункты переработки.

Практические чеклисты

Проверочный список перед стиранием:

- Сделать резервную копию важных данных.

- Вывести из эксплуатации все учетные записи и отключить шифрование на уровне ОС.

- Загрузочный носитель с выбранным инструментом (Parted Magic, Linux live, производственное ПО).

- Убедиться, что питание компьютера стабильно (лучше от сети, а не от батареи).

- Задокументировать серийный номер диска и применённые действия.

Проверочный список после стирания:

- Проверить, что диск распознаётся и доступен для форматирования.

- Выполнить выборочную проверку содержимого (hexdump, чтение первых мегабайт).

- При продаже/передаче пометить устройство как «стерто» и передать покупателю документацию о проведённых операциях.

Ролевые чеклисты:

- Домашний пользователь: Parted Magic или средство производителя, резервная копия, базовые проверки.

- IT‑администратор: автоматизация (скрипты с hdparm/nvme), журналирование операций, управление ключами шифрования.

- Поставщик техники/реселлер: использование фирменных утилит на этапе подготовки устройств к продаже, документирование и подтверждение стерилизации.

Мини‑методология для повтора в организации

- Идентификация накопителя и выбор подхода (ATA, NVMe, Opal).

- Бэкап и документирование (серийный номер, модель).

- Выполнение Secure Erase через средство производителя или Parted Magic.

- Валидация (фирменный статус, выборочные чтения).

- Документирование результата и утилизация/передача.

Когда лучше выбрать альтернативный подход

- Для массовой обработки сотен дисков стоит автоматизировать с помощью скриптов и загрузочных инструментов.

- В средах с жёсткими регуляторными требованиями используйте сертифицированные процессы и логирование.

- Если диск подлежит сохранению в рамках расследования (форензика), не выполняйте стирание — передайте устройство специалистам.

Матрица совместимости по типам накопителей

- SATA SSD: ATA Secure Erase через hdparm или фирменные утилиты.

- NVMe SSD: nvme-cli формат/санитизация; проверьте поддержку контроллера.

- Self‑Encrypting Drives (SED) с Opal: PSID Revert или утилиты управления ключами.

- Устаревшие/редкие контроллеры: обратитесь к производителю.

Матрица рисков и смягчающие меры

- Риск потери данных по ошибке пользователя — решение: бэкап и двойная проверка идентификатора диска.

- Риск аппаратной ошибки при стирании — решение: проверить состояние SMART и журнал производителя перед процедурой.

- Риск неправильной проверки успешности — решение: использовать официальные утилиты производителя и выборочную проверку данных.

Критерии приёмки

- Диск успешно прошёл команду Secure Erase по утилите производителя или Parted Magic.

- После стирания диск допускается к созданию новой таблицы разделов и форматированию без видимых старых структур файлов.

- В отчёте операция задокументирована с датой, временем, используемым инструментом и серийным номером устройства.

Частые ошибки и как их избежать

- Ошибка: запуск перезаписей «wipe» типа DoD на SSD. Избежать — использовать ATA Secure Erase вместо многократных перезаписей.

- Ошибка: выбор неверного устройства при hdparm. Избежать — сверяйте серийные номера и используйте lsblk, blkid.

- Ошибка: прерывание процесса стирания электропитанием. Избежать — выполнять на надёжном питании.

Заключение

SSD требуют специальных подходов для безопасного удаления данных из‑за особенностей выравнивания износа и внутренней адресации. Лучшие варианты для большинства пользователей — фирменные утилиты производителя или универсальный Parted Magic. Для NVMe и зашифрованных дисков используйте специфицированные команды nvme или PSID Revert соответственно. Физическое разрушение остаётся крайней и гарантированной мерой, но требует осторожности и соответствующей утилизации.

Важно: не выполняйте операции без резервного копирования и понимания рисков. При сомнениях обратитесь к сервисному центру или производителю.

Короткая памятка при продаже или передаче диска:

- Полностью удалите личные данные с помощью ATA Secure Erase или PSID Revert при аппаратном шифровании.

- Проверьте результат фирменной утилитой.

- Документируйте операцию и передайте покупателю подтверждение стерилизации.

Дополнительные ресурсы и ссылки для чтения (поисковые запросы): “ATA Secure Erase”, “Parted Magic secure erase”, “hdparm secure erase tutorial”, “nvme sanitize”, “PSID Revert [модель SSD]”.

Важно: данное руководство носит информативный характер. Точные команды и возможности зависят от модели SSD и версии прошивки. Если диск содержит критически важные данные или находится под гарантией, проконсультируйтесь с производителем или авторизованным сервисом.

Похожие материалы

Подготовка к техническому собеседованию разработчика

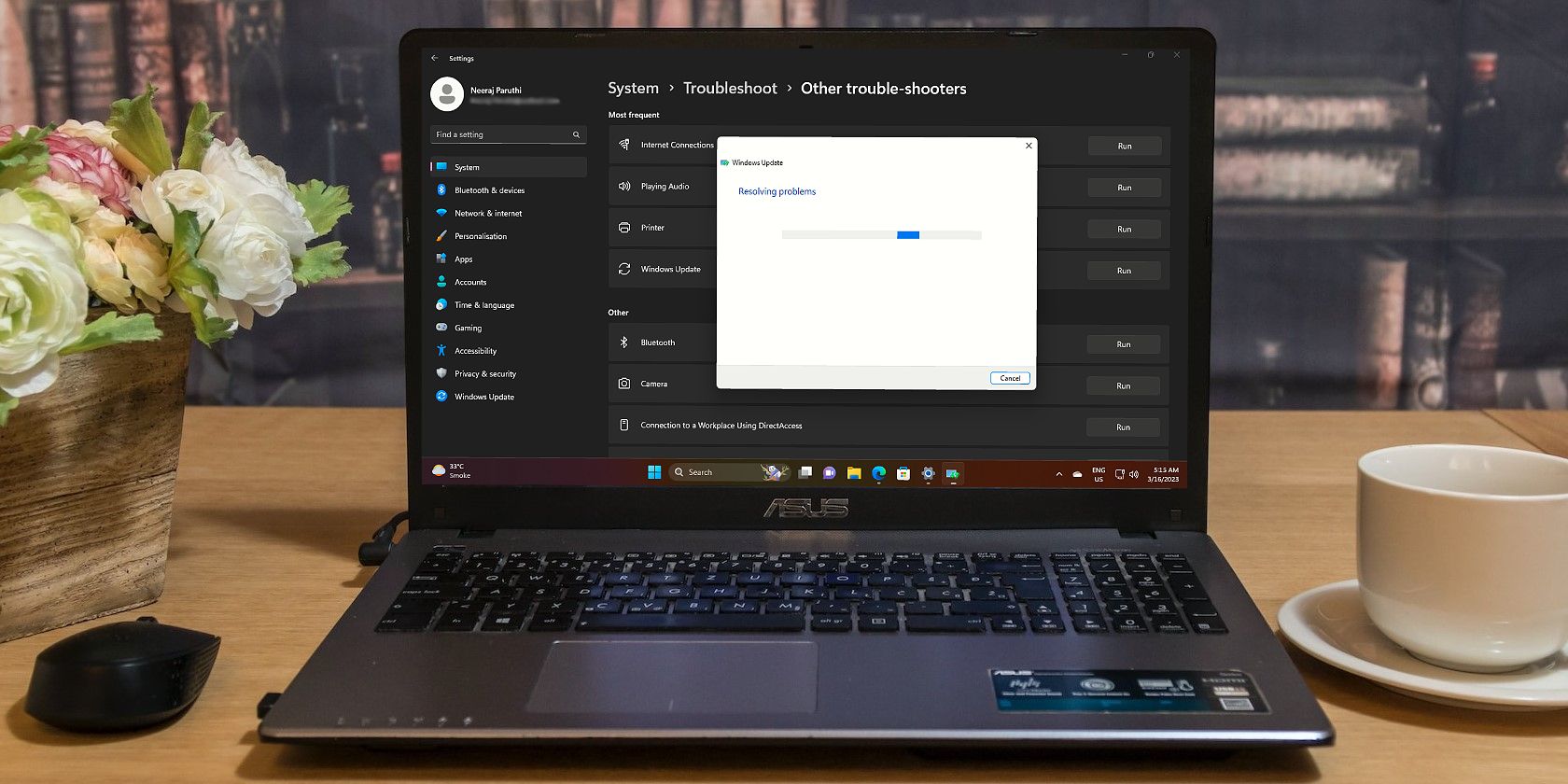

Запуск мастера устранения неполадок в Windows

Как создать мем: полное руководство

Как устранить BSOD 0x0000003B в Windows

Clone Stamp в Photoshop — подробное руководство