Как просканировать и очистить заражённый компьютер вне Windows

Быстрые ссылки

- Загрузка в безопасном режиме

- Использование загрузочного антивирусного диска или флешки

- Сканирование с помощью Linux Live CD/USB

- Снятие жёсткого диска и подключение его к другому компьютеру

Если Windows сильно заражён, запуск антивируса внутри системы часто не помогает. Вредоносный код может прятаться и мешать работе сканера. Сканирование «снаружи» — из среды, где Windows не запущена — даёт больше шансов обнаружить руткиты и скрытые компоненты.

Важно: если диск зашифрован (BitLocker, VeraCrypt и т. п.), доступ к файлам будет невозможен без ключей. Не пытайтесь ломать защиту и не передавайте личные данные сторонним лицам без прав и согласия.

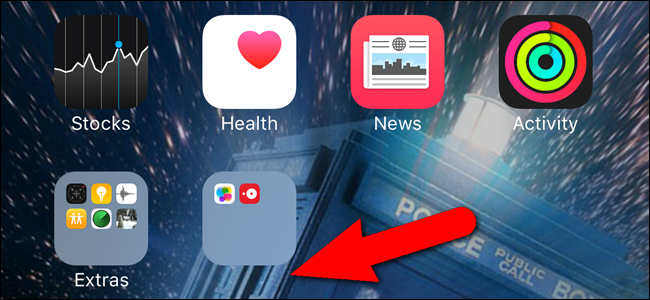

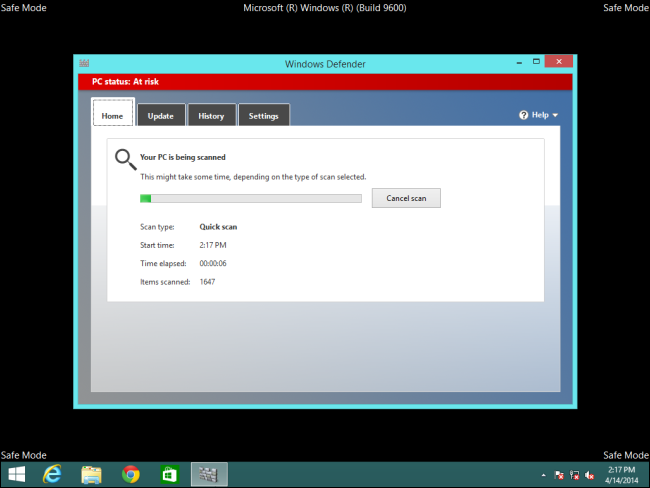

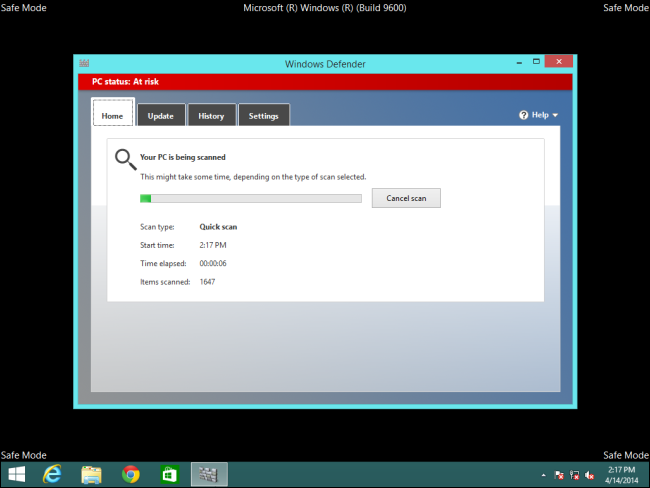

Загрузка в безопасном режиме

Безопасный режим не полностью «вне» Windows, но он загружает минимальный набор драйверов и отключает сторонние автозапуски. Это часто позволяет антивирусу работать, когда при обычной загрузке вредоносные процессы мешают.

Когда использовать: если у вас установлен антивирус и он не может удалить угрозу в обычной сессии.

Что делает безопасный режим:

- Отключает сторонние службы и автозапуск программ.

- Не загружает большинство драйверов и расширений.

- Помогает удалить процессы, которые при обычной загрузке постоянно перезапускаются.

Как войти в безопасный режим:

Windows 7 и более ранние: перезапустите компьютер и многократно нажимайте F8 в момент загрузки. В появившемся меню выберите «Безопасный режим» или «Безопасный режим с поддержкой сети». Без доступа в Интернет нужно использовать антивирус с USB-накопителя.

Windows 8 и новее: нажмите клавишу Windows + I, затем при выборе кнопки питания удерживайте Shift и нажмите “Перезагрузить”. Система перезапустится в меню опций загрузки: Устранение неполадок > Дополнительные параметры > Параметры загрузки > Перезагрузка. На экране параметров нажмите F4 (обычный безопасный режим) или F5 (сеть).

Советы:

- Обновите базы антивируса перед сканированием, если есть доступ в сеть. Если нет — используйте обновлённый установочный файл с другого компьютера.

- После удаления перезагрузите систему в нормальном режиме и запустите повторное полное сканирование.

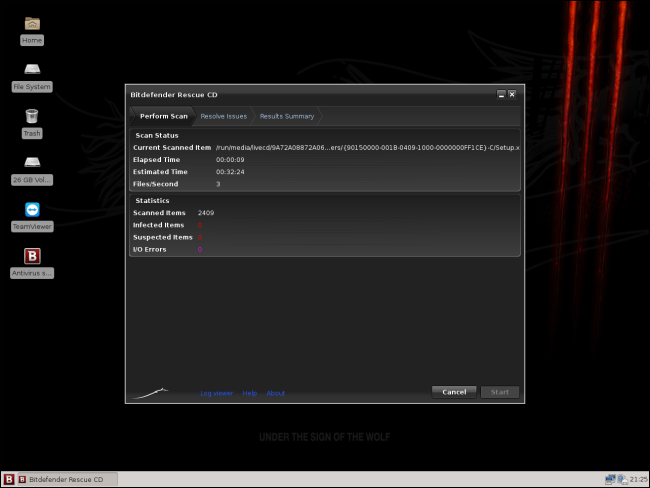

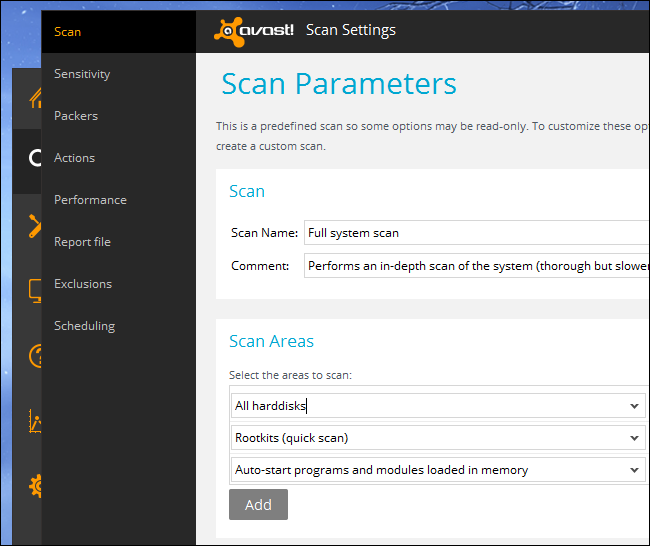

Использование загрузочного антивирусного диска или флешки

Загрузочные диски/флешки создают отдельную среду, независимую от установленной Windows. Многие вендоры выпускают такие инструменты — их можно записать на CD/DVD или флешку и загрузиться с них.

Преимущества:

- Запускается среда, где вредоносный код на системном диске не выполняется.

- Часто основаны на Linux, поэтому могут обнаружить скрытые руткиты.

- Позволяют лечить разделы, недоступные при обычной загрузке.

Как создать и использовать:

- Скачайте ISO-образ Rescue Disk от надёжного поставщика (официальный сайт производителя антивируса).

- Запишите ISO на CD/DVD или создайте загрузочную USB-флешку (утилиты: Rufus, balenaEtcher и др.).

- Настройте порядок загрузки в BIOS/UEFI или используйте меню выбора устройства при старте (обычно F12, Esc или другая клавиша в зависимости от производителя).

- Загрузитесь с внешнего носителя и выполните полное сканирование диска.

Совет: если у вас компьютер с UEFI и Secure Boot, используйте версию rescue-носителя, совместимую с UEFI, либо временно отключите Secure Boot, если это безопасно и вы доверяете источнику.

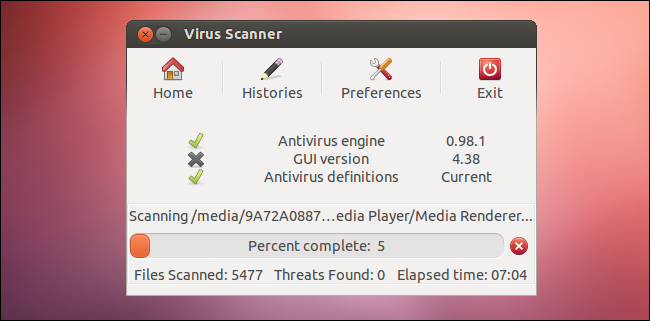

Сканирование с помощью Linux Live CD/USB

Linux Live-система (например, Ubuntu в режиме Try) предоставляет полноценную среду для работы без установки. Вы можете подключать антивирусные пакеты, такие как ClamAV/ClamTk, либо запускать версии коммерческих сканеров для Linux.

Преимущества:

- Бесплатно и универсально.

- Доступ к файловой системе Windows без запуска её процессов.

- Гибкость: можно копировать важные файлы, создавать резервные копии перед лечением.

Как работать:

- Создайте загрузочный USB с Ubuntu или другой Live-сборкой.

- Загрузитесь и выберите «Try Ubuntu» (Попробовать Ubuntu).

- Откройте терминал и установите ClamAV: sudo apt update && sudo apt install clamav clamtk (при наличии сети).

- Обновите сигнатуры и просканируйте разделы Windows: freshclam && clamscan -r /mnt/путькразделу

Недостатки:

- Требует базовых навыков работы с Linux.

- Некоторые коммерческие антивирусы на Linux могут отсутствовать или иметь ограниченный функционал.

Снятие жёсткого диска и подключение к другому компьютеру

Если у вас настольный ПК или ноутбук с легко съёмным диском, вы можете физически извлечь диск и подключить его к другому компьютеру как вторичный. Это полностью исключает запуск вредоносного кода с этого диска.

Что нужно учитывать:

- Если диск зашифрован, доступ возможен только при наличии ключа.

- Подключение можно выполнить через SATA в настольном ПК, через док-станцию или USB-to-SATA адаптер для ноутбуков.

Порядок действий:

- Выключите и отсоедините компьютер. Соблюдайте антистатические меры. Если не уверены — обратитесь к специалисту.

- Извлеките диск и подключите его к другому компьютеру как вторичный диск.

- На втором компьютере запустите обновлённый антивирус и выполните полное сканирование подключенного диска.

Преимущества:

- Минимальный риск того, что вредоносный код будет активен во время сканирования.

- Можно скопировать важные данные в безопасное место перед лечением.

Когда эти методы не помогут

- Заражение микропрограммного обеспечения (UEFI/BIOS/прошивки). Такие угрозы сохраняются вне зависимости от загрузочной среды.

- Полное шифрование диска без ключа. Без ключа доступ невозможен.

- Повреждение аппаратного обеспечения или очень глубоко интегрированные rootkit-методы.

- Если вы не уверены в целостности резервной копии или вендорного инструмента.

В таких ситуациях рекомендовано:

- Переустановить операционную систему и прошивку (в отдельных случаях) с официальных образов.

- Заменить устройство хранения, если есть подозрение на аппаратный саботаж.

- Обратиться к профессионалам по цифровой криминалистике.

Альтернативные подходы

- Профессиональное удаление в сервисном центре. Подходит при сложных или критичных инцидентах.

- Восстановление из надёжной резервной копии, созданной до заражения.

- Использование облачных сканеров и сервисов анализа файлов (если политика конфиденциальности позволяет).

Практическая методика — пошаговый план действий (SOP)

- Оцените ситуацию и изолируйте компьютер от сети. Отключите Ethernet и Wi‑Fi.

- Сохраните важные файлы: при возможности создайте образ диска или скопируйте документы на внешний накопитель.

- Выберите метод сканирования: безопасный режим, загрузочный диск, Live-USB или подключение диска к другому ПК.

- Подготовьте инструменты: обновлённые сигнатуры антивируса, загрузочные образы, USB-адаптеры и т. д.

- Выполните полное сканирование и следуйте рекомендациям антивируса по лечению/удалению.

- После очистки перезагрузите компьютер в нормальном режиме и запустите контрольное сканирование дополнительным инструментом.

- Проверьте автозапуск, планировщик задач, сетевые соединения и повторяющееся поведение.

- При сомнениях выполните чистую установку Windows и восстановите данные из проверенных бэкапов.

Контрольные списки по ролям

Для дом. пользователя:

- Отключить интернет. Создать резервную копию важных файлов. Запустить загрузочный антивирус.

- Если не уверены — переустановить систему.

Для администратора или ИТ-специалиста:

- Снять образы дисков для анализа. Запустить несколько антивирусных сканеров и rootkit‑анализ.

- Проверить логи, автозапуски, сетевые соединения. Мониторить на повторное появление угроз.

Для службы поддержки или сервисного центра:

- Проверка целостности прошивки. Анализ вредоносного ПО в песочнице. Предложение плана восстановления.

Матрица рисков и меры

| Риск | Вероятность | Влияние | Меры по снижению |

|---|---|---|---|

| Утрата данных при чистке | Средняя | Высокое | Сделать резервную копию/образ диска перед лечением |

| Невозможность доступа из‑за шифрования | Низкая | Высокое | Использовать ключи восстановления, обратиться к владельцу ключа |

| Скрытый руткит в прошивке | Низкая | Очень высокое | Проверка прошивки, обновление BIOS/UEFI, обращение к сервису |

| Повторное заражение | Средняя | Среднее | Обновление ПО, жесткие пароли, двухфакторная аутентификация |

Критерии приёмки

Считайте систему очищенной, если выполнены следующие проверки:

- Антивирусы не обнаруживают угроз после полного офлайн-сканирования.

- Не наблюдается необычной сетевой активности и повторного появления процессов.

- Проверены автозапуски, планировщик задач и записи реестра на признаки вредоносных изменений.

- Если была выполнена чистая установка — система загружается корректно и все нужные приложения работают.

Модель мышления и эвристики

- Остановите вредоносный код прежде, чем пытаться его удалить.

- Сначала создайте резервную копию — восстановиться проще, чем исправлять ошибку удаления.

- Используйте «несовместимую» среду (Live-USB, другой ПК) — это уменьшает поверхность атаки.

- Проверяйте результат разными инструментами — один сканер не всегда ловит всё.

Примеры, когда внешнее сканирование особенно полезно

- Руткит маскирует файлы и процессы от обычных сканеров.

- Вредоносный процесс блокирует установку и обновление антивируса.

- Система ведёт себя нестабильно, но при внешнем доступе файлы видны и их можно сканировать.

Краткий глоссарий

- Руткит: вредоносный набор, который скрывает своё присутствие и подменяет системные функции.

- Live CD/USB: загрузочная среда, работающая без установки на жёсткий диск.

- BitLocker: встроенное шифрование диска в Windows.

Примечания по приватности и соответствию

- При работе с личными данными соблюдайте правовые и корпоративные требования к их обработке.

- Не передавайте конфиденциальные файлы третьим лицам без согласия и документированного обоснования.

Социальное превью

Используйте короткий заголовок и описание для социальных сетей. Примеры ниже приведены в SEO-блоке.

Короткое объявление (100–200 слов)

Если ваш ПК заражён и внутренний антивирус не справляется, можно просканировать систему снаружи: загрузиться в безопасном режиме, использовать загрузочную антивирусную флешку или Linux Live-USB, либо извлечь диск и подключить его к другому компьютеру. Эти методы останавливают выполнение вредоносного кода и дают инструментам шанс найти скрытые угрозы, такие как руткиты. Перед началом создайте резервные копии важных данных и убедитесь, что у вас есть ключи расшифровки, если диск шифрован. Если после очистки остаются сомнения, делайте чистую установку системы или обратитесь в сервис. При работе с персональными данными соблюдайте правила конфиденциальности.

Краткая сводка

- Сканирование вне Windows повышает шансы обнаружить и удалить скрытые угрозы.

- Выбирайте метод в зависимости от навыков и доступных инструментов.

- Всегда делайте резервные копии и проверяйте результат несколькими средствами.