Как безопасно извлечь файлы с заражённого компьютера и при этом их очистить

Встречаются разные типы вредоносного ПО — от простых рекламных модулей до сложных руткитов и шифровальщиков. Некоторые молниеносно удаляются стандартным антивирусом, другие остаются скрытыми. Если система критически заражена, полная переустановка ОС может быть единственным надёжным способом. Но что делать, если вы хотите спасти важные документы и не потерять данные?

Эта статья объясняет, как безопасно скопировать файлы с заражённого носителя, одновременно минимизируя риск повторного инфицирования чистой машины.

К чему стремиться перед копированием файлов

Цель — получить работоспособную, проверенную и воспроизводимую копию нужных данных, не активируя вредоносный код. Ключевые принципы:

- Никогда не исполнять файлы с подозрительного носителя на целевой системе

- Сканировать исходный диск в среде, не загруженной с инфицированной ОС (Live‑USB или другой компьютер)

- Создавать только‑читаемые подключения или образ диска (физическая или логическая копия) перед модификацией

- Проводить многопроходное сканирование и верификацию контрольных сумм

Как очищать заражённый диск: два основных подхода

Существует два подхода, которые практикуют техники безопасного копирования:

- Загрузиться с антивирусного Live‑USB (boot disk) и выполнить очистку и экспорт данных

- Физически извлечь диск и подключить его к чистой системе (предпочтительно с аппаратым write‑blocker) для создания образа, сканирования и выборочной миграции

Оба варианта начинаются с этапа «не вмешиваться в заражённую ОС» — это уменьшает шанс, что вредоносное ПО «проснётся» и повредит процесс восстановления.

1. Использование антивирусного загрузочного диска (Live‑USB)

Антивирусный загрузочный диск — это полноценный антивирусный набор, упакованный в образ ISO, который запускается вне операционной системы. Вы загружаетесь в независимую среду (Linux‑based Live), и антивирус сканирует разделы без старта Windows или macOS, что минимизирует срабатывание защит и помехи со стороны вредоносного кода.

Преимущества:

- Не загружается заражённая ОС — многие угрозы не активны

- Можно безопасно получить доступ к файловой системе и скопировать данные

- Часто включается автоматическое обновление сигнатур (при подключении к сети)

Ограничения:

- Некоторые многоступенчатые руткиты могут модифицировать загрузчик или скрываться в прошивке — для них требуется глубокая экспертиза

- Если диск физически повреждён, Live‑USB помогает не всегда

Создание загрузочного диска (пример с Bitdefender Rescue)

Bitdefender Rescue CD — один из распространённых вариантов. Общая последовательность действий:

- На чистом компьютере скачайте ISO‑образ антивируса (Bitdefender Rescue или аналогичный). Не запускайте загрузчик на заражённой машине.

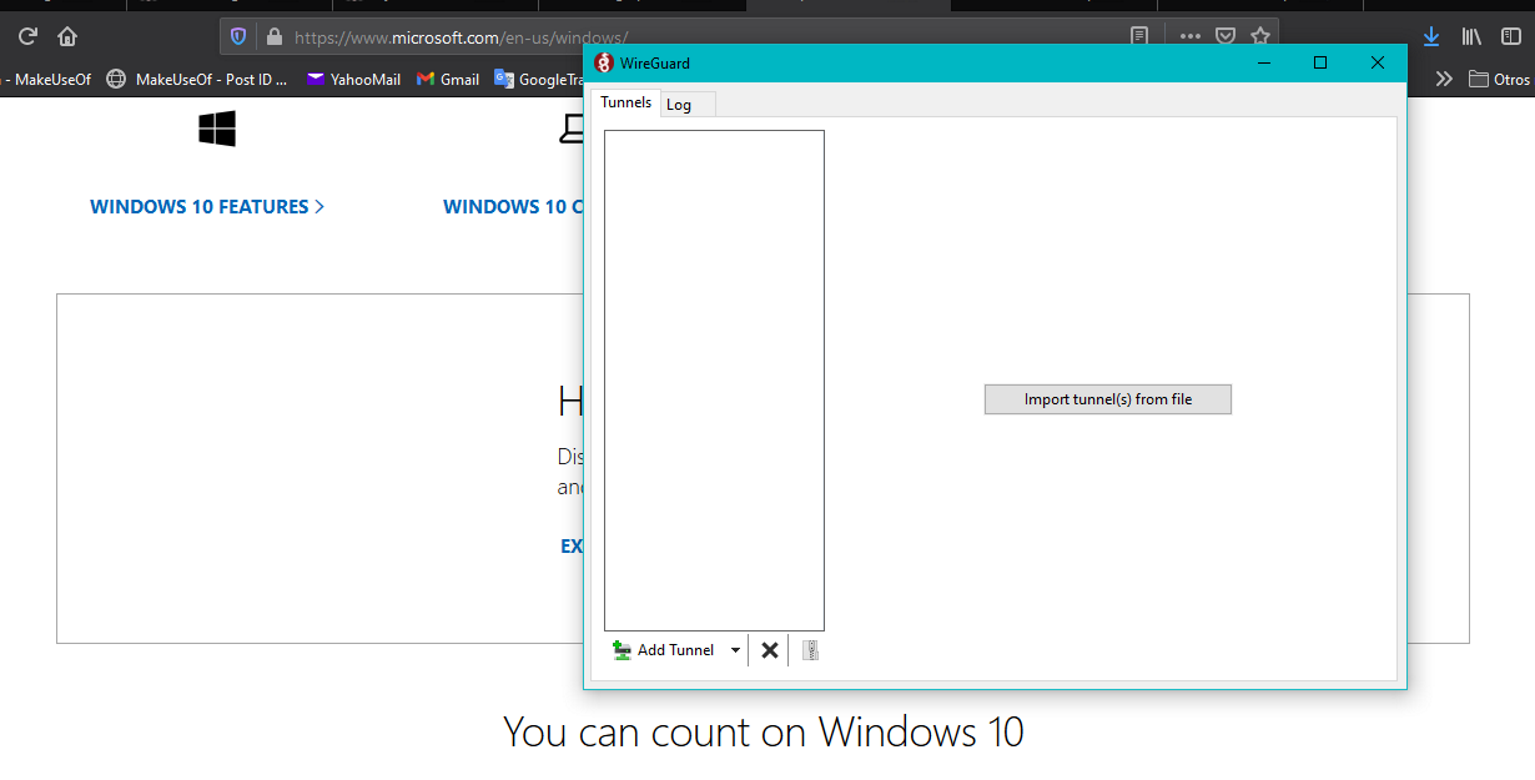

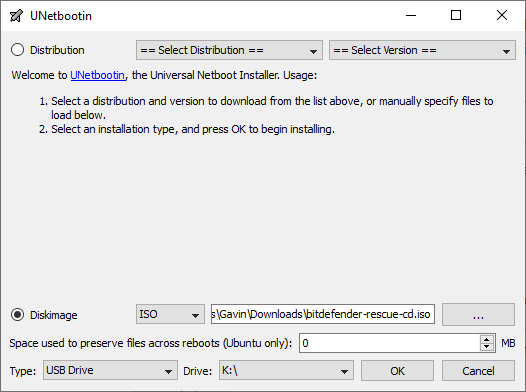

- Подготовьте USB‑накопитель (вся информация на нём будет уничтожена). Для записи ISO используйте инструменты: UNetbootin, Rufus (Windows), balenaEtcher (кросс‑платформенный).

- В UNetbootin выберите Diskimage, укажите путь к ISO и целевой USB, нажмите OK. Подтвердите форматирование флешки.

- Вставьте USB в заражённый компьютер и при загрузке откройте меню загрузки (обычно F11, F12, Esc — зависит от производителя). Выберите загрузку с USB и загрузитесь в среду Rescue.

После загрузки:

- Запустите встроенный сканер. Согласитесь с лицензионными условиями и дождитесь обновления сигнатур (лучше подключиться к интернету на чистой сети только для обновления и затем отключиться).

- Выполните полное сканирование всех локальных разделов.

- Карантин и удаление: антивирус пометит и (в зависимости от настроек) переместит или удалит обнаруженные объекты.

- Повторный цикл сканирования: перезапустите сканирование, чтобы убедиться, что ничего не пропущено.

Как только сканирование подтверждает отсутствие угроз, монтируйте нужные разделы в режиме «только чтение» и копируйте файлы на внешний носитель (элементарно в среде Live: через файловый менеджер или через командную строку).

Примечание: при копировании больших объёмов данных полезно записывать контрольные суммы (SHA‑256) для каждой критичной группы файлов — так вы сможете проверить целостность на целевой системе после переноса.

Другие Live‑рескю диски и альтернативы

- Образ Linux Live (например, Ubuntu, SystemRescue) + антивирусы: позволяет смонтировать NTFS разделы и запускать локальные сканеры

- Специализированные rescue‑сборки от других вендоров (Kaspersky Rescue Disk, ESET SysRescue)

Преимущество Live‑дистрибутивов — гибкость: вы можете обновить движки, использовать дополнительные инструменты (dd, rsync, sha256sum) и настроить монтирование разделов в режиме только чтение.

2. Физическое извлечение диска и его очистка на второй машине

Если вы можете физически извлечь накопитель, подключите его к отдельной (чистой) машине. Это удобно, когда заражённая ОС не загружается или вы хотите создать образ диска.

Рекомендации и меры предосторожности:

- Используйте write‑blocker (аппаратный) — предотвращает любые записи на оригинальный носитель и является стандартной практикой в судебной экспертизе

- Если нет write‑blocker, подключайте диск в режиме «только чтение» (на Linux: mount -o ro) или создавайте образ сразу при подключении

- Сначала создайте образ (forensic image) диска, а уже с образом работайте для сканирования и восстановления

Пример создания образа с помощью dd (универсальный, но осторожно):

# Создание образа целиком (замените /dev/sdX и /path/to/image.img)

sudo dd if=/dev/sdX of=/path/to/image.img bs=4M conv=sync,noerror status=progressДля увеличения надёжности лучше использовать GNU ddrescue, он умеет корректно продолжать чтение при ошибках:

# Пример команды ddrescue

sudo ddrescue -f -n /dev/sdX /path/to/image.img /path/to/image.mapПосле создания образа вы можете подключать образ к чистой системе как loop‑устройство и производить его сканирование и выборочную выгрузку данных.

Инструменты и подходы

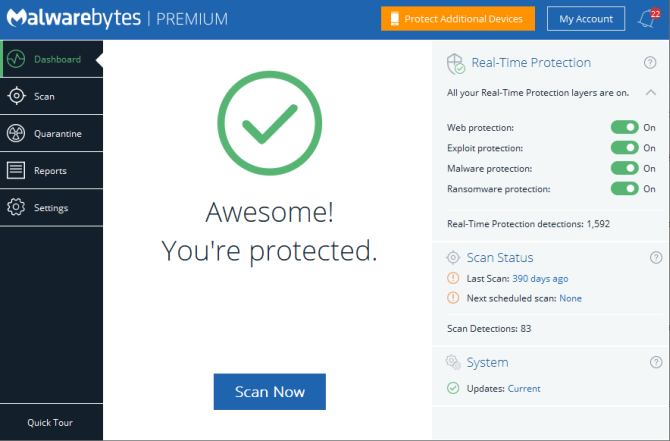

- Сканирование: используйте несколько движков — антивирус, antimalware и специальные сканеры (руткит‑сканеры)

- Контрольные суммы: создавайте SHA‑256 для критичных файлов и для образа диска

- Журнал операций: фиксируйте последовательность действий, чтобы иметь воспроизводимость процесса

Песочница (sandbox) при копировании данных

Если вы переносите файлы на рабочую систему, стоит делать это внутри песочницы. Shadow Defender — одно из решений для Windows: создаёт виртуальную среду, в которой все изменения отменяются после перезагрузки. Для macOS и Linux есть собственные альтернативы.

Как использовать песочницу:

- Включите песочницу и создайте точку восстановления

- Выполните все операции по копированию и первичному анализу внутри песочницы

- Если что‑то сработало некорректно — просто перезагрузитесь и отмените изменения

Учтите, что песочница — это мярн—защита: если вредоносный код целенаправленно ориентирован на системные компоненты или прошивки, песочница не заменит глубокого анализа.

Сетевые рекомендации

- Перед началом всех операций обновите сигнатуры антивирусов на чистой машине и только потом отключайте её от сети для финальной проверки

- Отключайте сетевой доступ целевой машины на время сканирования и копирования (во избежание звонков вредоносов в C2 сервера)

- Если необходимо подключение — используйте изолированную сеть или VPN и мониторьте исходящие соединения

Чек‑лист по очистке заражённой системы

- Подготовка: скачать инструменты на чистой машине и записать Live‑USB

- Обновить базы антивирусов на чистой машине

- Физически отключить инфицированную машину от сети

- Загрузиться с Live‑USB или извлечь диск и подключить к чистой машине через write‑blocker

- Создать образ диска и записать контрольные суммы

- Отсканировать образ/диск минимум двумя движками

- Пометить и изолировать найденные угрозы

- Копировать только необходимые файлы, записывать контрольные суммы каждой партии

- На целевой системе проверить контрольные суммы и прогнать сканирование ещё раз

- После подтверждения чистоты — восстановить файлы в основное хранилище и включить резервное копирование

Критерии приёмки

Чтобы считать перенос выполненным корректно и безопасно, проверьте:

- Все критичные файлы имеют совпадающие контрольные суммы между исходным образом и целевым расположением

- По крайней мере два антивирусных движка не обнаруживают угроз в целевых файлах

- На целевой системе не было зафиксировано необычных исходящих соединений после распаковки/перед использованием

- Файлы не содержат исполняемых компонентов в тех местах, где ожидаются только документы (например, макросы в Office — отдельно проверить)

Модели принятия решения и когда методы не сработают

Когда подход «скан‑и‑копируй» НЕ подходит:

- Если у вас целевой объект — критическая инфраструктура с требованиями судебной экспертизы (нужна форензика)

- Если вредоносное ПО может сохраняться в прошивке (BIOS/UEFI) или на контроллере диска

- При физическом повреждении накопителя (требуется восстановление данных у специализированных компаний)

Альтернативные подходы:

- Полная форензическая экспертиза с использованием аппаратных write‑blocker и специализированных лабораторий

- Обращение к резервным копиям, если они существуют и регулярно обновляются

Методология триажа (короткая)

- Оцените ценность данных и требования к целостности

- Решите, нужен ли forensic‑уровень работы (write‑blocker, журнал действий)

- Если можно восстановить из бэкапа — выберите бэкап как приоритет

- Если нет — выберите образирование диска и работу с образом, а не с оригиналом

План реагирования (SOP) — шаг за шагом

- Остановите использование заражённой машины и отключите её от сети

- Подготовьте чистую машину и необходимое ПО (Live‑USB, антивирусы, инструменты для образов)

- Если возможно — извлеките диск, подключите через write‑blocker; если нет — загрузитесь с Live‑USB

- Создайте полный образ диска и сохраните его на независимом носителе

- Выполните первичное сканирование образа

- Удалите или пометьте найденные угрозы, затем выполните повторную проверку

- Извлеките целевые файлы в отдельную папку, записывайте контрольные суммы

- Прогоните скопированные файлы на целевой чистой машине в песочнице и затем на основной системе

- Задокументируйте весь процесс (временные метки, хэши, инструменты и версии)

Роли и чек‑листы

Home‑user:

- Создать Live‑USB на чистой машине

- Загрузиться с Live‑USB, выполнить сканирование

- Копировать документы на внешний диск, проверить через антивирус на другой машине

ИТ‑администратор:

- Использовать write‑blocker и создавать образы

- Вести журнал (chain of custody) при необходимости

- Прогонять образы через несколько движков и специализированные руткит‑сканеры

Форензик‑специалист:

- Использовать инструментальные средства для создания forensic‑образов

- Сохранять map‑файлы ddrescue и вычислять контрольные суммы на каждом этапе

- Подготавливать отчёт для заинтересованных сторон

Тесты и критерии приёмки (коротко)

- Тест 1: контрольные суммы исходного образа и восстановленных файлов совпадают

- Тест 2: два независимых антивируса не обнаруживают угроз после переноса

- Тест 3: при запуске на целевой системе отсутствуют неожиданные сетевые подключения

Меры безопасности и жёсткая защита

- Регулярно делайте резервные копии и храните их офлайн

- Отключите автозапуск съёмных носителей

- Ограничьте права учётных записей (не работайте под администратором без необходимости)

- Обновляйте систему и приложения, особенно браузеры и офисные пакеты

- Включите двухфакторную аутентификацию для критичных сервисов

Конфиденциальность и соответствие (GDPR и персональные данные)

Если вы копируете персональные данные, соблюдайте правила:

- Ограничьте список лиц, имеющих доступ к данным

- Ведите журнал доступа и операций с файлами

- Шифруйте данные в покое и при передаче (например, контейнеры VeraCrypt или зашифрованные архивы)

- Удаляйте временные копии и логи, когда они больше не нужны, с документированием удаления

Важно: при переносе данных субъекты данных сохраняют права; если вы работаете с данными третьих лиц, убедитесь в наличии правовой основы для обработки.

Примеры ошибок и контрпримеры

Ошибка: напрямую копировать весь пользовательский профиль (C:\Users) на систему без проверки. Риск: скрытые исполняемые файлы и автозагрузки попадут на чистую машину.

Контрпример: скопировать только документы (папки Documents, Pictures), предварительно прогнав их через антивирус и проверив контрольные суммы.

Ошибка: не создавать образ диска и работать с оригиналом. Риск: потеря доказательной базы и повреждение исходных данных.

Контрпример: сразу создать образ, работать с образом и хранить оригинал неизменным.

Ресурсы и альтернативы инструментов

- UNetbootin, Rufus, balenaEtcher — для записи образов на USB

- Bitdefender Rescue, Kaspersky Rescue, ESET SysRescue — загрузочные антивирусы

- dd, ddrescue — для создания образов дисков

- Shadow Defender, Deep Freeze — инструменты песочницы/откатов

Итог и рекомендации

- Всегда работайте с чистой машиной при подготовке инструментов

- Предпочитайте создание образа диска перед любыми изменениями

- Используйте несколько движков для сканирования

- Документируйте процесс и сохраняйте контрольные суммы

Image Credit: dusanpetkovic/ Depositphotos

Краткое резюме:

- Основная цель — извлечь данные, не активируя вредоносный код

- Лучшие практики: Live‑USB с антивирусом, создание образа, write‑blocker и многодвижковая проверка

- При сомнениях или для критичных данных привлекайте специалистов по судебной экспертизе