Как сообщить о фишинговом письме в Outlook

Total AV включает все инструменты безопасности для защиты данных и приватности, такие как:

Total AV включает все инструменты безопасности для защиты данных и приватности, такие как:

- Проверка загрузок, установщиков и исполняемых файлов на наличие вирусов и угроз

- Блокировка нежелательной рекламы и планирование умных сканирований

- Шифрование соединения на Windows, Mac, iOS и Android

Не пропустите текущие скидки! Приобретите TOTAL AV сегодня!

Фишинговые письма становятся всё более изощрёнными и часто не выделяются на фоне обычной корреспонденции. Чтобы защитить себя и коллег, важно уметь правильно распознавать и отправлять отчёты о таких письмах — это улучшает защитные механизмы вашей организации и почтового провайдера.

Зачем сообщать о фишинге?

Сообщения о фишинге помогают нескольким сторонам одновременно:

- Уведомляют коллег и других пользователей о текущей угрозе.

- Помогают администраторам и провайдеру обновлять правила фильтрации и базы сигнатур.

- Позволяют быстрее блокировать массовые рассылки и предотвращать новые атаки.

Удаление письма — это удобный, но малоэффективный вариант: только отчёт позволяет провести коллективную защиту.

Как сообщить о фишинговом письме в Outlook

Ниже — пошаговые инструкции для трёх основных вариантов Outlook.

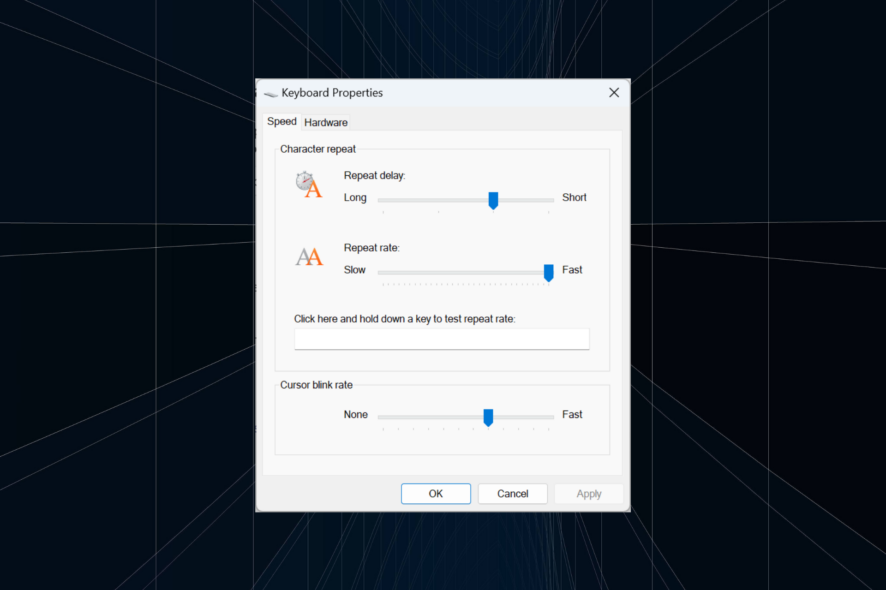

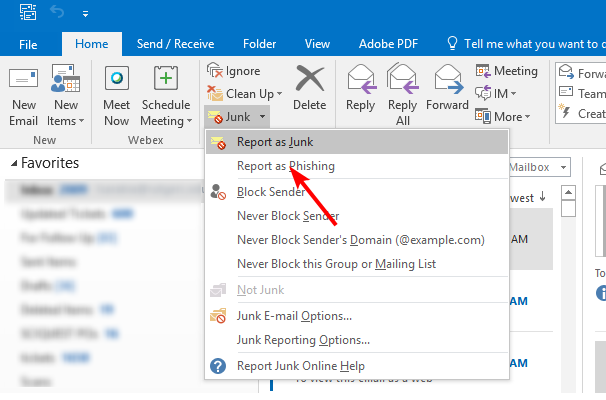

1. Outlook для компьютера (desktop)

- Запустите приложение Outlook на компьютере.

- Найдите подозрительное сообщение в папке “Входящие” или “Нежелательная почта” и откройте его.

- В верхнем меню нажмите “Junk” (Спам), в раскрывающемся меню выберите “Report as Phishing” (Сообщить как фишинг).

После отправки сообщение попадёт в систему обработки спама у поставщика почты и, в зависимости от настроек, будет перемещено в корзину или папку “Нежелательная почта”.

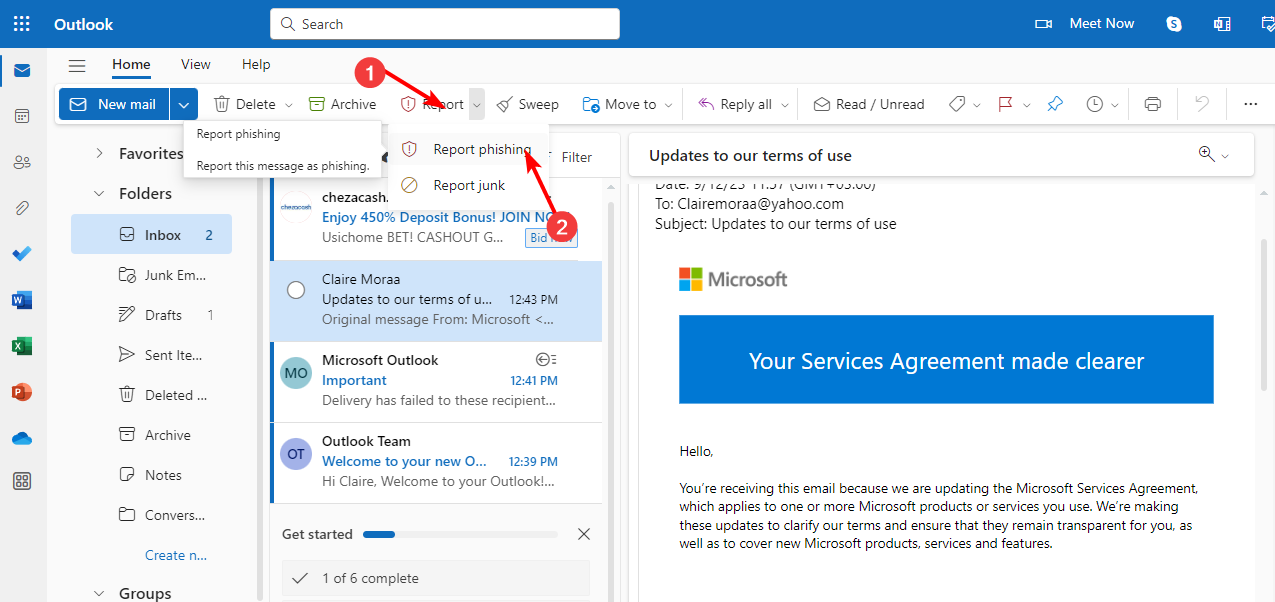

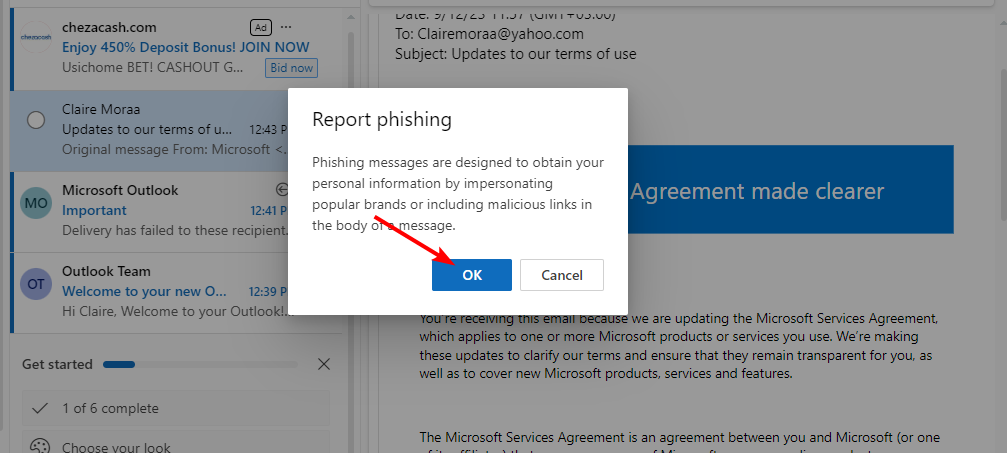

2. Outlook в веб‑браузере (Outlook Web)

- Войдите в Outlook Web (веб‑почту).

- Откройте подозрительное письмо.

- Нажмите кнопку “Report” (Сообщить) и в меню выберите “Report phishing” (Сообщить о фишинге).

- Подтвердите действие в появившемся диалоговом окне — нажмите “OK”. Письмо будет удалено или перемещено в папку для аналитики.

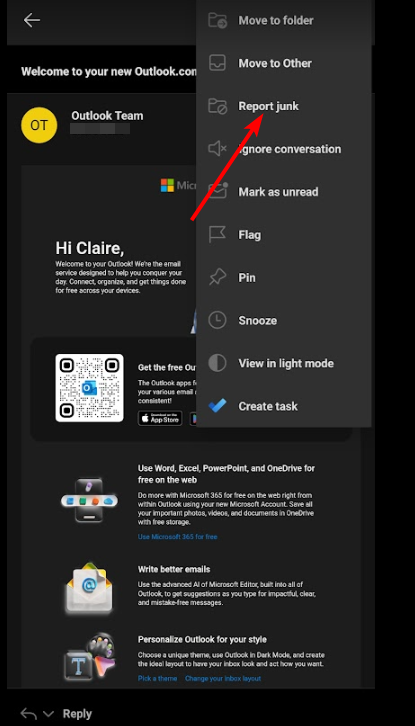

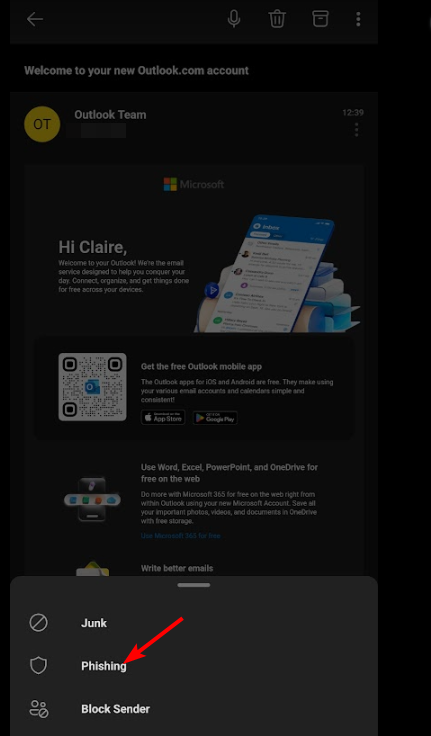

3. Outlook на мобильном устройстве (iOS/Android)

- Откройте мобильное приложение Outlook на телефоне.

- Найдите письмо в “Входящих” или в папке “Спам”. Нажмите и удерживайте сообщение.

- Нажмите на три точки в правом верхнем углу и выберите “Report junk” (Сообщить как спам).

- Из списка опций выберите “Phishing” (Фишинг).

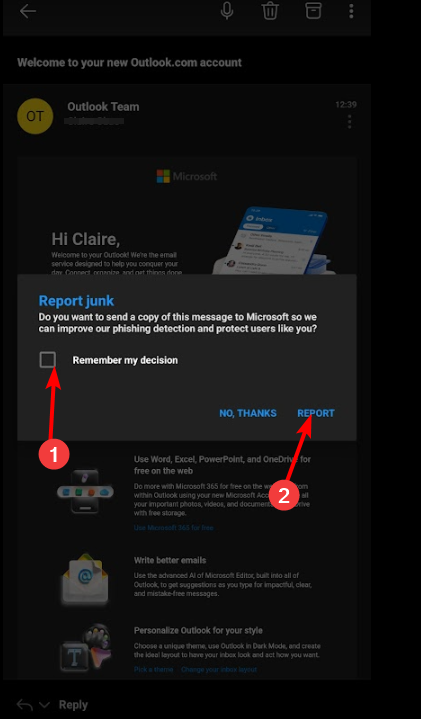

- При желании отметьте “Remember my choice” (Запомнить мой выбор), затем тапните “Report” (Сообщить).

Как сообщить, не открывая письмо

Открывать подозрительное письмо не обязательно. В большинстве клиентов можно выделить письмо во входящих и воспользоваться пунктом меню “Report” или “Report phishing”. Также существуют официальные надстройки (add‑ins) для Outlook, которые позволяют отправлять отчёт не открывая сообщение.

Если вы предпочитаете, можно переслать подозрительное письмо на официальный адрес поставщика, занимающийся фишингом — проверяйте адрес на официальном сайте Microsoft или у вашего почтового провайдера; не пересылайте сообщение на неизвестные сторонние адреса.

Другие способы сообщить о фишинге

- Перешлите письмо в вашу IT‑службу или администратору сети.

- Сообщите поставщику вашего антивируса — многие вендоры принимают образцы писем для обновления сигнатур.

- Направьте жалобу в организацию, от имени которой пришло письмо, или к хостеру сайта, указанного в письме.

- Используйте защищённые сервисы третьих сторон, которые проверяют риск и пересылают отчёты заинтересованным структурам.

- Обратитесь в антикризисный центр по борьбе с мошенничеством в вашей стране.

Когда встроенные инструменты могут не сработать

- Письмо использует уникальные домены и ссылки, которые ещё не попали в базы блокировки.

- Злоумышленник подделал заголовки и адрес отправителя (спуфинг), внешне письмо выглядит как легитимное уведомление.

- Письмо содержит одноразовые ссылки или одноразовые домены (fast‑flux), автоматические фильтры не успевают их обрабатывать.

- Если в письме используются короткие URL‑сокращения или вложения в необычных форматах (.zip с исполняемым файлом внутри), фильтр может не распознать опасность.

В таких случаях важно: не переходить по ссылкам, не открывать вложения, сообщить и передать письмо специалистам.

Альтернативные подходы и инструменты

- Используйте расширенные почтовые шлюзы (secure email gateway) у компании — они фильтруют письма ещё до доставки на почтовый ящик.

- Активируйте многофакторную аутентификацию (MFA) для всех пользователей — даже успешная фишинговая кража пароля не даст мгновенного доступа.

- Настройте SPF, DKIM и DMARC для вашего домена — это уменьшит вероятность спуфинга.

- Внедрите обучение пользователей и регулярные фишинг‑тренировки (внутренние тестовые рассылки).

Плейбук для IT‑отдела: быстрый SOP

- Получение жалобы: зарегистрировать инцидент в трекере (включая заголовки письма и полный исходник).

- Изоляция: проверить, были ли клики/вложение открыты; при необходимости сменить пароли и перебить токены.

- Анализ: извлечь заголовки, определить IP отправителя, домены в ссылках и вложениях.

- Решение: обновить политики фильтрации, добавить сигнатуру в антиспам/антивирус, блокировать домен на периметре.

- Уведомление: известить всех потенциально затронутых пользователей и провести инструктаж.

- Закрытие: задокументировать меры, результаты и рекомендации, закрыть запись при выполнении всех шагов.

Критерии приёмки

- Письмо помечено в системе и доступно для последующего анализа.

- Домены/URL добавлены в блок‑лист или в правило фильтрации при необходимости.

- Все затронутые пользователи проверены на предмет компрометации и информированы.

Ролевые чек‑листы

Для конечного пользователя:

- Не переходите по ссылкам и не открывайте вложения.

- Сообщите письмо через встроенную кнопку «Report phishing».

- Перешлите копию письма в IT (если это политика компании).

Для IT‑администратора:

- Соберите заголовки и исходник сообщения.

- Проанализируйте возможные клики/входы в систему.

- Примените блокировки на уровне почтового шлюза.

Для команды реагирования (SOC):

- Проверить, не связано ли письмо с текущими инцидентами.

- Определить индикаторы компрометации (IoC) и распределить их.

- Обновить правила SIEM и оповестить смежные команды.

Шаблон краткого отчёта о фишинге (для IT)

- Дата/время получения:

- Отправитель (From):

- Тема письма:

- Заголовки (полный исходник):

- Ссылки, найденные в письме:

- Вложения (имена/типы):

- Действия пользователя (нажал/не нажал):

- Рекомендованные меры:

- Принятые меры:

- Ответственные:

Используйте этот шаблон как минимальный набор полей при регистрации инцидента.

Простая эвристика для быстрого распознавания фишинга

- Непривычные базовые фразы, срочность или угрозы — стоп‑сигнал.

- Неправильный домен в ссылке (обратите внимание на лишние символы, дефисы).

- Неожиданные вложения или файлы с двойным расширением (.pdf.exe).

- Призыв «войти/подтвердить пароль» по ссылке — почти всегда фишинг.

Эта простая проверка не заменяет анализа, но помогает быстро отфильтровывать очевидный мусор.

Короткий глоссарий

- Фишинг — попытка получить ваши данные путём обмана через электронные сообщения.

- Спуфинг — подделка заголовков и адресов отправителя.

- SPF/DKIM/DMARC — технологии верификации подлинности домена отправителя.

Визуальная логика действий (решающее дерево)

flowchart TD

A[Получено подозрительное письмо] --> B{Открывали ли вы письмо?}

B -- Да --> C{Кликали по ссылкам/открывали вложения?}

B -- Нет --> D[Сообщите через Report/Report phishing или выделите письмо и перешлите в IT]

C -- Нет --> D

C -- Да --> E[Немедленно сообщите в IT, смените пароли и проанализируйте устройство]

D --> F[IT: собрать заголовки и анализ]

E --> F

F --> G[Обновить правила/блокировать домены/уведомить пользователей]

G --> H[Закрыть инцидент и провести обучение]Когда следует обратиться к внешним органам

- Если письмо содержит угрозы безопасности или возможное утекание персональных данных.

- Если пострадали финансовые средства (мошеннические переводы), сообщайте в банки и правоохранительные органы.

- Если вы заметили массовую рассылку, влияющую на множество пользователей — уведомьте хостера и регуляторов по кибербезопасности.

Заключение

Регулярное сообщение о фишинговых письмах — простая, но эффективная мера коллективной защиты. Пользователи выигрывают в безопасности, когда действуют по инструкции: не открывают подозрительные вложения, используют кнопки “Report” и вовлекают IT‑службу. Администраторы, в свою очередь, должны иметь отработанный плейбук для анализа и закрытия инцидентов.

Важно: не придумывайте адреса для пересылки жалоб — используйте официальные каналы Microsoft и других провайдеров, информацию о которых можно найти на их сайтах.

Если у вас есть дополнительные способы сообщения о фишинге или локальные практики, поделитесь ими в комментариях — это поможет улучшить коллективную защиту.