Как удалённо отследить потерянный смартфон, планшет или ПК

Важно: устройство должно быть включено и подключено к интернету, иначе его местоположение нельзя получить в реальном времени.

Что нужно знать в первую очередь

- «Найти устройство» — это общее название функций, которые позволяют отследить местоположение, заблокировать экран и стереть данные удалённо.

- Ключевое требование: функция должна быть активирована ДО потери устройства.

- Определение: “Режим пропажи” — специальный статус, при котором устройство блокируется и начинает отправлять координаты; в разных экосистемах реализован по‑разному.

Основные сценарии и ограничения

- Телефон с мобильным интернетом легче отследить, чем ноутбук, который может быть выключен или не в сети.

- Аппаратный уровень (прошивка, BIOS/UEFI) даёт более устойчивый способ блокировки, если система поддерживает удалённое включение блокировок.

- Сброс к заводским настройкам часто удаляет пользовательские приложения для трекинга; решения, которые устанавливаются в системный раздел или интегрированы в ОС, устойчивее.

iPhone, iPad и Mac

Apple предлагает встроенную систему Find My (Найти). Включите её в настройках iCloud на iPhone/iPad или в настройках Apple ID на Mac. После активации вы сможете:

- увидеть местоположение устройства на карте через iCloud.com;

- пометить устройство как пропавшее — включится режим пропажи и начнётся логирование перемещений;

- дистанционно заблокировать устройство и показать сообщение с контактами;

- стереть устройство удалённо.

Преимущества Apple:

- Режим пропажи сохраняется и после сброса к заводским настройкам. Это делает устройство бесполезным для вора — активация требует вашего Apple ID.

- Для Mac есть возможность удалённой блокировки на уровне прошивки: при активации Mac может не загрузиться без введения заданного пароля (Firmware/EFI password).

Ограничения:

- Устройство должно иметь питание и быть в сети. Если Mac выключен, команды выполнятся при следующем подключении к интернету.

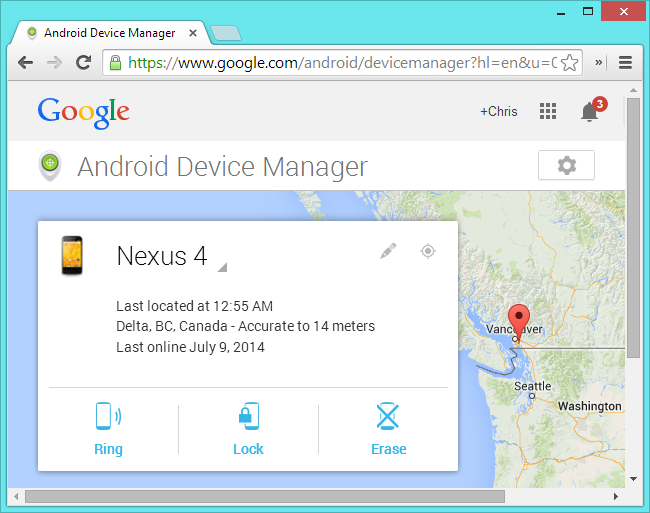

Android: телефоны и планшеты

Android Device Manager (сейчас «Найти устройство» Google) позволяет отслеживать, заблокировать и стереть данные. Для работы:

- Откройте приложение Google (или «Настройки Google»).

- Перейдите в раздел «Найти устройство» и активируйте его.

- Разрешите службе определять местоположение.

После активации вы сможете увидеть местоположение через web-интерфейс Google Play или через страницу «Найти устройство». Особенности Android:

- После заводского сброса стандартная служба Google может перестать отслеживать устройство, если злоумышленник удалит привязку аккаунта или переустановит прошивку.

- История перемещений не сохраняется как у Apple; вы видите текущее положение при запросе.

Сторонние решения:

- Сторонние приложения (Avast Anti-Theft, Cerberus, Prey и др.) предлагают дополнительные функции: съем фото с камеры, запись звука, незаметные сообщения, выживание после сброса при установке в системный раздел (требуется root).

- Минус: прошивка (ROM) или перепрошивка устройства удалят такие решения, если они не интегрированы в системный раздел.

- Есть сервисы, которые могут начать слежение удалённо (например, Android Lost), но их возможности ограничены и завязаны на заранее предоставленные привилегии.

Windows Phone

Встроенная функция “Find My Phone” доступна в настройках: Settings > Find My Phone. После включения вы можете:

- отследить устройство через веб-интерфейс Microsoft;

- отправить блокировку или команду стирания.

Ограничения: как и в Android, функция может быть отключена при сбросе к заводским настройкам злоумышленником.

Windows ПК и планшеты

Microsoft не предлагает полноценного встроенного решения для трекинга традиционных Windows ПК. Для отслеживания потребуется сторонняя программа, например Prey.

- Prey и аналоги дают удалённый контроль: местоположение, снимки с веб‑камеры, скриншоты, сообщения на экране.

- Эти приложения нужно установить и настроить до потери устройства.

Ограничения:

- Вы не сможете установить пароль BIOS/UEFI удалённо — это аппаратный уровень, который не управляется ОС.

- Перезапись системы (переустановка Windows, загрузка с внешнего носителя) обычно уничтожит следящие программы.

- На Windows RT (Surface RT и Surface 2) нельзя устанавливать классические приложения — поэтому функциональность ограничена магазинными приложениями, которые не могут блокировать или стирать систему.

Linux

Для Linux действуют те же принципы, что и для Windows: используйте стороннее ПО (Prey, osmedeus-типичные агенты, custom scripts). Установите и проверьте работу заранее.

Ограничения остаются: смена загрузчика, переустановка ОС или загрузка с live‑USB может разорвать связь с трекером.

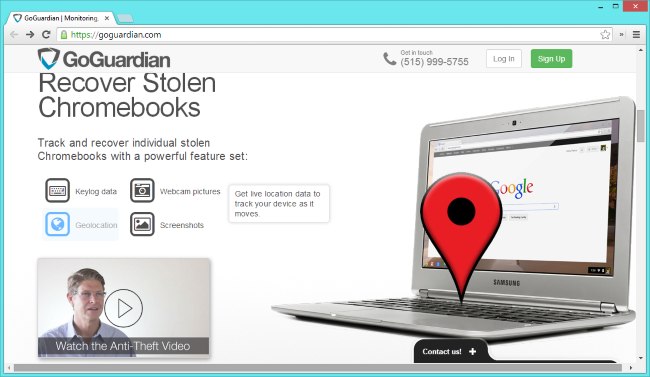

Chromebooks

Chrome OS не содержит встроенного корпоративного трекинга по умолчанию для личных пользователей. Организации и школы используют коммерческие решения (например, GoGuardian) для управления и отслеживания устройств в больших развертываниях.

Для частного пользователя опций немного: подключение устройства к управлению организациями или использование сторонних сервисов — единственный реальный путь.

Пошаговая методика подготовки до потери (минимальный SOP)

- Привяжите устройство к облачному аккаунту (Apple ID, Google Account, Microsoft Account).

- Включите «Найти устройство» в настройках. Проверьте через веб-интерфейс, видит ли сервис ваше устройство.

- Разрешите геолокацию и доступ к сети для служб трекинга.

- Установите резервное копирование данных и шифрование диска (FileVault для macOS, BitLocker для Windows, шифрование Android).

- Настройте сложную блокировку экрана и включите удалённую проверку активности учётной записи.

- Для ноутбуков: установите трекер (Prey или аналог) в систему и проверьте отправку тестовой локации.

- Сохраните инструкции по удалённой блокировке и стиранию (логины, URL) в защищённом месте.

Критерии приёмки

- Устройство отображается на карте в веб‑интерфейсе.

- Можно отправить команду блокировки и увидеть её выполнение (например, звонок или сообщение на экран).

- Резервная копия и шифрование включены.

- Для ноутбука: установлен агент трекинга и подтверждена отправка отчёта.

Чек-лист для разных ролей

Владелец устройства:

- Включить «Найти устройство» и шифрование.

- Запомнить/записать логин и URL удалённого управления.

- Хранить резервные копии данных.

ИТ-администратор (организация):

- Внедрить MDM (Mobile Device Management) для централизованного управления.

- Настроить политику шифрования и обязательного включения поиска.

- Подготовить процедуру реагирования на кражу/утрату оборудования.

Безопасник/служба реагирования:

- Подготовить шаблоны сообщений владельцам устройств.

- Иметь сценарии взаимодействия с правоохранительными органами.

- Проверять и тестировать работу трекинга регулярно.

Когда трекинг не сработает (примеры)

- Устройство выключено или разряжено.

- Злоумышленник перепрошил устройство и стер все пользовательские настройки.

- В ноутбуке перезаписан дисковый раздел и удалены агенты трекинга.

- Устройство физически повреждено и не может подключиться к сети.

Альтернативные подходы

- Используйте облачные сервисы для резервных копий: даже если трекер не сработает, вы сохраните данные.

- Местные локационные метки: включите историю геолокаций в аккаунтах (Google Timeline) — может дать подсказки.

- Физические защитные меры: замки, гравировка, фото и запись серийных номеров — помогают вернуть устройство через полицию или снизить привлекательность для воров.

Privacy и юридические заметки

- Всегда используйте официальные механизмы и следуйте законам вашей юрисдикции при попытке отыскать устройство. Перед передачей координат третьим лицам убедитесь, что это не нарушает чьи‑то права.

- Дистанционная очистка данных уничтожит локальные копии — поддерживайте актуальные резервные копии в облаке или на внешних носителях.

Модель принятия решений и быстрый алгоритм действий при потере

flowchart TD

A[Потеря устройства] --> B{Устройство включено?}

B -- Да --> C{Кто нашёл устройство?}

B -- Нет --> D[Отслеживание невозможно — поставить метки и сообщить в полицию]

C -- Вы/доверенное лицо --> E[Войти в облачный аккаунт и попытаться локализовать]

C -- Неизвестно/внешний человек --> F[Не вмешиваться, связаться с правоохранительными органами]

E --> G{Есть доступ к управлению?}

G -- Да --> H[Заблокировать, отправить сообщение, стереть при необходимости]

G -- Нет --> F

H --> I[Сообщить в полицию, предоставить координаты]Тесты и критерии успешности

- Тест 1: отправить команду воспроизведения звука — устройство должно издать звук в течение 2 минут при наличии сети.

- Тест 2: отправить команду блокировки и проверить отображение кастомного сообщения на экране.

- Тест 3: проверить резервную копию и шифрование — расшифровка должна требовать пароля, недоступного посторонним.

Шаблон быстрой реакции (короткое руководство)

- Зайдите в соответствующий веб-интерфейс: iCloud.com / google.com/android/find / account.microsoft.com/devices / сервис трекера.

- Попытайтесь определить местоположение. Сделайте скриншот и сохраните URL.

- Заблокируйте устройство и оставьте сообщение с контактами.

- При необходимости инициируйте удалённое стирание.

- Сообщите в полицию, приложив доказательства (локация, время, серийный номер).

Однострочный глоссарий

- Режим пропажи — удалённая блокировка и логирование перемещений устройства.

- Агент трекинга — программа, отправляющая данные о местоположении на сервер владельца.

- Firmware password — пароль прошивки, блокирующий загрузку ОС без ввода кода.

Итог и рекомендации

- Включите встроенные сервисы поиска на всех устройствах сразу.

- Настройте резервное копирование и шифрование данных.

- Установите и протестируйте сторонний трекер на ноутбуке и на устройствах, где встроенных средств недостаточно.

- Документируйте шаги реакции и храните доступы в безопасном месте.

Важно: подготовка заранее значительно повышает шансы вернуть устройство и защитить данные.

Резюме

- Apple предоставляет наиболее устойчивую систему защиты против угона: режим пропажи и привязка к Apple ID сохраняются даже после сброса.

- Android и Windows требуют внимательной настройки и, возможно, сторонних решений.

- Для ноутбуков и ПК наиболее эффективны сочетания шифрования, трекеров и аппаратных механизмов блокировки (где доступны).

Напоминание: всегда действуйте через официальные каналы и при взаимодействии с третьими лицами привлекайте правоохранительные органы.

Похожие материалы

Режим «Не беспокоить» в Windows 10 — настройка

Как включить или отключить Историю файлов в Windows

Панель задач на планшете Windows 11 — как включить

Почему Dell не видит внешний монитор — как исправить

Как удалить страницу в Google Документах