Защитите чувствительные файлы с Tomb на Linux

Tomb позволяет создавать зашифрованные контейнеры-файлы, которые монтируются как папки после ввода ключа и пароля. Ключ можно хранить отдельно или скрыть внутри изображения с помощью стеганографии. Этот гайд объясняет установку, базовые команды, рекомендации по безопасности и готовые чек-листы для разных ролей.

Что такое Tomb

Tomb в терминах Linux — это зашифрованный файл-контейнер, который можно монтировать как обычную папку при наличии ключа и пароля. Ключ и сам контейнер можно хранить отдельно: например, контейнер на общем компьютере, а ключ на флешке.

Ключевые факты

- Tomb использует стандартные компоненты Linux, присутствующие в ядре с версии 2.6

- Концепция проста: контейнер недоступен без ключа и пароля, после открытия он работает как обычная директория

- Tomb ориентирован на минимализм и аудируемый код

Краткое определение терминов

- Tomb: файл-контейнер зашифрованного хранилища

- Ключ: бинарный файл, необходимый для открытия контейнера

- Slam: мгновенное принудительное закрытие контейнера, может привести к потере несохранённых данных

Важно

Tomb защищает данные при правильном использовании, но требует организационных мер: хранение ключей и контейнеров в разных местах, регулярное резервное копирование и понимание возможных утечек через swap или дампы памяти.

Примеры названий поискового запроса этой статьи

primary intent: Tomb шифрование файлов related variants: создать tomb на linux, скрыть ключ в jpeg, tomb forge lock, команды tomb, альтернативы veracrypt

Установка Tomb

Установка Tomb и зависимостей обычно тривиальна. Пакеты, которые понадобятся:

- zsh

- sudo

- gnupg

- cryptsetup

- pinentry-curses

Если пакеты не установлены, используйте менеджер пакетов вашей системы. После загрузки Tomb соберите и установите его так:

wget https://files.dyne.org/tomb/Tomb-2.5.tar.gz

tar xvfz Tomb-2.5.tar.gz

sudo make installПосле этого утилта доступна в командной строке. Для полного списка команд используйте man:

man tombКритерии приёмки установки

- Команда tomb выводит справку

- Установлены все перечисленные зависимости

- Пользователь может запускать команды forge, dig, lock, open без ошибок прав доступа

Создание первого Tomb

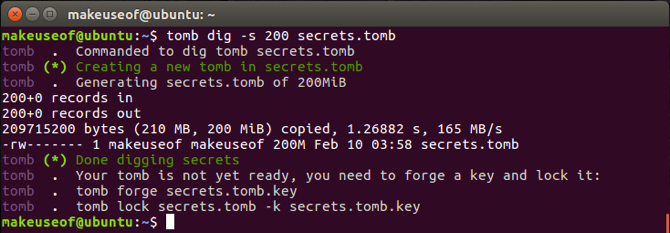

Tomb использует тематические команды: dig, forge, lock, open, close, slam, bury, exhume. Чтобы создать контейнер, «выкопайте» его:

tomb dig -s 200 secrets.tomb

Пример создаёт контейнер размером 200 МБ. Подберите размер под свои нужды. Контейнер можно увеличить с помощью команды resize, но уменьшить нельзя.

Советы

- Оставляйте немного свободного места для журналирования файловой системы внутри tomb

- Для резервного копирования копируйте зашифрованный файл tomb как обычный файл

Генерация ключа и блокировка контейнера

Создайте ключ для контейнера:

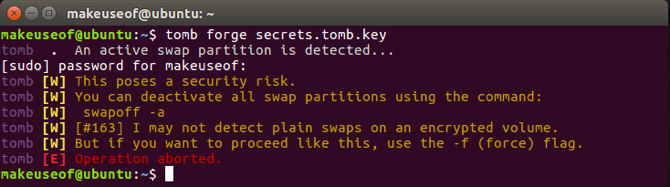

tomb forge secrets.tomb.key

Если Tomb обнаружит включённый swap, он предупредит об этом. Причина: содержимое оперативной памяти может быть записано в swap и затем проанализировано, что подвергает риск утечки пароля или ключа.

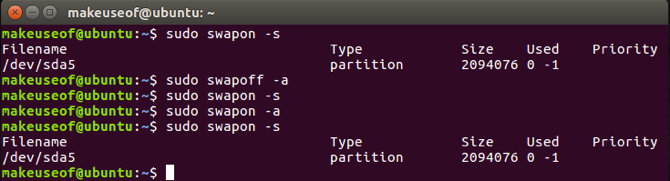

Проверьте текущие swap-разделы:

sudo swapon -sВременное отключение и включение swap:

sudo swapoff -a

sudo swapon -a

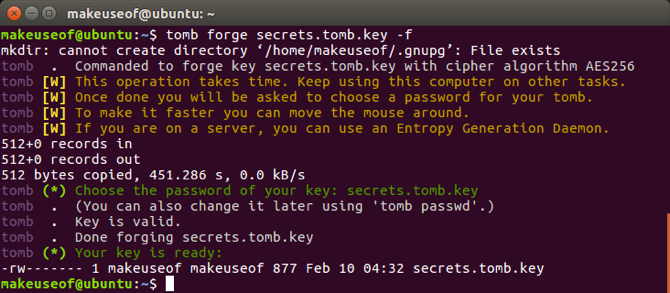

Если вы осознанно готовы принять риск, можно принудительно сгенерировать ключ:

tomb forge secrets.tomb.key -f

Процесс генерации ключа может занять время. Чтобы ускорить генерацию случайных данных, двигайте мышкой или выполняйте другие нерегулярные действия ввода. Во время forge вас попросят ввести и подтвердить пароль для ключа.

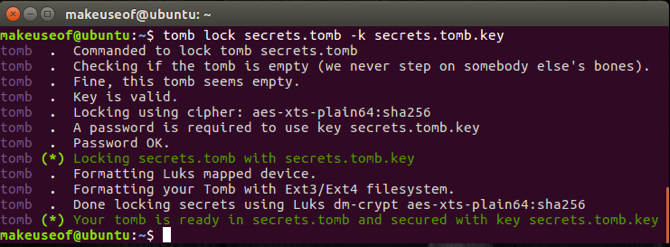

Заблокируйте tomb ключом:

tomb lock secrets.tomb -k secrets.tomb.key

Критерии приёмки процесса блокировки

- Ключ создан и защищён паролем

- Команда lock не возвращает ошибок

- После lock файл tomb недоступен для чтения как монтированная папка

Открытие и работа с Tomb

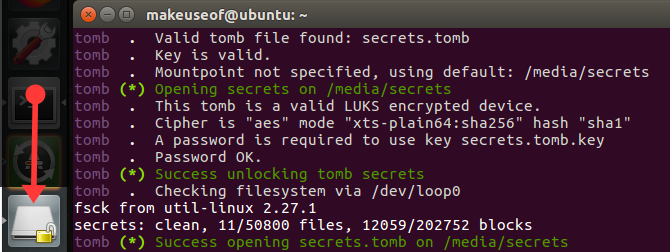

Чтобы открыть контейнер и смонтировать его:

tomb open -k secrets.tomb.key secrets.tomb

После ввода пароля tomb смонтируется как обычная директория. Вы можете использовать его для хранения конфигураций, документов и других файлов. Если приложение ожидает конфиг, но контейнер закрыт, приложение будет вести себя как будто конфигурация отсутствует.

Закрытие tomb

tomb close [<имя tomb> | all]

tomb slam all- close: корректное закрытие, вернёт ошибку, если файлы используются

- slam: принудительное закрытие, прерывает процессы и может привести к потере несохранённых данных

Рекомендации

- Используйте close при обычном завершении работы

- Используйте slam только в экстренных ситуациях

Скрытие ключей и дополнительные приёмы безопасности

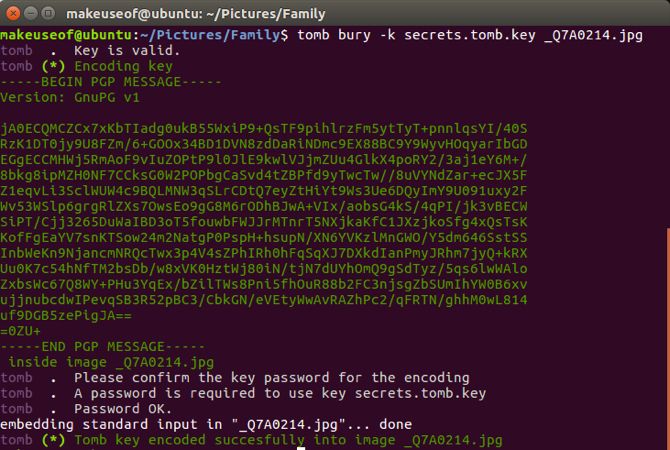

Tomb не удаляет ключи автоматически. Если ключ остаётся на том же компьютере, что и контейнер, это увеличивает риск компрометации. Один из способов снизить видимость ключа — скрыть его как обычный файл, например, вложить в изображение с помощью стеганографии.

Установите steghide и спрячьте ключ в JPEG:

sudo apt install steghideСпрятать ключ в изображении:

tomb bury -k secrets.tomb.key Picture-name.jpg

Извлечь ключ из изображения:

tomb exhume -k tempsecret.key Picture-name.jpgПосле извлечения используйте ключ для открытия tomb, затем при необходимости снова закопайте или удалите оригинальный ключ.

Практические советы по маскировке

- Скрывайте ключи среди множества обычных файлов

- Используйте нейтральные имена файлов и папок

- Не храните одновременно tomb и его ключ на одинаковом уровне доступа

Ограничения и когда этот подход не поможет

- Если в системе есть компрометированный пользователь с правами root, защита может быть нарушена

- Если физический доступ к флешке с ключом получен, ключ можно скопировать

- Стеганография усложняет обнаружение, но не шифрует данные внутри изображения; при доступе к файлу изображения злоумышленник может попытаться извлечь скрытый материал

Альтернативы и совместимость

Если Tomb не подходит, рассмотрите альтернативы:

- LUKS/dm-crypt — стандартное блочное шифрование в Linux, хорошо подходит для разделов и дисков

- VeraCrypt — кроссплатформенное решение с графическими инструментами

- ecryptfs — зашифрованная файловая система на уровне файлов (поддержка ограничена)

Выбор зависит от сценария: для контейнеров на общем компьютере Tomb даёт удобные операции, для шифрования всего диска предпочтительнее LUKS.

Модель принятия решения: когда использовать Tomb

- Необходима переносимость контейнера как файла: используйте Tomb

- Нужно шифровать раздел: используйте LUKS

- Требуется кроссплатформенная поддержка с Windows и macOS: рассмотрите VeraCrypt

Mermaid: быстрая блок-схема выбора

flowchart TD

A[Нужно шифровать данные?] --> B{Переносимость файла важна}

B -- Да --> C[Tomb]

B -- Нет --> D{Шифровать раздел или диск}

D -- Раздел/Диск --> E[LUKS]

D -- Кроссплатформенно --> F[VeraCrypt]Чек-листы по ролям

Обычный пользователь

- Создать tomb dig

- Сгенерировать ключ forge и запомнить пароль

- Спрятать ключ отдельно от контейнера

- Закрывать tomb с помощью close после работы

Системный администратор

- Проверять наличие и права доступа к tomb-файлам

- Предупреждать пользователей об опасности оставлять ключи на общей машине

- Настраивать регулярное резервное копирование зашифрованных контейнеров

Ответственный за безопасность

- Проводить аудит использования swap и дампов памяти

- Рекомендовать отключение swap во время операций с критичными ключами

- Обучать сотрудников правилам скрытия и хранения ключей

Мини-методология внедрения Tomb в организации

- Оценка сценариев: какие данные требуют контейнеров

- Политика ключей: физическое хранение, ротация, выдача

- Руководства для пользователей: шаги по созданию, блокировке и аварийному закрытию

- Обучение и тестирование инцидентов: восстановление ключей, процедуру slam

- Мониторинг и аудит: проверка, что ключи не лежат в открытом виде

Плейбук: быстрая процедура на рабочей станции

- Проверка зависимостей

- Выключение swap: sudo swapoff -a

- forge ключа: tomb forge secrets.tomb.key

- lock tomb: tomb lock secrets.tomb -k secrets.tomb.key

- Перенести ключ на внешний носитель или скрыть его в изображении

- Включить swap: sudo swapon -a

Безопасность и харднинг

- Отключайте swap при работе с ключами

- Устанавливайте сильные пароли для ключей и не используйте пасфразы с низкой энтропией

- Храните резервные копии зашифрованных контейнеров в безопасном месте

- Разделяйте обязанности доступа: не храните ключи и контейнеры на одних и тех же ресурсах с одинаковыми правами

- Контролируйте логи и доступ к каталогу, где расположены tomb-файлы

Риски и смягчающие меры

- Утечка ключа на одном устройстве: смещение хранения на внешние носители, их шифрование и хранение в сейфе

- Сторонний доступ к полной системе: применять шифрование всего диска и управление правами

Пример тест-кейсов и критерии приёмки

Тест-кейсы

- Создать tomb, сгенерировать ключ, заблокировать и открыть его

- Попытаться открыть tomb без ключа — операция должна завершиться неудачей

- Закрыть tomb и убедиться, что файлы стали недоступны

- Спрятать ключ в JPEG, удалить исходный ключ, извлечь ключ и открыть tomb

Критерии приёмки

- Все операции проходят без ошибок

- Доступ к данным невозможен без комбинации key + пароль

- Пользовательский процесс открытия и закрытия соответствует documented workflow

Короткий словарь

- tomb: зашифрованный файл-контейнер

- key: файл-ключ, используемый для разблокировки tomb

- forge: команда генерации ключа

- dig: команда создания контейнера

- bury/exhume: команды скрытия и извлечения ключа в файле-оболочке

Частые вопросы

Q: Нужен ли root для работы с Tomb

A: Большинство команд требуют прав пользователя, но операции с файловыми системами и некоторые команды могут потребовать sudo. Убедитесь, что права выставлены корректно.

Q: Можно ли уменьшить размер tomb

A: Нет. Tomb можно увеличить, но не уменьшить. Планируйте размер заранее.

Q: Защитит ли Tomb от физического доступа к машине

A: Tomb помогает защитить данные, но если злоумышленник имеет root-доступ и способен перехватить ключи или пароли, риск остаётся. Физический доступ требует дополнительных мер: шифрование всего диска, контроль доступа и безопасное хранение ключей.

FAQ JSON-LD

Ниже приведены основные вопросы и ответы для машинного чтения в формате FAQPage

Итог

Tomb предлагает удобный и гибкий способ держать сверхчувствительные файлы в зашифрованных контейнерах-файлах. При сложившейся практике важно сочетать технологию с организационными мерами: хранить ключи отдельно, отключать swap при необходимости, использовать сильные пароли и иметь план действий на случай потери ключа или компрометации системы.

Важно

Tomb — инструмент, который усиливает безопасность, но не заменяет целостную политику информационной безопасности. Используйте его как часть более широкой стратегии защиты данных.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента