Meltdown и Spectre: что это и как защитить Windows

Введение

Новый год 2018 начался не с чистого листа: помимо уже известных проблем 2017 года (WannaCry, утечки данных), в начале 2018-го мир узнал о двух фундаментальных аппаратных уязвимостях — Meltdown и Spectre. Оба дефекта затрагивают архитектуру процессоров и потенциально могут позволить злоумышленнику получить доступ к защищённой памяти — паролям, ключам шифрования, личным сообщениям и другим чувствительным данным.

В этой статье подробно объясняется, как работают уязвимости, как проверить Windows 10 на поражение, какие шаги предпринять пользователю и администратору, а также что делать при проблемах после установки патчей. Внизу — практические чек-листы, runbook для инцидента, тесты приёмки и однострочный глоссарий терминов.

Краткий разбор уязвимостей

- Meltdown поражает в основном процессоры Intel. Уязвимость появилась в процессорах, выпущенных с примерно 2011 года. По сути, Meltdown использует особенности out-of-order execution (выполнение команд вне порядка) и кэш-побочные каналы, чтобы получить доступ к областям памяти, которые обычно защищены.

- Spectre затрагивает Intel, AMD и ARM и потенциально влияет на десктопы, серверы и мобильные устройства. Spectre использует speculative execution (спекулятивное выполнение) и предсказание ветвлений в сочетании с кэш-атаками, заставляя безопасные приложения выдавать данные из защищённой области памяти.

Spectre сложнее выполнить удалённо и чаще требует настройки атаки под конкретную машину, но при этом её исправление архитектурно сложнее — требует изменений в конструкции процессоров.

Важно: обе уязвимости — аппаратные. Операционная система и микрокод процессора могут снизить риск, но полное исправление на уровне железа требует времени и новых поколений процессоров.

Meltdown и Spectre — когда это действительно опасно

- Актуальная угроза зависит от вектора атаки: локальный код (например, вредоносное ПО и злонамеренные расширения браузера) может использовать уязвимость легче, чем полностью удалённая атака без запуска кода на целевой машине.

- Для большинства обычных пользователей риск быть атакованными специально под вас мал: эксплуатация требует технических усилий и часто доступа или выполнения кода на машине.

Важно: «маловероятно» не значит «невозможно». Для серверов, облачных сред и многопользовательских хостингов риск выше: сопроцессирующие виртуальные машины или контейнеры могут быть мишенью.

Как проверить Windows 10 на уязвимость Meltdown и Spectre

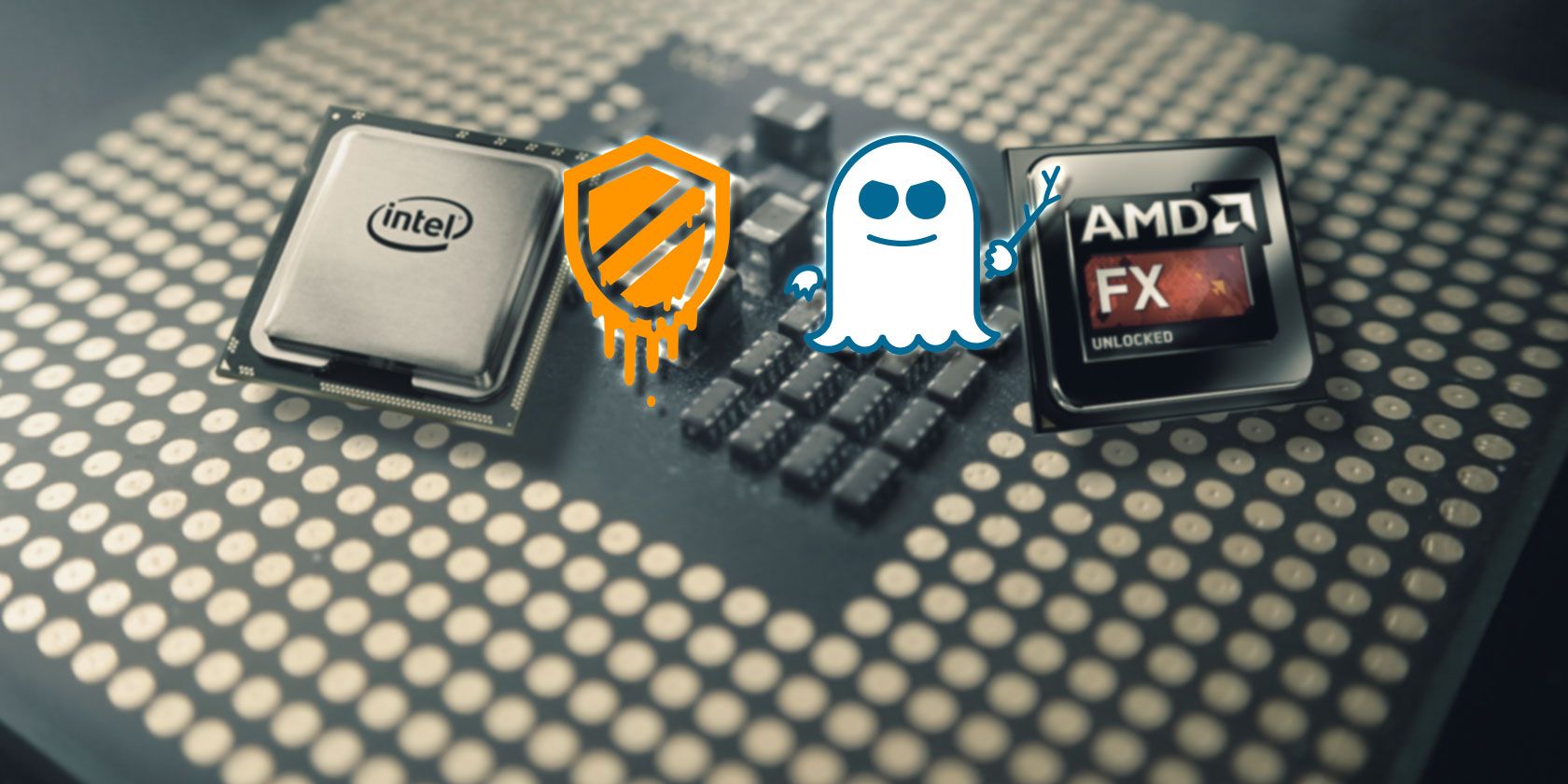

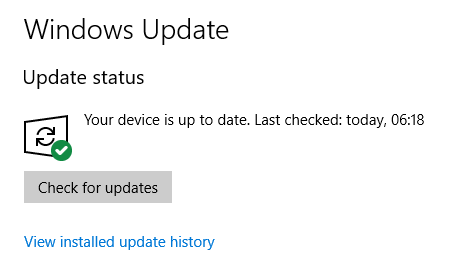

Microsoft выпустил модуль PowerShell, который выполняет диагностику системы и выводит рекомендации. Выполните команды от имени администратора.

- Запустите PowerShell от имени администратора: нажмите Windows и начните вводить PowerShell, затем правой кнопкой мыши выберите «Запуск от имени администратора».

- Вставьте и выполните команды по очереди (можно копировать/вставлять). Подтверждайте запросы NuGet/репозитория буквой

Yи Enter.

Install-Module SpeculationControl

# подтвердите установку NuGet provider и репозитория

Set-ExecutionPolicy $SaveExecutionPolicy -Scope Currentuser

Import-Module SpeculationControl

Get-SpeculationControlSettingsРезультат покажет несколько параметров True или False для разных видов смягчений (OS, microcode, registry). Если все — True, система защищена. Любой False требует дальнейших действий: следуйте к разделам с рекомендованными шагами и обратите внимание на пункт «предложенные действия» в выводе скрипта.

Как защититься от Meltdown (шаги для Windows)

- Установите обновления Windows. Для некоторых сборок Windows 10 нужен пакет обновления KB4056892 (например, для сборки 16299). Путь в системе: Параметры → Обновление и безопасность → Центр обновления Windows → Проверить наличие обновлений.

- Обновите браузеры: Chrome, Firefox, Edge и другие получили отдельные исправления для смягчения атак через JS-браузеры.

- Обновите антивирусное ПО: некоторые пакеты несовместимы с патчем, поэтому производители антивируса должны были обновить свои продукты, установив соответствующий реестр-разрешение (ALLOW REGKEY) или другие механизмы совместимости.

- Обновите BIOS/UEFI и микрокод процессора (microcode) от производителя материнской платы/ноутбука. Часто производитель публикует утилиту или обновление в разделе поддержки на сайте или предлагает приложение для Windows для автоматического обновления.

Изображение ниже иллюстрирует страницу Центра обновления и места, где появляются обновления безопасности.

Примечания по совместимости антивирусов

Патчи Microsoft требуют, чтобы производитель антивируса пометил своё ПО как совместимое (через запись реестра ALLOW REGKEY). Без этого Windows откажется применять патчи безопасности, чтобы предотвратить нестабильность системы. Если ваш антивирус старый или не поддерживает соответствующие ключи, свяжитесь с вендором или временно замените продукт.

Как защититься от Spectre

Spectre сложнее устранить полностью из-за его связи со спекулятивным выполнением. Основные подходы:

- Обновления микрокода от Intel/AMD/ARM и обновления BIOS/UEFI. Это даёт дополнительные защитные механизмы на уровне процессора.

- Обновления операционной системы (микрообновления ядра, патчи для компиляторов: добавление механизма Retpoline и других mitigation-техник).

- Обновления компиляторов и приложений: разработчики могут перестраивать критичные участки кода так, чтобы уменьшить открытую поверхность атаки.

Однако эти меры не гарантирую полное исправление — требуются архитектурные изменения процессоров. Поэтому долгосрочно ждать полного устранения нужно на новые поколения CPU.

Проблемы с патчами: почему случаются отказы и что делать

Intel в середине января выпустила патч, который в ряде конфигураций вызывал произвольные перезагрузки и потерю данных. Microsoft затем выпустила экстренное обновление, которое блокировало проблемный микрокод Intel.

Если после установки патчей вы столкнулись с нестабильностью, следуйте runbook ниже.

Инцидент-рукбук: при случайных перезагрузках или потерях данных

- Сохраните логи:

- Системный журнал (Event Viewer → Системные журналы).

- Журналы Windows Update и установленных пакетов.

- Остановите автоматические обновления (временно): Параметры → Обновление и безопасность → Дополнительные параметры → отложить обновления (или используйте групповую политику для контролируемых сред).

- Откатите последний проблемный пакет:

- Откройте «Просмотр установленных обновлений» и удалите проблемное обновление (если известно).

- Если установлен микрокод от производителя, используйте утилиту производителя для отката микрокода/BIOS (если такая возможна).

- Если данные могли быть повреждены, выполните проверку файловой системы (chkdsk) и восстановление из резервной копии.

- Сообщите вендору процессора и Microsoft, приложив логи.

- Для серверов: переместите VM/сервисы на резервные хосты и используйте изолированные окружения до стабилизации обновлений.

Важно: перед откатом убедитесь, что у вас есть рабочая резервная копия данных. Откат BIOS/UEFI или микрокода может быть необратимым без участия производителя.

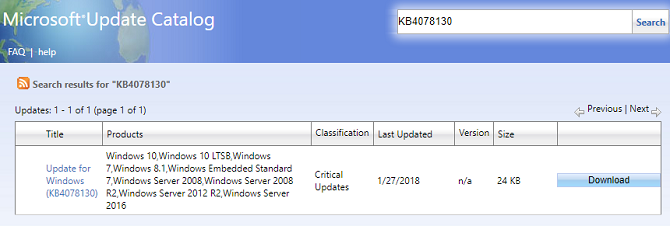

Как вручную установить фиксы Microsoft (KB4078130)

Microsoft выпустила внеплановое обновление, блокирующее проблемные патчи Intel. Оно может не появиться в автоматическом Центре обновления — его нужно загрузить вручную из каталога Microsoft Update.

- Откройте Microsoft Update Catalog и найдите «Update for Windows (KB4078130)».

- Нажмите «Download» и выберите соответствующий пакет для вашей версии Windows.

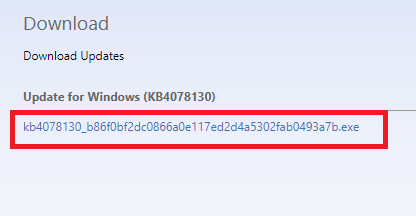

- Нажмите на файл

.EXEв списке загрузок и скачайте его.

- Запустите скачанный

.EXEи следуйте инструкциям установщика.

Если после установки вы всё ещё испытываете проблемы, примените инцидент-рукбук выше.

Рольовые чеклисты: кто что должен сделать

Администратор локальной сети / ИТ-отдел:

- Выполнить проверку SpeculationControl на всех критичных системах.

- Планировать и тестировать обновления в контролируемой среде (staging) до деплоя в прод.

- Обновить BIOS/UEFI и микрокод через централизованные инструменты (SCCM, Intune и т.п.).

- Проверить совместимость антивируса и задокументировать установленные значения реестра.

- Настроить мониторинг на предмет неожиданных перезагрузок и ошибок диска.

Домашний пользователь / обычный пользователь:

- Прогнать проверку PowerShell (при базовых навыках) или обратиться к производителю ПК.

- Установить все критические обновления Windows и обновления браузера.

- Сделать резервную копию важных файлов перед установкой системных обновлений.

Разработчик ПО:

- Пересмотреть критичные места в коде на предмет побочных каналов.

- Пересобрать приложения с использованием рекомендованных компиляторных mitigations (например, Retpoline) и проверить поведение.

Тесты приёмки и контрольные сценарии

Перед массовым деплоем в корпоративной сети выполните следующие тесты:

- Функциональность приложений: убедитесь, что ключевые приложения запускаются и выполняют свои сценарии на тестовых хостах.

- Перформанс-тест: измерьте задержки и пропускную способность до и после патча на репрезентативных рабочих нагрузках.

- Нестабильность/стресс-тест: нагрузите систему длительным тестом (24–72 часа) и мониторьте перезагрузки и ошибки IO.

- Тесты целостности данных: выполните операции записи/чтения и проверку целостности (хеши) для критичных данных.

- Восстановление/откат: прогоните процедуру отката в тестовой среде и проверьте, что восстановление возможно и корректно.

Критерии приёмки:

- Нет неожиданных перезагрузок в течение N часов тестирования (значение N определите для вашей среды).

- Ключевые сервисы возвращают ожидаемый результат в 100% контрольных сценариев.

- Показатели производительности находятся в пределах допустимого падения (политика организации).

Когда исправления не сработают (контрпримеры)

- Если аппарат старый и производитель не выпускает обновления BIOS/микрокода, вы не сможете получить полноценное смягчение аппаратной части.

- Виртуализированные среды с устаревшим гипервизором могут оставаться уязвимыми, если гипервизор или хост не были обновлены.

- Некоторые облачные провайдеры могли корректно смягчить риск на уровне гипервизора, но пользовательские виртуальные машины без обновлений ОС остаются уязвимыми.

Альтернативные подходы к защите

- Изоляция критичных сервисов: разместите более уязвимые и чувствительные сервисы на отдельных хостах с повышенной изоляцией.

- Принцип минимальных привилегий: снизьте права запускаемого кода, чтобы минимизировать возможность запуска атакующего кода.

- Использование контейнеров с усиленной политикой безопасности и ограничением доступа к общим ресурсам.

Ментальные модели и эвристики для принятия решений

- Оценка риска по классам активов: серверы и гостевые среды с многопользовательским доступом — первоочередные для патчинга.

- Разделение «возможность атаки» и «ценность цели»: даже если возможность атаки существует, атакующий выбирает цели с высоким возвратом инвестиций.

- Итеративный деплой: сначала тестируйте в staging, затем частично в prod, мониторьте и только после этого — полный rollout.

Факт-бокс

- Обнаружение: публичное раскрытие в начале 2018 года.

- Meltdown: в основном Intel, реализации могут покрывать процессоры, выпущенные с ~2011 года.

- Spectre: затрагивает Intel, AMD, ARM — более широкий диапазон устройств, включая мобильные.

- Исправление: комбинированное — патчи ОС, микрокод процессора, обновления компиляторов.

Риски и способы смягчения

Риски:

- Потеря данных при нестабильных микрокод-обновлениях.

- Снижение производительности в результате патчей (на некоторых нагрузках).

- Неполные исправления в старом аппаратном обеспечении.

Митигейшены:

- Всегда иметь свежие резервные копии перед установкой системных обновлений.

- Тестировать патчи в контролируемой среде.

- Поддерживать канал связи с вендорами (материнские платы, антивирус, облако) и следовать их рекомендациям.

Короткая инструкция для обычного пользователя (шаги)

- Сделайте резервную копию важных файлов.

- Обновите Windows через Параметры → Обновление и безопасность → Центр обновления Windows.

- Обновите браузер и антивирус.

- Проверьте наличие обновлений BIOS/UEFI на сайте производителя компьютера и установите при необходимости.

- При нестабильности — откатите проблемные обновления и свяжитесь с техподдержкой.

Глоссарий (однострочные определения)

- Out-of-order execution: выполнение инструкций процессором не в порядке их появления для повышения производительности.

- Speculative execution: выполнение ветвей кода заранее, до уверенности в результате ветвления.

- Microcode: микропрограммное обеспечение, которое даёт набор команд и исправлений для процессора.

- Cache attack: побочная атака, использующая различия в поведении кеша для утечки данных.

- Retpoline: техника компилятора для смягчения атак через предсказание ветвлений.

Короткое объявление для соцсетей (100–200 слов)

Meltdown и Spectre — это аппаратные уязвимости процессоров, раскрытые в начале 2018 года. Они позволяют потенциально прочитать защищённую память и похитить пароли и другие данные. Для пользователей Windows доступны инструменты проверки через PowerShell и обновления безопасности от Microsoft, а также обновления BIOS/UEFI от производителей ПК. Если после установки патчей возникла нестабильность или перезагрузки, следуйте рекомендуемому инцидент-рукбуку: сохраните логи, откатите проблемные обновления и восстановите данные из резервной копии. Администраторам рекомендуется тестировать патчи в staging среде, обновлять микрокод процессора и координировать действия с производителями антивирусов. Полное аппаратное исправление потребует новых поколений процессоров; до тех пор комбинация патчей ОС, микрокода и операционной практики остаётся лучшей защитой.

Заключение

Meltdown и Spectre — серьёзные, но понятные угрозы. Для домашних пользователей и администраторов ключевые шаги — проверить систему, установить обновления Windows и браузеров, обновить BIOS/микрокод и протестировать критические системы. Если вы столкнулись с проблемами после патчей, используйте инцидент-рукбук: соберите логи, откатите спорные обновления и восстановите данные из резервных копий. Наконец, спланируйте долгосрочную стратегию: инвентаризация оборудования, приоритетный апдейт критичных хостов и взаимодействие с вендорами оборудования и ПО.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента