Как защитить ноутбук от вскрытия, когда вы его оставляете

Почему это важно

Даже если ноутбук физически не выносили, злоумышленник может попытаться временно подключить устройство, загрузиться с флешки или установить rootkit через аппаратные настройки. Цель этого руководства — дать набор практических действий, которые вы можете выполнить самостоятельно. Все шаги просты и не требуют специальных навыков, но в сумме они повышают барьер для атаки.

Включите пароль BIOS/UEFI

Многие средства защиты, которые действуют до запуска ОС, находятся в BIOS или UEFI. Злоумышленник, имея физический доступ, может отключить Secure Boot или сбросить другие настройки. Пароль на BIOS/UEFI ограничит доступ к этим настройкам.

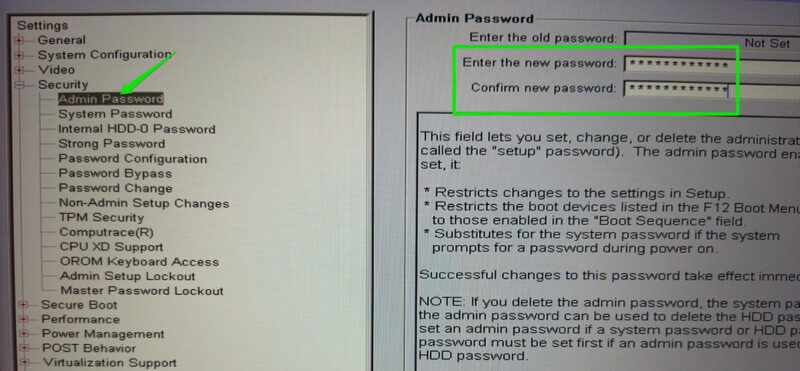

Как настроить

- Перезагрузите ноутбук и войдите в BIOS/UEFI (обычно клавиши Del, F2, Esc или F10).

- В разделе Безопасность или Authentication найдите параметр типа Admin или Setup password.

- Установите надежный пароль и сохраните настройки.

Ограничения

- На некоторых моделях можно сбросить пароль физически, сняв батарейку CMOS или используя специальные перемычки.

- Это задержка атакующего, но не абсолютная защита.

Отключите загрузку с внешних носителей

Если ноутбук позволяет загрузиться с USB или внешнего диска, злоумышленник может запустить собственную систему и попытаться получить доступ к вашим данным. Отключите поддержку внешней загрузки в настройках BIOS/UEFI.

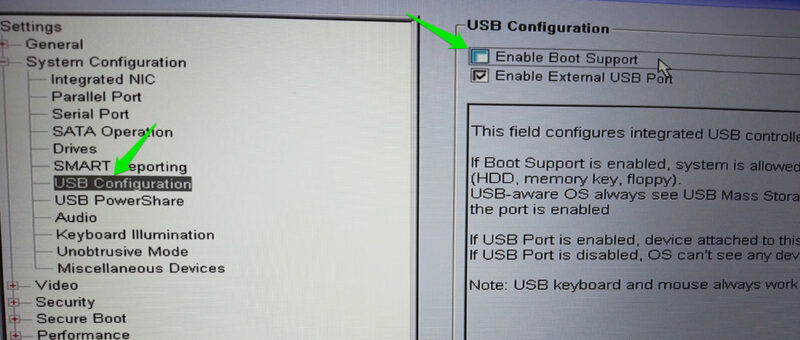

Как настроить

- Войдите в BIOS/UEFI и перейдите в USB configuration или Boot configuration.

- Отключите опцию Boot support или изменение порядка загрузки с внешних устройств.

- Сохраните изменения. Если вам нужно загрузиться с внешнего носителя в будущем, временно включите опцию снова.

Совет

- Если вы часто используете внешние загрузочные диски, заведите отдельную инструкцию, как временно включить и потом отключить загрузку.

Используйте наклейки и пломбы для обнаружения вскрытия

Наклейки для контроля вскрытия — недорогой способ заметить физическое вмешательство. Эти наклейки оставляют видимые следы при попытке снять их или подделать, например, шаблон void.

Где клеить

- На винты крепления нижней крышки.

- На швы между корпусными панелями.

- На неиспользуемые порты и крышки отсеков для накопителей.

Преимущества и минусы

- Плюс: дешево и мгновенно видно факт вскрытия.

- Минус: профессионал может аккуратно снять или заменить пломбу, поэтому лучше сочетать с другими мерами.

Защитные заглушки для USB-портов

USB-порты часто используются для внедрения вредоносного кода или загрузки с внешних носителей. Физические заглушки закрывают порты и снимаются только с помощью специального ключа.

Как это работает

- Купите заглушки, подходящие по типу порта: USB-A и USB-C.

- Вставьте их в порты и храните ключ отдельно с собой.

- Без ключа злоумышленник не сможет подключить флешку или устройство.

Практический совет

- Держите запас заглушек для замены.

- Пометьте заглушки меткой, чтобы не перепутать с реальными устройствами.

Шифруйте данные с помощью BitLocker или другого решения

Шифрование диска делает данные бесполезными без ключа шифрования. BitLocker в Windows предлагает предзагрузочную аутентификацию и защищает содержимое системного диска даже при физическом доступе.

Короткая инструкция для BitLocker

- Убедитесь, что у вас есть резервная копия ключа восстановления.

- Включите BitLocker для системного диска через Панель управления или Параметры.

- Выберите метод разблокировки: пароль, TPM или USB-ключ.

Преимущества

- Даже при физическом доступе злоумышленник не сможет считать данные с диска.

- Важно: шифрование не защищает от кейлоггеров или компрометации ОС после загрузки.

Комплексная проверка перед оставлением ноутбука

Короткий чек-лист, который можно распечатать или сохранить:

- Включен пароль BIOS/UEFI

- Отключена загрузка с внешних носителей

- Наклейки пломб установлены на винты и швы

- Все неиспользуемые порты закрыты заглушками

- Системный диск зашифрован и есть резервный ключ

- Ноутбук визуально осмотрен на признаки посторонних устройств

Пошаговый план действий перед оставлением ноутбука (SOP)

- Сохраните и закройте все документы.

- Выполните резервное копирование важных данных.

- Проверьте целостность пломб и наличия заглушек.

- Заблокируйте экран и при необходимости выключите ноутбук.

- Положите ноутбук в защищённый чехол или сейф, если он доступен.

Критерии приёмки

- Ноутбук заперт паролем экрана или выключен.

- Все защитные элементы на месте.

- Резервная копия создана и ключи шифрования сохранены в безопасном месте.

Что делать, если вы нашли признаки вскрытия

- Немедленно отключите питание и извлеките аккумулятор, если это безопасно.

- Сделайте фото видимых следов.

- Не включайте устройство до консультации со специалистом, если возможна угроза сохранности данных.

- Восстановите важные данные из резервной копии, затем выполните чистую установку ОС.

Инцидентный план отката

- Шаг 1: Сохранить образ текущего состояния диска для последующего анализа.

- Шаг 2: Восстановить данные из чистой резервной копии.

- Шаг 3: Полностью переформатировать диск и переустановить систему.

- Шаг 4: Поменять все пароли и ключи, которые могли быть скомпрометированы.

Когда эти меры не помогут

- Если злоумышленник имеет длительный физический доступ и специальные инструменты.

- Если в устройство уже внедрён аппаратный модуль или скомпрометирован USB-устройство.

- Если злоумышленник имеет доступ к вашим учетным данным или резервным ключам.

Альтернативы и дополнения

- Аппаратные кейсы с замком или переносные сейфы для ноутбуков.

- Услуги удалённого мониторинга и управления от корпоративного IT.

- Аппаратные токены для аутентификации при шифровании диска.

Диаграмма принятия решения

flowchart TD

A[Собираетесь оставить ноутбук] --> B{Есть ли защищённое место хранения?}

B -->|Да| C[Поместить в сейф и выключить]

B -->|Нет| D{Физический доступ третьих лиц возможен?}

D -->|Да| E[Включить все аппаратные меры и зашифровать диск]

D -->|Нет| F[Минимальные меры: блокировка экрана и проверка пломб]

E --> G[Создать резервную копию и отключить загрузку с USB]

G --> H[Оставить ноутбук]

F --> H

C --> HКраткий глоссарий

- BIOS/UEFI: базовая прошивка, управляющая начальной загрузкой компьютера.

- Secure Boot: механизм, который проверяет подпись загрузочных компонентов.

- BitLocker: средство шифрования диска в Windows.

Важные замечания

- Комбинируйте аппаратные и программные меры — это эффективнее, чем одна защита.

- Храните ключи восстановления в надежном месте отдельно от ноутбука.

- Периодически проверяйте целостность пломб и заглушек.

Итог

Простые шаги — пароль BIOS, отключение внешней загрузки, пломбы, заглушки USB и шифрование диска — значительно усложняют задачу злоумышленнику. Эти меры не гарантируют 100% защиту, но в большинстве случаев они предотвращают быстрые и незаметные атаки. Если вы заметили следы вмешательства, действуйте по инцидентному плану: зафиксируйте, создайте образ, восстановите из резервной копии и переустановите систему.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента