Защита данных и самоуничтожение на Android

Кратко: подготовьте резервные копии, зашифруйте важные файлы и настройте автоматическое удаление для экстремальных сценариев. Эта инструкция шаг за шагом объясняет резервное копирование, защиту файлов и как настроить «самоуничтожение» через MacroDroid, а также даёт чек-листы, тесты и рекомендации по безопасности.

Важно: инструмент автоматического удаления — экстренная мера. Всегда сначала делайте резервную копию и проверяйте восстановление.

Почему это важно

Потеря телефона — это не только потеря устройства. Это риск утечки фото, контактов, документов, паролей и доступа к онлайн‑сервисам. Даже если устройство не пропало насовсем, попадание в чужие руки может привести к мошенничеству и компрометации учётных записей.

Краткие определения

- Резервная копия — копия данных, которую можно восстановить на другом устройстве.

- Шифрование — преобразование данных так, чтобы без ключа они были бесполезны.

- Геозона (geofence) — виртуальная граница на карте, триггер для автоматизации.

TL;DR (еще раз)

Резервное копирование + шифрование + локальное «сейф‑хранилище» = минимизация потерь. Для экстремальных случаев используйте MacroDroid или аналог для автоматического удаления целевых файлов по триггерам (вне безопасной зоны, при запуске менеджера файлов и т. п.). Всегда тестируйте и имейте план восстановления.

Основные варианты защиты и восстановления данных

- Резервное копирование (локальное и облачное).

- Ограничение доступа к телефону (PIN, пароль, биометрия).

- Шифрование и сейф‑папки для особо важных файлов.

- Автопроцедуры удаления при подозрительных условиях.

- План реагирования при потере устройства.

1. Резервное копирование данных

Резервное копирование — первая и самая важная защита. Без резервной копии потерянные файлы могут оказаться безвозвратно утрачены.

Рекомендации и принципы

- Используйте правило 3–2–1: 3 копии данных, на 2 разных носителях, 1 копия вне места (облако).

- Разделяйте резервные копии: фото и видео в Google Photos, документы в Google Drive / локальном NAS, приложения и настройки — в системных бэкапах.

- Регулярно проверяйте процесс восстановления — резервные копии бесполезны, если их нельзя восстановить.

Встроенное резервное копирование Android (Google)

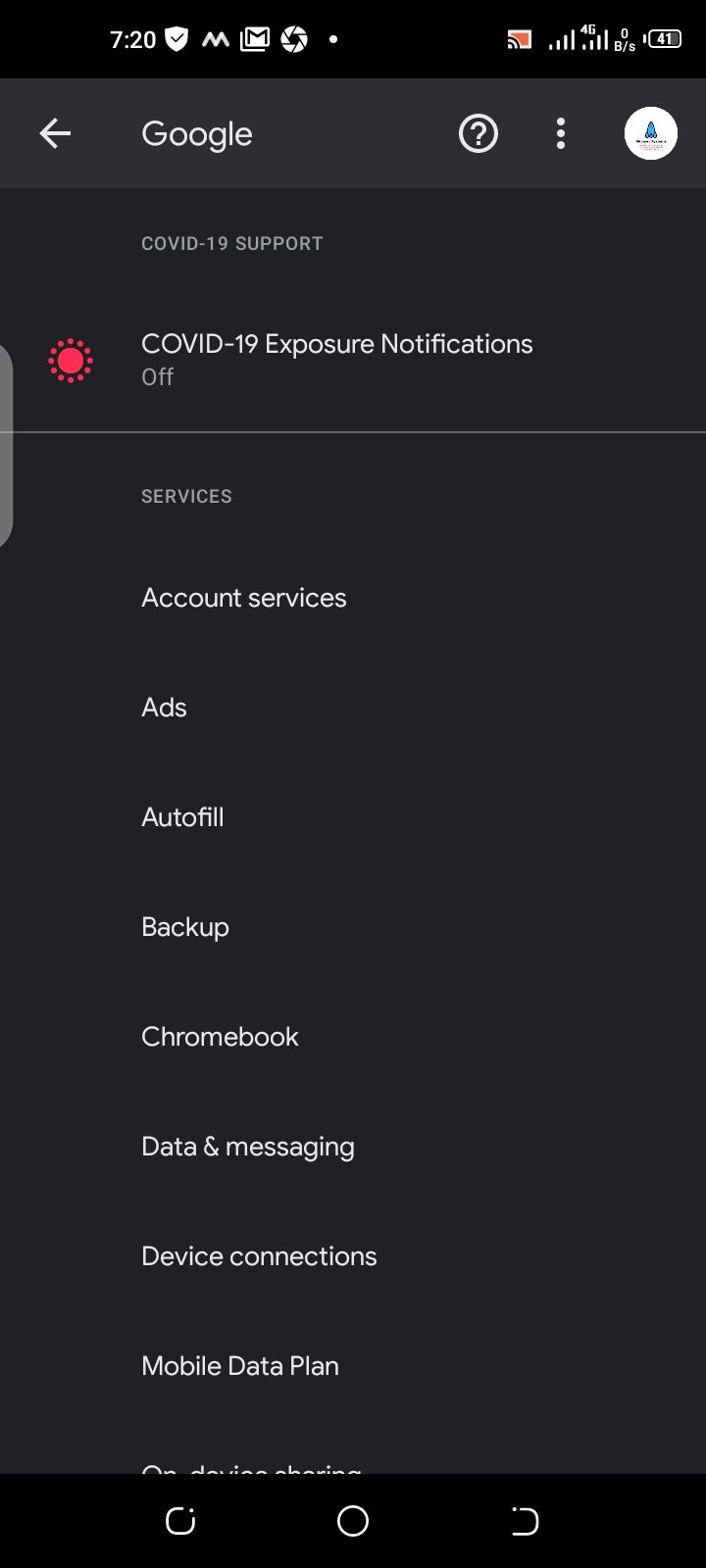

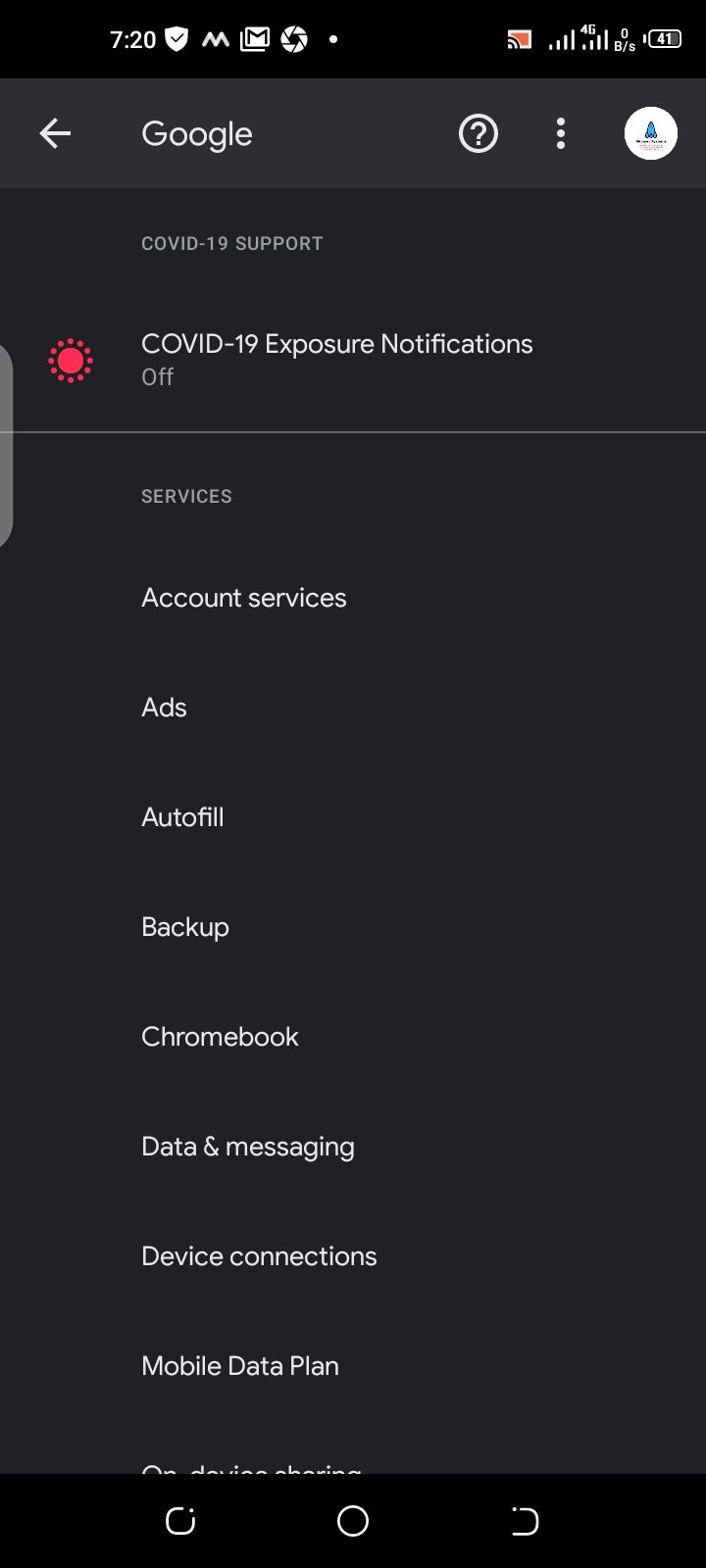

Шаги для включения системного бэкапа (интерфейс может отличаться в зависимости от версии Android):

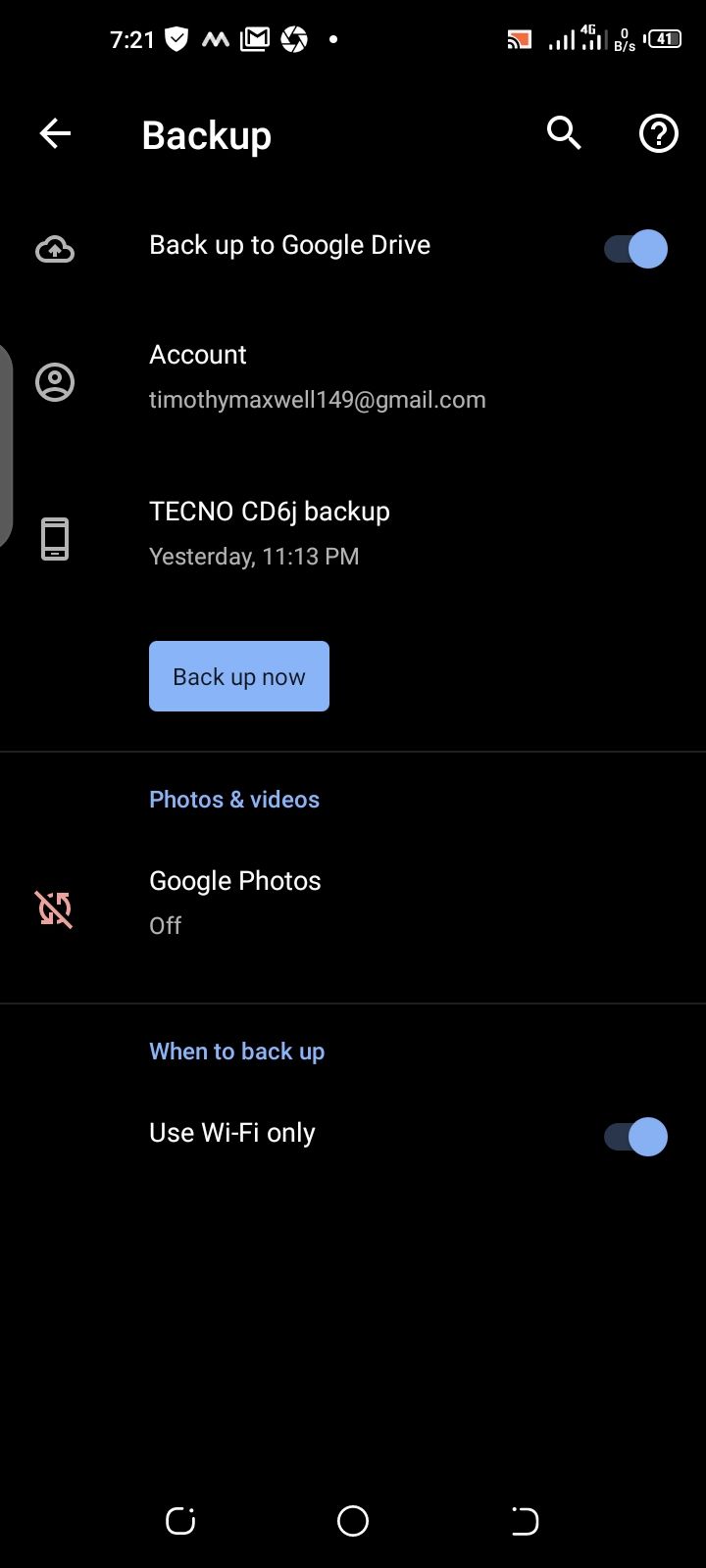

- Откройте Настройки → Google → Резервное копирование.

- Включите «Резервное копирование в Google Диск» (Back up to Google Drive).

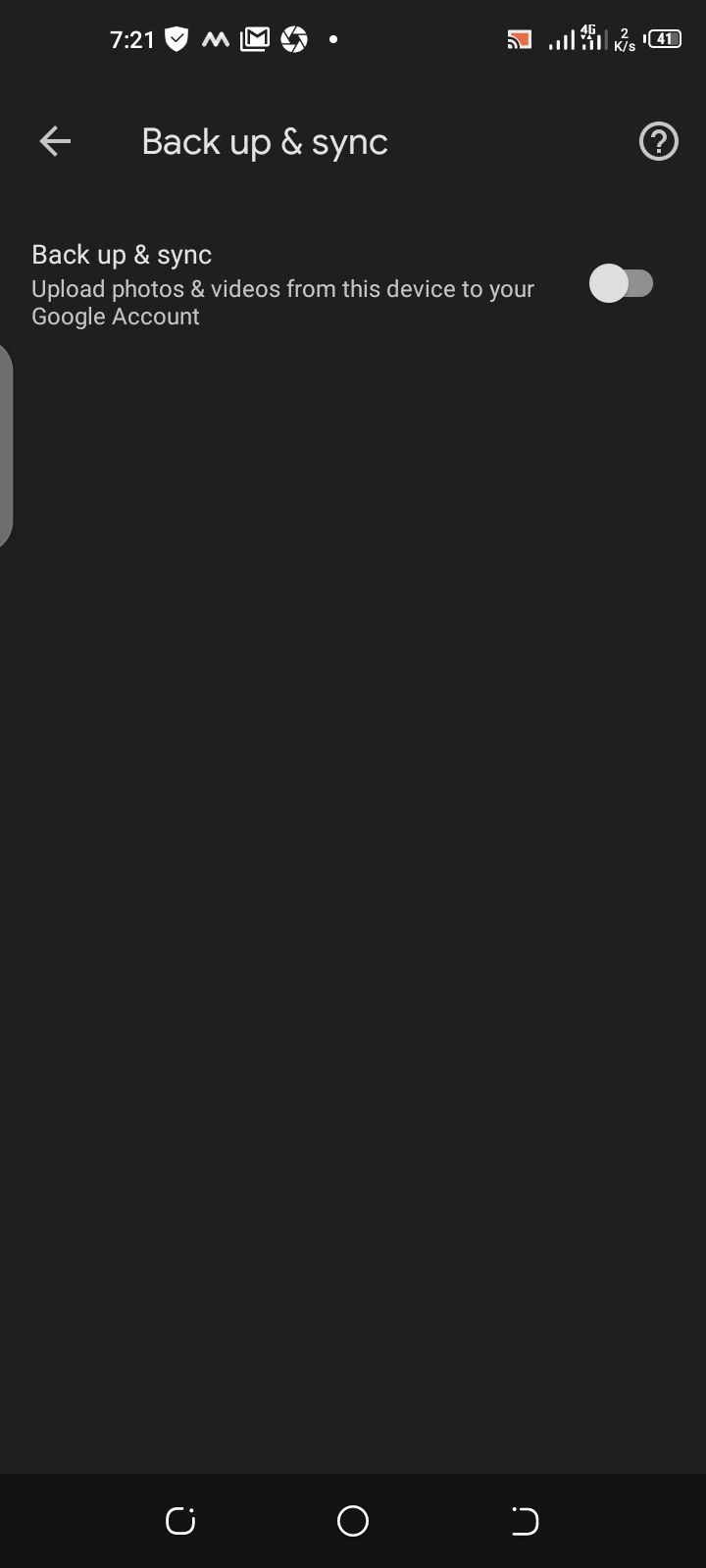

Далее настройка Google Photos:

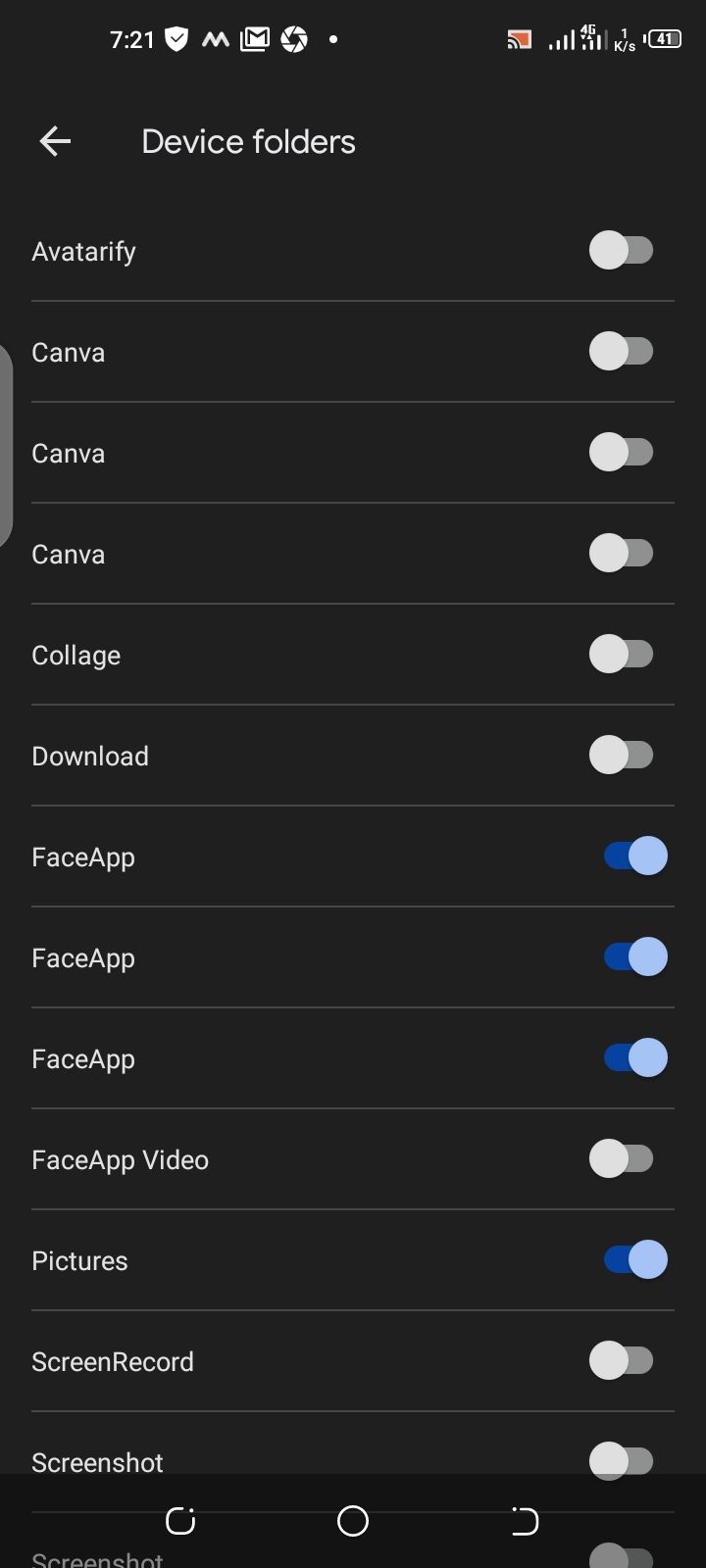

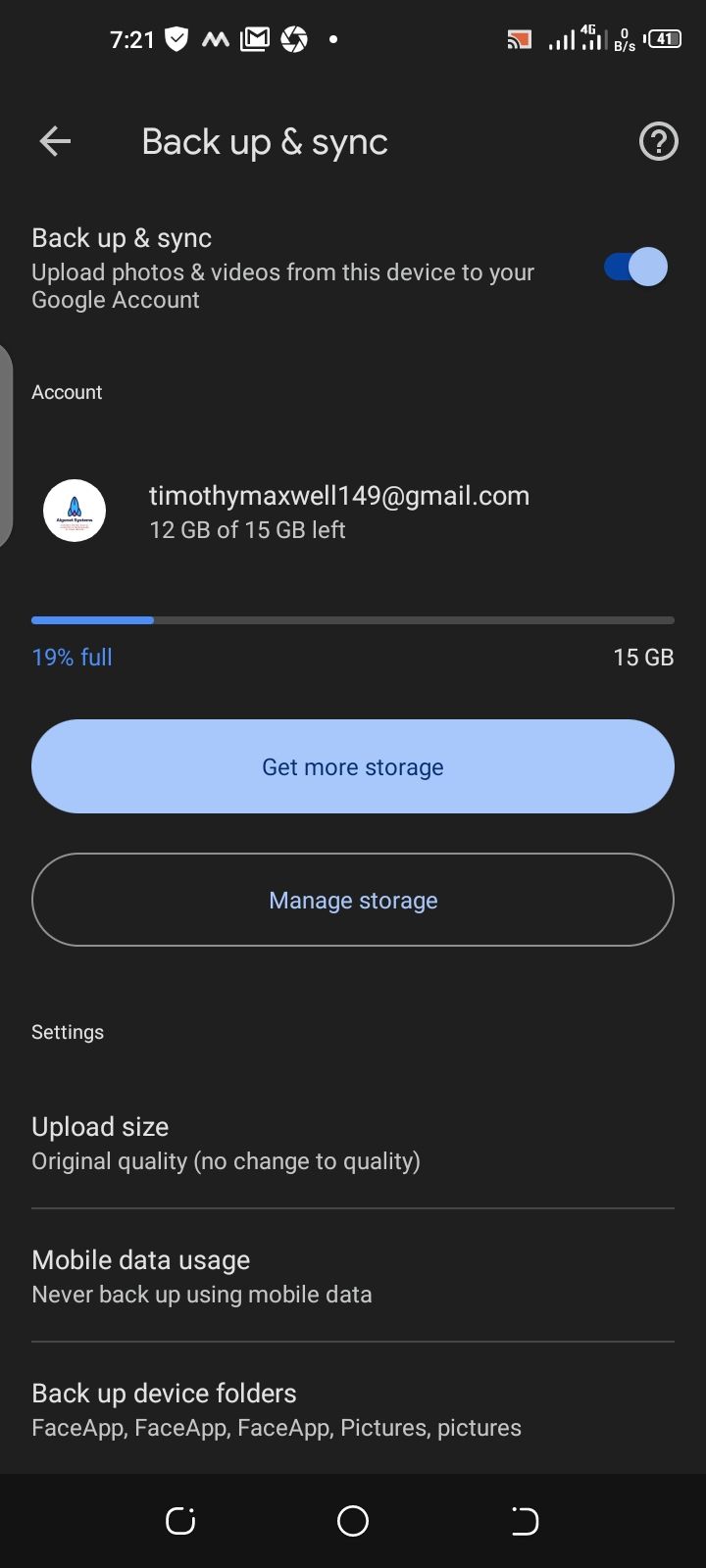

- Откройте Google Photos → Настройки → Резервное копирование и синхронизация.

- Включите «Резервное копирование и синхронизация» и «Резервировать папки устройства» для нужных папок.

Что покрывает системный бэкап: настройки устройства, обои, журналы вызовов, SMS (в зависимости от OEM), данные приложений (частично), фото и видео (через Google Photos). Что может оставаться без бэкапа: крупные медиафайлы в сторонних папках, некоторые локальные документы, специфические данные приложений.

Google One

Google One объединяет управление бэкапами Google Диска, Google Photos и системного бэкапа в одном приложении. Если вам нужен централизованный контроль, Google One — удобный вариант.

Важно: если вы отключите резервное копирование или не используете устройство более 2 месяцев, Google может удалить резервные копии телефона (кроме изображений в Google Photos). Планируйте регулярные проверки состояния бэкапов.

Специальные инструкции для производителей

Если у вас Samsung, Xiaomi или другое брендовое устройство — у производителей часто есть собственные сервисы резервного копирования (Samsung Cloud, Mi Cloud и т. п.). Используйте их вместе с Google-резервным копированием для полного покрытия.

2. Защита данных на самом устройстве

Даже при резервных копиях безопасный доступ к локальным файлам остаётся важным.

Сейф‑папка: Files by Google (Safe Folder)

Files by Google предоставляет защищённую папку с шифрованием. Это удобно для хранения конфиденциальных фото и документов.

Шаги для настройки Safe Folder:

- В Files by Google выберите «Обзор» (Browse).

- Перейдите в «Коллекции» → «Безопасная папка» (Safe Folder).

- На экране «Выбрать блокировку» укажите PIN или рисунок (Pattern) → Далее.

- Подтвердите PIN/Pattern и нажмите «Понятно» (Got it).

Чтобы переместить файлы в безопасную папку:

- Выберите файл(ы) в Files by Google.

- Нажмите ⋮ (три точки) в правом верхнем углу.

- Выберите «Переместить в Безопасную папку» (Move to Safe Folder).

Важно: Safe Folder защищает файлы PIN/Pattern и шифрует их локально. Но не связывается с внешними облачными копиями по умолчанию. Обновляйте PIN и используйте сложный код.

Блокировка экрана и биометрия

- Используйте длинный PIN или пароль, а не простой 4‑значный код.

- Включите автоматическую блокировку экрана через короткий интервал (30–60 секунд).

- Отключите просмотр уведомлений на заблокированном экране для конфиденциальных приложений.

Шифрование полного устройства

Современные Android‑устройства по умолчанию используют шифрование полного диска. Проверьте, что шифрование активно в настройках безопасности. Если устройство старое, рассмотрите обновление ОС или устройства.

3. Удалённое управление и ограничения Find My Device

Android: «Найти устройство» (Find My Device) позволяет локализовать, заблокировать или стереть устройство удалённо. Но есть ограничения:

- Устройство должно быть подключено к интернету (Wi‑Fi или сотовая сеть).

- Должно быть видно в Google Play.

- Должно быть выполнено вход в Google‑аккаунт и включена служба «Найти устройство».

Злоумышленники, взломавшие устройство, могут отключить эти сервисы. Поэтому не полагайтесь только на удалённое стирание.

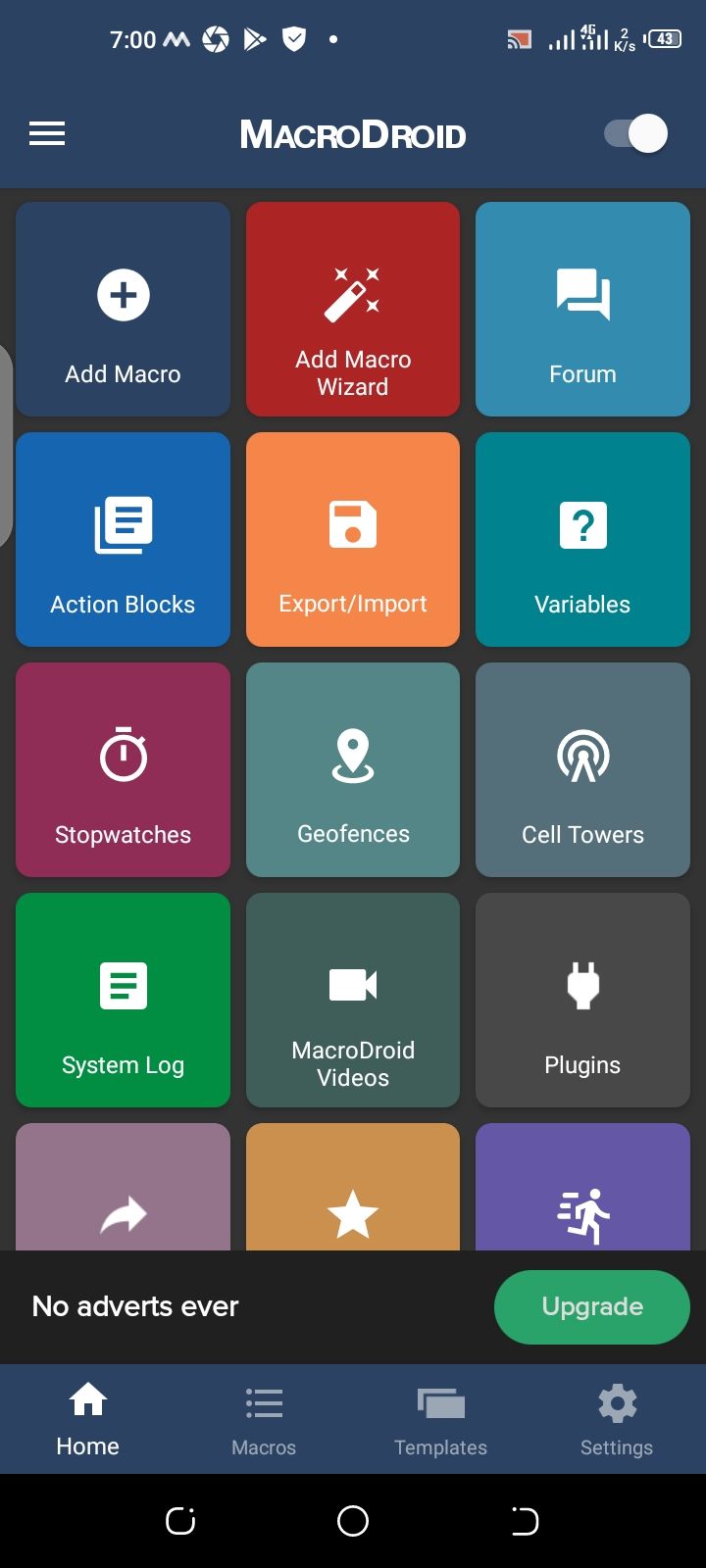

4. Самоуничтожение файлов через MacroDroid

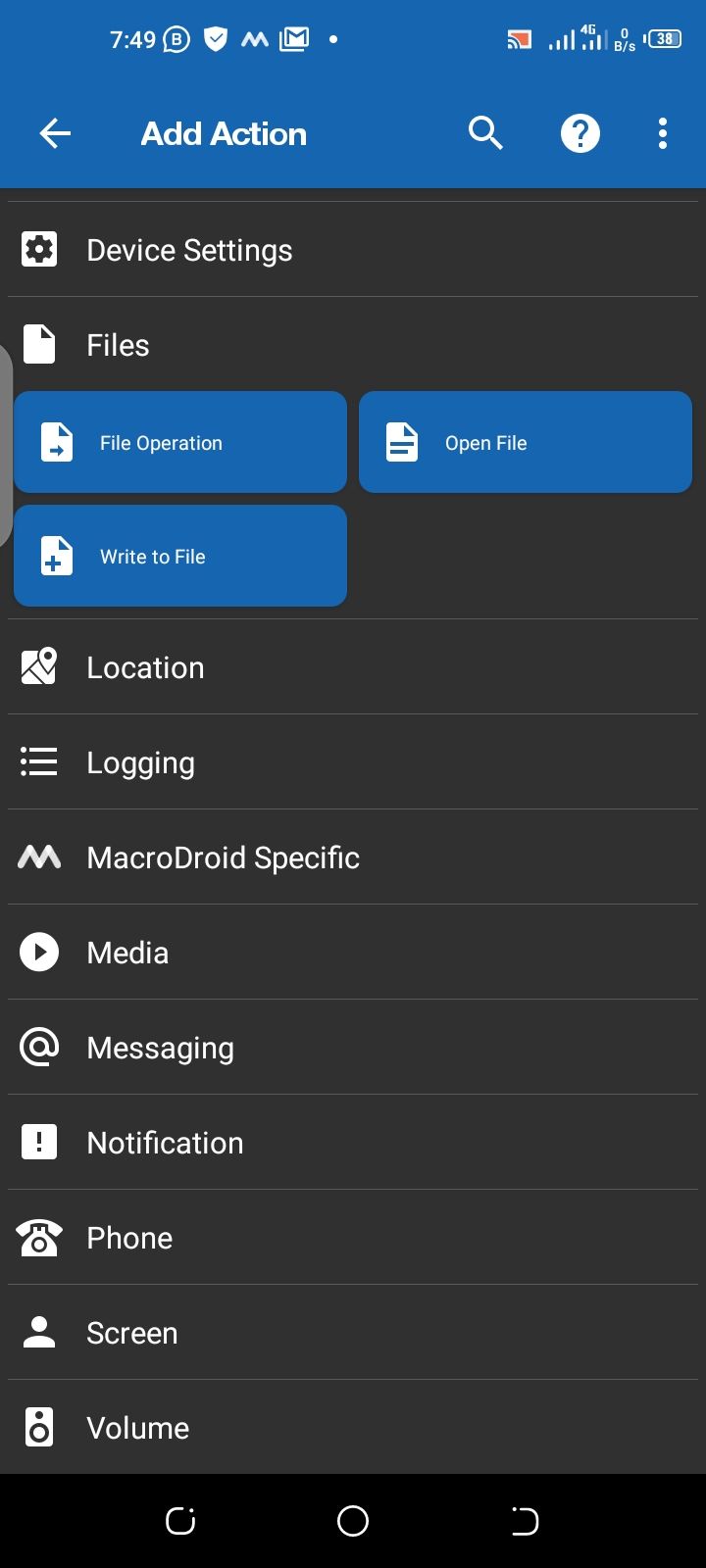

MacroDroid — мощный инструмент для автоматизации Android. С его помощью можно создать макрос, который удаляет целевые файлы при заданных условиях (вне «зоны безопасности», при запуске файлового менеджера и т. п.).

Примечание: автоматическое удаление — крайняя мера. Прежде чем применять, убедитесь в наличии надёжной копии данных, иначе восстановление станет невозможным.

Загрузка: MacroDroid (бесплатно, есть подписка)

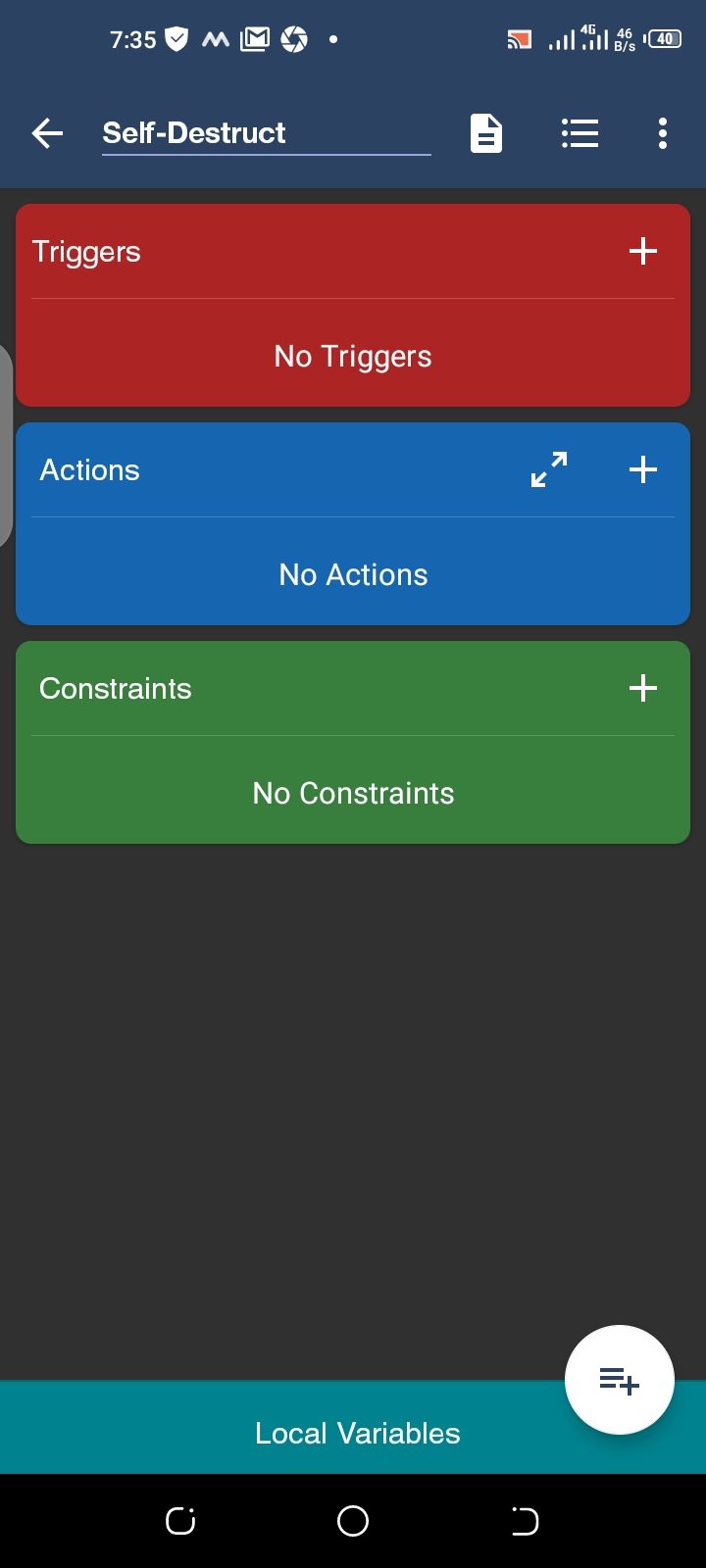

Общий алгоритм макроса «Самоуничтожение»

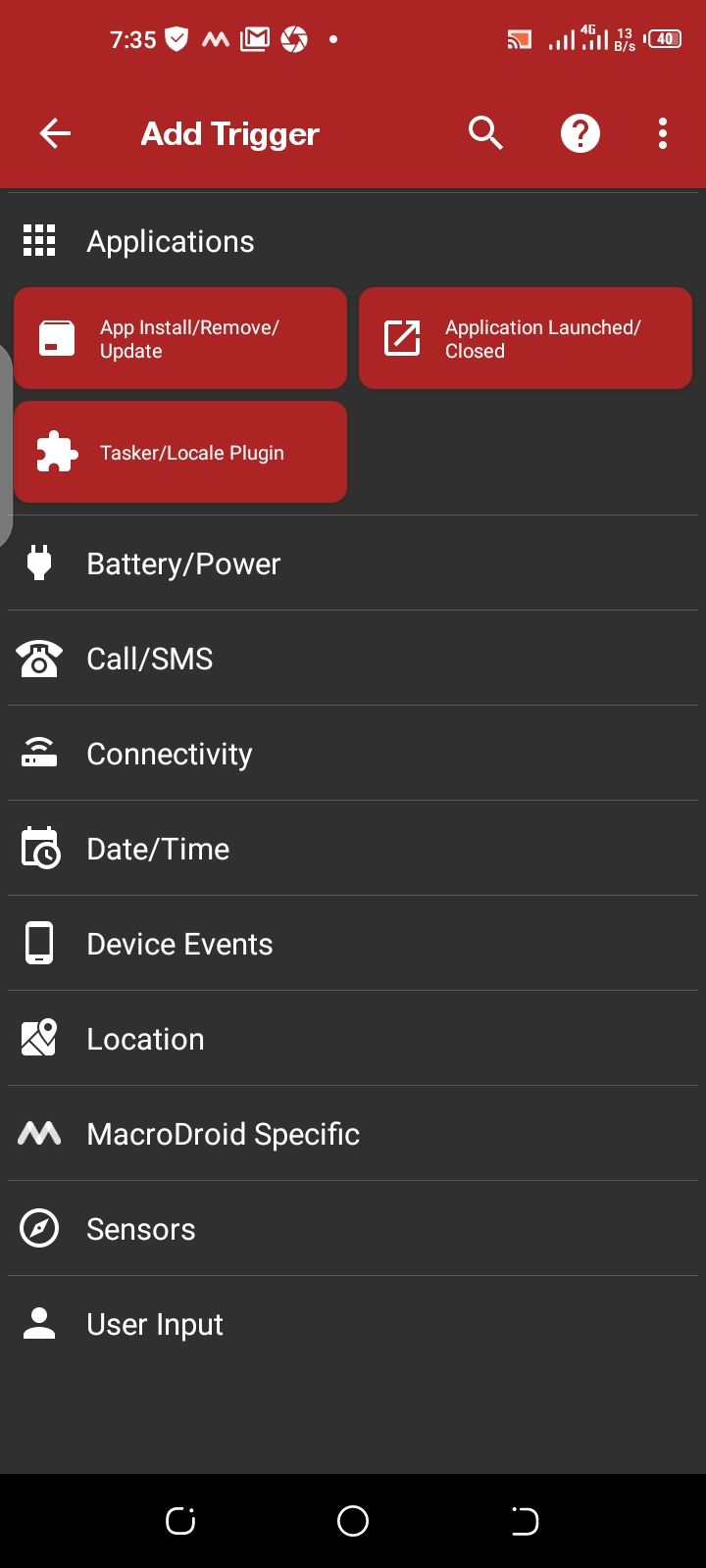

- Создать макрос: Add Macro → ввести имя (например, Self‑Destruct).

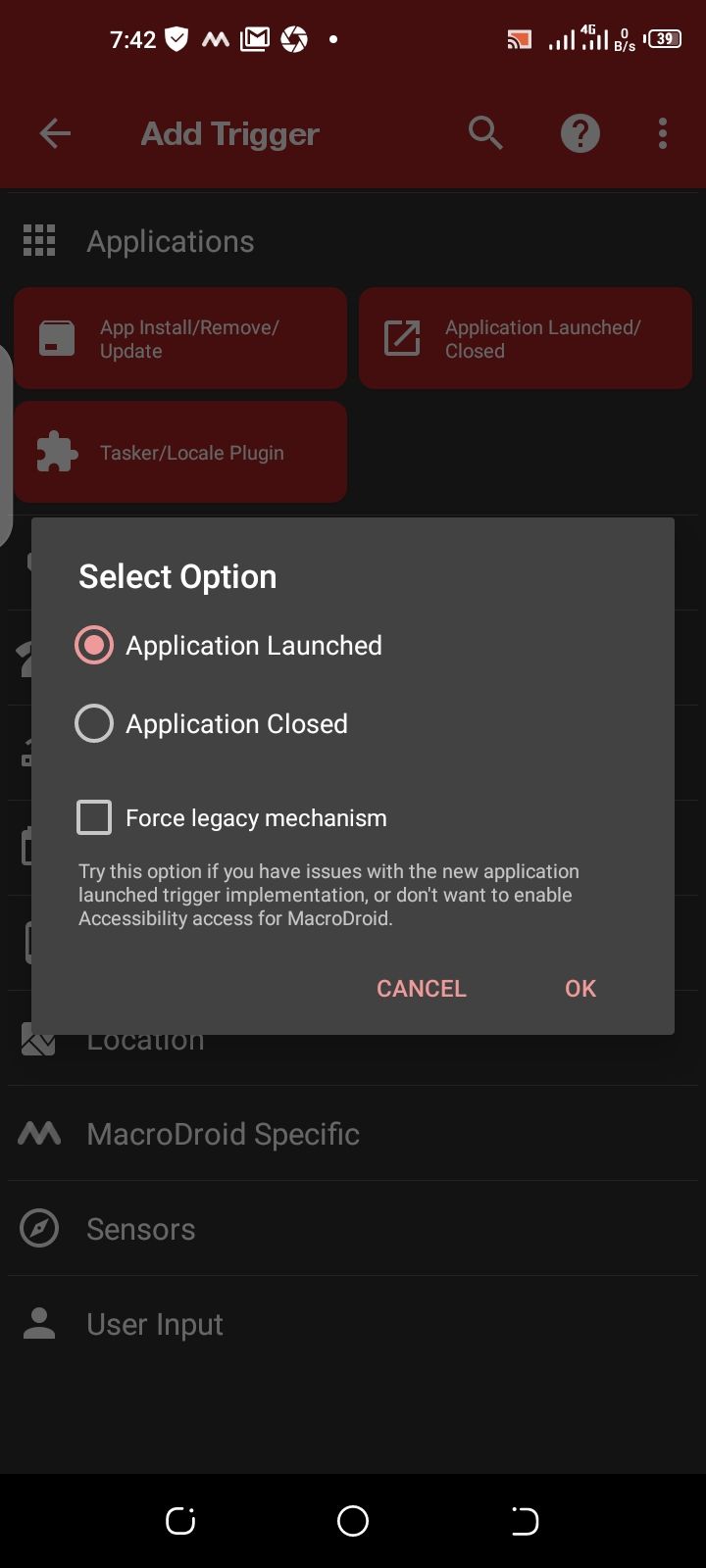

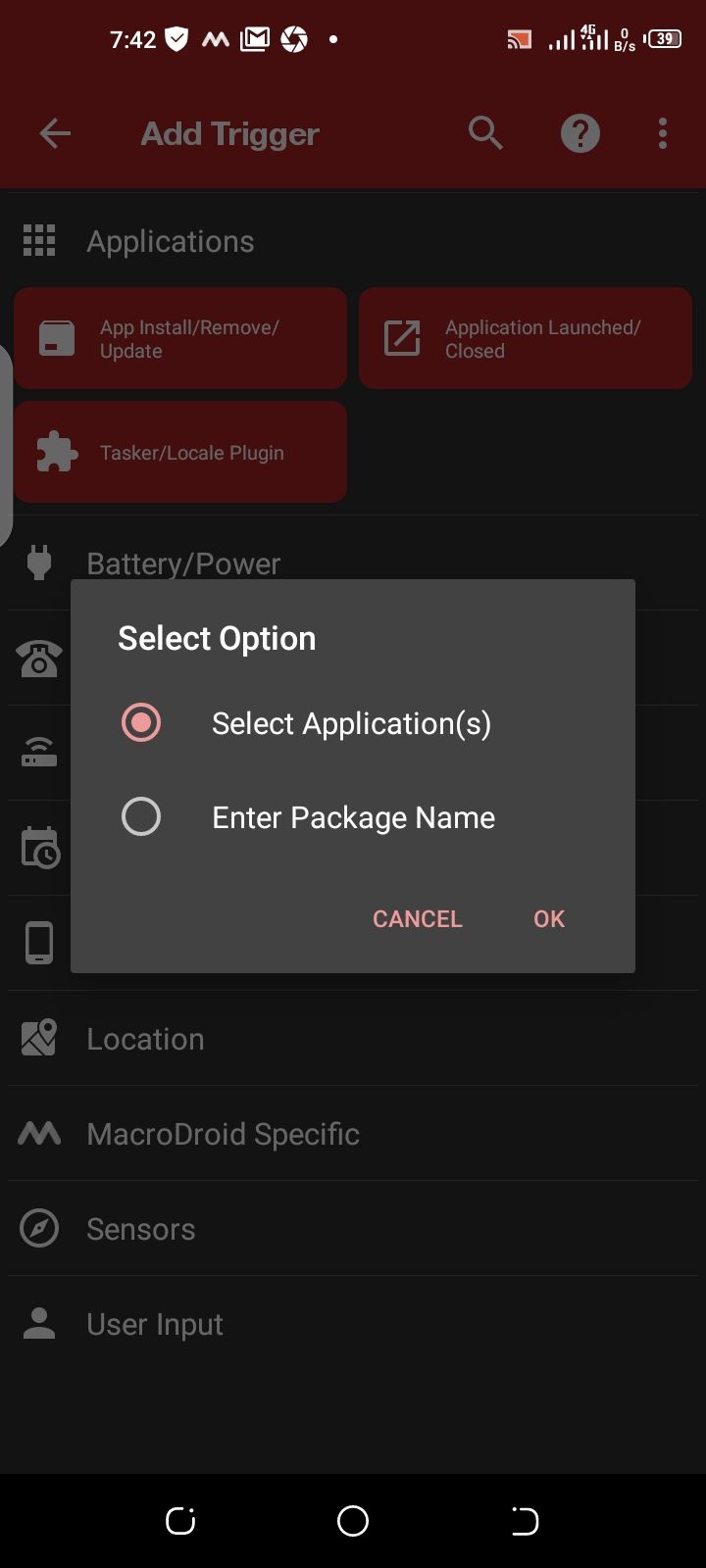

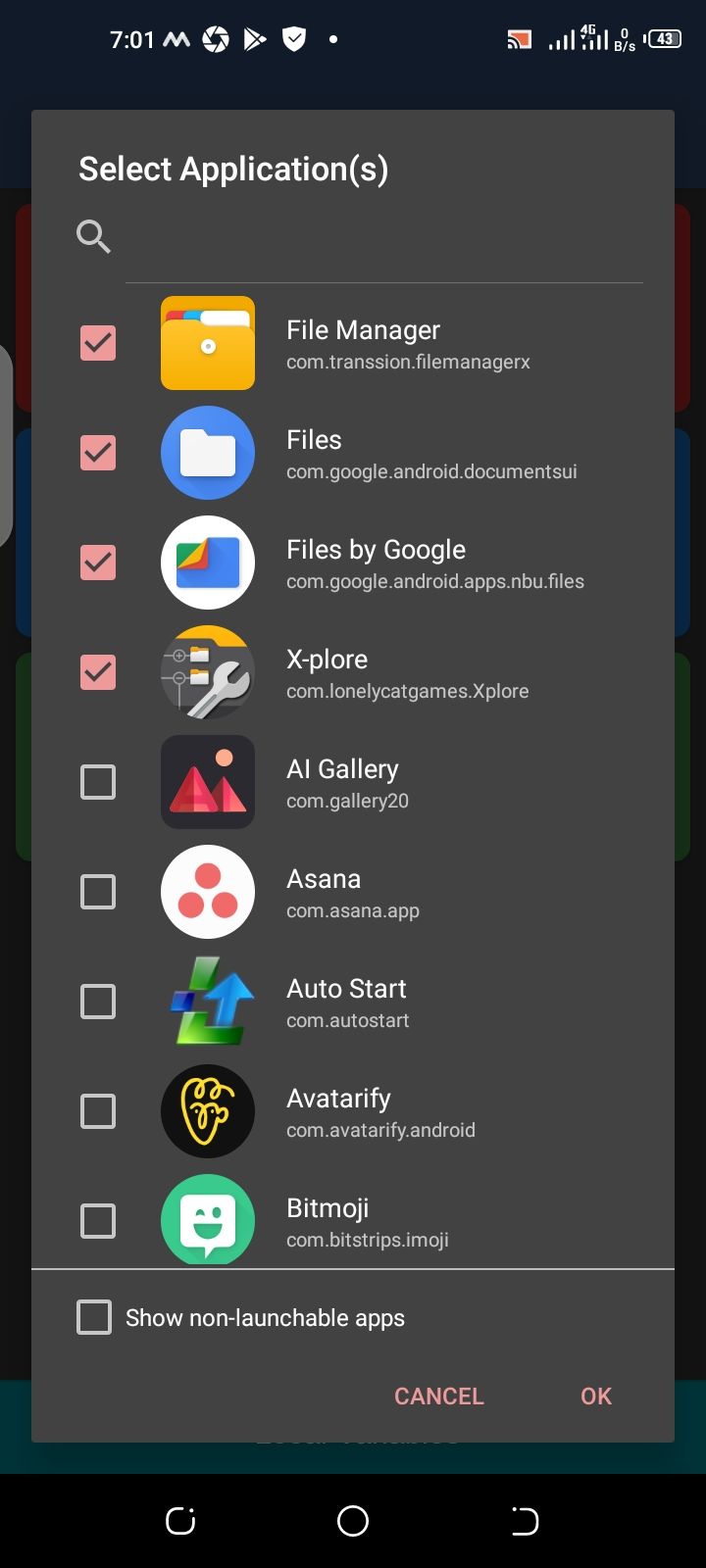

- Триггер: Application → Application Launched → выбрать менеджеры файлов и любые приложения, способные открывать файлы из целевой папки.

- Действие: Files → File Operation → Delete → выбрать папку, указать типы файлов для удаления (например, JPG, PNG, PDF).

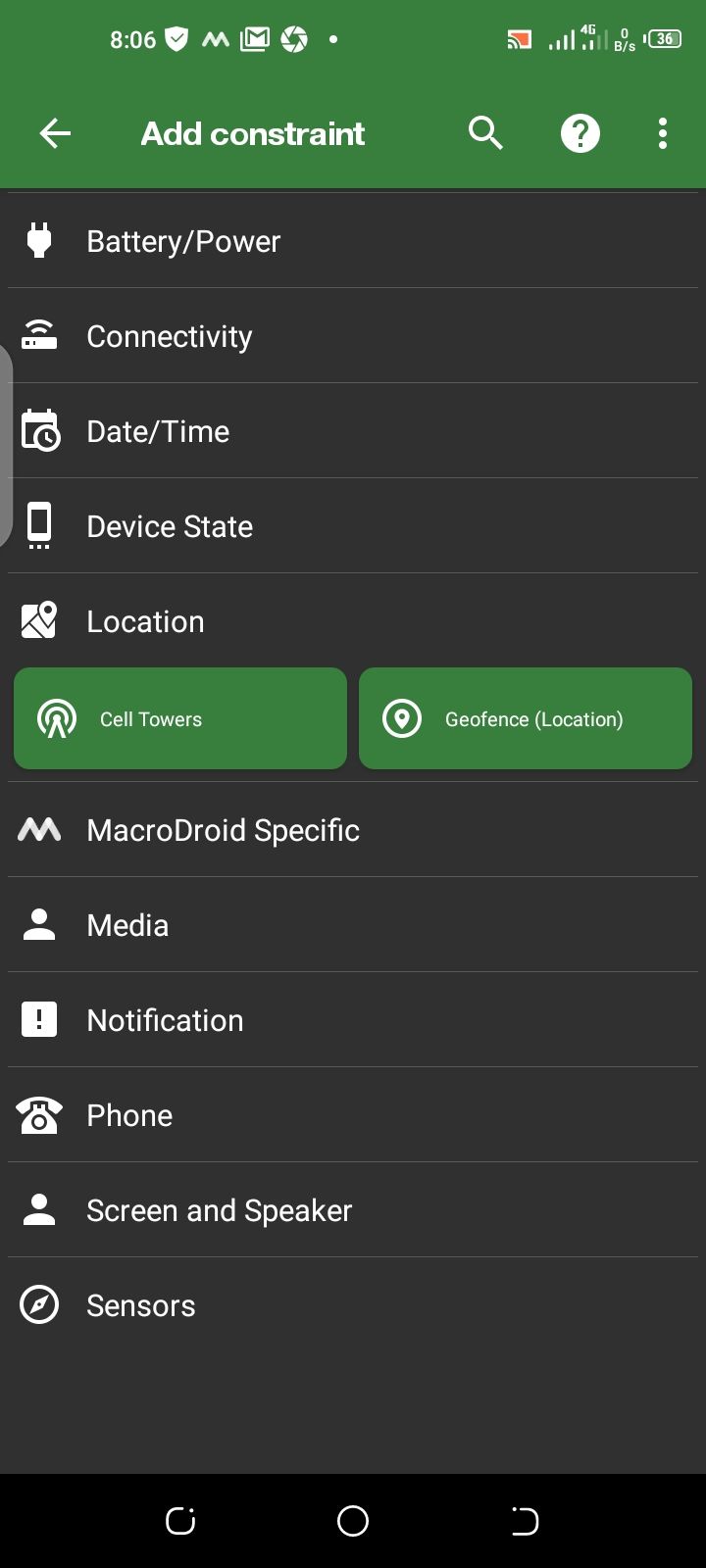

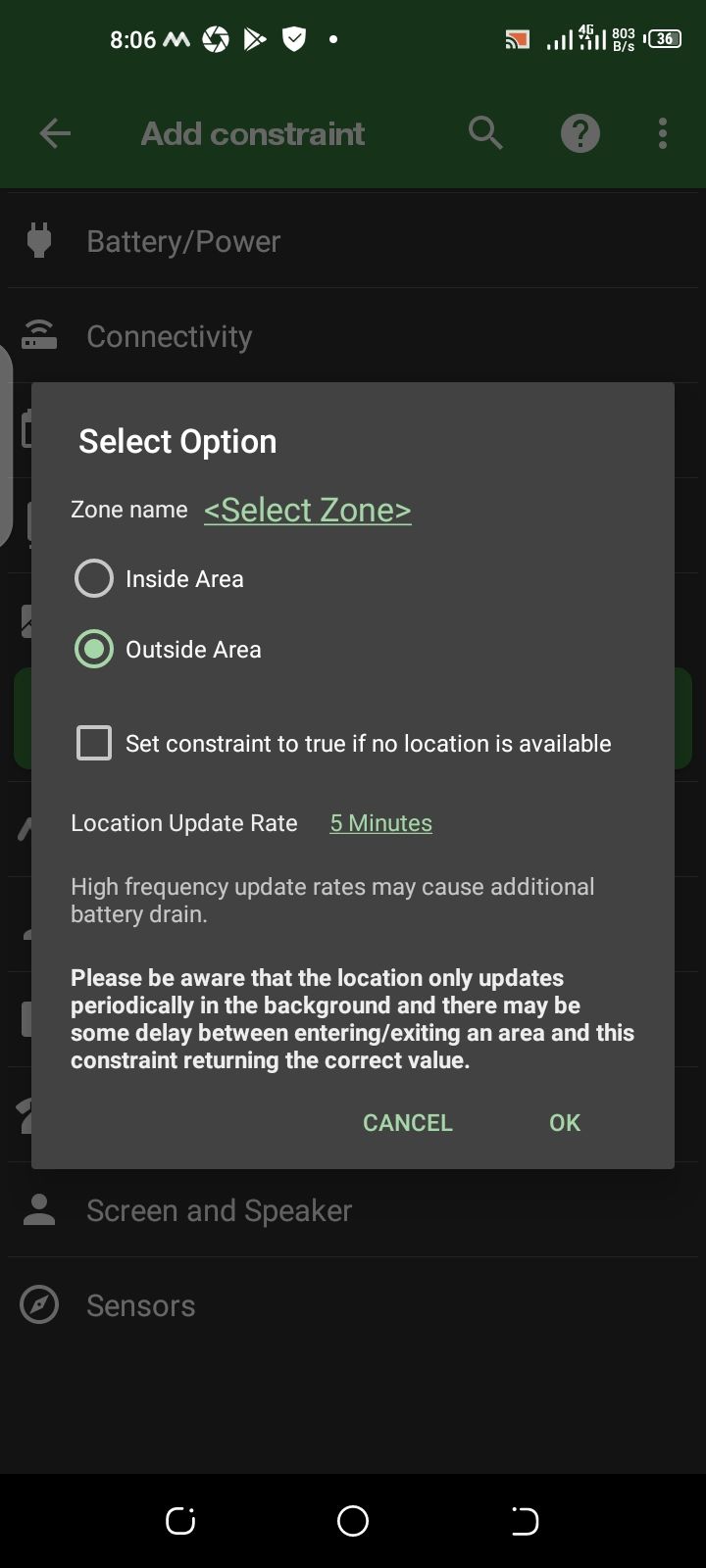

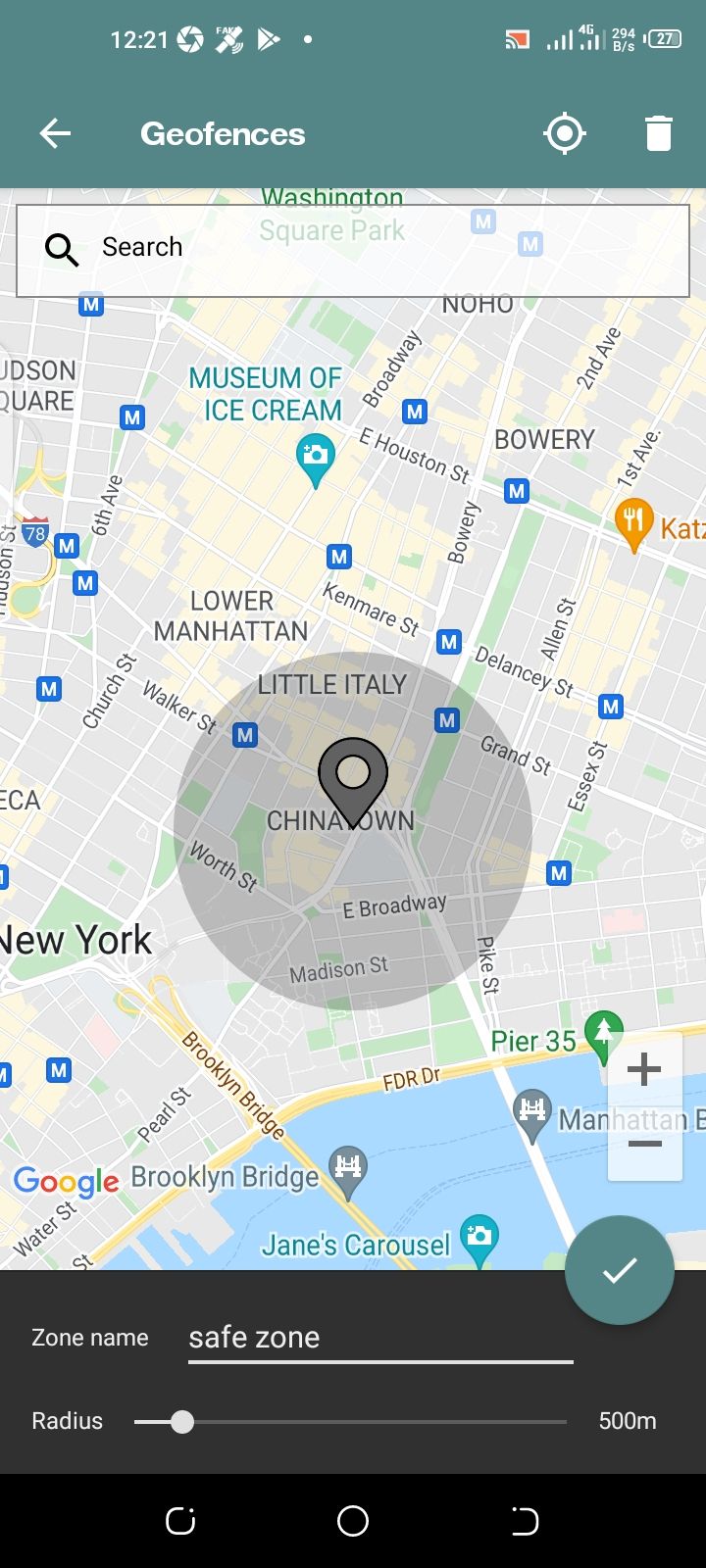

- Ограничение (Constraint): Location → Geofence (Location) → Outside Area → задать «Зону безопасности» (Safe Zone) с радиусом ~500 м вокруг дома/рабочего места.

- Сохранить макрос и активировать MacroDroid. Предоставить все требуемые разрешения, включая доступ к службе специальных возможностей (Accessibility), если нужно.

Есть один нюанс: на новых версиях Android система ограничивает возможности удаления файлов без участия пользователя. MacroDroid может потребовать подтверждения удаления через системный диалог. Из‑за этого макросы нужно тестировать и при необходимости корректировать.

Пример возможного макроса: если запуск менеджера файлов за пределами «Зоны безопасности» → удалить папку /storage/emulated/0/Private → удалить файлы типов JPG, PNG, PDF.

Важно: в исходной статье встречается один файл изображения с необычным именем; оставьте путь без изменений..jpg)

Когда этот подход работает, а когда — нет

Работает:

- Когда устройство теряется, и злоумышленник попытается просматривать файлы вне вашей безопасной зоны.

- Когда вы заранее сконфигурировали триггеры и дали все разрешения.

Не работает или ограниченно:

- Если злоумышленник сразу отключил устройство от интернета или удалил MacroDroid.

- Если Android ограничил автоматическое удаление файлов (система требует подтверждения).

- Если важные файлы не находятся в той папке, которую вы указали для удаления.

5. Альтернативные подходы

- App‑specific protection: использовать приложения, которые сами хранят данные в зашифрованном виде (например, менеджеры паролей, мессенджеры с end‑to‑end шифрованием).

- Локальные аппаратные шифраторы: SD‑карты с аппаратным шифрованием (ограниченная совместимость).

- Полный сброс с SIM‑блокировкой: связать операторы и службы для блокировки SIM и уведомления о мошеннических операциях.

6. Планы на случай потери: шаги при инциденте (SOP)

- Попробовать отследить устройство через сервис «Найти устройство» (Find My Device).

- Заблокировать устройство удалённо и отображать контакты для возврата (remote lock + message).

- Если есть вероятность вскрытия и утечки — инициировать удалённое стирание (Remote erase).

- Сменить пароли в ключевых сервисах: Google, банки, почта, соцсети.

- Отозвать сеансы (revoke sessions) и отменить доверенные устройства в учётных записях.

- Сообщить оператору мобильной связи о потере SIM и заблокировать номер.

- Оповестить близких и, при необходимости, правоохранительные органы.

7. Чек-листы по ролям

Чек‑лист для обычного пользователя:

- Включить резервное копирование Google.

- Настроить Google Photos для всех нужных папок.

- Перенести конфиденциальные файлы в Safe Folder.

- Установить MacroDroid и создать макрос тестовой зоны.

- Проверить восстановление резервной копии на другом устройстве.

Чек‑лист для ИТ‑администратора (корпоративные устройства):

- Включить корпоративный MDM с политиками шифрования и удалённого стирания.

- Настроить централизованные бэкапы и журналы событий.

- Регулярно выполнять аудит разрешений приложений и политик безопасности.

- Подготовить инструкцию для сотрудников при потере устройства.

Чек‑лист для путешественника:

- Сделать локальную резервную копию на шифрованный внешний диск или защищённую облачную учётную запись.

- Настроить геозону так, чтобы «дом» и «отель» были в списке безопасных зон (или, наоборот, ограничить Autodestruct только вне дома).

- Носить запасной телефон/карточку с двуфакторной аутентификацией по SMS/токенам.

8. Критерии приёмки (при тестировании настроек)

- Резервная копия успешно восстанавливает фото и контакты на другом устройстве.

- Safe Folder требует PIN/Pattern и файлы из него не открываются через сторонние приложения.

- Макрос MacroDroid при тестовом срабатывании удаляет именно целевые файлы.

- Find My Device локализует устройство при включённом интернете и показывает возможность блокировки/стирания.

9. Тест‑кейсы и сценарии проверки

- Восстановление: создать резервную копию → удалить локальные фото → восстановить на новом устройстве → проверить целостность файлов.

- Безопасная папка: положить тестовый файл в Safe Folder → попытаться открыть его из стороннего приложения → ожидать отказ.

- Макрос MacroDroid: настроить безопасную зону, выйти за её пределы, запустить файловый менеджер → убедиться, что макрос удаляет тестовые файлы.

- Тест удалённого стирания: включить Find My Device, инициировать удаление на устройстве с доступом в интернет → убедиться в получении команды и выполнении.

10. Риски и меры снижения

Риск: удаление нужных файлов по ложному срабатыванию.

Митигаторы: настроить тестовый триггер, дублировать важные данные в облаке, создавать «зону задержки» — макрос помечает файлы для удаления и ждёт N минут перед стиранием.

Риск: макрос не сработал, злоумышленник получил доступ до выполнения.

Митигаторы: ограничение доступа к приложению MacroDroid PIN‑кодом, использовать аппаратный замок SIM, быстрый отзыв сессий и смена паролей.

Риск: утрата резервных копий вместе с устройством.

Митигаторы: хранить отдельные копии в защищённом облаке и/или на внешнем носителе, не хранить все копии на одном сервисе.

11. Советы по усилению безопасности (шаги по очередности важности)

- Включить системное шифрование и надёжную блокировку экрана.

- Регулярно делать резервные копии по расписанию.

- Хранить чувствительные файлы в зашифрованных сейф‑папках.

- Внедрить автоматические меры (MacroDroid) как дополнительный уровень защиты.

- Убедиться, что у вас есть план действий при потере устройства.

12. Приватность и соответствие (GDPR и общие рекомендации)

Если вы обрабатываете персональные данные других лиц, соблюдайте принципы минимизации и ограничения хранения. Удаление данных с устройства не всегда означает их удаление из резервных копий: убедитесь, что политики хранения бэкапов соответствуют требованиям вашей юрисдикции и политике конфиденциальности.

Советы:

- Документируйте, где хранятся резервные копии и кто имеет к ним доступ.

- Настройте автоматическое удаление старых резервных копий по политике хранения.

- При передаче устройства третьим лицам выполняйте безопасный сброс и очистку ключей шифрования.

13. Мини‑методология внедрения защиты данных (короткая дорожная карта)

- Оценка: перечислить типы данных на устройстве и их критичность.

- Приоритизация: отметить, что обязательно бэкапить в первую очередь.

- Внедрение: настроить Google Backup, Safe Folder и MacroDroid.

- Тестирование: выполнить описанные тест‑кейсы.

- Оперативность: подготовить SOP при потере и тренировать членов семьи/сотрудников.

14. Справочник (1‑строчное определение ключевых терминов)

- Бэкап — сохранение копии данных для восстановления.

- Шифрование — защита данных с помощью ключа.

- Safe Folder — зашифрованная папка в Files by Google.

- MacroDroid — приложение для автоматизации действий на Android.

- Геозона — виртуальная зона на карте, триггер для автоматизации.

15. Короткая таблица решений (какой инструмент для чего)

- Google Backup / Google Photos — регулярное облачное хранилище фото/настроек.

- Google One — централизованное управление бэкапами.

- Files by Google (Safe Folder) — локальное шифрованное хранилище.

- MacroDroid — автоматизация «самоуничтожения» и сложных триггеров.

- MDM решения — корпоративная централизация и удалённое управление.

Заключение и рекомендации

Защита мобильных данных — сочетание превентивных мер (резервное копирование, шифрование) и реактивных (блокировка, удалённое стирание, автоматическое удаление в экстренных случаях). Самоуничтожение файлов — полезный инструмент для экстремальных сценариев, но его следует применять аккуратно и только после проверки всех резервных копий и восстановления.

Сделайте базовый набор сейчас: включите бэкап, перенесите критичные файлы в Safe Folder, настройте MacroDroid в тестовом режиме и подготовьте план действий при потере устройства.

Краткое резюме:

- Создайте несколько уровней защиты: резервное копирование, шифрование, автоматизация.

- Тестируйте восстановление и макросы до их реального применения.

- Имейте SOP на случай утери устройства и быстро отзывайте доступы.

Похожие материалы

Калибровочные кадры в астрофотографии — руководство

Проверить число циклов зарядки iPhone

SPI и I2C на Raspberry Pi: включение и использование

Как подписать PDF: 6 проверенных способов

Alt-Tab не работает в Windows — как исправить