Защита GRUB паролем — блокировка записей загрузки

Что такое GRUB

GRUB (GRand Unified Bootloader) — загрузчик, который показывает меню выбора ОС и параметры загрузки. Коротко: это программа, запускающая ОС при старте компьютера.

Когда стоит защищать GRUB паролем

- Когда нужно ограничить доступ к отдельным записям загрузки (например, recovery).

- Когда рядом с компьютером есть люди без технических знаний, но у которых есть физический доступ.

- Когда вы хотите запретить изменение параметров ядра с клавиши «e» в меню GRUB.

Важно: если злоумышленник имеет полноценный физический доступ к машине (снятие диска, замена накопителя, загрузка с внешнего носителя), защита GRUB не даст 100% гарантии. В таких случаях полное шифрование диска (LUKS) и пароли на уровне прошивки (BIOS/UEFI) — приоритет.

Быстрая инструкция для GRUB Legacy (menu.lst)

- Откройте терминал и запустите GRUB-оболочку:

grub- В prompt grub> выполните:

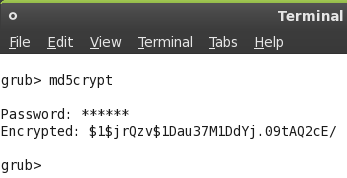

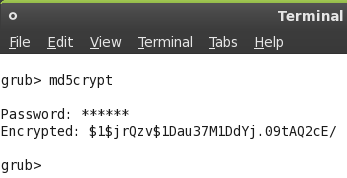

md5cryptВведите пароль при запросе. Команда вернёт MD5-хеш пароля (строку из 32 шестнадцатеричных символов). Скопируйте её и сохраните.

ALT: Окно терминала GRUB с командой md5crypt и появившимся md5-хешем

- Сделайте резервную копию файла перед изменением:

sudo cp /boot/grub/menu.lst /boot/grub/menu.lst.backup- Откройте /boot/grub/menu.lst в любимом редакторе (например, nano или vim) и вставьте строку пароля перед записями меню:

password --md5 <ваш_md5_хеш>Строку можно поместить до маркера “BEGIN AUTOMAGIC KERNEL LIST” или вообще перед любой записью меню.

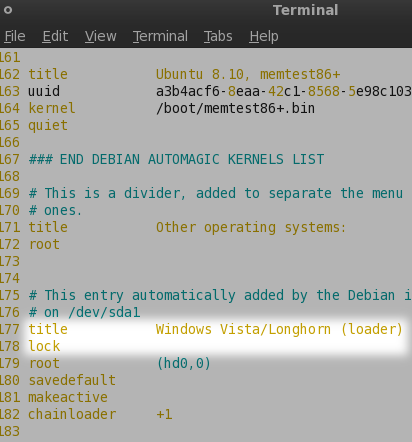

- Чтобы запретить редактирование конкретной записи меню, добавьте слово

lockотдельно в строке сразу после строки заголовка записи. Пример фрагмента menu.lst:

title Ubuntu 20.04

root (hd0,0)

kernel /vmlinuz root=/dev/sda1 ro quiet splash

initrd /initrd.img

lock

ALT: Пример записи в menu.lst с добавленной строкой lock, блокирующей загрузку без пароля

- Для защиты recovery-записей измените или добавьте в конфиге строку:

lockalternative=trueЕсли оставить lockalternative=false, recovery-записи останутся незапрошенными по паролю при появлении новых версий ядра.

- Сохраните изменения и перезагрузите компьютер. Попробуйте выбрать заблокированную запись — система запросит пароль.

Пример: куда вставлять пароль в menu.lst

# /boot/grub/menu.lst

# ...

password --md5 5f4dcc3b5aa765d61d8327deb882cf99

# BEGIN AUTOMAGIC KERNEL LIST

title Ubuntu, kernel 4.15.0

root (hd0,0)

kernel /vmlinuz-4.15.0 root=/dev/sda1 ro

initrd /initrd.img-4.15.0

lockЧто делать в GRUB2 (современные дистрибутивы)

GRUB2 использует другую структуру конфигурации. Общая рекомендация:

- Создайте защищённый пароль через:

sudo grub-mkpasswd-pbkdf2Команда попросит ввести пароль и вернёт строку PBKDF2 (предпочтительнее MD5 с точки зрения стойкости).

- Вставьте полученную строку в файл /etc/grub.d/40_custom в формате:

set superusers="admin"

password_pbkdf2 admin <строка_pbkdf2>- Обновите конфигурацию GRUB:

sudo update-grubОбратите внимание: конкретные пути и команды могут отличаться в разных дистрибутивах (например, в Fedora используется grub2-mkconfig). Всегда проверьте документацию вашей системы.

Когда защита GRUB не сработает

- Если у злоумышленника есть физический доступ и он загрузит с Live-USB, он может изменить файлы на диске (если диск не зашифрован).

- Если используется другой загрузчик или прошивка (например, UEFI-only системы с Secure Boot), инструкции для Legacy GRUB могут не применяться.

Альтернативы и дополнительные меры безопасности

- Полное шифрование диска (LUKS) — защита данных при физическом доступе к накопителю.

- Пароль на уровне BIOS/UEFI — блокирует изменение порядка загрузки и доступ к прошивке.

- Secure Boot — снижает риски загрузки неподписанного загрузчика.

- Комбинация: шифрование диска + пароль GRUB + прошивка с паролем даёт лучший результат.

Практическая методология (короткий чеклист)

- Сделать резервную копию /boot/grub/menu.lst (или соответствующих файлов GRUB2).

- Сгенерировать хеш пароля (md5crypt для Legacy или grub-mkpasswd-pbkdf2 для GRUB2).

- [ ] Вставить пароль в конфиг и установить

lockна нужные записи. - Защитить recovery-записи (lockalternative=true или эквивалент в GRUB2).

- Перезагрузить и проверить — попытка редактирования или загрузки защищённой записи должна требовать пароль.

Критерии приёмки

- Редактирование записи через клавишу «e» требует ввода пароля.

- Попытка загрузки заблокированной записи запрашивает пароль.

- Резервная копия konfig-файла создана и доступна для восстановления.

Мифы и ошибки

- Миф: «Пароль на GRUB полностью защищает систему от всех атак.» — Нет. GRUB защищает только операции в меню загрузчика. При полном физическом доступе и незашифрованном диске это не спасёт.

- Ошибка: редактирование неверного файла (например, пытаться править /boot/grub/menu.lst на системе с GRUB2). Перед изменениями убедитесь, какой у вас GRUB.

Быстрый факт-бокс

- MD5-хеш: 32 шестнадцатеричных символа.

- PBKDF2 (который использует grub-mkpasswd-pbkdf2) считается надёжнее MD5 для хранения паролей в конфиге загрузчика.

- Всегда сохраняйте резервную копию перед изменением файлов загрузчика.

Роль‑ориентированные советы

- Домашний пользователь: защитите recovery-записи и заблокируйте редактирование меню. Рассмотрите полное шифрование диска, если в доме есть риск кражи.

- Системный администратор: используйте PBKDF2 (GRUB2), храните резервные копии в защищённом месте и документируйте процедуры восстановления.

Важно: любые изменения в конфигурации загрузчика могут сделать систему не загружаемой при ошибке. Держите под рукой загрузочный носитель с инструментами восстановления.

Краткое резюме

Защита GRUB паролем уменьшает риск несанкционированной смены опций загрузки и защищает отдельные записи меню от случайного или намеренного запуска. Однако это не заменяет шифрование диска и меры защиты на уровне прошивки. Всегда делайте резервную копию конфигурации и подбирайте метод в зависимости от версии GRUB (Legacy vs GRUB2).

Похожие материалы

Исправить синхронизацию iPod с компьютером

Перенос музыки на iPod/iPhone из Linux

Как получить бесплатный Discord Nitro через Opera GX

Где найти серийный номер устройства Apple

Skype вместо домашнего телефона