Как открыть Локальную политику безопасности в Windows

Что такое Локальная политика безопасности

Локальная политика безопасности — это встроенный оснасточный модуль Windows для управления локальными параметрами безопасности. Коротко: она настраивает учетные политики (пароли, блокировки), права пользователей и аудита. Для крупных сетей похожую роль выполняет групповая политика (Group Policy), но LSP действует только на текущем компьютере.

Важно: в редакции Windows Home оснастка secpol.msc часто недоступна. В таких случаях используйте локальные параметры через «Учётные записи» или редактор реестра с осторожностью.

Быстрые способы открыть Локальную политику безопасности

Ниже приведены четыре простых варианта. Выберите тот, который удобнее для вашей ситуации.

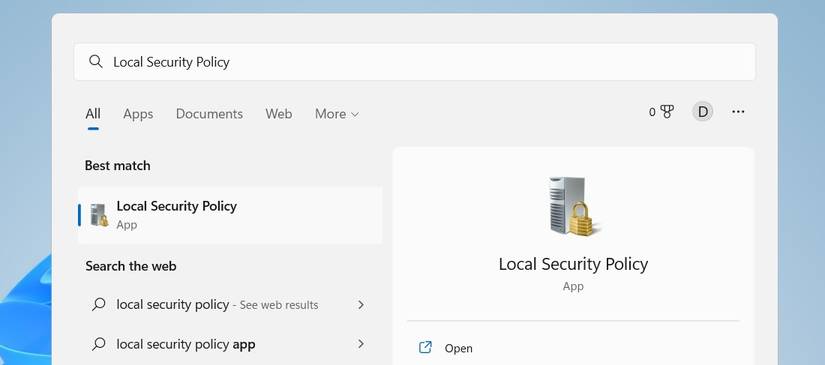

Поиск Windows

- Нажмите значок лупы или нажмите Win (клавиша Windows).

- Введите «Локальная политика безопасности» или «Local Security Policy».

- Нажмите результат, когда он появится.

Подсказка: сочетания клавиш Win + S или Win + Q открывают строку поиска мгновенно.

Команда «Выполнить»

- Нажмите Win + R, чтобы открыть окно «Выполнить».

- Введите secpol.msc и нажмите Enter.

Это самый прямой способ. Если команда не запускается, смотрите раздел «Устранение неполадок» ниже.

Меню Пуск

- Откройте меню Пуск.

- Нажмите All в правом верхнем углу (или прокрутите список приложений).

- Найдите папку Windows Tools (Инструменты Windows).

- Выберите Local Security Policy.

Этот способ хорош, когда вы предпочитаете навигацию по меню, а не ввод команд.

Панель управления

- Откройте Панель управления.

- Переключите просмотр на «Крупные значки» или «Мелкие значки».

- Нажмите Windows Tools → Local Security Policy.

Этот путь знаком пользователям старых версий Windows.

Когда доступ ограничен и альтернативы

- Windows Home: secpol.msc может отсутствовать. Альтернативы: локальные параметры в «Параметры» → «Учётные записи», или используйте редактор групповой политики (gpedit.msc) после установки сторонних пакетов, но это неофициально.

- Ограниченная учётная запись: потребуется учётная запись с правами администратора.

- Удалённые машины: используйте удалённое управление (MMC с оснасткой Security Policy или групповые политики на контроллере домена).

Альтернативные подходы:

- MMC (Microsoft Management Console): откройте mmc, добавьте оснастку «Local Security Policy» через File → Add/Remove Snap-in.

- PowerShell/CLI: некоторые настройки можно изменить с помощью cmdlets и команд net accounts, secedit или auditpol.

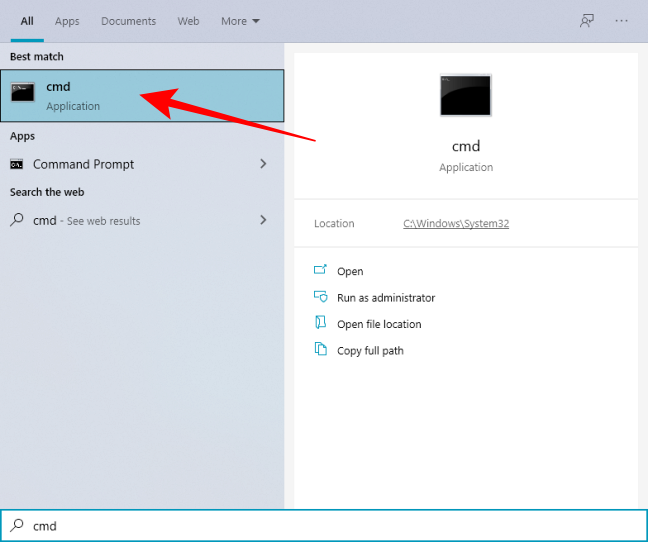

Устранение неполадок

Если secpol.msc не открывается:

- Проверьте редакцию Windows (Settings → System → About). Если это Home — оснастка может отсутствовать.

- Запустите командную строку от имени администратора и введите sfc /scannow, затем перезагрузите.

- Попробуйте открыть MMC (Win + R → mmc), затем добавить оснастку Local Security Policy вручную.

- Проверьте права: откройте Управление компьютером → Локальные пользователи и группы, чтобы убедиться, что у вашей учётной записи есть права администратора.

- Если проблема сохраняется, просмотрите журнал приложений и системы в Просмотре событий (Event Viewer) на предмет ошибок secpol или mmc.

Важно: не вносите изменения, не понимая их последствий. Неверные параметры могут блокировать вход в систему или нарушить работу служб.

Критерии приёмки

- Окно «Local Security Policy» открывается и отображает дерево настроек слева (Account Policies, Local Policies и т. д.).

- Доступен просмотр и редактирование политик при учётной записи администратора.

- Изменения сохраняются без ошибок и ожидаемого предупреждения о правах.

Контрольные списки по ролям

Администратор:

- Убедиться в правах администратора.

- Создать точку восстановления или резервную копию реестра.

- Проверить применяемые политики на тестовой машине перед развертыванием.

Инженер по безопасности:

- Просмотреть Account Policies и Audit Policy.

- Задокументировать изменения и причины.

- Проверить совместимость с групповыми политиками домена.

Пользователь/менеджер:

- Не менять настройки без одобрения администратора.

- Сообщать о необычных запросах доступа.

Рекомендации по безопасности

- Делайте резервную копию конфигураций перед массовыми изменениями.

- Применяйте изменения сначала в тестовом окружении.

- Ограничьте права на изменение политик только для доверенных администраторов.

Краткая методология (шаги перед изменением политик)

- Оцените потребность: зачем менять политику? Цель и ожидаемый эффект.

- Подготовьте бэкап конфигурации.

- Примените изменение на тестовой машине.

- Проверьте работоспособность сервисов и логин пользователей.

- Разверните на продакшн и мониторьте логи.

Схема выбора способа открытия

flowchart TD

A[Нужно открыть LSP?] --> B{Имеется ли быстрый доступ к клавиатуре?}

B -- Да --> C[Win+R → secpol.msc]

B -- Нет --> D{Вы предпочитаете мышь или меню?}

D -- Меню --> E[Пуск → Windows Tools → Local Security Policy]

D -- Поиск --> F[Win → введите 'Локальная политика безопасности']

C --> G[Открыть LSP]

E --> G

F --> G

G --> H{Не открывается?}

H -- Да --> I[Проверить редакцию, права, sfc /scannow, MMC]

H -- Нет --> J[Редактирование политик]Короткий глоссарий

- LSP: Локальная политика безопасности (Local Security Policy).

- secpol.msc: исполняемый файл оснастки LSP.

- MMC: Microsoft Management Console — контейнер для оснасток.

Итог

Локальная политика безопасности — полезный инструмент администрирования Windows. Для доступа используйте поиск, команду «Выполнить», меню Пуск или Панель управления. Если оснастка недоступна — проверьте редакцию Windows и права учётной записи, или используйте альтернативы через MMC или командную строку.

Важно: всегда делайте резервные копии и тестируйте изменения в контролируемой среде.

Похожие материалы

Создать несколько папок в Windows 10

GIF вместо скриншотов: руководство для документации

Родительский контроль в Windows 10

RMA для Steam Deck: пошаговое руководство

Google Sheets с Python: чтение и запись